الانترنت هو شبكة الاتصالات الأكثر استخداما على الإطلاق. يتم استخدامه من قبل ملايين البشر والآلات كل ثانية من كل يوم. هناك أشياء جيدة وسيئة تحدث على الإنترنت ، ومن بين الأشياء السيئة محاولات متواصلة لخداع الأبرياء من أموالهم أو هوياتهم.

في الواقع, أينما كانت هناك فرصة بسيطة لكسب بعض المال السهل ، يمكنك التأكد من أن المجرمين يستعدون للانقضاض. يجلب الإنترنت العديد من هذه الفرص ، ويبدو أن المحتالين ينتظرون في كل زاوية افتراضية مع الأحدث في عمليات الاحتيال عبر الإنترنت.

في حين أن بعض أشكال الاحتيال عبر الإنترنت أصبحت معقدة للغاية ، إلا أن بعض المسرحيات الأقدم والأقل تقدماً ما زالت تعمل بالفعل. إذا كان الناس يعرفون المزيد عن أنواع عمليات الاحتيال التي تجري وما الذي يجب أن يبحثوا عنه ، فيمكننا أن ننقذ على الأقل بعض الأشخاص من التزوير بأموالهم المكتسبة بصعوبة.

لقد قمنا بتغطية بعض الأنواع المحددة من عمليات الاحتيال في مختلف المنشورات المخصصة ، ولكن هنا سنقدم تقريرًا موجزًا عن العديد من عمليات الاحتيال الشائعة على الإنترنت قيد التشغيل حاليًا.

ذات صلة: احصائيات جرائم الانترنت والحقائق

فيما يلي قائمتنا التي تضم أكثر من 70 عملية احتيال شائعة عبر الإنترنت للتعرف عليها:

Contents

- 1 الحيل القائمة على البريد الإلكتروني

- 2 احتيال المسنين

- 3 ابتزاز

- 4 الخداع

- 5 Vishing

- 6 الحيل وسائل الاعلام الاجتماعية

- 7 الحيل السفر

- 8 الحيل الضريبية

- 9 Bitcoin و cryptocurrency الحيل

- 9.1 تبادل العملات وهمية

- 9.2 اختراق العملات

- 9.3 مضخة وتفريغ مخطط

- 9.4 شركات التعدين السحابة الاحتيالية

- 9.5 برامج التعدين الخبيثة

- 9.6 ICO خروج احتيال

- 9.7 ICO المنتحلون

- 9.8 مخططات الاستثمار Cryptocurrency

- 9.9 الحيل شوكة المحفظة

- 9.10 محفظة المنتحلون

- 9.11 عملة خلط خدمة احتيال الخداع

- 9.12 مخططات خلط العملة خدمة بونزي

- 10 الحيل الأخرى عبر الإنترنت

- 10.1 النوافذ المنبثقة برنامج مكافحة الفيروسات وهمية

- 10.2 مواقع وهمية

- 10.3 مواقع البضائع المزيفة

- 10.4 التعارف عن طريق الانترنت والحيل الرومانسية

- 10.5 الحيل تذكرة

- 10.6 احتيال الإيجار

- 10.7 خدع الرسائل القصيرة

- 10.8 احتيال الخداع الأمازون

- 10.9 احتيال تسليم الأمازون

- 10.10 Astroturfing (احتيال الإعلان)

- 10.11 الحيل الاستمرارية

- 10.12 احتيال سوق الأسهم

- 10.13 الحيل المشتري

- 10.14 الزائد

- 11 كيفية التعرف على الحيل

- 12 كيفية الإبلاغ عن عملية احتيال

الحيل القائمة على البريد الإلكتروني

خدع البريد الإلكتروني هي نوع من الاحتيال عبر الإنترنت. في حين أن العرض الاحتيالي يمكن أن يتعارض مع أي قصة تقريبًا ، فهناك بعض السلبيات “المجربة والحقيقية” التي يبدو أنها تكررت مرارًا وتكرارًا بمرور الوقت ، مثل الاحتيال في الرسوم المتقدمة ، والاحتيال على الدفع ، والعمل من الخدع المنزلية ، من بين أمور أخرى.

السكتات الدماغية الواسعة تميل إلى أن تظل كما هي ، لكن تفاصيل هذه الأنواع من الاحتيال عبر الإنترنت تتغير بمرور الوقت. هناك موارد للاحتفاظ بها في مقدمة عمليات الاحتيال المتغيرة باستمرار ، والخطوات الواجب اتخاذها للدفاع ضدهم.

البريد الإلكتروني عبارة عن تنسيق شائع للغاية للعديد من عمليات الاحتيال الشائعة على الإنترنت نظرًا لكونها بسيطة جدًا وسهلة التنفيذ. قد تعتقد أن فنانو عملية الاحتيال كان من الممكن أن يقوموا بتحسين مقاربتهم الآن ، ولكن العديد من رسائل البريد الإلكتروني الاحتيالية مكتوبة بشكل سيئ ومن السهل تحديدها إلى حد ما. ومع ذلك ، فإن البعض أكثر تطوراً وما زال الناس يخسرون الكثير من المال للبريد الإلكتروني لعمليات الاحتيال كل عام.

أنظر أيضا: كيفية تشفير البريد الإلكتروني

الاحتيال في الرسوم المتقدمة

تحتوي عملية احتيال الاحتيال ذات الرسوم المتقدمة على العديد من الاختلافات ، وقد تدعي أنك مستفيد من بعض أموال العقارات ، أو لقد ربحت اليانصيب ، أو لديك حساب مصرفي قديم نسيته..

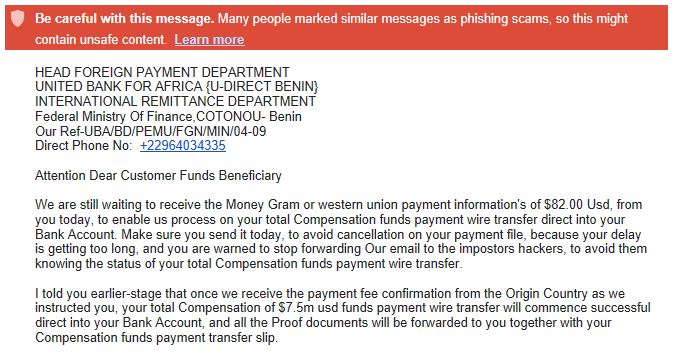

عملية احتيال تطلب رسمًا رمزيًا قدره 82 دولارًا مقابل مبلغ مفترض قدره 7.5 مليون دولار.

عملية احتيال تطلب رسمًا رمزيًا قدره 82 دولارًا مقابل مبلغ مفترض قدره 7.5 مليون دولار.

أيا كان الموضوع ، فإن البريد الإلكتروني يطلب منك إرسال رسوم مقدما قبل أن تتمكن من الحصول على ما وعدت به.

احتيال نيجيري (احتيال نيجيري 419)

إن عملية الاحتيال النيجيرية هي نوع من عملية الاحتيال ذات الرسوم المتقدمة ولكنها تستحق مكانتها الخاصة لأنها كانت شائعة جدًا. عادةً ما تعد رسائل البريد الإلكتروني بمكافآت كبيرة لمساعدة “المسؤولين الحكوميين” في تحويل الأموال إلى مؤسسة مالية أمريكية ، مع دفع رسوم مقدمة. بدأت عملية الاحتيال في نيجيريا وتنتهك قانون العقوبات 419 في البلاد ، لذلك يشار إليها غالبًا باسم عملية احتيال نيجيرية 419.

الاحتيال الخيري

تقوم الحيل الخيرية ببساطة باللعب على عواطف الضحايا لإقناعهم بتسليم تبرعات للجمعيات الخيرية والمؤسسات. قد تشمل الموضوعات الجراء في خطر أو جهود الإغاثة في حالات الكوارث. تتضمن رسائل البريد الإلكتروني عادةً بعض العذر لسبب الإلحاح وقد تتضمن روابط لمواقع ويب ذات مظهر شرعي. بصرف النظر عن إرسال الأموال ، قد يقوم الضحايا بتسليم تفاصيل بطاقة الخصم أو بطاقة الائتمان الخاصة بهم إلى اللصوص.

الحيل العمل في المنزل

العمل من المنزل لديه الكثير من السحوبات وهو هدف رئيسي لنمط الحياة لكثير من الناس. يستفيد فنانو الخداع من أحلام هؤلاء العمال المحتملين عن بُعد من خلال جذبهم بفرص عمل في المنزل رائعة ولكن واقعية. الصيد؟ إنهم بحاجة فقط إلى إرسال تحويل مصرفي أو حوالة مالية مقدمًا لدفع تكاليف بعض المعدات أو المواد التعليمية قبل أن يبدأوا ، لكنها لا تصل أبدًا ، ولا توجد وظيفة فعلية.

الحساب الملغى

يقضي بعض المحتالين قدراً كبيراً من الوقت في إنشاء رسائل بريد إلكتروني رسمية من مزودي خدمة مرموقين. يخبرون الهدف أن الحساب على وشك أن يتم تعليقه وأنهم بحاجة إلى تقديم معلومات لإبقائه مفتوحًا. قد تتضمن رسالة البريد الإلكتروني رابطًا لموقع التصيد يطلب بيانات اعتماد تسجيل الدخول وتفاصيل الفوترة لتأمين “استمرار الخدمة”.

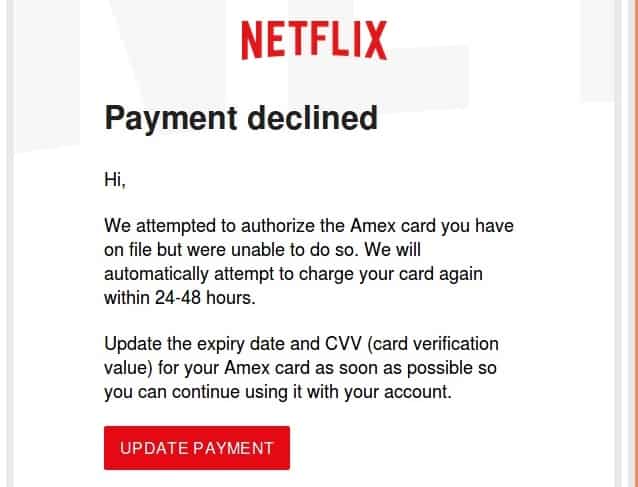

قسم من بريد Netflix الإلكتروني. (المصدر: Mailguard)

قسم من بريد Netflix الإلكتروني. (المصدر: Mailguard)

تعرض عملاء Netflix مؤخرًا لضربة كهذه.

احتيال الرئيس التنفيذي

هذا واحد هو أكثر استهدافا للشركات. يحدد المخادع الشخص داخل الشركة التي تتحكم في الأموال. ثم يمثلون شخصًا يتمتع بسلطة مثل الرئيس التنفيذي ، ويطلب تحويل الأموال إلى حساب محدد. مع كل المعلومات المتوفرة على LinkedIn هذه الأيام ، من السهل إلى حد ما على المحتالين تحديد من سيستهدفونه والخروج بقصص مقنعة (انظر أيضًا: صيد الحيتان).

يتطلب هذا النوع من الخداع بعض التحضير لأن المحتال بحاجة إلى التصرف بشكل مقنع مثل المسؤول التنفيذي الذي يزعم أنه. سيتصل المحتال بعد ذلك بشخص في الشركة لديه سلطة نقل الأموال وتوجيه ذلك الشخص لتحويل الأموال إلى المحتال.

كما هو الحال مع معظم حيل الخداع ، يكون تصيد الرئيس التنفيذي أكثر فاعلية عندما يكون هناك شعور بالإلحاح أو الانفعالية المطبقة على الطلب. لذلك ، سوف يقوم العديد من المخادعين التنفيذيين بالتركيز على الأعضاء الجدد في الإدارة المالية على أمل ألا يعرف الشخص بعد جميع الضمانات التي قد تكون موجودة لمنع الاحتيال من العمل.

قراءة المزيد عن الاحتيال الرئيس التنفيذي هنا.

بطاقات ترحيبية

يمكن استخدام عملية احتيال بطاقات التهنئة المبسطة للغاية لإصابة الكمبيوتر بالبرامج الضارة. يطرح البريد الإلكتروني كبطاقة تهنئة (بطاقة إلكترونية) من صديق أو أحد أفراد الأسرة ويشجعك على النقر على الرابط. بمجرد القيام بذلك ، يتم تنزيل البرامج الضارة وتثبيتها تلقائيًا على نظامك.

تقارب الاحتيال

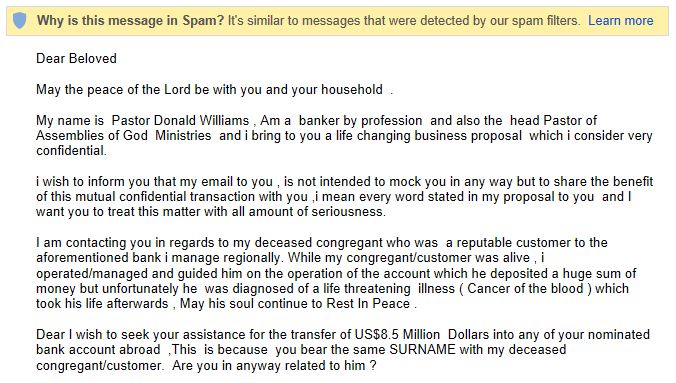

يشير الاحتيال على التقارب إلى متى يستخدم شخص ما مصلحة أو معتقدًا مشتركًا مثل الدين لإغرائك. يحدث غالبًا في شخص ، خاصة داخل المجتمعات الدينية ، ولكن يمكن إجراؤه عبر البريد الإلكتروني أيضًا.

يستخدم البريد الإلكتروني أعلاه الإيمان لمحاولة ربط القارئ وإقناعه بأنه مشروع.

قرض بنكي مضمون أو بطاقة ائتمان

في هذه الحالة ، احتيال الرسوم المتقدمة ، يتم إخبارك بأنك تمت الموافقة عليها مسبقًا للحصول على قرض أو بطاقة ائتمان ، ولكن عليك فقط دفع بعض رسوم المعالجة. قد يكون مبلغًا صغيرًا ولكن المحتالين قد يبحثون عن معلومات الحساب المصرفي أكثر من المال نفسه.

مقدم الخدمة

غالبًا ما تستهدف هذه الشركات الأعمال وتتضمن بريدًا إلكترونيًا يحتوي على فاتورة لخدمات السبر الشرعي. يتم استخدام الشعور بالإلحاح لإقناع المتلقي بأنه يتعين عليه الدفع فورًا أو المخاطرة بنقل القضية إلى إحدى وكالات التحصيل.

احتيال التعويض الاحتيال

نعم ، صدق أو لا تصدق ، هذا ينبثق بانتظام في مجلدات البريد العشوائي. توضح الرسالة الإلكترونية أن مرسلها ينسق بعض التعويضات لضحايا الاحتيال ، وأن اسم المستلمين مدرج في قائمة الضحايا.

تحتاج فقط إلى إرسال بعض التفاصيل الشخصية قبل أن تتمكن من البدء في جمع التعويض الخاص بك.

احتيال المسنين

في حين أن العديد من أنواع الاحتيال عبر الإنترنت يمكن أن تستهدف أي شخص لديه إمكانية الوصول إلى جهاز كمبيوتر تقريبًا ، إلا أن العديد منها مصمم خصيصًا لكبار السن. غالبًا ما يتم استهداف كبار السن لسرقة الهوية نظرًا لأنهم يعتبرون أكثر عرضة لبعض الخدع. إليك بعض من أكثر أشكال الاحتيال شيوعًا شيوعًا ، لكن يمكنك العثور على مزيد من المعلومات حول الكشف عن هذه الاحتيال والإبلاغ عنها في مقالنا عن الاحتيال الأكبر.

الحيل الاستثمار

غالبًا ما يبحث كبار السن الذين يسعون للاستثمار عن مشاريع مربحة قصيرة الأجل لتكملة دخل التقاعد. إن عمليات الاحتيال في الاستثمار تعد ببساطة بعوائد رائعة من أجل دفع كبار السن إلى تسليم أموالهم.

خطط التأمين

تلعب عملية احتيال التأمين على افتراض أن كبار السن قد يكونون أقل تركيزًا على ما لديهم الآن وأكثر من ذلك على ما سيتركونه وراءهم لأحبائهم. قد يتضمن هذا النوع من المخططات مكالمة هاتفية أو بريد إلكتروني لإقناع كبار السن بأنهم بحاجة إلى بوليصة تأمين أو تأمين على الحياة. غالبًا ما تكون شركة التأمين مؤلفة بالكامل ، ولكن في بعض الأحيان يتم تنفيذ عمليات احتيال التأمين بواسطة وكلاء شرعيين ، بما في ذلك الشخص الذي تم القبض عليه عدة مرات.

الحيل الصحية

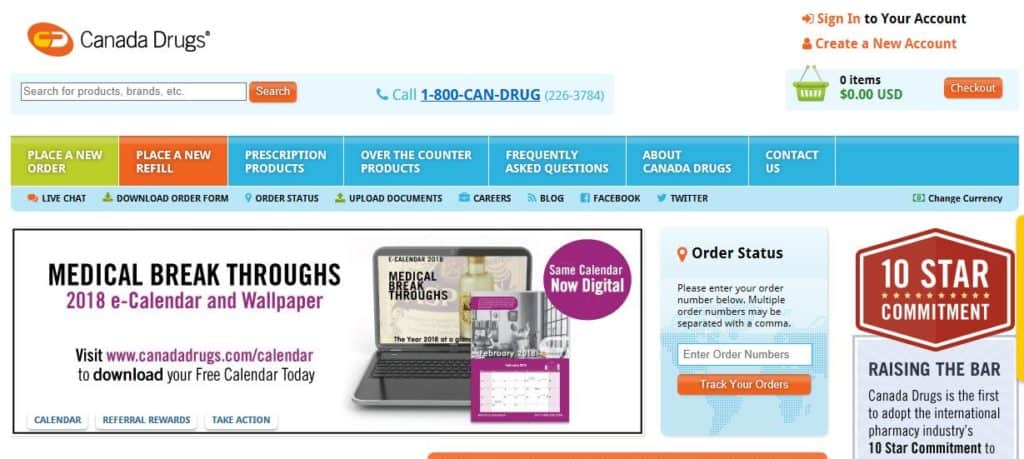

مع تقدم الناس في العمر ، تميل الصحة إلى أن تتدهور أكثر ، وقد تصبح الحاجة إلى الأدوية الموصوفة مكلفة. تدخلت العديد من الصيدليات على الإنترنت لتقديم الأدوية والرعاية الصحية الأخرى بأسعار أقل من المتوسط. المشكلة هي أن معظم هذه المواقع لا تعمل ضمن القانون ولا تتبع الممارسات المعتادة. على سبيل المثال ، مطلوب مؤسس Canada Drugs في الولايات المتحدة لبيع الأدوية المقلدة ، ولكن الموقع لا يزال قيد التشغيل.

بدون تنظيم مناسب ، لا يملك المستهلكون حقًا أي طريقة لمعرفة ما يحصلون عليه أو ما إذا كانوا سيحصلون على أي شيء على الإطلاق.

احتيال الجد

هذا من الناحية الفنية هو شكل من أشكال الخداع ويشمل شخصًا ينادي الأجداد ويتظاهر بأنه حفيدهم الذي يحتاج إلى المال على وجه السرعة. قد يقولون إنهم في السجن أو بحاجة إلى مساعدة طبية في الخارج ، لكن من الضروري أن يحصلوا على المال على الفور. بطبيعة الحال ، قال يأس يائس على “أقاربهم” وأحد المحتالين المدانين أن حوالي واحد من كل 50 شخص سقط بسبب عملية احتيال له.

ابتزاز

تتبع عمليات احتيال الابتزاز الفرضية الأساسية التي تحتاج إليها لتسليم الأموال بشكل عاجل أو مواجهة نتيجة محددة مسبقًا ، سواء كانت حقيقية أو ملفقة. يمكن أن تكون مخططات الابتزاز بسيطة أو معقدة للغاية ، وهذا يتوقف على مخيلة مرتكب الجريمة. فيما يلي بعض عمليات الاحتيال عبر الإنترنت التي يجب عليك البحث عنها.

الفدية

Ransomware هو نوع من البرامج الضارة التي تتضمن مهاجمًا يقوم بتشفير ملفاتك مع وعد بفك تشفيرها فقط مقابل رسوم. كانت واحدة من أكثر حالات الفدية السيئة السمعة هي هجوم WannaCry لعام 2023 الذي أصيب فيه أكثر من 400000 جهاز. في النهاية ، حصل المجرمون على ما قيمته 140،000 دولار من البيتكوين مقابل فك تشفير الملفات المختطفة للمستخدمين. يمكن أن يساعد النسخ الاحتياطي للملفات بشكل منتظم في حمايتك من تهديد الفدية.

Sextortion

في هذا الشكل من أشكال الابتزاز ، يتم إغراء الضحايا عادةً بمشاركة الصور أو مقاطع الفيديو الحميمة ، غالبًا من خلال مواقع التعارف عبر الإنترنت أو وسائل التواصل الاجتماعي. بل قد يُطلب منهم القيام بأعمال صريحة أثناء تصويرهم سراً. ثم يُطلب منهم دفع رسوم لمنع إصدار الصور أو مقاطع الفيديو.

قاتل مستأجر

تتضمن عملية الاحتيال المرعبة هذه تهديدات بالعنف البدني وحتى الموت ، وعادة ما يتم إرسالها عبر البريد الإلكتروني. غالباً ما تكون المطالبة بأن الشخص الذي يرسل البريد الإلكتروني قد تم تعيينه لقتلك وسوف يتخلى عن دوره في مقابل رسوم. قد تتضمن رسائل البريد الإلكتروني تفاصيل شخصية تم جمعها من وسائل التواصل الاجتماعي أو مصادر أخرى لجعلها تبدو أكثر تهديدًا. بصرف النظر عن ملاحقة أموالك ، يحاول بعض المحتالين أيضًا الحصول على معلوماتك الشخصية لاستخدامها في سرقة الهوية.

تهديد إرهابي

هذا تباين في عملية احتيال القاتل التي تلعب على الخوف المجتمعي اليوم من الأعمال الإرهابية. مرة أخرى ، الفرضية الأساسية هي أن حياتك لن تدخر إلا إذا كنت تدفع.

تهديد قنبلة

واحدة أخرى تلعب على الخوف من الأحداث العالمية الأخيرة هي عملية احتيال التهديد بالقنابل. هذه رسالة بريد إلكتروني تخبر الأشخاص أن هناك قنبلة زرعت في مبانيهم ولا يمكن فصلها إلا إذا تم دفع رسوم معينة.

هجوم DDoS

تتشابه هجمات “رفض الخدمة الموزعة” (DDoS) مع هجمات برامج الفدية ، باستثناء أنه بدلاً من تشفير الملفات ، غالبًا ما تتعرض لخدمات الويب كاملة أو خدمات الإنترنت. تغمر خوادم الويب التي تستضيف هذه المواقع والخدمات بحركة مرور وهمية تغمرها ، مما يؤدي إلى إبطاء الموقع إلى الزحف أو إيقافه تمامًا. يُطلب من الضحايا دفع رسوم لاستعادة السيطرة على الخدمة. غالبًا ما تكون الشركات أهدافًا رئيسية لهذا النوع من الهجوم.

الخداع

لقد تطرقنا إلى التصيد الاحتيالي في بعض الأقسام الأخرى ، ولكن مع وجود هذا الجزء الكبير من عمليات الاحتيال عبر الإنترنت ، من الجيد معرفة الأنواع المختلفة التي يجب البحث عنها. في الواقع ، فإن العنصر الشائع في جميع أنواع عمليات الاحتيال عبر الإنترنت تقريبًا هو “التصيد الاحتيالي”. هذا هو خداعك في توفير نوع من المعلومات التي يتم استخدامها لاحقًا لاحتيالك.

احتمالات سحب عملية احتيال ناجحة منخفضة ، لذلك يجب أن تكون مجموعة الضحايا المحتملين كبيرة للغاية. أسهل طريقة للاتصال بعدد كبير من الأشخاص دون أي جهد تقريبًا هي عبر البريد الإلكتروني. في بعض الحالات ، تحاول رسائل البريد الإلكتروني الاحتيالي توجيهك إلى استنساخ موقع ويب موثوق حيث من المحتمل أن تدخل بيانات اعتماد تسجيل الدخول ، أو تحاول أن تقوم بتنزيل البرامج الضارة.

في منشور تصيد مخصص ، نلقي نظرة على كيفية تجنب أو إصلاح الأضرار التي تحدثها عمليات الخداع الشائعة ، والتي يتم شرح بعضها أدناه.

الرمح التصيد

استهداف التصيد الرمح مستهدف للغاية ويعرف مرتكب الجريمة عادة بعض التفاصيل الخاصة بك قبل أن يضرب. يمكن أن تكون هذه المعلومات المستقاة من وسائل التواصل الاجتماعي ، مثل المشتريات الحديثة والمعلومات الشخصية ، بما في ذلك المكان الذي تعيش فيه. قد يتم إنشاء بريد إلكتروني أو رسالة تصيّد بناءً على تلك التفاصيل ، حيث تطلب مزيدًا من المعلومات بما في ذلك تفاصيل الدفع أو كلمات المرور.

صيد الحيتان

هذا موجه نحو الأعمال التجارية ويستهدف المديرين التنفيذيين رفيعي المستوى داخل الشركات الذين لديهم حق الوصول إلى حسابات البريد الإلكتروني لشخص في السلطة. بمجرد وصولهم إلى حساب البريد الإلكتروني هذا ، يمكنهم استخدامه لأغراض أخرى مثل الوصول إلى معلومات الموظف أو طلب التحويلات البنكية الاحتيالية (انظر أيضًا: احتيال الرئيس التنفيذي).

W-2 التصيد

هذه نسخة أكثر استهدافًا من صيد الحيتان حيث الهدف الرئيسي هو الحصول على W-2 للموظفين أو W-9s للمقاولين. وقد شملت حالات المستأجرين المدارس والمستشفيات والجماعات القبلية ، وكذلك الشركات. قد يكون البريد الإلكتروني من حساب تنفيذي فعلي أو مخادع أو قد يبدو أنه من مصلحة الضرائب أو شركة محاسبة. بمجرد تقديمها ، توفر الوثائق للمجرمين كل ما يحتاجونه لسرقة الهوية.

التصيد لتقديم فدية

كما لو أن التصيّد بحد ذاته ليس سيئًا بما فيه الكفاية ، فإن العديد من رسائل البريد الإلكتروني تأتي مرفقة مع فدية. بهذه الطريقة يمكن للمجرمين الحصول على حمولة متزايدة لجهودهم.

Vishing

حيل الخداع الصوتي (الخداع) ليست حيلًا عبر الإنترنت ، لكنها غالبًا ما تكون مرتبطة ببعضها البعض وتصبح أكثر تطوراً ، لذا يجدر ذكرها هنا. يستخدمون التماس الصوت للحصول على معلومات أو أموال من المستهلكين أو الشركات. يقوم المخادع باستدعاء الضحية ويحاول استخدام تقنيات الهندسة الاجتماعية لخداع الضحية لفعل شيء ما ، وغالبًا ما يقدم تفاصيل بطاقة الائتمان أو الخصم أو إرسال الأموال.

إرسال البريد الإلكتروني العشوائي والرسائل غير المرغوب فيها SMS أمر سهل للغاية ولا يكلف شيئًا تقريبًا. استدعاء الضحية المقصودة شخصيا ، من ناحية أخرى ، يستغرق المزيد من الوقت والجهد. لهذا السبب ، نحن أقل اعتيادًا على الاحتيال وغالبًا ما تكون المخاطر أكبر بكثير من أجل تبرير وقت المخادع.

أحد الفوائد الرئيسية للخداع مقابل الخداع عبر البريد الإلكتروني هي أن المجرمين لا داعي للقلق بشأن مرشحات البريد العشوائي. المكالمات بشكل عام أقل وفرة بكثير من البريد الإلكتروني ، لذلك هناك فرصة أكبر لجذب انتباه شخص ما. في حين أن المكالمات الهاتفية أعلى تكلفة من البريد الإلكتروني ، إلا أن الاتصال الصوتي عبر بروتوكول الإنترنت (VoIP) جعل الاتصال الجماعي أكثر سهولة للمجرمين.

ومما زاد الطين بلة ، أنه من السخف تقريبًا محاكاة ساخرة لرقم هوية المتصل في هذه الأيام. إذا رغب المحتال في تقديم نفسه كموظف لدى مكتب الضرائب في بلدك ، فسيكون من السهل عليهم أن يظهروا لك رقم مكتب ضرائب شرعي على معرف المتصل الخاص بك..

مصرف

تعتبر عمليات الاحتيال الاحتيالية الخادعة في البنوك من أكثر الأمور شيوعًا التي تتعرض لها. عادة ما يكون المحتالون يمثلون ممثلاً لمؤسسة مالية ويخبرونك بوجود احتيال مشتبه فيه أو نشاط مشبوه في حسابك. بينما سيحاول البعض بعد ذلك استخراج معلومات الحساب الشخصي أو المصرفي ، فإن المحتالين الآخرين لديهم أساليب مختلفة. واحد على وجه الخصوص ينطوي على إقناع الأهداف لتثبيت “برنامج الحماية” على أجهزة الكمبيوتر الخاصة بهم لمنع أي معاملات احتيالية أكثر. ما يفعله البرنامج بالفعل هو السماح بالوصول عن بعد إلى كمبيوتر الضحية.

ضريبة

سنغطي عمليات الاحتيال الضريبية بمزيد من التفصيل في وقت لاحق ، ولكن غالبًا ما يتم تنفيذها عبر الهاتف أو من خلال مجموعة من المكالمات الهاتفية ورسائل البريد الإلكتروني. قد يكون الاتصال الأول عبر الهاتف تلقائيًا مما يعني أن المحتالين يمكنهم الوصول إلى عدد كبير من الأهداف بسهولة بالغة. هذا يعني أيضًا أنه يتعين عليهم فقط التحدث مع أي شخص يتصل مرة أخرى. سيتم اعتبار هؤلاء المتصلين “عملاء متوقعين” وأهدافًا سهلة في تلك المرحلة نظرًا لأنهم سقطوا بالفعل في المرحلة الأولى من عملية الاحتيال. رؤية المزيد من عمليات الاحتيال الضريبية.

جائزة

غالبًا ما يتم الاتصال بجوائز وهمية أو أرباح المسابقات عبر مكالمة هاتفية أو رسالة صوتية آلية. يمكن أن تكون الجوائز الموعودة على شكل نقود أو سيارة أو إجازة مدفوعة التكاليف بالكامل. في الواقع ، يتطلع المحتالون إلى معرفة التفاصيل الشخصية (بما في ذلك عنوانك ورقم الضمان الاجتماعي) لاستخدامه في الاحتيال في بطاقة الائتمان أو سرقة الهوية.

دعم تقني

غالبًا ما تبدأ عملية احتيال الدعم الفني في شكل مكالمة هاتفية وتنتهي في نهاية المطاف عبر الإنترنت ، على غرار عملية الاحتيال المصرفية المذكورة أعلاه. هذه المرة ، سيخبرك “فني” يدعي بأنه يمثل شركة كبيرة مثل Microsoft ، أن جهاز الكمبيوتر الخاص بك مصاب وأنك بحاجة إلى تسليم الدعم عن بُعد.

بمجرد القيام بذلك ، يمكن للتكنولوجيا المزيفة أن تفعل ما تريد مع نظامك ، بما في ذلك تثبيت البرامج الضارة أو الفدية. عادة ، بمجرد الانتهاء من “إصلاح المشكلة” ، سيُطلب منك دفع مقابل الخدمة. لديهم بعد ذلك جميع معلومات الدفع الخاصة بك ويمكنهم في بعض الحالات الاستمرار في الوصول إلى جهاز الكمبيوتر الخاص بك من خلال برنامج الوصول عن بُعد وقتما يريدون.

لا يتم بدء عملية الاحتيال هذه دائمًا عبر الهاتف وقد تبدأ من خلال نافذة منبثقة لصفحة ويب تخبرك بأن جهاز الكمبيوتر الخاص بك مصاب والاتصال برقم الدعم. عادة ما يكون من الصعب التخلص من النافذة المنبثقة التي تشكل حافزًا للاتصال بالرقم المقدم.

وكالة حكومية

إذا تلقيت مكالمة صوتية رسمية من جهاز إنفاذ القانون أو وكالة حكومية ، فسيُسامح لك خوفك من تسليم التفاصيل. المجرمون يفترسون هذا الخوف وغالبا ما يشكلون ضباط الشرطة أو الحكومة للاحتيال للحصول على معلومات شخصية. ضع في اعتبارك أن أي اتصال شرعي من هذا القبيل سيتم التعامل معه شخصيًا أو على الأقل عن طريق البريد.

الحيل وسائل الاعلام الاجتماعية

مع استمرار شعبية وسائل الإعلام الاجتماعية في الازدهار ، فليس من المستغرب أنها تعتبر بيئة ناضجة للمحتالين. في حين أن العديد من عمليات الاحتيال الأخرى المدرجة في هذه القائمة يمكن تنفيذها على الأرجح عبر وسائل التواصل الاجتماعي ، إلا أن بعضًا منها قد ظهرت على منصات التواصل الاجتماعي.

“انظر من قام بمشاهدة ملفك التعريفي”

تستفيد عملية الاحتيال هذه من فضول مستخدمي Facebook وقد تنبثق كإعلان أثناء تصفحك للموقع. سيُطلب منك تنزيل تطبيق مع وعد بأن تكون قادرًا على رؤية من قام بمشاهدة ملفك الشخصي. الشيء المهم هو أن Facebook لا يعطي هذه المعلومات فعليًا ، حتى لتطبيقات الطرف الثالث. كل ما تفعله فعلاً هو تسليم الوصول إلى حسابك على Facebook ، بما في ذلك بياناتك الشخصية وربما المعلومات المصرفية.

زر Facebook “يكره”

خلال السنوات القليلة الماضية ، غالبًا ما ينبض عالم Facebook بإمكانية توفر زر “كراهية”. يستغل المحتالون عن طريق نشر إعلانات لهذه الميزة. يؤدي ذلك إلى صفحات تبدو وكأنها يديرها فيس بوك ولكنها تتضمن في الواقع روابط لمواقع الخداع التي تطلب معلومات شخصية.

أخبار المشاهير وهمية

تتضمن عملية الاحتيال هذه عنوانًا على نمط clickbait على Facebook ينقل بعض أخبار المشاهير المزيفة ، مثل وفاة نجم معروف أو علاقة جديدة في هوليود.

أنجلينا جولي على ما يرام ولكن هذا العنوان يوحي بخلاف ذلك.

أنجلينا جولي على ما يرام ولكن هذا العنوان يوحي بخلاف ذلك.

بمجرد النقر فوق “نعم” ، سيُطلب منك إدخال بيانات اعتماد Facebook الخاصة بك لعرض المقالة ، وبالتالي منح المجرمين حق الوصول الكامل إلى حسابك.

احتيال الانتحال

عندما تفكر في مدى سهولة إنشاء حساب على وسائل التواصل الاجتماعي ، فإنك تدرك أنه لا يوجد ما يمنع أي شخص من إنشاء نسخة طبق الأصل من ملفك الشخصي العام. يمكنهم بعد ذلك التواصل مع أصدقائك وعائلتك مع الأصدقاء أو متابعة الطلبات وبمجرد الاتصال ، تشكل كما كنت. يمكن بعد ذلك استخدام هذه الاتصالات الموثوقة لمجموعة كاملة من الأغراض مثل نشر البرامج الضارة أو طلب الأموال لسيناريوهات التشكيل.

Instagram يحب عملية احتيال

مع وجود العديد من المستخدمين عبر المنصات الاجتماعية في حاجة ماسة إلى “الإعجابات” و “المتابعة” ، استفاد المحتالون من خلال تقديم ذلك. طلب تطبيق واحد صدر عام 2013 يسمى InstLike أسماء المستخدمين وكلمات المرور مقابل المتابعة وإبداء الإعجاب.

في الواقع ، لقد جمعوا ببساطة أوراق اعتماد 100000 مستخدم وحوّلوها إلى مشاركين في شبكة إلكترونية اجتماعية كبيرة. في الأساس ، لم يفي التطبيق بوعده ولكنه استخدم حسابات من قاموا بالتسجيل للقيام بذلك. والأكثر من ذلك ، في التطبيق ، تم تشجيع الناس على دفع رسوم عن الأشياء الإضافية وما يعجبهم.

عرض عمل احتيال

قد يتم تشغيل عملية احتيال العرض عن طريق البريد الإلكتروني ، ولكن يتم إجراؤها عادة عبر موقع لينكولن المهني. في الأساس ، لقد عرضت عليك وظيفة من شركة ذات سمعة جيدة عبر الرسائل المباشرة. في بعض الحالات ، قد يؤدي ذلك إلى عمليات احتيال حيث تصبح وسيطًا لتحويل الأموال. يمكنك إيداع شيك أمين الصندوق ، ثم تحويل بعض الأموال ، مع الاحتفاظ بالباقي كرسوم. لسوء الحظ ، فإن شيكات أمين الصندوق المبدئي تنقلب وتقلص المبلغ الذي أرسلته في التحويل البنكي أو الحوالة المالية.

الحيل السفر

كثير من الناس شراء تذاكر الطيران ، وغرف الفنادق ، وحتى حزم عطلة كاملة عبر الإنترنت في هذه الأيام. يعرف المحتالون هذا وهناك زيادة في مواقع السفر الاحتيالية التي تبيع تذاكر مزيفة وإجازات غير موجودة. عادة ما يكون السفر عنصرًا ذا قيمة كبيرة ، والذي يتسبب في ظهور دولارات كبيرة للمجرمين. بالإضافة إلى ذلك ، يعد السفر عملية شراء صعبة لأنك عادةً ما تدفع مبالغ كبيرة من المال مقابل شيء لن تراه حتى تاريخ السفر.

قد يكون هذا النوع من عمليات الاحتيال مشكلة خاصة لأنك قد لا تكتشف أنه تم الاحتيال عليك حتى تصل إلى وجهتك أو المطار. قد لا يكون هناك سجل لك بالحجز على الإطلاق. أنت الآن تنفد الأموال الأصلية وقد تضطر أيضًا إلى تقديم المزيد للمتابعة في عطلتك ، أو ببساطة العبث والعودة إلى المنزل.

عطلة مجانية أو مخفضة

قد تبدأ عمليات الاحتيال هذه عبر الهاتف أو البريد الإلكتروني ، ولكن يتم إخبار الهدف عادةً أنهم فازوا بعطلة. للمطالبة ، يتعين عليهم إما دفع رسوم رمزية (احتيال رسوم متقدم) أو تقديم تفاصيل بطاقة الائتمان للإيداع. في الحالة السابقة ، خلع اللص بالمال. في الأخير ، يمكن استخدام تفاصيل بطاقة الائتمان في الاحتيال على بطاقة الائتمان.

تذكرة عطلة إعادة بيع الاحتيال

في هذه الحالة ، ينشر شخص ما إعلانًا يزعم أنه قام بشراء تذكرة لرحلة لم يعد بإمكانه الذهاب إليها. ثم يبيعون التذاكر (المزيفة) بسعر أقل بكثير من قيمتها الاسمية. لا يدرك بعض الضحايا عملية الاحتيال حتى يظهروا في المطار جاهزين للرحلة. مع جعل وكالات شركات التأمين من الصعب للغاية الحصول على المبالغ المستردة على التذاكر ، فإن حقيقة أن شخصًا ما قد يبيع التذاكر عبر الإنترنت يصبح أكثر تصديقًا ، مما يعزز نجاح عملية الاحتيال.

مخطط النقاط

في عملية احتيال النقاط ، يتم استدعاء الهدف أو إرساله بالبريد الإلكتروني وإبلاغه بأنه قد فاز بعدد كبير من النقاط ، من خلال برنامج بطاقة نقاط السفر أو نظام نقاط بطاقة ائتمان السفر. كل ما عليهم فعله هو تقديم بعض التفاصيل لتأكيد المعاملة. قد يشمل ذلك معلومات الحساب أو تفاصيل بطاقة الائتمان أو معلومات شخصية أخرى.

استئجار عطلة

تنطوي عملية احتيال الإيجار على قيام المحتالين بنشر إعلانات للممتلكات في الأماكن المرغوبة للحصول على أسعار المساومة. يتعين على الضحية إرسال وديعة أو المبلغ بالكامل مقدماً.

بمجرد وصولهم إلى وجهتهم ، قد يدركون أن العقار غير موجود أو تم تحريفه أو أنه غير متاح بالفعل للإيجار.

الحيل الضريبية

كما لو أن موسم الضرائب لم يكن مرعوبًا بالفعل بما يكفي دون أن يجعل المحتالون الحياة أكثر صعوبة! يتطلع المجرمون إلى استغلال كل من دافعي الضرائب والحكومة باستخدام مجموعة من الحيل المتعلقة بالضرائب.

التدقيق وهمية

في عملية احتيال مزيفة للتدقيق ، يتم الاتصال بالأهداف من قِبل شخص يدعي أنه من مصلحة الضرائب أو هيئة ضرائب مماثلة ، وأُخبر أن التدقيق قد حدد تباينًا. يُطلب الدفع الفوري مع التهديد بتكاليف إضافية أو السجن أو حتى الترحيل إذا لم يلتزم الضحايا بذلك. سواء أكان ذلك عبر بريد إلكتروني أو بريد صوتي مسجل ، فمن السهل تنفيذ عملية الاحتيال هذه ، ومن المحتمل ألا تختفي قريبًا. من الغريب ، في كندا ، أن العديد من عمليات الاحتيال هذه تتضمن طلبات دفع عبر بطاقات هدايا iTunes. كنت تعتقد أن هذا سيكون قليلاً من الهبات ، لكنه يحدث.

استرداد وهمية

هذا واحد يستهدف الناس الذين يتوقعون استرداد الضريبة. مرة أخرى ، يشكل المجرمون مصلحة الضرائب أو وكالة مماثلة ويطالبون أهدافًا بالنقر فوق رابط يمكنهم من خلاله المطالبة باسترداد أموالهم. ومع ذلك ، يؤدي الارتباط إلى موقع التصيد حيث يُطلب من الضحية تقديم معلومات شخصية مثل رقم الضمان الاجتماعي وتفاصيل الخدمات المصرفية ، والتي يمكن استخدامها في سرقة الهوية.

استرداد خاطئ

تعتبر عملية الاحتيال هذه أكثر تعقيدًا حيث إنها تستخدم بالفعل تفاصيل العميل الحقيقية المسروقة من شركات المحاسبة عن طريق القرصنة أو الخداع. يتم استخدام المعلومات لتقديم طلب استرداد ضريبي مزيف يتم معالجته بواسطة مصلحة الضرائب ، ويتلقى العميل مبلغ الاسترداد. ثم يطرح المحتال باعتباره مصلحة الضرائب أو وكالة تحصيل ، ويخبر العميل بأنه تم إصدار المبلغ المسترد عن طريق الخطأ ، ويطالب بإعادة الأموال. بالطبع ، يتم توجيه الدفع نحو المحتال ، وليس مصلحة الضرائب. هذه الحالة نوبات مشكلة مزدوجة للعميل. لا يقتصر الأمر على عجزهم عن استرداد أموالك ، بل يمكن أن يكونوا أيضًا في مياه ساخنة مع مصلحة الضرائب بسبب تقديم مطالبة كاذبة.

مخطط المحتجين من الضرائب

يتضمن مخطط المحتجين من الضرائب مجرمين يقومون بالاتصال أو إرسال بريد إلكتروني للمستهلكين لإخبارهم أنهم لا يحتاجون إلى دفع الضرائب. هذا في الحقيقة أكثر من مجرد خدعة فعلية ، لأن الشخص الذي يديرها لا يستفيد من الناحية المالية. ومع ذلك ، يمكن أن تتأثر الضحية سلبًا لأن عدم دفع الضرائب يمكن أن يؤدي إلى إدانة ، بما في ذلك الغرامات والسجن.

Bitcoin و cryptocurrency الحيل

مع انفجار عملات البيتكوين والعملات المشفرة الأخرى من حيث الشعبية والقيمة السوقية خلال السنوات القليلة الماضية ، فليس من المستغرب أن المجرمين يريدون المشاركة في هذا الحدث. في الواقع ، هناك طرق كثيرة للاختيار من بينها المخادعين ، ويبدو أن عمليات الاحتيال والاختراق التي تتضمن البيتكوين واللتكنوين في الأخبار باستمرار.

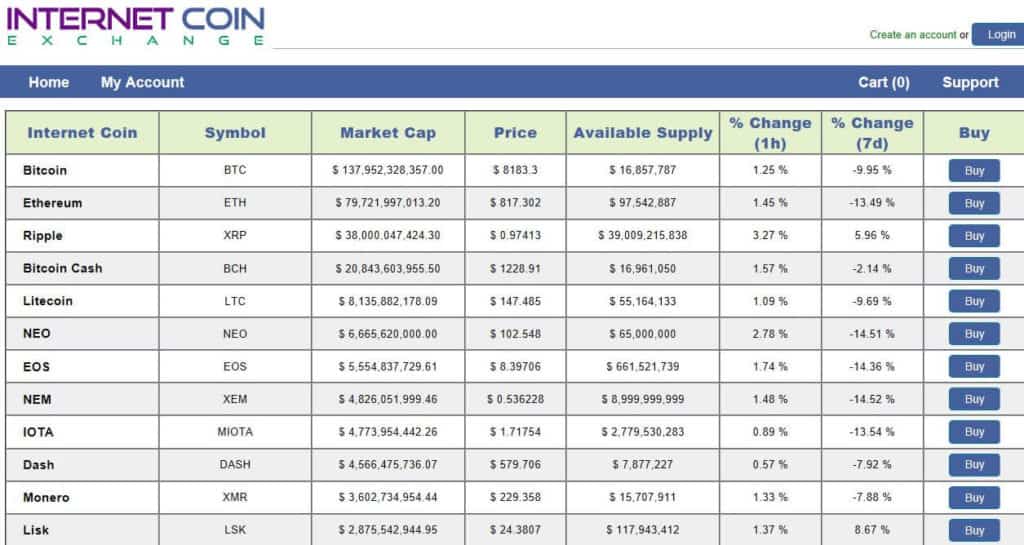

تبادل العملات وهمية

نظرًا لأن العديد من الشركات المرتبطة بالعملات المشفرة تعد جديدة نسبيًا ، فمن الصعب معرفة أي منها شرعي. لقد استفاد المجرمون من هذا الأمر وببساطة أخذوا أموال الناس من خلال البورصات المزيفة أو المشكوك فيها. أحد الأمثلة على تبادل العملات المزيف بشكل صارخ هو Internet Coin Exchange الذي يسرد ببساطة تفاصيل سعر العملة المشفرة بجانبه يشترى أزرار.

يبدو أن هذا الإصدار لا يزال قيد التشغيل ، لذا لن ننشر الرابط هنا.

عمليات أخرى مشكوك فيها تشمل Igot ، والتي أصبحت فيما بعد Bitlio. يبدو أن هذا التبادل يعمل بشكل غير فعال حيث كانت هناك أوقات لا يمكن فيها الدفع للعملاء. مرة أخرى ، لا يزال العمل قائما.

اختراق العملات

لسوء الحظ ، عندما يتم اختراق التبادلات من قبل مجرمي الإنترنت ، تميل كل من البورصة وعملائها إلى الخسارة. من المحتمل أن يكون Mt Gox هو أشهر الحالات التي لا يزال الناس ينتظرون فيها لمعرفة ما إذا كانوا سيرون أموالهم بعد أربع سنوات. ولكن كان هناك اختراقات أخرى أكثر حداثة وأبرزها ، بما في ذلك لعبة Coincheck التي تصل قيمتها إلى 500 مليون دولار.

مضخة وتفريغ مخطط

“المضخة والتفريغ” هو مصطلح مألوف في سوق الأوراق المالية ، لكنه يصل إلى العملات المشفرة أيضًا. يتضمن ذلك الترويج المنظم لعملة مشفرة معينة ، وعادة ما تكون عملة غير معروفة نسبيًا. يؤدي الاستثمار الشامل إلى ارتفاع القيمة ، مما يشجع المستثمرين الآخرين على المشاركة في النشاط. تزيد قيمة العملة أكثر من ذلك ، وعندما يحين الوقت المناسب ، فإن الجولة الأولى من المستثمرين تربح ، تاركة الموجة الثانية بعملة لا قيمة لها.

شركات التعدين السحابة الاحتيالية

عادة ما ينطوي تعدين البيتكوين والعملات المشفرة الأخرى على استخدام القوة الحاسوبية لدعم الشبكة مقابل الحصول على مكافأة. ومع ذلك ، فإن التعدين ليس هو أسهل شيء للبدء به. أدخل شركات التعدين السحابية ، والتي تمكنك من الاستثمار في التعدين دون الاضطرار إلى التعامل بالفعل مع الإعداد بنفسك.

عندما تستثمر في التعدين السحابي ، فإنك تضع ثقة كبيرة في شركة التعدين. بالطبع ، حيث يوجد مستثمرون ، هناك المحتالون جاهزون وينتظرون. على سبيل المثال ، جمعت شركة Mining Max 250 مليون دولار لتشغيلها ، وورد أن جميعها باستثناء 70 مليون دولار قد تم تخزينها.

في حالة أخرى ، أقر الرئيس التنفيذي لشركة GAW Miners بأنه مذنب في الاحتيال بمبلغ 9 ملايين دولار كنتيجة لبعض المعاملات المراوغة للغاية ، بما في ذلك بيع طاقة تجزئة أكثر مما كان متاحًا..

برامج التعدين الخبيثة

يتطلب التعدين قدرًا هائلاً من القوة الحسابية ، وهذا لا يكون رخيصًا. على هذا النحو ، قام المجرمون بتطوير برامج ضارة للتعدين يمكن أن تمكنهم من استغلال القوة الحسابية للمستخدمين. يُعرف باسم البرمجيات الخبيثة الخبيثة ، وهو ينتشر عادةً عن طريق فيروس طروادة. ثم تشكل الحواسيب المصابة شبكة روبوت أكبر تستنزف العملات المشفرة. من أمثلة برامج التعدين الضارة “Digmine” ، التي تنتشر عبر Facebook Messenger ، و WannaMine ، التي تستخدم EternalBlue ، استغلال NSA الذي تم تسريبه.

ICO خروج احتيال

يشبه العرض الأولي للعملة (ICO) إلى حد ما الاكتتاب العام الأولي (IPO) للشركة ، والفرق الرئيسي هو أن العملة لا قيمة لها حقًا حتى يدرك المستثمرون القيمة. تشبه عمليات احتيال الخروج من ICO المضخات وعمليات التفريغ التي تحدثنا عنها سابقًا ، إلا أنها عادةً ما تقوم الجهات التي تصنع العملات المعدنية بالترويج المكثف تليها عمليات بيع سريعة.

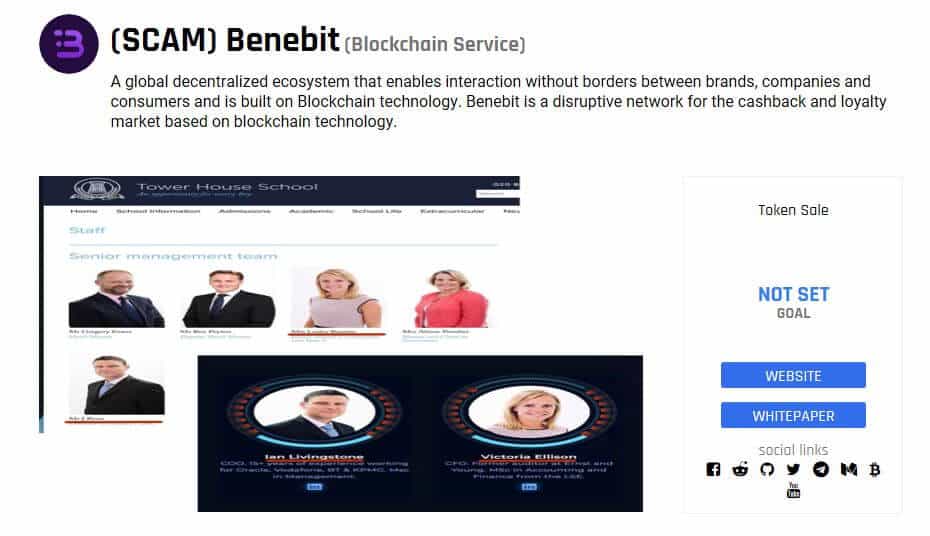

يكتنف المستثمرون أوراقًا بيضاء وعودًا بأمان فائق وإمكانات واسعة للتطبيق. يشترون العملات المعدنية في مقابل العملات الورقية ، على أمل الحصول على عائد على استثماراتهم. من بين أكبر عمليات الاحتيال على الخروج التي رأيناها حتى الآن هي Plexcoin ، التي جمعت 15 مليون دولار من الاستثمارات قبل تعليقها ، وبينيبت ، الفريق الذي ترك وراءه ما بين 2.7 مليون دولار و 4 ملايين دولار في أوائل عام 2023.

نشرت ICO Drops أدلة على عملية الاحتيال في هذه الصفحة التي لم يعد الوصول إليها ممكنًا.

نشرت ICO Drops أدلة على عملية الاحتيال في هذه الصفحة التي لم يعد الوصول إليها ممكنًا.

ينظر إلى ICO بشكل عام على أنها مشكلة حظرتها عليها الصين وفرضت دول أخرى أنظمة صارمة.

ICO المنتحلون

هناك مشكلة أخرى بين المنظمات غير الحكومية ليست في المنظمات الدولية نفسها ، ولكن مع المحتالين ينتحلونها. على سبيل المثال ، قامت شركة Seele ICO الشرعية باختطاف قناة Telegram من قبل أشخاص يتظاهرون كمدراء. تم إقناع المستثمرين بدفع ثمن الرموز قبل بدء عملية البيع بالفعل وقام المالون بتجميع الأموال. استخدم المحتالون الآخرون عملية احتيال تصيد تتمحور حول ICO Bee Token كوسيلة لخداع المستثمرين من الأثير بقيمة مليون دولار.

مخططات الاستثمار Cryptocurrency

نظرًا لتذبذب سوق العملات المشكوك فيه ، فليس من غير المألوف أن نسمع عن المكاسب الضخمة على مدى فترة زمنية قصيرة. وهذا ما يجعل مخططات الهرم أو Ponzi الكلاسيكية عملية بيع أسهل للمستثمرين لأن الناس أقل احتمالًا أن ينظروا إليها على أنها “جيدة جدًا بحيث لا يمكن أن تكون حقيقية”. 12000 بيتكوين.

موقع Optioment. (المصدر: آلة Wayback)

موقع Optioment. (المصدر: آلة Wayback)

تتضمن المخططات المشبوهة الأخرى BitConnect ، والتي يتم إيقاف تشغيلها بعد تلقي رسائل توقف وتوقف متعددة ، و OneCoin ، وهو مخطط بونزي عالمي تم الإبلاغ عنه وما زال مستمراً.

الحيل شوكة المحفظة

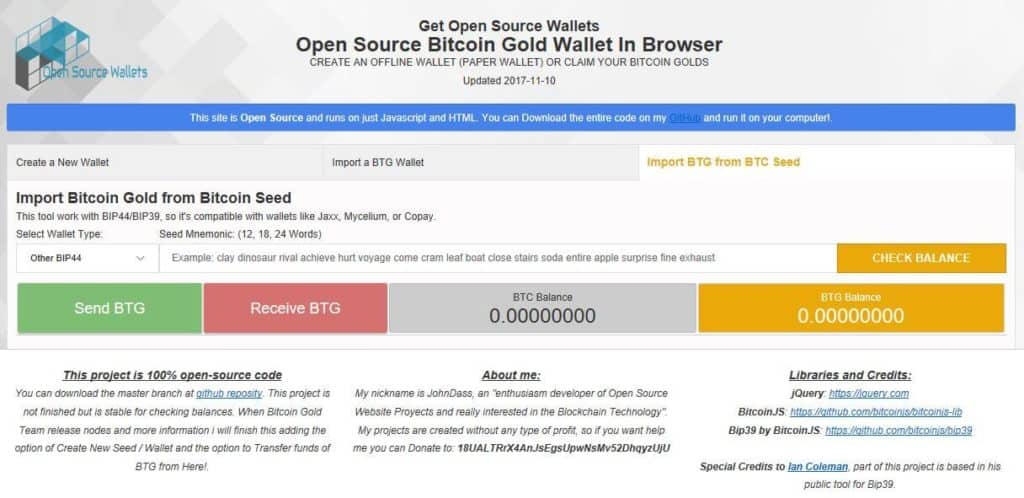

يتم استخدام محافظ النقود كأماكن “آمنة” للناس لتأمين عملتهم المشفرة ، بشكل أساسي في مكان ما لحماية المفاتيح الخاصة التي يمكن أن تتيح الوصول إلى العملات المعدنية. عندما يتم إنشاء شوكات عملة مشفرة وعملة جديدة ، قد يكون من الصعب العثور على محفظة يمكنها استيعاب العملة الجديدة. أدخل المحتالين. عندما تم إصدار Bitcoin Gold لأول مرة ، ظهر موقع mybtgwallet.com ، حيث يروج للمستخدمين لتسليم مفاتيحهم الخاصة ويفقدون عملاتهم في وقت لاحق.

وبحسب ما ورد أسفرت عملية احتيال المحفظة هذه عن خسائر إجمالية بلغت أكثر من 3 ملايين دولار.

محفظة المنتحلون

يستغل المزيد من المنتحرين سوق العملات المشفرة ، وهذه المرة في شكل استنساخ المحفظة. المجرمون يجعلون الناس يعتقدون أنهم يودعون عملاتهم المعدنية في محفظة مشروعة لكنهم في الحقيقة يحتفظون بها لأنفسهم. استخدمت مجموعة هاكر ، Coinhoarder ، مثل هذا المخطط لسرقة أكثر من 50 مليون دولار من عملة البيتكوين وغيرها من العملات المشفرة. استخدم النطاقات التي تنتحل صفة Blockchain.info ذات السمعة الطيبة واستخدمت إعلانات Google المدفوعة لجذب المزيد من الضحايا.

عملة خلط خدمة احتيال الخداع

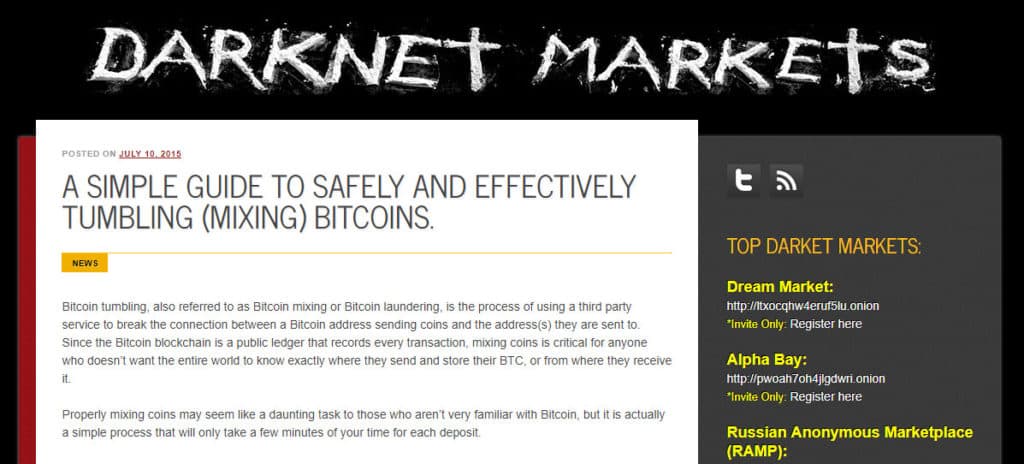

تُستخدم خدمات خلط العملات المعدنية لخلط العملات المعدنية من أجل قطع الاتصال بين المرسل والمستقبل ، مما يجعل المعاملات مجهولة أكثر. في حين أن خدمات خلط العملات المعدنية يمكن أن تساعد في نشاط غير قانوني ، إلا أنه يمكن أن يكون لها حالات استخدام مشروعة أيضًا. تتضمن المواقع الشهيرة Bit Blender و Helix التي انتهت صلاحيتها الآن بواسطة Grams.

شارك هذان الشخصان في عملية احتيال تصيد على الويب الداكن حيث استخدم برنامج تعليمي لخلط النقود روابط لمواقع وهمية لكلتا الخدمتين. يقوم المستخدمون باتباع الخطوات وزيارة الروابط التي سلمت عملاتهم إلى اللصوص.

مخططات خلط العملة خدمة بونزي

ليس فقط مخططات التصيد التي تؤثر على مستخدمي خدمات خلط العملات المعدنية. أجرت شركة Bitpetite عملية خلط ، لكنها طلبت أيضًا من المستثمرين تسليم الأموال مع وعد بعوائد يومية بنسبة 4٪! كان هذا بعيد المنال ومن الواضح أن الموقع اختفى في نوفمبر 2023 بعد سرقة مبلغ غير معروف من المستثمرين.

الحيل الأخرى عبر الإنترنت

بصرف النظر عن كل ما سبق ، هناك العديد من عمليات الاحتيال عبر الإنترنت التي يجب البحث عنها. إليك بعض من أكثر المسرحيات شعبية التي تقوم بجولاتها الآن.

النوافذ المنبثقة برنامج مكافحة الفيروسات وهمية

ذكرنا النوافذ المنبثقة في عملية احتيال الدعم الفني في وقت سابق. من الحالات الشائعة التي ربما تكون قد شاهدتها بالفعل النوافذ المنبثقة التي تطالبك بتنزيل برنامج مكافحة الفيروسات. ومع ذلك ، عند اتباع المطالبة ، قد ينتهي بك الأمر مع البرامج الضارة بدلاً من ذلك.

مواقع وهمية

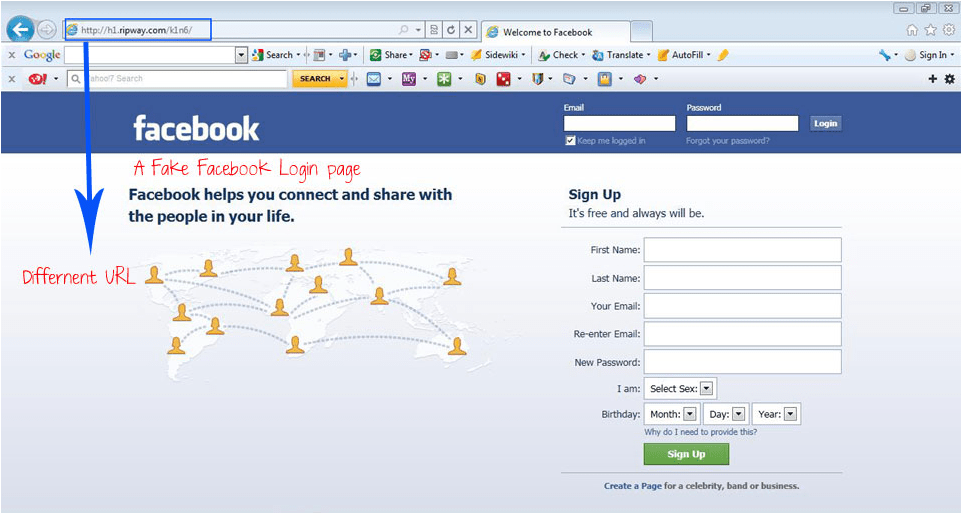

عادة ما تستخدم مواقع الويب المزيفة في عمليات الخداع. عادةً ما يتم استخدام نسخة متماثلة من موقع ويب شرعي لتشجيع الأهداف على إدخال تفاصيل مثل بيانات الاعتماد والمعلومات المصرفية والتفاصيل الشخصية.

على سبيل المثال ، تعرض الصورة أعلاه من مدونة Expr3ss صفحة تسجيل دخول وهمية مقنعة للغاية على Facebook.

مواقع البضائع المزيفة

هذا مثال أكثر تحديداً على موقع مزيف وهو مشكلة كبيرة. يمكن استخدام النسخ المتماثلة لمواقع الويب ذات السمعة الطيبة لجعل البضائع المقلدة تبدو مشروعة. على سبيل المثال ، تم نسخ مواقع الويب الخاصة بها مثل Ugg و Coach و Michael Kors على وجه الدقة تقريبًا لجعل المستهلكين يعتقدون أنهم يشترون سلعًا أصلية من العلامة التجارية الحقيقية.

التعارف عن طريق الانترنت والحيل الرومانسية

تعتبر عمليات الاحتيال في المواعدة والرومانسية من أقدم الأقدم في الكتاب ، ولكن طالما أن الناس يبحثون عن الحب ، فلن يذهبون. في الواقع ، في الولايات المتحدة ، تمثل الحيل الرومانسية أكبر الخسائر المالية لجميع جرائم الإنترنت. قد يقوم المحتالون بالاتصال بالأهداف عبر الهاتف أو البريد الإلكتروني أو الرسائل النصية أو وسائل التواصل الاجتماعي أو مواقع المواعدة.

عادة ما يمثلون شخصًا آخر ، بما في ذلك إنشاء ملفات تعريف مزيفة تمامًا (يطلق عليها اسم catfishing) ، وغالبًا ما يعملون في مجموعات. قد يكون الهدف النهائي هو دفع الضحايا إلى دفع أموال أو تسليم معلومات شخصية أو حتى المساعدة في أنشطة غير قانونية.

الحيل تذكرة

لقد ذكرنا عمليات الاحتيال على تذاكر السفر في وقت سابق ، ولكن من المحتمل أن يكون رواد الحفلات الموسيقية والحضور في الفعاليات الرياضية أهدافًا شائعة للاحتيال على التذاكر. إنهم يشترون تذاكر عبر الإنترنت ويظهرون على الحدث لاكتشاف أنهم مزيفون.

احتيال الإيجار

خدعة التأجير يفترس أولئك الذين يبحثون بشدة عن مكان للاتصال بالمنزل. يتم نشر إعلانات التأجير بأسعار أقل من المتوسط ، مما يجذب الكثير من المشترين. يوضح الملاك المحتملون أن المشاهدات غير متوفرة لأنهم في الخارج ولكنهم سيصدرون بسعادة استرداد إذا لم تكن راضيا. عادة ما تكون إيجار الشهر الأول والأخير مطلوبة لتأمين تأجير الممتلكات. قد يكون لدى المالك المزيف أيضًا مستأجرون يملأون نموذجًا يتضمن معلومات مصرفية بالإضافة إلى تفاصيل شخصية أخرى.

خدع الرسائل القصيرة

عمليات الاحتيال عبر الرسائل النصية القصيرة (الخداع المبتسم) عبارة عن أشكال مختلفة للخداع والتصيد الاحتيالي وتتضمن استخدام رسالة نصية. الرسائل النصية القصيرة ، أو الرسائل النصية ، مدمجة في كل هاتف على هذا الكوكب. نظرًا لأن الهواتف أصبحت أكثر اتصالًا بالإنترنت ، فقد انتقل الكثير منا إلى تطبيقات المراسلة الفورية مثل WhatsApp و Facebook Messenger. لكن الرسائل النصية القصيرة الجيدة القديمة متوفرة دائمًا. المخادعون يعرفون ذلك ويمكنهم استخدامه لاستهدافك.

عادة ما يكون للرسالة النصية المبتسمة نفس الأهداف مثل أي نوع آخر من الاحتيال. قد يريدك المحتالون النقر فوق رابط لتنزيل البرامج الضارة أو البرامج الإعلانية ، أو توجيهك إلى صفحة تصيّد ذات مظهر مقنع من أجل خداعك في توفير بيانات اعتماد تسجيل الدخول لموقع ويب. قد يقدم البعض الآخر رقمًا للاتصال به باعتباره انتقالًا إلى طريقة احتيال مخادعة.

في حين أن هذه غالباً ما تتبع عمليات تشغيل مشابهة للبريد الإلكتروني والاحتيال الصوتي ، إلا أن هناك بعض الحالات الأكثر تحديدًا ، مثل محاولة حثك على تنشيط بطاقة ائتمان جديدة أو إخبارك بانتهاء صلاحية حساب.

احتيال الخداع الأمازون

في هذا المخطط المعقد إلى حد ما ، تستهدف منتجات الطلب على Amazon من بائعي الطرف الثالث. إنهم لا يتلقون العنصر ، لذلك اتصل بالبائع للاستفسار. يطالب البائع المشتري بإكمال الصفقة خارج Amazon ، بحيث يتم الدفع له وله حق الوصول إلى معلومات الدفع.

احتيال تسليم الأمازون

هذه زاوية مختلفة قليلاً عن الزاوية المذكورة أعلاه ، ولكن يتم تنسيقها أيضًا من قِبل بائعي الطرف الثالث. في هذه الحالة ، يشحنون حزم فارغة إلى عناوين خاطئة حيث يتم تسجيلهم من قِبل شخص موجود في عملية الاحتيال. منذ توقيع الحزمة ، غالبًا ما تواجه الضحية مشاكل عند محاولة تقديم مطالبة مع Amazon.

Astroturfing (احتيال الإعلان)

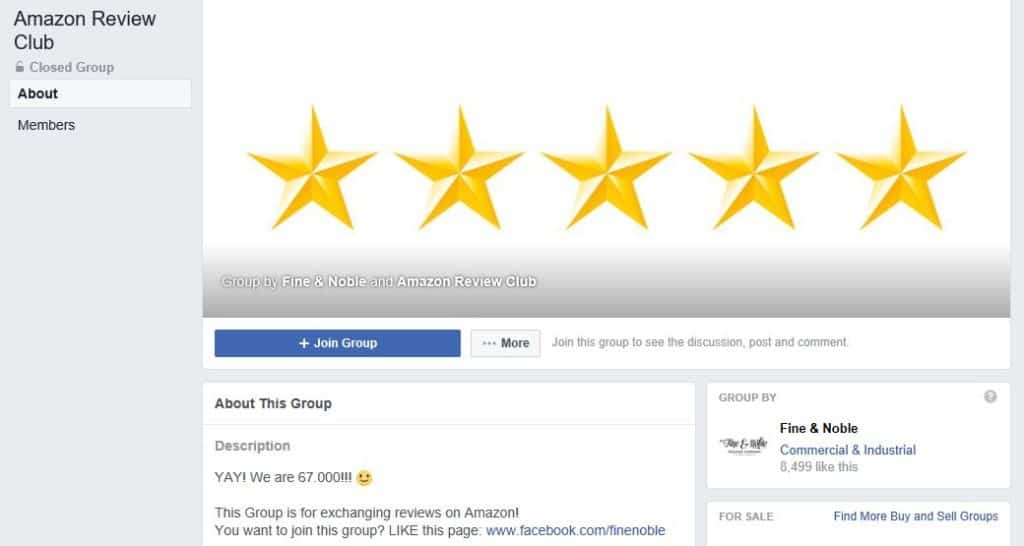

ظلت Astroturfing موجودة منذ فترة طويلة ويمكن تعريف تعريفها بشكل فضفاض كشركة تقوم بإنشاء دعم مزيف حول منتجها من أجل جذب العملاء. ومن الأمثلة الشهيرة على ذلك دفع ماكدونالدز للموظفين للوقوف في طابور لخلق ضجة حول إصدار كوارتر باوندر في اليابان. بفضل القوة المقنعة للمراجعات عبر الإنترنت ، فقد أصبحت هذه وسيلة للتسلق الفلكي الرقمي.

الشركات ببساطة دفع الناس لكتابة ملاحظات وهمية متوهجة على مواقع المراجعة يفترض غير متحيزة. توجد مجموعات على Facebook مخصصة لتبادل المراجعات عبر الإنترنت لمواقع محددة مثل Amazon أو أنواع منتجات محددة ، على سبيل المثال ، الكتب.

يعتمد المستهلكون اعتمادًا كبيرًا على هذه المراجعات عند إجراء عمليات شراء وينتهي بهم الأمر في النهاية بمنتج أو خدمة فرعية أو أي شيء على الإطلاق.

الحيل الاستمرارية

هناك مجموعة واسعة من الحيل الاستمرارية هناك لكنها تتبع عادة أنماط مماثلة. تدفع النوافذ المنبثقة للاستبيانات التي تقدم هدايا مجانية أو صفقات مذهلة الضحايا إلى إدخال تفاصيل بطاقة الائتمان لدفع الحد الأدنى من الرسوم أو الشحن. غالبًا ما تكون مخفية في الطباعة الصغيرة وهي رسوم شهرية باهظة ومستمرة يمكن أن تكون شبه مستحيلة الإلغاء. في هذه الحالة ، من المحتمل أن تتصل بمصدر بطاقتك لإيقاف الرسوم المستقبلية ، ولكن من غير المحتمل أن تحصل على تعويض عن أولئك الذين دفعوا بالفعل. هذا سبب آخر لفحص بياناتك دائمًا لأن هذه العبارات قد تمر مرور الكرام بسهولة.

احتيال سوق الأسهم

هذه الفضيحة على نفس الخطوط مثل astroturfing وتجرى كثيرًا في العراء. وهو يتضمن مقالات أو أساليب ومواد أخرى تُقنع المستثمرين المحتملين بالمساهمة بأموال بناءً على تنبؤات مبالغ فيها. في أبريل 2023 ، فرضت هيئة الأوراق المالية والبورصة إجراءات ضد 27 من الأفراد والكيانات لمثل هذه العروض الاحتيالية للأسهم.

الحيل المشتري

لقد بعنا معظمنا شيئًا ما عبر الإنترنت في وقت ما ، لكنه حذار من البائع. يستخدم بعض المحتالين تكتيكًا يقوم بموجبه بتزوير دفعة معلقة لتشجيع الإفراج عن البضائع. قد تكون هذه رسالة وهمية أو PayPal لنقل رسالة البريد الإلكتروني تفيد بأن الدفع سيتم إصداره بمجرد استلام معلومات التتبع. بمجرد إرسال البضائع بالفعل ، لا يتم استلام أي مدفوعات على الإطلاق.

الزائد

المدفوعات الزائدة هي واحدة أخرى للبائعين لمشاهدة ل. يتعلق الأمر عادةً ببيع الأصناف أو الخدمات ، غالبًا من خلال الإعلانات المبوبة. يرسل عليك المخادع الدفع لأي شيء تبيعه ولكنه يرسل مبالغ كبيرة. يطلبون منك استرداد الفرق. في هذه الأثناء (نأمل أن يكون ذلك بعد إرسال الأموال) يتم إلغاء دفعها أو سحبها. لذلك لم تتلق أي مدفوعات على الإطلاق ولكنك أصدرت لهم استرداد جزئي.

كيفية التعرف على الحيل

نظرًا لتزايد عمليات الاحتيال عبر الإنترنت بشكل متكرر ، مع احتمال عدم الكشف عن الكثير منها ، فمن المستحيل إدراجها جميعًا هنا. هذا يجعل الأمر أكثر أهمية أن تراقب علامات الرواية.

التعرف على المواقع الآمنة

تتطلب العديد من عمليات الاحتيال موقع ويب يبحث بشكل قانوني عن الضحايا للتفاعل معهم وتوفير المعلومات التي يبحث عنها المخادع. بما أنه يمكن لأي شخص شراء أي اسم مجال تقريبًا ثم إعادة إنشاء أي موقع على هذا الكوكب بشكل مرئي ، فكيف يمكن لأي شخص التأكد من أنه يستخدم موقعًا آمنًا؟ هذا سؤال جيد نغطيه بالتفصيل في منشور حول التعرف على مواقع الاحتيال أو المواقع المزيفة.

بعض التقنيات تقنية ، مثل التحقق من أن اسم النطاق الظاهر في شريط عنوان المتصفح الخاص بك يطابق الموقع الذي تعتقد أنك تزوره. البعض الآخر أكثر شمولية ، مثل التحقق من أن الموقع يحتوي على معلومات اتصال مشروعة عليه وليس مليئًا بأخطاء الهجاء.

لا توجد رصاصة فضية واحدة يمكن أن تشير إلى جدارة الموقع ، ولكن هناك عددًا من الأشياء التي يمكنك التحقق منها والتي ستساعدك على إجراء حكم قضائي.

اكتشاف البريد الإلكتروني وهمية أو محاكاة ساخرة التصيد

كما قال السيد مياجي في فيلم كاراتيه كيد ، “أفضل كتلة ، لا تكون هناك”. في عمليات الاحتيال على الإنترنت ، أفضل دفاع هو ببساطة عدم التعرض للخداع في المقام الأول. يمكن أن يكون المخادعون أذكياء ، وقد يكون من الصعب تحديد رسائل البريد الإلكتروني المخادعة المزيفة أحيانًا.

في منشور مخصص ، نغطي النصائح لمساعدتك في اكتشاف بريد إلكتروني مزيف أو محاكاة ساخرة أو تصيّد.

كيفية الإبلاغ عن عملية احتيال

في أفضل الأحوال ، تدرك أنك تعرضت للخداع قبل فوات الأوان. في حالة حدوث ذلك ، يجب عليك الاتصال بمشغلي المنصة التي واجهت بها المخادع ، إن أمكن. وبهذه الطريقة ، يمكنهم على الأقل طردهم من الموقع ونأمل في منع أي شخص آخر من الاحتيال.

اعتمادًا على طبيعة عملية الاحتيال ، قد يكون من المفيد أيضًا الإبلاغ عنها إلى قسم الشرطة المحلي. يجب أن يكون هذا بالتأكيد منفذ اتصال إذا فقدت أموالك ، أو أُجبرت على القيام بشيء غير قانوني ، أو تعرضت للابتزاز. الإجراء الآخر الذي يجب عليك اتخاذه هو الإبلاغ عن الحادث إلى مركز الاحتيال في بلد إقامتك:

- الولايات المتحدة: FBI’s Internet Crime Complaint Center

- كندا: المركز الكندي لمكافحة الغش

- أستراليا: ACCC Scamwatch

- المملكة المتحدة: احتيال في العمل

غالبًا ما يكون ضحايا عمليات الاحتيال عبر الإنترنت محرجين جدًا. ومع ذلك ، فكلما تم الإبلاغ عن هذه الحوادث ، كلما كانت فرصة تطبيق القانون أفضل لإغلاق مرتكبيها ، وكلما كان الآخرون أكثر وعياً بالمخاطر الكامنة على الإنترنت.

المواد شعبية:

- كيفية مشاهدة Netflix مع VPN

- ما هو الاحتيال الأكبر وكيف يمكنك اكتشافه?

- هو سيل القانونية?

- أفضل شبكات VPN لأجهزة Mac

مفتاح الاحتيال بواسطة Jak Rustenhovene تحت CC BY 2.0

قد ترغب أيضًا في شرح ومقارنة بروتوكولات VPNVPN ومقارنة VPN دليل الخصوصية الرقمية النهائي للمعلمين VPN كيفية تكوين خدمة وكيل DNS ذكية على جهاز توجيه DD-WRTVPNHow لإلغاء الاشتراك في تتبع الإعلانات من أكبر شبكات الإعلانات

الإنترنت هو وسيلة اتصال رائعة ومفيدة للغاية، ولكن يجب علينا أن نكون حذرين من الاحتيالات التي تحدث على الإنترنت. يجب علينا جميعًا أن نتعلم كيفية التعرف على هذه الاحتيالات وكيفية الحماية منها. يجب علينا أن نتذكر أنه لا يوجد شيء مثل المال السهل، وأنه يجب علينا أن نكون حذرين دائمًا عندما نتعامل مع المال على الإنترنت. لذلك، يجب علينا جميعًا أن نتعلم كيفية الحماية من الاحتيالات على الإنترنت وكيفية الحفاظ على أموالنا وهويتنا آمنة.