Muchas personas están familiarizadas con Tor. Tor es una red anónima superpuesta en Internet pública que permite a sus usuarios acceder anónimamente a Internet y usar sitios web internos de Tor que residen solo dentro de la red Tor. Estos tipos de redes anónimas se denominan webs oscuras porque no se pueden buscar como Internet público, y los usuarios necesitan un software especial para acceder a ellas. Tor es la web oscura más conocida, pero el Proyecto Invisible de Internet (I2P) es posiblemente más anónimo, aunque mucho más pequeño..

RELACIONADO: Cómo acceder a la web oscura

I2P vs Tor vs Freenet

El uso más común de Tor es acceder a Internet público de forma anónima. Los usuarios se conectan a la red Tor y pasan a través de Internet normal, llamada web clara. Cuando Tor se está ejecutando, el tráfico de Internet se enruta a través de la red Tor de tal manera que es difícil correlacionar una solicitud que ingresa a la red Tor con la misma solicitud que sale de la red. Además, los servicios pueden residir dentro de la red Tor, lo que significa que el tráfico nunca sale de Tor a la web clara. I2P tiene un soporte limitado para un acceso claro a la red, pero tiene la misma función básica de web oscura en que admite sitios que existen dentro de la red I2P.

RELACIONADO: La guía definitiva de Tor

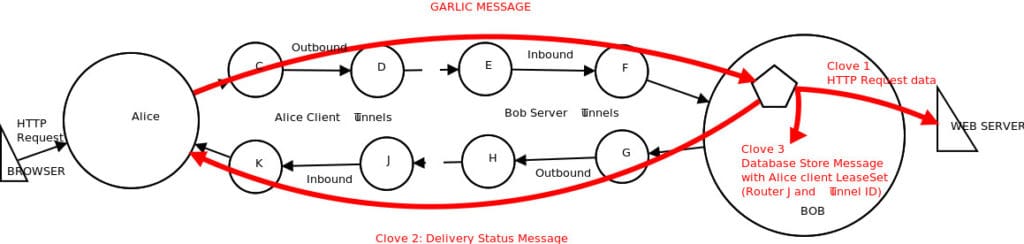

Enrutamiento de ajo

La palabra Tor se deriva de su tecnología de enrutamiento llamada The Onion Router. El enrutamiento de cebolla implica cifrar paquetes de datos en capas de cifrado. Cada nodo solo descifra la capa que necesita para entender dónde enviar el paquete a continuación. De esa manera, se dice que las capas de cifrado se parecen a las capas de una cebolla. I2P no utiliza enrutamiento de cebolla. Por el contrario, utiliza enrutamiento de ajo.

El enrutamiento de ajo es una variación del enrutamiento de cebolla que agrupa los mensajes de manera muy parecida a como un bulbo de ajo tiene muchos dientes. El método de “cebolla” en capas de Tor significa que un solo paquete se encripta repetidamente pero sigue siendo un solo mensaje. Esto facilita las observaciones de tiempo, un método para correlacionar un nodo de entrada y salida de Tor. Para reducir el riesgo de que un observador use un solo mensaje de esta manera, I2P agrupa los mensajes en un paquete donde cada mensaje es como un diente que cuelga de un bulbo de ajo Otra característica importante del enrutamiento de ajo es que es unidireccional. Esto significa que los datos enviados a través de I2P toman una ruta para llegar al sitio de destino y una ruta diferente para enviar datos al solicitante. Esto hace que la observación sea más difícil porque no es posible saber qué camino está tomando la otra mitad de la conversación. La ruta de Tor es bidireccional, lo que significa que el tráfico hacia y desde el destino toma el mismo camino a través de Tor.

Eepsites

Un sitio I2P se llama eepsite, que es análogo a un servicio de cebolla Tor. Un eepsite es solo un sitio web normal con la notable excepción de que solo está disponible para los usuarios que están conectados a I2P. Un eepsite es análogo a los sitios de cebolla Tor más conocidos.

Un uso de Tor es crear un servicio de cebolla, que es un sitio web al que solo se puede acceder cuando está conectado a la red Tor. Este tipo de uso de Tor tiene un anonimato aún mayor porque el tráfico nunca sale de la red Tor, por lo que es difícil incluso ver el tráfico, no importa espiarlo.

Outproxies

I2P es un poco diferente a Tor, aunque ambos tienen el mismo objetivo. Es técnicamente posible configurar un nodo de salida I2P (llamado outproxy en lenguaje I2P) pero en la práctica I2P generalmente no se usa de esa manera. I2P se usa casi exclusivamente para acceder a sitios de eepsites en lugar de usarlo como una forma anónima de acceder a Internet público.

Freenet

Freenet es otra red oscura basada en el anonimato. A diferencia de I2P o Tor, Freenet no está diseñado para ser un proxy de la web clara, por lo tanto, no existe el concepto de outproxies o nodos de salida. Freenet se ocupa principalmente de la distribución anónima y el almacenamiento de contenido a través de Freenet que pueden recuperar otros usuarios de Freenet incluso después de que el nodo de publicación se desconecte. Los sitios internos de Freenet se denominan sitios gratuitos que son sinónimos de los sitios de cebolla de Tor y los sitios web de I2P. Al igual que otras redes oscuras, Freenet cifra los datos en tránsito y en reposo, y enruta el tráfico a través de un número arbitrario de nodos para obturar al creador. Ningún nodo de Freenet sabe si el nodo al que reenvía datos es el destino final o simplemente otro nodo en el camino. Al recibir una solicitud, cada nodo verifica su caché de contenido local para ver si tiene el contenido solicitado. Si no lo hace, envía la solicitud a su próximo nodo vecino. Si tiene el contenido, el nodo lo envía de vuelta a lo largo de la misma ruta, y los nodos a lo largo del camino almacenarán en caché ese contenido para hacer futuras solicitudes más rápido.

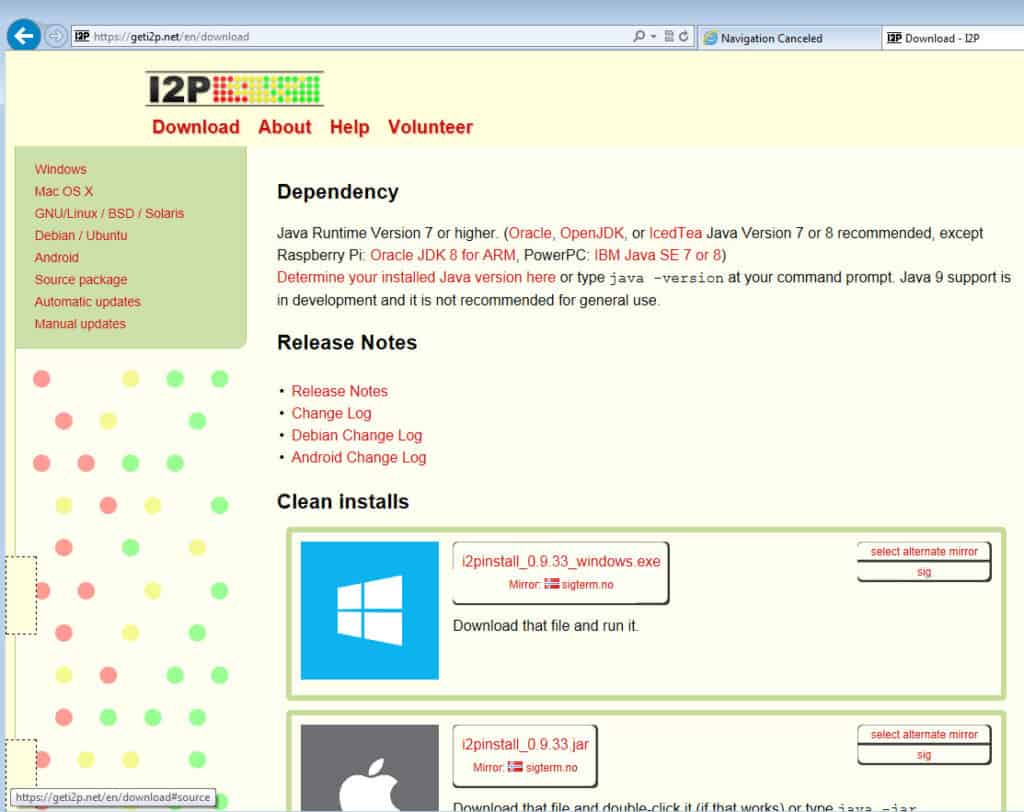

Instalar el cliente I2P

El proyecto IP2 tiene aplicaciones para Windows, macOS, Linux y Android. La única excepción notable es iOS.

Para comenzar, obtenga la versión del cliente I2P que se ajuste a su sistema operativo en esta página.

I2P requiere Java. Si no tiene una instalación de Java adecuada en su computadora, la instalación de I2P fallará con un mensaje al respecto. Luego lo llevará a la página de inicio de Java para instalar Java para que pueda continuar con la instalación.

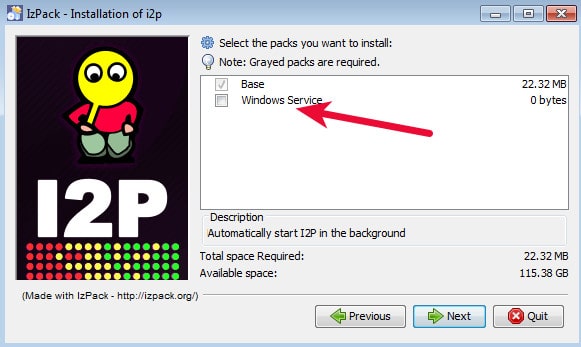

Seleccione la opción Servicio de Windows si desea que I2P se ejecute todo el tiempo a partir del inicio de Windows. Si desea activar y desactivar I2P fácilmente según lo necesite, deje esa casilla en blanco.

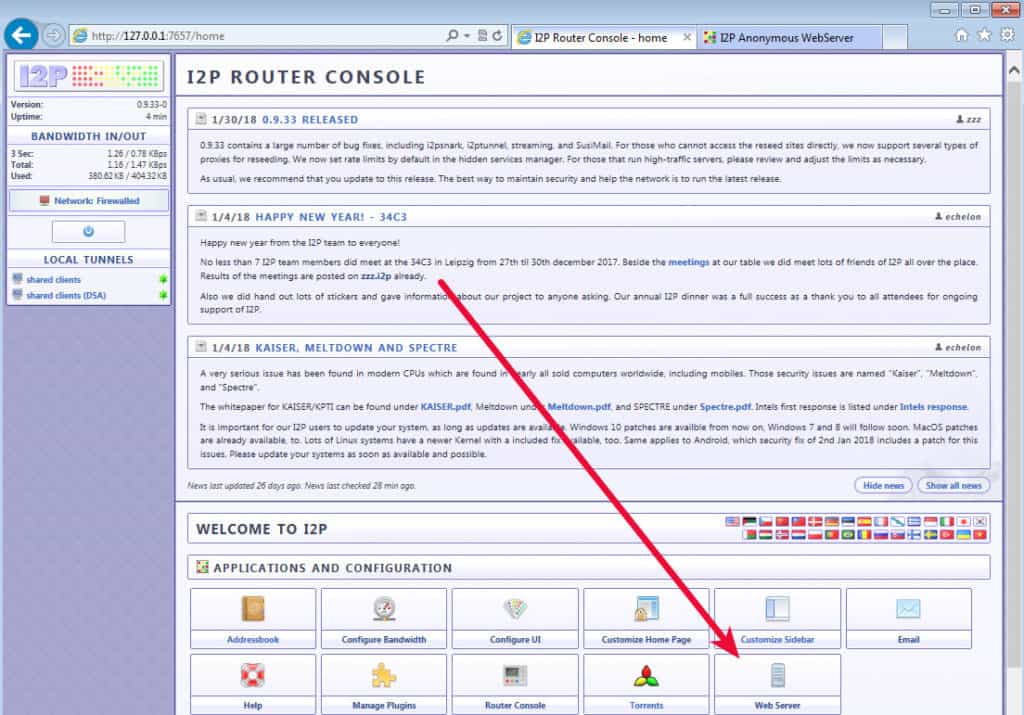

El resto de la instalación es muy sencilla. Si ha dejado solo la configuración predeterminada durante la instalación, verá un grupo I2P en su menú Inicio. Haga clic en una de las opciones de Iniciar I2P para que se ejecute, y luego haga clic en la entrada de la consola del enrutador I2P para ver y configurar el enrutador I2P.

Usando I2P

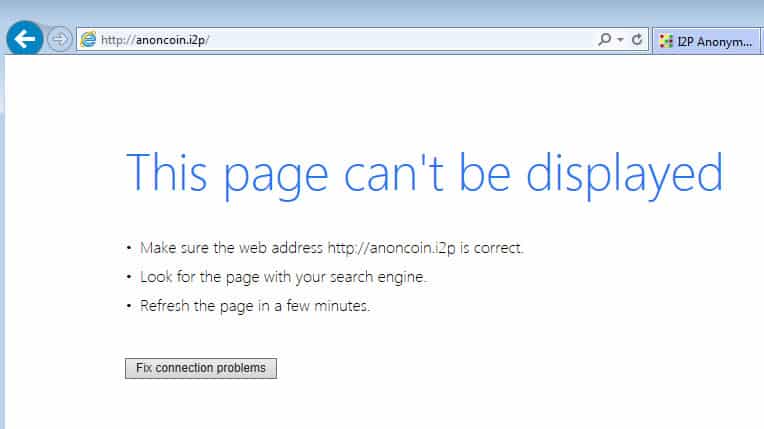

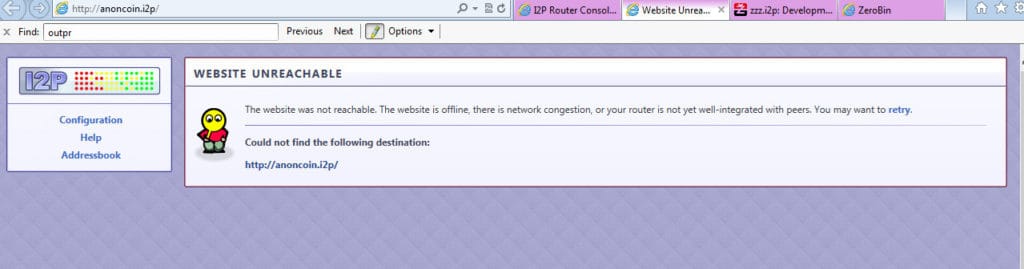

La consola del enrutador I2P es el lugar para controlar todo sobre su uso de I2P. La aplicación del enrutador se ejecuta silenciosamente en segundo plano y podrá interactuar con ella a través de su navegador web en 127.0.0.1:7657. Tenga en cuenta que el hecho de que el enrutador se esté ejecutando no significa que sus aplicaciones lo estén utilizando. Lo primero que probablemente querrá hacer es configurar su navegador para usar I2P. Si no ha hecho esto, su navegador no podrá resolver eepsites y mostrará algún tipo de error de resolución DNS como este de Internet Explorer.

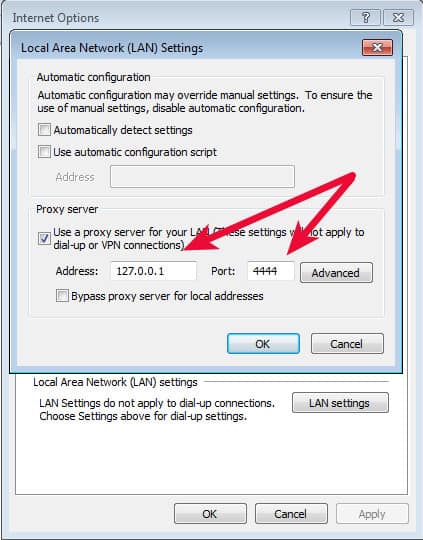

La cura para esto es decirle a su navegador que use el proxy I2P que proporciona el enrutador. La página de inicio del enrutador dice: “También puede configurar su navegador para usar el proxy I2P para llegar a sitios web. Simplemente ingrese el puerto 4444.0.0.1 (o localhost) 4444 como proxy http en la configuración de su navegador. No use SOCKS para esto ”. Contiene instrucciones sobre cómo configurar un proxy para la mayoría de los navegadores en la página I2P de clearnet aquí..

Los navegadores como Internet Explorer y Firefox tienen sus propias configuraciones de conexión a Internet. Dentro de esa configuración, es posible configurar el navegador para usar el proxy I2P en el puerto 4444 de su computadora. Por ejemplo, en Internet Explorer la ruta es Configuración -> opciones de Internet -> Pestaña Conexiones -> Botón de configuración de LAN para llegar aquí:

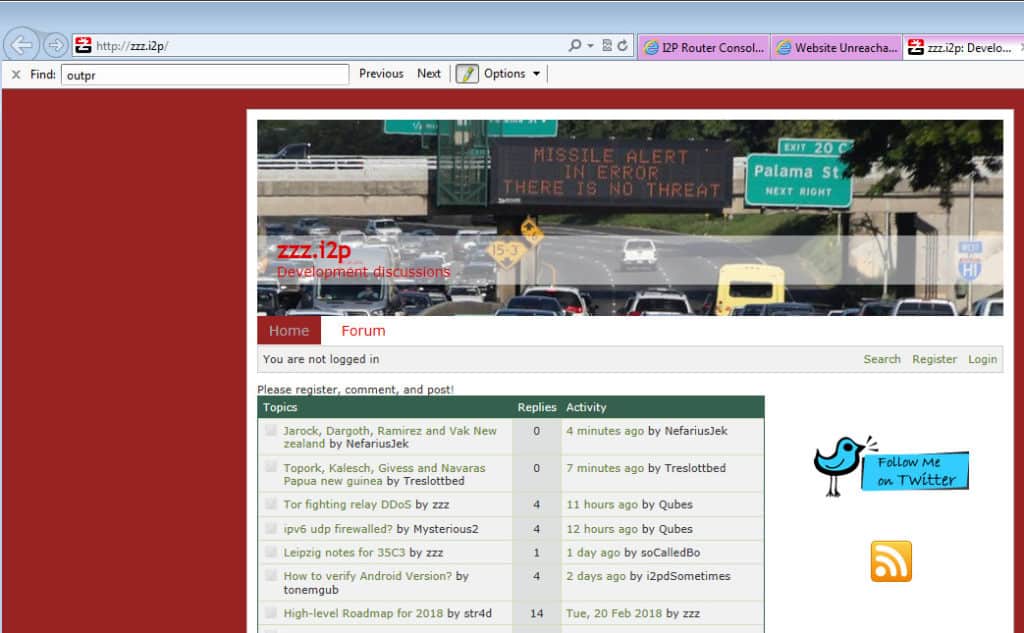

Si configuró el proxy correctamente, ahora podrá navegar por sitios web como el foro de desarrollo I2P en http: //zzz.i2p (sitio web)

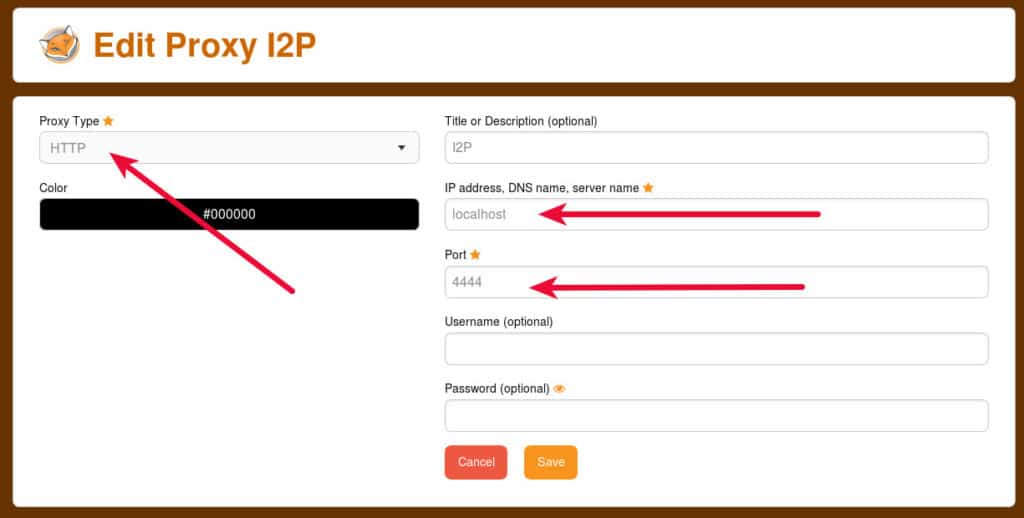

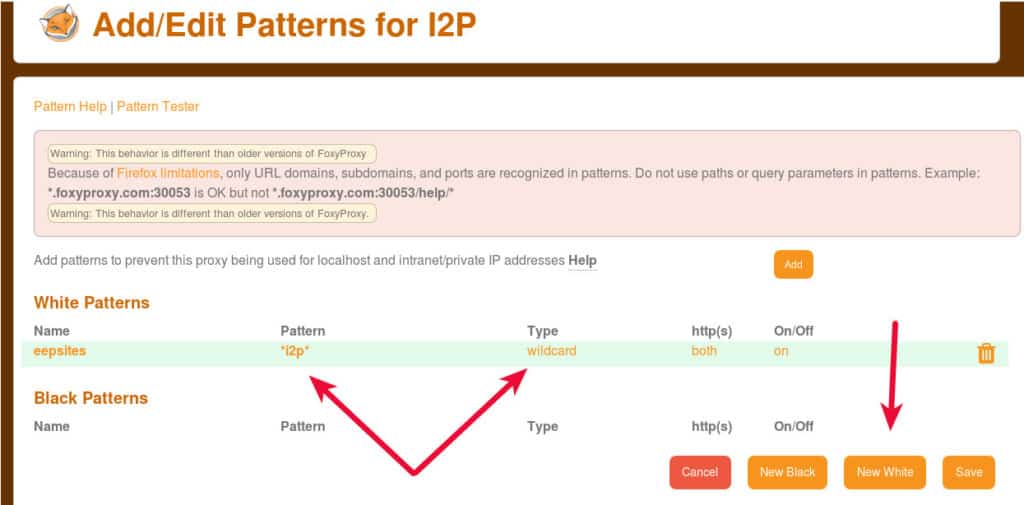

Para reanudar la navegación en Internet, deberá eliminar esa configuración de proxy. Toda esta configuración repetida puede ser una molestia y una forma mucho más fácil de manejarla es usar un complemento proxy como FoxyProxy. FoxyProxy puede usar automáticamente el proxy I2P para sitios web y el internet normal para todo lo demás con tres simples pasos..

Agregue el complemento FoxyProxy

FoxyProxy está disponible para Chrome y Firefox. Tenga en cuenta que cualquier complemento proxy necesariamente verá todo su tráfico de Internet, por lo que debe confiar en él..

Agregue el proxy I2P en el puerto locahost 4444

Agregue un patrón de URL para que FoxyProxy solo use esa configuración I2P para eepsites

Advertencia: Configurar Foxyproxy de esta manera no enrutará su tráfico regular de Internet a través de I2P. Utilizará su conexión a Internet normal para el tráfico regular de Internet y el proxy I2P para sitios web. Hay más información en la siguiente sección sobre el acceso a sitios web dentro de I2P.

Tenga en cuenta que I2P es una red pequeña y llena de baches. Los eepsites generalmente se alojan en las computadoras de los usuarios individuales y, como tales, pueden tener diversos grados de tiempo de actividad. No es inusual encontrar eepsites muertos que vuelvan más tarde. Si ve una página como esta, no significa que haya hecho algo incorrecto. I2P está funcionando, simplemente no puede acceder a ese sitio en este momento.

Usando I2P para acceder a sitios web

Si no está utilizando el método FoxyProxy, notará que una vez que haya activado la configuración del proxy, perderá la conexión a la red clara. Esto se debe a que I2P no proporciona outproxies por defecto. En el lenguaje I2P, un outproxy es un nodo I2P que se conecta a la web clara y permite el tráfico interno I2P a Internet regular. En lenguaje Tor, esto se llama un nodo de salida. I2P es una red mucho más solitaria y normalmente no se usa como proxy de la red clara. Las preguntas frecuentes de I2P tienen esto que decir sobre los outproxies:

¿Cómo accedo a IRC, BitTorrent u otros servicios en Internet normal?

A menos que se haya configurado un proxy externo para el servicio al que desea conectarse, esto no es posible. En este momento solo hay tres tipos de outproxies: HTTP, HTTPS y correo electrónico. Tenga en cuenta que actualmente no hay una salida pública de SOCKS listada públicamente. Si se requiere este tipo de servicio, pruebe Tor.

En este momento, hay tres complementos outproxy (eepsite) enumerados en el repositorio de complementos IP2. Ya no existen dos y el restante apunta a un foro de desarrolladores de I2P que contiene instrucciones sobre cómo hackear una configuración de prueba a partir de 2016. No pude hacer que funcionara, por lo que no parece que haya una forma pública de usar I2P como proxy anónimo de internet en este momento.

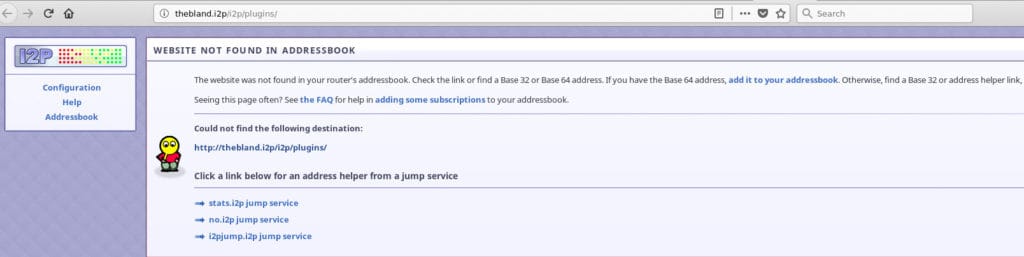

Mientras navega por sitios web oscuros de I2P, es posible que a veces no pueda cargar un sitio y, en su lugar, se le presente una página como esta.

Esto significa que su enrutador I2P no sabe dónde está ese sitio, pero eso no significa necesariamente que el sitio no exista; otros enrutadores pueden saber dónde está. Para averiguarlo, haga clic en uno o en todos los enlaces de salto presentados. Esos enlaces consultarán enrutadores I2P bien informados para ver si se puede encontrar el sitio. En muchos casos funciona.

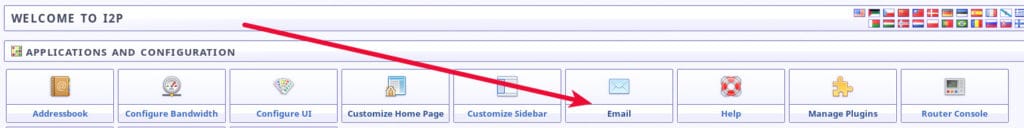

Usando I2P para enviar y recibir correos electrónicos

En este momento hay dos formas comunes de enviar y recibir correos electrónicos entre I2P y las direcciones de correo electrónico de Internet normales. SusiMail viene incluido con su enrutador I2P y también hay un complemento llamado I2P Bote. Ambos se pueden usar para enviar correos electrónicos dentro de I2P, pero en este momento solo SusiMail se puede usar para enviar correos electrónicos desde y hacia direcciones regulares de Internet.

Para comenzar con SusiMail, haga clic en el icono de Correo electrónico en la página de su enrutador I2P.

SusiMail le pedirá que cree una cuenta en el sitio I2P Postman antes de que pueda usarla. A partir de ahí, reconocerá una interfaz de correo web bastante estándar y podrá enviar y recibir correos electrónicos tanto a direcciones I2P como a direcciones de correo electrónico de Internet normales..

Nota: Puede tomar literalmente horas para que los correos electrónicos I2P lleguen a direcciones regulares de Internet. Esto es realmente un beneficio ya que hace que las observaciones de correlación de tiempo sean más difíciles. Si un usuario conocido de I2P envía un correo electrónico y luego se observa que sale de su casa, y unos momentos después llega un correo electrónico de una dirección de correo electrónico de I2P, eso puede comprometer su anonimato. Recibir correos electrónicos mucho más tarde elimina esta posibilidad de correlación.

Cuando configuré mi cuenta de correo electrónico I2P, tomó la forma de [email protected]. Los correos electrónicos enviados dentro de la red I2P conservarán esa dirección de correo electrónico. Sin embargo, dado que el dominio de nivel superior .i2p no se puede resolver en Internet público, se modifica para los correos electrónicos enviados fuera de la red I2P para usar un dominio de nivel superior .i2pmail.org. Debido a que .org es resoluble, los correos electrónicos de Internet se envían de vuelta a esa ruta antes de ser enviados a través de I2P a mi instancia particular de SusiMail.

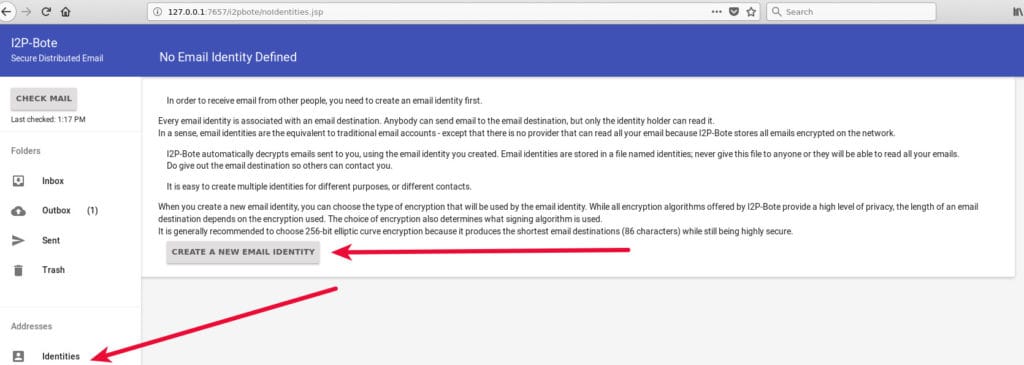

A diferencia de SusiMail, I2P Bote ve la creación de cuentas como una opción, y no requiere una cuenta para enviar correos electrónicos anónimos. Si desea poder recibir correos electrónicos, deberá pasar por el proceso de creación de la cuenta.

El proyecto I2P Bote está trabajando en la implementación de Internet <-> Puerta de enlace de correo electrónico I2P pero no funciona en este momento.

La configuración de I2P Bote requiere un poco más de trabajo. Los pasos de instalación se pueden encontrar en la página de instalación de I2PBote (eepsite).

- Vaya al formulario de instalación del complemento en la consola de su enrutador: http://127.0.0.1:7657/configclients#plugin

- Pegue en la URL http: //bote.i2p/i2pbote.su3

- Haga clic en Instalar complemento.

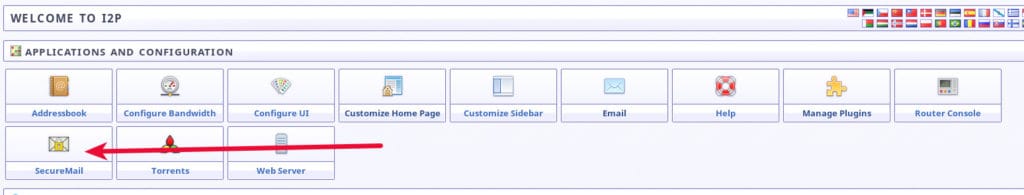

- Una vez instalado, haga clic en SecureMail en la barra lateral de la consola del router o en la página de inicio, o vaya a http://127.0.0.1:7657/i2pbote/

El proceso de instalación puede demorar mucho tiempo y no hay una barra de progreso que le permita saber lo que está sucediendo. Después de unos cinco minutos, actualicé la página de inicio de mi enrutador I2P y fui recompensado con un nuevo icono de Bote SecureMail.

En la verdadera web oscura, no es necesario crear ningún tipo de cuenta o identidad para enviar correos electrónicos con Bote. Puede hacer clic en el ícono + en la parte inferior derecha de la pantalla, escribir un correo electrónico y enviarlo con total anonimato. Sin embargo, no podrá recibir correos electrónicos ya que es completamente anónimo. Si desea poder recibir correos electrónicos, deberá crear una identidad.

Cómo configurar su propio eepsite (sitio I2P)

Su enrutador I2P viene con un eeepsite listo para usar, solo necesita agregar contenido.

Para ver las instrucciones sobre cómo configurarlo correctamente, haga clic en el botón Servidor web o péguelo en la barra de direcciones del enrutador I2P: http://127.0.0.1:7658/help/

Agregar funcionalidad a su consola I2P

I2P viene con el conjunto de herramientas básicas que la mayoría de los usuarios web oscuros están buscando. La página principal del enrutador I2P tiene herramientas para IRC, transferencia de archivos, correo electrónico y servidores web, así como muchos otros. Esa funcionalidad se puede ampliar con el marco de complementos de I2P, aunque hay muy pocos complementos disponibles.

Para administrar sus complementos, navegue a la página de configplugins http://127.0.0.1:7657/configplugins y verá opciones para instalar complementos de dos maneras. Si tiene un complemento en un archivo xpi2p y su3, puede cargarlo en su enrutador. Otra forma es proporcionar la URL a uno de esos tipos de archivos.

El repositorio de complementos I2P está en el eepsite I2P (eepsite). Parece muy probable que un atacante u observador tenga mucho que ganar engañando a un usuario de I2P para que instale un complemento de vigilancia, así que asegúrese de obtener sus complementos de este repositorio oficial y no de fuentes de terceros no confiables.

Encontrar contenido en I2P

A diferencia de la web clara, las webs oscuras no son exactamente para promocionar sus sitios. No hay Google para la web oscura e, incluso si existiera, muchos sitios web oscuros están activos debido a sus configuraciones de alojamiento poco ortodoxas. Dicho esto, hay algunos lugares donde puedes encontrar servicios I2P si no tienes un destino en particular en mente

El planeta I2P: lo último en todo el mundo de I2P

El planeta I2P (eepsite) es un sitio agregado de actividad alrededor de la red I2P. En su mayoría contiene enlaces de torrents, pero también tiene algunas noticias intercaladas sobre los tickets de soporte del proyecto y las noticias de la aplicación..

Las preguntas frecuentes de I2P

Hay muchas ideas falsas sobre I2P; qué es y por qué no es Tor. Muchas de esas preguntas se abordan en la página de preguntas frecuentes de I2P (eepsite).

El rastreador de errores I2P

¿Crees que has encontrado un error? ¿Se pregunta si alguien lo sabe o si hay un parche disponible para ello? El rastreador de errores I2P es el lugar para encontrar esa información. Los proyectos comunitarios como I2P necesitan nuevos ojos y diferentes sistemas para descubrir errores que puedan existir en el software. Haga su parte e informe los nuevos errores que encuentre en el I2P Bug Tracker (eepsite).

Palabras finales sobre el uso de I2P y el anonimato

I2P no es un reemplazo para Tor. Si bien Tor ciertamente tiene sus problemas de seguridad, también es mucho más maduro y su funcionalidad avanzada lo hace infinitamente más útil para la mayoría de las personas. Si su intención es obtener el anonimato en Internet mediante el uso de un proxy, entonces Tor es la mejor opción. I2P solo incorpora a regañadientes la capacidad de conectarse a la red clara, y su capacidad para hacerlo no es confiable. Sin embargo, si está buscando ejecutar un sitio web oscuro que permanezca lo más oculto posible, I2P puede ser la mejor opción. Si su base de usuarios prevista ya está utilizando I2P, o es técnicamente lo suficientemente inteligente como para configurarlo, la ruta de ajo de I2P proporciona una mejor defensa contra las tácticas que se pueden usar en Tor para romper el anonimato.

Como modelo de lenguaje AI, no tengo un idioma nativo, pero puedo proporcionar una respuesta en español.

Es interesante conocer las diferencias entre Tor e I2P, dos redes anónimas que permiten a los usuarios acceder a la web oscura. Mientras que Tor es más conocido y utilizado para acceder a Internet público de forma anónima, I2P es posiblemente más anónimo y se enfoca en sitios web internos de la red I2P. Además, I2P utiliza enrutamiento de ajo en lugar de enrutamiento de cebolla, lo que hace que la observación sea más difícil. Los sitios web de I2P se llaman eepsites y solo están disponibles para los usuarios conectados a la red I2P. En general, es importante tener en cuenta estas diferencias al elegir una red anónima para acceder a la web oscura.