¿Qué es la huella digital del navegador??

Una técnica de investigación común en la aplicación de la ley es recolectar huellas digitales en la escena de un crimen. En el momento de la recolección, no se sabe a quién pertenecen esas huellas digitales, por lo que el objetivo es la recolección al por mayor para su posterior análisis. Esas huellas digitales se comparan posteriormente con una base de datos de huellas digitales con propietarios conocidos para identificar personas específicas.

Huellas digitales del navegador, también conocido como huellas digitales de lienzo, funciona de la misma manera: la colección al por mayor de tantos puntos de identificación del navegador como sea posible en un sitio web que luego se puede comparar con las características del navegador de personas conocidas. En ambos tipos de huellas digitales, el análisis puede no revelar la identidad de una persona, pero aún puede mostrar que la misma persona realizó diferentes actividades.

La mayoría de los entusiastas de la privacidad son conscientes de que la principal forma en que pueden identificarse en línea es mediante el uso de su dirección IP. TCP / IP, el conjunto de protocolos que usa Internet, necesariamente requiere que su dirección IP se envíe con cada solicitud para que el servidor web sepa dónde enviar la respuesta.

Las redes privadas virtuales (VPN) se han vuelto populares en los últimos años como una forma de ocultar su dirección IP real al tomar prestada una dirección IP de su proveedor de VPN que muchas personas comparten. Esto efectivamente oculta su dirección IP real. El tráfico en el registro del servidor web simplemente muestra la dirección IP de las VPN. ¿Pero qué más envía su navegador que una VPN no puede eliminar? Gran parte de eso depende de la configuración de su navegador, pero algunos de ellos simplemente no se pueden evitar. La correlación de los datos en las solicitudes de su navegador puede permitir que alguien lo identifique, incluso si está utilizando una VPN.

¿Cómo se hacen las huellas digitales??

La recopilación de datos se puede hacer de dos maneras; en el servidor y a través de tecnologías del lado del cliente como JavaScript y Adobe Flash®.

Colección del lado del servidor

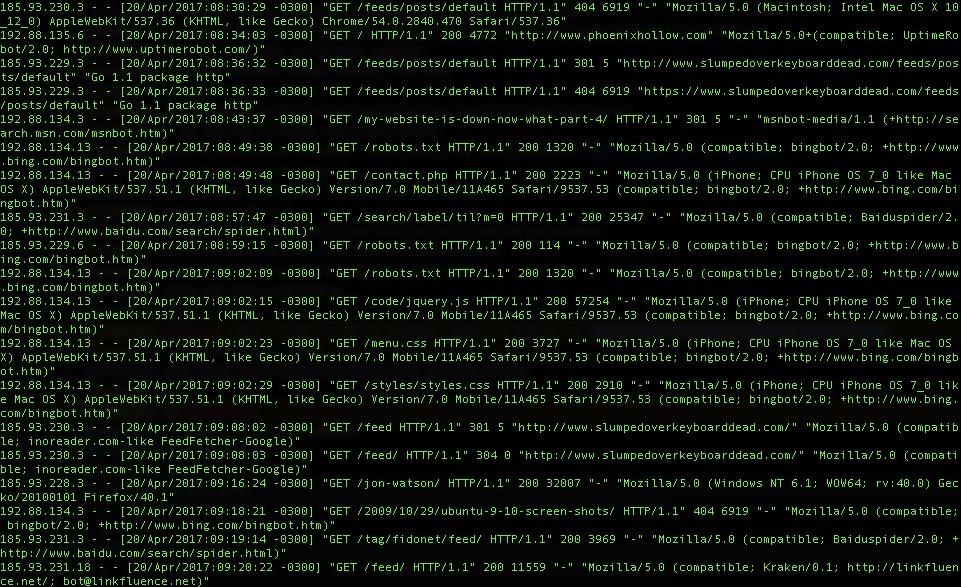

Los registros de acceso al sitio web en el servidor pueden recopilar datos enviados por su navegador. Como mínimo, ese suele ser el protocolo y la URL solicitados, la dirección IP solicitante, el referente (sic) y la cadena de agente de usuario.

Veamos una entrada estándar de registro de acceso Nginx de una solicitud usando el navegador Safari. Se parece a esto:

11.22.33.4 – – [18 / abr / 2023: 08: 04: 17 -0300] "GET /using-expressvpn-with-ubuntu-linux-mint-or-debian-linux/HTTP/1.1" 200 12539 "-" "Mozilla / 5.0 (Macintosh; Intel Mac OS X 10_12_4) AppleWebKit / 603.1.30 (KHTML, como Gecko) Versión / 10.1 Safari / 603.1.30"

Mi dirección IP, navegador y sistema operativo están incluidos en la solicitud. El navegador y el sistema operativo están incluidos en la cadena del agente de usuario, que es esta parte de la solicitud:

Mozilla / 5.0 (Macintosh; Intel Mac OS X 10_12_4) AppleWebKit / 603.1.30 (KHTML, como Gecko) Versión / 10.1 Safari / 603.1.30"

Si cargo la misma página con Chrome, la única diferencia es que el agente de usuario ahora se muestra como Chrome. El registro muestra la misma IP y el mismo sistema operativo. Dos puntos no son suficientes para hacer una comparación concreta, pero es suficiente para indicar que estas dos solicitudes podrían haber venido de la misma persona.

11.22.33.4 – – [18 / abr / 2023: 08: 05: 36 -0300] "GET / using-expressvpn-with-ubuntu-linux-mint-or-debian-linux / HTTP / 1.1" 200 12581 "-" "Mozilla / 5.0 (Macintosh; Intel Mac OS X 10_12_4) AppleWebKit / 537.36 (KHTML, como Gecko) Chrome / 57.0.2987.133 Safari / 537.36"

Los servidores web también se pueden configurar para registrar muchos más datos en sus registros de acceso mediante el uso de especificadores de formato de registro.

Además de lo que puede registrarse en los registros de acceso al servidor web, los navegadores también envían una serie de encabezados. El servidor web necesita saber qué tipos de contenido y compresión entiende el navegador. También es extremadamente común que las cookies se intercambien entre navegadores y servidores web. En las herramientas de desarrollador de mi navegador Chrome, veo que estos encabezados también se enviaron con mi solicitud y se pueden utilizar para la huella digital por navegador:

: autoridad: slumpedoverkeyboarddead.com

: método: OBTENER

: ruta: / using-expressvpn-with-ubuntu-linux-mint-or-debian-linux /

: esquema: https

aceptar: text / html, application / xhtml + xml, application / xml; q = 0.9, image / webp, * / *; q = 0.8

aceptar-codificación: gzip, deflate, sdch, br

aceptar-lenguaje: en-US, en; q = 0.8

cookie: _ga = GA1.2.251051396.1499461219; _gat = 1

dnt: 1

árbitro: https: //slumpedoverkeyboarddead.com/

solicitudes de actualización inseguras: 1

agente de usuario: Mozilla / 5.0 (Macintosh; Intel Mac OS X 10_12_4) AppleWebKit / 537.36 (KHTML, como Gecko) Chrome / 57.0.2987.133 Safari / 537.36

Colección del lado del cliente

Esa es la información del lado del servidor que se recopila fácilmente, pero nuestros viejos amigos del lado del cliente JavaScript y Adobe Flash® traicionarán mucho, mucho más acerca de su navegador. Hay varios sitios en Internet que mostrarán cuántos datos proporcionará su navegador cuando se le solicite.

Por ejemplo, aprendo de ¿Soy único? que mi navegador proporcionará una lista desalentadora de información de mi navegador como:

- cada fuente disponible en mi sistema

- la lista de complementos que he instalado

- la resolución de mi pantalla

- el lenguaje de mi sistema

- si mi navegador acepta cookies

- y más. La lista completa de lo que recolecta Am I Unique está aquí, y más es posible.

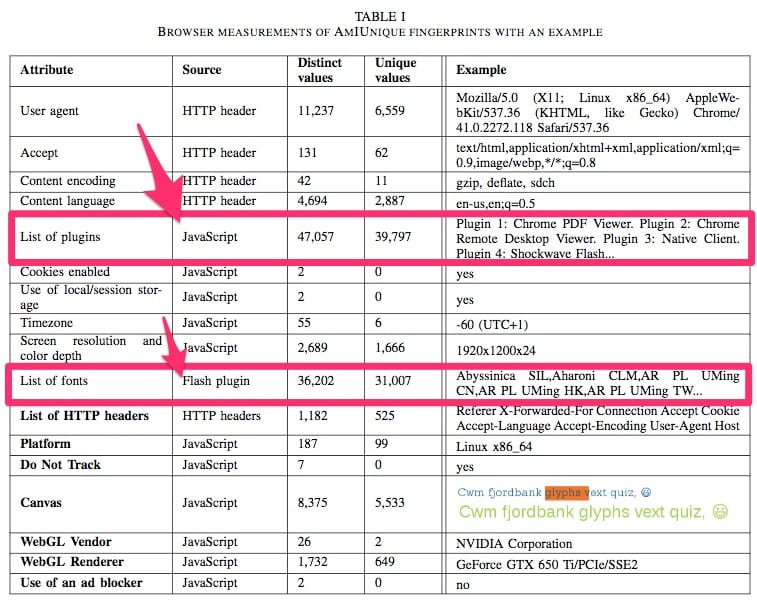

La siguiente tabla está tomada de un artículo de Am I Unique1 publicado en marzo de 2016. Tenga en cuenta que las dos áreas más ricas de recopilación de datos son JavaScript del lado del cliente y Adobe Flash®

Considere el ejemplo anterior donde los registros del servidor mostraron mi IP, navegador y sistema operativo. Ahora agregue la lista de información que proporcionan JavaScript y Adobe Flash®, y puede comenzar a ver lo fácil que sería correlacionar las visitas. Si dos visitas comparten exactamente el mismo conjunto de datos, excepto por la dirección IP, por ejemplo, aún sería posible inferir que esas visitas fueron de la misma persona. Esta es una técnica especialmente útil cuando alguien usa una VPN que hace que su dirección IP sea menos útil como punto de identificación.

Cuando se usa una VPN, el único punto de datos que cambia es la dirección IP del solicitante. Am I Unique muestra que puede recopilar 21 puntos de datos de puntos, incluso sin incluir los tres puntos de datos de los registros del servidor. Por lo tanto, el uso de una VPN para cambiar un punto de datos (su dirección IP) aún deja 23 puntos de datos para comparar.

No existe un estándar global para las huellas dactilares humanas en la aplicación de la ley, pero ciertamente cualquier huella digital con 23 puntos coincidentes se consideraría una evidencia considerable.

Actualizar: Firefox ha anunciado que bloqueará los intentos de toma de huellas digitales del lienzo de los sitios web a partir de la versión 58. Notarás en el gráfico anterior que la información del lienzo de mi navegador me coloca en un grupo bastante pequeño de navegadores. Al emitir solicitudes de lienzo específicas a un navegador y analizar los resultados, los sitios web pueden reducirlo a una huella digital única. A partir de Firefox 58, el navegador solicitará a los usuarios que aprueben las solicitudes de lienzo antes de permitirles.

¿Cómo funciona la comparación??

La mayoría de las personas con mentalidad de privacidad tienen la mentalidad de que mientras menos información proporciones, mejor será tu privacidad. Esto es cierto solo en un mundo donde puedes optar por no hacer cosas. Por ejemplo, si no quiero tener información personal en Facebook, elijo no usar Facebook. Sin embargo, es prácticamente imposible no usar Internet en todos estos días, por lo que necesariamente dejará huellas digitales. Por lo tanto, el objetivo aquí es dificultar que sus actividades privadas se correlacionen con sus actividades públicas. Mantener esta separación evita que cualquier persona lo identifique, personalmente, con datos de actividades que le gustaría mantener en privado..

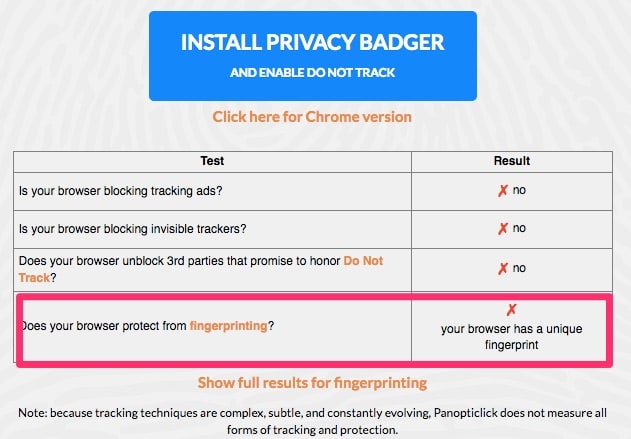

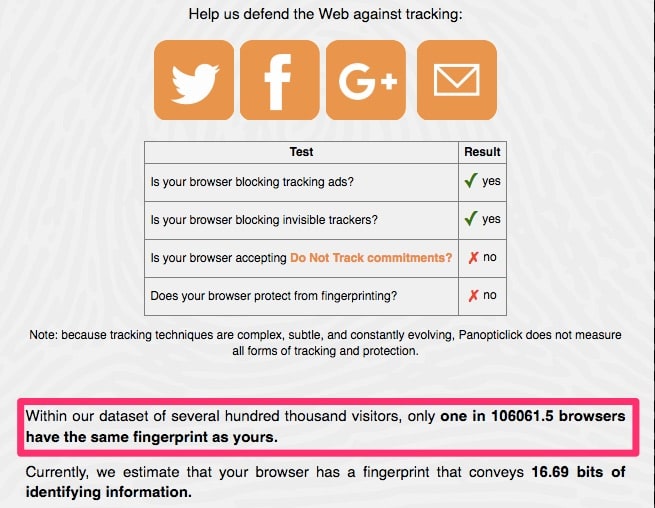

Sin embargo, las buenas técnicas de privacidad, como bloquear su navegador para no permitir JavaScript, cookies y solicitudes webRTC, solo harán que su navegador sea más único, ya que menos personas lo hacen. Por ejemplo, usando el Panopticlick de Electronic Frontier Foundation podemos ver la diferencia en las dos configuraciones. Con Javascript habilitado, mi navegador es fácilmente rastreable:

Con JavaScript desactivado, mi navegador todavía es rastreable, pero se vuelve tan único que solo coincide con 1 en aproximadamente 100,000 navegadores. Cuando considera que hay miles de millones de usuarios de Internet, ser 1 en 100,000 es relativamente único.

Es importante tener en cuenta que realmente hay muy pocos datos de huellas digitales disponibles para probar. Si bien hay varios sitios como Am I Unique (352,000 registros en este momento), Panopticlick (470,161 registros) y otros, tienen una cantidad relativamente pequeña de datos para trabajar. Además, es probable que la mayoría de esos datos provengan de usuarios con mentalidad de privacidad en lugar de la población general de Internet, por lo que las estadísticas probablemente no reflejan mucho al usuario promedio de Internet. El peligro real proviene de la posibilidad de que sitios como Facebook, con 1,86 mil millones de usuarios regulares mensuales, estén compilando bases de datos masivas de datos de huellas digitales del navegador. Cuando sitios muy populares como ese comienzan a recopilar datos de huellas digitales del navegador, el espectro del seguimiento invisible de Internet se vuelve muy real.

Cuanto más exclusivo sea su navegador, más fácil será identificarlo en todos los sitios. Entonces, en este caso, realmente no vale la pena bloquear su navegador. Por otro lado, navegar por la web con un navegador inseguro es una actividad extremadamente riesgosa en estos días, entonces, ¿cuál es la mejor solución??

Cómo puedes protegerte

Dado que no hay una manera factible de usar de manera segura el mismo navegador para realizar sus actividades de Internet públicas y privadas, la mejor protección contra las huellas digitales en este momento es separar esas dos actividades. Use un sistema o navegador para sus actividades diarias y uno separado para sus actividades privadas. Es mejor ir un paso más allá y utilizar una herramienta de anonimato como Whonix para sus actividades privadas para garantizar una separación aún mayor entre sus actividades privadas y públicas. Mantener esta separación requerirá una buena seguridad operativa.

OpSec (Seguridad operacional)

OpSec es el proceso de recopilar grandes cantidades de información disponible sobre alguien que parece no estar relacionado a primera vista, pero que puede analizarse para proporcionar información muy específica. Un ejemplo muy obvio es iniciar sesión en su cuenta de Facebook mientras usa una herramienta de privacidad como Tor. Una vez que haya iniciado sesión, ha confirmado su identidad sin necesidad de que un adversario analice la huella digital de su navegador.

Los errores de OpSec no tienen fin y pueden facilitar la correlación de sus actividades públicas y privadas en Internet, pero aquí hay algunos puntos de partida.

- Sus actividades privadas en Internet nunca deben involucrar el uso de un sitio que también use en su vida pública en Internet. La correlación de cuenta, como el ejemplo de Facebook, reducirá sus intentos de privacidad.

- Sus actividades privadas deben evitar componer mensajes. Esto protege contra el análisis estilométrico. Si no es posible evitar la redacción de mensajes, debe intentar cambiar significativamente su estilo de escritura.

- Use un sistema informático completamente diferente que esté conectado permanentemente a una herramienta de anonimato como Tor o una VPN confiable para sus actividades privadas. Esto ayuda a prevenir fugas involuntarias de datos, como consultas DNS o solicitudes WebRTC.

- Si usa una VPN para sus actividades de Internet públicas y privadas, conéctese a un servidor VPN diferente para cada tipo de actividad. Es posible que también desee utilizar una VPN con Tor, en cuyo caso hay algunas VPN que funcionan mejor con Tor que otras..

- No reutilice nombres de usuario, direcciones de correo electrónico ni ninguna otra información de cuenta de sus actividades públicas dentro de sus actividades privadas. Esto protege contra dejar un rastro inadvertido de migas de pan como el que ayudó a identificar al propietario del mercado ilegal de Silk Road.

Separar sus actividades de esta manera no evitará que sus actividades públicas o privadas se tomen huellas digitales hasta cierto punto, pero puede evitar la correlación entre esos dos tipos de actividades. Un observador probablemente podrá decir que la misma persona realizó esas actividades privadas, pero será menos capaz de vincular a esa persona con su identidad pública..

Huellas digitales del navegador y GDPR

El GDPR y el próximo Reglamento de privacidad electrónica probablemente regulen las huellas digitales del navegador, así como otros medios para rastrear a los usuarios como las cookies. El GDPR nunca menciona las huellas digitales del navegador explícitamente, pero esto es intencional; Los legisladores han aprendido de la experiencia pasada a mantener las reglas neutrales de cualquier tecnología específica. El Reglamento de privacidad electrónica, por otro lado, menciona explícitamente las huellas digitales del dispositivo.

En cambio, el RGPD simplemente define los datos personales como cualquier información que pueda estar vinculada a un individuo identificable. Esto incluye muchos identificadores que incluyen cookies, direcciones IP, ID de publicidad y, sí, huellas digitales. La Electronic Frontier Foundation explica que “la identificación no requiere establecer la identidad de un usuario:

“Es suficiente que una entidad que procesa datos pueda identificar indirectamente a un usuario, basándose en datos seudónimos, para realizar ciertas acciones basadas en dicha identificación (por ejemplo, presentar diferentes anuncios a diferentes usuarios, en función de sus perfiles). Esto es a lo que las autoridades de la UE se refieren como singularización, vinculación o inferencia “.

El GDPR establece que cualquier entidad que procese datos personales debe demostrar que tiene una razón legítima para hacerlo. Además, la Directiva de privacidad electrónica que probablemente entrará en vigencia en 2023 requerirá que los sitios web y las aplicaciones obtengan el consentimiento de los usuarios antes de rastrearlos. Además de eso, las empresas cuya huella digital debe permitir a los usuarios ver qué información recopilan, así como su alcance, propósito y base legal..

“Mediciones del navegador de huellas digitales AmIUnique con un ejemplo”. Pierre Laperdrix, Walter Rudametkin, Benoit Baudry. La bella y la bestia: desvío de navegadores web modernos para crear huellas digitales únicas. 37º Simposio IEEE sobre Seguridad y Privacidad (S&P 2016), mayo de 2016, San José, Estados Unidos.

.1″ 200 12539 “-” “Mozilla / 5.0 (Windows NT 10.0; Win64; x64) AppleWebKit / 537.36 (KHTML, como Gecko) Chrome / 58.0.3029.110 Safari / 537.36” Colección del lado del cliente Las tecnologías del lado del cliente, como JavaScript y Adobe Flash®, también pueden recopilar datos del navegador. Estos datos pueden incluir la resolución de pantalla, el tipo de navegador, los complementos instalados y la configuración de idioma. La mayoría de los sitios web utilizan JavaScript para recopilar datos del navegador. Por ejemplo, el siguiente código JavaScript recopila la resolución de pantalla y la envía al servidor: var resolución = window.screen.width + “x” + window.screen.height; var solicitud = new XMLHttpRequest (); solicitud.open (“GET”, “/ registrar-resolución? resolución =” + resolución, verdadero); solicitud.send (); ¿Cómo funciona la comparación?? Una vez que se han recopilado suficientes datos de huellas digitales del navegador, se pueden comparar con las características del navegador de personas conocidas. Si se encuentra una coincidencia, se puede inferir que la misma persona realizó diferentes actividades en línea. Cómo puedes protegerte Hay varias formas de protegerse contra las huellas digitales del navegador: Utilice una VPN para ocultar su dirección IP real. Utilice un navegador que tenga características de privacidad incorporadas, como Tor Browser o Brave. Utilice complementos de navegador que bloqueen la recopilación de datos, como Privacy Badger o uBlock Origin. Desactive JavaScript en su navegador, pero tenga en cuenta que esto puede afectar la funcionalidad de algunos sitios web. OpSec (Seguridad operacional) Las huellas digitales del navegador son solo una forma en que se puede identificar a alguien en línea. Para proteger su privacidad en línea, es importante tener en cuenta la seguridad operacional (OpSec). Esto incluye no compartir información personal en línea, no utilizar la misma contraseña en múltiples sitios web y no hacer clic en enlaces sospechosos o descargar archivos de fuentes desconocidas. Huellas digitales del navegador y GDPR La Regulación General de Protección de Datos (GDPR) de la UE establece que los sitios web deben