Molti programmi di hacker subdoli possono trovare la tua strada sul tuo computer su Internet e un keylogger è uno dei peggiori. Lo spyware è un tipo di malware che registra le tue attività. Un keylogger registra ogni sequenza di tasti che fai sulla tastiera del tuo computer. Con queste informazioni, un hacker può capire il tuo nome utente e la password per una serie di siti senza nemmeno vedere cosa succede sullo schermo.

Ad esempio, quando si controlla l’e-mail, è possibile digitare “mail.yahoo.com” o “gmail.com” nel campo dell’indirizzo del browser. Com’era prevedibile, il prossimo passo è digitare il nome utente e la password. Tutto ciò che digiti viene inviato a un database di hacker su Internet, dove viene analizzato il testo per selezionare le parti sensibili, come la tua password.

In questa guida imparerai:

- Cosa fanno i keylogger

- Come arrivano i keylogger sul tuo computer

- Come rilevare un keylogger

- Come sbarazzarsi di un keylogger

Cos’è un keylogger?

I keylogger sono anche noti come registratori di battitura. Questo è un programma che funziona sempre sul tuo computer dal momento in cui lo avvii. Il keylogger registrerà ogni sequenza di tasti effettuata o solo quelli effettuati in campi specifici sui siti Web.

I keylogger non rallentano il tuo computer e non ti accorgerai nemmeno quando uno è in funzione. Windows 10 ha persino un keylogger integrato nel sistema operativo. Sebbene ci siano alcuni usi legittimi dei keylogger, come sul posto di lavoro, o per tenere traccia delle attività su Internet dei bambini, sei anche a rischio che questi programmi trasformino il tuo computer in una spia per gli hacker.

I keylogger possono integrarsi nel sistema operativo del tuo computer. Questi tipi di malware sono chiamati virus “rootkit”. Esistono tipi di keylogger che possono persino funzionare a un livello inferiore rispetto al sistema operativo. Questi sono conosciuti come “malware hypervisor”. Un keylogger può collegarsi al browser come un’estensione nascosta e riferire semplicemente su tutte le sequenze di tasti eseguite tramite quell’app. Altri keylogger riescono a infettare le pagine Web, quindi tutti coloro che visitano tali pagine vengono rubati i loro dati.

I keylogger possono modificare il processo di accesso alla memoria del browser e rubare informazioni a quel punto oppure possono essere attivati facendo clic sul pulsante Invia di un modulo Web. In breve, ci sono molti scenari operativi per i keylogger e molte posizioni diverse sul tuo computer in cui il programma potrebbe essere in esecuzione. I keylogger di rootkit e hypervisor sono particolarmente difficili da eliminare. I programmi antimalware di solito non riescono a scendere a quel livello e quindi questi keylogger continuano a funzionare senza problemi. I keylogger che si mascherano come estensioni del browser spesso sfuggono al rilevamento dall’antimalware.

Keylogger hardware

Non tutti i keylogger sono basati su software. Alcuni funzionano come un componente hardware. È meno probabile che tu sia soggetto a uno di questi nella tua casa. Tuttavia, le spie industriali a volte scivolano in uno di questi jack extra sul retro di un computer tra la presa della tastiera e la spina sul cavo della tastiera.

Numerosi altri keylogger hardware sembrano usciti da un film di spionaggio. Questi includono sovrapposizioni da tastiera, “keylogger acustici” che registrano il suono di una persona che tocca una tastiera e risolvono la piccola differenza nel suono prodotto da ciascun tasto, e keylogger “ad emissione elettromagnetica” che catturano gli impulsi elettrici che fuoriescono nell’aria da un cavo per tastiera.

Tuttavia, a meno che tu non sia una spia o viaggi in luoghi come la Corea del Nord per lavoro, le probabilità che tu sia colpito da un keylogger hardware sono scarse. Quei keylogger di virus che gli hacker mettono su Internet sono ciò di cui devi preoccuparti.

Come arrivano i keylogger sul tuo computer

La migliore possibilità che hai di impedire a un keylogger di operare sul tuo computer è bloccarlo prima che venga installato. Per questo, hai bisogno di un ottimo software antimalware e anche di uno scetticismo verso il download di qualcosa sul Web.

Il metodo tipico di entrata per un keylogger è come parte di un Trojan. Un Trojan è un software che finge di essere un’utilità utile. Quando scarichi questa app gratuita e la installi, o non funzionerà o l’app funziona davvero come promesso, ma il programma di installazione fa scivolare anche malware sul tuo computer.

I trojan spesso operano come pacchetti di software, con ogni elemento specializzato in un compito diverso. Il Trojan iniziale può essere caricato come downloader, il che consente all’hacker di ottenere più malware, incluso un keylogger, attraverso il firewall e sul computer. Il keylogger registrerà i tasti premuti in un file sul tuo computer e quindi un programma separato invierà tali informazioni su Internet.

Tali informazioni raramente vengono inviate direttamente all’hacker. Questo perché qualsiasi analista di malware potrebbe quindi intercettare il messaggio e rintracciare l’hacker. Invece, i dati vengono crittografati e quindi inviati a una bacheca pubblica, dove l’hacker può scaricare le informazioni nascondendo il suo vero indirizzo.

Poiché molti programmi legittimi utilizzano il keylogging come parte delle loro routine, questa attività viene spesso trascurata da antimalware e antispyware. Questo lo rende molto difficile impedire ai keylogger di accedere al tuo computer. Quelli che entrano di nascosto come parte di un aggiornamento riescono spesso anche a superare i programmi antimalware. Questi fattori rendono molto difficile evitare che i keylogger possano accedere al tuo computer. L’unica difesa che hai è resistere alla tentazione di scaricare e installare software gratuito da fonti diverse dalle principali case di software affidabili.

Come rilevare un keylogger

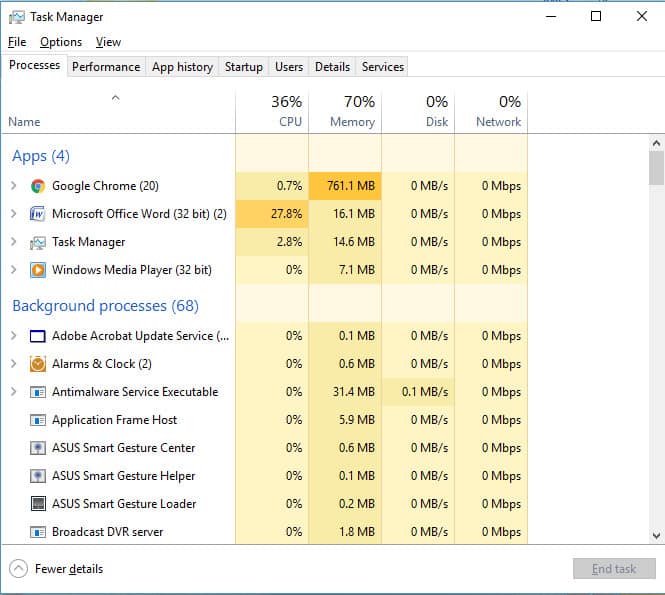

Il modo più semplice per rilevare qualsiasi software indesiderato è cercare nel Task Manager per verificare i processi in esecuzione. Sfortunatamente, molti di questi processi in background hanno nomi oscuri. Tuttavia, puoi cercare su Internet i nomi dei programmi che scopri in esecuzione sul tuo computer e, si spera, qualcuno avrà già scritto un avvertimento sui processi di keylogger che corrispondono ad alcuni dei nomi che hai trovato.

In Windows, fare clic con il tasto destro sulla barra delle applicazioni e selezionare Task Manager dal menu contestuale.

I programmi elencati come App sono quelli che appaiono in Windows sullo schermo, quindi non troverai un keylogger elencato lì. Molto probabilmente sarà elencato sotto Processi in background.

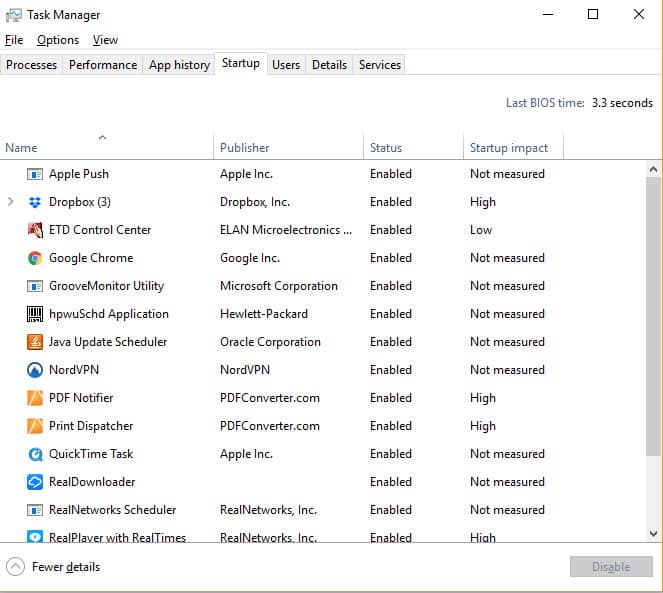

Un altro buon posto per cercare keylogger è sotto il Avviare scheda. I keylogger si impostano per funzionare sempre su un computer e per farlo, devono essere avviati con il sistema operativo.

È una buona idea sbarazzarsi di tutto ciò che vedi nell’elenco di avvio che non ricordi di aver installato.

Se vuoi sbarazzarti di uno di questi programmi, fai clic sulla riga corrispondente e premi il tasto disattivare pulsante nella parte inferiore della finestra.

Un altro posto dove cercare attività sospette è nel rapporto sull’uso di Internet sul tuo computer. Su Windows, premi il pulsante Windows e “I” insieme. Questo ti porterà alla schermata delle impostazioni. Selezionare Rete & Internet e quindi selezionare il Utilizzo dei dati opzione nel menu a sinistra. Clicca su Visualizza i dettagli di utilizzo per ottenere un elenco di tutti i programmi sul tuo computer che utilizzano Internet. Effettua una ricerca sul Web su uno dei nomi che non riconosci per vedere se sono keylogger.

Esegui controlli simili sulle estensioni del browser. Guarda le estensioni e disabilita quelle che non ricordi di aver installato o che non usi mai.

Per arrivare alle estensioni:

- In Chrome: digitare chrome: // estensioni nel campo dell’indirizzo

- In Firefox: digitare about: addons nel campo dell’indirizzo

- In Opera: selezionare estensioni dal menu quindi fare clic su Gestisci estensioni

- In Safari: selezionare Preferenze dal menu Safari e quindi fare clic su estensioni

- In Internet Explorer: fare clic su Gestisci componenti aggiuntivi nel Utensili menù

- In Microsoft Edge: fare clic su estensioni nel menu del browser

Come sbarazzarsi di un keylogger

Il software Antikeylogger ti offre una migliore possibilità di sbarazzarti dei keylogger rispetto alle normali utility antimalware o persino anti-spyware. Un antikeylogger completo deve controllare tutti i processi in esecuzione sul computer, dal BIOS al sistema operativo ai servizi in background e alle app in esecuzione sul computer, fino alle impostazioni di rete, plug-in e impostazioni del browser.

Potrebbe volerci un po ‘di tempo per sbarazzarti del keylogger e, alla fine, potresti dover reinstallare il sistema operativo per cancellarlo completamente.

Molti keylogger sono virus rootkit, quindi, a parte un sistema antikeylogger specializzato, un programma anti-rootkit potrebbe liberarti del tuo problema. Ecco un elenco dei migliori software per aiutarti a rimuovere i keylogger.

SpyShelter

SpyShelter ha diverse linee di attacco contro i keylogger. Una volta installato questo software, dovresti lasciarlo funzionare tutto il tempo, rileverà i keylogger quando provano a installarlo sul tuo computer e bloccherà quell’installazione. Ci sono nuovi keylogger prodotti continuamente e ci vuole un po ‘di tempo prima che le informazioni su di loro proliferino nel settore dell’antimalware.

Al momento dell’installazione di SpyShelter potresti già avere un keylogger sul tuo sistema. Come spiegato sopra, alcuni keylogger sono davvero difficili da spostare e potresti essere riluttante a reinstallare il sistema operativo. La seconda linea di attacco di SpyShelter è la scansione delle operazioni sul computer alla ricerca di attività sospette di tipo keylogger. Quando identifica questo malware, SpyShelter tenterà di rimuoverlo. Come difesa finale per il tuo computer, SpyShelter scriverà e crittograferà tutte le tue battiture per renderle insignificanti per i keylogger.

SpyShelter è disponibile solo per computer che eseguono il sistema operativo Windows.

Zemana

Zemana produce una suite antimalware, ma il suo sistema anti-logger è quello che stiamo guardando oggi. Questo non si comporta abbastanza bene come SpyShelter nel riconoscere tutti i diversi ceppi di keylogger là fuori, ma funziona abbastanza bene. L’anti-logger include anche un dispositivo di crittografia per trasmissioni Web sicure, un blocco degli annunci, uno scanner di malware e protezione da ransomware.

Questo sistema funziona costantemente in background, monitorando l’attività e scansionando download e installatori per contenuti dannosi. Eseguirà inoltre scansioni periodiche del sistema nel modo utilizzato dai programmi antivirus.

Zemana Antilogger è disponibile solo per Windows.

Malwarebytes Anti-Rootkit

Se i keylogger specializzati non possono aiutarti, scegli un programma di rimozione di rootkit. L’anti-rootkit di Malwarebytes è un eccellente esecutore e il fatto che lo sia gratuito lo rende una scelta eccellente. Questo software entrerà direttamente nel sistema operativo del tuo computer e scansionerà una vasta gamma di virus rootkit, non solo keylogger.

Questo programma eseguirà scansioni del sistema su richiesta anziché eseguirle costantemente. Una scansione completa comporta un riavvio del sistema. Se un’operazione di pulizia non risolve tutti i tuoi problemi, puoi utilizzare a fixdamage strumento per far funzionare correttamente Internet e ottimizzare il firewall.

Malwarebytes Anti-Rootkit è disponibile solo per Windows.

Norton Power Eraser

Come Malwarebytes Anti-Rootkit, Norton Power Eraser approfondisce il tuo computer rispetto ai programmi antivirus standard. I programmi antivirus spesso trascurano i keylogger perché alcuni programmi legittimi usano la stessa tecnologia. Considerando che i programmi antivirus non funzionano correttamente, Norton Power Eraser elimina i programmi e pone domande in seguito. Potresti rischiare di perdere alcune delle app preferite con questo approccio “non prendere prigionieri”. Controlla i log del programma e ripristina o reinstalla eventuali utility originali che non volevi perdere.

Power Eraser è uno strumento su richiesta piuttosto che un processo in background.

Norton Power Eraser è disponibile solo per Windows.

Bitdefender Rootkit Remover

Bitdefender è all’avanguardia nel monitoraggio dei rootkit e spesso individua nuovi virus rootkit prima dei suoi concorrenti. Non appena i suoi ricercatori individuano un nuovo keylogger, la sua rimozione va direttamente nel database delle procedure di rimozione dello spyware che si ottengono eseguendo questo sistema. Bitdefender Rootkit Remover è disponibile solo per Windows.

Scanner per rootkit aswMBR

Questo ricercatore rootkit è un prodotto del colosso antivirus Avast. L’interfaccia utente non è così calda. Tuttavia, è possibile utilizzare questo sweep di sistema per gratuito, quindi vale la pena provare. Questa utility è disponibile solo per Windows.

GMER

GMER è associato ad Avast ed è un’alternativa a aswMBR. Questo strumento è disponibile solo per Windows.

Rimozione di Sophos Rootkit

Sophos è una stella nascente nel settore dell’antimalware e sta conquistando più fan con questo gratuito strumento di rimozione rootkit. Questo programma esegue scansioni del sistema su richiesta e rimuove tutti i rootkit che incontra, inclusi i keylogger. Questa utility è disponibile solo per Windows.

Kaspersky Security Scan

Il sistema Kaspersky è più profondo della maggior parte dei programmi antivirus al fine di cercare e distruggere i programmi rootkit, inclusi i keylogger. Questo è un buon antivirus generale che sfrega più duramente rispetto al resto del pacchetto. Il gratuito la versione di Kaspersky eseguirà la scansione del computer alla ricerca di malware. Le versioni a pagamento del sistema dispongono di moduli di protezione dell’identità online. Questo sistema antivirus gratuito è disponibile per Windows, macOS, iOS e Android.

McAfee Rootkit Remover

Questo è un altro gratuito strumento di rimozione del rootkit ed è prodotto da uno dei leader del settore antimalware. L’utilità su richiesta eseguirà la scansione del sistema e rimuoverà tutti i virus rootkit rilevati. Ciò include la rimozione di keylogger. Questa utility è disponibile solo per Windows.

Informazioni sul keylogger

I keylogger sono stati originariamente inventati come metodo per i datori di lavoro per tenere traccia di ciò che i lavoratori stavano facendo sui computer aziendali. Sono poi diventati utili per gli hacker. Ora i web marketer li stanno usando.

Il keylogger di Olympic Vision è un esempio di attacco di un hacker. Questo è stato scoperto a marzo 2016 ed è riuscito a tracciare le azioni degli utenti di computer in 18 paesi. Questo hack basato su e-mail ha utilizzato un allegato di file zip alle e-mail per ottenere l’accesso ai computer delle vittime. L’attacco era mirato specificamente alle imprese, con il testo dell’email che faceva riferimento a una fattura o a un preventivo che il destinatario doveva scaricare. Questa truffa keylogger sembra essere nata in Sudafrica.

Più recentemente, sono emersi rapporti secondo cui i keylogger sono diventati strumenti accettabili per i marketer digitali. Nel novembre 2023, la BBC ha riferito che oltre 480 siti Web commerciali includevano funzioni di keylogging per monitorare le attività dei visitatori.

L’uso dei keylogger per raccogliere informazioni comportamentali ai fini della ricerca di mercato è un’invasione della privacy tanto quanto l’uso da parte di hacker di questa tecnologia per rubare le password. La scoperta dei keylogger da parte degli esperti di marketing sembra aver dato ai keylogging una nuova rispettabilità.

Il rapporto della BBC si basava su ricerche condotte all’Università di Princeton. Lo studio ha riferito che:

La raccolta del contenuto della pagina da parte di script di replay di terze parti può far sì che informazioni sensibili quali condizioni mediche, dettagli della carta di credito e altre informazioni personali visualizzate su una pagina vengano divulgate a terzi durante la registrazione. Ciò può esporre gli utenti a furti di identità, truffe online e altri comportamenti indesiderati.

Sebbene gli esperti di marketing digitale possano dichiarare che le loro intenzioni non sono criminali, le loro azioni sono perché nessuno dei siti Web che ora impiegano la tecnologia keylogging per scopi di marketing informa i loro visitatori di questa funzionalità. Poiché la raccolta e l’archiviazione di queste informazioni sono mantenute segrete, il furto di informazioni registrate non dovrebbe essere segnalato. Ciò significa che ora devi proteggerti da siti Web apparentemente legittimi che diventano condotte per il furto delle tue informazioni personali.

È molto difficile sbarazzarsi dei keylogger una volta che entrano nel tuo computer. Pertanto, dovresti essere vigile sui programmi che stai scaricando sul tuo computer. Scegli le app gratuite che installi.

È anche molto importante mantenere aggiornato tutto il software. Questo è particolarmente vero con il tuo sistema operativo e i tuoi browser. I grandi fornitori di software cercano costantemente punti deboli in termini di sicurezza nei loro prodotti e li ricodificano per bloccare questi exploit. Quindi tenersi aggiornati con le ultime versioni di tutto ciò che è in esecuzione sul tuo computer è una protezione chiave contro tutte le forme di malware.

Immagine: Finger auf Tastatur di Christoph Scholz via Flickr, concesso in licenza con CC BY-NC-SA 2.0

Italian:

È importante essere consapevoli dei pericoli dei keylogger e di come possono essere dannosi per la sicurezza del tuo computer. Questi programmi subdoli possono registrare ogni sequenza di tasti che fai sulla tastiera del tuo computer, compresi i tuoi nomi utente e le tue password. Gli hacker possono quindi accedere ai tuoi account senza nemmeno vedere cosa succede sullo schermo. È importante sapere come rilevare e sbarazzarsi di un keylogger per proteggere la tua privacy e la sicurezza del tuo computer. Questa guida fornisce informazioni utili su cosa sono i keylogger, come arrivano sul tuo computer e come puoi proteggerti da essi. Ricorda che la prevenzione è sempre la migliore difesa contro i keylogger e altri tipi di malware.