Muitas pessoas estão familiarizadas com o Tor. O Tor é uma rede anônima sobreposta na Internet pública que permite que seus usuários acessem anonimamente a Internet e usem sites internos do Tor que residem apenas na rede Tor. Esses tipos de redes anônimas são chamadas de dark webs porque não são pesquisáveis como a Internet pública e os usuários precisam de um software especial para acessá-las. Tor é a dark web mais conhecida, mas o Invisible Internet Project (I2P) é sem dúvida mais anônimo, embora muito menor.

RELACIONADOS: Como acessar a dark web

Tor vs Freenet vs I2P

O uso mais comum do Tor é acessar a Internet pública anonimamente. Os usuários se conectam à rede Tor e a passam para a Internet comum, chamada web clara. Quando o Tor está em execução, o tráfego da Internet é roteado pela rede Tor de tal maneira que é difícil correlacionar uma solicitação que entra na rede Tor com a mesma solicitação que sai da rede. Além disso, os serviços podem residir na rede Tor, o que significa que o tráfego nunca sai do Tor para a web limpa. O I2P possui suporte limitado para acesso nítido à rede, mas possui a mesma função básica da dark web, pois oferece suporte a sites existentes na rede I2P.

RELACIONADO: O melhor guia para o Tor

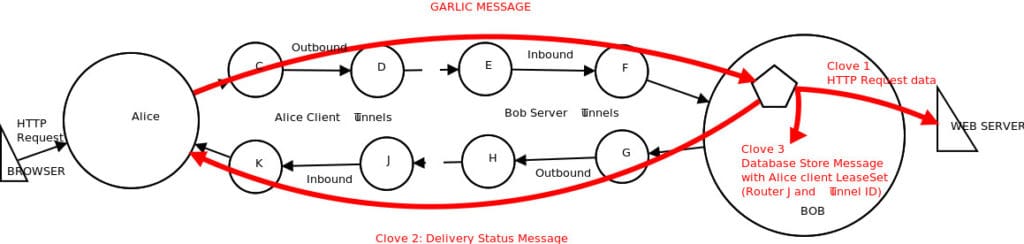

Roteamento de alho

A palavra Tor é derivada de sua tecnologia de roteamento chamada The Onion Router. O roteamento de cebola envolve a criptografia de pacotes de dados em camadas de criptografia. Cada nó apenas descriptografa a camada que precisa entender para onde enviar o pacote a seguir. Dessa forma, diz-se que as camadas de criptografia se assemelham às camadas de uma cebola. O I2P não usa o roteamento de cebola. Em vez disso, ele usa roteamento de alho.

O roteamento de alho é uma variação do roteamento de cebola que agrupa as mensagens como um bulbo de alho com muitos dentes. O método de “cebola” em camadas do Tor significa que um único pacote é criptografado repetidamente, mas ainda é uma única mensagem. Isso facilita as observações de tempo – um método para correlacionar um nó de entrada e saída do Tor -. Para reduzir o risco de uma única mensagem ser usada por um observador dessa maneira, o I2P agrupa as mensagens em um pacote em que cada mensagem é como um cravo pendurado em um bulbo de alho Outro recurso importante do encaminhamento de alho é que ele é unidirecional. Isso significa que os dados enviados pelo I2P seguem um caminho para chegar ao site de destino e um caminho diferente para enviar dados de volta ao solicitante. Isso dificulta a observação, porque não é possível saber qual caminho a outra metade da conversa está tomando. O roteamento do Tor é bidirecional, o que significa que o tráfego de e para o destino segue o mesmo caminho através do Tor.

Eepsites

Um site I2P é chamado de eepsite, que é análogo a um serviço de cebola Tor. Um eepsite é apenas um site normal, com a notável exceção de que ele está disponível apenas para usuários conectados ao I2P. Um eepsite é análogo aos locais mais conhecidos da cebola Tor.

Um uso do Tor é criar um serviço de cebola, que é um site acessível apenas quando conectado à rede Tor. Esse tipo de uso do Tor tem um anonimato ainda maior, porque o tráfego nunca sai da rede do Tor, por isso é difícil até mesmo ver o tráfego, não importa espioná-lo.

Outproxies

O I2P é um pouco diferente do Tor, embora ambos tenham o mesmo objetivo. É tecnicamente possível configurar um nó de saída I2P (chamado de outproxy na linguagem I2P), mas na prática o I2P geralmente não é usado dessa maneira. O I2P é quase exclusivamente usado para acessar sites de eepsites, em vez de usá-lo como uma maneira anônima de acessar a Internet pública.

Freenet

O Freenet é outra darknet baseada no anonimato. Ao contrário do I2P ou do Tor, o Freenet não foi projetado para ser um proxy para a Web clara, portanto, não existe o conceito de subproxies ou nós de saída. A Freenet se preocupa principalmente com a distribuição e armazenamento anônimos de conteúdo na Freenet, que podem ser recuperados por outros usuários da Freenet, mesmo após o nó de publicação ficar offline. Os sites internos da Freenet são chamados de sites gratuitos, sinônimo dos sites de cebola do Tor e dos sites de E2P da I2P. Como outras redes escuras, o Freenet criptografa dados em trânsito e em repouso e roteia o tráfego através de um número arbitrário de nós para obfsuar o originador. Nenhum nó da Freenet sabe se o nó para o qual está encaminhando os dados é o destino final ou apenas outro nó no caminho. Após o recebimento de uma solicitação, cada nó verifica seu cache de conteúdo local para ver se possui o conteúdo solicitado. Caso contrário, envia a solicitação para o próximo nó vizinho. Se ele tiver o conteúdo, o nó o envia de volta pelo mesmo caminho, e os nós ao longo do caminho armazenam em cache esse conteúdo para agilizar solicitações futuras.

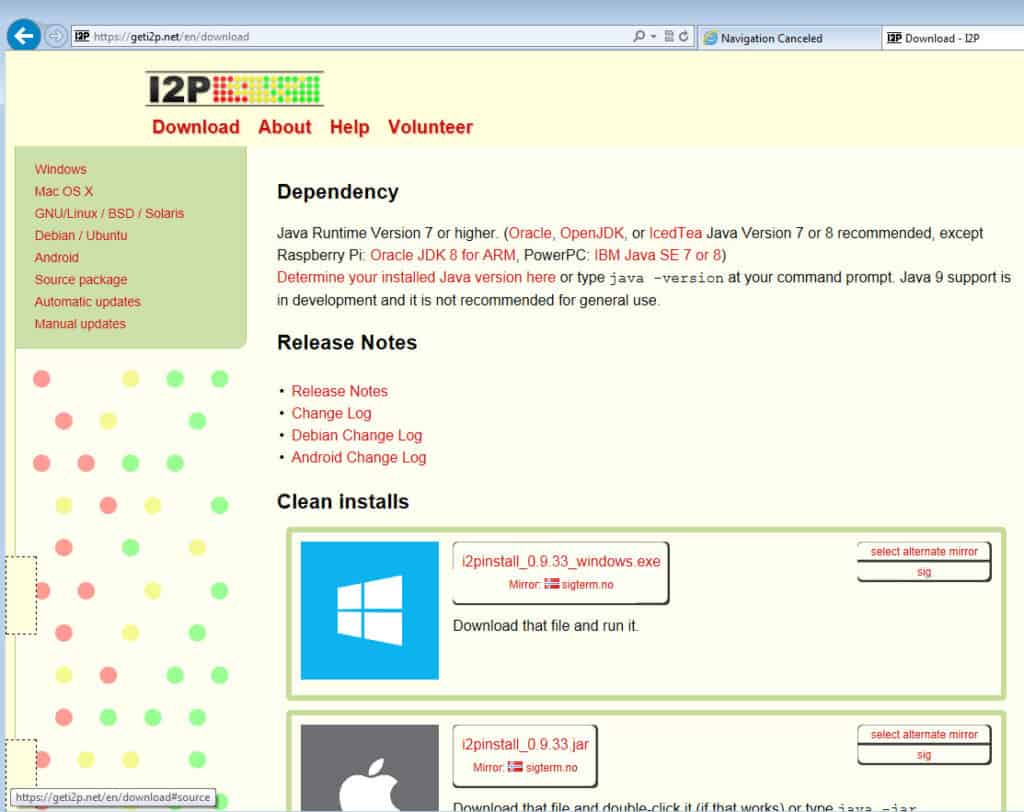

Instalando o cliente I2P

O projeto IP2 possui aplicativos para Windows, macOS, Linux e Android. A única exceção notável é o iOS.

Para começar, pegue a versão do cliente I2P que se adapta ao seu sistema operacional nesta página.

O I2P requer Java. Se você não tiver uma instalação Java adequada no seu computador, a instalação do I2P falhará com uma mensagem nesse sentido. Ele o levará à página inicial do Java para instalar o Java, para que você possa continuar com a instalação..

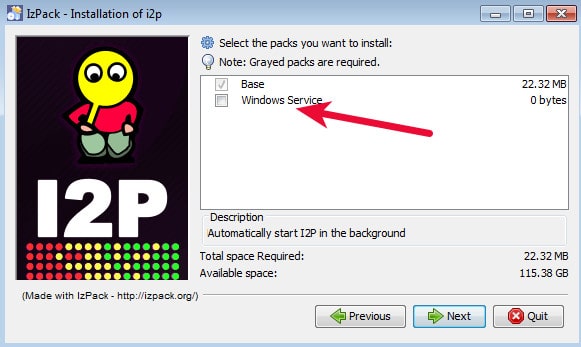

Selecione a opção Serviço do Windows se desejar que o I2P seja executado o tempo todo, começando na inicialização do Windows. Se você deseja ativar e desativar o I2P facilmente, conforme necessário, deixe essa caixa de seleção em branco.

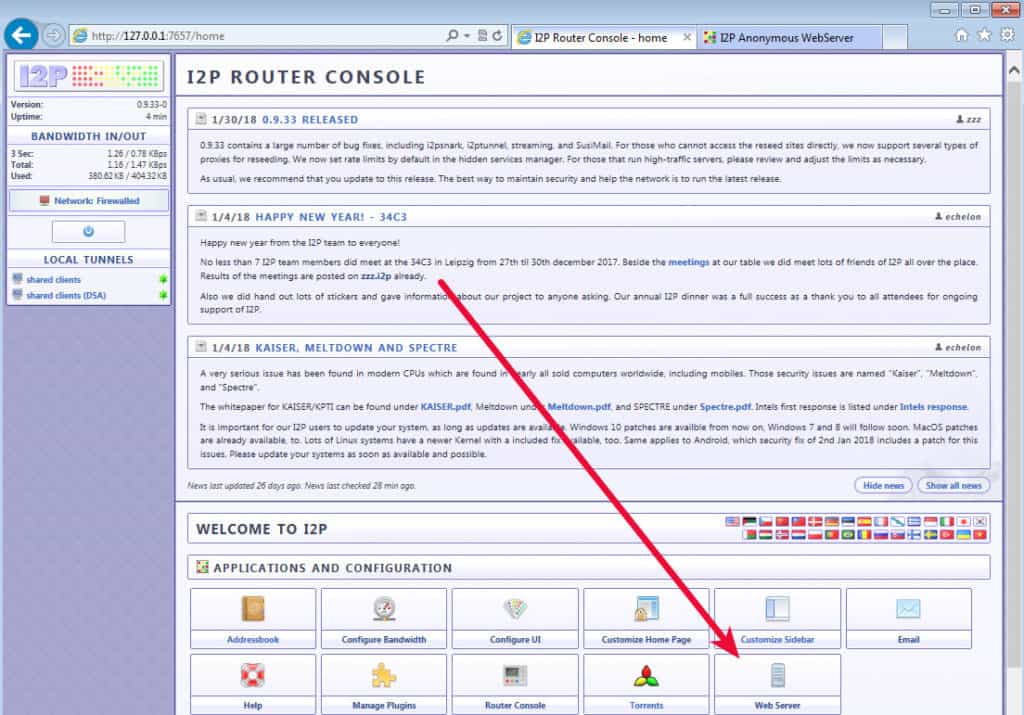

O restante da instalação é muito simples. Se você deixou as configurações padrão em paz durante a instalação, verá um grupo I2P no menu Iniciar. Clique em uma das opções Iniciar I2P para executá-lo e clique na entrada do console do roteador I2P para visualizar e configurar o roteador I2P.

Usando I2P

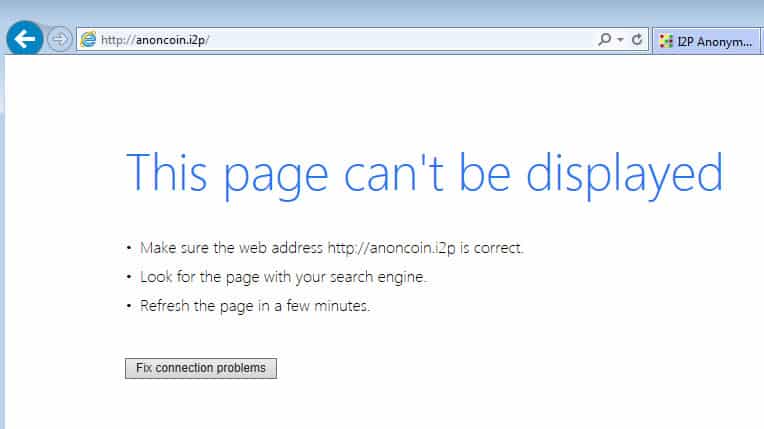

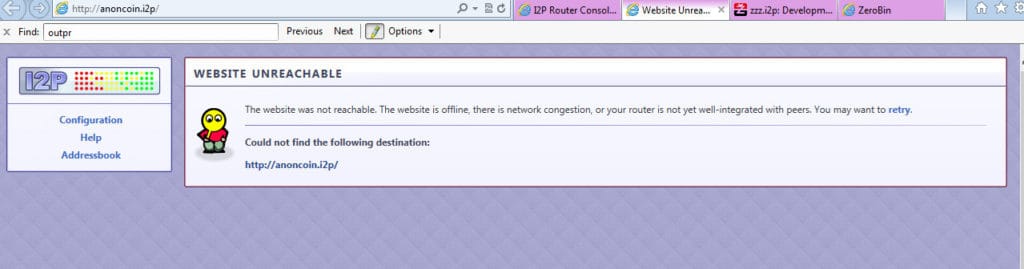

O console do roteador I2P é o local para controlar tudo sobre o uso do I2P. O aplicativo roteador é executado silenciosamente em segundo plano e você fará interface com ele através do navegador da Web em 127.0.0.1:7657. Observe que o simples fato de o roteador estar em execução não significa que seus aplicativos o estejam usando. A primeira coisa que você provavelmente desejará fazer é configurar seu navegador para usar o I2P. Se você não tiver feito isso, seu navegador não poderá resolver os eepsites e mostrará algum tipo de erro de resolução de DNS como este no Internet Explorer.

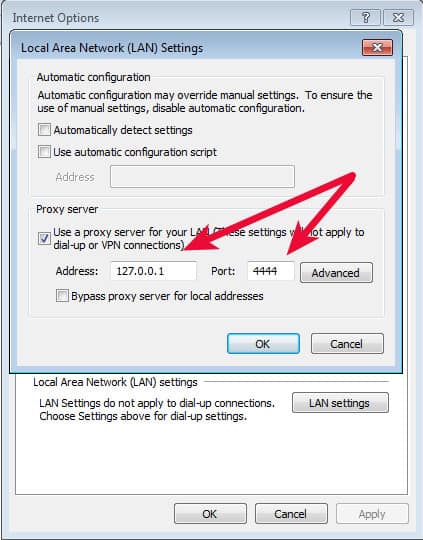

A solução para isso é dizer ao seu navegador para usar o proxy I2P fornecido pelo roteador. A página inicial do roteador declara: “Além disso, você pode configurar seu navegador para usar o proxy I2P para acessar os sites de busca. Basta digitar a porta 4444.0.0.1 (ou localhost) como um proxy http nas configurações do seu navegador. Não use SOCKS para isso. ”Ele contém instruções sobre como configurar um proxy para a maioria dos navegadores na página clearnet I2P aqui.

Navegadores como o Internet Explorer e Firefox têm suas próprias configurações de conexão à Internet. Nessas configurações, é possível configurar o navegador para usar o proxy I2P na porta 4444 do seu computador. Por exemplo, no Internet Explorer, o caminho é Configurações -> opções de Internet -> Guia Conexões -> Botão Configurações da LAN para chegar aqui:

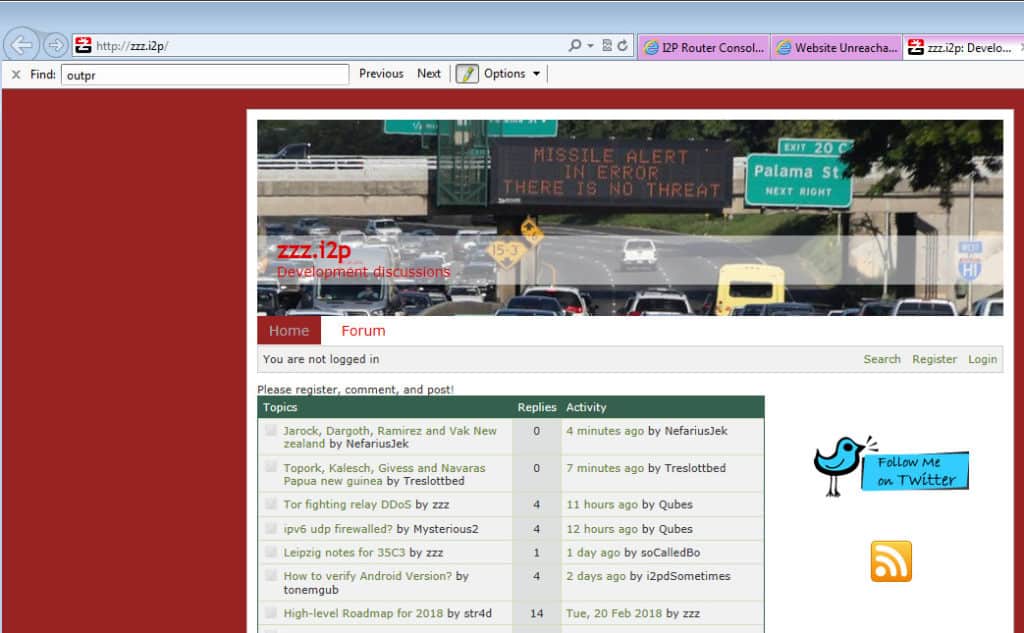

Se você configurou o proxy corretamente, poderá navegar nos eepsites agora, como o fórum de desenvolvimento I2P em http: //zzz.i2p (eepsite)

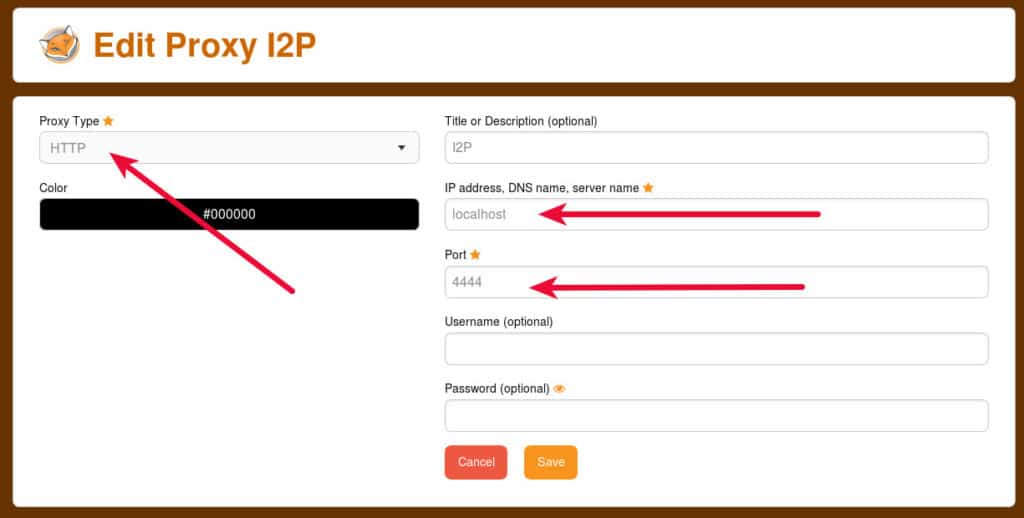

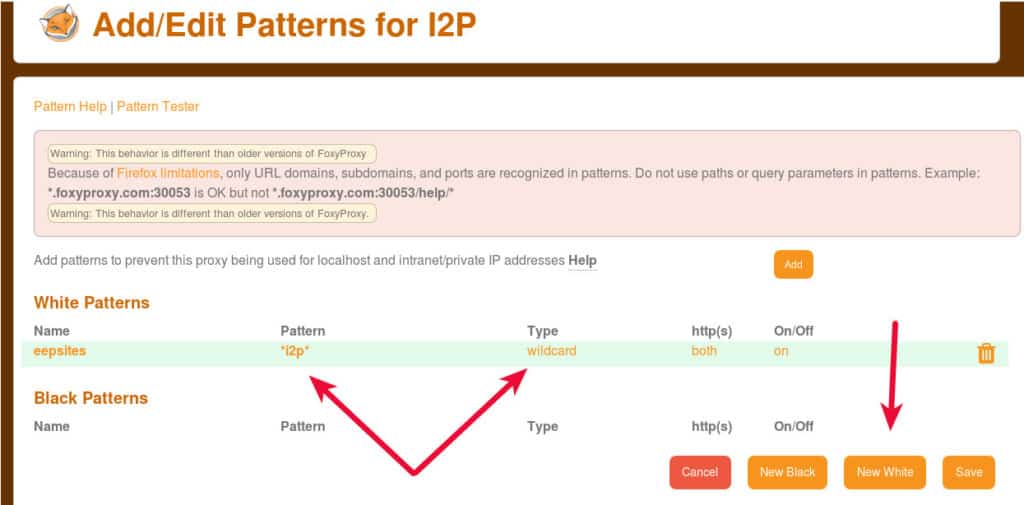

Para retomar a navegação na Internet, você precisará remover essas configurações de proxy. Toda essa configuração repetida pode ser uma dor e uma maneira muito mais fácil de lidar com isso é usar um plug-in de proxy, como o FoxyProxy. O FoxyProxy pode usar automaticamente o proxy I2P para eepsites e a Internet comum para todo o resto com três etapas simples.

Adicione o plugin FoxyProxy

FoxyProxy está disponível para Chrome e Firefox. Lembre-se de que qualquer plug-in proxy necessariamente visualizará todo o tráfego da Internet, portanto, você precisa confiar nele.

Adicionar o proxy I2P na porta 4444 do locahost

Adicione um padrão de URL para que o FoxyProxy use apenas essa configuração I2P para os locais de eepsites

Aviso: configurar o Foxyproxy dessa maneira não direcionará seu tráfego normal da Internet através do I2P. Ele utilizará sua conexão regular à Internet para tráfego regular e o proxy I2P para eepsites. Há mais informações na próxima seção sobre como acessar sites no I2P.

Lembre-se de que o I2P é uma rede pequena e esburacada. Os Eepsites geralmente são hospedados nos computadores de usuários individuais e, como tal, podem ter graus variados de tempo de atividade. Não é incomum encontrar eepsites mortos que voltam mais tarde. Se você vir uma página como essa, isso não significa que você fez algo incorreto. O I2P está funcionando, você não pode acessar o site agora.

Usando o I2P para acessar sites

Se você não estiver usando o método FoxyProxy, perceberá que, depois de ativar as configurações de proxy, você perderá a conexão com a rede limpa. Isso ocorre porque o I2P não fornece subproxies por padrão. Na linguagem I2P, um outproxy é um nó I2P que se conecta à Web limpa e permite o tráfego interno do I2P na Internet comum. Na linguagem Tor, isso é chamado de nó de saída. O I2P é uma rede muito mais reclusa e normalmente não é usada como proxy para a rede limpa. O FAQ do I2P tem a dizer sobre subproxies:

Como acesso o IRC, o BitTorrent ou outros serviços na Internet comum?

A menos que uma outproxy tenha sido configurada para o serviço ao qual você deseja se conectar, isso não é possível. Existem apenas três tipos de outproxies em execução no momento: HTTP, HTTPS e email. Observe que, atualmente, não há nenhum protocolo SOCKS listado publicamente. Se esse tipo de serviço for necessário, tente o Tor.

No momento, existem três plugins outproxy (eepsite) listados no repositório do plug-in IP2. Dois não existem mais eo restante aponta para um fórum de desenvolvedores do I2P que contém instruções sobre como hackear uma configuração de teste a partir de 2016. Não consegui fazê-lo funcionar para que não apareça que exista uma maneira disponível publicamente de usar o I2P como um proxy de internet anônimo no momento.

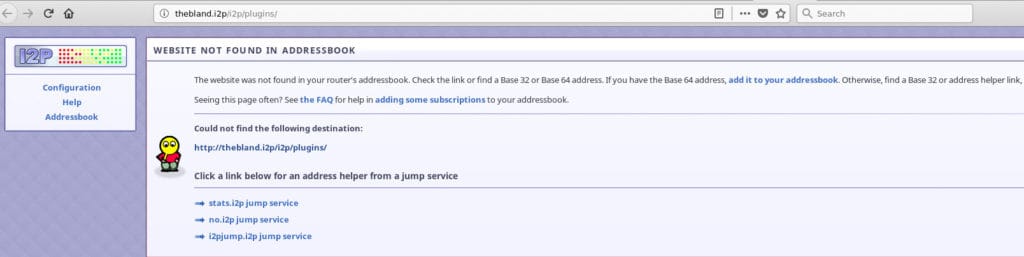

Enquanto navega nos eepsites do I2P dark web, às vezes você pode não conseguir carregar um site e, em vez disso, recebe uma página como esta.

Isso significa que seu roteador I2P não sabe onde está o site, mas isso não significa necessariamente que o site não existe; outros roteadores podem saber onde estão. Para descobrir, clique em um ou em todos os links de salto apresentados. Esses links consultarão roteadores I2P bem informados para verificar se o site pode ser encontrado. Em muitos casos, funciona.

Usando o I2P para enviar e receber email

No momento, existem duas maneiras comuns de enviar e receber email entre o I2P e os endereços de email regulares da Internet. O SusiMail vem com o seu roteador I2P e também existe um plug-in chamado I2P Bote. Ambos podem ser usados para enviar email no I2P, mas, no momento, apenas o SusiMail pode ser usado para enviar email para e de endereços regulares da Internet.

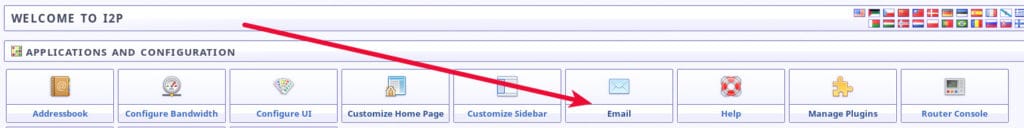

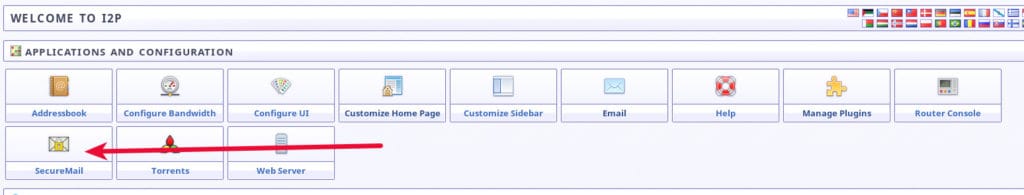

Para começar com o SusiMail, clique no ícone E-mail na página do roteador I2P.

O SusiMail solicitará que você crie uma conta no site I2P Postman antes de poder usá-lo. A partir daí, você reconhecerá uma interface de webmail bastante padrão e poderá enviar e receber email para endereços I2P e endereços de email regulares da Internet.

Nota: pode levar literalmente horas para que os emails I2P cheguem a endereços regulares da Internet. Isso é realmente um benefício, pois dificulta as observações de correlação de tempo. Se um usuário conhecido do I2P enviar e-mail e for observado sair de casa, e alguns momentos depois um e-mail chega de um endereço de e-mail do I2P, isso pode comprometer o anonimato. A chegada de e-mails muito mais tarde elimina essa possibilidade de correlação.

Quando configurei minha conta de e-mail I2P, ela assumiu a forma de [email protected]. Os emails enviados na rede I2P manterão esse endereço de email. No entanto, como o domínio de nível superior .i2p não pode ser resolvido na Internet pública, ele é modificado para que os emails enviados fora da rede I2P usem um domínio de nível superior .i2pmail.org. Como o .org é resolvível, os emails da Internet são enviados de volta para essa pista antes de serem encaminhados pelo I2P para minha instância específica do SusiMail.

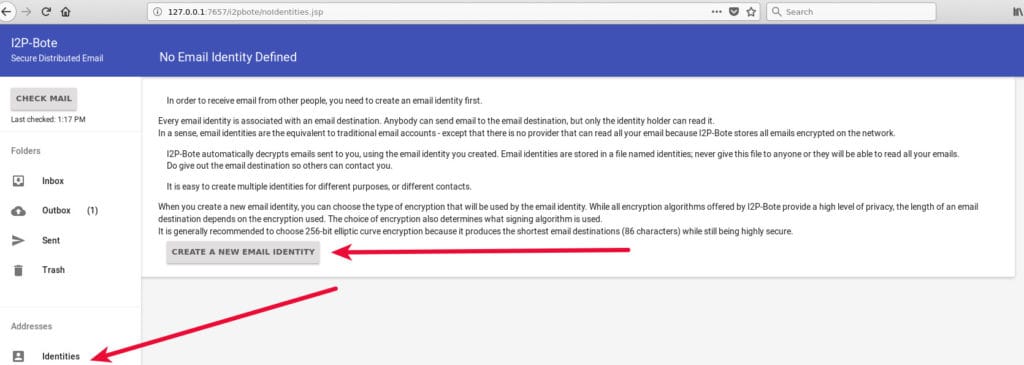

Diferentemente do SusiMail, o I2P Bote vê a criação da conta como opção e não exige que uma conta envie email anônimo. Se você deseja receber e-mails, precisará passar pelo processo de criação da conta.

O projeto I2P Bote está trabalhando na implementação da Internet <-> Gateway de e-mail I2P, mas não está funcional no momento.

A configuração do I2P Bote requer um pouco mais de trabalho. As etapas de instalação podem ser encontradas na página de instalação do I2PBote (eepsite).

- Acesse o formulário de instalação do plug-in no console do roteador: http://127.0.0.1:7657/configclients#plugin

- Cole no URL http: //bote.i2p/i2pbote.su3

- Clique em Instalar plug-in.

- Depois de instalado, clique em SecureMail na barra lateral ou na página inicial do console do roteador ou acesse http://127.0.0.1:7657/i2pbote/

Pode levar muito tempo para que o processo de instalação seja concluído e não há barra de progresso para que você saiba o que está acontecendo. Após cerca de cinco minutos, atualizei minha página inicial do roteador I2P e fui recompensado com um novo ícone do Bote SecureMail.

Na verdadeira moda da dark web, não há necessidade de criar nenhum tipo de conta ou identidade para enviar e-mail com o Bote. Você pode clicar no ícone + no canto inferior direito da tela, digitar um email e enviá-lo com anonimato completo. No entanto, você não poderá receber e-mails, pois é completamente anônimo. Se você deseja receber e-mails, precisará criar uma identidade.

Como configurar seu próprio eepsite (site I2P)

Seu roteador I2P vem com um eeepsite pronto para uso, você só precisa adicionar conteúdo.

Para visualizar as instruções sobre como configurá-lo corretamente, clique no botão Servidor da Web ou cole-o na barra de endereços do roteador I2P: http://127.0.0.1:7658/help/

Adicionando funcionalidade ao seu console I2P

O I2P é fornecido com o conjunto de ferramentas básico que a maioria dos usuários da Web dark procura. A página principal do roteador I2P possui ferramentas para IRC, transferência de arquivos, email e servidores da Web, além de muitas outras. Essa funcionalidade pode ser estendida com a estrutura de plug-ins do I2P, embora existam muito poucos plug-ins disponíveis.

Para gerenciar seus plug-ins, navegue até a página configplugins http://127.0.0.1:7657/configplugins e você verá opções para instalar plug-ins de duas maneiras. Se você possui um plug-in em um arquivo xpi2p e su3, pode carregá-lo no seu roteador. Outra maneira é fornecer a URL para um desses tipos de arquivos.

O repositório de plug-ins I2P está no eepsite do I2P (eepsite). Parece muito provável que um invasor ou observador tenha muito a ganhar ao enganar um usuário I2P para instalar um plug-in de vigilância. Portanto, certifique-se de obter seus plug-ins neste repositório oficial e não de fontes não confiáveis de terceiros.

Localizando conteúdo no I2P

Ao contrário da web clara, as dark webs não são exatamente para promover seus sites. Não existe o Google para a dark web e, mesmo que existisse, muitos sites da dark estão em alto e baixo nível devido às suas configurações de hospedagem pouco ortodoxas. Dito isto, existem alguns lugares onde você pode encontrar serviços I2P se não tiver um destino específico em mente

O Planeta I2P – O mais recente no mundo do I2P

O I2P Planet (eepsite) é um site agregado de atividade em torno da rede I2P. Ele contém principalmente links de torrent, mas também tem algumas notícias intercaladas sobre os tíquetes de suporte do projeto e as novidades do aplicativo.

O FAQ do I2P

Existem muitos conceitos errados sobre o I2P; o que é e por que não é Tor. Muitas dessas perguntas são abordadas na página de perguntas frequentes do I2P (eepsite).

O I2P Bug Tracker

Acha que encontrou um bug? Quer saber se alguém sabe sobre isso, ou se há um patch disponível para ele? O rastreador de erros I2P é o local para encontrar essas informações. Projetos comunitários como o I2P precisam de novos olhos e sistemas diferentes para descobrir os bugs que possam existir no software. Faça sua parte e relate novos bugs encontrados no I2P Bug Tracker (eepsite).

Palavras finais sobre o uso de I2P e anonimato

I2P não é um substituto para o Tor. Embora o Tor certamente tenha seus problemas de segurança, ele também é muito mais maduro e sua funcionalidade avançada o torna infinitamente mais útil para a maioria das pessoas. Se sua intenção é obter anonimato na internet usando um proxy, o Tor é a melhor opção. O I2P apenas incorpora de má vontade a capacidade de conectar-se à rede limpa, e sua capacidade de fazê-lo não é confiável. No entanto, se você deseja executar um site escuro completo que permaneça o mais oculto possível, o I2P pode ser a melhor opção. Se sua base de usuários pretendida já estiver usando o I2P, ou é tecnicamente experiente o suficiente para configurá-lo, o encaminhamento de alho do I2P fornece uma melhor defesa contra as táticas que podem ser usadas no Tor para quebrar o anonimato.

ralmente não é usado para acessar a Internet pública. Em vez disso, os usuários do I2P acessam sites internos do I2P, como eepsites, que residem apenas na rede I2P. Isso significa que o I2P é mais focado em fornecer anonimato dentro da própria rede, em vez de permitir o acesso anônimo à Internet pública. No entanto, o I2P ainda é uma opção interessante para aqueles que desejam manter sua privacidade online e acessar conteúdo exclusivo da rede I2P. É importante lembrar que o anonimato não é uma garantia absoluta e que o uso de redes anônimas deve ser feito com cuidado e responsabilidade.