PeerBlock ist eine Firewall-Anwendung, die IP-Blacklists (Internet Protocol) verwendet, um zu verhindern, dass bestimmte IP-Adressen eine Verbindung zu Ihrem Computer herstellen. PeerBlock kann unter anderem von Torrentern verwendet werden, um die Erkennung durch Torrent-Überwachungsagenturen zu vermeiden. Dies geschieht, indem der Zugriff auf Ihren Computer von den IP-Adressen der Agentur verweigert wird, um zu verhindern, dass diese wissen, dass Sie Teil eines Torrent-Schwarms sind.

Im Allgemeinen ist die Idee der IP-Blacklists fehlerhaft. Insbesondere die Idee, dass dedizierte Torrent-Monitoring-Unternehmen nicht in der Lage sind, etwas so Fragiles wie eine IP-Blacklist einfach zu untergraben, scheint ein Wunschdenken zu sein.

Schwarz und Whitelisting

Auch wenn die Konzepte von Blacklisting und Whitelisting in Bezug auf die Computersicherheit ähnlich erscheinen mögen, sind sie doch sehr unterschiedlich. Whitelisting lässt nur die IP-Adressen zu, die Sie explizit aufgelistet haben um eine Verbindung zu Ihrem Computer herzustellen. Schwarze Liste erlaubt jede IP-Adresse außer den von Ihnen explizit aufgelisteten verbinden. Beide Konzepte haben ihren Platz, aber Blacklisting ist viel weniger zuverlässig.

Der Grund, warum das Konzept der IP-Blacklists fehlerhaft ist, liegt in der Dynamik der IP-Adressen. Jedes Gerät im Internet verfügt über eine IP-Adresse, kann jedoch nicht zuverlässig eine einzelne Person oder einen einzelnen Computer identifizieren, da die IP-Adressen von ihren Eigentümern ständig neu zugewiesen werden. Daher folgt die Vorstellung, dass eine einzelne IP ein Unternehmen identifiziert, das Sie blockieren möchten, nicht wirklich.

Darüber hinaus haben die beteiligten Unternehmen im Fall der Überwachung von Torrents ein großes Interesse daran, Ihre schwarze Liste zu umgehen, und setzen daher eine breite Palette von Tools ein, um eine Erkennung zu vermeiden.

Zuverlässigkeit von IP-Listen

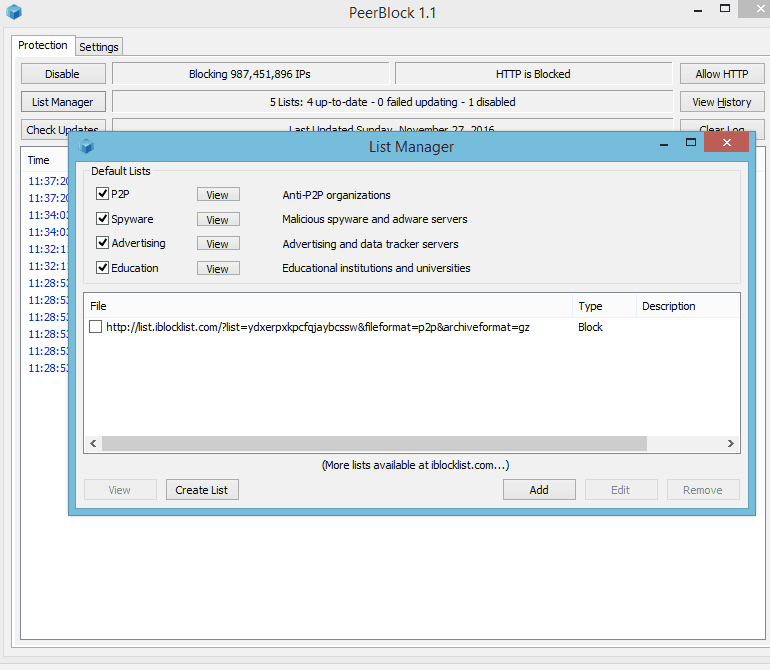

Die spezifische Implementierung der PeerBlock-Blacklist ist die Verwendung von Listen von IBlocklist.com. Es gibt eine Reihe von IP-Listen, die in Kategorien wie Agenturen und Länder unterteilt sind.

Als schnellen Test für die Integrität einiger Listen habe ich die IP-Listen für Russland und Nigeria geprüft. Ich habe in der Nigeria-Datei fünf IPs gefunden, die von der GeoLite-Datenbank von MaxMind als zu anderen Ländern gehörend identifiziert wurden, und in der russischen Datei über 100, die als zu anderen Ländern gehörend gemeldet wurden.

Dies ist ein ziemlich typisches Beispiel dafür, wie vorübergehend IP-Adressen sein können. Es ist nicht einfach zu sagen, welcher Standort für eine dieser IPs richtig ist, aber die Inkonsistenz zeigt, wie wenig Vertrauen einer IP-Adresse zugeordnet werden sollte, die alle wichtigen Informationen über den Computer am anderen Ende genau wiedergibt.

Offenlegung Ihrer realen IP-Adresse

Nachdem wir nun festgestellt haben, dass es IPs in Blacklists gibt, die nicht vorhanden sein sollten, ist es kein allzu großer Schritt anzunehmen, dass das Gegenteil der Fall ist: Es gibt IPs, die in diesen Sperrlisten enthalten sein sollten, die nicht vorhanden sind. Das bedeutet, dass sie nicht von PeerBlock blockiert werden und die Besitzer dieser IPs somit in der Lage sind, eine Verbindung zu Ihrem Computer herzustellen. Sie können dann an denselben Torrent-Schwärmen teilnehmen, an denen Sie teilnehmen, und können Ihre IP-Adresse sehen.

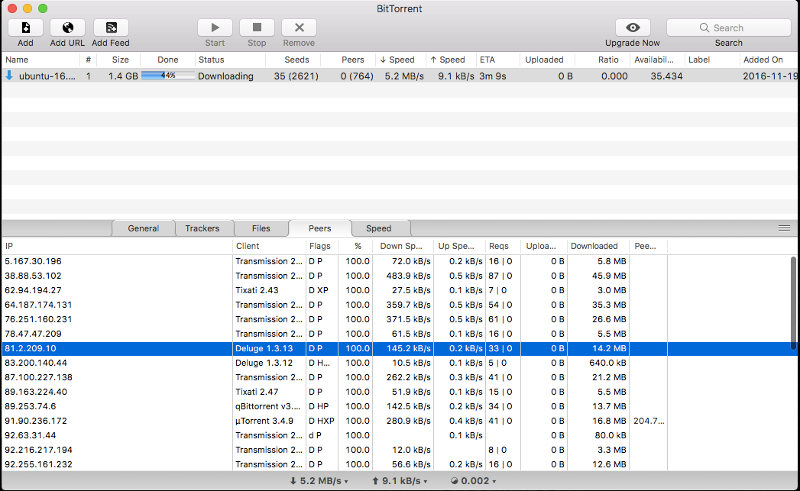

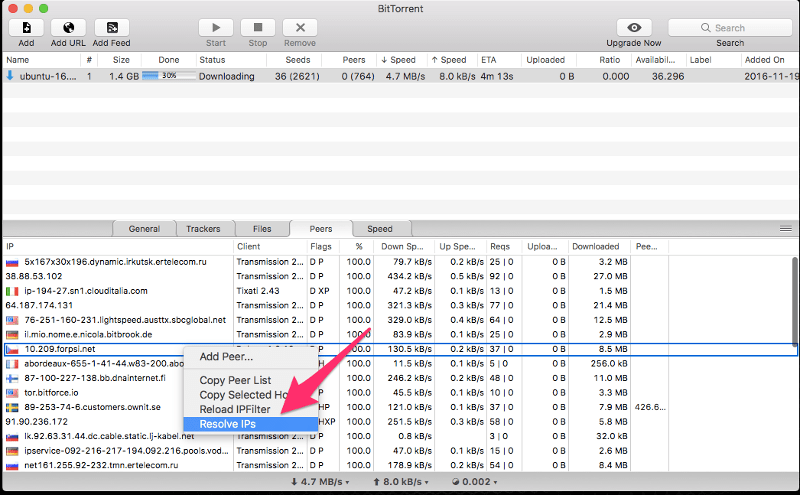

Der obige Screenshot des BitTorrent-Clients für MacOS zeigt, wie schnell die IP-Adressen anderer Teilnehmer in einem Schwarm verfügbar sind. Der untere Frame des Hauptfensters enthält das Reverse-DNS aller Benutzer, die den heruntergeladenen Torrent verwenden.

Ein kurzer Rechtsklick löst diese DNS-Einträge auf und legt die IP-Adresse offen. Dies ist ein kurzer Schritt von der Ausführung eines IP-Whois entfernt, um festzustellen, welcher ISP diese IP-Adresse besitzt, die Sie wiederum persönlich identifizieren kann.

Es ist auch erwähnenswert, dass jede blockierte IP-Adresse Ihre Torrent-Geschwindigkeit verlangsamt. Einige behaupten, dass die von PeerBlock verwendeten IBlocklist-Listen viel zu viele IPs enthalten, was angesichts der Ergebnisse des schnellen GeoIP-Tests plausibel erscheint. Es scheint auch, dass ein Abonnement erforderlich ist, um IBlocklist-Listen auf dem neuesten Stand zu halten, obwohl ich anfänglich problemlos Listen zu PeerBlock hinzufügen konnte. Um die Listen zu aktualisieren, ohne sie zu kaufen, muss Peerblock vollständig deinstalliert und neu installiert werden.

Ein VPN ist eine bessere Lösung

Ein VPN ist eine bessere Lösung als PeerBlock, da ein VPN Ihre echte IP-Adresse verbirgt. Dies macht eine Anwendung wie PeerBlock überflüssig, da Sie zunächst nicht Ihre echte IP-Adresse preisgeben. Wenn eine Überwachungsagentur eine schwarze Liste erfolgreich umgeht und Ihre IP-Adresse sieht, wird nur die IP-Adresse des VPN angezeigt. Außerdem verfügen einige VPNs über einen “Kill Switch”, der den gesamten Internetverkehr blockiert, sofern das VPN nicht eingerichtet ist. Wenn Ihr VPN unerwartet unterbrochen wird, stellt ein Kill-Schalter sicher, dass Ihre IP-Adresse nicht versehentlich im Schwarm angezeigt wird.

Nicht alle VPNs sind gleich. Die wichtigen Funktionen für VPNs, die Sie für das Torrenting verwenden möchten, sind Geschwindigkeit, freigegebene IP-Adressen und ein Kill-Switch.

Das Bedürfnis nach Geschwindigkeit ist selbsterklärend. Jede Ihrer Netzwerkverbindung hinzugefügte Schicht führt zu einer gewissen Latenz. Daran führt kein Weg vorbei, aber ein schneller VPN-Anbieter kann den Effekt minimieren.

Ein Teil der VPN-Anonymität hängt davon ab, wie die IP-Adresszuweisung erfolgt. VPNs, die gemeinsam genutzte IP-Adressen verwenden, eignen sich besser für das Torrenting, da viele Benutzer diese IP-Adresse gleichzeitig verwenden. Es ist daher schwieriger, die im Schwarm angegebene IP-Adresse zu diesem Zweck zu ermitteln.

Der Kill-Schalter ist ein weiteres sehr wichtiges Merkmal. VPNs können launisch sein und unerwartet Verbindungen trennen. Die meisten VPN-Clients stellen in diesem Fall die Verbindung wieder her, aber während dieser kurzen Zeitspanne, in der die Verbindung wiederhergestellt wird, kann Ihre echte IP-Adresse dem Schwarm ausgesetzt sein. Eine Kill-Switch-Funktion verhindert dies, da sie die Internetaktivität blockiert, bis die VPN-Verbindung wiederhergestellt ist.

In unserem Artikel über die besten VPNs für Torrenting finden Sie weitere Informationen darüber, welche VPNs am besten geeignet sind.

Stellen Sie sicher, dass Ihr VPN funktioniert

Nachdem Sie Ihr VPN eingerichtet haben, möchten Sie möglicherweise sicherstellen, dass es wie erwartet funktioniert. Es gibt verschiedene IP-Prüfer-Websites, auf denen Sie Ihre IP-Adresse überprüfen können. Durch den Besuch einer Website wie “Wie lautet meine IP-Adresse?” Und ausgeführtem VPN wird überprüft, welche IP-Adresse anderen angezeigt wird.

Um zu sehen, wie Ihre IP-Adresse in einem BitTorrent-Client angezeigt wird, können Sie eine BitTorrent-Tracker-Site wie IPMagnet verwenden. Es bietet eine magnetische Verknüpfung, die Sie Ihrem BitTorrent-Client hinzufügen können. Sobald Sie dies tun, zeigt Ihnen die Website, welche IP-Adresse Sie dem Schwarm anbieten.

as PeerBlock ist eine Firewall-Anwendung, die IP-Blacklists verwendet, um den Zugriff auf Ihren Computer von bestimmten IP-Adressen zu verhindern. Obwohl es von Torrent-Nutzern verwendet werden kann, um die Erkennung durch Torrent-Überwachungsagenturen zu vermeiden, ist die Idee der IP-Blacklists fehlerhaft. Die Dynamik der IP-Adressen und die Tatsache, dass sie ständig neu zugewiesen werden, machen es schwierig, eine einzelne IP-Adresse einer Person oder einem Computer zuzuordnen. Darüber hinaus können Unternehmen, die Torrent-Überwachung betreiben, eine breite Palette von Tools einsetzen, um eine Erkennung zu vermeiden. Die Zuverlässigkeit von IP-Listen ist ebenfalls fragwürdig, da sie oft ungenau sind und falsche Informationen enthalten können. Ein VPN ist eine bessere Lösung, um Ihre Privatsphäre und Sicherheit zu schützen, da es Ihre IP-Adresse verschleiert und Ihre Verbindung verschlüsselt. Stellen Sie sicher, dass Ihr VPN ordnungsgemäß funktioniert, um sicherzustellen, dass Ihre Daten sicher sind.