ARP-Vergiftung (Address Resolution Protocol) ist ein Angriff, bei dem gefälschte ARP-Nachrichten über ein lokales Netzwerk gesendet werden. Es ist auch bekannt als ARP-Spoofing, ARP-Poison-Routing und ARP-Cache-Poisoning.

ARP-Vergiftung (Address Resolution Protocol) ist ein Angriff, bei dem gefälschte ARP-Nachrichten über ein lokales Netzwerk gesendet werden. Es ist auch bekannt als ARP-Spoofing, ARP-Poison-Routing und ARP-Cache-Poisoning.

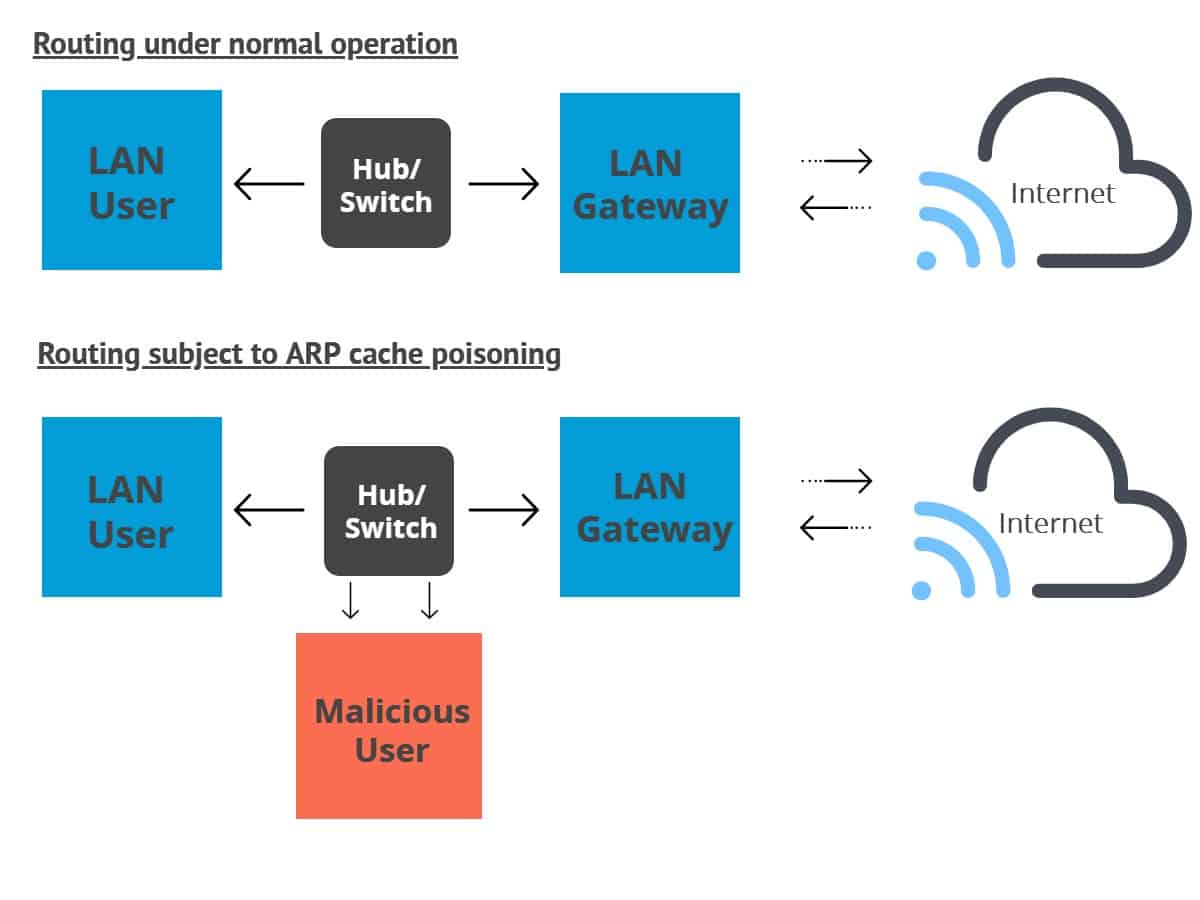

Bei diesen Angriffen wird versucht, den Datenverkehr von seinem ursprünglich vorgesehenen Host an einen Angreifer umzuleiten. ARP-Vergiftung bewirkt dies, indem die MAC-Adresse (Media Access Control) des Angreifers mit der IP-Adresse des Ziels verknüpft wird. Es funktioniert nur gegen Netzwerke, die ARP verwenden.

ARP-Vergiftung ist eine Art Man-in-the-Middle-Angriff, an den man sich gewöhnen kann Stoppen Sie den Netzwerkverkehr, ändern Sie ihn oder fangen Sie ihn ab. Die Technik wird oft verwendet, um weitere Offensiven auszulösen, wie z Session-Hijacking oder Denial-of-Service.

Was ist das Address Resolution Protocol (ARP)?

Das ARP ist ein Protokoll, das eine bestimmte IP-Adresse mit der Verbindungsschichtadresse der relevanten physischen Maschine verknüpft. Da IPv4 immer noch das am häufigsten verwendete Internetprotokoll ist, ARP überbrückt im Allgemeinen die Lücke zwischen 32-Bit-IPv4-Adressen und 48-Bit-MAC-Adressen. Es funktioniert in beide Richtungen.

Die Beziehung zwischen einer bestimmten MAC-Adresse und ihrer IP-Adresse wird in einer Tabelle gespeichert, die als ARP-Cache bezeichnet wird. Wenn ein Paket, das auf einen Host in einem LAN zusteuert, zum Gateway gelangt, ordnet das Gateway mithilfe von ARP die MAC-Adresse oder die Adresse des physischen Hosts der zugehörigen IP-Adresse zu.

Der Host durchsucht dann seinen ARP-Cache. Wenn es die entsprechende Adresse findet, wird die Adresse verwendet, um das Format und die Paketlänge zu konvertieren. Wird die richtige Adresse nicht gefunden, sendet ARP ein Anforderungspaket, in dem andere Computer im lokalen Netzwerk gefragt werden, ob sie die richtige Adresse kennen. Wenn ein Computer mit der Adresse antwortet, wird der ARP-Cache mit dieser Adresse aktualisiert, falls zukünftige Anforderungen von derselben Quelle vorliegen.

Was ist eine ARP-Vergiftung??

Nachdem Sie mehr über das zugrunde liegende Protokoll erfahren haben, können wir uns eingehender mit ARP-Vergiftungen befassen. Das ARP-Protokoll wurde entwickelt, um effizient zu sein, was zu einer ernsten führte Mangel an Sicherheit in seinem Design. Dies macht es für jemanden relativ einfach, diese Angriffe durchzuführen, solange er auf das lokale Netzwerk seines Ziels zugreifen kann.

Bei einer ARP-Vergiftung wird gesendet gefälschte ARP-Antwortpakete an ein Gateway über das lokale Netzwerk. Angreifer verwenden normalerweise Spoofing-Tools wie Arpspoof oder Arppoison, um die Arbeit zu vereinfachen. Sie stellen die IP-Adresse des Tools so ein, dass sie mit der Adresse ihres Ziels übereinstimmt. Das Tool durchsucht dann das Ziel-LAN nach den IP- und MAC-Adressen seiner Hosts.

Sobald der Angreifer die Adressen der Hosts hat, beginnt er, gefälschte ARP-Pakete über das lokale Netzwerk an die Hosts zu senden. Die betrügerischen Nachrichten teilen den Empfängern mit, dass die MAC-Adresse des Angreifers mit der IP-Adresse des Computers verbunden sein sollte, auf den sie sich richten.

Dies führt dazu, dass die Empfänger ihren ARP-Cache mit der Adresse des Angreifers aktualisieren. Wenn die Empfänger in Zukunft mit dem Ziel kommunizieren, Ihre Nachrichten werden stattdessen an den Angreifer gesendet.

Zu diesem Zeitpunkt befindet sich der Angreifer mitten in der Kommunikation und kann diese Position nutzen, um den Datenverkehr zu lesen und Daten zu stehlen. Der Angreifer kann Nachrichten auch ändern, bevor sie das Ziel erreichen, oder die Kommunikation sogar vollständig beenden.

Anhand dieser Informationen können Angreifer weitere Angriffe wie Denial-of-Service oder Session-Hijacking starten:

- Denial of Service – Diese Angriffe können mehrere separate IP-Adressen mit der MAC-Adresse eines Ziels verknüpfen. Wenn genügend Adressen Anforderungen an das Ziel senden, kann es durch Datenverkehr überlastet werden, wodurch der Dienst unterbrochen und es unbrauchbar wird.

- Session-Hijacking – ARP-Spoofing kann genutzt werden, um Sitzungs-IDs zu stehlen, mit denen Hacker Zugang zu Systemen und Konten erhalten. Sobald sie Zugriff haben, können sie alle Arten von Chaos gegen ihre Ziele anrichten.

Wie erkennt man eine ARP-Vergiftung?

Eine ARP-Vergiftung kann auf verschiedene Arten festgestellt werden. Sie können die Windows-Eingabeaufforderung, einen Open-Source-Paketanalysator wie Wireshark oder proprietäre Optionen wie XArp verwenden.

Eingabeaufforderung

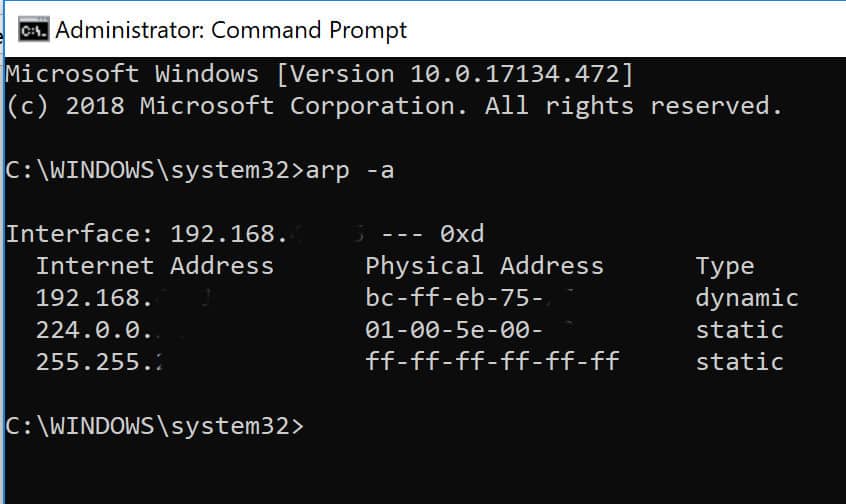

Wenn Sie den Verdacht haben, an einer ARP-Vergiftungsattacke zu leiden, können Sie die Eingabeaufforderung aufrufen. Öffnen Sie zunächst die Eingabeaufforderung als Administrator. Am einfachsten ist es, die Taste zu drücken Windows-Taste um das Startmenü zu öffnen. Eintippen “cmd“, dann drücken Crtl, Verschiebung und Eingeben gleichzeitig.

Dadurch wird die Eingabeaufforderung aufgerufen, obwohl Sie möglicherweise auf klicken müssen Ja um der App die Erlaubnis zu geben, Änderungen vorzunehmen. Geben Sie in der Befehlszeile Folgendes ein:

Arp -1

Dies gibt Ihnen die ARP-Tabelle:

* Die Adressen im obigen Bild wurden aus Datenschutzgründen teilweise verdunkelt.*

Die Tabelle zeigt die IP-Adressen in der linken Spalte und die MAC-Adressen in der Mitte. Wenn die Tabelle zwei verschiedene IP-Adressen enthält, die dieselbe MAC-Adresse haben, liegt wahrscheinlich eine ARP-Vergiftungsattacke vor.

Angenommen, Ihre ARP-Tabelle enthält eine Reihe unterschiedlicher Adressen. Wenn Sie es durchsuchen, stellen Sie möglicherweise fest, dass zwei der IP-Adressen dieselbe physikalische Adresse haben. Möglicherweise wird in Ihrer ARP-Tabelle Folgendes angezeigt, wenn Sie tatsächlich vergiftet werden:

Internetadresse Physikalische Adresse

192.168.0.1 00-17-31-dc-39-ab

192.168.0.105 40-d4-48-cr-29-b2

192.168.0.106 00-17-31-dc-39-ab

Wie Sie sehen, stimmen sowohl die erste als auch die dritte MAC-Adresse überein. Dies weist darauf hin, dass der Besitzer der IP-Adresse 192.168.0.106 höchstwahrscheinlich der Angreifer ist.

Andere Optionen

Wireshark kann verwendet werden, um eine ARP-Vergiftung durch Analysieren der Pakete zu erkennen, obwohl die Schritte außerhalb des Bereichs dieses Lernprogramms liegen und wahrscheinlich am besten denen überlassen bleiben, die Erfahrung mit dem Programm haben.

Kommerzielle ARP-Vergiftungsdetektoren wie XArp erleichtern den Prozess. Sie können Sie warnen, wenn eine ARP-Vergiftung einsetzt. Dies bedeutet, dass Angriffe früher erkannt werden und der Schaden minimiert werden kann.

So verhindern Sie eine ARP-Vergiftung

Sie können verschiedene Methoden anwenden, um eine ARP-Vergiftung zu verhindern. Jede hat ihre eigenen Vor- und Nachteile. Dazu gehören statische ARP-Einträge, Verschlüsselung, VPNs und Packet Sniffing.

Statische ARP-Einträge

Diese Lösung erfordert viel Verwaltungsaufwand und wird nur für kleinere Netzwerke empfohlen. Dabei wird jedem einzelnen Computer ein ARP-Eintrag für jeden Computer in einem Netzwerk hinzugefügt.

Das Zuordnen der Computer mit statischen IP- und MAC-Adressen verhindert Spoofing-Angriffe, da die Computer ARP-Antworten ignorieren können. Unglücklicherweise, Diese Lösung kann Sie nur vor einfacheren Angriffen schützen.

Verschlüsselung

Protokolle wie HTTPS und SSH können auch dazu beitragen, die Wahrscheinlichkeit eines erfolgreichen ARP-Vergiftungsangriffs zu verringern. Wenn der Datenverkehr verschlüsselt ist, muss der Angreifer den zusätzlichen Schritt ausführen, bei dem der Browser des Ziels dazu gebracht wird, ein unzulässiges Zertifikat zu akzeptieren. jedoch, Daten, die außerhalb dieser Protokolle übertragen werden, sind weiterhin anfällig.

VPNs

Ein VPN kann eine sinnvolle Verteidigung für Einzelpersonen sein, aber sie sind im Allgemeinen nicht für größere Organisationen geeignet. Wenn es sich nur um eine einzelne Person handelt, die eine potenziell gefährliche Verbindung herstellt, z. B. über öffentliches WLAN auf einem Flughafen, dann a VPN verschlüsselt alle Daten, die zwischen dem Client und dem Exit-Server übertragen werden. Dies hilft, sie zu schützen, da ein Angreifer nur den Chiffretext sehen kann.

Auf organisatorischer Ebene ist dies eine weniger praktikable Lösung, da VPN-Verbindungen zwischen jedem Computer und jedem Server hergestellt werden müssen. Dies wäre nicht nur aufwändig in der Einrichtung und Wartung, sondern das Ver- und Entschlüsseln in dieser Größenordnung würde auch die Leistung des Netzwerks beeinträchtigen.

Paketfilter

Diese Filter analysieren jedes Paket, das über ein Netzwerk gesendet wird. Sie können bösartige Pakete herausfiltern und blockieren, sowie diejenigen, deren IP-Adressen verdächtig sind. Paketfilter können auch feststellen, ob ein Paket angeblich von einem internen Netzwerk stammt, wenn es tatsächlich von außen stammt, und so die Wahrscheinlichkeit eines erfolgreichen Angriffs verringern.

Schützen Sie Ihr Netzwerk vor ARP-Vergiftungen

Wenn Sie möchten, dass Ihr Netzwerk vor ARP-Vergiftungen geschützt ist, ist der beste Plan eine Kombination der oben genannten Tools zur Verhinderung und Erkennung. Die Präventionsmethoden neigen dazu, in bestimmten Situationen Mängel aufzuweisen, Selbst die sicherste Umgebung wird möglicherweise angegriffen.

Wenn auch aktive Erkennungswerkzeuge vorhanden sind, werden Sie über die ARP-Vergiftung informiert, sobald sie beginnt. Solange Ihr Netzwerkadministrator nach der Benachrichtigung schnell reagiert, können Sie dies generell tun Beendet diese Angriffe, bevor viel Schaden angerichtet wird.

Bilddesign basierend auf ARP Spoofing von 0x55534C unter CC3.0

ieses Ziel mit einem Denial-of-Service-Angriff überfluten. Es ist wichtig zu beachten, dass ARP-Vergiftung nur gegen Netzwerke funktioniert, die ARP verwenden. Wie erkennt man eine ARP-Vergiftung? Es gibt verschiedene Möglichkeiten, eine ARP-Vergiftung zu erkennen. Eine Möglichkeit besteht darin, die Eingabeaufforderung zu verwenden und den Befehl “arp -a” auszuführen, um den ARP-Cache anzuzeigen. Wenn Sie sehen, dass die MAC-Adresse eines bestimmten Hosts mit einer anderen IP-Adresse als der erwarteten IP-Adresse verknüpft ist, kann dies ein Hinweis auf eine ARP-Vergiftung sein. Es gibt auch andere Optionen wie die Verwendung von Netzwerküberwachungstools oder die Überprüfung von Netzwerkprotokollen auf verdächtige Aktivitäten. So verhindern Sie eine ARP-Vergiftung Es gibt verschiedene Möglichkeiten, eine ARP-Vergiftung zu verhindern. Eine Möglichkeit besteht darin, statische ARP-Einträge zu verwenden, um sicherzustellen, dass nur bestimmte MAC-Adressen mit bestimmten IP-Adressen verknüpft sind. Eine weitere Möglichkeit besteht darin, Verschlüsselung zu verwenden, um den Datenverkehr zu schützen. VPNs können auch verwendet werden, um den Datenverkehr zu verschlüsseln und zu schützen. Schließlich können Paketfilter verwendet werden, um den Datenverkehr zu überwachen und verdächtige Aktivitäten zu blockieren. Schützen Sie Ihr Netzwerk vor ARP-Vergiftungen ARP-Vergiftungen können schwerwiegende Auswirkungen auf die Sicherheit Ihres Netzwerks haben. Es ist wichtig, Maßnahmen zu ergreifen, um Ihr Netzwerk vor diesen Angriffen zu schützen. Durch die Verwendung von statischen ARP-Einträgen, Verschlüsselung, VPNs und Paketfiltern können Sie sicherstellen, dass Ihr Netzwerk sicher bleibt und vor Angriffen geschützt ist.