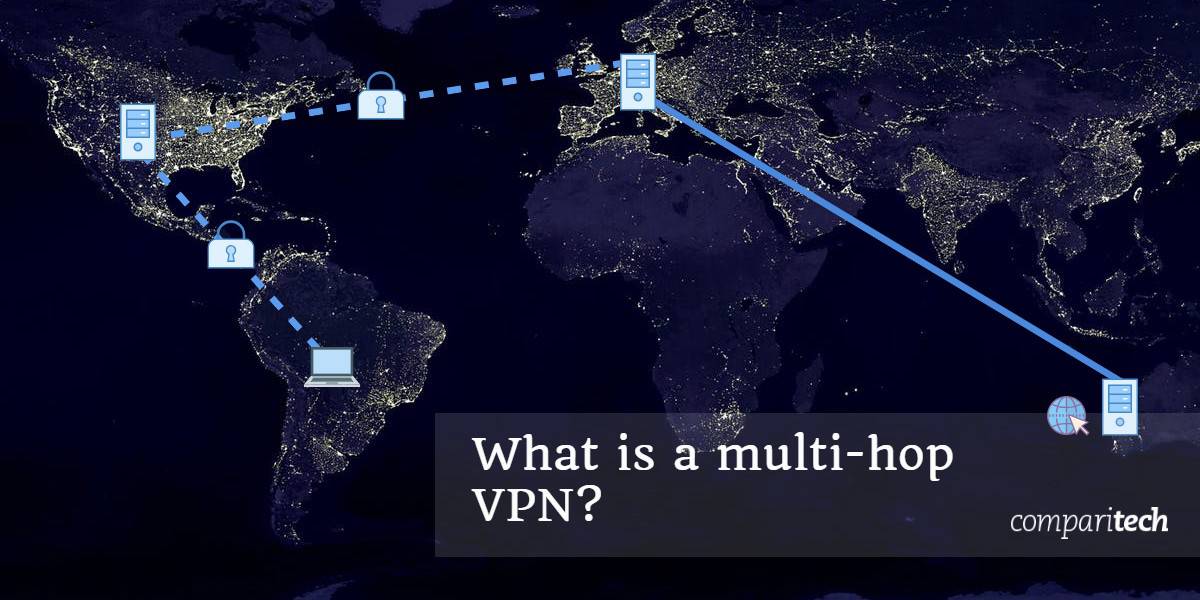

簡単に言えば、マルチホップVPNは、2つ以上のVPNサーバーを「連鎖」または「カスケード」することにより、通常のVPN接続に暗号化のレイヤーとサーバーを追加します。目的は、標準の単一サーバーVPN接続によって提供されるセキュリティとプライバシーを強化することです。.

マルチホップVPNは時々呼ばれます ダブルVPN, ただし、VPNサーバーはいくつでもチェーンに含めることができます.

通常のVPNの何が問題なのか?

通常のVPN接続は、単一のVPNサーバーを介して着信および発信インターネットトラフィックの両方をルーティングします.

- データはデバイス上で暗号化されます,

- VPNサーバーに送信,

- VPNサーバーで復号化,

- そして最終目的地に送られました.

着信トラフィックに対して同じプロセスが逆に発生します.

このような通常のセットアップは、ほとんどのユーザーに十分なプライバシーとセキュリティを提供します。そうは言っても、弱点がないわけではありません。そのサーバーが何らかの形で侵害された場合、インターネットサービスプロバイダー(ISP)、政府機関、ネットワーク管理者、Webサイト、アプリ、およびハッカーは、VPNサーバーに送信されるトラフィックと送信されるトラフィックを相関させることができます。トラフィックは暗号化されていますが、タイムスタンプ、転送されるデータ量、VPNサーバーのIPアドレスを介して、暗号化されていないトラフィックと関連付けることができます.

VPNサーバーは、「ログなし」ポリシーがあると主張している場合でも、実際のIPアドレスとオンラインアクティビティを記録できます。 VPNプロバイダーが信頼できると仮定すると、プロバイダーは通常、サーバーが格納されている独自のデータセンターを所有していません.

攻撃者は、接続しているVPNサーバーのIPアドレスを見ることができます。そのVPNサーバーが格納されているデータセンターを何らかの方法で侵害できる場合、ユーザーは トラフィック相関に対して脆弱. エンドユーザーデバイスとサーバー間の暗号化されたトラフィックは、サーバーとWeb間の暗号化解除されたトラフィックに関連付けられ、ユーザーを識別できます。.

武装した敵が何らかの方法でVPNサーバーへの接続を危険にさらした場合(データセンター内のサーバーがハッキングされたり、スタッフによって悪用されたり、政府機関によって監視されたり)、オンラインアクティビティを追跡できます.

マルチホップVPNの利点

少数のVPNプロバイダーが、サブスクリプションの一部としてマルチホップVPNを提供しています。私たちが一番お勧めするのはNordVPNです。これは、複数の国に対して数十のダブルホップVPNを実行します。ログなしポリシー、高速サーバー、ライブサポート、強力な暗号化も利用できます.

限定取引:NordVPNの3年契約で75%割引。それはたった$ 2.99 / moになります.

セキュリティ、プライバシー、匿名性の向上

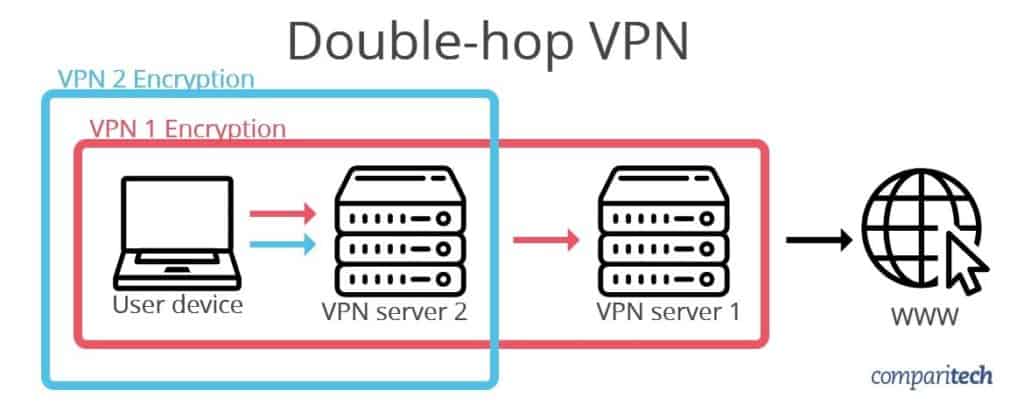

マルチホップVPNは、これらの脅威を軽減しようとします。典型的なダブルホップVPNの仕組みは次のとおりです。

- データはデバイス上で一度暗号化されます,

- その後、デバイスで2回暗号化されます(2層の暗号化).

- 暗号化されたデータは最初のVPNサーバーに送信されます.

- 暗号化の2番目の層が削除されます.

- 暗号化されたデータは2番目のVPNサーバーに送信されます.

- 暗号化の最初の層が削除され、データが完全に復号化されます.

- 復号化されたデータは最終的な宛先に送信されます.

ご了承ください 暗号化の各層は、適用された逆の順序で削除されます-最初のうちの最後の。デバイス上のデータを暗号化する最初のVPNはチェーンの最後のサーバーになり、データを暗号化する最後のVPNはチェーンの最初になります.

この トンネル内のトンネル 通常のVPN接続が次の影響を受ける可能性のあるいくつかの問題を解決します。

- ISPまたは攻撃者は、VPNサーバーに送信されるデータを見ることができますが、2番目のVPNサーバーを見ることができないため、VPNから送信されるトラフィックを監視して、送信される暗号化データと相関させることはできません.

- 同様に、マルチホップVPNに接続しているときに使用するWebサイトとアプリは、トラフィックが出る2番目のVPNサーバーを見ることができますが、最初の1つは入っていないため、相関はほとんど不可能です.

ほとんどのVPNは 共有IPアドレス, つまり、単一のサーバーに接続しているすべてのユーザーに同じIPアドレスが割り当てられます。これにより、オンラインアクティビティを1人のユーザーにまでさかのぼることがはるかに困難になります。共有IPアドレスを持つ2つのユーザープールを介してトラフィックを送信すると、トラフィックの相関関係が指数関数的にさらに困難になります.

攻撃者がチェーン内の最初のサーバーを危険にさらしても、ユーザーのデータは暗号化の第2層にカプセル化されたままです。攻撃者が2番目のサーバーを危険にさらしても、最初のサーバーを超えてデータを追跡することはできません。.

検閲のバイパス

VPNは、オフィス環境や学校環境、または検閲をバイパスするために頻繁に使用されます 中国のような独裁的な国で. 検閲を行うエンティティがこれを把握し、一連のVPNサーバーをブロックする場合、Webのブロックを解除するにはダブルホップVPNが必要になる場合があります.

中国が米国ベースのVPNサーバーを含む米国へのすべてのインターネットトラフィックをブロックまたは調整するとします。米国でのみ利用可能なコンテンツにアクセスする必要がある場合、別の国に切り替えるだけでは不十分です。代わりに、マルチホップVPNを使用すると、最初にカナダ(または別の国)に接続し、次に米国に接続できます。検閲者は米国のサーバーを監視することができないため、接続を通過させることができます.

こちらもご覧ください: 中国向けのベストVPN

マルチホップVPNの欠点

パフォーマンスと速度

インターネットの速度とデバイスのパフォーマンスの両方が打撃を受ける マルチホップVPNを使用する場合.

- 遅延は、データが移動しなければならない距離を追加することにより増加します.

- チェーン内の使用可能な帯域幅が最小のサーバーによって速度が制限されます.

- デバイスのハードウェアでは、1つだけではなく2つ以上の暗号化層を復号化することがより要求されます.

まれに、2台のサーバー間の接続が、2台目のサーバーへの直接接続よりも速い場合があります。この場合、マルチホップVPNはロードブロッキングをナビゲートすることで遅延を改善できますが、このシナリオは、マルチホップVPNが単一のVPNを介して実際にユーザーに利益をもたらすのに十分な信頼性のある方法ではほとんど発生しません.

VPNプロバイダーからあなたを保護しません

マルチホップVPNは、単一サーバーVPN接続に関連するトラフィック相関リスクの一部を軽減しますが、 不正なVPNプロバイダーからあなたを保護しません. チェーン内の両方のサーバーが同じプロバイダーに属している場合、そのプロバイダーがオンラインアクティビティを監視し、オンラインで行った操作のログを保持するのは簡単です。プロバイダーは両方のサーバーを制御しているため、二重VPNを使用してもVPNプロバイダーから保護することはできません。.

1つの解決策は、個別のプロバイダーのVPNサーバーを使用することです(以下を参照)。もう1つの解決策は、プロバイダーと組み合わせて独自のVPNサーバーを使用することです。これらの方法は、一部のプロバイダーのアプリに組み込まれているマルチホップオプションと比較して、設定するためにより多くの技術的専門知識を必要とし、この記事の範囲外です。独自の課題とプライバシーの問題があると言えば十分です.

マルチホップVPNとTor

匿名性を目標とする場合、TorはおそらくマルチホップVPNよりも優れたサービスを提供します。ノードまたはリレーと呼ばれるTorサーバーは分散化されています。つまり、単一のエンティティによって操作されることはありません。 Torトラフィックは常にこれらのノードのうち少なくとも3つを通過します。これは、ほとんどのマルチホップVPNサービスで提供される一般的な2つ以上です。.

異なるドメインにアクセスするたびに、インターネットトラフィックはTorネットワークを介して異なるランダムなルートを取ります。各ノードは、その前後にある他のノードの位置のみを知っています。つまり、トラフィックが宛先に到達するまでのルート全体を認識できるノードは1つもありません。マルチホップVPNと同様に、各ノードは暗号化のレイヤーを削除し、チェーン内の次のノードのIPアドレスを明らかにします.

Torでは、これらのノードの場所を選択できませんが、マルチホップVPNではできます。また、Torはトラフィック分析に対してやや脆弱ですが、非常にまれです。多くのアプリとWebサイトは、Tor出口ノードからのインターネットトラフィックをブロックする場合があります。そして、Torは一般的にVPNよりも遅いです.

Tor + VPN

TorとVPNを組み合わせることは可能ですが、専門家は、これが実際にユーザーに大きな利益をもたらすかどうかについて議論しています。 TorをVPNで使用する最も簡単な方法は、単にVPNに接続してからTorブラウザを開くことです。トラフィックは最初にVPN経由で送信され、次にTorネットワーク経由で送信されます.

パフォーマンスを犠牲にしてプライバシーを最大化する必要があると感じている場合、Torと組み合わせたマルチホップVPNは確かにオプションですが、おそらく大多数のユーザーにとって必要なものではありません.

TorをVPNで使用する方法については、こちらをご覧ください.

同じデバイスで2つのVPNを同時に使用できますか?

単一のデバイス上で2つのVPNクライアントを別々のサーバーに同時に接続することができます。ただし、これは一般的に マルチホップVPNにはなりません 上で説明したように。代わりに、通常、単一デバイス上の複数のVPNがスプリットトンネリング用にセットアップされます。つまり、トンネル内のトンネルではなく、2つの並列トンネルを作成します.

スプリットトンネリング ソースまたはタイプに応じて、インターネットトラフィックが通るルートを決定する一連のルールを使用します。たとえば、BitTorrentトラフィックが1つのVPNを通過し、他のすべてのアプリからのデータが異なるVPNを通過するようにしたい場合があります。この動作を決定する2つのルールセットが重複しない限り、2つのVPNは独立して動作できます。.

単一のデバイスに2つのVPNアプリをインストールし、事前にIPルートを確立せずに両方を接続するだけでは、次のような問題が発生する可能性があります。 メモリリークとDNSエラー. 正確な結果は、特定のVPNクライアントの実装によって異なります.

Windows 10でいくつかのVPNをテストし、それらを同時に接続するとどうなるかを確認しました。テストでは、最初のVPNが2番目のVPNの接続をまったく阻止した(ExpressVPNがNordVPNの接続を阻止した)か、2番目のVPNが完全に引き継いだ(Ivacyがまだ接続されていてもPrivateVPNが引き継いだ)。 VPNは連携して動作せず、tracerouteを実行すると、1つのVPNが2つのVPNと接続された場合と同じ結果が得られました。.

つまり、同じデバイス上で2つのVPNを同時に接続することは、マルチホップVPNを使用することと同じではなく、望ましくない動作やエラーを引き起こす可能性があります.

さまざまなプロバイダーからのVPNサーバーのチェーン

異なるプロバイダーのVPNサーバーをチェーン化する場合、ラップトップまたはスマートフォンに1つのVPNをセットアップし、wifiルーターまたは仮想マシンに2番目のVPNをセットアップすることをお勧めします。これは、NordVPNのようなプロバイダーからダブルホップVPNを使用するのと似た結果になります。データの流れは次のようになります。

- デバイスのVPN Aはデータを暗号化し、ルーターまたはVMに送信します.

- ルーターまたはVM上のVPN Bはデータを2回暗号化し、VPN Bのサーバーに送信します.

- VPNサーバーBはデータを受信し、暗号化の2番目のレイヤーを削除して、VPNサーバーAに送信します.

- VPNサーバーAはデータを受信し、暗号化の最初のレイヤーを削除し、完全に復号化されたデータを宛先に送信します.

着信インターネットトラフィックのプロセスは逆になります。 Webサイトとアプリは、トラフィックをVPNサーバーAにのみ追跡できますが、ISPは、情報がVPNサーバーBに送信されていることしか確認できません。.