John Matherlyの発案によるShodanは、ユーザーが 保護されていないインターネット接続デバイスに関する機密情報を見つける (コンピューター、ベビーモニター、プリンター、ウェブカメラ、ルーター、ホームオートメーションシステム、スマートアプライアンス、サーバーなど)さまざまなフィルターを使用します。保護されていないデバイスは、ハッカーを含め、Shodanを使用してデバイスを検出する可能性があります。.

ウィキペディアでは、「サーバーがクライアントに送り返すメタデータであるサービスバナーの検索エンジン」と説明しています。ShodanとGoogleのような従来の検索エンジンの違いは、 ShodanはIoT(モノのインターネット)デバイスのインデックスを作成します ウェブサイトのコンテンツではなく、公開されているアクセス可能な情報を返します.

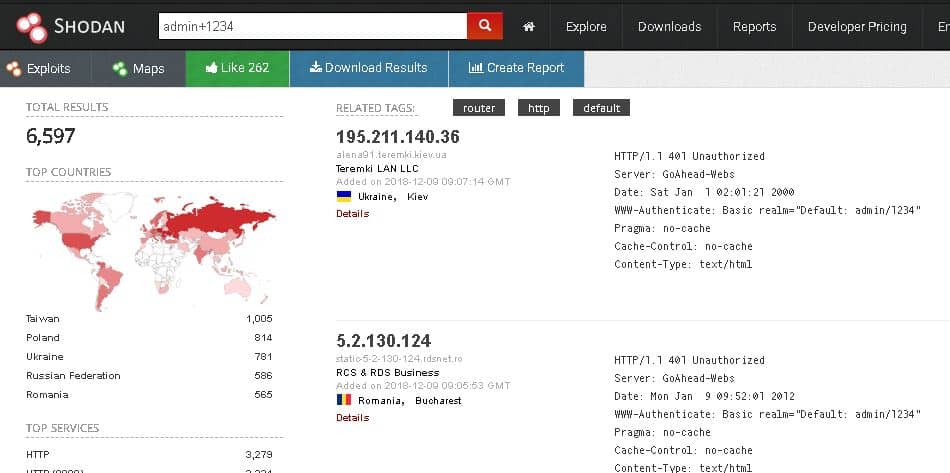

Shodanを使用すると、デフォルトのログイン詳細を使用するデバイスをだれでも見つけることができます。これは、重大であり、あまりにも一般的なセキュリティの誤設定です。この記事では、Shodanを利用して脆弱なデバイスを見つけ、公開調査からブロックする方法を学習します。.

Shodanは、人気のある(そしてセンセーショナルな)メディアで悪いラップを与えられることがあり、悪者がハッキングする脆弱なターゲットを見つける簡単な方法として単に描かれています。現実には、ハッカーが兵器庫に持っているツールはShodanだけではなく、サイバー犯罪者がセキュリティの抜け穴を突破する多くの方法があります。 Shodanは、ホームユーザーや企業が脆弱なデバイスを特定するのに役立つ強力で使いやすいツールです。その後、デバイスを保護するのはあなた次第です.

しかし、最初に、ショーダンの基本、それが何であるか、それが何をするか、どのように機能するか、どれくらいの費用がかかるか、そしてそれがその論争の的となる評判に値するかどうかを要約しましょう.

しょうだんは怖い?

ホームユーザーにとって、ShodanはBig Brotherに少し似ているように見えます。 「インターネット上で最も恐ろしい検索エンジン」と呼ばれています。CNNBusinessによると、Shodanの研究者は、原子力発電所向けの繊細な指揮統制センターデバイスを発見しました。 CT Accessブログでは、Shodanユーザーが交通制御システムにアクセスし、1つの簡単なコマンドでシステムをテストモードに設定したという恐ろしいシナリオについて説明しています。しかし、これらのシステムを危険にさらす手段は、システム自体の粗雑なセキュリティ対策によって公開されました。 CSO Onlineによると、「組織が機密データをインターネットに公開している場合、Shodanをブロックしても問題は解決しません。」代わりに、ユーザーはデバイスに関する情報が公にアクセス可能.

Shodanは、主にセキュリティがほとんどまたはまったく使用されていない多数のデバイスがあるため、怖いというラベルが付けられています。たとえば、「admin」や「0000」などのデフォルトのパスワードを使用する場合、Shodanでデバイスを見つけることは、セキュリティ上の問題に対処するためのモーニングコールである必要があります。.

Shodanの使用目的?

Shodanはデジタルアンダーグラウンドおよびサイバー犯罪者にとって有用なツールですが、ホームユーザーや組織にとって多くの肯定的な用途があります。

- 社内で可能 侵入試験機 そして 白い帽子のハッカー 企業ネットワークの脆弱性を特定する

- ホームユーザー インターネットに接続された独自のデバイスで脆弱性を発見し、他の誰かがそれらを使用しているかどうかを特定できます。たとえば、ハッカーがサーバーにアクセスし、そのIPアドレスは何ですか?

- IoT(モノのインターネット)デバイスに関する貴重なデータを提供します 研究目的 データ科学者、法執行官、サイバーセキュリティの専門家による

- Shodanは助けることができます 重要なインフラストラクチャネットワークを特定します。公衆インターネット上にあるべきではない水処理施設, インターネットにアクセス可能なSCADAコントロールセンター、および冷蔵庫からホームセキュリティシステムまで安全ではないIoTホームネットワークデバイス.

- しょうだん 最近のエクスプロイトを追跡します 特定のデバイスタイプを対象としたり、特定のソフトウェアを使用したりします。あなたのビジネスがセキュリティ攻撃に対して脆弱であるかどうかを簡単に発見できます。 (RSSフィードを設定して、最近のIoTエクスプロイトを通知することもできます。)2016年、Microsoft Windows Server 2003のIIS 6.0の悪用可能なバグがGithubによって報告されました。このソフトウェアはマイクロソフトによってサポートされなくなりました。 Microsoft-IIS / 6.0を使用して保護されていないすべての(執筆時点で)597,611個のデバイスをリストするためにShodan検索を作成するのは簡単なことです.

ユーザー名/パスワードをバナーでadmin / 1234として使用するルーターを識別するための一般的な検索実行の例(出典:Shodan)

Shodanは合法です?

初心者が尋ねる最初の質問の1つは、「合法ですか?」です。CTAccessのスコットヒルシュフェルドは、技術的な観点から答えてそうだと言います。 Shodanは単なる「大規模なポートスキャナー」であり、脆弱なデバイスを公開するだけであるため(実際に発見した情報は使用しません)、合法です。 「ポートスキャンは、デバイスの可用性または整合性に関する損傷の要件を満たしていないため、コンピューター詐欺および悪用法に違反していません。」.

Shodanの仕組み?

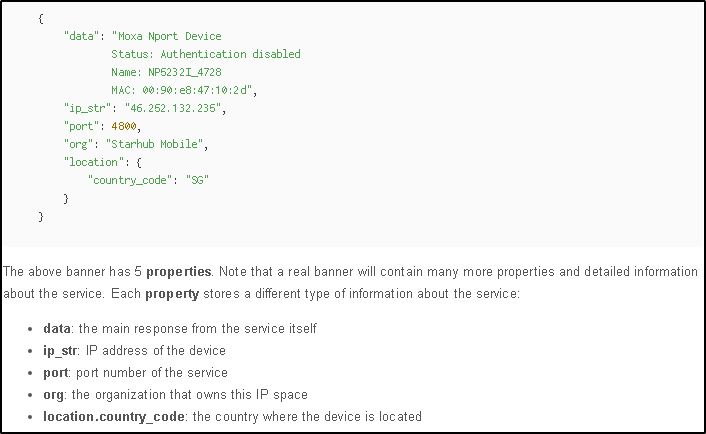

サービスバナーとバナーグラブ

サービスバナーとは何かを理解することは、デバイスがShodanに対して脆弱である方法を理解するのに役立ちます。しょうだん サービスバナーを取得するWebクローラー(スパイダー)を解き放ちます, デバイスのサービスに関する公開情報を提供します。 HTTP、FTP、SSH、Telnet、SNMPなど.

情報には、デバイスの名前とIPアドレス、サービスが実行しているソフトウェア、サポートしているオプション、および提供しているサービスが含まれます。バナーは偽造される可能性がありますが、実際のバナーが提供する情報の宝庫!

簡略化されたShodanバナーの例(出典:Shodan)

大まかに言えば、バナーは営業時間やメニューなどを告げるビジネスのために開くときに、ドアにあるレストランの看板と比較することができます。このシナリオでは、レストランは情報を更新します 開いた おそらく、レストランの場所と連絡先の詳細が表示されます。同様に、サービスバナーはShodanが取得および表示できるデバイスに関する情報を提供します.

Shodanフィルターとは?

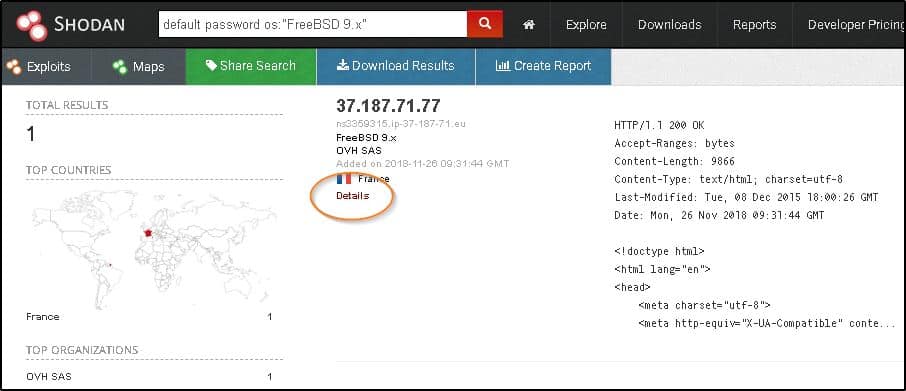

国、都市、組織、オペレーティングシステム、時間枠、ホスト名、IP範囲、または製品で検索結果をフィルターできます。 IP範囲は、デバイスが脆弱かどうかを確認する1つの方法です。結果ページには要約フィルターもあります。地球上のすべての国ではありません。特定の国の結果を表示する場合は、検索文字列で国フィルターを使用する必要があります。 「デフォルトのパスワードの国:US」。複数のフィルターで結果を詳細に分析できます.

クリックする 詳細 デバイスに関する詳細情報を提供します。デバイスの所有者、開いているポート、およびデバイスが実行しているサービス。ブラックハットハッカーは、SSHの特定のバージョンに対するエクスプロイトを知っている可能性があります。 Shodanを使用すると、そのバージョンを実行しているWebに対して開かれているすべてのコンピューターをすばやく簡単に見つけることができます。 Voila、脆弱なターゲットのインスタントリスト.

デフォルトのパスワードを使用したFreeBSDデバイスのフィルターの例(出典:Shodan)

パブリックIPアドレス

ホームデバイスは1つのパブリックIPアドレスを共有します。パブリックIPアドレスは、ISPによって保護(保護)され、ルーターに割り当てられます。 Shodanがごく最近のインターネットスキャンを実行し、ISPによって割り当てられたIPを含んでいない限り(非常に可能性が低い)、検索に表示されない可能性があります。 Shodanはインターネット全体(約5億台のデバイス)のクロールを1か月に1回しか完了しないことに注意してください。オンデマンドスキャン用のShodan API(有料のサブスクライバーのみが利用できるサービス。)デバイスに接続されている他のデバイス、たとえばプリンター、ローカル(プライベート)IPアドレスで識別します。これはShodan検索には表示されません。.

どのように検索を実行しますか?

従来の検索エンジンと同様の方法で、検索文字列を入力して[検索]をクリックするだけです。 Shodanのヘルプセンターでは、検索結果を絞り込むための包括的なフィルターリストを提供しています。以下にいくつかの簡単なサンプルクエリを示します。

- カリフォルニアでシスコのデバイスを検索– Cisco city:California

- ドイツでApacheサーバーを探す– Apache country:de

- ニューヨークにないすべてのデバイスを検索します– city:“ New York”

注意: コロンと検索値の間にスペースはありません。スペースを含む文字列を使用する場合は、検索値を引用符で囲む必要があります.

Shodanを使用できるユーザー?

誰でも使用でき、アカウントのないユーザーは無料で検索できますが、検索結果は2ページに制限されています。最も高価なサブスクリプションプランは月額899ドルで、結果は無制限です.

デバイスをShodanグリッドから遠ざけるためのヒント– [解決しよう]

デバイスを保護する方法はいくつかありますが、ベストプラクティスは、VPNを使用してShodanのレーダーの下に留まることです。.

Shodan Security 101

ホームユーザーは、完全な保護のためにISPに依存しないでください。

- VPNをインストールする. 必ずしも多額の費用がかかるとは限りません。多くは無料です.

- デフォルト設定を使用しない, 例えばパスワード、ユーザー名、SSID

- できれば メーカーから直接ルーターを購入する 製造元は通常、パッチを使用して最新であるため、ISPからではありません。結局のところ、彼らの主要なビジネスです

- 常に ソフトウェアを正しく構成する, パッチを当てて最新の状態に保つ

- 冷蔵庫に関する情報はインターネットでアクセスできますか? デバイスを本当に接続する必要があるかどうかを自問してください. ベンダーによるデフォルト設定が安全でない場合があります.

- 常に HTTPSを使用する 利用可能なIoTデバイスと多要素認証で

上記に加えて、組織のデバイスのセキュリティに対する多面的なアプローチは、それを保護する最良の方法です。

- 特にデバイスをリモートで管理する場合など、常にVPNを使用します。請負業者または外部サプライヤー向け、またはBYODポリシーを持っている

- サービスバナーの内容を確認し、エラーおよびウェルカムメッセージで明らかにした内容に注意してください。情報の最小の部分は、専用のハッカーのための汚れです。 Apache Tomcatはデフォルトで、デバイスが実行しているサービスに関する大量の情報を公開します。 IBMはApache Tomcatをクリーンアップするためのクイックガイドを提供しており、Yeah HubはIISサーバーを強化するための段階的な手順を提供しています.

- 組織で厳格なセキュリティポリシーを実装します。インサイダーの脅威は、Shodanの存在やDark Webからのハッキングソフトウェアとしてあなたのビジネスを危険にさらしています。.

- レガシーおよび未使用のサービスを削除する

- お金のためだけでなく、それを愛するためにボランティアのITオタクによって作成され、管理されているオープンソースルーターファームウェアを検討してください。 2つのオプションは、トマトとDD-WRTです.

- 独自のアクセスを制限して、ネットワークを割り当てられたアドレスのプールの一部ではない単一のIPアドレスにルーターを管理します。安全な管理を実践する、例えばルーターがログインの詳細を保存することを許可しない.

- LAN上のIoTデバイスまたはサーバーのポート転送を有効にしないでください。インターネット経由でデバイスにアクセスする必要がある場合は、ホームVPNサーバーをインストールし、代わりにVPN経由でLANにアクセスします.

- ハッカーと同じようにステルスにしてください。ファイアウォールがブロックしたいアドレスにICMP Destination Unreachableメッセージを送信できるようにして、侵入者にそれらを検出したことを知らせる代わりに、スキャナーをタイムアウトさせます。ホストが存在するかどうかを知ることは、Shodanを使用するハッカーにとって貴重な情報です.

- アカウントロックアウトポリシーを使用して、ネットワークに対するブルートフォース攻撃のリスクを軽減する

デバイスが脆弱かどうかを調べる

開始するには、パブリックIPアドレスが必要です。 Googleで「IPアドレスとは」と入力するだけで検索できます.

Shodanでコンピュータを見つけるには、Shodan検索ボックスに「net:[your public IP address]」(引用符なし)と入力します。 ISPが仕事をしている場合は、 404お探しのページが見つかりませんでした ステータスメッセージ。脆弱な場合、Shodanはデバイスの詳細を返します。ハッカーはあなたのパブリックIPアドレスを知らないかもしれませんが、デフォルトのユーザー名とパスワードを使用している場合、デフォルトのログイン詳細を使用するデバイスを検索することであなたを見つけることができます。 Shodanグリッドから自分自身を削除する最良の方法は、VPNをインストールすることです。 OpenVPN.

デバイスが脆弱かどうかを確認するためのShodanの代替手段:

- Shodanが基本検索でパブリックIPアドレスの詳細を見つけられない場合、Hide My Nameなどのオンラインポートスキャンツールを使用して、ポートが保護されていることを確認できます。パブリックIPアドレスを入力します。すべてのポートは、閉じた状態またはフィルターされた(ファイアウォールまたはフィルターで保護された)状態でなければなりません。 Hide My Nameを使用してローカルIPアドレスをスキャンすると、ホストがダウンしているか、「エラー:サーバーはこのホストをスキャンしません」というメッセージが表示されます。

- CensysはShodanに似ていますが、Shodanよりも新しくて使いやすいです。 IPアドレスを入力します。デバイスが保護されている場合、「このホストで公開されているサービスが見つからないか、ホストがブラックリストに登録されています」というメッセージが表示されます。

- IoT Scannerはポートスキャンを実行して、インターネット上でデバイスが一般に到達可能かどうかを検出できます.

Shodanスキャナーのブロック

厳密に言えば、デバイスをShodanから削除するのではなく、エンジンがそれを見つけられないようにブロックします。 IP Fireによると、Shodanは約16種類のスキャナーを使用してインデックスを最新の状態に保ちます。これらのスキャナーをブロックするには、コンピューターのファイアウォールでShodanスキャナーの既知のホスト定義をセットアップします。残念ながら、これらのIPアドレスはいつでも変更される可能性があるため、セキュリティルーチンの一環として、これらのIPアドレスを更新し続ける必要があります。残念ながら、VPNはファイアウォールを回避するように設計されているため、ファイアウォールはShodanクエリに対して警告を発しますが、ハッキング攻撃から保護することはできません。既知のShodanスキャナーをブロックすることは、VPNを使用できず、デバイスが公開されている必要がある状況での迅速な修正です.

VPNをセットアップする

Comparitechは、無料のVPNを含む最高の(そして最悪の)VPNを切り上げました。

- 2023年のベストVPNサービス

- 並べて評価される20以上の無料VPN

- 信頼できる最高の無料VPN 6つ

- 2023年のLinux向けの最高のVPN(最悪のVPN)

Shodanについてパニックに陥るべきですか?

ほとんどの人は、FacebookのようなアプリケーションやGoogleのようなブラウザが、自分の母親よりも自分について知っていることを、あまり心配していません。 Shodanの検索結果には表示されませんが、これまで見てきたように、自分自身を保護することは難しくありません.

デフォルト構成を使用するデバイスは、Shodanまたは安全でないデバイス構成を盗聴するように設計されたその他のソフトウェアを使用するサイバー犯罪者から最も危険にさらされます。怖いのは翔ダンだけではありません。 Google dorks-ウェブサイトのインデックスで情報を検索するSQL検索クエリは、2009年にShodanが登場する前に開発されました。これらのクエリは、ウェブサイトで脆弱な情報を見つけるためにも使用できます。機密データを含むドキュメント.

Shodanを開始するために、Shodanナレッジベースは包括的であり、エンジンの使用方法と自分自身を効果的に保護する方法を学ぶのに便利な場所であり、IoTの事実や雑学を学ぶのも楽しい.