オンラインの匿名性を維持するのは簡単なことではありません。今日の広告駆動型で徹底的に監視されているインターネットエコシステムは、まったく逆の結果を達成するために努力しています。国家安全保障のために、またはスマートフォンを販売するために、政府や企業はあなたについてできる限りのことを知りたいと思っています。彼らがあなたの道を失うようにすることは簡単なことではありません.

オンラインで匿名のままでいることは可能ですが、時間が進むにつれてより困難になっています。あなたがとる対策は完璧ではありませんが、あなたが有名な犯罪者でない限り、誰もがあなたを暴露する価値があるよりも難しくすることができます.

匿名であることには利点があります。特定の自由には、認識できず、追跡できないというものがあります。また、犠牲が必要です。最新のWebの便利さの多くは、ユーザーの行動のプロファイリング、追跡、分析に基づいて構築されました.

それを念頭に置いて、これらはあなたがとることができるステップとあなたが滞在するために必要なツールです。.

Contents

Tor

Torがなければ、匿名性チェックリストは完成しません。世界中のボランティアノードのこのネットワークは、匿名性と同義です。 Tor(「オニオンルーター」の略)を使用すると、インターネットトラフィックを暗号化し、Webサーバーに接続するたびに、最終的な宛先に向かう前にノードのランダム配列を介してそのトラフィックをルーティングできます。.

多くの異なるデバイスからTorを使用する方法は多数あります。 Torブラウザが最も人気があります。このFirefoxベースのアプリケーションをMacまたはPCにインストールするだけで、匿名でWebを閲覧できます。 Androidデバイスの場合は、Orbotを試してください。 iOSユーザーはTorプロジェクトから公式のサポートを受けていませんが、Onion Browserは適切なオプションのようです.

Torにはいくつかの欠点があります。一つには、遅いです。 Torは、ビデオのストリーミングやファイルのトレントには適していません。ウェブを閲覧できますが、これはボランティアリソースの不足と他のユーザーからのトラフィックの競合によるものです.

第二に、あなたのインターネットトラフィックが暗号化されており追跡できないとしても、インターネットサービスプロバイダーはあなたがTorを使用しているかどうかをまだ検出できます。 Torはオンラインでの犯罪行為によく使用されるため、これだけで疑念を抱くには十分かもしれません。 ISPが帯域幅を詰まらせたり、停止と破棄の手紙を送ったり、何も間違ったことをしていなくても当局に報告したりする可能性があります.

このため、Torユーザーは、Obfsproxyなどの難読化ツールを使用するか、Torを使用するときにVPNをオンにするか、その両方を行うことをお勧めします。 Obfsproxyは、暗号化されたTorトラフィックを通常の暗号化されていないトラフィックのように見せ、過度の注意を引き付けないTorプロジェクトです。 VPNの詳細.

最後に、米国政府は、シルクロードの違法商品市場の悪名高いドレッド海賊ロバーツの逮捕など、少なくとも数回逮捕につながったのトラフィック分析を成功裏に使用したというかなりの推測があります。噂では、政府もいくつかのTor出口ノードで活動を行い、監視しています。これらの申し立てには具体的な証拠はありません。.

ライブOS

ブラウザは、ターゲットを絞った広告をエスケープしたり、DarkNetをときどき訪問したりするのに適していますが、完全な匿名性が必要な場合は、より核のオプションが必要になります。たとえば、Tor Browserでブラウジングアクティビティを誰も追跡することはできませんが、バックグラウンドで複数のアプリケーションを実行している可能性があります。これらのアプリケーション(ワードプロセッサ、ビデオプレーヤー、更新マネージャ)は、データをWebに送信します。噂によると、当局はWindowsオペレーティングシステムからの暗号化されていないエラーレポートを使用して人を見つけました。 Windows 10には、デフォルトで有効になっている一連の追跡ソフトウェアが含まれています.

これらの設定をすべて無効にしてすべてのアプリケーションをアンインストールできますが、それはあまり実用的ではありません。代わりに、ライブオペレーティングシステムをお勧めします。ライブオペレーティングシステムは、USBドライブまたはDVDにインストールできます。コンピューターのブートローダーでいくつかの設定を調整することで、日常のラップトップのサムドライブから完全に独立したオペレーティングシステムを起動できます。.

TailsはTorプロジェクトの公式ライブOSです。 Webブラウジングだけでなく、すべてのインターネットトラフィックがTorネットワークを通過します。 OSはコンピューターに痕跡を残さず、すべてのインスタントメッセージ、電子メール、およびファイルは暗号化されます。使い方は簡単で、馬鹿な証拠になるように設計されています.

テールが何らかの理由で適切でないと思われる場合、別の選択肢はWhonixです。 Whonixは独立したライブOSではありません。代わりに、既存のオペレーティングシステム上の仮想マシンで実行されます。 Tailsのすべての利点(Torネットワークも使用します)に加えて、ユーザーの追跡に使用できるIPアドレスリークが不可能になるように設計されています。欠点は、仮想マシンを実行するにはかなり強力なコンピューターが必要であり、セットアップがかなり複雑なことです.

他のオプションも表にあります。 Kali、Qubes、およびZeusGuardはすべて、TailsおよびWhonixの代替品として検討する価値があります。あなたの研究を行い、あなたに最適なものを見つけます.

ログレスVPN

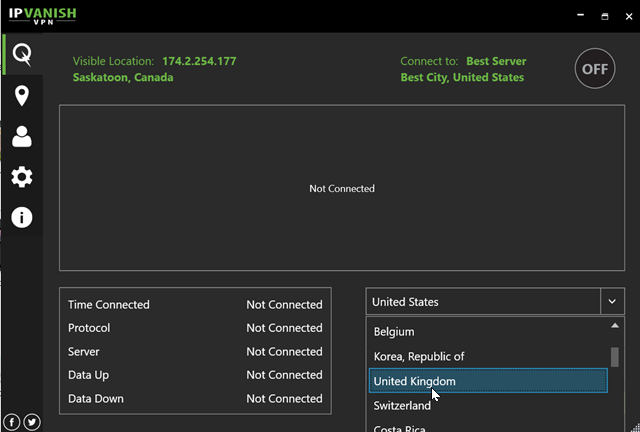

VPN、または仮想プライベートネットワークは、デバイスのインターネットトラフィックをすべて暗号化し、ユーザーが選択した場所にある中間サーバーを介してルーティングします。その結果、デバイスのIPアドレスがマスクされ、ISP(ISPを含む)がトラフィックを監視できなくなります.

ほとんどのVPNプロバイダーは、サーバー上の共有IPアドレスを利用します。複数のユーザー(数十、数百、数千)に単一のIPアドレスが割り当てられます。これにより、プール内の1人のアクティビティを追跡することはほぼ不可能になります。.

ただし、VPNは匿名ではなくプライバシーのために構築されているため、本当に隠したままにする場合は、VPNを単独で使用しないように注意してください。プライバシーと匿名性はしばしば密接に関連していますが、この重要な区別を覚えておいてください。匿名性は誰もあなたを特定できないことを意味しますが、プライバシーはあなたが何をしているかを見ることができないことを意味します.

VPNを使用するには、VPNプロバイダーとそのサーバーをホストするエンティティに対するある程度の信頼が必要です。独自の物理サーバーインフラストラクチャを所有しているVPNプロバイダーはほとんどありません。トラフィックはローカルデバイスで暗号化され、VPNサーバーに到達するまで暗号化されたままになります。次に、宛先に送信される前に復号化されます。しばらくの間、あなたのアクティビティはVPNプロバイダーに表示されます.

これが、「ログレス」VPNを強く推奨する理由です。 「ログレス」、「ログなし」、または「ゼロログ」ポリシーが付いているため、VPNプロバイダーはユーザートラフィックのコンテンツに関する情報を保存しません。 VPNプロバイダーが真実を語っていると仮定すると、それは良いことです.

しかし、それはそれほど単純ではありません。一部のVPNプロバイダーは、ログレスであると主張していますが、実際にはまだメタデータを保存しています。あなたがどのように匿名になりたいかにもよりますが、これは用心すべきニュアンスです。メタデータにはトラフィックの内容に関する情報は含まれませんが、VPNをいつ使用したか、どのくらいの期間、転送されたデータ量、元のIPアドレスなどの詳細を含めることができます。このような悪魔のような詳細については、VPNプロバイダーのプライバシーポリシーを常にざっと読んでください。.

数少ない真のゼロログVPNでさえ、顧客がそれらを信頼する必要があります。彼らが正直であるかどうか、そして政府の召喚状に直面したときにどのように反応するかを知る方法はありません。最高レベルの匿名性を得るには、VPNとTorを組み合わせてみてください。データ保持法および政府のintelligence報機関がデータを危険にさらす可能性のある米国およびヨーロッパに拠点を置くVPNを避けます.

VPNに接続した状態でTor Browserを実行するだけで、ユーザーのトレースが2倍難しくなります。 VPNは、Tailsのような稼働中のオペレーティングシステムでも手動で構成できます。.

関連: プライバシー評価のある20以上のVPN.

ログレスDNS

URLがブラウザに入力されると、URLと一致するIPアドレスを検索する要求がDNSサーバーに送信されます。 VPNのようなプロキシを使用する場合でも、これらのDNS要求は、暗号化されたトンネルの外部からデフォルトサーバーに送信できます。デフォルトでは、DNS要求は通常、ユーザーのISPが運営する近くのサーバーに送信され、記録されます.

VPNの使用中にこれが発生した場合、DNSリークと呼ばれます。多くのVPNプロバイダーはDNSリーク保護を提供します。これにより、DNS要求を含むすべてのインターネットトラフィックがVPN経由で転送されるようになります。これらのVPNは通常、独自のDNSサーバーを運用します。これらのDNSサーバーは、上記のログレス条件を満たしている場合、どのWebサイトにアクセスしたかを記録しません.

VPNがDNSリーク保護をアドバタイズしても、そのステートメントは多くの場合IPv4 DNSリークにのみ適用されます。 IPV6 DNSリクエストは引き続きデフォルトのネットワーク上を移動することができ、WebサーバーとISPの両方によって取得されます。この状況を処理するために、より多くのVPNがIPv6 DNSサーバーをセットアップすることは素晴らしいことですが、現時点での最善の解決策は、単にデバイスのインターネット設定でIPv6を無効にすることです。このツールは、IPv6およびIPv4 DNSリークをチェックします.

使用するVPNにDNSリーク保護が欠けている場合、またはVPNをまったく使用していない場合は、ログなしのパブリックDNSサーバーを選択してみてください。リクエストがISP経由で送信されないように、デバイスのDNS設定を変更できます。 DNS.WATCHまたはOpenNICをお勧めします.

バーナーメール

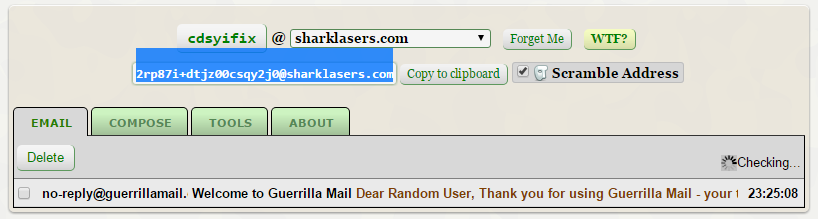

言うまでもなく、オンラインで匿名のままでいることは、既存のアカウントにログインしないことを意味します。ただし、多くのアプリやウェブサイトではユーザーがサインアップする必要があるため、メールアドレスが1つか2つ必要です。.

いくつかのサービスでは、無料の偽造およびバーナーメールアカウントを提供しています。 1回限りの登録とメッセージについては、ゲリラメールをお勧めします。登録は不要で、これらのアカウントに関連付けられたパスワードを思い出すのに役立つパスワードマネージャーが含まれています.

より長期間追跡できない電子メールアカウントの場合、おそらく最適なオプションはProtonMailです。このエンドツーエンドの暗号化サービスはオープンソースであり、Webおよびモバイル向けのゼロ知識アプリを使用します。残念ながら、サーバーの容量が限られているため、新しいユーザーは招待を申請する必要があります。 ProtonMailは寄付ベースです.

招待状を待ちたくない場合は、Zmailがもう1つの選択肢です。偽のアドレスからメールを送信できます.

匿名にしようとするときは、自分のメールアカウントを使用しないでください。メールを読んだり、アカウントにログインしたりしないでください。バーナーアカウントから暗号化されたメールを送信する場合は、新しいPGPまたはS / MIMEキーを設定する必要があります.

暗号通貨

匿名で購入または寄付したい場合、暗号通貨はPayPalや明らかにクレジットカードよりも優れています。だからといって、Coinbaseなどの大規模な取引所でBitcoinウォレットを開いて、使い始めることができるというわけではありませんが、.

実際にはブロックチェーン技術の性質上、すべてのトランザクションが追跡および検証されることを意味しますが、ビットコインは常に匿名であるという大きな誤解があります。この公開されている元帳を分析して、使用するウォレットと行う取引を身元にリンクさせることができます.

パブリックブロックチェーン上の誰にでも見えるアクティビティを分析することにより、オブザーバーは、あなたの個人的なアイデンティティを、あなたが使用するすべてのウォレットと、したがってトランザクション履歴全体とリンクできるでしょう。ある意味では、これはビットコインを銀行口座よりもさらに非公開にします.

これを回避するには、各トランザクション後にビットコインアドレスを変更するウォレットを使用します。これにより、トレースが難しくなります。ビットコインミキシングサービスを使用します。ビットコインミキシングサービスは、ビットコインを他の人とプールし、レシーバーに支払いを行う前にミックスします.

おそらく最も難しい部分は、最初に匿名でビットコインを購入することです。そうするためには、法定通貨が必要です。 LocalBitcoinsなどのプライベート取引やピアツーピア交換は不注意な人向けではありませんが、匿名でコインを手に入れるための最良の手段です.

ビットコインは町で唯一のプレーヤーではありませんが、最大のプレーヤーです。 Litecoin、DarkCoin、Dogecoinも人気があります.

サーチエンジン

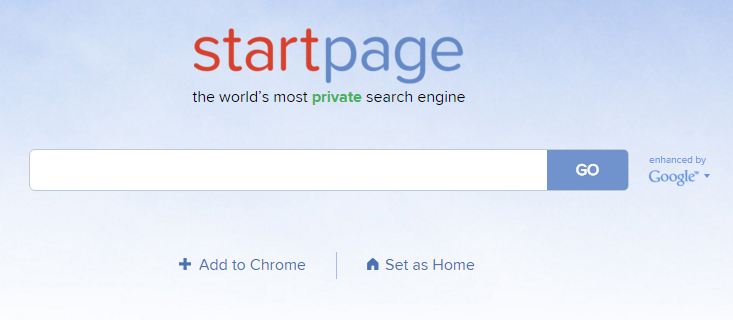

Googleは、クリックされたすべての検索クエリとリンクを追跡します。 Torを使用している場合、これはそれほど重要ではありませんが、別の方法を選択することをお勧めします.

DuckDuckGoは、おそらくユーザーを追跡またはプロファイルしない最も人気のある検索エンジンです。ブラウザのデフォルトの検索エンジンとして設定できます.

DuckDuckGoは完全に独立したブラウザなので、正直なところ、結果はGoogleほど良くありません。幸いなことに、GoogleなしでGoogleの結果を取得する方法があります.

StartPageはすべての識別情報を削除し、ユーザーに代わってGoogleに検索クエリを送信します。ユーザーアクティビティを記録または追跡しません。すべての検索結果の下にプロキシリンクが表示されます。プロキシを介してプライバシーを保持しながら、任意のサイトにクリックスルーできます。.

ファイル転送

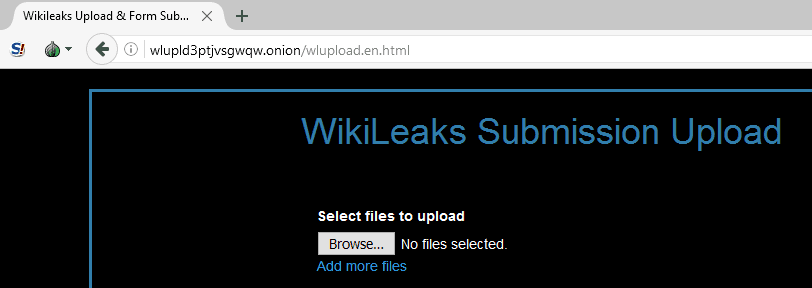

メールの添付ファイルには大きすぎるファイルを匿名で送信する必要がある場合があります。あなたが内部告発者で、大量の有害文書を大衆に漏らしたい場合、Dropboxにファイルをアップロードしてもうまくいきません。.

FileDropperは、登録不要で最大5GBのアップロードを可能にするシンプルで便利なソリューションです。 WeTransferは、サインアップせずに最大2GBのファイルを許可する別のオプションです。これらのタイプのサービスの場合、ファイルをアップロードして、受信したい人にリンクを送信するだけです.

ウェブサイトは登録が不要であるにもかかわらず、サイト訪問者に関する情報を収集している可能性があるため、Torを使用してサイトにアクセスし、バーナーメールまたはその他の匿名方法を使用してリンクを共有することを忘れないでください.

ブラウザの拡張機能を慎重に選択してください

Torブラウザは拡張機能をほとんどサポートしていませんが、それには正当な理由があります。広告会社は、ユーザーをどのように追跡するかについて賢くなっています。最も高度な方法の1つはフィンガープリンティングと呼ばれます。 Webブラウザーに関する情報(インストールされている拡張機能、使用しているデバイス、使用している言語など)を収集することにより、広告技術会社はユーザーを識別する「指紋」を作成できます。指紋はIPアドレスよりも優れています。これは、ユーザーがwifiネットワークを切り替えたり、VPNに接続しても変化しないためです。.

多くの拡張機能(ABP、Disconnect、Privacy Badger、HTTPS Everywhereなど)がプライバシーの維持に役立ちますが、それらはより整形式の指紋にも貢献します。これは、FireFoxやChromeなどの一般的なブラウザで匿名化することが非常に難しいいくつかの理由の1つです.

ブラウザが追跡からあなたをどれだけ保護しているかをテストしたい場合は、Panopticlick Webサイトにアクセスしてください。 Electronic Frontier Foundation(EFF)によって作成されたこのツールは、広告代理店が独自の指紋を使用してブラウザを識別する方法を詳細に説明できます。.

フィンガープリントに加えて、ブラウザー拡張機能はバックグラウンドでサーバーと通信できますが、ユーザーとオンラインアクティビティの識別に役立つメタデータを記録する可能性があります。.

詳細:オンラインでプライバシーを保護する75以上の無料ツール

暗号化された通信

メールのほかに、メッセージを送信したり電話をかけたりするときにもトラックをカバーする必要があります。暗号化は匿名性よりもプライバシーに重点を置いています。メッセージが暗号化されていても、スヌープは送信者と受信者が誰であるかを認識しています。しかし、匿名になるという問題を抱えている場合は、あらゆる予防策を講じることもできます.

Signalは、スマートフォンでの暗号化された音声通話に最適なアプリです。インスタントメッセージングも含まれます。ユーザーは、主要な指紋を比較することで、連絡先の身元を確認できます.

暗号化されたテキストとメディアメッセージングには、無料のプライベートオプションが豊富にあります。 TorChatは、Torネットワークでピアツーピア暗号化メッセージングを使用します。インストールは不要で、USBドライブから実行できます。他の選択肢には、Pidgin、およびCryptoCatが含まれます.

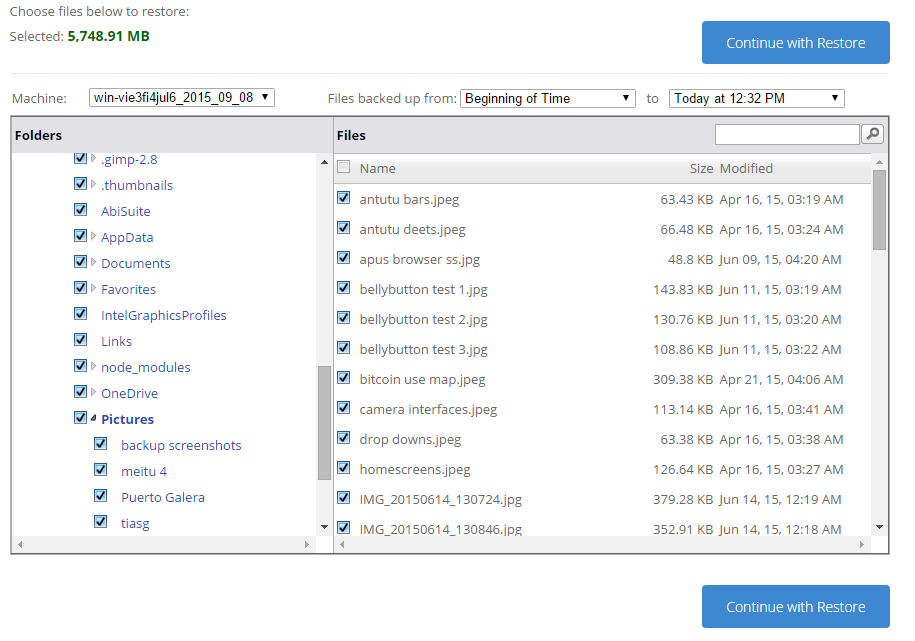

暗号化されたバックアップ

たとえ匿名であっても、大きなファイルをバックアップおよび保存する必要があり、時には他の人がそれらにアクセスできるようにします。 GoogleドライブとDropboxには近づかないでください。これらには暗号化などの実際のプライバシー保護が含まれておらず、いずれにしても匿名ではありません.

バックアップは、暗号化された外部ハードドライブにローカルで行うのが最適です。 Crashplanは、これを簡単にするソフトウェアの無料バージョンを提供しています.

クラウドソリューションが必要な場合は、プロバイダーを信頼する必要があります。独自の暗号化キーを設定できる「ゼロナレッジ」サービスを探してください。 SpiderOak、iDrive、BackBlaze、およびCrashplanはすべてこのオプションを提供し、プロバイダーがファイルを復号化できないようにします.

Googleドライブ、Dropbox、またはその他の暗号化されていないストレージプロバイダーを使用する場合、ファイルをクラウドにアップロードする前にいつでも暗号化できます.

ウェブカメラを保護する

ウェブカメラをリモートで有効にして、ユーザーをスパイするために使用できることが証明されています。 FBIの頭とマーク・ザッカーバーグはどちらも、まさにこの理由でウェブカメラにテープを貼るほどです.

通常、ウェブカメラはマルウェアを介してリモートでアクティブ化されるため、リアルタイムのウイルススキャナーと定期的なシステムスキャンにより、このような事態を防ぐことができます。ウェブカメラがアクティブなときに点灯するLEDライトがノートパソコンにある場合は、有効にしてください。ウェブカメラにテープを貼りたくない場合は、使用していないときにラップトップを閉じてください.

ウェブカメラの保護の詳細については、こちらをご覧ください.

WiFiルーターを保護する

私たちの多くは、wifiルーターが工場から持ってきた設定を変更することを気にしません。セキュリティで保護されていないルーターは、ユーザーを近くのスヌープに対して非常に脆弱にする可能性があります。ルーターを使用して、インターネットトラフィックを傍受、読み取り、および変更できます。他の誰かのWi-Fiネットワークを使用している場合は、必ずVPNを使用してください.

匿名のままにする場合は、ルーターのログイン資格情報を変更し、ファームウェアを更新し、暗号化の最強レベル(通常はWPA2)を設定し、着信および発信トラフィックを制限し、WPSをオフにし、未使用のサービスを無効にし、ポート32764を確認し、有効にすることが重要ですログを読み、終了したらルーターからログアウトします.

これらすべての手順を実行する方法の詳細については、ワイヤレスルーターのセキュリティ保護に関するガイドをご覧ください。.

iOSとAndroidは匿名性に最適ではありません

より匿名に基づいてiOSとAndroidを選択する場合は、Androidを使用してください。しかし、快適にならないで、どちらでも完全に匿名にできると思います.

コンピューターよりもスマートフォンで匿名にするのははるかに困難です。 Torの匿名ツールは、まだモバイルでうまく機能するほど成熟していない。 AppleとGoogleはこれらのデバイスに深く組み込まれています。 AndroidのOrbotを使用してオニオンサイトを閲覧できる場合もありますが、それはほぼ可能な範囲です。 iOS用の公式Torブラウザはありません.

デスクトップ用TAILSなどのスマートフォンで利用できるライブオペレーティングシステムはありません.

スマートフォンにはIMEI番号、MACアドレス、および変更できない脆弱なファームウェアがあり、インターネットに接続したときに特定のデバイスを識別するために使用できます。通常、Androidはメーカーによって変更されるため、監査して各デバイスの潜在的な脆弱性を把握することは困難です。 AppleとGoogleには、ほぼすべてのiOSとAndroidの携帯電話をそれぞれ追跡する力があります.

アプリはインターネットを介してサーバーと常に通信し、ユーザーの追跡に使用できるデータをやり取りします。キーボードのような基本的なものでさえ、アクティビティを監視するために使用できます。カメラとマイクをハッキングして、ユーザーをスパイすることができます。デバイスがセルタワーから信号を受信するたびに、デバイスの位置を追跡できます。簡単に言えば、AndroidとiOSでユーザーが見ることができない問題が多すぎます.

スマートフォンを完全に匿名にすることは無駄な努力かもしれませんが、かなりプライベートにすることができます。 Androidデバイスは暗号化でき、iPhoneはすべてデフォルトで暗号化されます。 VPNを使用してインターネットトラフィックを暗号化し、パスコードが誤って何度も入力された場合に自己破棄シーケンスを設定します.

最後に、サイレントサークルのような企業は、セキュリティを第一に考えてAndroidベースのスマートフォンを製造しています。たとえば、Blackphoneは完全に暗号化され、複数の「仮想電話」を実行してデータを区分化します。サイレントサークルには、iPhoneをプライベートにするためのサブスクリプションサービスもあります。繰り返しますが、重要な違いは、この携帯電話は匿名性ではなくプライバシーに重点を置いていることです。電話のコンテンツは保護されていますが、ユーザーの身元については必ずしも同じとは限りません.

関連: iPhoneおよびiPadユーザーに最適なVPNとは?

モノのインターネットに注意してください

モノのインターネットは、ハッカーとスヌーパーにまったく新しいチャンスの波をもたらします。残念なことに、セキュリティは多くのIoTメーカーにとって後から考えられてきました。たとえば、スマートエアコンが作動したときの簡単なログは、人の日常生活について多くのことを伝えることができます。批評家は、Amazon Echoのようなデバイスに対して警告しました。AmazonEchoは、非アクティブ化されていても常に入力を待機しています.

オンラインアクティビティによっては、これはユーザーの匿名性に対する脅威になる可能性があります。 IoTデバイスを注意して使用する.

チェックリストを作成する

匿名ツールは、Torでさえも完璧ではありません。しかし、それは彼らが効果的でないという意味ではありません。資金の豊富な企業や政府機関は、Torネットワークで膨大な時間とお金をかけてトラフィック分析を行い、最終的に探している人を見つけることができますが、その人は間違いを犯し、どこかに手がかりを落とす可能性が高くなります道.

それでは、どのように間違いを避けますか?外科医や他のリスクの高い職業と同じように、リストを使用します。オンラインで匿名になりたい場合は、チェックリストの最初から始めてください。紙に書き留めますが、ログイン認証情報やその他の識別情報は含めないでください。議論されたすべてに基づいて、次のようになります。

- ログレスVPNに接続しました

- Torブラウザ/テール経由でインターネットに接続

- DNS設定は、ログレスDNSを使用するように構成されています

- すべてのオンラインアカウントからログアウトしました

- Webに接続されているすべてのアプリとバックグラウンドサービスを閉じた

- ブラウザとOSのすべての追跡がオフになり、ブロックされます

- メールはバーナーアカウントを使用して送信されます

- バーナーメールで登録およびログインした新しいアカウント

- DuckDuckGoまたはStartPageで検索

- ビットコインが適切に混合され、サードパーティのウォレットを使用している

標準プロトコルを使用すると、間違いを犯す可能性を大幅に減らすことができます。自信過剰にしないでください。匿名性は100回正しく取得できますが、すべてが崩れるのは1つのミスだけです.

その他のヒントがありますか?コメントで教えてください.

CC BY 2.0の下でライセンスされたPhi Requiemによる「メキシコの匿名」