تاريخ موجز للتشفير

بمعنى بسيط ، تشفير هو عملية إخفاء المحتوى الحقيقي للرسالة بطريقة يمكن للمرسل والمستلم فقط فك تشفيرها. تستخدم هذه الأطراف نوعًا من الجهاز لإجراء التشفير وفك التشفير. يمكن أن تتخذ هذه الأجهزة أشكالًا عديدة ولكن يشار إليها عمومًا بالمفاتيح. مصطلح التشفير ينبع من كلمتين يونانيتين تعني الخفية والكتابة. تم العثور على المثال الأول لما يبدو أنه استخدام التشفير في عام 1900 في مقابر الممالك القديمة في مصر (2686-2181 قبل الميلاد) على الرغم من أن بعض المؤرخين يعارضون أن الهيروغليفية الموجودة يجب تفسيرها على أنها تشفير. هناك مثال أكثر واقعية في وصفة الطين المشفرة من بلاد ما بين النهرين حوالي 1500 قبل الميلاد.

في العصر الحديث ، تم استخدام التشفير إلى حد كبير فقط من قبل الحكومات والجهات الفاعلة الكبيرة الأخرى. حتى سبعينيات القرن العشرين ، لم يكن التشفير الحديث متاحًا لعامة الناس. خافت الحكومة الأمريكية ذلك لدرجة أنها صنفت التشفير كمعدات عسكرية مساعدة وجعل تصديرها إلى خارج البلاد غير قانوني. ثبت أن هذا يكاد يكون من المستحيل تنفيذه ، لذا فقد تم تخفيف القيود في التسعينيات ، لكن الولايات المتحدة لا تزال لديها قيود على تشفير الصادرات الجماعية أكبر من 64 بت. يشير مصطلح البتات إلى حجم المفاتيح المستخدمة للتشفير. يوجد المزيد حول الشهادة الأساسية ومساحة المفتاح لاحقًا في هذه المقالة.

واحدة من أكبر المشاكل التي يعاني منها الاعتماد الواسع للتشفير هي مسألة تبادل المفاتيح. من أجل قيام طرفين بتبادل رسائل التشفير ، يتعين على كلاهما امتلاك المفتاح أو المفاتيح. نظرًا لأن أي شخص لديه مفاتيح يمكنه فك تشفير الرسائل ، فإن ذلك يستلزم نقل المفاتيح بطريقة آمنة ؛ عادة عبر اجتماع وجهاً لوجه للتأكد من عدم تعريض مفاتيحها للخطر. من أجل أن يكون التشفير قابلاً للاستخدام من قبل الجمهور العام وشاهد الاستخدام على نطاق واسع ، يجب أن يكون هناك طريقة لتبادل الاتصالات المشفرة بين الأشخاص الذين لم يلتقوا أبدًا ، وفي الواقع ، ربما كانوا غير مدركين تمامًا لوجود بعضهم البعض.

هذه العملية موجودة الآن وهي جزء لا يتجزأ من تشفير المفتاح العام. يتضمن تشفير المفتاح العام مفتاحين: مفتاح خاص يمكن استخدامه لتشفير الملفات وفك تشفيرها وتوقيعها رقميًا ، ومفتاح عام يمكن استخدامه لتشفير التوقيعات الرقمية والتحقق منها. المزيد حول هذا الموضوع في قسم المفاتيح المتماثلة وغير المتماثلة.

تم وضع مفهوم التشفير “غير السري” في GCHQ في المملكة المتحدة في السبعينيات وتم نقله إلى وكالة الأمن القومي في ذلك الوقت. لم تتمكن أي من المنظمة من تطويره بشكل كافٍ للاستخدام العملي ، لذا فقد كانت نائمة ولم تكن حتى عام 1976 قد ابتكر وايتفيلد ديفي ومارتن هيلمان في معهد ماساتشوستس للتكنولوجيا طريقة عملية لاتفاق رئيسي جعل تشفير المفتاح العام حقيقة واقعة. بحلول هذا الوقت ، تم تطوير الإنترنت بما يكفي لمشاركة الملفات ، وأصبح ذلك هو الطريقة الأساسية لتوزيع المفاتيح العامة.

مفاتيح متناظرة وغير متماثلة

يجب استخدام المفاتيح مرتين على الأقل في أي محادثة مشفرة. يجب استخدام المفتاح لتشفير المحادثة من قبل المرسل كما يجب أيضًا استخدام المفتاح في الطرف الآخر لفك تشفير المحادثة. قبل ظهور تشفير المفتاح العام ، كان المفتاح المستخدم للتشفير وفك التشفير هو نفسه ؛ كانوا متماثلين. هذا يطرح المشكلة التي ناقشتها سابقًا. من أجل قيام طرفين بتبادل الاتصالات المشفرة ، يجب أن يكونوا قد تبادلوا هذا المفتاح في الماضي عبر طريقة آمنة تضمن عدم قيام الآخرين بنسخه. هذا هو عقبة كبيرة جدا للتغلب عليها وساهم في عدم اعتماد من قبل الجمهور العام.

حل تشفير المفتاح العام هذه المشكلة من خلال استخدام مفاتيح غير متماثلة. المستخدمين الآن إنشاء مفتاحين ، وليس واحد. المفتاح الخاص ، الذي يحتاج إلى أن يبقى سريًا ولا يتم مشاركته أبدًا ، والمفتاح العام ، الذي يمكن للجميع مشاركته ورؤيته. يمكن للمرسلين تشفير المعلومات باستخدام المفتاح العام المتاح على نطاق واسع للمستلم. لا يمكن فك تشفير المعلومات إلا بواسطة المفتاح الخاص للمستلم. على العكس من ذلك ، إذا كان المستلم بحاجة إلى الرد ، فسيتم استخدام المفتاح العمومي للمرسل لتشفير الرد للتأكد من أنه يمكنه فقط فك تشفيره. وبهذه الطريقة ، يتغير دور المرسل والمستقبل في كل مرحلة من مراحل المحادثة. على الرغم من أن هذا قد يبدو معقدًا ، إلا أن هناك بنية تحتية كاملة ، تسمى البنية الأساسية للمفتاح العام (PKI) ، والتي تجعل من السهل للغاية استرجاع المفتاح العام واستخدام المفتاح الخاص. أناقش ذلك في قسم “التطبيقات الحالية” من هذه المقالة.

بالنظر إلى هذا التفسير ، قد تتساءل عن سبب استخدام أي شخص للتشفير المتماثل. السبب الرئيسي هو أنه تشفير وفك تشفير أسرع. إذا كنت ترسل فقط بضع صفحات من المستندات أو رسائل البريد الإلكتروني ، فلا يوجد فرق ملحوظ. ولكن إذا كنت تقوم بتشفير غيغابايت أو تيرابايت من البيانات على محرك أقراص ثابت ، فقد يحدث ذلك فرقًا كبيرًا. يعتبر التشفير المتماثل أيضًا أقوى من التشفير غير المتماثل ، لكن يصعب كسر كليهما بحيث لا تشكل مشكلة عملية لمعظم الأشخاص.

مفتاح الفضاء وطول المفتاح

لا يتم إنشاء جميع المفاتيح على قدم المساواة. يتم إنشاء المفاتيح بعدد محدد من وحدات البت التي تحدد طول المفتاح ومساحة المفتاح.

يشير طول المفتاح إلى عدد البتات التي تم استخدامها لإنشاء المفتاح. مساحة المفتاح هي مجموعة المفاتيح التي يمكن أن تشفر النص المشفر بشكل معقول. أكبر المفتاح ، أكبر مساحة المفتاح. على سبيل المثال ، إذا أخبرتك أنني أفكر في رقم مكون من ثلاثة أرقام ، فستكتشف في النهاية الرقم الذي أفكر فيه لأنه يوجد فقط 900 رقم مكون من ثلاثة أرقام في نظام الترقيم لدينا (999 – 99 = 900). في هذه الحالة ، تبلغ مساحة المفتاح 900. في التشفير ، يتم التعبير عن مساحة المفتاح على النحو التالي:

2N

… حيث تساوي n عدد البتات المستخدمة لإنشاء المفتاح

خلفية:

- keylength = عدد البتات المستخدمة لإنشاء مفتاح. يشار إليها أيضًا بحجم المفتاح أو الشهادة. كلما كان المفتاح أطول ، كانت مساحة المفاتيح أكبر.

- keyspace = عدد المفاتيح الممكنة

هذا العدد ينمو بشكل كبير مع عدد قليل جدا من التكرارات. على سبيل المثال ، يحتوي مفتاح 40 بت القديم الآن والمكسر بسهولة على مساحة مفاتيح تبلغ 1099،511،627،776 مفتاحًا ممكنًا. تعتبر مفاتيح 2048 بت والأكبر اليوم غير قابلة للقوة الغاشمة في هذا الوقت.

الغاشمة فرض رسالة مشفرة يختلف عن فرض الغاشمة تسجيل دخول موقع على شبكة الإنترنت. في الحالة الأخيرة ، يتخذ الهجوم شكل محاولة عدد كبير من مجموعات اسم المستخدم وكلمة المرور على أمل التعثر عبر زوج صالح. في التشفير ، يعني فرض الغاشمة على رسالة مشفرة تجربة كل المفاتيح في مساحة مفتاح معين مع العلم أن أحدها صحيح.

خلفية:

يشار إلى المعلومات المشفرة كنص مشفر ويشار إلى النص المشفر بنص غير عادي.

كلمة عن كسر التشفير

يعمل التشفير. من الصعب جدا كسر. هناك سبب يدفع الحكومات إلى إصدار قوانين لإجبار الناس على فتح هواتفهم والكشف عن كلمات مرور الوسائط الاجتماعية الخاصة بهم: يستخدم التشفير الحديث مساحة رئيسية كبيرة للغاية بحيث أن الطريقة البديلة للوصول إلى هذه الأشياء هي محاولة كسر التشفير ، وهو تقريبا مستحيل.

دمرت هوليوود فكرة حماية التشفير. نرى فيليسيتي سموك وأنجيلا مونتينيجرو يكسران عرضًا تشفير الدول القومية أسبوعيًا في برامج مثل Arrow and Bones. الحقيقة أشبه بكثير برفض السيد إليوت ألدرسون السيد روبوت محاولة اقتحام جهاز توجيه WPS من الدرجة التي يستطيع أي شخص شراؤها من Costco لأن الأمر سيستغرق أسابيع ، في حد ذاته ، يلمح إلى طرق أخرى غير القوة الغاشمة لكسر ذلك. يعمل التشفير.

بعد قولي هذا ، هناك بعض المحاذير:

إن اكتشاف مفتاح أي نص مشفر هو نجاح مضمون نظريًا. كما هو الحال في مثالي البالغ 900 ، يوجد عدد معروف من المفاتيح ، وبالتالي فإن فرض النص المشفر هو مجرد مسألة تمر بكل مفتاح ممكن لأن أحدها صحيح. ومع ذلك ، فنظرًا للأطوال الرئيسية الكبيرة المستخدمة اليوم ، فإننا نفتقر إلى القدرة الحاسوبية لتجاوز المساحات الرئيسية الضخمة الموجودة في إطار زمني واقعي ، وبالتالي فإن هذا النوع من الهجوم ليس مجديًا للغاية. قد يستغرق الأمر سنوات حتى يتم تشفير النص المشفر باستخدام مفاتيح قوية بدرجة معتدلة.

بسبب هذه الصعوبة في المساحات الرئيسية الكبيرة ، نادراً ما تستخدم القوة الغاشمة ضد التشفير. بدلاً من ذلك ، يتم استكشاف الخوارزمية المستخدمة لإنشاء التشفير للبحث عن نقاط الضعف التي تحدد العيوب. أو ، يتم استخدام الهجمات الرياضية لتحديد ومحاولة مفاتيح أكثر عرضة. أي من هذه الأنواع من المحاولات تسعى إلى تقليل مساحة المفتاح بحيث يصبح هجوم القوة الغاشمة ممكنًا مرة أخرى.

إذا كان هناك نطاق من الصعوبة لكسر التشفير ، فسوف يدور مثل مروحة. تزداد قوة الحوسبة يوميًا ، ومع كل زيادة ، يمكن تجربة عدد أكبر من الأسس بشكل كبير في نفس الإطار الزمني ، مما يزيد من احتمال النجاح باستخدام أساليب القوة الغاشمة. من ناحية أخرى ، مع زيادة طاقة الحوسبة ، يمكن إنشاء مفاتيح أكثر تعقيدًا وأكبر حجمًا لإجراء تشفير أقوى في المقام الأول.

أخيرًا ، لا تنس أبدًا أن أي شخص يمكن أن يحالفك الحظ. فقط لأن هناك مساحة أساسية بمليارات من الاحتمالات للحصول على جزء من النص المشفر لا يعني أنه لا يمكنك الحظ والضغط على المفتاح في المحاولة الأولى.

كيف يمكن أن تستخدم

تشفير البريد الإلكتروني

البريد الإلكتروني ليس وسيلة آمنة أو خاصة. تم بناء الإنترنت لمجموعة صغيرة من المستخدمين الموثوق بهم ، وبالتالي لم يتم بناؤه باستخدام أي آليات أمان حقيقية متأصلة فيه. بمرور الوقت ، نظرًا لأن الإنترنت أصبح مليئًا بعدد كبير جدًا من المستخدمين غير الموثوق بهم ، فقد تم تثبيت بروتوكولات الأمان في محاولة للحفاظ على أمان الإنترنت. البريد الإلكتروني ليس استثناءً ولا يحتوي على أمان مضمّن فيه على الإطلاق.

الخلفية: يشير المصطلح البروتوكول إلى مجموعة من المعايير المتفق عليها بشأن كيفية عمل شيء ما.

باستخدام البريد الإلكتروني كمثال ، هناك بروتوكول يحدد كيفية عمل خوادم البريد الإلكتروني وأنواع الرسائل التي سيرسلونها لإنشاء اتصال من أجل إرسال أو استقبال البريد الإلكتروني وتنسيق الرسالة نفسها. تعد البروتوكولات ضرورية لأنها تسمح بإنشاء خدمات الإنترنت المخصصة التي ستكون قادرة على العمل بشكل صحيح مع الأجزاء الأخرى من الإنترنت. نظرًا لأن الإنترنت بأكملها يعتمد على اتباع هذه البروتوكولات ، فمن الصعب للغاية تغيير بروتوكول ثابت. لهذا السبب لم يحدث أي تغيير كبير في البروتوكولات الأقدم مثل البريد الإلكتروني لتوفير خصوصية أفضل. بدلاً من ذلك ، من الأسهل تغيير طريقة الإرسال أو تغيير محتوى الرسائل غير الضرورية للتسليم.

في حالة البريد الإلكتروني ، بروتوكول الإرسال هو TCP / IP ، ولكن العديد من خوادم البريد الإلكتروني تدعم الآن تشفير TLS. يؤدي هذا إلى إنشاء نفق مشفر بين خوادم البريد بحيث يتم تشفير بريدك الإلكتروني بأمان داخل هذا النفق أثناء نقله من خادم البريد إلى وجهته. ومع ذلك ، بمجرد أن يصل إلى وجهته ، فإنه يجلس فقط على خادم البريد بنص عادي. بالإضافة إلى ذلك ، ليس لديك سيطرة كبيرة على ما إذا كان خادم البريد الإلكتروني المستلم الذي يستخدمه المستلم يدعم الاتصالات المشفرة ، بحيث ينتهي بريدك الإلكتروني بالسفر عبر الإنترنت كنص عادي غير مشفر.

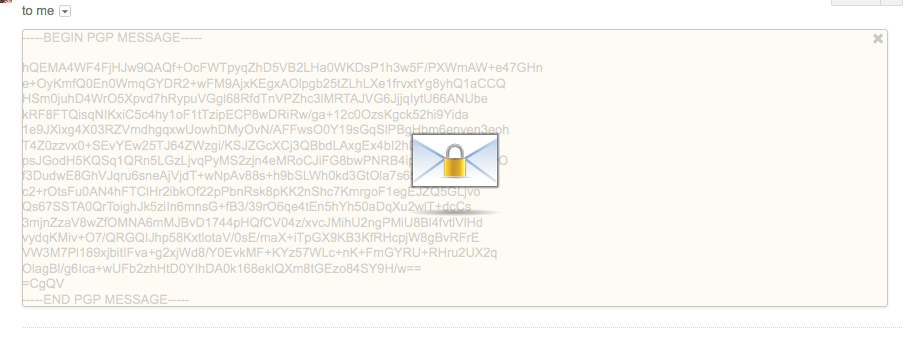

إن إضافة التشفير إلى بريدك الإلكتروني يحمي من نقاط الضعف هذه. البريد الإلكتروني المشفر محمي أثناء النقل سواء كان لديه نفق TLS مشفر ثانوي للسفر من عدمه. أيضًا ، يضمن تشفير البريد الإلكتروني أن البريد الإلكتروني الذي يتم تسليمه موجود على خادم بريد المستلم باعتباره نقطة تشفير لا يمكن فك تشفيرها إلا بواسطة المفتاح الخاص للمستلم.

تشفير الملفات

تشفير الملف هو في الأساس نفس البريد الإلكتروني. البريد الإلكتروني المشفر هو عملية تشفير البريد الإلكتروني المشفر إلى نص مشفر. يستخدم المفتاح العمومي للمستلم لأداء التشفير. تشفير الملفات ينفذ نفس العملية على أي ملف ؛ يقوم بتشفير الملف بحيث يمكن فك تشفيره فقط بواسطة المفتاح الخاص الذي يطابق المفتاح العمومي المستخدم لتشفيره. إذا كنت تنوي إرسال ملف مشفر إلى شخص آخر ، فعليك استخدام المفتاح العمومي للتشفير. إذا كنت تشفير الملفات للاستخدام الخاص بك فقط ، فيجب عليك استخدام المفتاح الخاص. يستخدم تشفير الملفات على نطاق واسع في أشياء مثل خدمات النسخ الاحتياطي وخدمات تخزين الملفات للتأكد من أن محتويات الملفات لا يمكن قراءتها من قبل الآخرين. في هذه الحالات ، يتم إنشاء زوج مفاتيح جديد بشكل عام بواسطة برنامج عميل النسخ الاحتياطي ويستخدم هذا الزوج للتشفير بحيث تكون العملية شفافة بالنسبة لك.

التوقيع لعدم الرفض

عدم التنصل هو مصطلح يعني أنه لا يمكن إنكار شيء ما. في التشفير ، يشير المصطلح على وجه التحديد إلى استخدام التواقيع الرقمية على الرسائل أو الملفات التي يمكن استخدامها لتأكيد أنه جاء من المصدر الذي يدعي أنه من.

في تشفير المفتاح العام ، يتم إنشاء التواقيع الرقمية بواسطة المفتاح الخاص السري ويمكن للمستلمين استخدام المفتاح العمومي المتوفر على نطاق واسع للتوقيع للتأكد من صلاحية التوقيع. لذلك ، وبخلاف قيام شخص ما بسرقة المفتاح الخاص للمرسل واستخدامه ، توفر التواقيع الرقمية مقياسًا لمدى صحة الرسالة أو الملف من المصدر الذي تدعي.

من الأمثلة النموذجية لاستخدام التوقيع في اتصال البريد الإلكتروني بحيث يعرف المستلمون أنهم يثقون في أن البريد الإلكتروني هو من يقول من. تستخدم التواقيع أيضًا لتوقيع الملفات بنفس الطريقة.

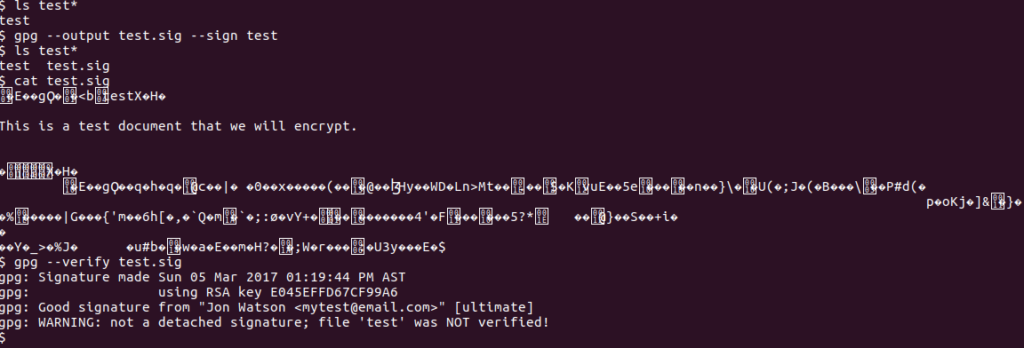

GnuPG هو تطبيق مفتاح عمومي متاح على نطاق واسع لمعظم أنظمة التشغيل. أذهب إلى سطر الأوامر والتطبيقات الرسومية لذلك في وقت لاحق في هذه المقالة. جميع الأوامر هي نفسها عند استخدامها من موجه الأوامر أو المحطة الطرفية ، لتوقيع ملف ، استخدم رمز التبديل -s:

اختبار gpg -s

لاحظ كيف لا يتم تشفير الملف – لا يزال النص غير قابل للقراءة. ولكن ، تمت إضافة توقيع رقمي إلى نهايته.

إذا تلقيت ملفًا موقعًا ، فيمكنك استخدام الأمر – verify لضمان توقيع الملف من قِبل الشخص الذي يزعم أنه قام بتوقيعه. قام المرسل بتوقيع الملف بمفتاحه الخاص ، لذلك ستحتاج إلى المفتاح العام للمرسل للتحقق من التوقيع.

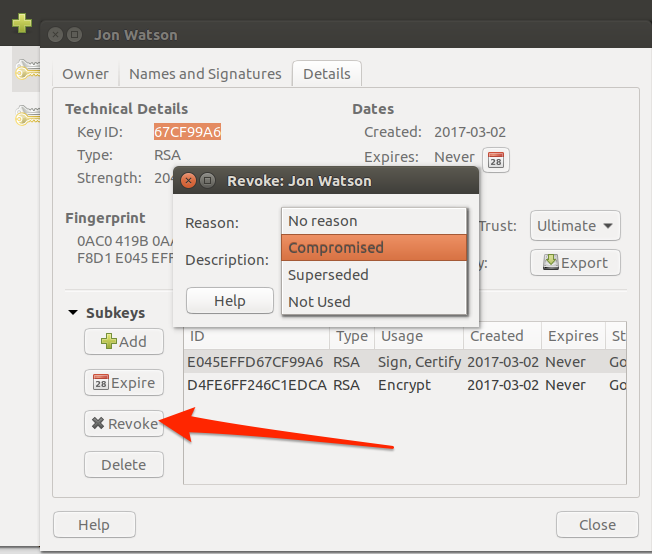

إبطال المفاتيح

قد يأتي وقت تعرض فيه مفتاحك الخاص للخطر أو السرقة أو لم يعد من الضروري استخدامه لسبب آخر. في هذه الحالة ، هناك عملية لإلغاء المفتاح العمومي المقابل. لا يجب استخدام المفتاح الملغى من قبل أي شخص لتشفير الرسائل بعد الآن.

لمنع أي شخص من إلغاء مفتاحك العام بشكل تعسفي ، يتم الإلغاء عبر طريقة شهادة موقعة بواسطة المفتاح الخاص. بعد ذلك يتم مشاركة شهادة الإبطال هذه مع مستودعات المفاتيح العامة على الإنترنت لإخطار الأشخاص أنك ألغيت المفتاح العمومي الخاص بك. عادة ، في نفس الوقت ، ستقوم بإنشاء زوج مفاتيح جديد وتحميل المفتاح العمومي الجديد إلى المستودعات أيضًا. سيتيح ذلك للأشخاص الحصول على مفتاح عمومي جديد في نفس الوقت الذي يدركون فيه أنه لم يعد من الضروري استخدام المفتاح العمومي القديم.

لإلغاء مفتاح في Ubuntu ، حدد المفتاح واختر الزر Revoke. حدد سببًا ثم انقر فوق “موافق”.

في سطر الأوامر ، سيقوم رمز التبديل –gen-revoke بإنشاء شهادة إبطال:

أسكي إخراج مدرعة القسري.

—–بداية PGP PUBLIC مفتاح كتلة —–

تعليق: هذه شهادة إبطال

iQEfBCABCAAJBQJEvE3GAh0CAAoJEOBF7 / 1nz5mmwOsH / jmnR4X7dbaOTv3rrRBKHFkLX7gTfo8K1AmwJiShI3Wl9yPxrqFstLcZPoW67il0K457eBWXojFUNUX5Esnqhfpqs8ryBGb8LazP / Z / 3vItl9LKAjhfqapoLlkUIPNC7uoXUIzAY7lnzee99NShADSktqtEZLsvoCeqwh6nOTlR79QWyfUNengFcZye5t3FvtqpVS6unz1leVnMXOMq5veYAu3v / TwAAvPTS / qbdf1PmrLI0 // K82eSOqO4X5XHhH8gCl6ZqKjYZQ68fhStEWWT1hrRaJZvMP + هاء + f2gZwcmqGyvO + veqiCGXBo8eiROu1aiBbYzvc6Y21c + qM8hic == JRyx

—– END PGP PUBLIC KEY BLOCK —–

تم إنشاء شهادة الإلغاء.

يرجى نقله إلى وسيط يمكنك إخفاءه ؛ إذا تمكن مالوري من الوصول إلى هذه الشهادة ، فيمكنه استخدامها لجعل المفتاح غير صالح للاستخدام. من الذكي طباعة هذه الشهادة وتخزينها بعيدًا ، في حالة عدم تمكن الوسائط من قراءتها. ولكن كن حذراً: قد يقوم نظام الطباعة بجهازك بتخزين البيانات وإتاحتها للآخرين!

الخلفية: لاحظ استخدام اسم Mallory في رسالة التحذير. لتوضيح بعض المفاهيم في تشفير المفتاح العام ، يتم استخدام الأسماء الحقيقية بدلاً من الأسماء التعسفية مثل المستخدم 1 ، أو المستخدم 2. وتستخدم الأسماء Alice و Bob للإشارة إلى المرسل والمستلمين ، ويستخدم Mallory للإشارة إلى مهاجم يحاول سرقة نص التشفير الخاص بك. هناك أسماء أخرى معروفة مع أدوار معروفة والتي يمكن أن تجعل لبعض القراءة مثيرة للاهتمام.

توقيع المفاتيح لكسب الثقة

نظرًا لأن أي شخص يمكنه إنشاء زوج مفاتيح باستخدام أي معلومات يرغب فيها ، فمن السهل للغاية محاكاة ساخرة لأحد المفاتيح. هناك طريقتان رئيسيتان تخلقان الثقة في النظام البيئي للمفتاح العام. الأول هو تعيين المفاتيح لعناوين البريد الإلكتروني. على الرغم من أنه من الممكن تقنيًا إنشاء زوج رئيسي لأي عنوان بريد إلكتروني في العالم ، إلا أنه لن يفيدني كثيرًا إذا لم يكن بإمكاني الوصول إلى حساب البريد الإلكتروني هذا. ستنتهي الردود على بريدي الإلكتروني المشفر في حساب البريد الإلكتروني الذي يتعذر الوصول إليه بدلاً من إعادة إرساله إلي. الطريقة الثانية هي من خلال توقيع المفتاح.

يتمتع أي مستخدم PGP بالقدرة على توقيع المفاتيح العامة للأشخاص الآخرين رقميًا. آليات القيام بذلك موجودة في قسم “إنشاء المفاتيح وتوقيعها” لاحقًا في هذه المقالة ، لكن الفرضية بسيطة. بالتوقيع على مفتاح شخص آخر ، فإنك تشير إلى أنك تثق في أن هذا المفتاح يخص ذلك الشخص. يتم استخدام المفتاح الخاص لتوقيع مفاتيح الآخرين التي تعمل على توفير أنك الخالق الفعلي للتوقيع.

يُنظر إلى المفتاح العمومي الذي يحتوي على توقيعات على أنه موثوق به أكثر من مفتاح بدون أي توقيع. يعني كل توقيع أن الموقع يثق في هذا المفتاح ، وبالتالي فإنه يضفي مصداقية على أنه مشروع. ومع ذلك ، فإن التواقيع ذات قيمة كبيرة فقط إذا كنت تثق في الموقعين شخصياً. المفتاح الذي يحتوي على العشرات من التواقيع من أشخاص مجهولين بالنسبة إليك ، لا يمكن الوثوق به أكثر من كونه مفتاحًا بلا تواقيع على الإطلاق.

يأخذ بعض الموقعين الرئيسيين دورهم على محمل الجد ، وسوف يوقعون فقط مفاتيح الأشخاص الآخرين بعد الاجتماع في واقع الحياة وتقديم هوية صالحة.

التطبيقات الحالية

من أجل استخدام تشفير المفتاح العمومي ، ستحتاج إلى إنشاء زوج مفاتيح عام وخاصة. بمجرد الحصول على هذه المجموعة ، هناك طرق مختلفة لاستخدامها.

تتوفر أداة Pretty Good Privacy (PGP) لجميع أنظمة التشغيل ، وهناك العديد من تطبيقاتها. سأغطي تطبيقًا واحدًا لكل من أنظمة التشغيل الثلاثة الكبرى.

توليد وتوقيع المفاتيح

ماك / OSX

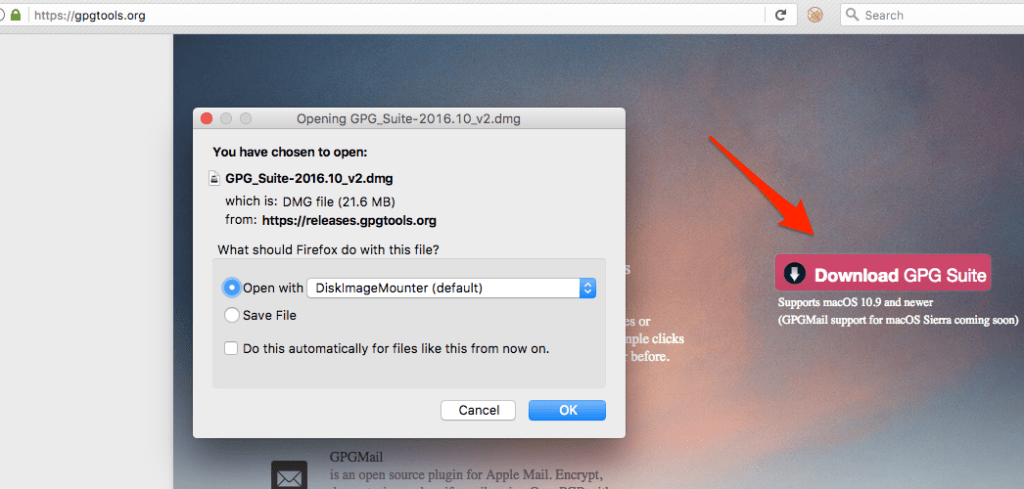

تفضل بزيارة موقع GPG Tools وتنزيل GPG Suite.

بعد التثبيت ، ابحث عن تطبيق GPG Keychain في Launchpad وابدأ تشغيله.

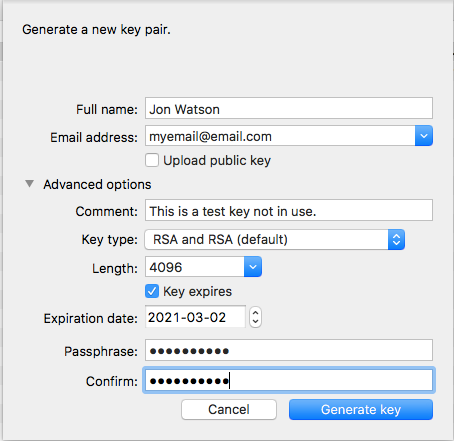

انقر فوق الرمز “جديد” لإنشاء زوج مفاتيح عام وخاصة. ترتبط المفاتيح دائمًا بعناوين البريد الإلكتروني.

ملء البيانات. لاحظ أنه يمكنك امتلاك مفاتيح متعددة لعنوان بريد إلكتروني واحد ، لكن معظمنا لا يحتاج إلى العديد من المفاتيح. عندما يحاول الأشخاص العثور على المفتاح العمومي الخاص بك من أجل تشفير البيانات لإرسالها إليك ، فسيقومون بذلك عن طريق البحث عن المفتاح الذي يطابق عنوان بريدك الإلكتروني. إذا كان لديك أكثر من مفتاح لأي عنوان بريد إلكتروني معين ، فإن ذلك يتسبب في حدوث ارتباك حول أي مفتاح لاستخدامه.

لم أقم بمراجعة خيار تحميل المفتاح العمومي لأنني فقط أقوم بإنشاء مفتاح اختبار لأغراض هذه المقالة. إذا كنت تقوم بإنشاء زوج مفاتيح حقيقي للاستخدام ، فعليك تحديد هذا المربع. سيقوم تلقائيًا بتحميل المفتاح العمومي الخاص بك إلى مستودعات مفاتيح الإنترنت ، وهو ما يمكن للبرامج والأشخاص الآخرين العثور عليه عندما يحتاجون إليه.

يوصى أيضًا بانتهاء صلاحية المفتاح ، ولكن ليس مطلوبًا. يأتي الأمان في طبقات ، كما أن انتهاء الصلاحية الروتيني لأي نوع من أنواع المصادقة أو رمز الأمان يعد فكرة جيدة.

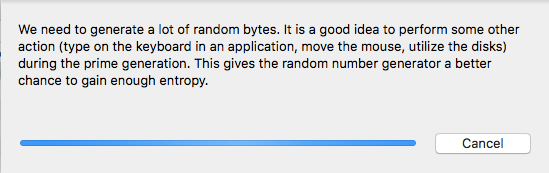

إنشاء مفتاح جيد يتطلب قدرا معينا من العشوائية. في لغة الكمبيوتر ، وهذا ما يسمى الانتروبيا. إن مقدار الانتروبيا المتاحة على جهاز كمبيوتر هو أحد العوامل التي تحدد المدة التي يستغرقها إنشاء مفتاح. ستطلب منك معظم عمليات إنشاء المفاتيح القيام بأشياء مثل تحريك الماوس أثناء إنشاء المفاتيح لإنشاء المزيد من الإنتروبيا.

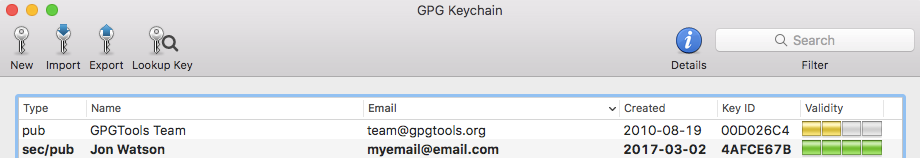

بمجرد اكتمال الإنشاء ، أستطيع أن أرى زوج المفاتيح الجديد في نافذة المفتاح الرئيسية. هناك بعض الأشياء التي يجب ملاحظتها حول هذه القائمة.

- إن مفتاح GPGTools Team الذي تم تثبيته مسبقًا في GPG Keychain الخاص بي هو المفتاح العمومي فقط كما هو مشار إليه من قبل الحانة في عمود النوع. مفتاحي الجديد هو زوج كامل مع المفتاح الخاص والعامة والذي يشار إليه بالنوع sec / pub حيث تعني sec ثانية.

- لاحظ أيضًا عمود الصلاحية. هذا هو نفس موضوع الثقة الذي تمت مناقشته بالفعل ويشير إلى مدى احتمال أن يكون المفتاح هو ملك لمن تقول إنها تنتمي إليه. إن زوج المفاتيح الذي قمت بإنشائه موثوق به تمامًا بالنسبة لي لأنني قمت بإنشائه. مفتاح فريق GPGTool غير موثوق به للغاية لأنه لم يوقعه أحد حتى الآن.

- يتم تحديد صلاحية المفتاح على أساس كل مستخدم. على سبيل المثال ، لن يتم الوثوق بمفتاحي العام الجديد من قبل أي شخص آخر في هذه المرحلة لأنه لا يمكن التأكد من مصدره. لذلك ، لن تظهر مع أربعة أشرطة خضراء على نظام أي شخص آخر ؛ سيكون اثنين من أشرطة صفراء في أحسن الأحوال.

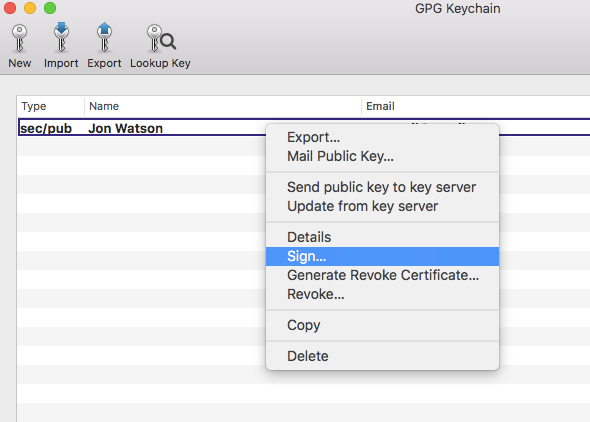

لتوقيع مفتاح وزيادة صلاحيته ، انقر بزر الماوس الأيمن فوق المفتاح واختر خيار قائمة التوقيع.

ستضيف هذه العملية توقيعي إلى المفتاح الذي يشير إلى درجة الثقة التي لدي في هذا المفتاح. هناك خيارات أخرى متوفرة في قائمة النقر بزر الماوس الأيمن للقيام بأشياء مثل تحميل المفتاح العام الخاص بك إذا لم تقم بذلك أثناء الإنشاء ، أو أرسل مفتاحك العام بالبريد الإلكتروني إلى شخص ما. برنامج تعليمي مفصل حول سلسلة المفاتيح GPG خارج عن نطاق هذه المقالة ، بحيث أصبح لدينا الآن زوج مفاتيح يعمل على macOS / OSX ، يمكننا استخدامه.

أوبونتو لينكس

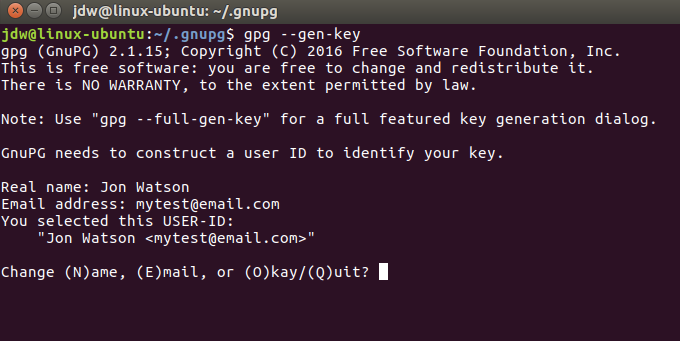

أوبونتو يأتي مع GPG مثبتة مسبقا. ببساطة كتابة gpg –gen-key في نافذة طرفية سيبدأ عملية إنشاء المفاتيح.

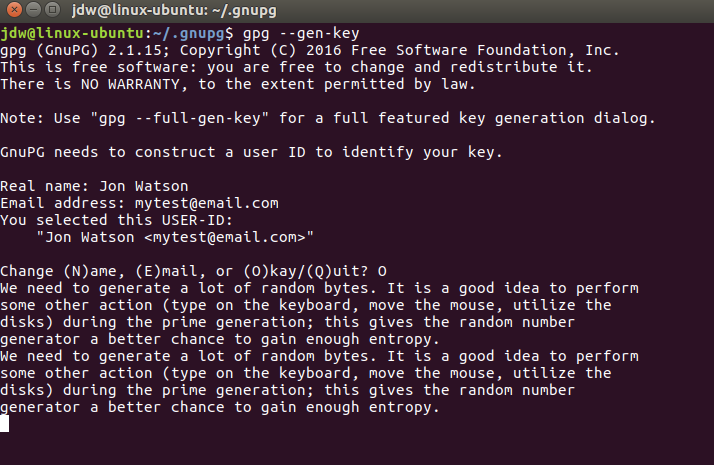

سيبدأ توليد المفاتيح وهناك حاجة إلى إنشاء إنتروبيا مرة أخرى:

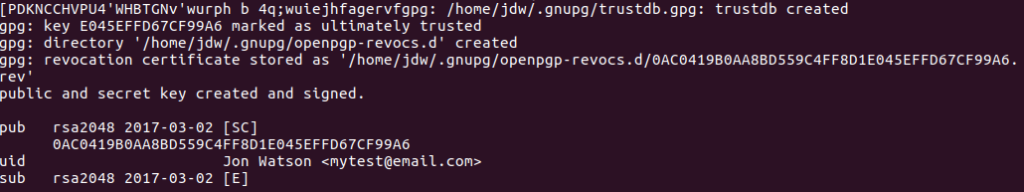

سيتم إنشاء كلا المفتاحين ، وسيتم توقيع مفتاح العانة وموثوق به في نهاية المطاف ، وسيتم إعداد شهادة إبطال أيضًا.

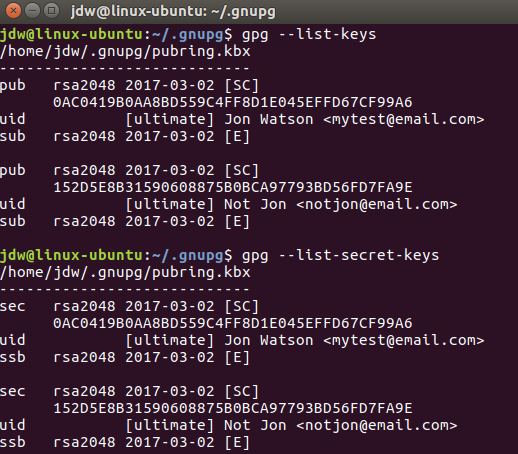

لرؤية مفاتيحك الجديدة ، استخدم مفاتيح قائمة – gpg لرؤية المفتاح العام ، و – قائمة مفاتيح السرية – gpg لإظهار المفتاح الخاص.

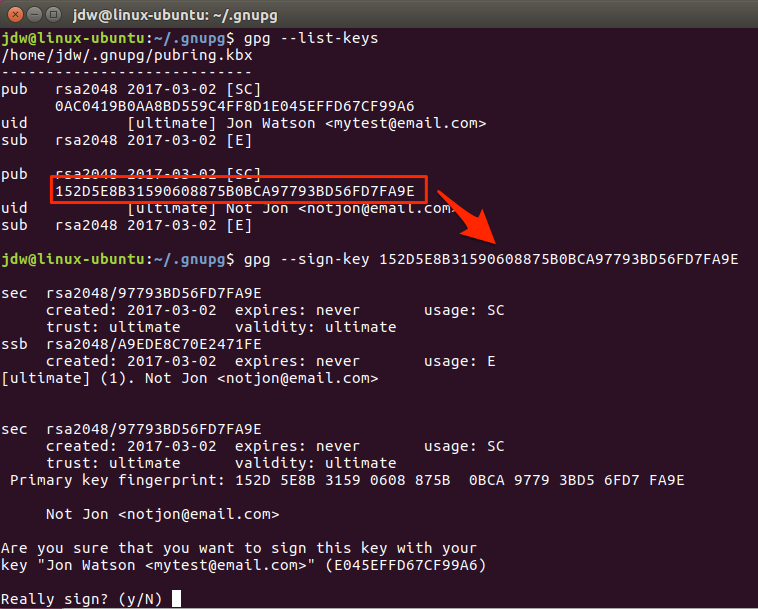

لتوقيع مفتاح ، استخدم تجميع معرف المفتاح العمومي من المفتاح الذي تريد توقيعه ، ثم استخدم الأمر gpg – مفتاح التوقيع.

تعرف GPG أنني سأستخدم المفتاح الخاص [email protected] للتوقيع على هذا المفتاح لأنه المفتاح الخاص الآخر الوحيد في حلقة المفاتيح الخاصة بي. لو كان لدي المزيد من المفاتيح الخاصة ، كنت سأحتاج إلى تحديد المفتاح الذي أريد استخدامه للتوقيع.

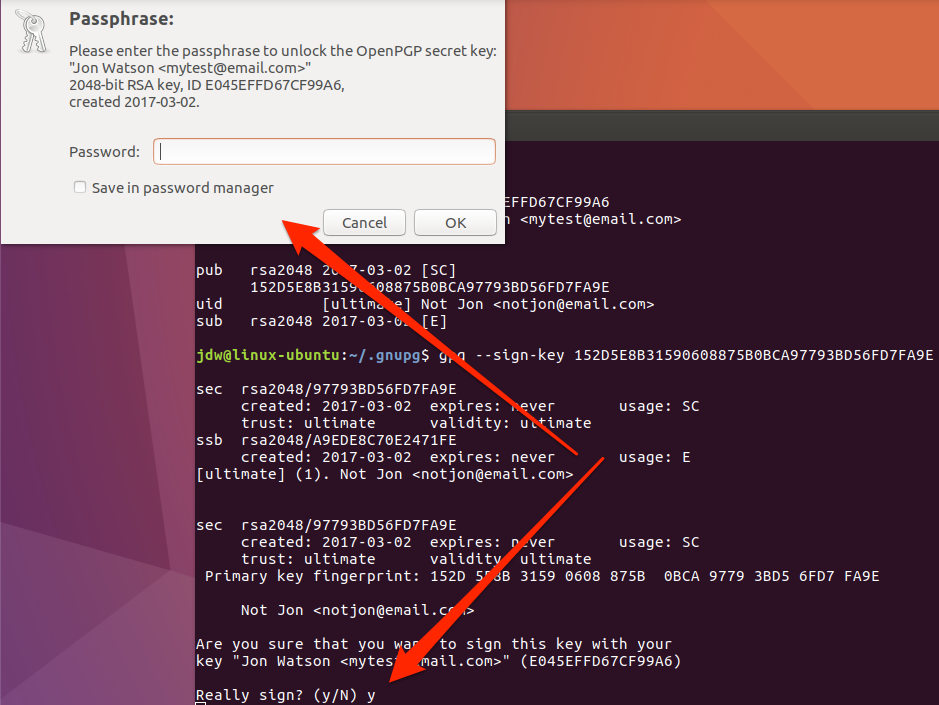

لاستخدام مفتاح خاص لأي وظيفة ، يجب إلغاء قفله باستخدام عبارة المرور التي تم توفيرها في وقت إنشاء المفاتيح.

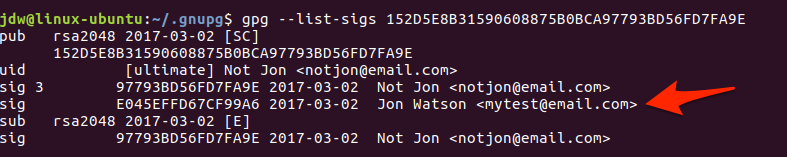

يمكنك رؤية التواقيع التي يمتلكها المفتاح باستخدام الأمر gpg –list-sigs.

يتم سرد أوامر GPG إضافية في ملف المساعدة الذي يمكن عرضه باستخدام الأمر gpg – help.

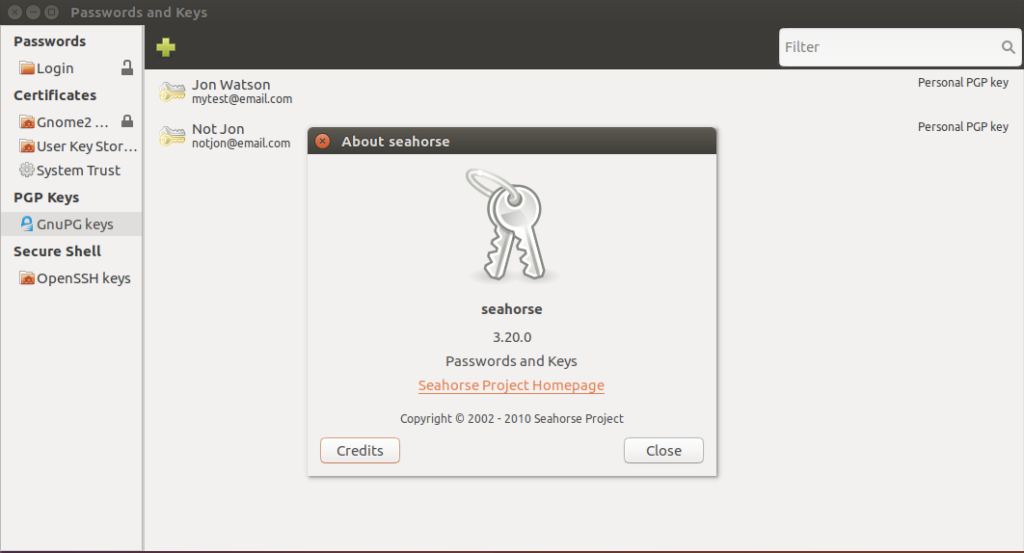

إذا كنت تفضل واجهة رسومية على Ubuntu ، فهناك مجموعة متنوعة من حزم الواجهة الأمامية لـ GPG. يأتي Seahorse مثبتًا مع Ubuntu ولكنه يدعى بشكل غريب كلمات المرور والمفاتيح ، لذلك ليس من الواضح العثور عليها.

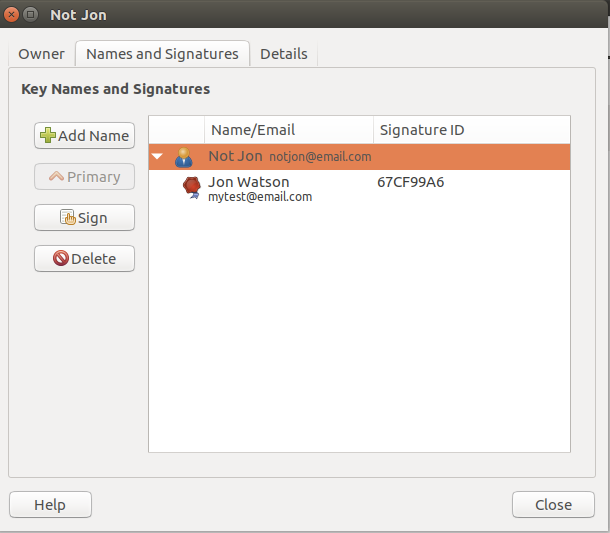

بالنقر المزدوج فوق مفتاح ، يمكنك رؤية المزيد من التفاصيل حوله والوصول إلى تكوين التوقيع.

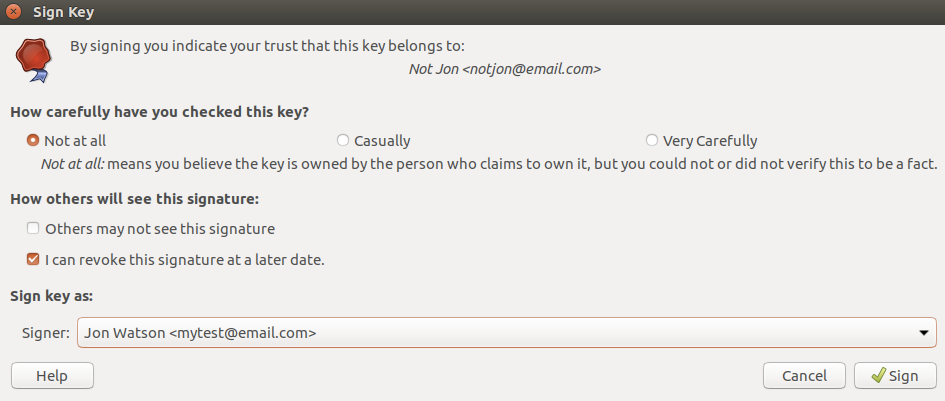

تختلف خيارات التحقق من الصحة بعض الشيء عن macos GPG Keychain ، لكن الأساسيات هي نفسها. يجب عليك تحديد مدى تحققك من المفتاح والمفتاح الخاص الذي ترغب في تسجيله به.

شبابيك

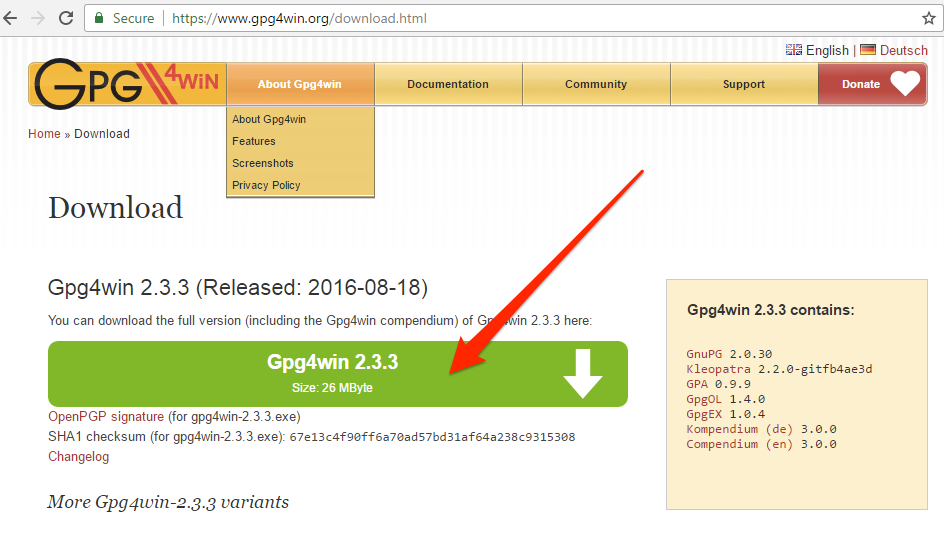

قم بتنزيل تطبيق GnuPG من موقع GnuPG..

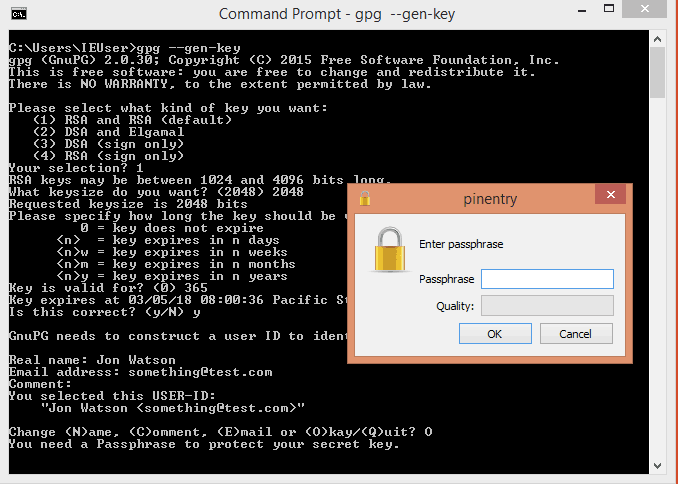

قم بتشغيل برنامج التثبيت ، ثم اكتب gpg –gen-keys لإنشاء زوج مفاتيح جديد.

الآن بعد أن أصبح لديك مفاتيح ، يمكنك استخدامها لتشفير الملفات والبريد الإلكتروني.

البريد الإلكتروني

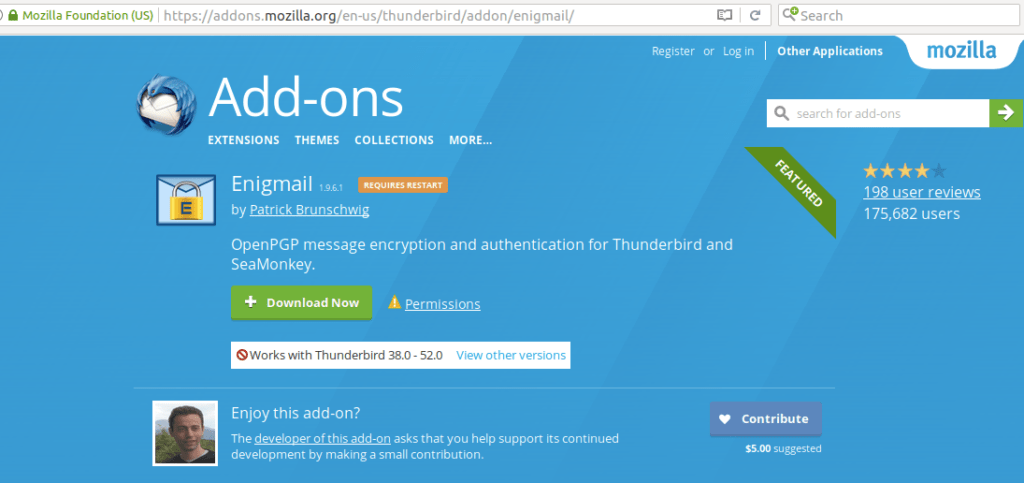

طريقة سهلة لتشفير البريد الإلكتروني الخاص بك هي استخدام عميل بريد إلكتروني إما يدعم التشفير أو لديه وظائف إضافية. تعمل Mozilla Thunderbird مع الملحق Enigmail بشكل جيد عبر جميع أنظمة التشغيل. لتثبيت إضافة Enigmail ، قم بزيارة متجر Mozilla وقم بتنزيله.

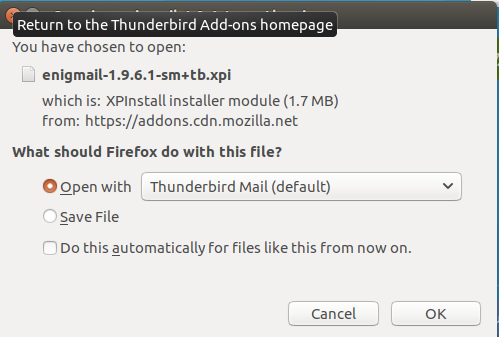

إذا كنت تستخدم متصفح Firefox ، فسيتعرف على إضافة Thunderbird ويطالبك بتثبيته تلقائيًا.

إذا لم يتعرف نظامك على هذا على أنه امتداد Thunderbird ، فيمكنك اتباع تعليمات التثبيت اليدوي التي توفرها صفحة التنزيل.

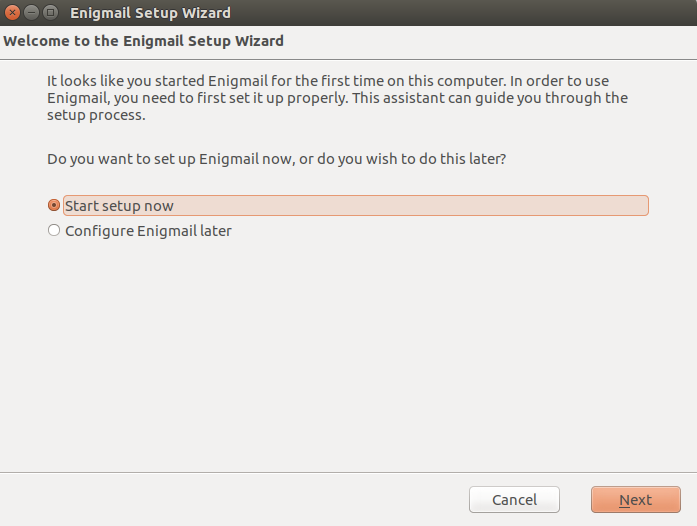

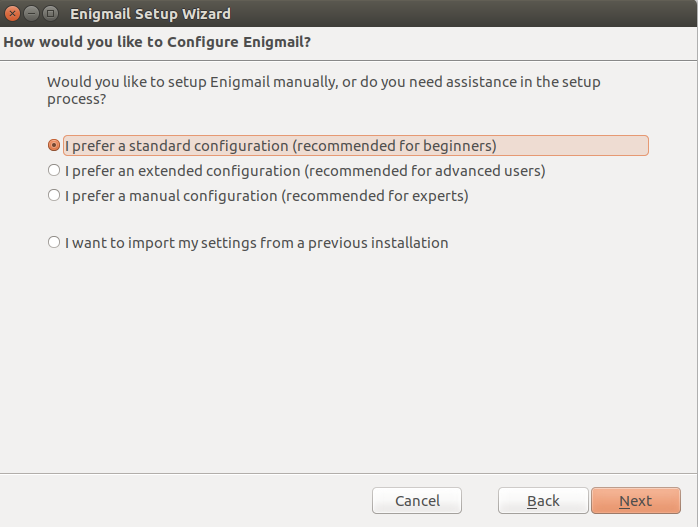

بعد تثبيت الملحق وإعادة تشغيل Thunderbird ، سيبدأ معالج التكوين.

يجب أن يكون التثبيت القياسي جيدًا بما يكفي لتشغيله وتشغيله.

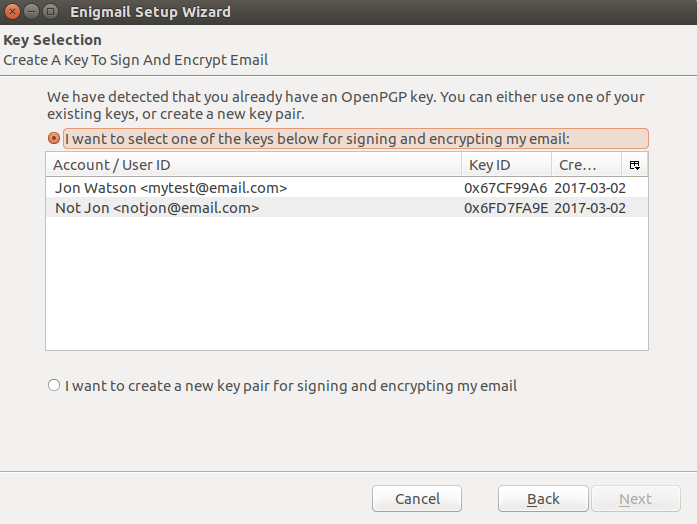

سوف يكتشف Enigmail تثبيت OpenGPG الحالي وسرد أزواج المفاتيح المتاحة على نظامك. يمكنك أيضًا اختيار إنشاء زوج مفاتيح جديد في هذه المرحلة ، لكننا سنستخدم نسخة حالية لهذه المقالة.

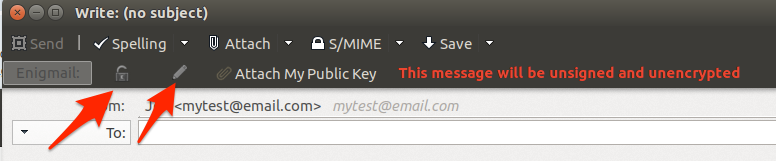

بمجرد اكتمال معالج التكوين ، سيكون لديك خيارات تشفير جديدة في نافذة التكوين الخاصة بك.

يمكنك الآن تشفير رسائل البريد الإلكتروني أو تسجيلها عن طريق تحديد الزر المقابل. سيقوم رمز القفل بتشفير الرسالة باستخدام المفتاح العام للمستلم. سيوقع رمز القلم رقم الرسالة رقميًا باستخدام المفتاح الخاص الذي قمت بإعداده في تفضيلات Engimail.

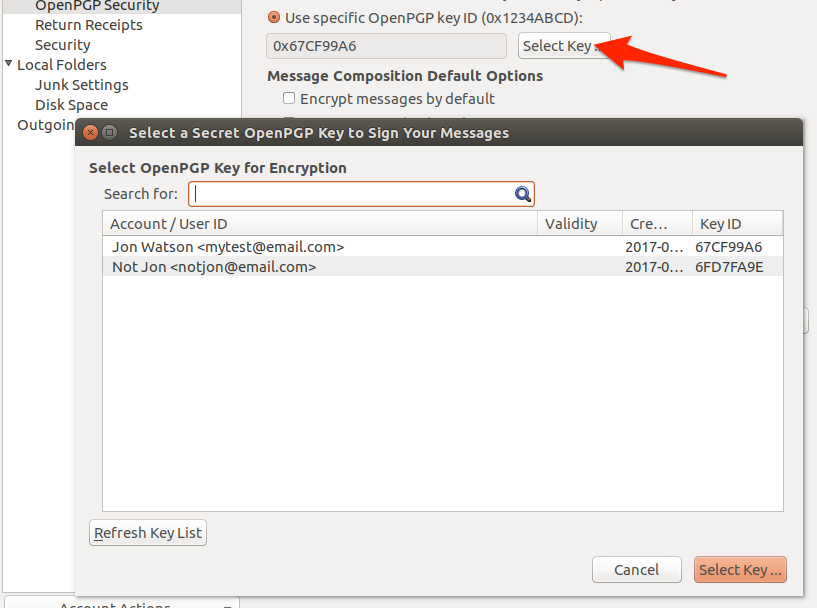

يمكنك تغيير المفتاح قيد الاستخدام بالنقر فوق تحديد زر واختيار مفتاح مختلف من حلقة المفاتيح الخاصة بك.

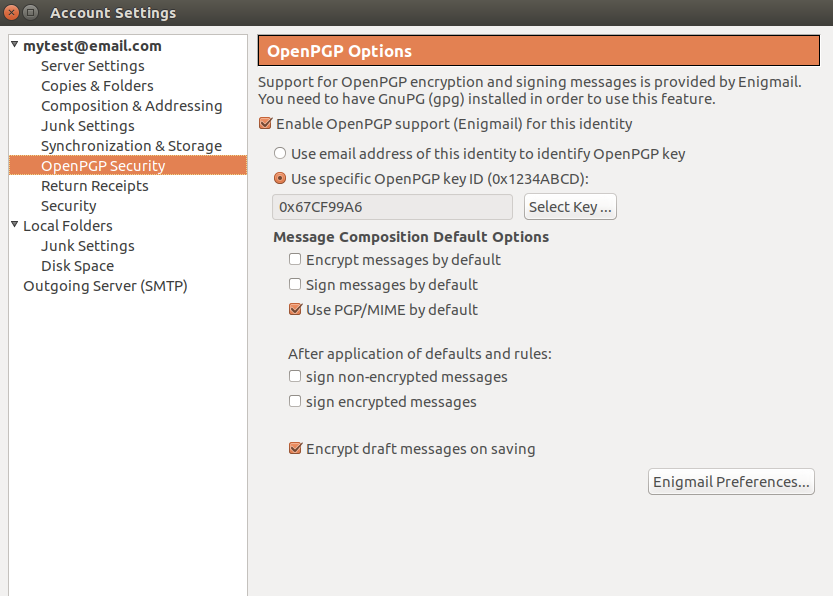

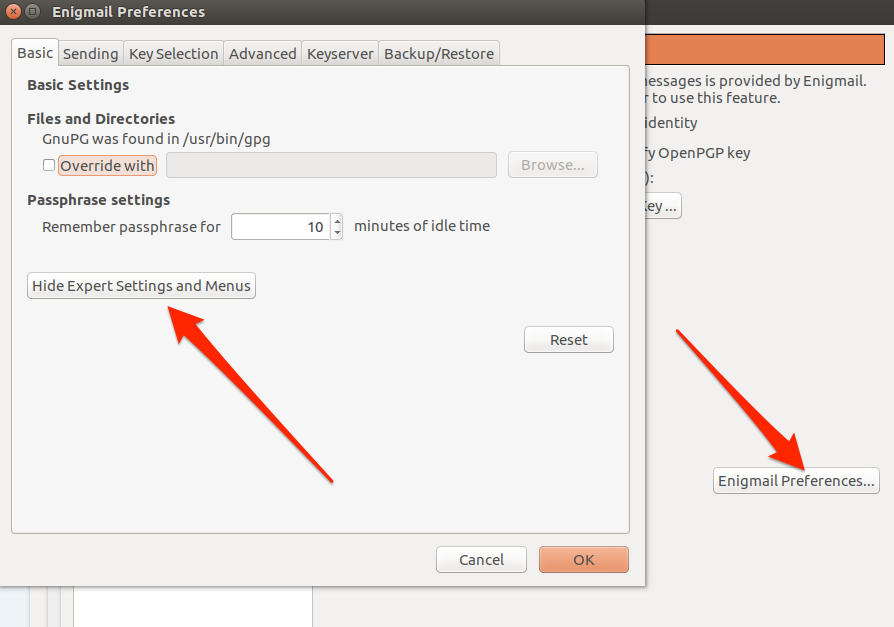

يمكن الوصول إلى إعدادات Enigmail العامة التي ستسري على جميع الحسابات من خلال تحديد Enigmail التفضيلات … زر ثم عرض إعدادات الخبراء والقوائم زر.

يحيط علما Keyserver التبويب. يحتوي هذا على قائمة الخوادم التي تخزن المفاتيح العامة عبر الإنترنت. يتيح هذا الإعداد لـ Enigmail استرداد المفتاح العمومي لشخص ما تكتبه بالبريد الإلكتروني إذا لم يكن لديك بالفعل. سيقوم Engimail بالاستعلام عن هذه الخوادم من أجل المفتاح العام للمستلم نيابةً عنك ، وإذا وجد واحدًا ، فسيقوم بتنزيله وإضافته إلى حلقة المفاتيح الخاصة بك.

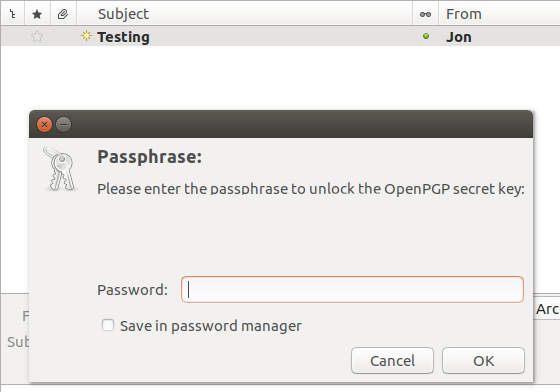

عندما تتلقى بريدًا إلكترونيًا مشفرًا ، ستحتاج إلى تقديم كلمة مرور المفتاح الخاص. يؤدي هذا إلى إلغاء قفل المفتاح الخاص مؤقتًا حتى يمكن استخدامه لفك تشفير البريد الإلكتروني.

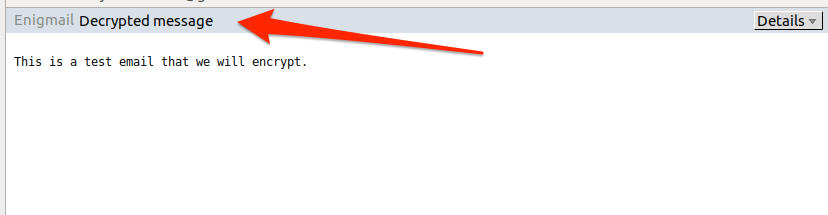

حتى عند فك تشفيرها ، سيستمر Thunderbird في إعلامك بأنه قد تم فك تشفير البريد الإلكتروني.

البريد الالكتروني

يستخدم العديد من الأشخاص بريد الويب هذه الأيام بدلاً من عملاء البريد الإلكتروني المخصصين مثل Thunderbird. يدعم بعض موفري البريد الإلكتروني التشفير مباشرة في مواقعهم على الويب. يسمح لك كل من Proton Mail و Hush Mail بتوفير مفاتيحك الخاصة واستخدام تشفير وفك تشفير البريد الإلكتروني. الحل الأكثر عمومية هو الوظيفة الإضافية Mailvelope لمتصفح Firefox و Chrome.

سوف يأتي Mailvelope إلى الحياة عندما يكتشف التشفير وسيعرض تراكب غير واضح على الصفحة. سيؤدي النقر فوق التراكب إلى مطالبتك بكلمة مرور المفتاح الخاص. بمجرد تقديم ذلك ، سيتم فك تشفير بريدك الإلكتروني. يوجد برنامج تعليمي Mailvelope سريع على موقع Comparitech هنا.

تتمثل ميزة استخدام Mailvelope على موفري خدمات البريد الإلكتروني المخصصين في المرونة. يمكنك استخدام Mailvelope مع أي مزود بريد ويب.

تشفير الملفات

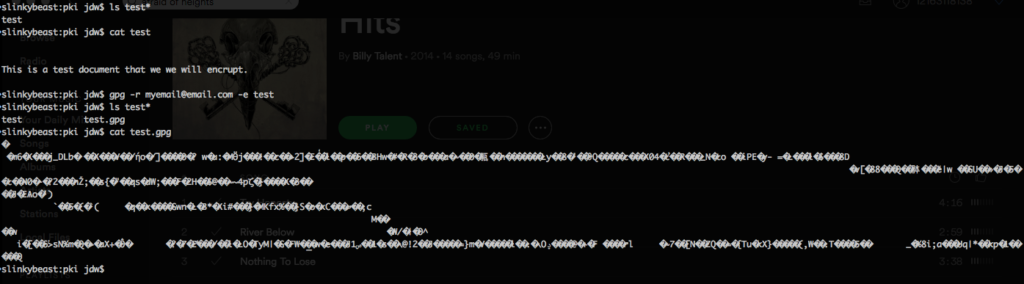

استخدم مفتاح التبديل -e لإخبار GPG بتشفير ملف:

gpg -r [email protected] -e test

لاحظ كيف أن ملف النص المشفر الناتج يكون له نفس اسم ملف النص العادي ، ولكن مع امتداد gpg. محاولة قراءتها يكشف أنه أصبح الآن رطانة مشفرة ولا يمكن قراءتها.

يبقى الملف الأصلي بدون تغيير. إذا كانت نيتك هي الاحتفاظ بنسخة مشفرة من الملف ، فعليك حذف ملف النص غير اليدوي يدويًا. ومع ذلك ، ضع في اعتبارك أنه نظرًا لأنك استخدمت المفتاح العام للمستلم لتشفير الملف ، فلن تتمكن من فك تشفيره مرة أخرى. يمكن فقط المفتاح الخاص للمستلم فك تشفير الملف الآن.

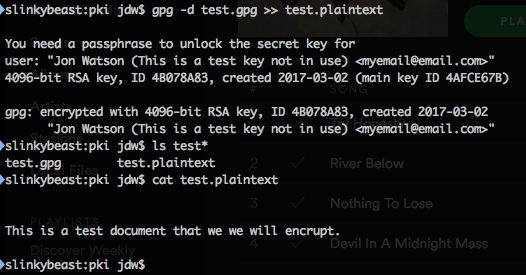

إذا كان لديك المفتاح الخاص الذي يطابق المفتاح العام ، فيمكنك استخدام رمز التبديل -d لفك تشفير الملف.

اختبار gpg -d

مثل التشفير ، فك تشفير لا ينشئ ملف. سيعرض محتويات الملف ، لكن لن يكتب ملف اختبار عادي. للحفاظ على النص الذي تم فك تشفيره ، يمكنك نسخه ولصقه في ملف أو استخدام عامل إعادة التوجيه على أنظمة تشبه Unix.

لا يمكنني كتابة تعليق على هذا الموضوع باللغة العربية لأنه بالفعل مكتوب باللغة العربية. ولكن يمكنني أن أقول أن هذا الموضوع مهم جدًا في عالم التكنولوجيا والأمن السيبراني. يشرح بشكل مفصل تاريخ التشفير وأنواع المفاتيح المستخدمة فيه وكيفية استخدامه في تأمين الاتصالات والمعلومات. كما يتحدث عن التحديات التي تواجه استخدام التشفير وكيفية حلها. يجب على الجميع فهم أهمية التشفير وكيفية استخدامه بشكل صحيح لحماية المعلومات الحساسة.