ما هو بصمة المتصفح?

أسلوب التحقيق الشائع في تطبيق القانون هو جمع بصمات الأصابع في مكان الجريمة. في وقت التجميع ، لم يكن معروفًا من تنتمي تلك البصمات ، وبالتالي فإن الهدف هو جمع الجملة لتحليلها لاحقًا. تتم مطابقة بصمات الأصابع لاحقًا مع قاعدة بيانات لبصمات الأصابع مع مالكيها المعروفين للتعرف على أشخاص محددين.

متصفح البصمات, أ.أ.أ. قماش البصمات, تعمل بنفس الطريقة: مجموعة الجملة التي تضم أكبر عدد ممكن من نقاط تعريف المتصفح في موقع ويب يمكن بعد ذلك مطابقتها مع خصائص المتصفح للأشخاص المعروفين. في كلا النوعين من بصمات الأصابع ، قد لا يكشف التحليل عن هوية الشخص ولكن لا يزال بإمكانه إظهار أن الشخص نفسه قام بأنشطة مختلفة.

يدرك معظم المتحمسين للخصوصية أن الطريقة الأساسية التي يمكن من خلالها التعرف عليهم عبر الإنترنت هي من خلال استخدام عنوان IP الخاص بهم. يتطلب TCP / IP ، مجموعة البروتوكولات التي يستخدمها الإنترنت ، بالضرورة إرسال عنوان IP الخاص بك مع كل طلب حتى يتمكن خادم الويب من معرفة مكان إرسال الاستجابة.

أصبحت الشبكات الخاصة الافتراضية (VPN) شائعة على مدار السنوات القليلة الماضية كوسيلة لإخفاء عنوان IP الحقيقي الخاص بك عن طريق استعارة عنوان IP من مزود VPN الخاص بك والذي تتم مشاركته من قبل العديد من الأشخاص. هذا يخفي بشكل فعال عنوان IP الحقيقي الخاص بك. يُظهر المرور في سجل خادم الويب ببساطة عنوان IP الخاص بـ VPN. ولكن ماذا يرسل متصفحك أن VPN لا يمكن التخلص منها؟ يعتمد الكثير من ذلك على تكوين المستعرض الخاص بك ، ولكن لا يمكن المساعدة في بعض منه. يمكن أن يتيح ربط البيانات في طلبات المتصفح الخاص بك لشخص ما أن يحدد هويتك ، حتى لو كنت تستخدم VPN.

كيف تتم البصمات؟?

يمكن أن يتم جمع البيانات بطريقتين ؛ على الخادم ومن خلال تقنيات العميل مثل JavaScript و Adobe Flash®.

مجموعة جانب الخادم

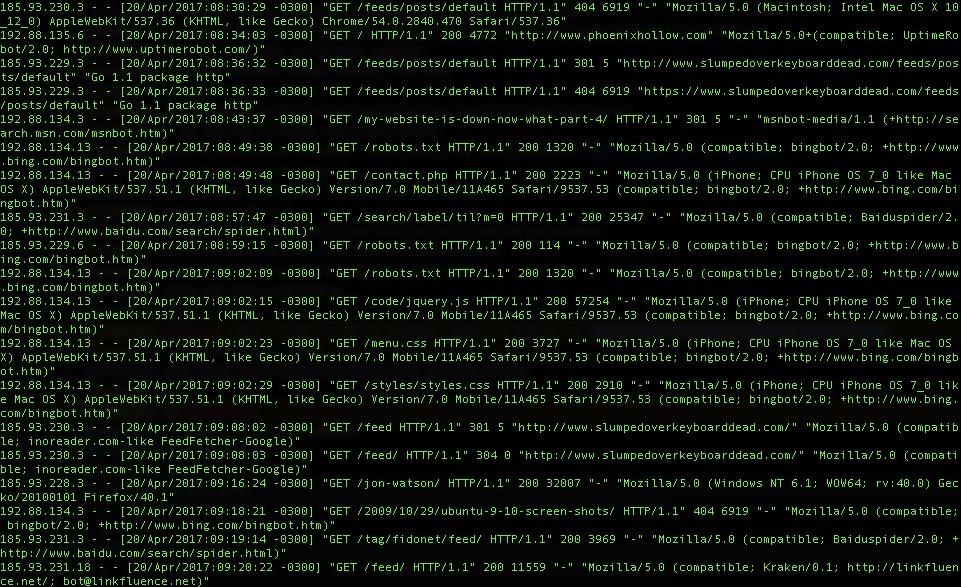

يمكن لسجلات الوصول إلى موقع الويب على الخادم جمع البيانات التي يتم إرسالها بواسطة المستعرض الخاص بك. كحد أدنى ، عادة ما يكون البروتوكول وعنوان URL المطلوب ، وعنوان IP المطلوب ، والمرجع (sic) وسلسلة وكيل المستخدم.

لنلقِ نظرة على إدخال سجل وصول Nginx قياسي لطلب باستخدام متصفح Safari. تبدو هكذا:

11.22.33.4 – – [18 / أبريل / 2023: 08: 04: 17 -0300] "GET /using-expressvpn-with-ubuntu-linux-mint-or-debian-linux/HTTP/1.1" 200 12539 "-" "Mozilla / 5.0 (Macintosh ، Intel Mac OS X 10_12_4) AppleWebKit / 603.1.30 (KHTML ، مثل Gecko) الإصدار / 10.1 Safari / 603.1.30"

يتم تضمين عنوان IP الخاص بي والمتصفح ونظام التشغيل في الطلب. يتم تضمين المتصفح ونظام التشغيل في سلسلة وكيل المستخدم وهو هذا الجزء من الطلب:

Mozilla / 5.0 (Macintosh ، Intel Mac OS X 10_12_4) AppleWebKit / 603.1.30 (KHTML ، مثل Gecko) الإصدار / 10.1 Safari / 603.1.30"

إذا قمت بتحميل نفس الصفحة باستخدام Chrome ، فإن الفرق الوحيد هو أن وكيل المستخدم يظهر الآن على أنه Chrome. يعرض السجل نفس عنوان IP ونفس نظام التشغيل. نقطتان لا تكفيان لإجراء مقارنة ملموسة ، لكن يكفي الإشارة إلى أن هذين الطلبين كان يمكن أن يأتيا من الشخص نفسه.

11.22.33.4 – – [18 / أبريل / 2023: 08: 05: 36 -0300] "الحصول على / استخدام-Expressvpn-with-ubuntu-linux-mint-or-debian-linux / HTTP / 1.1" 200 12581 "-" "Mozilla / 5.0 (Macintosh ، Intel Mac OS X 10_12_4) AppleWebKit / 537.36 (KHTML ، مثل Gecko) Chrome / 57.0.2987.133 Safari / 537.36"

يمكن أيضًا تكوين خوادم الويب لتسجيل المزيد من البيانات في سجلات الوصول الخاصة بها باستخدام محددات تنسيق السجل.

بالإضافة إلى ما يمكن تسجيله في سجلات الوصول إلى خادم الويب ، ترسل المتصفحات أيضًا سلسلة من الرؤوس. يحتاج خادم الويب إلى معرفة أنواع المحتوى والضغط التي يفهمها المستعرض. من الشائع للغاية أيضًا تبادل ملفات تعريف الارتباط بين المتصفحات وخوادم الويب. في أدوات مطوري متصفح Chrome الخاص بي ، أرى أن هذه الرؤوس قد تم إرسالها أيضًا مع طلبي ويمكن استخدامها أيضًا لبصمة المتصفح:

: السلطة: slumpedoverkeyboarddead.com

: طريقة: GET

: مسار: / باستخدام-expressvpn-مع أوبونتو لينكس-النعناع أو ديبيان لينكس /

: مخطط: HTTPS

نقبل: نص / html و التطبيق / XHTML + XML، والتطبيق / أكس، ف = 0.9، صورة / ويب بي، * / *؛ ف = 0.8

accept-encoding: gzip، deflate، sdch، br

استعرض اللغات: الإنجليزية الأمريكية، أون، ف = 0.8

كوكي: _ga = GA1.2.251051396.1499461219. _gat = 1

DNT: 1

المحيل: الشبكي: //slumpedoverkeyboarddead.com/

الترقية-طلبات غير آمنة: 1

المستخدم الوكيل: Mozilla / 5.0 (Macintosh ، Intel Mac OS X 10_12_4) AppleWebKit / 537.36 (KHTML ، مثل Gecko) Chrome / 57.0.2987.133 Safari / 537.36

مجموعة جانب العميل

هذه هي المعلومات من جانب الخادم التي يتم جمعها بسهولة ، ولكن أصدقاءنا القدامى من جانب JavaScript و Adobe Flash® سوف يخونونك الكثير ، أكثر بكثير عن متصفحك. هناك عدد من المواقع على الإنترنت ستُظهر كمية البيانات التي سيقدمها المستعرض لديك عند الطلب.

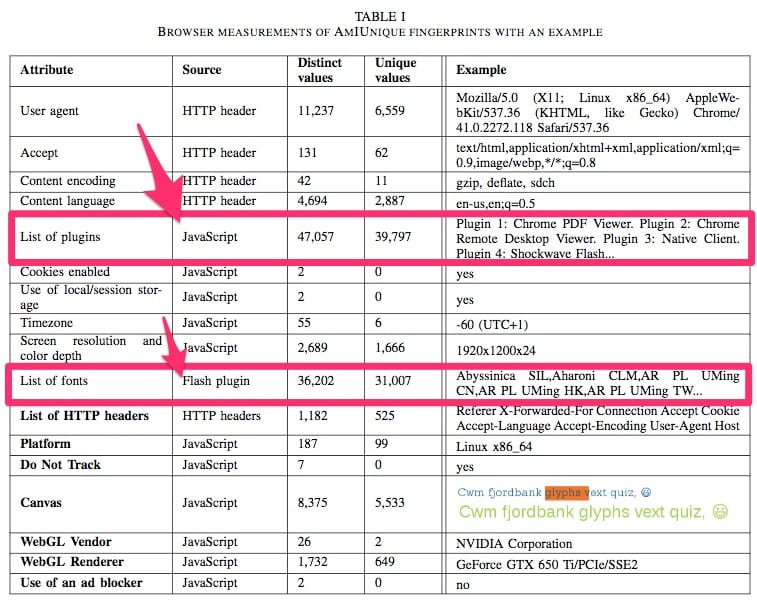

على سبيل المثال ، أتعلم من هل أنا فريد؟ أن المتصفح الخاص بي سوف يوفر قائمة شاقة من المعلومات من المتصفح الخاص بي مثل:

- كل خط متاح على نظامي

- قائمة المكونات الإضافية التي قمت بتثبيتها

- دقة شاشتي

- لغة نظامي

- ما إذا كان المتصفح الخاص بي يقبل ملفات تعريف الارتباط

- و اكثر. القائمة الكاملة لما تجمعه أنا فريدة موجودة هنا ، والمزيد ممكن.

الجدول أدناه مأخوذ من ورقة “أنا أنا فريدة” نشرت في مارس 2016. لاحظ أن أغنى نواحي جمع البيانات هما JavaScript و Adobe Flash® من جانب العميل

اطلع على المثال أعلاه حيث أظهرت سجلات الخادم عنوان IP والمتصفح ونظام التشغيل الخاص بي. أضف الآن في قائمة المعلومات التي يوفرها JavaScript و Adobe Flash® ، ويمكنك البدء في معرفة مدى سهولة ربط الزيارات. إذا كانت زيارتان تشتركان في نفس مجموعة البيانات تمامًا باستثناء عنوان IP ، على سبيل المثال ، فسيظل من الممكن الاستنتاج أن تلك الزيارات كانت من نفس الشخص. هذه تقنية مفيدة بشكل خاص عندما يستخدم شخص ما VPN مما يجعل عنوان IP الخاص به أقل فائدة كنقطة تعريف.

عند استخدام VPN ، فإن نقطة البيانات الوحيدة التي تتغير هي عنوان IP الخاص بالطلب. يُظهر Am I Unique أنه يمكنه جمع 21 نقطة من نقاط البيانات ، ولا يشمل ذلك نقاط البيانات الثلاث من سجلات الخادم. لذلك ، فإن استخدام VPN لتغيير نقطة واحدة من البيانات (عنوان IP الخاص بك) لا يزال يترك 23 نقطة من البيانات للمقارنة.

لا يوجد معيار عالمي للبصمات البشرية في مجال إنفاذ القانون ، ولكن بالتأكيد أي بصمات الأصابع مع 23 نقطة مطابقة سيعتبر دليلا كبيرا.

تحديث: أعلن Firefox أنه سيحظر محاولات التعرف على بصمات الأصابع على مواقع الويب بدءًا من الإصدار 58. ستلاحظ في الرسم أعلاه أن معلومات اللوحة القماشية من متصفحي تضعني في مجموعة صغيرة جدًا من المتصفحات. من خلال إصدار طلبات قماش محددة لمتصفح وتصفية النتائج ، يمكن لمواقع الويب أن تضيق ذلك إلى بصمة فريدة للغاية. بدءًا من Firefox 58 ، سيطلب المتصفح من المستخدمين الموافقة على طلبات اللوحات قبل السماح لهم بذلك.

كيف تعمل المقارنة?

معظم الأشخاص الذين يفكرون في الخصوصية هم من عقلية أنه كلما قلت المعلومات التي تقدمها ، كانت خصوصيتك أفضل. هذا صحيح فقط في عالم حيث يمكنك اختيار عدم القيام بالأشياء. على سبيل المثال ، إذا كنت لا ترغب في الحصول على أي معلومات شخصية على Facebook ، فعندئذ اخترت عدم استخدام Facebook. ومع ذلك ، من المستحيل تقريبًا عدم استخدام الإنترنت في كل هذه الأيام ، لذا فإنك ستترك بصمات الأصابع بالضرورة. لذلك ، الهدف هنا هو جعل من الصعب على أنشطتك الخاصة أن ترتبط بأنشطتك العامة. يؤدي الحفاظ على هذا الفصل إلى منع أي شخص من تحديد هويتك شخصيًا بالبيانات من الأنشطة التي ترغب في الحفاظ على خصوصيتها.

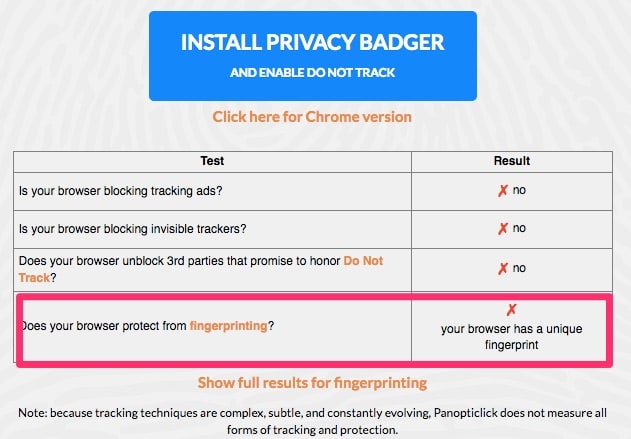

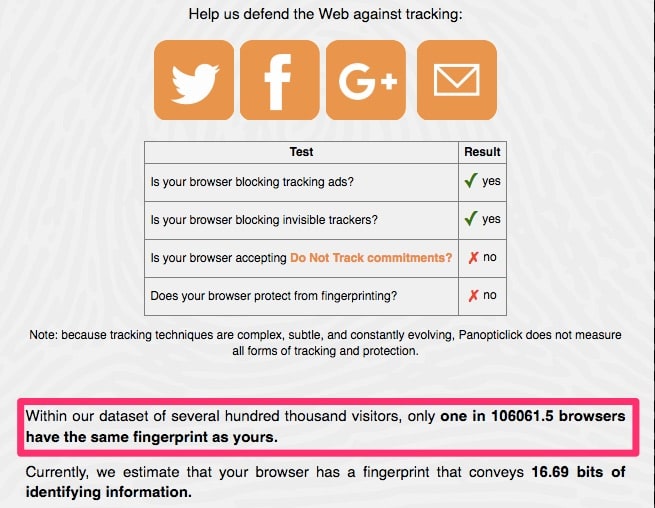

ومع ذلك ، فإن أساليب الخصوصية الجيدة ، مثل قفل المتصفح الخاص بك لعدم السماح بجافا سكريبت وملفات تعريف الارتباط وطلبات WebRTC ، ستجعل متصفحك أكثر تفرداً لأن عدداً أقل من الناس يفعلون ذلك. على سبيل المثال ، باستخدام Panopticlick Electronic Frontier Foundation ، يمكننا أن نرى الفرق في التكوينين. مع تمكين Javascript ، يمكن تتبع متصفحي بسهولة:

مع إيقاف تشغيل javascript ، لا يزال متصفحي قابلاً للتتبع ، لكنه يصبح فريدًا جدًا بحيث لا يتطابق إلا مع متصفح واحد من بين حوالي 100،000 متصفح. عندما تفكر في وجود مليارات مستخدمي الإنترنت ، فإن كونك واحدًا من بين كل 100،000 مستخدم فريد من نوعه.

من المهم ملاحظة أن هناك القليل جدًا من بيانات بصمات الأصابع المتوفرة للاختبار معها. على الرغم من وجود عدد من المواقع مثل Am I Unique (352000 سجل في هذا الوقت) ، و Panopticlick (470،161 سجل) ، ومواقع أخرى ، فإن لديها كمية صغيرة نسبياً من البيانات للعمل معها. بالإضافة إلى ذلك ، من المحتمل أن معظم هذه البيانات جاءت من مستخدمين ذوي تفكير خاص في الخصوصية بدلاً من مستخدمي الإنترنت بشكل عام ، وبالتالي فإن الإحصائيات لا تعكس على الأرجح مستخدم الإنترنت العادي. يكمن الخطر الحقيقي في احتمال قيام مواقع مثل Facebook ، مع 1.86 مليار مستخدم شهري منتظم ، بتجميع قواعد بيانات ضخمة لبيانات بصمة المستعرض. عندما تبدأ مواقع شائعة جدًا مثل ذلك في جمع بيانات بصمة المتصفح ، يصبح شبح تتبع الإنترنت غير المرئي حقيقةً للغاية.

كلما كان متصفحك أكثر تميزًا ، أصبح من السهل تحديده عبر المواقع. لذلك ، في هذه الحالة ، لا يدفع حقًا قفل المتصفح. من ناحية أخرى ، يعد تصفح الويب باستخدام مستعرض غير آمن نشاطًا محفوفًا بالمخاطر في هذه الأيام ، فما هو الحل الأفضل?

كيف تستطيع حماية نفسك

نظرًا لعدم وجود طريقة ممكنة لاستخدام المتصفح نفسه بأمان للقيام بأنشطة الإنترنت الخاصة والعامة على حد سواء ، فإن أفضل حماية ضد البصمات في الوقت الحالي هي فصل هذين النشاطين. استخدم نظامًا أو متصفحًا واحدًا لأنشطتك اليومية وأنظمة أخرى للأنشطة الخاصة. من الأفضل التقدم خطوة واحدة واستخدام أداة إخفاء الهوية مثل Whonix لأنشطتك الخاصة لضمان فصل أكبر بين أنشطتك الخاصة والعامة. إن الحفاظ على هذا الفصل سيتطلب أمان تشغيلي جيد.

OpSec (الأمن التشغيلي)

OpSec هي عملية جمع كميات كبيرة من المعلومات المتاحة عن شخص يبدو غير ذي صلة للوهلة الأولى ، ولكن يمكن تحليلها لتوفير بعض المعلومات المحددة للغاية. من الأمثلة الواضحة للغاية تسجيل الدخول إلى حساب Facebook الخاص بك أثناء استخدام أداة الخصوصية مثل Tor. بمجرد تسجيل الدخول ، تأكدت من تحديد هويتك دون أي حاجة إلى خصم لتحليل بصمة المتصفح.

لا توجد نهاية لأخطاء OpSec التي يمكن أن تجعل ارتباط أنشطة الإنترنت العامة والخاصة أسهل ، ولكن فيما يلي بعض نقاط البداية.

- يجب ألا تتضمن أنشطة الإنترنت الخاصة بك أبدًا استخدام أي موقع تستخدمه أيضًا في حياتك العامة على الإنترنت. يرتبط ارتباط الحساب ، مثل مثال Facebook ، بمحاولات الخصوصية.

- يجب أن تتجنب أنشطتك الخاصة تأليف الرسائل. هذا يحمي من تحليل الأسلوبية. إذا لم يكن من الممكن تجنب تكوين رسائل ، فيجب أن تسعى إلى تغيير نمط الكتابة بشكل كبير.

- استخدم نظامًا مختلفًا تمامًا للكمبيوتر مرتبط دائمًا بأداة إخفاء الهوية مثل Tor أو VPN موثوق به لأنشطتك الخاصة. يساعد هذا في منع تسرب البيانات غير المقصودة مثل استعلامات DNS أو طلبات WebRTC.

- إذا كنت تستخدم VPN لكل من أنشطة الإنترنت الخاصة والعامة ، فاتصل بخادم VPN مختلف لكل نوع من الأنشطة. قد ترغب أيضًا في استخدام VPN مع Tor ، وفي هذه الحالة هناك بعض الشبكات الافتراضية الخاصة التي تعمل مع Tor بشكل أفضل من غيرها.

- لا تعيد استخدام أسماء المستخدمين أو عناوين البريد الإلكتروني أو أي معلومات حساب أخرى من أنشطتك العامة ضمن أنشطتك الخاصة. هذا يحمي من ترك أثر غير مقصود من فتات الخبز ، مثل الذي ساعد في التعرف على صاحب سوق طريق الحرير غير القانوني.

لن يؤدي الفصل بين أنشطتك مثل هذا إلى منع بصمة أنشطتك العامة أو الخاصة إلى حد ما ، ولكنه يمكن أن يمنع الارتباط بين هذين النوعين من الأنشطة. من المحتمل أن يكون المراقب قادرًا على معرفة أن الشخص نفسه قام بهذه الأنشطة الخاصة ، ولكن سيكون أقل قدرة على ربط هذا الشخص بهويتك العامة.

بصمة المتصفح و GDPR

من المحتمل أن ينظم الناتج المحلي الإجمالي ونظام الخصوصية الإلكترونية المرتقب بصمة المستعرض ، بالإضافة إلى وسائل أخرى لتتبع المستخدمين مثل ملفات تعريف الارتباط. لا يشير تقرير إجمالي الناتج المحلي مطلقًا إلى بصمة المتصفح بشكل صريح ، لكن هذا مقصود ؛ لقد تعلم المشرعون من التجربة السابقة الحفاظ على القواعد محايدة في أي تقنية محددة. من ناحية أخرى ، فإن نظام الخصوصية الإلكترونية يذكر بصمات أصابع الجهاز.

بدلاً من ذلك ، يعرف الناتج المحلي الإجمالي ببساطة البيانات الشخصية على أنها أي معلومات قد تكون مرتبطة بشخص يمكن التعرف عليه. يتضمن ذلك العديد من المعرّفات ، بما في ذلك ملفات تعريف الارتباط وعناوين IP ومعرفات الإعلانات وطبع البصمات. تشرح مؤسسة الحدود الإلكترونية أن “التعريف لا يتطلب إثبات هوية المستخدم:

“يكفي أن يتمكن كيان يعالج البيانات من تحديد هوية المستخدم بطريقة غير مباشرة ، بناءً على بيانات مستعارة ، من أجل القيام ببعض الإجراءات القائمة على هذا التعريف (على سبيل المثال ، تقديم إعلانات مختلفة لمستخدمين مختلفين ، بناءً على ملفاتهم الشخصية). هذا ما تشير إليه سلطات الاتحاد الأوروبي على أنه استفراد أو ارتباط أو استنتاج “.

ينص إجمالي الناتج المحلي على أن أي كيان يقوم بمعالجة البيانات الشخصية يجب أن يثبت أن لديهم سبب مشروع للقيام به. علاوة على ذلك ، فإن توجيه الخصوصية الإلكتروني الذي من المحتمل أن يدخل حيز التنفيذ في عام 2023 سيتطلب من المواقع والتطبيقات الحصول على موافقة المستخدمين قبل التقيد بها. علاوة على ذلك ، يجب أن تسمح الأعمال التجارية لبصمات الأصابع للمستخدمين بمشاهدة المعلومات التي يقومون بجمعها بالإضافة إلى النطاق والغرض والأساس القانوني.

“قياسات المتصفح لبصمات AmIUnique مع مثال”. بيير لابيردريكس ، والتر روداميتكين ، بينوا بودري. الجمال والوحش: تحويل متصفحات الويب الحديثة لبناء بصمات متصفح فريدة. الندوة السابعة والثلاثون لمعهد IEEE حول الأمن والخصوصية&P 2016) ، مايو 2016 ، سان خوسيه ، الولايات المتحدة.

لا يمكنني تقديم تعليق على هذا الموضوع لأنه لا يوجد لدي معرفة كافية باللغة المستخدمة.