Web浏览器将WebRTC用于语音和视频聊天应用程序,例如Skype for Web,Discord和Google Hangouts。这个免费的开源项目使用户无需任何额外的插件或应用程序即可建立对等连接,从而实现高效的实时通信(WebRTC中的“ RTC”)。现在,大多数现代网络浏览器默认情况下都支持并启用WebRTC,包括桌面浏览器,例如 Chrome,Firefox,Safari和Edge,以及Android和iOS上的移动浏览器.

问题在于WebRTC损害了VPN或虚拟专用网络提供的安全性。当用户连接到VPN服务器时,来自其设备的所有Internet通信都应通过加密的隧道到达VPN服务器。除其他好处外,这还可以防止网站和应用确定用户的真实IP地址,该地址被VPN服务器的地址掩盖。 IP地址是一串数字和小数,对于每台连接互联网的设备而言都是唯一的,可用于确定位置.

每当VPN用户访问启用了WebRTC的站点时,WebRTC便可以在加密隧道之外传输数据。这个 公开用户的真实IP地址和位置 到网站,这意味着广告主和其他第三方可以跟踪用户.

在本文中,我们将说明在所有主要浏览器上使用VPN时如何防止WebRTC泄漏.

首选解决方案:使用更好的VPN

并非所有VPN都遭受WebRTC泄漏的困扰。有些人在其应用程序中添加了安全功能,以防止WebRTC流量在加密的VPN隧道外传播。在我们测试过的许多VPN中,有两个脱颖而出:

- ExpressVPN

- NordVPN

尽管许多VPN声称可以防止泄漏,但许多VPN未能兑现其承诺。我们已经对这两个VPN进行了严格的泄漏测试,以确保它们在任何情况下都不会允许WebRTC泄漏。 ExpressVPN和NordVPN都可以防止WebRTC在任何Web浏览器或应用程序上泄漏.

通过注册并安装这些VPN之一,您无需担心WebRTC泄漏。无需进一步调整.

WebRTC泄漏严重性说明

在探讨防止WebRTC泄漏的其他方法之前,我们想澄清一下,并非所有泄漏都是平等的。对于WebRTC泄漏,我们将其分为两个严重级别:

- 授予权限时泄漏–不那么严重

- 未授予权限时泄漏–更严重

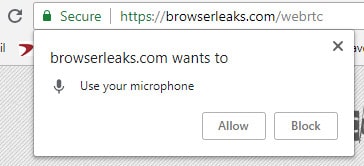

当您访问使用WebRTC的网站时,在允许网站访问您的摄像头或麦克风之前,浏览器通常会征得您的许可.

如果VPN在您授予该网站使用相机或麦克风的权限之前泄漏了您的IP地址,那将是一个很大的危险信号。这意味着任何网站都可以使用一些简单的JavaScript来监视您的IP地址并公开您的真实位置。我们将其标记为“持久性香草泄漏”,这是最严重的类型。大多数声称可以防止WebRTC泄漏的VPN至少可以阻止这种情况的发生.

除了上述两个以外,几乎所有的VPN都遭受WebRTC泄漏的严重程度降低,在WebRTC泄漏中,只有在您授予其使用麦克风或摄像头的权限后,您的IP地址才会暴露给该网站。尽管泄漏的严重程度较小,但仍然值得关注。 VPN用户应该能够安全地访问启用了WebRTC的站点,而无需暴露其IP地址.

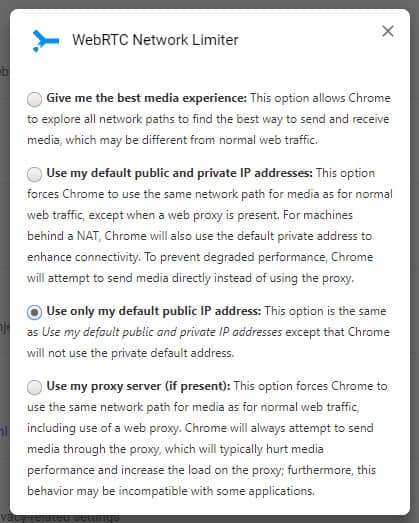

如何阻止Chrome中的WebRTC泄漏

Google Chrome需要一个简单的浏览器扩展程序才能禁用WebRTC。 WebRTC网络限制器使您可以选择WebRTC网络流量的路由方式。您可以轻松地将其配置为仅使用您的VPN的公共IP地址.

也可以看看: 适用于Chrome的最佳VPN

如何阻止Firefox中的WebRTC泄漏

在Firefox中,您可以在浏览器设置中禁用WebRTC:

- 在网址栏中,输入:about:config

- 运行一个 搜索 对于:media.peerconnection.enabled

- 双击条目将其更改为 假

请注意,您对设置所做的更改可能不会包含更新,因此,如果您的浏览器更新,则可能需要再次重新调整此设置。.

如何停止Microsoft Edge中的WebRTC泄漏

Microsoft Edge现在支持WebRTC以及其自己的专有版本(称为ORTC)。不幸的是,Edge不允许您禁用任何一个。您仅可以选择通过WebRTC连接隐藏本地IP地址,而不能选择公共IP地址.

如果您是Edge用户,并且想防止WebRTC泄漏,ExpressVPN和NordVPN都可以完成工作。通过它们各自的应用程序连接时,网站只会看到您的VPN服务器的公共IP地址,而不会看到您自己的.

也可以看看: 适用于Microsoft Edge的最佳VPN

如何阻止Safari中的WebRTC泄漏

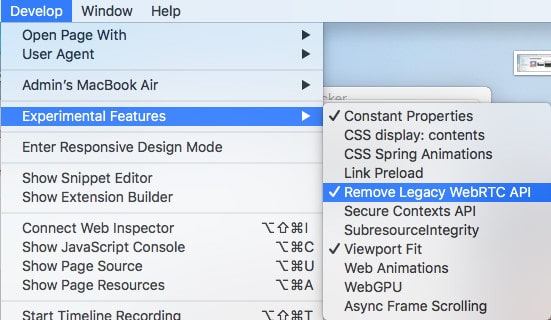

Safari默认情况下会阻止网站访问您的摄像头和麦克风,因此,我们实际上只关心此处不太严重的WebRTC泄漏类型。您可以在开发人员设置中关闭WebRTC:

- 打开Safari并转到 苹果浏览器 > 优先…

- 转到 高级 标签并选中底部的框 在菜单栏中显示“开发”菜单

- 关闭偏好设置菜单,然后转到 开发 > 实验特征

- 检查选项 删除旧版WebRTC API

也可以看看: Safari的最佳VPN

如何阻止Android上的WebRTC泄漏

在最新版的Chrome for Android(已通过8.1.0 Oreo测试)中,它是 当前无法完全禁用WebRTC. 关于此主题的许多其他教程都指示用户禁用 WebRTC Stun源头 在里面 标志 菜单,但是根据我们的经验,这是行不通的。即使我们禁用所有与WebRTC相关的设置,我们的真实IP地址也会泄漏.

值得注意的是, ExpressVPN和NordVPN确实可以防止这种泄漏 当我们通过他们的Android应用进行连接时。网站仍然可以看到IP地址,但这是VPN服务器的IP地址,而不是我们的真实IP地址.

如果我们找到在Android 8 Oreo或Android 9 Pie中禁用WebRTC的方法,我们将更新本节的内容.

也可以看看: 适用于Android的最佳VPN

如何阻止iOS上的WebRTC泄漏

您可以 仅在iOS 11或更早版本的移动Safari中禁用WebRTC. 禁用它的设置已在iOS 12中删除。对于更高版本的iOS(12+),您可以使用ExpressVPN或NordVPN的iOS应用掩盖您的真实IP地址并防止WebRTC泄漏.

在Safari浏览器中禁用WebRTC iOS 11或更早版本 与台式机版本非常相似:

- 打开 设定值 iPhone或iPad上的应用

- 向下滚动并点击 苹果浏览器 > 高级 > 实验特征

- 点击旁边的开关 删除旧版WebRTC API 所以变成绿色

如果我们遇到了在iOS 12及更高版本中解决WebRTC漏洞的方法,我们将更新本文。.

也可以看看: 适用于iPhone的最佳VPN

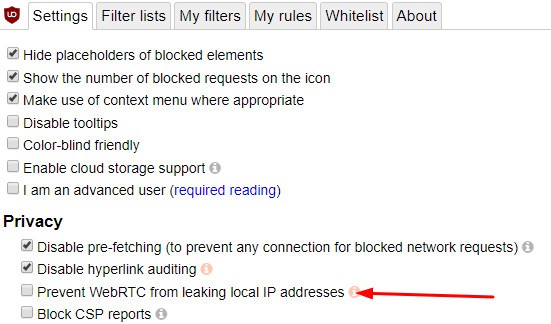

如何使用uBlock Origin阻止WebRTC泄漏

uBlock Origin是适用于Firefox和Chrome的流行浏览器插件/扩展。它可以防止您的浏览器泄露设备的本地IP地址, 但不是您的公共IP地址. 因此,我们建议更多地使用uBlock Origin作为该列表中其他解决方案的补充,并且 不是一个独立的解决方案.

安装后,只需进入 设定值 然后选中显示以下内容的框, 防止WebRTC泄漏本地IP地址.

那么VPN浏览器扩展?

不乏声称通过安全代理重定向互联网流量的浏览器插件可以像VPN一样工作. 绝大多数的VPN浏览器扩展都无法保护您免受WebRTC泄漏. 我们知道唯一可以阻止WebRTC泄漏的独立VPN插件是NordVPN。除了本机桌面和移动应用程序,其针对Chrome和Firefox的浏览器扩展还可以防止WebRTC泄漏.

禁用WebRTC不会破坏VoIP应用程序

如果您想阻止WebRTC泄漏,但想使用Google Hangouts,Discord和Skype等语音和视频聊天应用程序,则不必担心。停用WebRTC通常不会破坏这些应用;他们只需要依靠另一种沟通方式即可。虽然通话质量可能会有所下降,但是在禁用WebRTC的情况下,您仍然可以正常使用语音和视频聊天.

测试WebRTC泄漏

修复程序应用后,您可以使用Comparitech的DNS泄漏测试进行检查以确保其正常工作。此页面分为两部分进行测试:连接VPN和断开VPN连接。结果将以简单的方式向您显示您的VPN是否泄漏DNS,IPv6或WebRTC流量。您甚至可以选择是否允许麦克风和摄像头权限来确定泄漏严重性.

Tsahi Levent-Levi的“ WebRTC路线图”在CC BY 2.0下获得许可

WebRTC是一项非常有用的技术,可以使用户在不需要任何额外插件或应用程序的情况下建立对等连接,从而实现高效的实时通信。然而,WebRTC也会损害VPN或虚拟专用网络提供的安全性,因为它可以公开用户的真实IP地址和位置。本文提供了一些解决方案,以防止WebRTC泄漏,包括使用更好的VPN、禁用WebRTC、使用浏览器扩展和使用uBlock Origin等。此外,本文还提供了一些测试方法,以确保修复程序正常工作。总之,WebRTC是一项非常有用的技术,但用户需要注意其安全性问题。