Bluetoothは安価でユビキタスです。スピーカーとヘッドセット、スマートウォッチ、ゲームコントローラー、およびIoTデバイスはすべて、通信にこれらに依存しています。しかし、Bluetoothツールの新しい波では、ハッカーがプロトコルを別々に選んでおり、私たち自身のテストでは、デバイスが安全でないことが示されています.

さまざまなメーカーのワイヤレススピーカーの7つのモデルを調べたところ、最近公開されたすべてのモデルに対して脆弱であることがわかりました。 Kねえ N交渉 of Bluetooth(KNOB)攻撃。ハッカーは、被害者に警告することなく、Bluetoothデバイスを完全に制御したり、Bluetoothヘッドセットで会話を監視するなど、より潜行性の高い攻撃を実行したりできます。.

Bluetoothセキュリティテストの結果は重大なリスクを示しています

Bluetoothスピーカーの7つのモデルをテストできましたが、7つすべてが攻撃に対して脆弱であることがわかりました。テストしたモデルには、5つのハーマンカードンと現在店頭にあるJBLスピーカー、2つの古いモデルが含まれます。多様な価格帯からスピーカーを選択しようとしました.

KNOBテストでは、Android Nougatを実行するルート化されたHuawei Nexus 5を使用し、スピーカーをハイジャックするためにRaspberry Pi 3B +を使用しました。両方のデバイスは、非常に低い暗号化を強制するためにROMにパッチを当てたKNOB概念実証のバージョンを使用していました。積極的に侵害された唯一のデバイスはHarman Kardan Onyx Studio 2でしたが、すべてのデバイスは1バイトのエントロピーをネゴシエートし、脆弱です.

| ハーマン・カードン | Onyx Studio 2 | 3.0 | はい |

| ハーマン・カードン | Onyx Studio 3 | 4.1 | はい |

| ハーマン・カードン | Onyx Studio 5 | 4.2 | はい |

| ハーマン・カードン | Onyx Studio 6 | 4.2 | はい |

| JBL | フリップ5 | 4.2 | はい |

| JBL | エクストリーム2 | 4.2 | はい |

| JBL | チャージ4 | 4.2 | はい |

KNOBエクスプロイトがBluetooth標準自体を攻撃するため、テストしたすべてのスピーカーが影響を受けたことは驚くことではありません。 2023年以前に製造されたチップセットを使用するすべてのデバイスは脆弱であると報告されています。私たちは期待する Bluetooth 5.1以降を実行しているデバイスは脆弱ではありません 更新された標準に準拠している場合.

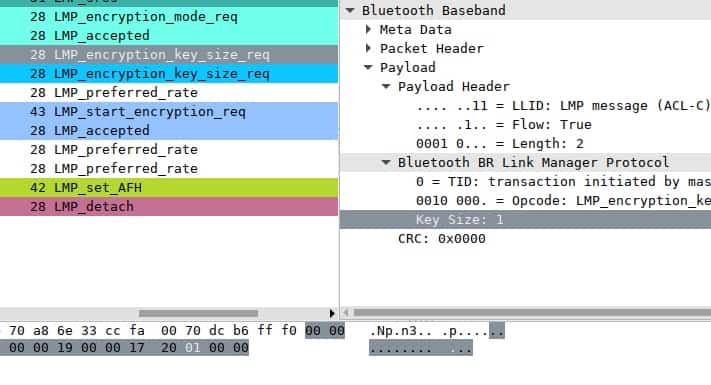

1バイトのエントロピーを要求するHuawei Nexus 5のトラフィックキャプチャ。左側の淡い青で、Onyx Studio 5が弱い暗号化を受け入れていることを確認できます。.

1バイトのエントロピーを要求するHuawei Nexus 5のトラフィックキャプチャ。左側の淡い青で、Onyx Studio 5が弱い暗号化を受け入れていることを確認できます。.

それでも、すべてのテストがポジティブに戻るのを見るのは不快でした。接続が1バイトのエントロピーを受け入れ、Wiresharkで公開されている概念実証と監視トラフィックを使用した後に接続を確認しました.

最新のデバイスであるHarman KardonのOnyx Studio 6でさえ、KNOBの報告後に製造されたにもかかわらず脆弱です。メーカーは、セキュリティリスクにもかかわらず使用されているチップセットインベントリを持っていると考えています.

Bluetooth KNOB攻撃とは?

Bluetoothは非常に丁寧な標準です。 2つのデバイスがペアになると、ネゴシエーションが開始されます。彼らが同意するものの1つは暗号化です。 Bluetoothデバイスは、リンクに対してさまざまなレベルのセキュリティを要求できます。実際には、これにより、古いデバイスが新しい電話と通信できるようになり、その逆も可能になるため、デバイスの互換性と寿命が向上します。.

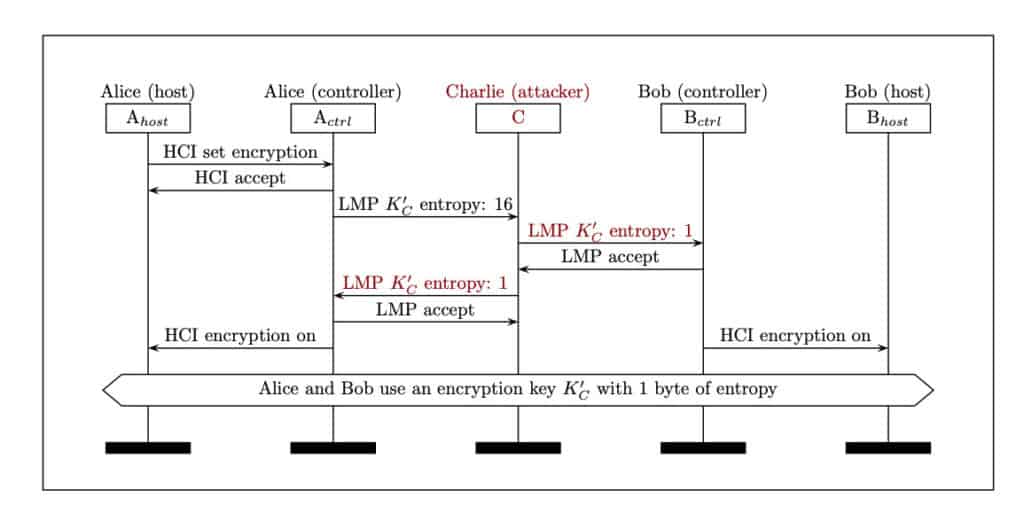

アリス、ボブ、チャーリーがKNOB攻撃のデモを行います。このホワイトペーパーの図では、チャーリーはアリスとボブに弱い暗号化を使用させるために、適切なタイミングで偽造パケットを挿入する必要があります

アリス、ボブ、チャーリーがKNOB攻撃のデモを行います。このホワイトペーパーの図では、チャーリーはアリスとボブに弱い暗号化を使用させるために、適切なタイミングで偽造パケットを挿入する必要があります

しかし、攻撃は、攻撃者が2つのデバイスに弱い暗号化を使用させることを可能にする欠陥を利用します。 KNOB攻撃が成功すると、リンクキーのエントロピーが1バイトに減少します。エントロピーのレベルは、暗号化キーが時間の経過とともにどれだけ変化するかを決定し、Bluetoothセキュリティの中核です。キーの変更は非常に遅いため、悪意のあるユーザーは簡単に解読できます.

KNOB、Daniele Antonioli、Nils Ole Tippenhauer、およびKasper Rasmussenの背後にあるチームは、夏にかけてUSENIXでエクスプロイトを提示しました。この脆弱性の影響は驚くべきものです。数十億台のBluetoothデバイスがキーネゴシエーション攻撃に対して脆弱である可能性が高い.

彼らのホワイトペーパーでは、チームは(エンファシス鉱山)、「KNOB攻撃は セキュリティとプライバシーに対する深刻な脅威 すべてのBluetoothユーザーの. 広く使用されている20年前の標準でこのような基本的な問題を発見したことに驚きました。」

攻撃のエスカレーション

KNOBがドアを開いたので、攻撃をさらに一歩進めることにしました。制御された環境では、復号化されたリンクへのアクセスを活用して、Bluetoothセッションをハイジャックできました.

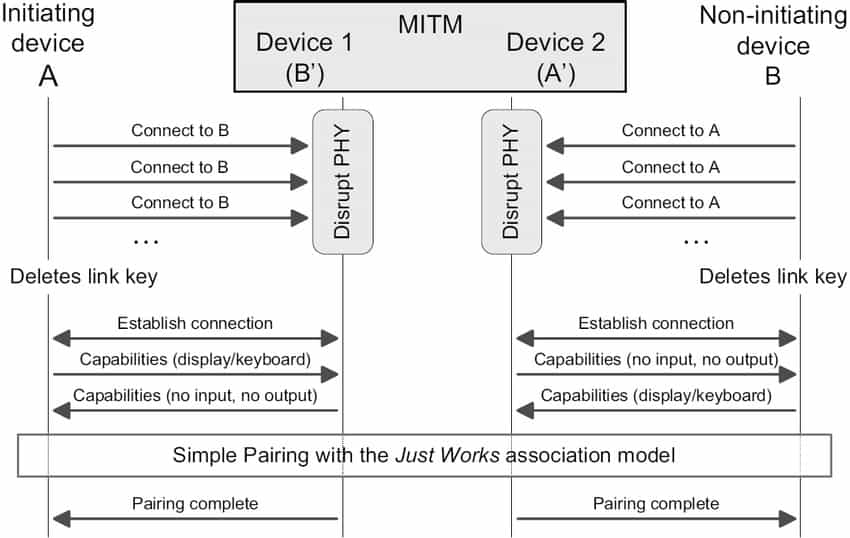

中間の男を設定する

KNOBを使用してリンク暗号化を解読した後、MitMのリレーを設定することにより、攻撃をエスカレートすることができました。公開されているツールを使用して、ターゲットデバイスのクローンを作成し、MitMリレーをセットアップしました.

KNOB攻撃では、攻撃者がクリアテキストでセッションを見ることができるため、Man in the Middleのセットアップがはるかに簡単になります。これを利用して、被害者とデバイスの間のリンクを混乱させないように見える攻撃を構築することができました。

KNOB攻撃では、攻撃者がクリアテキストでセッションを見ることができるため、Man in the Middleのセットアップがはるかに簡単になります。これを利用して、被害者とデバイスの間のリンクを混乱させないように見える攻撃を構築することができました。

リレーが完了し、Bluetoothパケットが表示されると、スピーカーに向かうデータを傍受して変更することにより、攻撃者の役割を果たすことができました。.

攻撃したデバイスは、Bluetooth 3.0とA2DP 1.3を実行しているHarman Kardon Onyx Studio 2にアクセスした最も古いデバイスでした。新しいバージョンのデバイスでは、このような攻撃をより困難にするためにパケットの他の対策を実装する可能性があります.

セッションのハイジャック

ハイジャックを完了するために、Pythonスクリプトを作成して、 Mと 私n t彼 Mミドル(MitM)リレー、変更されたパケットを再送信します。この場合、スピーカーに送信されるオーディオストリームを置き換えました.

実際、スピーカーを制御して、再生する曲を変更することができました。犠牲者はBluetoothセッションから切断されません。リンクはまだアクティブですが、スピーカーではなく、制御する中継デバイスに情報を送信しています.

攻撃者がリレーデータストリームを有効に保つように注意している限り, 被害者の観点からは、セッションが攻撃を受けている兆候はありません, 音楽の変化は別として.

Bluetoothセキュリティで何が起こっているのか?

現在、巨大な新しいBluetoothの脆弱性が出現しているのは偶然ではありません。 Bluetoothトラフィックが空中を移動する際に、ハッカーがBluetoothトラフィックを明確に把握できるようにする新しいツールが最近リリースされました.

これらのユーティリティのいくつかは、まだまだ荒削りですが、すぐに改善されています。さらに重要なことは、以前はBluetoothハッカーにとって唯一の選択肢であった非常に高価なハードウェアの必要性を排除したことです。.

これらのユーティリティは、大衆向けのBluetoothセキュリティの研究を開始しています。 Ellisys Bluetooth Explorerのような高価なオールインワンソリューションではなく、研究者はデバッグモードで動作する安価ですぐに利用可能なデバイスを使用しています.

これは、Bluetoothセキュリティセグメントにおける大きな海の変化の始まりであると考えられます。ユーザーは、これらのツールチェーンを使用して、さらに多くのエクスプロイトが開発されていることに注意する必要があります。.

最新のBluetoothハッカーのツールキット

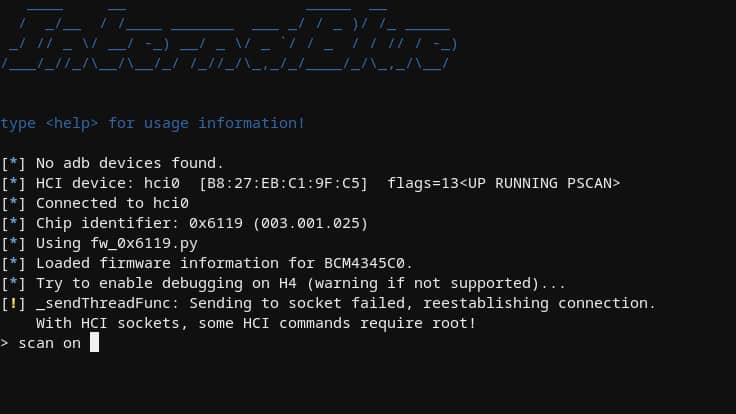

Bluetoothセキュリティの研究の一環として、最新のテストラボを設置しました。 Raspberry Pi 3B +およびルート化されたNexus 5スマートフォンとともに、次のソフトウェアパッケージを使用して調査を実施しました.

内部ブルー 研究者にBluetoothデバイスへの低レベルのアクセスを提供するテストベッドです。関係する研究者によると、それはKNOB攻撃の開発の鍵でした。 Internalblueは、トラフィックのログ記録、メモリのダンプ、パケットの送信、アセンブリ命令のプッシュ、ブレークポイントの設定などを行うことができます.

ガットツール 探索するためのユーティリティです B歯 Lわー Energy(BLE)デバイス、特定の省電力機能を備えたBluetoothコア標準の新しい派生製品。研究者は、ペアになっていないユーザーが情報を求めてデバイスをポーリングできるため、BLE標準に興味を持っています.

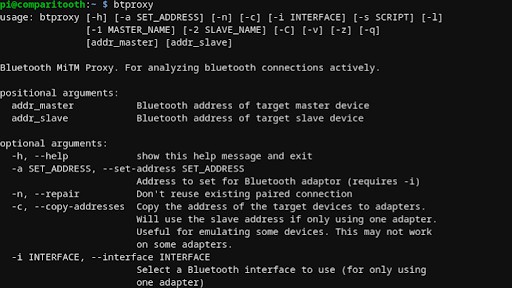

btproxy 研究者が2つのデバイス間のトラフィックを分析するためのMitMリレーを作成するのに役立ちます。攻撃者はこのソフトウェアを使用して、Bluetoothデバイスを盗聴し、自分のデータを接続に注入します.

これらのユーティリティは、いくつかの専用ツールとともに、研究者にとって大きな資産であり、Bluetoothセキュリティの重大な欠陥を明らかにしています.

チャンネルホッピングはBluetoothの節約効果です

これらのエクスプロイトが日常の迷惑にならないようにする要因が1つある場合、それはBluetoothの回復力です。 KNOBを実行するには、ペアリングの瞬間に攻撃者が立ち会う必要があります。それ以外の場合、攻撃者はデバイスが存在している間にデバイスを強制的に再ペアリングすることを試みる必要があります.

これらの再ペアリング攻撃は実行が困難です。場合によっては、ハードウェアの脆弱性を悪用することもありますが、デバイスを強制的に接続して再度ペアリングさせる唯一の保証された方法は、ノイズでスペクトルを爆発させることによって接続を中断することです.

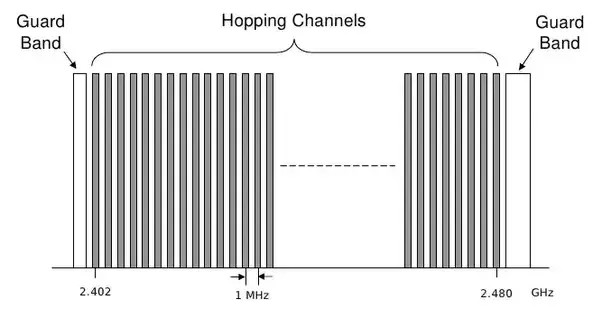

Bluetoothスペクトルは、79個の1MHz幅の帯域に分割されます。すべてのBluetoothデバイスは、毎秒1,600回、異なる帯域にホッピングできます。これにより、一部の再ペアリング攻撃に対して接続の復元力が高まります

Bluetoothスペクトルは、79個の1MHz幅の帯域に分割されます。すべてのBluetoothデバイスは、毎秒1,600回、異なる帯域にホッピングできます。これにより、一部の再ペアリング攻撃に対して接続の復元力が高まります

幸いなことに、Bluetoothには堅牢なシステムがあり、再ペアリング攻撃を防ぎます。 Bluetoothスペクトルは、79の個別の1MHz帯域に分割されます。デバイスは、これらの帯域を1秒間に1,600回、ランダムにホップします。中断を保証するのに十分なノイズを生成するために、攻撃者は高出力のマルチチャネル周波数ジャマーを使用して身をさらす必要があります.

これらのデバイスは違法です。法執行機関が三角測量やその他の方法を使用して日常的に発見しており、それらを使用することは大きなリスクです。テストでは、再ペアリング攻撃は実行しませんでした。代わりに、十分に動機付けられた攻撃者がそのような攻撃を実行できると規定しました.

ノブの心配な意味

これらのスピーカーに対する攻撃は、ハッカーがBluetoothの制御を悪用できる無害な方法を強調していますが、間違いはありません。ドアは大きく開いたままになっています。 KNOB攻撃の作成者は、彼らの論文で、この脆弱性が非常に深刻な方法で活用される可能性があるという懸念を共有しました。.

たとえば、Bluetoothインターネットアダプターを攻撃し、トラフィックを傍受する可能性があります。または、仮想アシスタントにコマンドを発行するために使用されているBluetoothヘッドセットを攻撃し、悪意のあるコマンドを挿入するか、応答を監視します.

KNOBはBluetoothハッカーの始まりに過ぎません。Bluetoothハッカーは最近、新しいオープンソースツールを入手し、ハードウェアのロックを解除してデバイスの探索を支援しています

KNOBはBluetoothハッカーの始まりに過ぎません。Bluetoothハッカーは最近、新しいオープンソースツールを入手し、ハードウェアのロックを解除してデバイスの探索を支援しています

また、認証メカニズムとしてのBluetoothの使用の増加についても懸念しています。たとえば、Rideshareアプリによって貸し出される電動スクーターの中には、Bluetoothを使用してユーザーアカウントとスクーターをペアリングするものがあります。これらの認証メカニズムに対する攻撃により、盗難または詐欺が可能になる場合があります.

この脆弱性の影響は非常に心配です. 誰もが自分のBluetooth接続が安全でないと想定する必要があります.

Bluetoothセキュリティの欠陥について消費者ができること?

個人が古いBluetoothハードウェアの購入と使用を停止することは非常に重要です。メーカーが影響を受けるデバイスのかなりの数にパッチを当てることができるとは考えられません。 Bluetoothデバイスは更新が難しい傾向があり、場合によってはファームウェアにまったくパッチを当てることができない場合があります.

可能な場合は、メーカーの公式アプリを使用して古いBluetoothデバイスに接続し、アップデートを実行してください。アップデートが利用できない場合は、リスクに注意し、いくつかの常識的なガイドラインに従うようにしてください。

- Bluetoothデバイスを介した機密性の高い会話はしないでください

- 使用していないときは携帯電話とコンピューターのBluetoothを無効にします

- サイトアクセス制御にBluetoothに依存しないでください

- Bluetooth 5.1以降を使用するデバイスを探します

- Bluetoothデバイスを使用して仮想アシスタントと通信しないでください

- Bluetoothインターネットアダプターの使用を避ける

Bluetoothセキュリティの欠陥が明らかになると、消費者はこれらのデバイスに関連するリスクを常に意識する必要があります。 KNOBは多くの新たな脅威の最初のものに過ぎず、標準自体に影響を与えるという事実は、一般的なBluetoothセキュリティの状態の悪い兆候です.

に関するこの記事は非常に重要です。Bluetoothは現代のテクノロジーにおいて非常に重要な役割を果たしており、多くのデバイスがBluetoothに依存しています。しかし、この記事で述べられているように、Bluetoothにはセキュリティ上の問題があります。特に、KNOB攻撃は非常に深刻な問題であり、Bluetoothデバイスが攻撃に対して脆弱であることが示されています。消費者は、Bluetoothデバイスを使用する際には注意を払い、セキュリティ上の問題に対処するために可能な限りの措置を講じる必要があります。