El pirateo ético es el proceso de intentar penetrar en los sistemas y redes de computadoras con la intención de localizar debilidades y vulnerabilidades (reales y potenciales) que podrían ser explotadas por piratas informáticos maliciosos. Cualquier información descubierta se utiliza para mejorar la seguridad del sistema y eliminar las lagunas. ¿Suena interesante? Entonces, un curso de piratería ética en línea es para ti.

La piratería ética a veces se conoce como pruebas de penetración, prueba de intrusión o equipo rojo. Hay muchos tipos de hackers, y los hackers éticos generalmente se conocen como hackers de sombrero blanco. Esta habilidad tiene una gran demanda y un curso de piratería de sombrero blanco puede impulsar su carrera de seguridad cibernética.

Una búsqueda rápida arrojará una tonelada de resultados para un curso de piratería ética en línea, pero no todos valen la pena. Revelamos más sobre nuestros cursos favoritos a continuación, pero si tiene prisa, estas son nuestras mejores opciones para los mejores cursos de piratería ética:

- StationX – El paquete completo del curso de piratería ética

- Udemy: aprende piratería ética desde cero

- Cybrary – El arte de la explotación

- EH Academy – La seguridad cibernética completa & Curso de piratería

- Seguridad ofensiva – Metasploit desatado

- Coursera – Criptografía

Hemos incluido una variedad de tipos de cursos en nuestra lista, pero aquí hay algunas cosas en las que pensar al decidir cuál probar primero:

- No te pases de la cabeza. Algunos cursos asumen un cierto nivel de conocimientos básicos, mientras que otros están dirigidos a principiantes completos. Elija un curso que esté en el nivel adecuado para usted.

- Considerar requisitos mínimos. Tenga en cuenta que necesitará un software específico para seguir algunos cursos, así que prepárese para reunir algunos recursos si es necesario.

- Busque ofertas especiales. Los cursos pagados suelen ser de mayor calidad, pero pueden ser caros. Sin embargo, muchas compañías ofrecen ofertas especiales, por lo que terminas pagando muy poco por un curso de calidad superior.

- Cuidado con los estafadores. Los piratas informáticos poco éticos se aprovechan de los aficionados, así que tenga cuidado de no registrarse con piratas informáticos poco éticos que prometen enseñarle las cuerdas.

Ver también: Los mejores cursos de seguridad cibernética para principiantes

Los mejores cursos de piratería ética disponibles en línea

Aquí está nuestra lista de los mejores cursos de piratería ética:

1. StationX – El paquete completo del curso de piratería ética (pago – principiante)

El paquete completo de cursos de piratería ética de StationX es nuestra mejor opción para el mejor curso de piratería ética y es realmente el estándar de oro para la capacitación de piratas informáticos de sombrero blanco. Esta curso integral desarrollado con principiantes en mente y contiene todo lo que necesita saber sobre piratería ética y cómo proteger los sistemas contra ataques.

Comienza con una terminología básica y le muestra cómo instalar el software requerido y cómo configurar un laboratorio de pruebas de penetración. Además de la piratería ética y las pruebas de penetración, también aprenderá sobre la piratería y las pruebas para sitios web y redes, ingeniería social y el uso de Android para probar la seguridad del sistema informático.

Su instructor es el informático y hacker ético Zaid Al Quraishi..

Costo:

Este paquete generalmente cuesta $ 500, pero los lectores de Comparitech ahorran un 87% y se benefician de cinco cursos por solo $ 65.

Cursos en paquete:

- Piratería ética desde cero

- Hackeo de sitios web desde cero

- Hackeo de redes desde cero

- Ingeniería social desde cero

- Hackear usando Android

Requisitos:

- Habilidades básicas de TI

- Adaptador inalambrico

2. Udemy: aprende piratería ética desde cero (pago – principiante)

Este es un curso de piratería ética muy completo para principiantes absolutos sin conocimientos previos de piratería o pruebas de penetración. Se centra en el lado práctico de las pruebas de penetración, pero no descuida la teoría, por ejemplo, cómo los dispositivos interactúan dentro de una red.

Primero aprenderás Cómo configurar un laboratorio de pruebas en su propia máquina, y cómo instalar el sistema operativo Kali Linux. No se preocupe si no está familiarizado con Linux; aprenderá rápidamente los comandos básicos que necesita para interactuar con el terminal Kali Linux.

Costo:

Aproximadamente $ 150, aunque Udemy ofrece especiales regulares.

PROPINA: Este curso está incluido como parte del paquete StationX Ethical Hacking.

Cubiertas

- Prueba de penetración de red

- Ganando acceso

- Post explotación

- Prueba de penetración de aplicaciones web

Duración:

- 12.5 horas de video a pedido (aproximadamente 120 videos)

Requisitos:

- Habilidades básicas de TI

- Adaptador inalambrico

Más: Udemy ofrece un portal fácilmente navegable a una amplia gama de cursos de piratería ética, gratuitos y de pago. Realizar una búsqueda en “piratería ética” arroja más de 800 coincidencias, más de 40 de ellas gratuitas. Algunas sugerencias para comenzar:

- ¡Comience Kali Linux, Hacking ético y Pruebas de penetración! (Gratis – Principiante): ofrece un tutorial completo sobre cómo instalar VirtualBox, incluso en Windows 8.1, y ejecutar Kali Linux en cualquier entorno. Aprenda a crear un entorno virtual y los conceptos básicos de la terminal de Linux. Todo lo que necesitas es una conexión rápida a internet. (4 horas)

- Tutorial de Kali Linux para principiantes (pago – principiante): se centra en la configuración del sistema operativo Kali Linux para construir objetivos de Linux desde cero para hackear. No se requieren conocimientos previos de Linux. Deberá tener una comprensión básica de los conceptos de redes y de los conceptos de piratería ética, como el escaneo de puertos, el escaneo de vulnerabilidades, etc. (5,5 horas)

3. Cybrary – El arte de la explotación (Gratis – Intermedio)

El desbordamiento del búfer ocurre cuando un programa, mientras escribe datos en un búfer, sobrepasa los límites del búfer y sobrescribe las ubicaciones de memoria adyacentes, creando una posible vulnerabilidad de seguridad. En este curso de piratería ética, escribirás un script de Python y lo usarás para hackear un sistema afectado con desbordamiento de búfer.

Cubiertas

- Vulnerabilidad y explotación

- Desbordamiento de búfer

Duración:

- 3 horas de video a pedido

Requisitos:

- Experiencia previa en codificación

Más: Los cursos de Cybrary son totalmente gratuitos y cubren una amplia gama de materias, pero debe pagar si desea un certificado de finalización o para acceder a las evaluaciones y exámenes (aproximadamente $ 99 por mes). El sitio web está bien organizado con la opción de seleccionar cursos de piratería ética adecuados para una carrera profesional específica, por ejemplo, probador de penetración o ingeniero de redes, e incluso crear su propio programa de estudios..

Puede buscar cursos por tipo de habilidad, nivel o certificación. Cuando se registre, se lo dirigirá a su panel de control, que muestra los cursos que ha completado o con los que está ocupado, sus certificaciones e incluso las publicaciones que ha publicado en la comunidad Cybrary. Este sitio es ideal si desea crear una cartera de conocimientos, realizar un seguimiento de su progreso y, en última instancia, elegir una o más certificaciones.

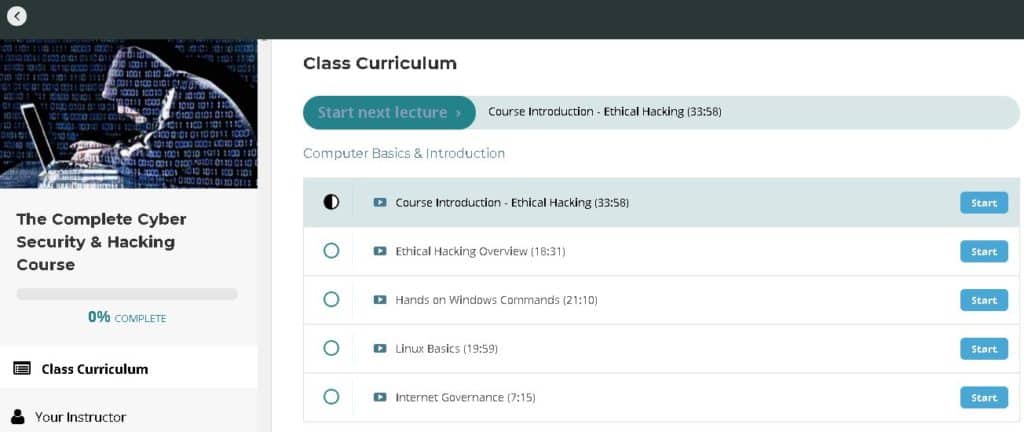

4. EH Academy – La seguridad cibernética completa & Curso de Hacking (Gratis – Principiante a Intermedio)

Este curso de piratería ética cubre los conceptos básicos de la piratería de sombrero blanco, incluido un video detallado sobre cómo configurar un laboratorio. También recibirá una introducción a las herramientas Nmap y Metasploit y aprenderá los comandos básicos de Windows y Linux. Un buen detalle es que debajo de cada video puedes comentar o publicar preguntas para el instructor u otros estudiantes.

Cubiertas

- Conceptos básicos de informática e introducción

- Configurando tu laboratorio

- Recopilación de información

- Piratería del sistema

- Hackeo del servidor web (sitio)

Duración:

- 1,5 días

Requisitos:

- Conexión a internet confiable

Más: Para el hacker avanzado, EH Academy ofrece una amplia gama de cursos especializados de piratería ética, la mayoría de ellos pagados (que van desde $ 50 a $ 200). Algunos ejemplos son el uso de Python para pruebas de penetración ofensivas, pruebas avanzadas de penetración de aplicaciones móviles, capacitación en pruebas de penetración de aplicaciones iOS, capacitación de Metasploit para pruebas de penetración & Hacking Ético y Hacking VoIP & Entrenamiento de pruebas de penetración.

5. Seguridad ofensiva – Metasploit desatado (Gratis – Intermedio a Avanzado)

El curso de piratería ética Metasploit Unleashed en profundidad es proporcionado por Offensive Security. El objetivo de la organización al proporcionar el curso es aumentar la conciencia de los niños de África Oriental que no tienen privilegios. El curso asume que comprende algunos fundamentos, por ejemplo, comandos de interfaz de línea de comandos y scripts.

Cubiertas

- Todo lo que necesitas saber para comenzar a utilizar Metasploit

- Práctica práctica desde la recopilación de información hasta la escritura de un simple fuzzer

Duración:

- Ritmo propio

Requisitos:

- Conexión a internet confiable

- Una máquina virtual (también conocida como hipervisor) para alojar sus laboratorios

- Mínimo 10 gigabytes de espacio de almacenamiento.

- RAM suficiente (marque debajo Requisitos en el Introducción sección para calcular cuánto necesitará)

- El requisito mínimo para VMware Player es un procesador de 400 MHz o más rápido (se recomienda 500MHz)

- Kali Linux (descargar bajo Requisitos en el Introducción sección)

- Una máquina virtual VMware vulnerable para escanear y atacar (descargue “Metasploitable” en Requisitos en el Introducción sección)

6. Coursera – Criptografía (Gratis – Intermedio)

Al final de este curso de piratería ética, proporcionado por la Universidad de Maryland a través de Coursera, tendrá una sólida comprensión de las primitivas criptográficas de amplio uso en la actualidad. También aprenderá cómo combinarlos para desarrollar protocolos modernos para una comunicación segura.

Cubiertas

- Fundamentos y aplicaciones prácticas de la criptografía moderna.

Duración:

- 7 semanas

Requisitos:

- Alguna experiencia cubriendo matemáticas discretas y probabilidad básica

- Exposición previa a algoritmos será útil

- Familiaridad con la programación en un lenguaje tipo C

- Madurez matemática

Más: Los MOOC (Massive Open Online Courses) son clases gratuitas en línea de nivel universitario abiertas a todos. Aparentemente son “más populares que el queso”. No cuentan para los créditos de grado, pero los futuros empleadores los apreciarán como capacitación a nivel de grado.

El método de instrucción suele ser un video, pero los cerebros de los instructores pueden seleccionarse en foros virtuales y durante las sesiones de chat. Existen varios tipos de evaluaciones, desde la evaluación por pares hasta los exámenes formales, según el curso. Algunos de los cursos tienen horarios fijos y la mayoría tarda entre seis y ocho semanas en completarse.

¿Es legal el hackeo ético??

Si. En 2015, el Bibliotecario del Congreso emitió una serie de exenciones a la Ley de Derechos de Autor del Milenio Digital de 1998, que efectivamente permite a los piratas informáticos de piratas informáticos piratear software en nombre de la investigación y a condición de que revelen cualquier vulnerabilidad ellos pueden encontrar. Este tema controvertido es cada vez más relevante a medida que más elementos cotidianos, incluidos vehículos, contienen computadoras.

Un hacker ético debe cumplir con las siguientes pautas (informales):

- Obtenga permiso expreso (por escrito, preferiblemente) para intentar penetrar en el sistema de una organización.

- Sea respetuoso con todas las reglas y políticas de la compañía..

- Notificar a la compañía de todas las debilidades y vulnerabilidades encontradas.

- Deje el sistema en la forma en que se encontró, es decir, no cree ninguna debilidad que pueda explotarse en una fecha posterior.

- Mantenga un registro escrito de lo que se hace en el sistema.

- No viole las leyes de un país, por ejemplo, haciendo algo que viole los derechos de autor, la propiedad intelectual, las leyes de privacidad, etc..

¿Por qué tomar un curso de piratería ética??

Una organización puede contratar a un pirata informático ético para intentar piratear su sistema informático dentro de ciertas restricciones establecidas por la ley de la empresa y el país. Una empresa también puede capacitar a un miembro del personal para que desempeñe este rol internamente. A veces, los piratas informáticos éticos son simplemente “geeks” autoproclamados que piratean su propio tiempo, pero no de manera destructiva. Este tipo de hackers lo hacen “por diversión” y, si son cazarrecompensas, incluso se les paga si encuentran un vacío en el sistema de una organización.

Si decides someterte a un entrenamiento de hacker de sombrero blanco, estarás en excelente compañía. Por ejemplo, un hecho poco conocido sobre Sir Timothy John Berners-Lee, mejor conocido como el inventor de la World Wide Web, es que fue un hacker en sus primeros años. Según Investopedia, “Como estudiante en la Universidad de Oxford, Berners-Lee tuvo prohibido usar las computadoras de la universidad después de que él y un amigo fueron atrapados pirateando para obtener acceso a áreas restringidas”.

Uno de los hackers de sombrero blanco más notorios en los últimos tiempos es Kevin Mitnick, descrito una vez por el Departamento de Justicia de los EE. UU. Como “el delincuente informático más buscado en la historia de los Estados Unidos”. Después de cumplir una condena por piratería ilegal, reformado y se convirtió en un consultor de piratería ética pagado para numerosas compañías Fortune 500, así como para el FBI.

Como carrera, la piratería ética puede ser bastante lucrativa. Según el Instituto InfoSec, los salarios de los piratas informáticos éticos certificados en 2023 oscilaron entre $ 24,760 y $ 111,502, con un pago de bonificación de hasta $ 17,500. Una encuesta de Indeed de 2023 descubrió que los salarios de piratería ética iban desde aproximadamente $ 67.703 por año para un analista de redes hasta $ 115,592 por año para un probador de penetración.

El Informe de Salarios y Empleos de Profesionales de Seguridad Cibernética de Exabeam 2023 encontró que el 23.7 por ciento de los profesionales de seguridad encuestados tenían una certificación CEH (más sobre eso a continuación).

Certificación de curso de piratería ética

La credencial de hacking ético más ampliamente reconocida es la credencial Certified Ethical Hacker (CEH) del EC-Council. Tú no tiene que inscribirse en su curso antes de tomar el examen, pero todos los estudiantes de autoaprendizaje deben pasar por un proceso formal de elegibilidad. Puede tomar uno o más de los cursos mencionados anteriormente y solicitar la acreditación por separado..

El EC-Council también ofrece la credencial de Certified Network Defense Architect (CNDA). Para ser elegible para el curso, primero debe obtener la certificación CEH del EC-Council y debe ser empleado de una agencia gubernamental o militar, o ser un empleado contratado del gobierno de los EE. UU..

Las habilidades esenciales para convertirse en un maestro hacker

A menos que se especialice en un área en particular, por ejemplo, móvil o forense, un curso formal de talla única generalmente toca el siguiente tema:

- Desbordamientos de búfer, criptografía, denegación de servicio, enumeración, cortafuegos, explotación, huellas dactilares, huellas digitales, tipos de piratas informáticos, pirateo de plataformas móviles, pirateo de aplicaciones web, pirateo de servidores web, pruebas de penetración, reconocimiento, escaneo de redes, secuestro de sesiones, olfateo, ingeniería social , inyección sql, piratería de sistemas, secuestro de tcp / ip, herramientas de piratería, troyanos y puertas traseras, virus y gusanos, y piratería inalámbrica.

En resumen, OCCUPYTHEWEB, para comenzar, esto es lo que realmente necesita dominar:

- Conocimientos básicos de informática (no solo MS Word, sino también usar la línea de comandos, editar el registro y configurar una red

- Habilidades de redes (por ejemplo, comprender enrutadores y conmutadores, protocolos de Internet y TCP / IP avanzado)

- Habilidades de Linux (no son negociables)

- Herramientas de hackers (por ejemplo, Wireshark, TcpDump y Kali Linux)

- Virtualización

- Conceptos y tecnologías de seguridad (como SSL, IDS y firewalls)

- Tecnologías inalámbricas

- Scripting (por ejemplo, Perl, BASH y Windows PowerShell)

- Habilidades de base de datos (comenzando con SQL)

- Programación web y aplicaciones (cómo los atacan los hackers)

- Forense digital

- Criptografía (encriptación)

- Ingeniería inversa

Otros recursos de piratería ética

Los cursos formales de piratería ética son ideales para la capacitación en el trabajo en un nicho específico. Alternativamente, muchos hackers abogan por el autoaprendizaje. La ventaja de esto es que puede descubrir su campo de interés particular. A continuación se presentan algunos otros recursos gratuitos, tutoriales, desafíos prácticos y artículos sobre piratería ética..

- Tutorial de piratería – Acceda a este sitio con cuidado; Algunos de estos consejos y trucos son cuestionables, si no completamente ilegales. La razón por la que lo incluimos es que una de las responsabilidades de un hacker ético es saber qué está haciendo su contraparte malvada.

- Hackear este sitio – Un campo de entrenamiento gratuito, seguro y legal para que los hackers prueben y amplíen sus habilidades de piratería. Incluye un canal IRC donde puedes conectarte con otros sombrereros blancos y hacer preguntas.

- Ejercicios de explotación – Como su nombre lo indica, vea si puede detectar vulnerabilidades de código en una serie de desafíos avanzados de piratería.

- Crypto Pals – Ocho conjuntos de desafíos criptográficos. No necesita saber acerca de la criptografía, pero debe estar familiarizado con al menos un lenguaje de codificación convencional. Debe realizar los 48 ejercicios, ya que parte del código se utiliza en desafíos posteriores..

- Vuln Hub – Este sitio ofrece una forma realmente divertida de practicar sus habilidades en talleres prácticos, por ejemplo, descargue una VM personalizada y luego intente obtener acceso de nivel raíz.

- Youtube – Perfecto para el hacker ético perezoso; todo lo que necesitas son palomitas de maíz. Simplemente busque “curso de piratería ética”.

- Punto de tutoriales – El Tutorial de piratería ética proporciona una buena descripción general para principiantes.

- Entrenamiento de seguridad abierta – El curso de Técnicas de piratería y detección de intrusiones está bajo una licencia Creative Commons para que pueda usarlo para capacitar a los empleados en la empresa. Todos los materiales son suministrados; solo agrega un instructor. El creador del curso está disponible para capacitación en el sitio.

Para mejorar su experiencia de aprendizaje, podría considerar unirse a un foro de piratería ética o pagarle a un pirata informático ético para que comparta sus conocimientos y experiencia con usted. Si está interesado en una herramienta o plataforma en particular, la mayoría de los proveedores de software de piratería proporcionan tutoriales detallados para sus aplicaciones.

Feliz pirateo y mantente legal!

Imagen para Sombrero Blanco para Hacker por zeevveez vía Flickr. Bajo licencia CC BY 2.0

ía sobre la seguridad de la red, la ingeniería social y la protección de datos. Este curso es ideal para aquellos que buscan una carrera en seguridad cibernética o para aquellos que desean mejorar sus habilidades en piratería ética. Sin embargo, tenga en cuenta que este curso es de pago y puede ser costoso para algunos. 2. Udemy: aprende piratería ética desde cero (pago – principiante) Este curso de Udemy es una excelente opción para aquellos que son nuevos en la piratería ética y desean aprender desde cero. El curso cubre los fundamentos de la piratería ética, incluyendo la terminología básica, la configuración del laboratorio de pruebas de penetración y la identificación de vulnerabilidades. También aprenderá sobre herramientas de piratería ética como Nmap, Metasploit y Wireshark. Este curso es de pago, pero a menudo hay ofertas especiales disponibles. 3. Cybrary – El arte de la explotación (Gratis – Intermedio) Cybrary es una plataforma de aprendizaje en línea gratuita que ofrece una variedad de cursos de seguridad cibernética, incluido el curso de piratería ética “El arte de la explotación”. Este curso es ideal para aquellos que ya tienen conocimientos básicos de piratería ética y desean mejorar sus habilidades. Aprenderá sobre la explotación de vulnerabilidades, la ingeniería inversa y la creación de exploits. 4. EH Academy – La seguridad cibernética completa & Curso de Hacking (Gratis – Principiante a Intermedio) EH Academy ofrece un curso gratuito de seguridad cibernética completo que incluye un curso de piratería ética. Este curso es ideal para aquellos que son nuevos en la seguridad cibernética y desean aprender sobre piratería ética y otras habilidades de seguridad cibernética. Aprenderá sobre la identificación de vulnerabilidades, la explotación de vulnerabilidades y la protección de sistemas contra ataques. 5. Seguridad ofensiva – Metasploit desatado (Gratis – Intermedio a Avanzado) Este curso de Seguridad ofensiva se centra en el uso de