Le piratage éthique est le processus consistant à tenter de pénétrer les systèmes et réseaux informatiques dans le but de localiser les faiblesses et vulnérabilités (réelles et potentielles) qui pourraient être exploitées par des pirates malveillants. Toutes les informations découvertes sont ensuite utilisées pour améliorer la sécurité du système et combler les failles. A l’air intéressant? Alors un cours de piratage éthique en ligne est pour vous.

Le piratage éthique est parfois appelé tests de pénétration, tests d’intrusion ou red teaming. Il existe de nombreux types de pirates, et les pirates éthiques sont généralement appelés pirates de chapeau blanc. Cette compétence est très demandée et un cours de piratage de chapeau blanc peut relancer votre carrière en cybersécurité.

Une recherche rapide donnera une tonne de résultats pour un cours de piratage éthique en ligne, mais ils ne valent pas tous votre temps. Nous en révélons plus sur nos cours préférés ci-dessous, mais si vous êtes pressé, voici nos meilleurs choix pour les meilleurs cours de piratage éthique:

- StationX – L’ensemble complet de cours de piratage éthique

- Udemy – Apprenez le piratage éthique à partir de zéro

- Cybrary – L’art de l’exploitation

- EH Academy – La cybersécurité complète & Cours de piratage

- Sécurité offensive – Metasploit déchaîné

- Coursera – Cryptographie

Nous avons inclus une gamme de types de cours dans notre liste, mais voici quelques éléments à prendre en compte pour décider lequel essayer en premier:

- N’allez pas au-dessus de votre tête. Certains cours supposent un certain niveau de connaissances de base, tandis que d’autres s’adressent à des débutants complets. Choisissez un cours qui vous convient.

- Tenir compte des exigences minimales. Gardez à l’esprit que vous aurez besoin d’un logiciel spécifique pour suivre certains cours, alors soyez prêt à rassembler des ressources si nécessaire.

- Rechercher des offres spéciales. Les cours payants sont souvent de meilleure qualité, mais ils peuvent coûter cher. Cependant, de nombreuses entreprises proposent des offres spéciales, vous finissez donc par payer très peu pour un cours de qualité supérieure.

- Attention aux escrocs. Les pirates non éthiques s’attaquent aux amateurs, alors faites attention de ne pas vous inscrire avec des pirates non éthiques qui promettent de vous enseigner les cordes.

Voir également: Meilleurs cours de cybersécurité pour les débutants

Les meilleurs cours de piratage éthique disponibles en ligne

Voici notre liste des meilleurs cours de piratage éthique:

1. StationX – L’ensemble complet de cours de piratage éthique (payant – débutant)

Le pack complet de cours de piratage éthique de StationX est notre premier choix pour le meilleur cours de piratage éthique et est vraiment la référence en matière de formation des hackers à chapeau blanc. Cette cours complet a été développé pour les débutants et contient tout ce que vous devez savoir sur le piratage éthique et comment sécuriser les systèmes contre les attaques.

Il commence par la terminologie de base et vous montre comment installer le logiciel requis et comment configurer un laboratoire de tests de pénétration. Outre le piratage éthique et les tests de pénétration, vous découvrirez également le piratage et les tests pour les sites Web et les réseaux, l’ingénierie sociale et l’utilisation d’Android pour tester la sécurité des systèmes informatiques..

Votre instructeur est partout informaticien et hacker éthique Zaid Al Quraishi.

Coût:

Ce forfait coûte généralement 500 $, mais les lecteurs de Comparitech économisent 87% et bénéficient de cinq cours pour seulement 65 $.

Cours en bundle:

- Piratage éthique à partir de zéro

- Piratage de site Web à partir de zéro

- Piratage de réseau à partir de zéro

- L’ingénierie sociale à partir de zéro

- Piratage avec Android

Exigences:

- Compétences informatiques de base

- Adaptateur sans fil

2. Udemy – Apprenez le piratage éthique à partir de zéro (Payé – Débutant)

Il s’agit d’un cours de piratage éthique très complet pour les débutants absolus sans aucune connaissance préalable du piratage ou des tests de pénétration. Il se concentre sur le côté pratique des tests de pénétration, mais ne néglige pas la théorie, par exemple, comment les appareils interagissent à l’intérieur d’un réseau.

Vous apprendrez d’abord comment mettre en place un laboratoire de test sur votre propre machine, et comment installer le système d’exploitation Linux Kali. Ne vous inquiétez pas si vous n’êtes pas familier avec Linux; vous apprendrez rapidement les commandes de base dont vous avez besoin pour interagir avec le terminal Kali Linux.

Coût:

Environ 150 $, bien qu’Udemy propose des promotions régulières.

POINTE: Ce cours fait partie du pack StationX Ethical Hacking.

Couvertures:

- Test de pénétration du réseau

- Accéder

- Après l’exploitation

- Tests de pénétration des applications Web

Durée:

- 12,5 heures de vidéo à la demande (environ 120 vidéos)

Exigences:

- Compétences informatiques de base

- Adaptateur sans fil

Plus: Udemy fournit un portail facilement navigable vers un large éventail de cours de piratage éthique, gratuits et payants. Une recherche sur le «piratage éthique» renvoie plus de 800 correspondances, dont plus de 40 gratuites. Quelques suggestions pour commencer:

- Démarrez Kali Linux, le piratage éthique et les tests de pénétration! (Gratuit – Débutant) – Offre un tutoriel complet sur la façon d’installer VirtualBox, y compris sur Windows 8.1, et d’exécuter Kali Linux dans n’importe quel environnement. Apprenez à créer un environnement virtuel et les bases du terminal Linux. Tout ce dont vous avez besoin est une connexion Internet rapide. (4 heures)

- Tutoriel Kali Linux pour les débutants (payant – débutant) – Se concentre sur la configuration du système d’exploitation Kali Linux pour construire des cibles Linux de zéro à pirater. Aucune connaissance préalable de Linux n’est requise. Vous devrez avoir une compréhension de base des concepts de mise en réseau et des concepts de piratage éthique tels que l’analyse des ports, l’analyse des vulnérabilités, etc. (5,5 heures)

3. Cybrary – L’art de l’exploitation (gratuit – intermédiaire)

Un débordement de tampon se produit lorsqu’un programme, lors de l’écriture de données dans un tampon, dépasse la limite du tampon et écrase les emplacements de mémoire adjacents, créant une vulnérabilité de sécurité potentielle. Dans ce cours de piratage éthique, vous allez écrire un script Python et l’utiliser pour pirater un système affecté par Buffer Overflow.

Couvertures:

- Vulnérabilité et exploit

- Débordement de tampon

Durée:

- 3 heures de vidéo à la demande

Exigences:

- Expérience de codage antérieure

Plus: Les cours Cybrary sont totalement gratuits et couvrent un large éventail de sujets, mais vous devez payer si vous voulez un certificat d’achèvement, ou pour accéder aux évaluations et aux examens (environ 99 $ par mois). Le site Web est bien organisé avec une option pour sélectionner des cours de piratage éthique adaptés à un cheminement de carrière spécifique, par exemple, un testeur de pénétration ou un ingénieur réseau, et même créer votre propre programme.

Vous pouvez rechercher des cours par type de compétence, niveau ou certification. Lorsque vous vous inscrivez, vous serez dirigé vers votre tableau de bord, qui affiche les cours que vous avez suivis ou occupés, vos certifications et même les publications que vous avez publiées sur la communauté Cybrary. Ce site est idéal si vous souhaitez constituer un portefeuille de connaissances, suivre vos progrès et finalement choisir une ou plusieurs certifications.

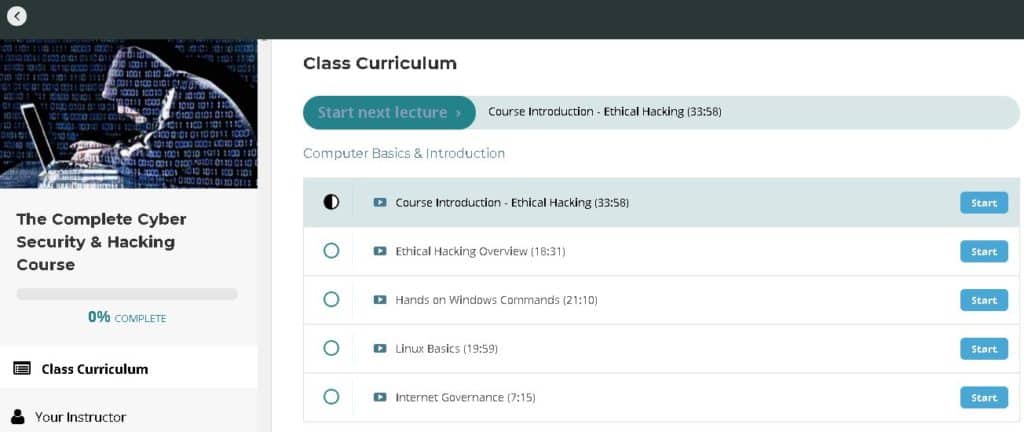

4. EH Academy – La cybersécurité complète & Cours de piratage (gratuit – débutant à intermédiaire)

Ce cours de piratage éthique couvre les bases du piratage de chapeau blanc, y compris une vidéo détaillée sur la façon de créer un laboratoire. Vous obtiendrez également une introduction aux outils Nmap et Metasploit et apprendrez les commandes de base de Windows et Linux. Une bonne touche est que sous chaque vidéo, vous pouvez commenter ou poster des questions à l’instructeur ou à d’autres étudiants.

Couvertures:

- Bases informatiques et introduction

- Installer votre laboratoire

- La collecte d’informations

- Piratage du système

- Piratage de serveur Web (site)

Durée:

- 1,5 jours

Exigences:

- Connexion Internet fiable

Plus: Pour le hacker avancé, EH Academy propose une large gamme de cours spécialisés de piratage éthique, la plupart payés (allant de 50 $ à 200 $). Les exemples sont l’utilisation de Python pour les tests de pénétration offensifs, les tests avancés de pénétration des applications mobiles, la formation aux tests de pénétration des applications iOS, la formation Metasploit pour les tests de pénétration & Piratage éthique et piratage VoIP & Formation aux tests de pénétration.

5. Sécurité offensive – Metasploit Unleashed (gratuit – intermédiaire à avancé)

Le cours approfondi de piratage éthique Metasploit Unleashed est proposé par Offensive Security. L’objectif de l’organisation en dispensant le cours est de sensibiliser davantage les enfants d’Afrique de l’Est défavorisés. Le cours suppose que vous comprenez certains principes fondamentaux, par exemple, les commandes d’interface de ligne de commande et les scripts.

Couvertures:

- Tout ce que vous devez savoir pour démarrer avec Metasploit

- Pratique pratique de la collecte d’informations à la rédaction d’un simple flou

Durée:

- Auto-rythmé

Exigences:

- Connexion Internet fiable

- Une machine virtuelle (alias Hyperviseur) pour héberger vos laboratoires

- Minimum 10 gigaoctets d’espace de stockage

- RAM suffisante (vérifiez sous Exigences dans le introduction section pour calculer combien vous aurez besoin)

- La configuration minimale requise pour VMware Player est un processeur 400 MHz ou plus rapide (500 MHz recommandé)

- Kali Linux (télécharger sous Exigences dans le introduction section)

- Une machine virtuelle VMware vulnérable à analyser et attaquer (téléchargez «Metasploitable» sous Exigences dans le introduction section)

6. Coursera – Cryptographie (gratuit – intermédiaire)

À la fin de ce cours de piratage éthique, dispensé par l’Université du Maryland via Coursera, vous aurez une solide compréhension des primitives cryptographiques largement utilisées aujourd’hui. Vous apprendrez également comment les combiner pour développer des protocoles modernes de communication sécurisée.

Couvertures:

- Fondements et applications pratiques de la cryptographie moderne

Durée:

- 7 semaines

Exigences:

- Expérience dans le domaine des mathématiques discrètes et des probabilités de base

- Une exposition préalable aux algorithmes sera utile

- Connaissance de la programmation dans un langage de type C

- Maturité mathématique

Plus: Les MOOC (Massive Open Online Courses) sont des cours gratuits de niveau collégial en ligne ouverts à tous. Ils sont apparemment «plus populaires que le fromage». Ils ne comptent pas dans les crédits de diplôme mais seront appréciés par les futurs employeurs comme une formation de niveau diplôme.

La méthode d’enseignement est généralement vidéo, mais les cerveaux des instructeurs peuvent être choisis sur des forums virtuels et pendant les sessions de chat. Il existe différents types d’évaluations, de l’évaluation par les pairs aux examens formels, selon le cours. Certains des cours ont des horaires fixes et la plupart prennent entre six et huit semaines pour terminer.

Le piratage éthique est-il légal?

Oui. En 2015, le bibliothécaire du Congrès a émis un certain nombre d’exemptions à la loi de 1998 sur le droit d’auteur du millénaire numérique qui permettent effectivement aux pirates informatiques de pirater un logiciel au nom de la recherche et à condition de révéler toute vulnérabilité ils pourraient trouver. Ce sujet controversé est de plus en plus pertinent car de plus en plus d’articles de tous les jours, y compris des véhicules, contiennent des ordinateurs.

Un pirate informatique éthique doit respecter les directives (informelles) suivantes:

- Obtenez une autorisation expresse (écrite, de préférence) pour tenter de pénétrer le système d’une organisation.

- Soyez respectueux de toutes les règles et politiques de l’entreprise.

- Informer l’entreprise de toutes les faiblesses et vulnérabilités trouvées.

- Laisser le système tel qu’il a été trouvé, c’est-à-dire ne pas créer de faiblesses qui pourraient être exploitées à une date ultérieure.

- Gardez une trace écrite de ce qui se fait sur le système.

- Ne violez pas les lois d’un pays en faisant, par exemple, quelque chose qui enfreint les droits d’auteur, la propriété intellectuelle, les lois sur la confidentialité, etc..

Pourquoi suivre un cours de piratage éthique?

Une organisation peut embaucher un pirate informatique éthique pour tenter de pirater son système informatique dans le cadre de certaines restrictions fixées par la législation de l’entreprise et du pays. Une entreprise peut également former un membre du personnel pour remplir ce rôle en interne. Parfois, les pirates éthiques sont simplement des «geeks» autoproclamés qui piratent leur propre temps, mais pas de manière destructrice. Ces types de pirates le font «pour le plaisir» et, s’ils sont des chasseurs de primes, même être payé s’ils trouvent une faille dans le système d’une organisation.

Si vous décidez de suivre une formation de pirate à chapeau blanc, vous serez en excellente compagnie. Par exemple, un fait peu connu sur Sir Timothy John Berners-Lee, mieux connu comme l’inventeur du World Wide Web, est qu’il était un pirate informatique dans ses premières années. Selon Investopedia, “En tant qu’étudiant à l’Université d’Oxford, Berners-Lee a été interdit d’utiliser les ordinateurs de l’université après que lui et un ami ont été surpris en train de pirater pour accéder à des zones réglementées.”

L’un des pirates informatiques les plus notoires de ces derniers temps est Kevin Mitnick, décrit une fois par le département américain de la Justice comme «le criminel informatique le plus recherché de l’histoire des États-Unis». Après avoir purgé une peine pour piratage illégal, il a réformé et est devenu un consultant de piratage éthique rémunéré pour de nombreuses sociétés du Fortune 500, ainsi que pour le FBI.

En tant que carrière, le piratage éthique peut être assez lucratif. Selon l’InfoSec Institute, les salaires des pirates informatiques éthiques certifiés en 2023 variaient de 24760 $ à 111502 $, avec un bonus allant jusqu’à 17500 $. Un sondage Indeed de 2023 a révélé que les salaires de piratage éthique variaient d’environ 67703 $ par an pour un analyste de réseau à 115 592 $ par an pour un testeur de pénétration.

Le rapport sur les salaires et les emplois des professionnels de la cybersécurité d’Exabeam 2023 a révélé que 23,7% des professionnels de la sécurité interrogés étaient certifiés CEH (voir ci-dessous).

Certification de cours de piratage éthique

Le titre de piratage éthique le plus largement reconnu est le titre de certification Certified Ethical Hacker (CEH) d’EC-Council. Vous pas besoin de s’inscrire à leur cours avant de passer l’examen, mais tous les étudiants autodidactes doivent passer par un processus d’admissibilité formel. Vous pouvez suivre un ou plusieurs des cours énumérés ci-dessus et demander l’accréditation séparément.

L’EC-Council propose également le titre de Certified Network Defense Architect (CNDA). Pour être éligible au cours, vous devez d’abord obtenir la certification CEH du Conseil EC et devez être employé par un gouvernement ou une agence militaire, ou être un employé contractuel du gouvernement américain..

Les compétences essentielles pour devenir un maître hacker

À moins que vous ne vous spécialisiez dans un domaine particulier, par exemple le mobile ou la médecine légale, un cours officiel à taille unique touche généralement le sujet suivant:

- Débordements de tampon, cryptographie, déni de service, énumération, pare-feu, exploitation, empreintes digitales, empreinte, types de pirates, piratage de plates-formes mobiles, piratage d’applications Web, piratage de serveurs Web, tests de pénétration, reconnaissance, réseaux de numérisation, piratage de session, reniflement, ingénierie sociale , injection SQL, piratage système, piratage tcp / ip, outils de piratage, chevaux de Troie et portes dérobées, virus et vers, et piratage sans fil.

Pour résumer, résumé par OCCUPYTHEWEB, voici ce que vous devez vraiment maîtriser:

- Connaissances informatiques de base (pas seulement MS Word mais en utilisant la ligne de commande, en modifiant le registre et en configurant un réseau

- Compétences en réseautage (par exemple, compréhension des routeurs et des commutateurs, des protocoles Internet et des protocoles TCP / IP avancés)

- Compétences Linux (non négociables)

- Outils de piratage (par exemple, Wireshark, TcpDump et Kali Linux)

- Virtualisation

- Concepts et technologies de sécurité (tels que SSL, IDS et pare-feu)

- Technologies sans fil

- Script (par exemple, Perl, BASH et Windows PowerShell)

- Compétences en base de données (en commençant par SQL)

- Programmation et applications Web (comment les pirates les ciblent)

- Médecine légale numérique

- Cryptographie (cryptage)

- Rétro-ingénierie

Autres ressources de piratage éthique

Les cours de piratage éthique formels sont idéaux pour la formation en cours d’emploi dans un créneau spécifique. Alternativement, de nombreux pirates préconisent l’auto-apprentissage. L’avantage de cela est que vous avez la possibilité de découvrir votre domaine d’intérêt particulier. Vous trouverez ci-dessous d’autres ressources gratuites, des didacticiels, des défis pratiques et des articles sur le piratage éthique.

- Tutoriel de piratage – Accéder à ce site avec précaution; certains de ces trucs et astuces sont discutables, voire carrément illégaux. La raison pour laquelle nous l’incluons est que l’une des responsabilités d’un pirate éthique est de savoir ce que fait son homologue pervers..

- Pirater ce site – Un terrain de formation gratuit, sûr et légal pour les pirates pour tester et développer leurs compétences de piratage. Comprend un canal IRC où vous pouvez vous connecter avec d’autres collègues blancs et poser des questions.

- Exercices d’exploitation – Comme son nom l’indique, voyez si vous pouvez détecter des vulnérabilités de code dans une série de défis de piratage avancés.

- Crypto Pals – Huit ensembles de défis cryptographiques. Vous n’avez pas besoin de connaître la cryptographie, mais vous devez connaître au moins un langage de codage traditionnel. Vous devez parcourir les 48 exercices car du code est utilisé dans des défis ultérieurs.

- Vuln Hub – Ce site offre un moyen très amusant de mettre en pratique vos compétences dans des ateliers pratiques, par exemple, télécharger une machine virtuelle personnalisée, puis essayer d’obtenir un accès de niveau racine.

- Youtube – Parfait pour le pirate éthique paresseux; vous n’avez besoin que de pop-corn. Recherchez simplement «cours de piratage éthique».

- Tutoriels Point – Le tutoriel de piratage éthique fournit un bon aperçu pour les débutants.

- Formation sur la sécurité ouverte – Le cours Hacking Techniques and Intrusion Detection est sous licence Creative Commons afin que vous puissiez l’utiliser pour former des employés en interne. Tous les matériaux sont fournis; ajoutez simplement un instructeur. Le créateur du cours est disponible pour une formation sur site.

Pour améliorer votre expérience d’apprentissage, vous pourriez envisager de rejoindre un forum de piratage éthique ou de payer un pirate éthique pour partager ses connaissances et son expérience avec vous. Si vous êtes intéressé par un outil ou une plate-forme en particulier, la plupart des éditeurs de logiciels de piratage proposent des didacticiels détaillés pour leurs applications..

Piratage heureux et rester légal!

Image pour Chapeau blanc pour hacker par Zeevveez via Flickr. Sous licence sous CC BY 2.0

éthique, le cours couvre également dautres sujets tels que la sécurité des réseaux, la cryptographie et la sécurité des applications web. Le cours est dispensé par des experts en sécurité informatique et est régulièrement mis à jour pour refléter les dernières tendances et techniques de piratage. Bien que le cours soit payant, il offre une garantie de remboursement de 30 jours si vous nêtes pas satisfait. Si vous cherchez à devenir un hacker éthique professionnel, ce cours est un excellent choix.

2. Udemy – Apprenez le piratage éthique à partir de zéro (Payé – Débutant)

Ce cours de piratage éthique est conçu pour les débutants complets et vous apprendra les bases du piratage éthique. Il couvre des sujets tels que la reconnaissance de réseau, la collecte dinformations, lexploitation de vulnérabilités et la sécurisation des systèmes. Le cours est dispensé par un expert en sécurité informatique et comprend des vidéos, des quiz et des exercices pratiques pour vous aider à acquérir les compétences nécessaires. Bien que le cours soit payant, il est souvent en promotion et peut être acheté à un prix très abordable.

3. Cybrary – Lart de lexploitation (gratuit – intermédiaire)

Ce cours de piratage éthique est destiné aux personnes ayant une certaine expérience en sécurité informatique. Il couvre des sujets tels que lexploitation de vulnérabilités, la création de shellcodes et la création de scripts dattaque. Le cours est dispensé par des experts en sécurité informatique et comprend des vidéos, des quiz et des exercices pratiques pour vous aider à acquérir les compétences nécessaires. Bien que le cours soit gratuit, vous devrez vous inscrire sur le site pour y accéder.

En conclusion, le piratage éthique est une compétence très demandée dans le domaine de la cybersécurité et suivre un cours en ligne peut vous aider à acquérir les compétences nécessaires pour devenir un hacker éthique professionnel. Il est important de choisir un cours qui convient à votre niveau