يشمل Ransomware بشكل أساسي الابتزاز الرقمي حيث تحتفظ البرامج الضارة بالملفات أو أنظمة الكمبيوتر كرهينة حتى يدفع الضحية رسومًا. Ransomware شائع مع عدد متزايد من مجرمي الإنترنت ، ويرجع ذلك على الأرجح إلى سهولة التنفيذ وارتفاع عائد الاستثمار. أضف إلى ذلك ظهور عملة مشفرة ، والتي جعلت من السهل على المهاجمين الابتعاد عن جرائمهم. وفقًا لدانييل توبوك ، الرئيس التنفيذي لشركة Cytelligence Inc. ، شركة الأمن السيبراني وإزالة الفدية ، فإن “Ransomware هو السلاح المفضل حقًا لمجرم. يمكنهم رؤيتنا ولكن لا يمكننا رؤيتهم “.

يمكن أن يكون Ransomware مكلفًا للأفراد ، ولكن يمكن أن يكون ضارًا بشكل خاص بالشركات. تشير التقديرات إلى أن إجمالي الأضرار التي لحقت بالشركات في الولايات المتحدة بسبب فدية بلغت 5 مليارات دولار في عام 2023 وحده. قد تشمل الأضرار التكاليف التي ينطوي عليها دفع الفدية ، وفقدان البيانات ، ودفع الخدمات المهنية لمحاولة استرداد البيانات ، والتوقف أثناء الهجمات ، وفقدان العملاء بعد الهجمات ، وأكثر من ذلك.

أفضل طريقة للحد من تهديد Ransomware هي منع تثبيته في المقام الأول. ولكن إذا وقعت ضحية ، لديك خيارات. في هذا الدليل ، نوضح ماهية فدية وكيفية منعها وإزالتها. نحن نركز على الأساليب العملية التي يمكنك استخدامها والتي تؤكد على إزالة أكثر من دفع الفدية ، والتي نشجع بقوة.

ما هو الفدية وكيف يعمل?

جزء من أخذ الخوف من رانسومواري ينطوي على فهم كيف يعمل في الواقع. كما قال الأمين العام السابق للأمم المتحدة كوفي عنان ذات مرة: “المعرفة قوة. المعلومات تتحرر “.

Ransomware يشبه بعض أشكال البرمجيات الخبيثة الأخرى ، مع القليل من الابتزاز. Ransomware هي فئة من البرامج الضارة ، ولكن هناك أيضًا أنواعًا مختلفة من Ransomware. يخترق أنظمة الكمبيوتر بنفس الطريقة التي تخترق بها أشكال البرمجيات الخبيثة الأخرى. على سبيل المثال ، يمكنك:

- قم بتنزيله من مرفق أو بريد إلكتروني ضار

- قم بتحميله على جهازك من محرك أقراص USB محمول أو قرص DVD

- قم بتنزيله أثناء زيارة موقع تالف

بمجرد تشغيله على نظامك ، تغلق برامج الفدية وظائف النظام المحددة أو تمنع الوصول إلى الملفات. في حالة أجهزة Windows ، فإنه عادة ما يعطل قدرتك على الوصول إلى قائمة البدء (بهذه الطريقة لا يمكنك الوصول إلى برامج مكافحة الفيروسات أو محاولة العودة إلى الوضع الآمن).

من أهم أنواع أنواع الفدية هو التشفير. يقوم برنامج Ransomware بتشفير الملفات على جهازك بحيث لا يمكن فتحها بدون كلمة مرور. للحصول على كلمة المرور ، يجب دفع فدية للمهاجم.

يمكن تشفير أي ملف باستخدام رانسومواري ، على الرغم من أن معظم برامج الفدية لن تحاول تشفير جميع أنواع الملفات. تتضمن الأهداف الشائعة ملفات الصور وملفات PDF وأي نوع من الملفات التي تم إنشاؤها بواسطة Microsoft Office (مثل ملفات Excel و Word). الطريقة الشائعة التي تستخدمها الفدية هي البحث عن الملفات الموجودة على محركات الأقراص الشائعة وتشفير أي أو معظم الملفات التي تعثر عليها هناك. لقد اتخذت بعض الأشكال الحديثة من تشفير برامج الفدية حتى تشفير الملفات المشتركة للشبكة أيضًا ، وهو تطور خطير للشركات بشكل خاص.

إلى أن تقوم بمسح الفيروس من جهازك (أو دفع الفدية المطلوبة وتأمل أن يقوم المجرم بمسحه نيابة عنك) ، لن تتمكن من الوصول إلى هذه الملفات. ستطالب بعض برامج الفدية أيضًا بالدفع في غضون فترة زمنية معينة ، وإلا ستظل الملفات مغلقة إلى الأبد أو أن الفيروس سوف يمسح القرص الصلب تمامًا.

ذات صلة: كيفية بدء تشغيل Windows 7/8/10 في الوضع الآمن

لماذا الفدية فعالة جدا?

بغض النظر عن الطريقة التي يستخدمها البرنامج لاختراق نظامك ، تم تصميم رانسومواري لإخفاء نفسه بالتظاهر بأنه ليس كذلك ، حتى تغيير أسماء الملفات أو المسارات لجعل الكمبيوتر وبرنامج مكافحة الفيروسات يتجاهلون الملفات المشبوهة. الفرق الرئيسي بين رانسومواري وأشكال البرمجيات الخبيثة الأخرى هو أن الغرض من رانسومواري يتجاوز مجرد الأذى أو سرقة المعلومات الشخصية خلسة.

إذا كان أي شيء ، فأن برنامج Ransomware يشبه الثور في متجر صيني بمجرد أن يجد طريقه إلى نظامك. على عكس العديد من الفيروسات الأخرى ، التي يتم تصميمها غالبًا حول التسلل قبل وبعد غزو النظام الخاص بك ، يريد مصممو رانسومواري معرفة البرنامج هناك.

بعد تثبيت البرنامج ، يتولى النظام الخاص بك تمامًا بطريقة ستضطر إلى الانتباه إليه. إنها طريقة عمل مختلفة تمامًا عن اتباعها من قبل مصممي الفيروسات ، ويبدو أنها أكثر فاعليات تصميمات الفيروسات فاعلية حتى الآن.

Ransomware يعمل من خلال الخوف والترهيب والعار والشعور بالذنب. بمجرد وجود البرنامج ، يبدأ حملة سلبية من التلاعب العاطفي لتحصل على دفع الفدية. غالبًا ما تعمل أساليب الخوف هذه ، خاصة على الأفراد الذين لا يدركون أن هناك بدائل للدفع.

وفقًا لمسح أجرته Malwarebytes لعام 2016 حول الشركات الكبيرة المتأثرة بالفدية ، فقد دفع 40 بالمائة من الضحايا الفدية ، في حين أبلغ مسح أجرته شركة IBM للشركات الصغيرة والمتوسطة في العام نفسه عن معدل أعلى بكثير بلغ 70 بالمائة..

أنواع الفدية

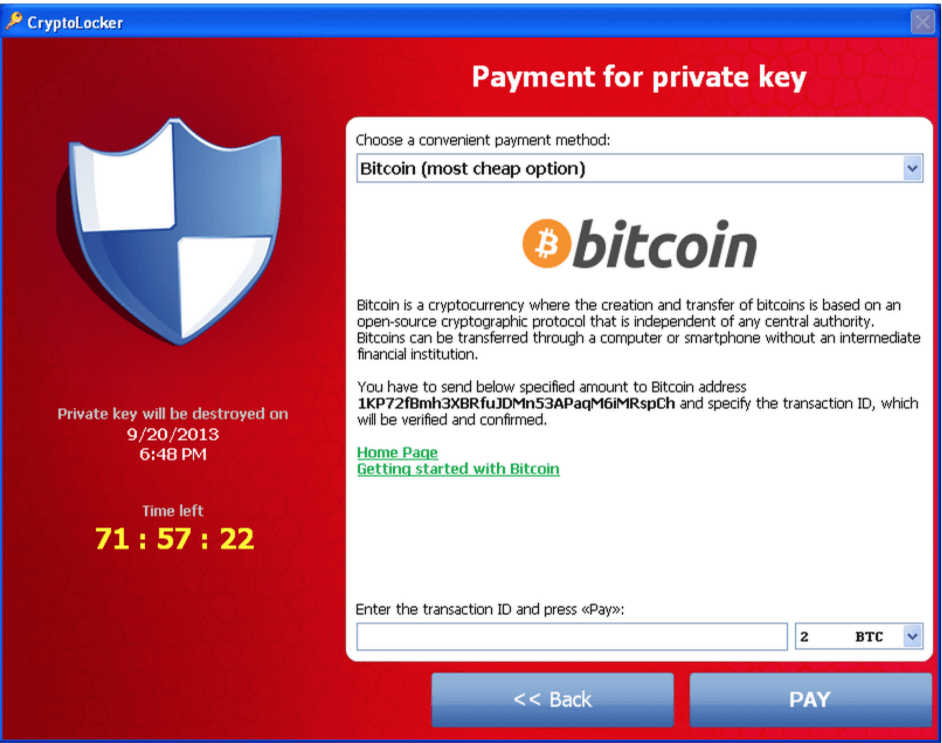

Ransomware موجود منذ الثمانينات ، ولكن العديد من الهجمات اليوم تستخدم Ransomware بناءً على أحدث طروادة Cryptolocker. تشفير الملفات رانسومواري هو على نحو متزايد النوع الأكثر شيوعا. ومع ذلك ، وفقًا لبرنامج Malwarebytes ، هناك العديد من فئات برامج الفدية التي لا تزال تواجهها:

تشفير الفدية

إذا وجدت Ransomware طريقها إلى جهازك ، فمن المحتمل أن تكون من بين أنواع التشفير. أصبح تشفير برامج الفدية بسرعة أكثر الأنواع شيوعًا نظرًا لارتفاع عائد الاستثمار لمجرمي الإنترنت الذين يستخدمونه ، ومدى صعوبة كسر التشفير أو إزالة البرامج الضارة.

يؤدي تشفير الفدية إلى تشفير الملفات الموجودة على نظامك تمامًا وعدم السماح لك بالوصول حتى تدفع فدية ، وعادةً ما يكون ذلك في شكل Bitcoin. بعض هذه البرامج حساسة أيضًا للوقت وستبدأ في حذف الملفات حتى يتم دفع الفدية ، مما يزيد من الشعور بالإلحاح للدفع.

في هذا النوع من الفدية ، قال آدم كوجاوا ، رئيس الاستخبارات في Malwarebytes ، أن يقول: “لقد فات الأوان بمجرد الإصابة. انتهت اللعبة.”

النسخ الاحتياطي عبر الإنترنت يمكن أن يكون مساعدة كبيرة في استعادة الملفات المشفرة. تتضمن معظم خدمات النسخ الاحتياطي عبر الإنترنت تعيين الإصدار حتى تتمكن من الوصول إلى الإصدارات السابقة من الملفات وليس تلك المشفرة

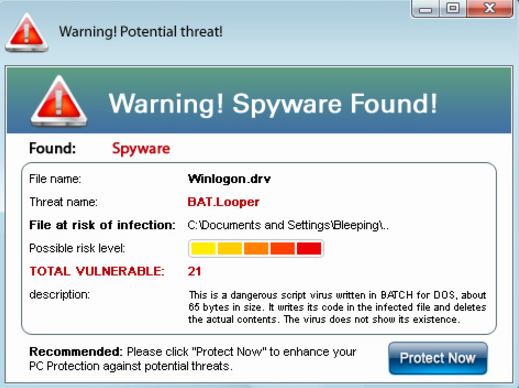

برامج الرعب

المصدر: كلية سانت شولاستيكا

المصدر: كلية سانت شولاستيكا

Scareware عبارة عن برامج ضارة تحاول إقناعك بأن لديك فيروس كمبيوتر يحتاج إلى إزالة على الفور. ستحاول بعد ذلك إزالتك عن طريق شراء برنامج لإزالة البرامج الضارة أو المشبوهة أو المزيفة. تعتبر برامج التجويف غير شائعة هذه الأيام ، لكن بعض هذه الفيروسات لا تزال موجودة في البرية. العديد من الهواتف المحمولة المستهدفة.

لا يقوم Scareware بتشفير الملفات ، على الرغم من أنه قد يحاول منع وصولك إلى بعض البرامج (مثل ماسحات الفيروسات ومزيلات الفيروسات). ومع ذلك ، فإن الحراجة هي الأسهل للتخلص منها. في الواقع ، في معظم الحالات ، يمكنك إزالة برامج مكافحة الفيروسات باستخدام برامج إزالة الفيروسات القياسية أو طرق أخرى دون حتى الدخول الوضع الآمن (على الرغم من أن هذا قد لا يزال ضروريًا أو مستحسن).

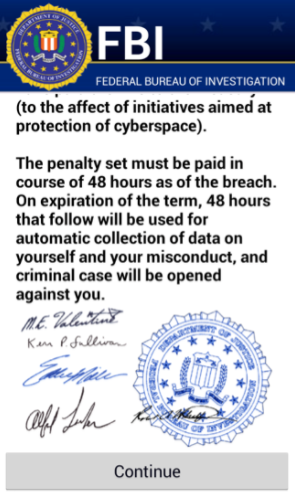

قفل الشاشة (أو فيروسات قفل الشاشة)

ستضع خزائن الشاشة شاشة تحذير تحد من قدرتك على الوصول إلى وظائف الكمبيوتر والملفات. يمكن تثبيتها على جهازك أو موجودة داخل متصفح الويب. سيأتيون عادةً برسالة تدعي أنهم يمثلون منظمة لإنفاذ القانون ويحملون رسالة تفيد أنك ستواجه عواقب قانونية وخيمة إذا لم تدفع غرامة على الفور.

قد ينتهي بك الأمر بتنزيل فيروس قفل الشاشة عبر عدد من الطرق المختلفة ، بما في ذلك زيارة المواقع المعرضة للخطر أو بالنقر فوق وتنزيل ملف مصاب في رسالة بريد إلكتروني. عند التثبيت مباشرة على جهاز كمبيوتر ، قد تضطر إلى إعادة تشغيل القرص الصلب ، على الرغم من أنك قد تجد أيضًا أنك لا تزال تستقبل برسالة قفل الشاشة حتى عندما يتم تحميل نظام التشغيل مرة أخرى.

تميل خزائن الشاشة إلى قفلك خارج القائمة وإعدادات النظام الأخرى ، لكن لا تزيل الوصول إلى ملفاتك بالكامل. هذا يعني أن بعض أساليب الهجوم الرئيسية للبرامج الضارة تمنعك من الوصول بسهولة إلى برنامج إزالة الفيروسات ، وفي بعض الأحيان قد تمنعك من إعادة تشغيل جهاز الكمبيوتر الخاص بك من واجهة المستخدم.

تعد خزائن الشاشة سببًا آخر جيدًا وراء أهمية النسخ الاحتياطي عبر الإنترنت. على الرغم من أن خزانة الشاشة لن تقوم بتشفير أو حذف ملفاتك ، فقد تجد نفسك مجبرًا على القيام باستعادة النظام. قد لا تقوم استعادة النظام بحذف ملفاتك المهمة ، لكنها ستعيدها إلى حالة سابقة. اعتمادًا على الحالات المستعادة ، قد يؤدي ذلك إلى فقدان الكثير من البيانات أو التقدم. ستساعد النسخ الاحتياطية العادية عبر الإنترنت في منع فقدان البيانات التي لا يضمنها إجراء استعادة النظام ، خاصة إذا كان الفيروس مختبئًا على نظامك لفترة أطول بكثير مما تدرك.

كيفية منع الفدية

فك تشفير الملفات المشفرة باستخدام Ransomware صعب للغاية. ستستخدم معظم برامج الفدية هذه الأيام طرق تشفير AES أو RSA ، وكلاهما يمكن أن يكون من الصعب تصديقه. لوضعها في منظورها الصحيح ، تستخدم حكومة الولايات المتحدة أيضًا معايير تشفير AES للمستندات المصنفة. معلومات حول كيفية إنشاء هذا النوع من التشفير معروفة على نطاق واسع ، وكذلك صعوبة في تكسيرها. إلى أن يدرك شخص ما حلم الحوسبة الكمومية ، فإن تصدع القوة الغاشمة لـ AES أمر مستحيل فعلياً.

في هذه الحالة ، فإن أفضل طريقة لمحاربة رانسومواري هي عدم السماح له بالوصول إلى نظامك في المقام الأول. يمكن تحقيق الحماية من خلال دعم المناطق الضعيفة وتغيير السلوكيات التي تسمح عادةً للحصول على فدية للوصول إلى نظامك. فيما يلي بعض أفضل الممارسات التي يجب اتباعها لمنع حدوث فدية:

- الاستثمار في النسخ الاحتياطي للبيانات الصلبة. هذا صعب التقليل. النسخ الاحتياطي للبيانات هو أفضل شيء منفرد يمكنك القيام به. حتى لو تعرضت للفدية من رانسومواري ، فإن وجود نسخة احتياطية فعالة ومتسقة للبيانات يعني أن بياناتك ستكون آمنة ، بغض النظر عن نوع رانسومواري الذي تعرضت لهجوم.

- الاستثمار في برنامج مكافحة الفيروسات الفعال. في هذه الحالة ، لا تريد فقط منظفات البرامج الضارة أو الفيروسات ، ولكن البرامج التي ستقوم بمراقبة وتنبيهك بشكل فعال للتهديدات ، بما في ذلك داخل متصفحات الويب. بهذه الطريقة ، ستحصل على إشعارات بالارتباطات المشبوهة ، أو تتم إعادة توجيهك بعيدًا عن مواقع الويب الضارة التي قد تحتوي على فدية.

- لا تنقر أبداً على روابط البريد الإلكتروني المشبوهة. ينتشر معظم فدية عبر البريد الإلكتروني. عندما تجعلها عادةً لا تضغط مطلقًا على الروابط المشبوهة ، فأنت تقلص بشكل كبير من خطر تنزيل رانسومواري والفيروسات الأخرى.

- حماية أجهزة الكمبيوتر المتصلة بالشبكة. تعمل بعض برامج الفدية عن طريق المسح النشط للشبكات والوصول إلى أي أجهزة كمبيوتر متصلة تتيح الوصول عن بُعد. تأكد من تعطيل الوصول عن بُعد لأي أجهزة كمبيوتر على شبكتك أو استخدام طرق حماية قوية لتجنب الوصول السهل.

- حافظ على تحديث البرنامج. غالبًا ما تعمل تحديثات Windows وأنظمة التشغيل والتطبيقات الأخرى على تصحيح الثغرات الأمنية المعروفة. يمكن أن يساعد التحديث في الوقت المناسب في تقليل مخاطر التعرض للإصابة بالبرامج الضارة ، بما في ذلك الفدية.

ماذا تفعل إذا قبضت رانسومواري منتصف التشفير

التشفير هو عملية كثيفة الاستخدام للموارد تستهلك الكثير من الطاقة الحسابية. إذا كنت محظوظًا ، فقد تتمكن من التقاط التشفير المتوسط للفدية. هذا يأخذ عينًا حريصة ومعرفة كيف تبدو كميات النشاط الكبيرة على نحو غير عادي على جهاز الكمبيوتر الخاص بك. سيحدث تشفير Ransomware في الخلفية ، لذلك يكاد يكون من المستحيل اكتشاف هذا الأمر الواقع ما لم تكن تبحث عنه بالتحديد.

بالإضافة إلى ذلك ، من المحتمل أن يكون الفيروس الذي يقوم بالتشفير مختبئًا داخل برنامج آخر ، أو يكون له اسم ملف تم تغييره ليبدو غير ضار ، لذلك قد لا تتمكن من معرفة البرنامج الذي يقوم بتنفيذ الإجراء. ومع ذلك ، إذا اكتشفت ما تعتقد أنه ملفات تشفير فيروس Ransomware ، فإليك بعض الخيارات:

ضع الكمبيوتر في وضع السبات

سيؤدي هذا إلى إيقاف أي عمليات قيد التشغيل وإنشاء صورة ذاكرة سريعة للكمبيوتر والملفات. لا تقم بإعادة تشغيل جهاز الكمبيوتر الخاص بك أو أخرجه من وضع السبات. في هذا الوضع ، يمكن لمتخصص الكمبيوتر (إما من قسم تكنولوجيا المعلومات الخاص بك أو من شركة أمن مستأجرة) تركيب الجهاز على كمبيوتر آخر في وضع للقراءة فقط وتقييم الموقف. يتضمن استرداد الملفات غير المشفرة.

تعليق عملية التشفير

إذا كنت تستطيع تحديد العملية التي هي الجاني ، فقد ترغب في تعليق هذه العملية.

في ويندوز ، وهذا ينطوي على فتح مدير المهام وتبحث عن عمليات مشبوهة. على وجه الخصوص ، ابحث عن العمليات التي يبدو أنها تقوم بالكثير من الكتابة على القرص.

يمكنك تعليق العمليات من هناك. من الأفضل تعليق العملية بدلاً من قتلها ، لأن هذا يتيح لك التحقيق في العملية بمزيد من التفصيل لمعرفة ما هي في الواقع. وبهذه الطريقة يمكنك تحديد ما إذا كان لديك فدية على يديك أم لا.

إذا وجدت أنها فدية ، فتحقق من الملفات التي تركز عليها العملية. قد تجده في عملية تشفير بعض الملفات. يمكنك نسخ هذه الملفات قبل انتهاء عملية التشفير ونقلها إلى مكان آمن.

يمكنك العثور على بعض الاقتراحات الأخرى الرائعة من قِبل متخصصي الأمان والكمبيوتر في Stack Exchange.

إزالة Ransomware: كيفية إزالة خزائن الشاشة والشاشة (فيروسات قفل الشاشة)

تعتبر خزائن الشاشة أكثر إزعاجًا من إزالة برامج التجذير ، ولكنها ليست مشكلة كبيرة مثل فدية تشفير الملفات. فيروسات الإصطدام وشاشة القفل ليست مثالية ويمكن غالبًا إزالتها بسهولة دون تكلفة تذكر. لديك خياران رئيسيان:

- إجراء فحص نظام كامل باستخدام منظف البرامج الضارة السمعة عند الطلب

- قم بإجراء استعادة للنظام إلى حد ما قبل بدء تفريغ الشاشة أو خزانة الشاشة للرسائل.

دعونا نلقي نظرة على هذين بالتفصيل:

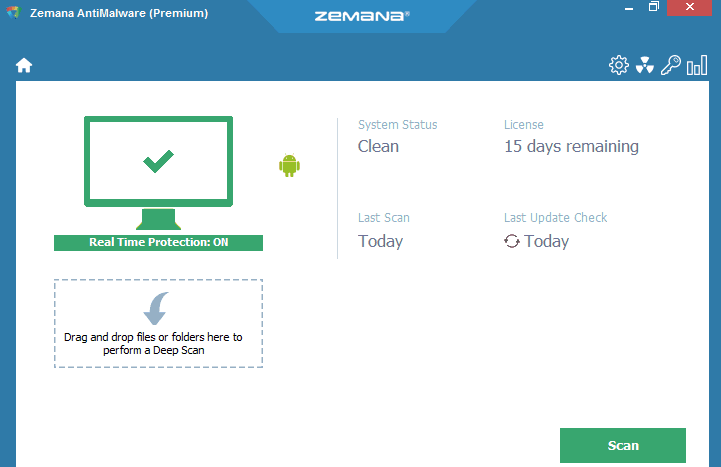

الخيار 1: إجراء فحص نظام كامل

هذه عملية بسيطة إلى حد ما ، ولكن قبل إجراء فحص النظام ، من المهم اختيار منظف برامج ضارة حسب الطلب. أحد هذه المنظفات هو Zemana Anti-Malware ، أو يمكن لمستخدمي Windows استخدام أداة Windows Defender المدمجة.

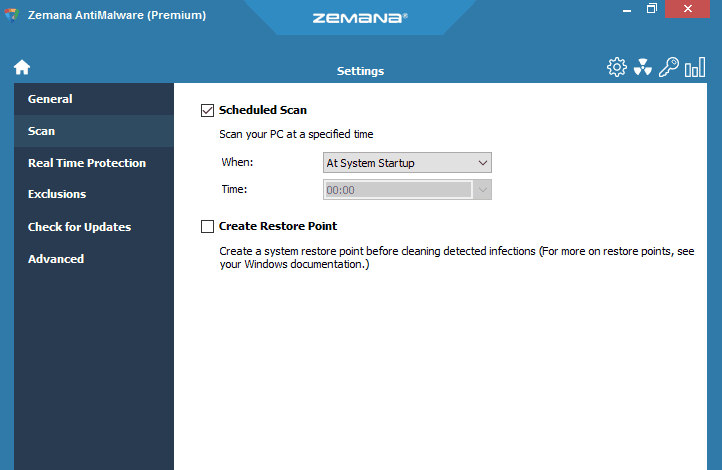

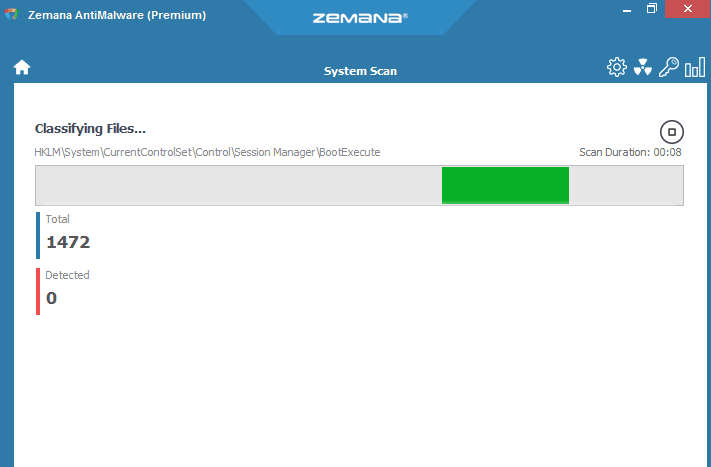

لإجراء فحص النظام بالكامل باستخدام Zemana Anti-Malware ، قم بما يلي:

- افتح شاشتك الرئيسية Zemana Anti-Malware.

- اضغط على رمز التروس في الجزء العلوي الأيمن للوصول إلى الإعدادات.

- انقر فوق تفحص على اليسار.

- تحديد إنشاء استعادة نقطة.

- العودة إلى الشاشة الرئيسية وانقر على الأخضر تفحص زر في أسفل اليمين.

يعد تعيين نقطة الاستعادة أفضل ممارسة جيدة لفحص الفيروسات بشكل عام. وفي الوقت نفسه ، قد يميز فحص الفيروسات الخاص بك بعض الأشياء على أنها مشكلات لا تمثل مشكلات (غالبًا ما تكون امتدادات Chrome مشكلة ، على سبيل المثال) ، في حين يمكنك العثور على مجالات مثيرة للقلق لا تتوقعها.

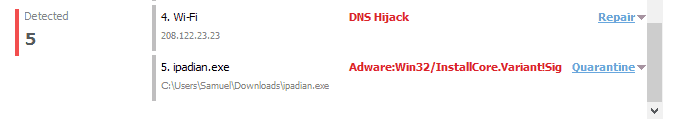

في حالتي ، كشف فحص نظام Zemana حديثًا عن اختطاف DNS محتمل. ييكيس! (كما تم تصنيف بعض البرامج على أنها برامج ضارة وبرامج إعلانية ، لذا احرص على التحقق من الملفات التي تقوم بتنظيفها وعزلها بشكل صحيح.)

لإجراء فحص كامل للنظام باستخدام Windows Defender ، قم بما يلي:

- قم بإجراء بحث سريع عن النظام عن “Windows Defender”.

- قم بالوصول إلى Windows Defender واختر ممتلئ على الجانب الأيمن.

- انقر فوق تفحص.

تعمل Microsoft باستمرار على تحسين برنامج مكافحة فيروسات Windows المضمّن ، ولكنها ليست حلاً جيدًا كخيار عند الطلب مثل Zemana أو العديد من البرامج الأخرى عالية الجودة. يمكنك اختيار تشغيل برنامجين لتغطية قواعدك ، لكن لاحظ أنه لا يمكن تشغيلهما بشكل متزامن.

عند التعامل مع رانسومواري قفل الشاشة, قد تحتاج للدخول الوضع الآمن للحصول على مزيلات الفيروسات عند الطلب للعمل أو لتشغيل استعادة النظام الخاص بك بشكل صحيح. حتى أن بعض الأدوات الاحتياطية يمكن أن تمنعك في بعض الأحيان من فتح برامج إزالة الفيروسات الخاصة بك ، لكنها عادة لا تمنعك من القيام بذلك أثناء وجودك في الوضع الآمن. إذا كنت تواجه مشكلة في إعادة تشغيل الكمبيوتر الوضع الآمن (احتمال واضح إذا كان لديك خزانة شاشة) ، راجع دليلنا على كيفية بدء تشغيل Windows في الوضع الآمن.

الخيار 2: إجراء استعادة النظام

هناك خيار آخر يتمثل في إجراء استعادة للنظام إلى نقطة ما قبل أن يبدأ تطبيق “الخداع” أو “قفل الشاشة” في بث الرسائل. لاحظ أن هذا الخيار يفترض أن جهاز الكمبيوتر الخاص بك مضبوط على إنشاء نقاط لاستعادة النظام على فترات زمنية محددة مسبقًا ، أو أنك قمت بتنفيذ هذا الإجراء بنفسك يدويًا. إذا كنت تصل إلى هذا الدليل كإجراء وقائي ضد الفدية ، فسيكون إنشاء نقاط استعادة من هذه النقطة إلى الأمام فكرة جيدة.

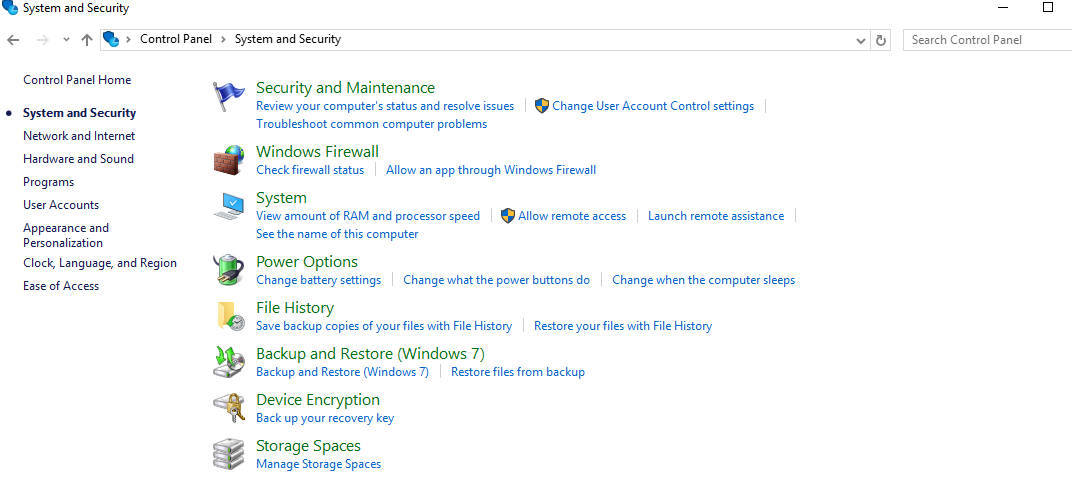

إليك كيفية العثور على نقاط الاستعادة أو تعيين نقاط استعادة جديدة في Windows:

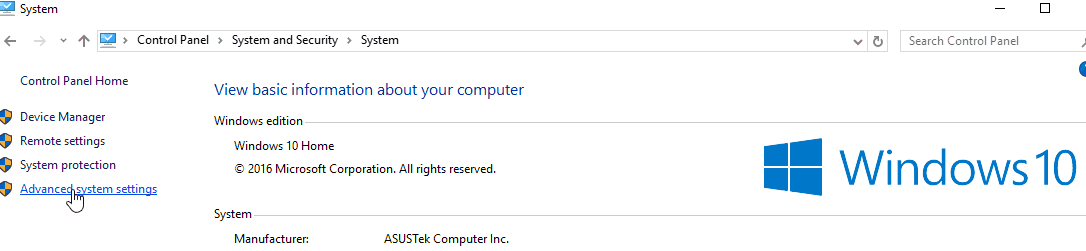

- الوصول الخاصة بك لوحة التحكم (يمكنك القيام بذلك من خلال البحث عن نظام “لوحة التحكم”).

- انقر فوق النظام والأمن.

- انقر فوق النظام.

- اذهب إلى إعدادات النظام المتقدمة.

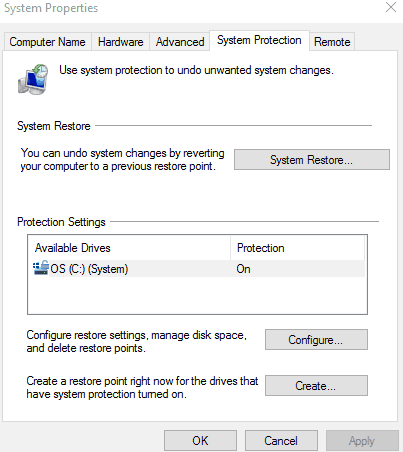

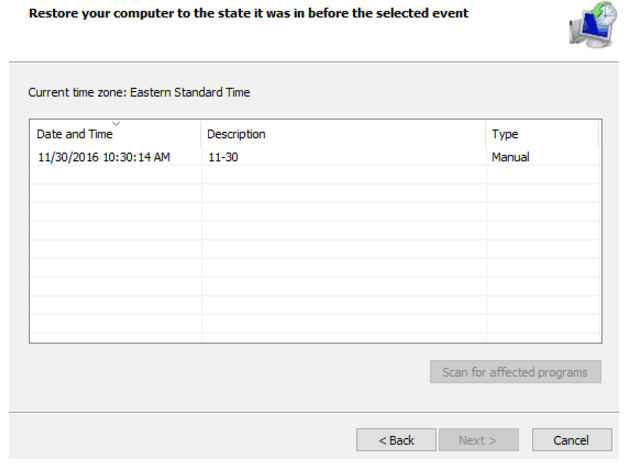

- اضغط على حماية النظام علامة التبويب وحدد استعادة النظام.

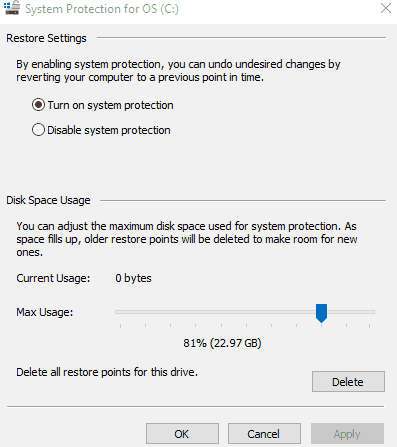

- إذا لم تقم مطلقًا بتشغيل نسخة احتياطية للنظام ، فانقر فوق إنشاء نسخة احتياطية. سيؤدي هذا إلى فتح عمليات النسخ الاحتياطي وتبدأ. بمجرد وصولك ، ستحتاج إلى اختيار موقع النسخة الاحتياطية الخاص بك ، والملفات التي تريد نسخها احتياطيًا (أو يمكنك السماح لـ Windows بتحديد تلك نيابة عنك) ، والقيام بجدولة عندما ترغب في حدوث النسخ الاحتياطية ، ثم إجراء النسخ الاحتياطي.

- إذا تبين أن لديك بالفعل نسخة احتياطية في مكانها ، فحدد ملفات النسخ الاحتياطي من أحدث نقطة استعادة أو من أي نقطة استعادة تريدها.

قد تستغرق عملية استعادة النسخة الاحتياطية عدة دقائق ، خاصةً إذا كانت كمية البيانات التي يتم استعادتها كبيرة. ومع ذلك ، يجب أن يستعيد هذا نظام الملفات الخاص بك إلى نقطة قبل تنزيل الفيروس وتثبيته.

لاحظ أن كل من عملية المسح والاستعادة يمكن أن تؤخر أوقات رد الفعل ، لذلك من الجيد القيام بالأمرين معا.

توفر جامعة إنديانا أيضًا قاعدة معرفة مفيدة مع عدد قليل من الطرق المتقدمة لمزيد من الإزعاج. نوصي أيضا التحقق من موقعنا الدليل الكامل ل Windows البرامج الضارة والوقاية منها. ستنتقل بك خلال عملية إزالة البرامج الضارة وكيف تبدو هذه العملية مع العديد من البرامج المختلفة.

إزالة Ransomware: كيفية إزالة ملف تشفير Ransomware

بمجرد وصول رانسومواري المشفرة إلى نظامك ، فأنت في مشكلة إذا كنت تريد الاحتفاظ بأي بيانات غير محفوظة أو أي شيء لم يتم نسخه احتياطيًا (على الأقل دون الدفع من خلاله). من المثير للدهشة أن العديد من مجرمي الإنترنت محترمون إلى حد ما عندما يتعلق الأمر بإطلاق التشفير بعد تلقي الدفع. بعد كل شيء ، إذا لم يفعلوا ذلك ، فلن يدفع الناس الفدية. ومع ذلك ، هناك فرصة لدفع الفدية والعثور على ملفاتك لم يتم إصدارها مطلقًا ، أو طلب المجرمين المزيد من المال.

ومع ذلك ، إذا واجهتك قطعة سيئة من برامج تشفير الفدية ، فلا داعي للذعر. إلى جانب ذلك ، لا تدفع الفدية. لديك خياران بديلان لإزالة الفدية:

- استئجار خدمة إزالة رانسومواري المهنية: إذا كانت لديك ميزانية لتوظيف محترف وترى أن استرداد ملفاتك يستحق المال ، فقد يكون هذا هو أفضل مسار للعمل. تتخصص العديد من الشركات ، بما في ذلك Proven Data Recovery و Cytelligence ، في تقديم خدمات إزالة Ransomware. لاحظ أن هناك بعض الرسوم حتى إذا لم تتم الإزالة ، في حين أن البعض الآخر لم ينجح.

- حاول إزالة الفدية بنفسك: هذا عادة ما يكون مجانيًا وقد يكون خيارًا أفضل إذا لم يكن لديك الأموال اللازمة لتوظيف متخصص. يستلزم استرداد ملفاتك بنفسك عادةً إزالة البرامج الضارة أولاً ثم استخدام أداة لفك تشفير الملفات.

إذا كنت ترغب في محاولة حل المشكلة بنفسك ، فإليك الخطوات التي يجب اتخاذها:

الخطوة 1: قم بتشغيل مزيل برامج مكافحة الفيروسات أو البرامج الضارة للتخلص من فيروس التشفير

ارجع إلى إرشادات إزالة البرامج الضارة / الفيروسات المتوفرة في قسم إزالة الخزانات / الشاشة أعلاه. ستكون عملية الإزالة في هذه الخطوة هي نفسها ، مع استثناء واحد: نشجعكم بشدة على إزالة هذا الفيروس في وضع آمن دون استخدام الشبكات.

هناك احتمال أن تؤدي فدية تشفير الملفات التي تعاقدت معها إلى تعريض اتصال الشبكة لديك للخطر ، لذا فمن الأفضل إيقاف وصول المتسللين إلى موجز البيانات عند إزالة الفيروس. لاحظ أن هذا قد لا يكون من الحكمة إذا كنت تتعامل مع عدد قليل من المتغيرات من فدية WannaCry ، والتي تتحقق من موقع ويب رطانة للتعرف على احتمال قتل. إذا تم تسجيل هذه المواقع (التي أصبحت الآن) ، فأن برنامج الفدية يوقف التشفير. هذا الموقف غير شائع للغاية ، ولكن.

إزالة البرامج الضارة مهمة الخطوة الأولى للتعامل مع هذه المشكلة. ستعمل العديد من البرامج الموثوقة في هذه الحالة ، ولكن ليس كل برنامج مكافحة فيروسات مصمم لإزالة نوع البرامج الضارة التي تقوم بتشفير الملفات. يمكنك التحقق من فعالية برنامج إزالة البرامج الضارة من خلال البحث في موقع الويب الخاص به أو الاتصال بدعم العملاء.

المشكلة الحقيقية سوف تجد ذلك ستبقى ملفاتك مشفرة حتى بعد إزالة الفيروس. ومع ذلك ، قد تؤدي محاولة فك تشفير الملفات دون إزالة البرامج الضارة أولاً إلى إعادة تشفير الملفات.

الخطوة 2: حاول فك تشفير الملفات باستخدام أداة فك تشفير فدية مجانية

مرة أخرى ، يجب أن تفعل كل ما في وسعك لتجنب دفع الفدية. ستكون خطوتك التالية هي تجربة أداة فك تشفير Ransomware. لاحظ ، مع ذلك ، أنه لا يوجد ضمان بأنه ستكون هناك أداة لفك تشفير الفدية تعمل مع البرامج الضارة المحددة. هذا لأنه قد يكون لديك متغير لم يتم تصدعه بعد.

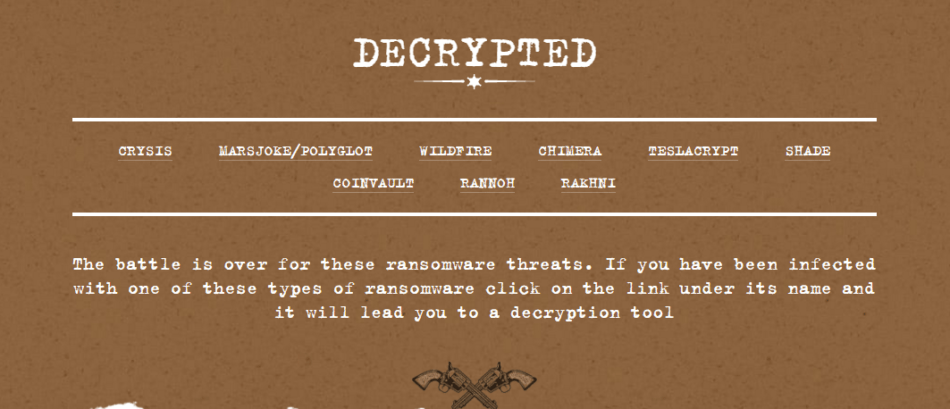

تقوم Kaspersky Labs والعديد من شركات الأمان الأخرى بتشغيل موقع ويب يسمى No More Ransom! حيث يمكن لأي شخص تنزيل وتثبيت برامج فك تشفير Ransomware.

كما يقدم Kaspersky برنامج فك تشفير مجاني للفدية على موقعه على الويب.

أولا ، نقترح عليك استخدام لا مزيد من الفدية تشفير شريف أداة لتقييم نوع الفدية التي لديك وما إذا كان هناك برنامج فك تشفير موجود حاليًا للمساعدة في فك تشفير ملفاتك. يعمل مثل هذا:

- حدد وتحميل اثنين من الملفات المشفرة من جهاز الكمبيوتر الخاص بك.

- قم بتوفير موقع ويب أو عنوان بريد إلكتروني تم توفيره بناءً على طلب الفدية ، على سبيل المثال ، حيث توجهك رانسومواري بالذهاب إلى دفع الفدية.

- إذا لم يتم تقديم عنوان بريد إلكتروني أو موقع ويب ، فقم بتحميل ملف .txt أو .html مع ملاحظة فدية.

سيقوم Crypto Sheriff بمعالجة هذه المعلومات مقابل قاعدة البيانات الخاصة به لتحديد ما إذا كان هناك حل. إذا لم يتم تقديم أي اقتراح ، فلا تستسلم بعد. قد لا يزال يعمل أحد برامج فك التشفير ، على الرغم من أنه قد تضطر إلى تنزيل كل واحد. ستكون هذه عملية بطيئة وشاقة ، لكن قد يكون من المفيد رؤية فك تشفير هذه الملفات.

يمكن العثور على مجموعة كاملة من أدوات فك التشفير تحت علامة التبويب أدوات فك التشفير على لا مزيد من الفدية! موقع الكتروني.

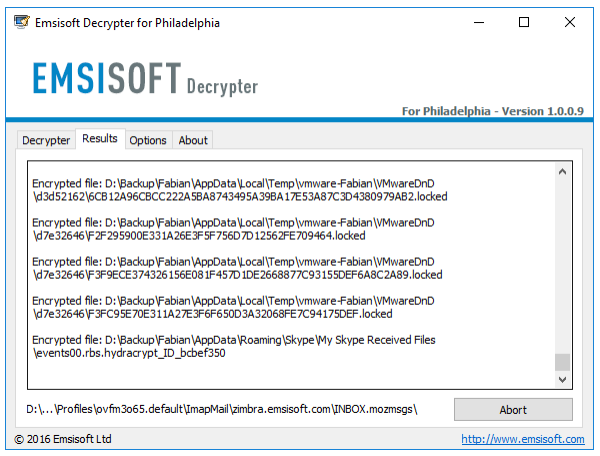

تشغيل فك تشفير الملفات هو في الواقع سهل جدا. تأتي معظم أدوات فك التشفير مع دليل إرشادي من مطور الأداة (معظمهم من EmsiSoft أو Kaspersky Labs أو Check Point أو Trend Micro). قد تكون كل عملية مختلفة بعض الشيء ، لذلك سترغب في قراءة دليل إرشادات PDF لكل عملية متوفرة.

إليك مثال على العملية التي اتخذتها لفك تشفير برامج فيلادلفيا للفدية:

- اختر ملفًا مشفرًا واحدًا على نظامك وإصدارًا من هذا الملف غير المشفر حاليًا (من نسخة احتياطية). ضع هذين الملفين في مجلدهما الخاص على جهاز الكمبيوتر الخاص بك.

- قم بتنزيل برنامج فك تشفير فيلادلفيا ونقل الملف القابل للتنفيذ إلى نفس المجلد مثل الملفات المقترنة.

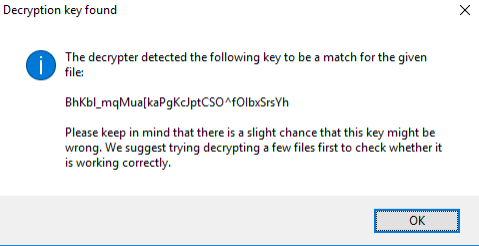

- حدد زوج الملف ، ثم قم بسحب الملفات وإفلاتها على برنامج فك التشفير القابل للتنفيذ. سيبدأ برنامج فك التشفير في تحديد المفاتيح الصحيحة اللازمة لفك تشفير الملف.

- قد تستغرق هذه العملية الكثير من الوقت ، اعتمادًا على تعقيد البرنامج

- بمجرد الانتهاء ، ستتلقى مفتاح فك التشفير لجميع الملفات المشفرة بواسطة رانسومواري.

- سيطلب منك فك التشفير إذن قبول اتفاقية الترخيص وتزويدك بالخيارات التي من خلالها تقوم بفك تشفير الملفات منها. يمكنك تغيير الموقع حسب المكان الذي توجد به الملفات حاليًا ، وكذلك بعض الخيارات الأخرى التي قد تكون ضرورية ، اعتمادًا على نوع الفدية. يتضمن أحد هذه الخيارات عادةً القدرة على الاحتفاظ بالملفات المشفرة.

- سوف تحصل على رسالة في وحدة فك تشفير واجهة المستخدم بمجرد فك تشفير الملفات.

مرة أخرى ، قد لا تعمل هذه العملية ، حيث قد يكون لديك فدية لا يتوفر فيها برنامج فك تشفير. كثير من الأفراد الذين يصابون بالعدوى يدفعون الفدية ببساطة دون النظر في طرق الإزالة ، لذلك لا يزال يتم استخدام الكثير من هذه الفدية ، على الرغم من أنه تم القضاء.

خيار النسخ الاحتياطي: امسح نظامك وقم بإجراء استعادة كاملة للبيانات من نسخة احتياطية للبيانات

الخطوات 1 و 2 تعمل فقط عند استخدامها معًا. إذا فشل أي منهما في العمل من أجلك ، فستحتاج إلى اتباع هذه الخطوة. نأمل أن يكون لديك نسخة احتياطية قوية وموثوقة للبيانات موجودة بالفعل. إذا كان الأمر كذلك ، فلا تستسلم لإغراء دفع الفدية. بدلاً من ذلك ، إما شخصيًا أو لديه متخصص في تكنولوجيا المعلومات (ويفضل أن يكون هذا الخيار) ، قم بمسح النظام واستعادة الملفات من خلال نظام النسخ الاحتياطي عبر الإنترنت أو ماديًا.

هذا هو أيضا سبب أهمية النسخ الاحتياطي واستعادة المعدن المهم. هناك فرصة جيدة قد يحتاجها أخصائي تكنولوجيا المعلومات لديك لأداء عملية الترميم الكاملة المعدنية. لا يشمل ذلك ملفاتك الشخصية فحسب ، بل يشمل أيضًا نظام التشغيل والإعدادات والبرامج. قد يحتاج مستخدمو Windows أيضًا إلى التفكير في إعادة ضبط النظام بالكامل إلى إعدادات المصنع. تقدم Microsoft شرحًا لطرق وخيارات متعددة لاستعادة النظام والملف.

تاريخ الفدية

كما ذكرنا ، فدية البرمجيات ليست مفهوما جديدا وكانت موجودة منذ سنوات عديدة. في حين أن الجدول الزمني أدناه ليس قائمة شاملة للفدية ، فإنه يوفر لك فكرة جيدة عن كيفية تطور هذا النوع من الهجوم مع مرور الوقت.

1989 – “الإيدز” طروادة ، المعروف أيضا باسم PC Cyborg ، يصبح أول حالة معروفة من فدية على أي نظام محوسب.

2006 – بعد توقف دام عشر سنوات ، تعود رانسومواري بشكل جماعي مع ظهور Gpcode و TROJ.RANSOM.A و Archiveus و Krotten و Cryzip و MayArchive. كلها ملحوظة لاستخدامها خوارزميات تشفير RSA المتطورة.

2008 – يصل Gpcode.AK إلى مكان الحادث. باستخدام مفاتيح RSA 1024 بت ، فإنه يتطلب بذل جهد هائل ، يتجاوز إمكانيات معظم المستخدمين ، لكسر.

2010 – يقوم WinLock بضرب المستخدمين في روسيا ، حيث يتم عرض الأفلام مع الإباحية حتى يقوم المستخدم بإجراء مكالمة بقيمة 10 دولارات إلى رقم سعر إضافي.

2011 – طروادة التي لم تسمها تحبس أجهزة ويندوز ، وتوجه الزوار إلى مجموعة وهمية من أرقام الهواتف التي من خلالها يمكنهم إعادة تنشيط أنظمة التشغيل الخاصة بهم.

2012 – تُعلم Reveton المستخدمين أن أجهزتهم قد استخدمت لتنزيل مواد حقوق الطبع والنشر أو المواد الإباحية للأطفال وتطالب بدفع “غرامة”.

2013 – وصول CryptoLocker سيئة السمعة الآن. زيادة مستوى التشفير ، من الصعب للغاية التحايل.

2013 – يحضر Locker ، مطالبًا بدفع 150 دولارًا إلى بطاقة ائتمان افتراضية.

2013 – يصعب اكتشافه ، يضيف CryptoLocker 2.0 استخدام Tor لمزيد من عدم الكشف عن هويته للمشفّر الإجرامي الذي أنشأه.

2013 – يضيف Cryptorbit أيضًا استخدام Tor إلى مرجعه ويشفر أول 1.024 بت من كل ملف. كما يستخدم تثبيت عامل منجم Bitcoin لضحايا الحليب لتحقيق أرباح إضافية.

2014 – CTB-Locker يستهدف بشكل رئيسي الماكينات الموجودة في روسيا.

2014 – هناك تطور هام آخر ، حيث يصيب CryptoWall الآلات من خلال الإعلانات المصابة على الإنترنت ، ويدير التأثير على مليارات الملفات في جميع أنحاء العالم.

2014 – قطعة Ransomware أكثر ودية إلى حد ما ، يتجنب Cryptoblocker ملفات Windows ويستهدف الملفات التي يقل حجمها عن 100 ميجابايت.

2014 – SynoLocker يستهدف أجهزة Synology NAS ، ويقوم بتشفير كل ملف يعثر عليه.

2014 – يستخدم TorrentLocker رسائل البريد الإلكتروني العشوائي في الانتشار ، مع استهداف مناطق جغرافية مختلفة في كل مرة. كما أنه ينسخ عناوين البريد الإلكتروني من دفتر عناوين المستخدمين المتأثرين ويقوم بإرسال رسائل غير مرغوب فيها إلى تلك الأطراف أيضًا.

2015 – قطعة أخرى من الفدية يصعب اكتشافها ، CryptoWall 2.0 يستخدم Tor لإخفاء هويته ويصل بطرق مختلفة.

2015 – يمكن وصف TeslaCrypt و VaultCrypt بأنه رانسومواري متخصص حيث يستهدفان ألعابًا محددة.

2015 – يحسن CryptoWall 3.0 على سابقتها من خلال حزم في مجموعات استغلال.

2015 – يضيف CryptoWall 4.0 طبقة أخرى إلى تشفيره عن طريق خلط أسماء الملفات المشفرة.

2015 – المستوى التالي من رانسومواري لا يرى تشيميرا تشفير الملفات فحسب ، بل ينشرها أيضًا عبر الإنترنت عندما لا يتم دفع الفدية.

2016 – يصل Locky إلى المشهد ، وقد تم تسميته في المقام الأول لأنه يعيد تسمية جميع ملفاتك المهمة بحيث يكون لها امتداد .locky.

2016 – موقع KeRanger على BitTorrent ، هو أول برنامج فدية معروف يعمل بشكل كامل على نظام Mac OS X.

2016 – تم تسمية برنامج LeChiffre باسم الشرير Bond في Casino Royale الذي يختطف اهتمام حب Bond لابتزاز الأموال ، ويستفيد من أجهزة الكمبيوتر البعيدة غير الآمنة على الشبكات التي يمكن الوصول إليها. ثم يقوم بتسجيل الدخول وتشغيله يدويًا على هذه الأنظمة.

2016 – سيقوم Jigsaw بتشفير الملفات ثم حذفها تدريجياً حتى يتم دفع الفدية. بعد 72 ساعة ، سيتم حذف جميع الملفات.

2016 – SamSam ransomware تصل كاملة مع ميزة الدردشة الحية لمساعدة الضحايا مع دفع فدية بهم.

2016 – يستخدم Petya Ransomware شعبية خدمات مشاركة الملفات السحابية من خلال توزيع نفسه من خلال Dropbox.

2016 – وصول أول فيروس رانسومواري على شكل ZCryptor ، والذي يصيب أيضًا محركات الأقراص الصلبة الخارجية ومحركات الأقراص المحمولة المرفقة بالجهاز.

2023 – يستهدف برنامج Crysis محركات الأقراص الثابتة والقابلة للإزالة والشبكة ويستخدم أساليب تشفير قوية يصعب القضاء عليها مع إمكانات الحوسبة الحالية.

2023 – تنتشر WannaCry من خلال رسائل البريد الإلكتروني الخاصة بالخداع عبر الأنظمة الشبكية. بشكل فريد ، يستخدم WannaCry مستتر من NSA الخلفي لسرقة الأنظمة ، بالإضافة إلى ثغرة أخرى في Windows تم تصحيحها قبل شهر من إصدار البرامج الضارة (مزيد من التفاصيل أدناه).

WannaCry Ransomware

ربما يكون برنامج WannaCry Ransomware الأكثر شهرة في الأعوام الأخيرة ، ويرجع ذلك أساسًا إلى عدد القص لأجهزة الكمبيوتر التي تأثرت بها. سرعان ما أصبحت أسرع رانسومواري في تاريخ رانسومواري ، مما أثر على 400000 جهاز في أعقابها. بشكل عام ، WannaCry ليس فريدًا بشكل خاص ، لدرجة أنه قد أصاب بعض الأسماء الكبيرة جدًا والوكالات الحكومية المهمة في جميع أنحاء العالم ، واستخدم أداة استغلال الأمن القومي (NSA) المسروقة للقيام بذلك.

أداة NSA المسروقة هي جزء من السبب في نجاح WannaCry في الانتشار. ومما يزيد المشكلة تعقيدًا أن العديد من الوكالات والشركات كانت بطيئة في طرح تصحيح Windows المناسب الذي كان سيمنع هذا الاستغلال في المقام الأول. دفعت شركة Microsoft هذا التصحيح في منتصف مارس 2023 ، لكن WannaCry لم تبدأ في إصابة الأنظمة حتى مايو.

ومن المثير للاهتمام أن أول متغير لـ WannaCry قد أحبط من قبل باحث ومدوّن في الأمن السيبراني اكتشف أثناء اكتشافه رمز التبديل المكتوب في البرامج الضارة. يتحقق أول متغير من WannaCry من معرفة ما إذا كان هناك موقع ويب معين أم لا ، والنتيجة هي تحديد ما إذا كان يستمر أم لا.

قرر المدون الأمني المضي قدمًا وتسجيل الموقع بحوالي 10 دولارات ، مما أدى إلى تباطؤ انتشار الفيروس بشكل كبير. ومع ذلك ، كان منشئو WannaCry يسارعون في طرح أشكال جديدة (أحدها يحتوي على مفتاح قتل موقع آخر تم استخدامه قريبًا لإيقاف هذا المتغير).

إجمالاً ، تشير التقديرات إلى أن WannaCry سجل صانعيها بحوالي 140،000 دولار من البيتكوين. على الرغم من أن هذا ليس مبلغًا صغيرًا ، إلا أنه لا يوجد بالقرب من المبلغ المقدر بـ 325 مليون دولار الذي حصل عليه الأشخاص الذين كانوا وراء برنامج Ransomware Cryptowall Version 3 في عام 2015. وقد يكون هذا بسبب تحسين التعليم حول فدية أو فشل الفيروسات ، ولكن مع عدد المستخدمين المصابين ، يبدو أن الأمور قد تكون أسوأ.

“Cryptolocker Ransomwareكريستيان كولين. CC Share-A-Like 3.0

من الصعب التعامل مع الفدية بشكل فعال ، حيث يتم تشفير الملفات ويتم احتجازها كرهينة حتى يتم دفع الفدية. يعتبر Ransomware سلاحًا فعالًا للمجرمين الإلكترونيين ، حيث يمكنهم الحصول على أموال بسهولة وسرعة. ومع ظهور العملات المشفرة ، أصبح من السهل على المهاجمين الابتعاد عن جرائمهم. يجب على الأفراد والشركات اتخاذ إجراءات وقائية لمنع تثبيت Ransomware في المقام الأول ، ولكن إذا وقعت ضحية ، يجب البحث عن الخيارات الأخرى لإزالة الفدية بدلاً من دفع الفدية. يجب على الجميع أن يكون حذرًا ويتبع الممارسات الأمنية الجيدة لتجنب الوقوع ضحية لهذا النوع من الهجمات الإلكترونية.