تتضمن مخططات التصيد عادةً ضحية يتم خداعها للتخلي عن المعلومات التي يمكن استخدامها لاحقًا في نوع من عمليات الاحتيال. يتم طلب المعلومات غالبًا من خلال بريد إلكتروني أو مكالمة هاتفية (الخداع الصوتي أو الخداع) أو رسالة نصية (رسائل نصية قصيرة أو تصيّد الرسائل القصيرة). الخداع عنصر شائع جدًا في العديد من أنواع عمليات الاحتيال عبر الإنترنت التي يمكن أن تستهدف الآلاف من الأشخاص في وقت واحد على أمل أن ينخدع شخص أو شخصان.

التصيد العشوائي هو نوع من التصيد المستهدف. عادة ما يعرف مرتكب الجريمة بالفعل بعض المعلومات عن الهدف قبل اتخاذ أي خطوة. عندما تفكر في عدد التفاصيل الشخصية التي قد يكتشفها شخص ما عنك على الإنترنت في هذه الأيام ، فإنه ليس من الصعب حقًا على الشخص الظهور كطرف موثوق به ويخدعك في تسليم بعض المعلومات الإضافية.

لحسن الحظ ، إذا كنت على علم بهذه الأنواع من عمليات الاحتيال ومعرفة ما الذي تبحث عنه, يمكنك تجنب أن تصبح الضحية القادمة.

في هذا المنشور ، سنخوض في مزيد من التفاصيل حول ماهية التصيد الرمح ونقدم بعض الأمثلة على مخططات التصيد الاحتيالي. بعد ذلك ، سنقدم بعض النصائح لمساعدتك في ضمان عدم تعرضك للوقوع. هيا بنا نبدأ!

ما هو التصيد الرمح

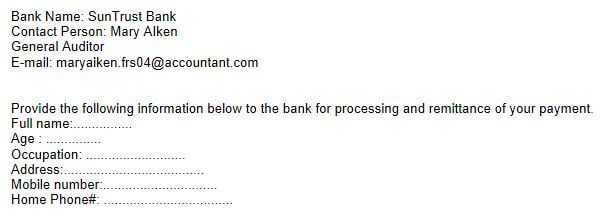

كما ذكرنا ، فإن التصيد الرمح هو شكل من أشكال التصيد المستهدف. تبدأ جميع عمليات الاحتيال عبر الإنترنت تقريبًا بنوع من أشكال الخداع ، ولكن العديد من هذه المحاولات تستهدف جمهورًا كبيرًا بشكل عشوائي. على سبيل المثال ، قد تتلقى رسالة بريد إلكتروني تفيد أنك تتلقى بعض الأموال ، وتحتاج فقط إلى تقديم بعض التفاصيل الشخصية. هذا شكل من أشكال الخداع ، لكنه غير مستهدف.

قسم من بريد إلكتروني عام للتصيد يطلب معلومات شخصية.

قسم من بريد إلكتروني عام للتصيد يطلب معلومات شخصية.

في محاولة التصيد الرمح, يحتاج مرتكب الجريمة لمعرفة بعض التفاصيل عن الضحية. باستخدام هذه التفاصيل ، يهدف المحتال إلى غرس الثقة في الضحية والوصول إلى أقصى حد ممكن مع عملية الاحتيال. إذن ، أين وجدوا هذه التفاصيل؟ يمكن الحصول عليها من محاولة خداع سابقة ، أو حساب خرق ، أو في أي مكان آخر قد يكونوا قادرين على اكتشاف المعلومات الشخصية فيه. وسائل التواصل الاجتماعي ، على وجه الخصوص ، هي بؤرة للمعلومات المتعلقة بكل من الأفراد والشركات.

يمكن لمحاولات التصيد الرمح أن تتخذ أشكالًا مختلفة. يحاول البعض إقناعك بالنقر فوق ارتباط قد يؤدي إلى موقع ويب يقوم بتنزيل البرامج الضارة أو موقع ويب مزيف يطلب كلمة مرور أو موقع يحتوي على إعلانات أو متعقبات. قد تطلب منك محاولات الخداع الأخرى تقديم رقم الضمان الاجتماعي أو تسليم بطاقة الائتمان أو المعلومات المصرفية أو ببساطة إرسال بعض الأموال.

الهجمات على الأفراد

على المستوى الشخصي ، يمكن أن يمثل المحتالون ثقتك في عملك ، على سبيل المثال ، بنك أو متجر قمت بزيارته. يمكن أن يقدموا صفقات رائعة ، أو يخبركون بأنك مدينون أو مدينون بأموال ، أو أن حسابًا على وشك التجميد. قد يتظاهر بأنه شخص تعرفه ، بشكل مباشر أو غير مباشر. على سبيل المثال ، يمكن أن يجعلك الشخص الذي ذهب إلى مدرستك القديمة أو عضوًا في مجموعتك الدينية مفتوحًا.

الهجمات على الشركات

يعد التصيد العشوائي هو شكل شائع جدًا للهجوم على الشركات أيضًا. نظرًا لأنه مستهدف للغاية ، يمكن القول إن التصيد الرمح هو أخطر أنواع هجمات التصيد الاحتيالي. وفقًا لمعهد SANS ، تنطوي 95٪ من هجمات شبكة المؤسسة على محاولات تصيّد رمح ناجحة. والأكثر من ذلك ، كشف تقرير صدر عام 2023 من قبل IRONSCALES أن التصيد العشوائي للرماح يتم تحديده بشكل متزايد بالليزر (PDF) ، حيث يستهدف 77٪ من رسائل البريد الإلكتروني عشرة صناديق بريد أو أقل. ما هو أكثر من ذلك ، وجدت دراستهم ذلك استهدف ثلث الهجمات علبة بريد واحدة فقط.

المصدر: IRONSCALES

المصدر: IRONSCALES

تتضمن عملية احتيال الخداع الشائعة في الشركات المخادع الذي يطرح نفسه كمدير تنفيذي للشركة ويطلب من الموظف المطمئن تحويل الأموال إلى حساب ينتمي إلى المحتال. وغالبًا ما يشار إلى ذلك باسم “صيد الحيتان” وهو نوع من عمليات احتيال الرئيس التنفيذي.

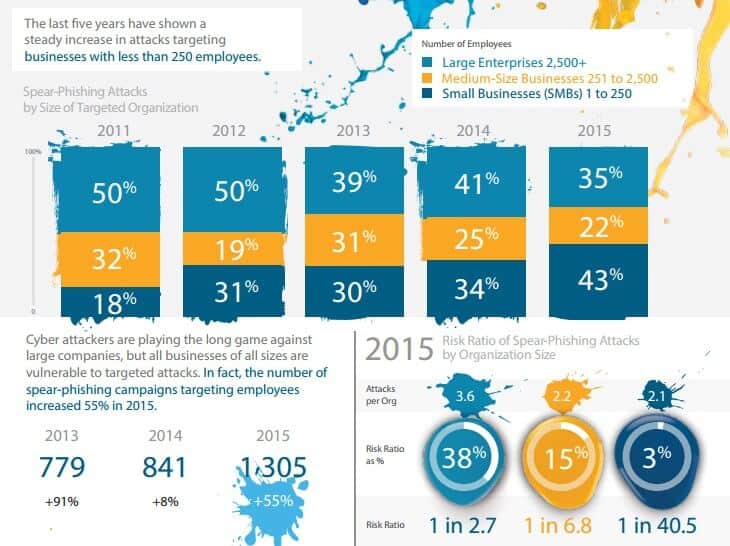

المصدر: سيمانتيك

المصدر: سيمانتيك

كما ترون في القسم أعلاه من مخطط سيمانتيك ، زاد معدل انتشار محاولات التصيد العشوائي بسرعة في السنوات الأخيرة. في حين أن المحتالين يستهدفون جميع أحجام الشركات ، إلا أن الهجمات ضد الشركات الصغيرة أصبحت ذات شعبية متزايدة.

أمثلة على التصيد الرمح

استخدمت محاولات التصيد العشوائي في احتيال الأفراد والشركات على ملايين الدولارات. كما يمكن أن تحدث أضرارًا في مناطق أخرى ، مثل سرقة المعلومات السرية من الشركات أو التسبب في ضغوط عاطفية للأفراد. فيما يلي بعض الأمثلة عن هجمات التصيد العشوائي الناجحة.

محاولات التصيد الرمح التي تستهدف الشركات

يستهدف المخادعون الشركات طوال الوقت ، ولكن فيما يلي بعض الأمثلة عن بعض الهجمات البارزة.

Ubiquiti Networks Inc

في عام 2015 ، سلمت هذه الشركة أكثر من 40 مليون دولار في عملية احتيال رمح تنطوي على احتيال الرئيس التنفيذي. رسائل البريد الإلكتروني التي يتم إرسالها على ما يبدو من كبار المسؤولين التنفيذيين وجهت الموظفين لإرسال أموال من شركة تابعة في هونغ كونغ إلى حسابات تابعة لأطراف ثالثة. رسائل البريد الإلكتروني جاءت في الواقع من المحتالين وحسابات الطرف الثالث ملك لهم.

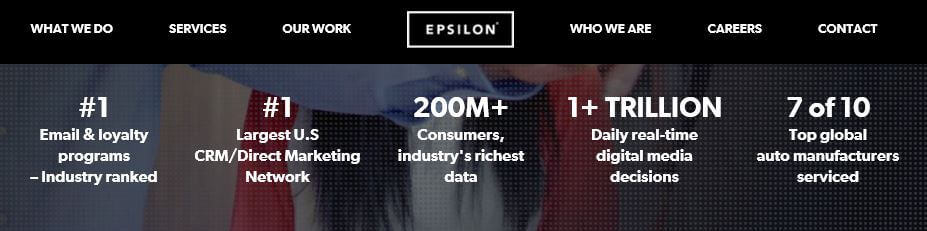

إبسيلون

تم استهداف شركة التسويق عبر الإنترنت هذه في عام 2011 كجزء من مخطط لحصد بيانات اعتماد العملاء ، وربما لاستخدامها في محاولات التصيد العشوائي الأخرى..

نظرًا لأن البيانات هي نشاط الزبدة في شركة Epsilon ، فمن السهل معرفة السبب الذي يجعلها هدفًا مثاليًا.

نظرًا لأن البيانات هي نشاط الزبدة في شركة Epsilon ، فمن السهل معرفة السبب الذي يجعلها هدفًا مثاليًا.

تشير التقارير إلى أن رسائل البريد الإلكتروني المخادعة للرسالة قد تحتوي على رابط إلى موقع قام بتنزيل البرامج الضارة ، والذي بدوره قام بتعطيل برنامج مكافحة الفيروسات ، وتوفير الوصول عن بعد إلى النظام ، ويمكن استخدامه لسرقة كلمات المرور. تم إرسال رسائل البريد الإلكتروني هذه إلى شركات تسويقية مختلفة ، ولكنها دائمًا ما تستهدف الموظفين المسؤولين عن عمليات البريد الإلكتروني.

مؤسسة الحدود الإلكترونية

في عام 2015 ، استخدم المحتالون المظهر الموثوق به لمؤسسة الحدود الإلكترونية (EFF) لتوجيه الضحايا إلى موقع مزيف (Electronicfrontierfoundation.org). تم استخدامه لتوزيع كلوغرز وغيرها من البرمجيات الخبيثة ، ولكن EFF منذ ذلك الحين سيطرت على المجال.

إنه الآن يعيد التوجيه ببساطة إلى منشور مدونة EFF يصف عملية الاحتيال.

RSA

تم استهداف شركة الأمان RSA في محاولة ناجحة للتصيد العشوائي في أوائل عام 2011. تم إرسال مجموعتين داخل الشركة إلى رسائل بريد إلكتروني للتصيد الاحتيالي ببساطة بعنوان “خطة توظيف 2011.” أدى إلى شكل من أشكال البرمجيات الخبيثة التي يتم تثبيتها على الكمبيوتر. أعطت البرمجيات الخبيثة للمهاجم الوصول عن بعد والقدرة على سرقة البيانات الحساسة.

الكوا

اتهم الجيش الصيني بمحاولات متعددة للتصيد بالرماح تهدف إلى سرقة الأسرار التجارية من الشركات الأمريكية. تم الإبلاغ عن واحدة من هذه لاستهداف شركة Alcoa الألومنيوم. في عام 2008 ، يشتبه في أن المتسللين اتصلوا بـ 19 موظفًا من كبار موظفي Alcoa عبر البريد الإلكتروني ، مما أدى إلى انتحال شخصية أحد أعضاء مجلس إدارة الشركة. بمجرد الفتح ، قام البريد بتثبيت البرامج الضارة على أجهزة الكمبيوتر الخاصة بالمستلمين ، مما أدى إلى سرقة حوالي 3000 رسالة بريد إلكتروني وأكثر من 800 مرفق.

محاولات التصيد الرمح التي تستهدف الأفراد

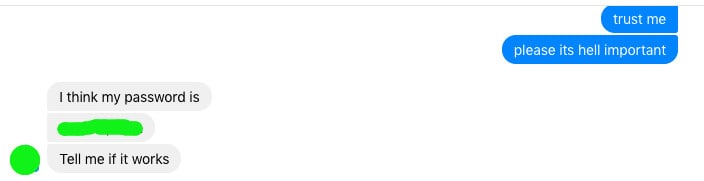

بينما ترى الشركات خسائر كبيرة من هذه الهجمات ، سواء بشكل مباشر أو غير مباشر ، فإن التأثير على الفرد يمكن أن يكون أشد. خذ على سبيل المثال ، القصة المزعجة لمستخدم reddit الذي قابلناه في مقال سابق.

تم استهدافها بواسطة مجرم استخدم الهندسة الاجتماعية لحملها على تسليم كلمة مرور لحساب بريد إلكتروني. وأدى ذلك في النهاية إلى احتال المخادع على العديد من حسابات التواصل الاجتماعي والبريد الإلكتروني وابتزاز الضحية بالمحتويات.

لقد كانت تلك عملية احتيال مدمرة عاطفياً بشكل خاص ، في حين أن الآخرين لديهم دوافع مالية بحتة. بعض مخططات التصيد العشوائي على نطاق أوسع تضرب مستخدمي الشركات الكبيرة ، مثل تلك الموضحة أدناه:

باي بال

يبدو أن مستخدمي PayPal هم هدف محاولات التصيد العام التي لا نهاية لها. يعني العدد الهائل من المستخدمين أن رسائل البريد الإلكتروني العامة ستحظى بفرصة أكبر للنجاح. ومع ذلك ، فقد تعرض بعض مستخدمي PayPal لرسائل بريد إلكتروني تصيّد رمح أكثر استهدافًا. هذه في الواقع تتعامل مع العميل بالاسم ، مما يجعلها تبدو أكثر شرعية من بريدك الإلكتروني للتصيد العادي.

الأمازون

أمازون هي شركة أخرى لديها الكثير من المستخدمين ، فإن فرص العثور على واحدة من خلال محاولة خداع عامة تستحق كل هذا الجهد. لكن يجب على مستخدمي Amazon الانتباه إلى هجمات التصيد العشوائي. وقع هجوم كبير مستهدف في عام 2015 عندما تم إرسال ما يصل إلى 100 مليون رسالة بريد إلكتروني إلى عملاء Amazon الذين تقدموا بطلبات مؤخرًا. تبدو رسائل البريد الإلكتروني حقيقية ، مع إرسال عنوان “طلب Amazon.com الخاص بك” ، متبوعًا برمز الطلب. ولكن بدلاً من الرسالة ، لم يتضمن البريد الإلكتروني سوى مرفقًا. أدى فتح المرفق في النهاية إلى قيام بعض المستلمين بتثبيت Locky Ransomware ، والذي تضمن فدية bitcoin.

غيرها من الأمثلة على عملية احتيال رمح شائعة

بصرف النظر عن تلك الحالات المحددة ، إليك بعض السيناريوهات الأكثر عمومية التي قد تصادفك. هؤلاء جميعها تستخدم المعلومات التي يمكن جمعها من منشورات التواصل الاجتماعي, خاصة إذا كنت عرضة لإفشاء معلومات حول المكان الذي تتسوق فيه وتناول الطعام والبنك وما إلى ذلك.

- رسالة بريد إلكتروني من متجر عبر الإنترنت حول عملية شراء حديثة. قد يتضمن رابطًا إلى صفحة تسجيل الدخول حيث يقوم المحتال ببساطة بحصد بيانات الاعتماد الخاصة بك.

- مكالمة هاتفية أو رسالة نصية تلقائية من البنك الذي تتعامل معه تفيد بأنه قد تم انتهاك حسابك. يخبرك بالاتصال برقم أو اتباع رابط وتقديم معلومات للتأكيد على أنك صاحب الحساب الحقيقي.

- رسالة بريد إلكتروني تفيد بأن حسابك قد تم إلغاء تنشيطه أو أنه على وشك الانتهاء وتحتاج إلى النقر على الرابط وتقديم بيانات الاعتماد. الحالات التي تنطوي على Apple و Netflix كانت أمثلة حديثة متطورة لهذا النوع من الاحتيال.

- بريد إلكتروني يطلب التبرعات لجماعة دينية أو مؤسسة خيرية مرتبطة بشيء في حياتك الشخصية.

عندما تفكر في مقدار المعلومات التي يمكن العثور عليها على وسائل التواصل الاجتماعي ، فمن السهل أن نرى كيف يمكن لشخص ما كسب ثقتك بسرعة بمجرد إبداء اهتمام مشترك أو طرح كشركة لديك سجل بها.

كيفية تجنب الحيل الخداع الرمح

ظهرت بعض الإحصاءات المتعلقة بدراسة إنتل لعام 2015 ، والتي كشفت أن 97٪ من الناس لم يتمكنوا من تحديد رسائل البريد الإلكتروني المخادعة. في الواقع ، عبر صناعة الأمن السيبراني ، فإن التعليم الأساسي هو النصيحة الرئيسية لمنع محاولات التصيد الرمح الناجحة.

في هذا القسم ، سنقدم لك نصائح مساعدة كل من الأفراد والشركات حماية ضد هذه الحيل. سنناقش هذه التفاصيل بمزيد من التفصيل أدناه ، ولكن فيما يلي قائمة بالخطوات العملية التي يمكنك اتخاذها لمكافحة محاولات التصيد الاحتيالي الناجحة:

- زيادة الوعي

- استخدام أدوات للدفاع

- ابحث عن رسائل البريد الإلكتروني المزيفة

- تجنب النقر فوق الروابط والمرفقات

- ابحث عن مواقع التصيد

- تجنب إرسال المعلومات الشخصية

- تحقق من الطلبات المشبوهة

- استخدم كلمات مرور قوية ومدير كلمات مرور

الآن ، دعونا نلقي نظرة فاحصة على كل خطوة من هذه الخطوات.

زيادة الوعي

كما هو الحال مع أي عملية احتيال ، واحدة من أفضل الطرق لتجنب ذلك هو أن ندرك كيف تجري عملية الاحتيال. يمكن أن تساعد مشاركة المعلومات مع أصدقائك وعائلتك وزملائك في منعهم من أن يصبحوا ضحايا أيضًا. إذا كنت مالك نشاط تجاري ، فهو كذلك حاسمة لضمان موظفيك المتعلمين حول موضوع هجمات الخداع ، ولا سيما التصيد الرمح.

يمكنك متابعة آخر هذه الموضوعات عن طريق قراءة المدونات مثل مدونتنا وكذلك مدونين كبار برامج الأمان ، مثل McAfee و Norton.

بالنسبة للشركات ، يمكنك بالفعل إجراء اختبار مجاني لـ نرى كيف “عرضة للخداع” موظفيك. بناءً على هذه النتائج ، يمكنك أن تقرر أفضل طريقة للعمل لتحسين التدريب ومنع محاولات التصيد الاحتيالي الناجحة. تقدم شركات مثل KnowBe4 تدريبًا على الوعي الأمني ضد هذه الهجمات.

استخدام أدوات للدفاع

في حين أن التعليم والوعي هي بعض من أفضل الدفاعات هناك ، والأدوات هي متاح للمساعدة في الدفاع ضد هجمات التصيد. هذه مفيدة بشكل خاص للشركات التي يكون فيها الكثير معرضًا للخطر إذا نجحت المحاولة. بعض الأدوات المتاحة تشمل PhishDefender من InfoSec و Cofense (المعروف سابقًا باسم PhishMe).

بالنسبة للأفراد ، يصعد كبار مزودي البريد الإلكتروني لعبتهم عندما يتعلق الأمر بأساليب مكافحة الخداع. بمساعدة تقنيات التعلم الآلي, تدعي Gmail بحظر 99.9٪ من رسائل البريد الإلكتروني العشوائي.

ابحث عن رسائل البريد الإلكتروني المزيفة

لدينا منشور كامل مخصص لاكتشاف رسائل البريد الإلكتروني المخادعة ، ولكن فيما يلي الوجبات الرئيسية:

- لا تثق في أسماء العرض لأن هذه يمكن أن يكون أي شيء يريد المخادع أن يكون.

- تحقق من وجود مجالات وهمية للبريد الإلكتروني. ستكون غالبًا إصدارات مختلفة قليلاً عن الشيء الحقيقي.

- انظر الى الشعار وغيرها من الصور. يمكن أن تكون الصور ذات الدقة المنخفضة هبة.

- مراجعة الروابط بعناية عن طريق المرور فوق نص الرابط (بدون النقر). الارتباط الذي يختلف عن الارتباط الموجود في نص الارتباط هو علامة على ارتباط ضار.

- ابحث عن سوء الهجاء والقواعد, لأن هذا يمكن أن يكون علامة حكاية أنها ليست رسالة مشروعة.

يتم استهداف رسائل البريد الإلكتروني ورسائل التصيد العشوائي بشكل كبير ، لذلك يصبح من المفيد بذل الجهد من جانب المجرم لقضاء الوقت في جعلها تبدو وكأنها الصفقة الحقيقية. على هذا النحو ، أصبحت متطورة وصعبة على الفور. قد تضطر إلى القيام بفحوصات متعددة ، وحتى بعد ذلك ، يمكن أن تكون جميع القواعد مغطاة.

تجنب النقر فوق الروابط والمرفقات

كما ذكرنا سابقًا ، يمكن أن تؤدي الارتباطات إلى مواقع ويب تحتوي على برامج ضارة وإعلانات مزعجة ومتتبعات. وبالمثل ، قد يحتوي المرفق على فيروسات أو برامج ضارة ويجب عدم فتحه أبدًا ما لم تكن متأكدًا تمامًا من المصدر.

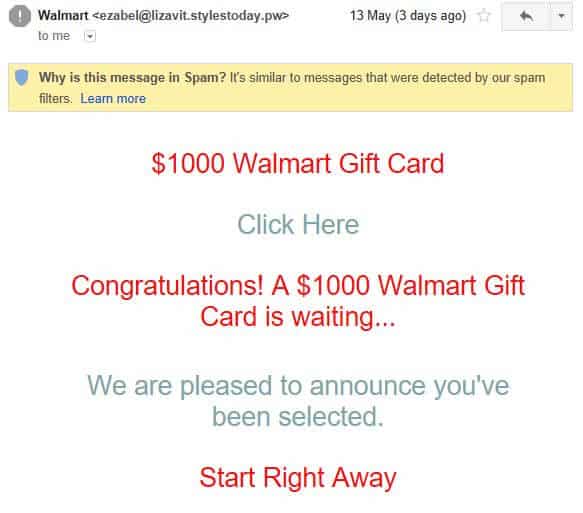

بريد إلكتروني Walmart مزيف يحتوي على رابط تصيد.

بريد إلكتروني Walmart مزيف يحتوي على رابط تصيد.

لن تحتوي بعض رسائل البريد الإلكتروني إلا على رابط أو مرفق مع عدم وجود رسالة أخرى ، وربما يستهدف شعور القارئ بالفضول لمطالبتهم بالنقر فوق.

أفضل نصيحة؟ ما عليك سوى النقر على الروابط أو المرفقات إذا كانت لديك أي شكوك على الإطلاق.

ابحث عن مواقع التصيد

إذا قمت بالنقر فوق ارتباط في رسالة بريد إلكتروني وانتهى الأمر بالانتقال إلى موقع ويب ، فيمكنك إجراء بعض الفحوصات للكشف عن المحتال. مرة أخرى ، لدينا منشور كامل مخصص لاكتشاف مواقع الويب المزيفة ، ولكن فيما يلي المؤشرات الرئيسية:

- تحقق من عنوان URL لمعرفة ما إذا كان يطابق ما هو موجود في الصفحة.

- تحقق من وجود شهادة SSL / TLS (رمز القفل الأخضر و / أو “https” في شريط العناوين).

- ابحث عن صفحة استكشاف أو تذييل الصفحة, بما في ذلك صفحة “حول” ، وسياسة الخصوصية ، وشروط الاستخدام أو الخدمة ، وتفاصيل الاتصال.

- تحقق من الإملاء والقواعد الصحيحة. كما هو الحال مع رسائل البريد الإلكتروني ، يمكن أن تكون الكتابة الضعيفة مؤشرا لموقع وهمية.

- كن حذرًا من المزاعم “الجيدة جدًا”. غالبا ما يكون ذلك تماما.

- البحث في مكان آخر عن الاستعراضات عن شركات غير معروفة.

- تحقق حقوق التأليف والنشر حتى الأن؛ إذا لم يكن كذلك ، فمن المحتمل أن يكون موقعًا مزيفًا.

في حالات أخرى ، قد ينقلك النقر فوق رابط إلى صفحة فارغة. إذا قمت بالنقر فوق رابط وتشك في أنه قد تم تنزيل برامج ضارة ، فيمكن للأدوات المختلفة اكتشافه وإزالته.

تجنب إرسال المعلومات الشخصية

نادراً ما تطلب الشركات الشرعية الحصول على معلومات شخصية عبر البريد الإلكتروني. إذا تلقيت رسالة بريد إلكتروني أو رسالة نصية قصيرة تطلب منك تقديم تفاصيل مثل عنوانك أو رقم الضمان الاجتماعي أو المعلومات المصرفية في نص رسالة بريد إلكتروني أو رسالة نصية ، فمن المحتمل جدًا أن تكون محاولة تصيد احتيالي.

عادةً ما توفر رسالة بريد إلكتروني أصلية عنوان موقع للانتقال إليه (بدون رابط) ، أو تقديم رابط للنقر ، أو تزويدك برقم للاتصال به. يأخذ بنظر الأعتبار, كل هذه السيناريوهات يمكن أن تكون أيضًا أساليب تصيد أكثر تطوراً, لذلك يجب التحقق منها (المزيد عن ذلك أدناه).

تحقق من الطلبات المشبوهة

إذا كانت لديك شكوك حول رسالة بريد إلكتروني أو رسالة أخرى ، فلا تقم بزيارة الموقع أو الاتصال بالرقم المقدم. إذا كنت تعتقد أنها قد تكون أصلية ولكنها غير متأكدة ، فيمكنك محاولة التحقق منها أولاً.

طريقة واحدة للقيام بذلك هي ببساطة البحث عن البريد الإلكتروني أو رقم الهاتف المقدم. إذا كانت عملية احتيال معروفة ، فمن المحتمل أن ترى نتائج توضح ذلك.

طريقة أخرى أكثر موثوقية للتحقق هي ببساطة الاتصال بالشركة أو إرسالها بالبريد الإلكتروني للتحقق مما إذا كان طلبًا حقيقيًا. ومع ذلك ، يجب عليك اتصل بالشركة عبر رقم الهاتف أو البريد الإلكتروني من موقعها الفعلي, ليس معلومات الاتصال الموجودة في البريد الإلكتروني.

استخدم كلمات مرور قوية ومدير كلمات مرور

إذا كنت تشك في أنك قد وقعت ضحية لمحاولة تصيد أو إذا تم إخطارك بذلك (من قبل مصدر موثوق بالتأكيد) ، فعليك التفكير في تغيير كلمة المرور الخاصة بك. من المهم استخدام كلمة مرور قوية لأنها يمكن أن تساعد في منع الهجمات الأخرى مثل هجمات القوة الغاشمة.

إذا كان تذكر كلمات المرور أمرًا صعبًا للغاية ، فيمكن لمدير كلمات المرور المساعدة. فائدة أخرى من هذه الأدوات هي أنها يمكن أن تساعدك على اكتشاف موقع التصيد بشكل افتراضي. يعمل مديرو كلمة المرور عن طريق ملء معلوماتك تلقائيًا في مواقع معروفة ، لذا لن يعملوا في مجالات غير معروفة (بما في ذلك وهمية). هذا ليس شيئًا ينبغي الاعتماد عليه ، لكنه يمكن أن يكون بمثابة نسخة احتياطية.

إذا طُلب منك تغيير كلمة المرور ، فلا تتبع الرابط في البريد الإلكتروني أو الرسالة النصية. انتقل إلى الموقع مباشرة وقم بتغييره هناك. بهذه الطريقة ، تتم تغطية ما إذا كانت الرسالة شرعية أم لا.

ذات الصلة: 70+ الحيل الشائعة (عبر الإنترنت وغير متصل) وكيفية تجنبها ؛ حيل الخداع الشائعة وكيفية التعرف عليها وتجنبها.

الصورة الرئيسية الائتمان: “السهام” مرخص تحت CC BY 2.0

بالنسبة للموضوع الذي تم طرحه، فإنه يتحدث عن التصيد الرمح وكيف يتم استخدام الخداع للحصول على المعلومات الشخصية والمالية من الأفراد والشركات. ويتم ذلك عن طريق إرسال رسائل بريد إلكتروني مزيفة أو مكالمات هاتفية أو رسائل نصية. ويتم استخدام هذه المعلومات في عمليات الاحتيال المختلفة. ولتجنب الوقوع ضحية لهذه العمليات، يجب زيادة الوعي واستخدام أدوات للدفاع وتجنب النقر على الروابط المشبوهة وتجنب إرسال المعلومات الشخصية. ويجب التحقق من الطلبات المشبوهة واستخدام كلمات مرور قوية. ويجب أن يكون الجميع على علم بهذه الأنواع من عمليات الاحتيال ومعرفة ما الذي يبحث عنه، حتى يتمكنوا من تجنب أن يصبحوا الضحية القادمة.