Comparitechは、人気の高い無料のAndroidウイルス対策アプリのテストに数週間を費やしました。各ベンダーがプライバシー、セキュリティ、広告を処理する方法の欠陥を探しました。結果は目を見張るものでした.

多くの場合、Playストアで約束されたものを入手できません。多くのアプリはウイルスを正確に検出できません。それらのほとんどすべてがあなたを追跡しています。また、ユーザーのアドレス帳を公開する重大な脆弱性や、攻撃者がウイルス対策保護を完全に無効にできる別の脆弱性など、いくつかの深刻なセキュリティ上の欠陥を発見しました.

Androidウイルス対策テストの結果

Comparitechの上級セキュリティ研究者であるKhaled Sakrは、積極的なテストを担当しています。彼は、アプリケーション自体、その有効性、Web管理ダッシュボード、および関連するすべてのバックエンドサービスに注目しました。また、各モバイルウイルス対策アプリに組み込まれている危険な権限とトラッカーを分析しました.

私たちのテスト

2023年6月中旬に、次の21のAndroidウイルス対策ベンダーを調査しました。

| AEGISLAB Antivirus Free | com.aegislab.sd3prj.antivirus.free |

| Malwarebytesセキュリティ:ウイルスクリーナー、マルウェア対策 | org.malwarebytes.antimalware |

| AVL Proアンチウイルス & セキュリティ | com.antiy.avlpro |

| APUSセキュリティ-クリーンウイルス、アンチウイルス、ブースター | com.guardian.security.pri |

| Brainiacs Antivirusシステム | com.antivirussystemforandroid.brainiacs.googleplay |

| BullGuard Mobile Security and Antivirus | com.bullguard.mobile.mobilesecurity |

| 電話クリーナー | phone.cleaner.speed.booster.cache.clean.android.master |

| Comodo Free Antivirus、VPN、およびモバイルセキュリティ | com.comodo.cisme.antivirus |

| Emsisoftモバイルセキュリティ | com.emsisoft.security |

| ESET Mobile Security & アンチウイルス | com.eset.ems2.gp |

| Dr.Capsule-アンチウイルス、クリーナー、ブースター | com.estsoft.alyac |

| Fotoable Antivirus & クリーナー | com.fotoable.cleaner |

| NQモバイルセキュリティ & ウイルス対策無料 | com.nqmobile.antivirus20 |

| ゼマナアンチウイルス & セキュリティ | com.zemana.msecurity |

| MalwareFoxアンチマルウェア | com.malwarefox.antimalware |

| Antivirus Mobile-クリーナー、電話ウイルススキャナー | com.taptechnology.antivirus.mobile |

| dfndrセキュリティ:ウイルス対策、ハッキング対策 & クリーナー | com.psafe.msuite |

| プライバシーラボアンチウイルス & モバイルセキュリティ | com.secore.privacyshield |

| Webroot Business Security | com.webroot.security.sme |

| VIPREモバイルセキュリティ | com.ssd.vipre |

| V3モバイルセキュリティ | com.ahnlab.v3mobilesecurity.soda |

テストした3つのアプリで深刻なセキュリティ上の欠陥を発見し、テストウイルスを検出できなかった8つのアプリを発見しました。合計すると、テストしたベンダーの47%が何らかの形で失敗しました。.

注意: プライバシー ラボアンチウイルス & その後、モバイルセキュリティはPlayストアから削除されました

セキュリティ

3つの個別のウイルス対策ベンダーに影響を与える誤った構成のWebサービスが見つかりました。

| VIPRE | IDOR-アドレス帳の同期を有効にしたプレミアムユーザーは、連絡先が盗まれるリスクがありました | クリティカル |

| VIPRE | IDOR-すべてのユーザーは、偽のウイルス対策アラートを送信する攻撃者に対して脆弱でした | まじめな |

| ブルガード | IDOR-すべてのユーザーは、ウイルス対策保護をリモートで無効にする攻撃者に対して脆弱でした | まじめな |

| ブルガード | XSS-BullGuard Webサイトのユーザーは、脆弱なスクリプトのために悪意のあるコードを挿入する攻撃者の危険にさらされていました | まじめな |

| AEGISLAB | XSS-AEGISLAB Webダッシュボードのユーザーは、脆弱なスクリプトのために悪意のあるコードを挿入する攻撃者の危険にさらされていました | まじめな |

VIPRE Mobile、AEGISLAB、およびBullGuardにはすべて、ユーザーのプライバシーとセキュリティを危険にさらす可能性のある欠陥がありました. この場合、3つすべてのベンダーが6月と7月に協力して、このレポートを公開する前にアプリの欠陥を修正しました。すべての脆弱性が修正されたことを確認できます.

性能

次のモバイルウイルス対策アプリは、危険なテストウイルスを検出できませんでした。

- AEGISLAB Antivirus Free

- Antiy AVL Proアンチウイルス & セキュリティ

- Brainiacs Antivirusシステム

- 撮影可能なスーパークリーナー

- MalwareFoxアンチマルウェア

- NQモバイルセキュリティ & ウイルス対策無料

- Tap Technology Antivirus Mobile

- ゼマナアンチウイルス & セキュリティ

使用したMetasploitペイロードは、難読化することなくデバイスでリバースシェルを開こうとします。まさにこの種のテスト用に構築されました。すべてのAndroidウイルス対策アプリは、試行を検出して停止できる必要があります.

プライバシー

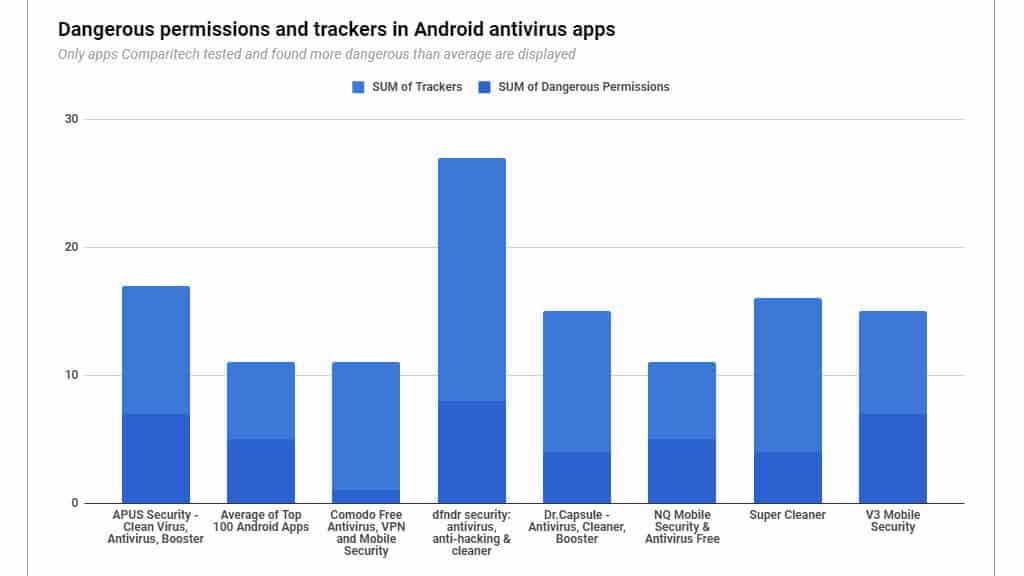

Exodusモバイルプライバシーデータベースの情報を使用して、危険な許可と広告トラッカーを探しました。見つけたものは次のとおりです。

モバイル広告は巨大なビジネスであり、ベンダーはターゲットを絞った広告を表示することで多くのお金を稼ぐことができます。しかし、広告主はそれらをターゲットにするために、ユーザーの個人的な習慣や好みに関する情報が必要です。そのため、トラッカーは、ブラウジングと検索履歴に関する情報を広告主に送り返し、広告主はそれを使用してモバイル広告をターゲティングおよび配信します.

分析では、dfndrセキュリティは、他の無料のウイルス対策ソリューションよりも多くの広告トラッカーを使用しました。アプリが参照した広告トラッカーの膨大な数は印象的です。私たちが知る限り、dfndrはターゲット広告を配信するために存在するほぼすべてのアドエクスチェンジを使用します.

dfndrは、詳細な位置データへのアクセス、カメラへのアクセス、連絡先の読み取りと書き込み、アドレス帳の閲覧、デバイスのIMEI(一意のID)と電話番号の取得も許可します。.

VIPRE Mobileの失敗

VIPREに開示した重大な脆弱性と重大な脆弱性の2つの脆弱性が見つかりました。彼らは私たちと協力して修正を実装し、脆弱性が修正されたことを確認できます.

VIPRE Mobileがユーザーのアドレス帳を漏らした

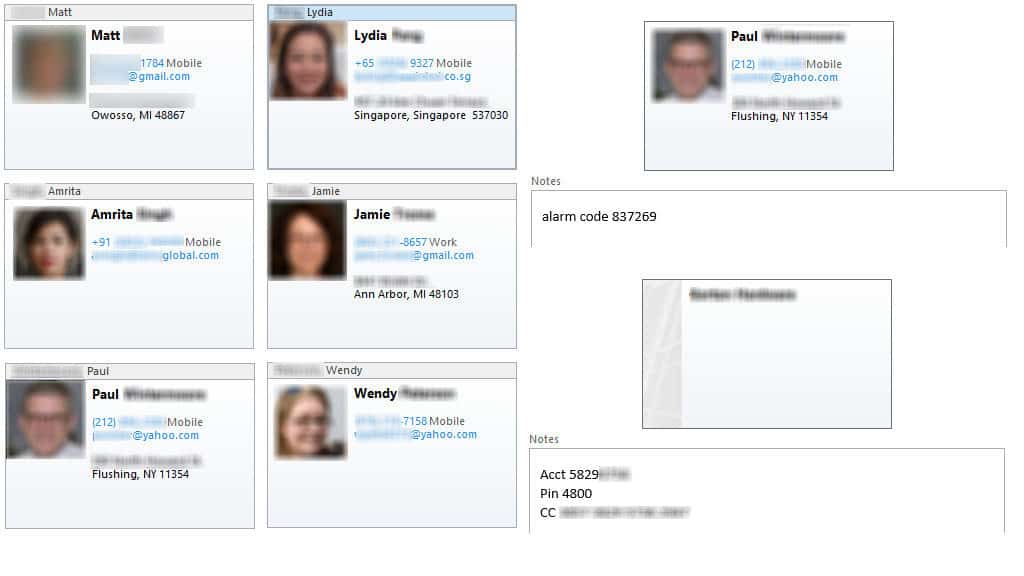

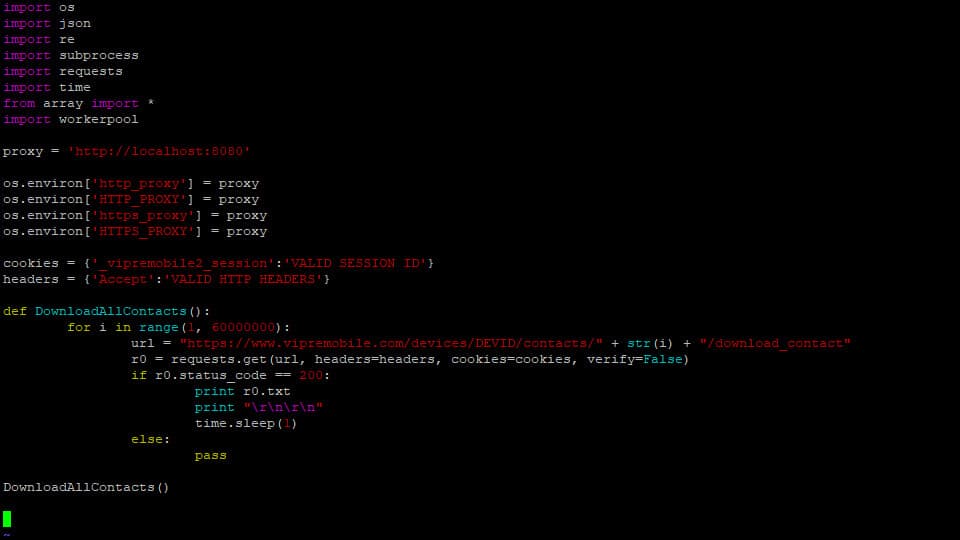

オンラインダッシュボードを使用して、クラウド同期が有効になっているVIPREモバイルユーザーのアドレス帳に攻撃者がアクセスできる可能性があることを発見しました。概念実証とアプリの人気に基づいて、100万人以上の連絡先が安全でないWebに座っていたと推定します.

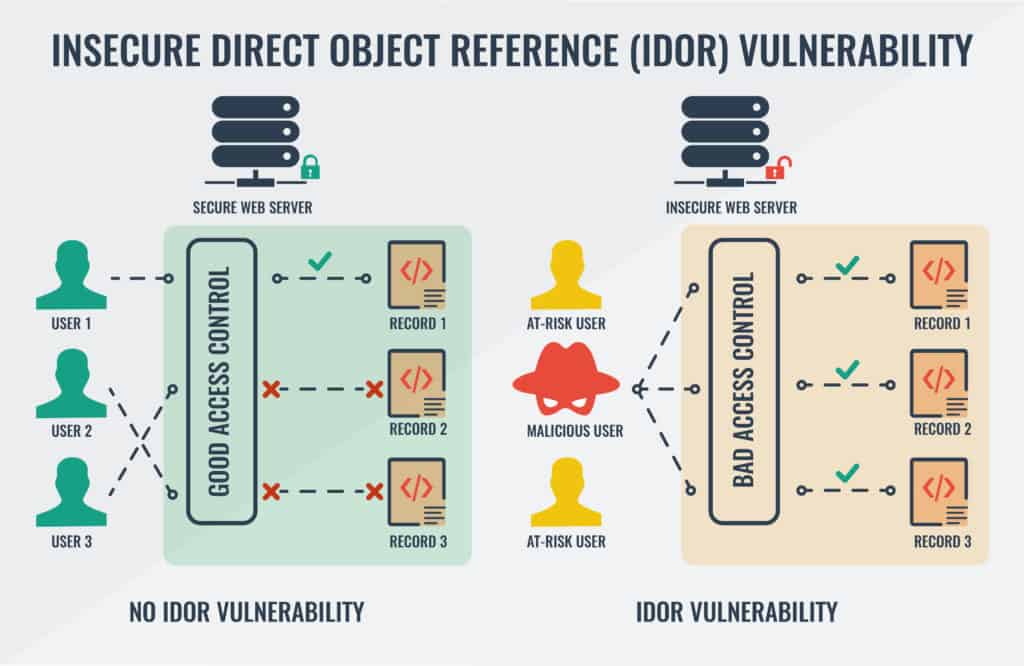

この欠陥は、壊れた、または実装が不十分なアクセス制御が原因で発生しました。これは、VIPREモバイルのバックエンドに安全でない直接オブジェクト参照(IDOR)の脆弱性として現れます。担当のスクリプトは、攻撃者がログインしていることを確認するためだけにチェックしました。リクエストが適切なデバイスまたはアカウントによって実行されていることを確認するためのさらなるチェックは行われませんでした.

VIPREがセキュリティに注意を払わないと、数百万人の個人情報が危険にさらされます。そのほとんどがVIPREモバイルユーザーの友人や同僚です。

VIPREがセキュリティに注意を払わないと、数百万人の個人情報が危険にさらされます。そのほとんどがVIPREモバイルユーザーの友人や同僚です。

その脆弱性を悪用することにより、攻撃者はすべてのユーザーアカウントを循環させ、VCARD形式で連絡先をダウンロードすることができます。漏えいした連絡先の多くには、フルネーム、写真、住所、機密情報を含むメモが含まれています.

VIPREのウイルス警告は簡単に偽装された

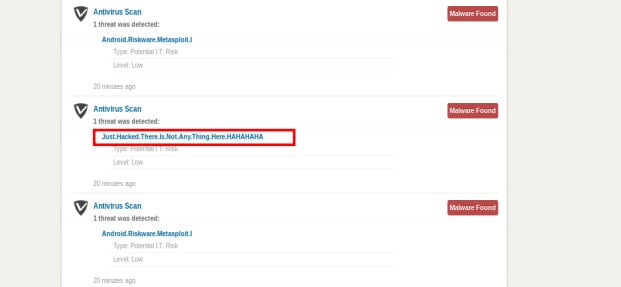

VIPREモバイルのウイルス警告も簡単に偽装されました。ウイルスアラートのレポートおよび表示方法に影響を与える同様のIDOR脆弱性が見つかりました。この脆弱性を悪用すると、有効なアカウントを持つすべてのユーザーに完全に偽のウイルス警告を送信できます.

不正なアラートを生成して、疑いを持たないユーザーに送信するのは簡単でした。アラートリクエストのフィールドを編集して、必要なものを言うことができることがわかりました

不正なアラートを生成して、疑いを持たないユーザーに送信するのは簡単でした。アラートリクエストのフィールドを編集して、必要なものを言うことができることがわかりました

ウイルスが見つかったときに生成されたリクエストをキャプチャし、リクエストを操作してユーザーIDやその他のパラメーターを変更することで、偽のアラートをプッシュできました。その結果、被害者のVIPREモバイルダッシュボードに完全にリアルなウイルス警告が表示されます.

VIPREのアクセス制御が欠けていた

VIPRE Mobileはあなたの個人データの安全なバックアップを約束しますが、実際に顧客に販売したものは近づきませんでした。効果的なアクセス制御の欠如は驚くべきものでした。深く個人情報に自由にアクセスし、有効なアカウントに偽のマルウェアアラートを投稿することができました.

「これら2つのVIPREの脆弱性は、私が発見した最も重大なものです」とKhaled氏は報告します。「これらは、アプリケーションのプライバシーと整合性の両方に影響します。 VIPREは、すべてのアプリケーションで定期的な侵入テストの実行を開始する必要があります。」

AEGISLABはダッシュボードをロックダウンしませんでした

AEGISLABのWebサービスに影響を及ぼす深刻な脆弱性を発見し、報告しました。彼らは私たちと協力して問題を修正しましたが、テストではパッチが適用されていることが示されました.

AEGISLABのダッシュボードは脆弱でした

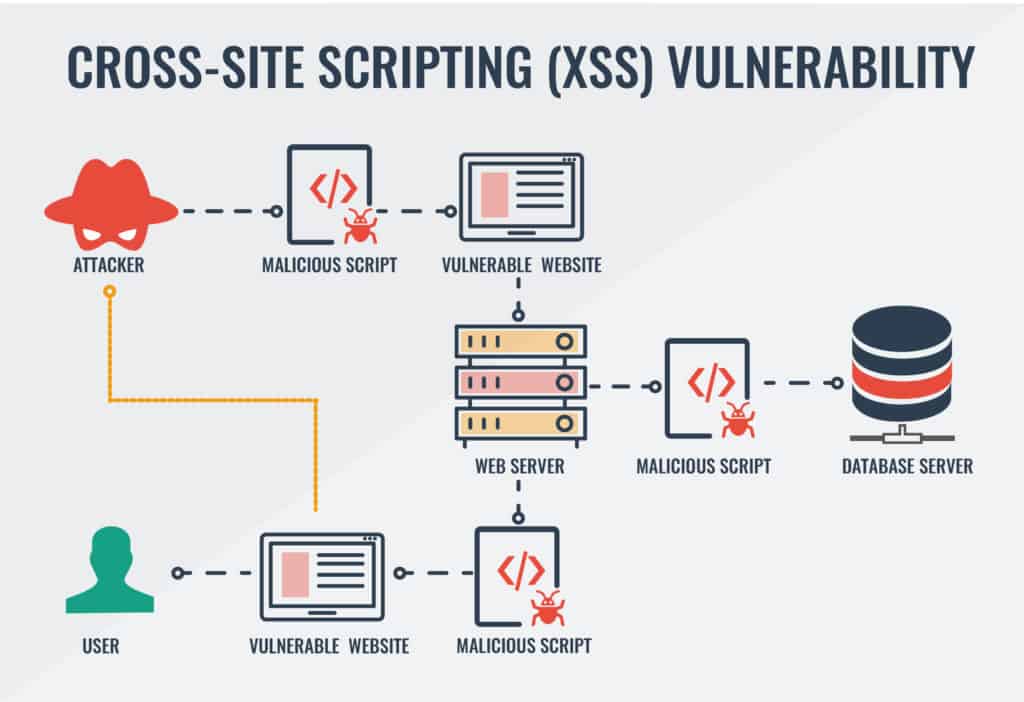

my2.aegislab.comドメインで実行されている1つのスクリプトに影響を及ぼすクロスサイトスクリプティング(XSS)の欠陥がいくつか見つかりました。スクリプトに渡されたパラメーターはサニタイズされていないため、攻撃者が悪意のあるコードを実行することは簡単なことでした.

XSSの脆弱性は、攻撃者にさまざまな扉を開きます。彼らはさらなる攻撃の入り口を提供し、フィッシング探検に正当性を与えます.

BullGuardの脆弱性

BullGuardに2つのセキュリティ脆弱性を報告しましたが、どちらも深刻です。彼らは欠陥を解決するために私たちと協力し、彼らの修正を確認しました.

BullGuardはリモートで簡単に無効にできました

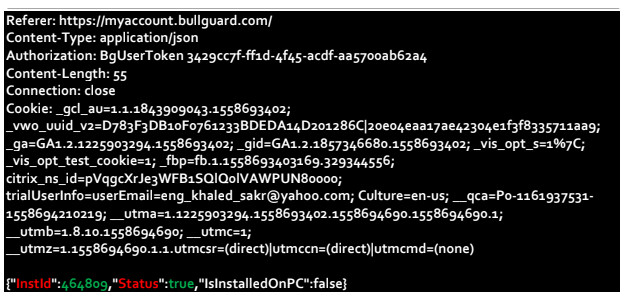

BullGuard Mobile Securityは、リモートの攻撃者がウイルス対策保護を無効にできるIDOR脆弱性の影響を受けました。攻撃者が顧客IDを反復処理し、すべてのデバイスでBullGuardを無効にすることは簡単です.

BullGuard Mobileウイルス対策を無効にする要求を傍受して変更することができました。この脆弱性はすべてのユーザーに影響し、すべての顧客のウイルス保護を無効にするために簡単に使用できた可能性があります。

BullGuard Mobileウイルス対策を無効にする要求を傍受して変更することができました。この脆弱性はすべてのユーザーに影響し、すべての顧客のウイルス保護を無効にするために簡単に使用できた可能性があります。

私たちのテストでは、ユーザーがウイルス対策保護をオフにしたときに生成されたリクエストをキャプチャして変更できることがわかりました。この要求のユーザーIDを変更することにより、すべてのデバイスのウイルス対策保護を無効にできます。正しいユーザーがリクエストを行っていることを確認するために、アクセス制御が設定されていないようです。.

BullGuardは新規ユーザーを歓迎します

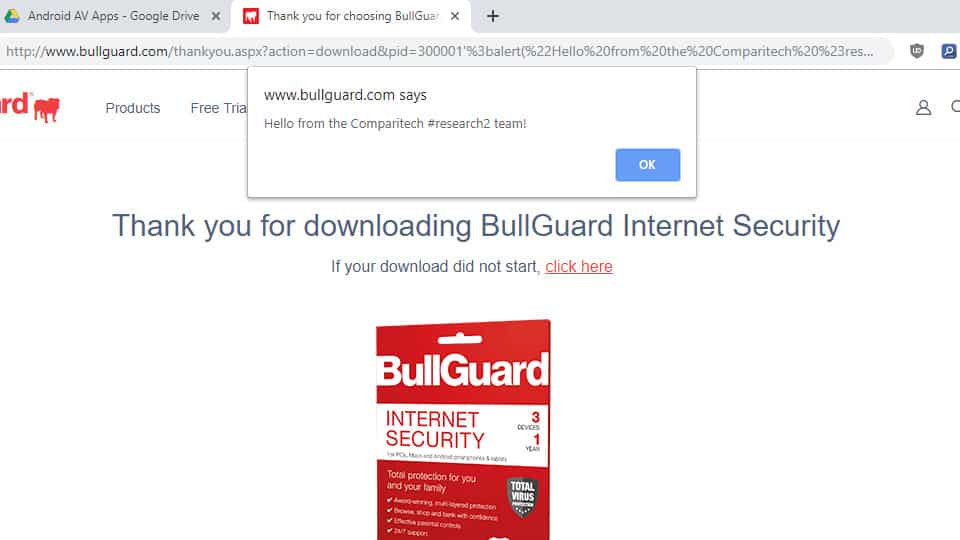

BullGuard Webサイトで新しいユーザーの処理を担当するスクリプトの1つがXSSに対して脆弱であることも発見しました。問題のスクリプトは渡されたパラメーターをサニタイズしないため、攻撃者は悪意のあるコードを実行できます.

この場合、ページにアラートを表示するのは簡単でした。それ以外の場合、攻撃者はこの脆弱性を使用して、セッションの乗っ取り、個人データの収集、または他の多くの攻撃を実行する可能性があります。たとえば、BullGuardのような信頼性の高いWebサイトは、フィッシングキャンペーンに最適なプラットフォームです.

ブルガードの恥ずかしい秘密

IDORの脆弱性は、ウイルス対策ベンダーにとっては恥ずべきことです。ユーザーはデバイスの防衛線としてウイルス対策ソフトウェアに依存しているため、サイレントおよびリモートで無効にできる場合、それは壊滅的な打撃となります。 BullGuardは両方の脆弱性を修復しましたが、今ではユーザーとの評判の修復に取り組む必要があります.

Khaled氏は、BullGuard XSSの欠陥についての感想を述べました。「クロスサイトスクリプティングの脆弱性はWebアプリケーションでは一般的ですが、この脆弱性がメインWebサイトに存在したという事実は、おそらく起動前にサイトで自動スキャンを実行しなかったことを意味します」

モバイルウイルス対策の問題点?

モバイルウイルス対策ソフトウェアには多くの問題がありますが、市場セグメントに影響を与える1つの大きな問題があります。モバイルウイルスとマルウェアが十分ではないということです。.

2023年、カスペルスキーは、AndroidおよびiOSデバイスで1億1650万のウイルスおよびマルウェアの感染をブロックしたと報告しました。それは膨大な量のように聞こえますが、その数によると、昨年米国のユーザーの10%、カナダの5%、英国の6%のみがモバイルの脅威から保護する必要がありました。.

そのため、ベンダーは、コードベースを改善する代わりに、機能を追加して差別化することに注力しています。そして、彼らは常に素晴らしい仕事をするわけではありません。私たちが発見したすべての脆弱性は、実際のウイルススキャンに付随するシステムにありました.

VIPREの概念実証は短く、要点まで.

VIPREの概念実証は短く、要点まで.

モバイルマルウェアは(今のところ)珍しいため、ベンダーがユーザーに気付かずに劣悪な製品を出すのは非常に簡単です。その環境では、新機能を備えた悪いアプリが人気を博し、人気のあるアプリを推奨すること以外にPlayストアアルゴリズムが気に入っているものはありません。サイクルが続く.

解決策はありますか?

「残念なことに、多くの組織では、ビジネス側がセキュリティ側に勝っています」とKhaled氏は語りました。「VIPREモバイルの場合のように。有能なペネトレーションテスターなら誰でもこれらの脆弱性を特定できたと思います。」

「より多くの企業が注意を払う必要があり、プロジェクトの開始時、およびアプリケーション開発と並行して、手遅れになったときではなく、セキュリティに取り組む必要があります。」

悪い、壊れた、安全でないAndroidウイルス対策アプリがまだまだたくさんあるので、彼らが聞いてくれることを期待しましょう。.

アンチウイルス最高の無料のルートキットの削除、検出、およびスキャナープログラムアンチウイルス10無料のウイルスおよびマルウェア削除ツールアンチウイルス8

)の問題があることを示しています。VIPREは、この問題を修正し、ユーザーのプライバシーを保護するために必要な措置を講じました。VIPREのウイルス警告は簡単に偽装された VIPRE Mobileは、偽のウイルス警告を送信する攻撃者に対して脆弱であることが判明しました。攻撃者は、VIPREの警告を偽装して、ユーザーを騙し、悪意のあるアプリをダウンロードさせることができます。VIPREは、この問題を修正し、ユーザーのセキュリティを強化するために必要な措置を講じました。VIPREのアクセス制御が欠けていた VIPRE Mobileは、アクセス制御が不十分であることが判明しました。攻撃者は、VIPREの機能を無効にすることができ、ユーザーのデバイスを攻撃することができます。VIPREは、この問題を修正し、ユーザーのセキュリティを強化するために必要な措置を講じました。 以上のように、VIPRE Mobileにはいくつかの重大なセキュリティ上の欠陥がありましたが、VIPREは迅速に対処し、ユーザーのプライバシーとセキュリティを保護するために必要な措置を講じました。VIPREは、ユーザーにとって信頼できるウイルス対策アプリの1つであり、今後も改