漏洞利用工具包(或漏洞利用包)是攻击者用来攻击系统或应用程序中已知漏洞的自动化程序。他们可以 曾经秘密发起攻击 当受害者正在浏览网络时,目标是下载并执行某种类型的恶意软件.

由于漏洞利用工具包在后台运行,因此很难知道何时受到攻击。但是,有些措施可以帮助您抵御这些攻击,例如避免未知链接和保持软件最新。.

在本文中,我们将详细解释什么是漏洞利用工具包,它们如何工作以及网络犯罪分子如何使用它们。我们还将提供防止攻击以及由此产生的恶意软件有效载荷的提示.

什么是漏洞利用工具包

漏洞利用工具包是网络罪犯用来分发恶意软件的软件包。我们将在下面详细介绍如何执行攻击,但是要点是,受害者会访问受感染的网站,并且如果他们的计算机上的软件存在某些漏洞,则可以进行利用。结果,恶意软件被下载并在受害者的设备上执行.

软件漏洞是代码中的错误或错误,攻击者可以通过某种方式(例如,在利用漏洞的情况下)通过运行未经授权的任务来入侵应用程序。已知漏洞在“常见漏洞和披露(CVE)”的参考列表中命名。例如,CVE-2023-8174是一个高度利用的Internet Explorer漏洞.

漏洞利用的常见目标是具有许多已知漏洞的流行软件,例如Adobe Flash,Oracle Java和Internet Explorer。该应用程序越受欢迎,攻击者吸引合适受害者的机会就越大。.

这也是漏洞利用工具包对用户特别方便的地方. 漏洞利用工具包同时针对多个漏洞 并包括犯罪分子进行袭击所需的一切。如果一种攻击方式不合适,则可能是另一种利用方式,这增加了网络犯罪分子实施成功攻击的机会.

这些东西作为预装套件提供,这一事实也使它们易于实施,并且对技术知识很少的犯罪分子更具吸引力.

如何利用漏洞利用工具包

成功利用漏洞需要几个阶段:

- 通过登录页面与主机环境建立联系.

- 重定向到备用登录页面,并检测主机中可被利用的漏洞.

- 进行利用以传播恶意软件.

- 通过执行恶意软件来感染主机环境.

漏洞利用工具包包含执行每个阶段所需的所有代码。如果某个阶段不成功,则表明对该特定设备的攻击已结束。在这里,我们将更详细地研究这些阶段,并检查每个阶段需要满足哪些条件.

1.建立联系

漏洞利用的第一阶段使用已被入侵的网站的登录页面。鼓励受害者访问此网站,例如,通过电子邮件链接,弹出窗口或恶意广告(恶意广告).

一旦 受害者单击指向该站点的链接或在其浏览器中输入URL, 最初的联系已经建立.

此时,可能有些用户不符合某些条件,例如位置不正确的用户(通常是根据IP地址或安装语言检查确定的)。这些用户被过滤掉,对于他们来说,攻击已经结束.

2.重定向

剩下的受害者将被重定向到一个替代的登录页面,该页面不再是真实的网站。然后,将代码嵌入到该登录页面中,以确定受害者的设备是否具有与该工具包中的漏洞相对应的任何基于浏览器的易受攻击的应用程序.

如果未检测到任何漏洞(也就是说,所有漏洞都是最新的并且已修补所有漏洞),则攻击将停止。但 如果发现漏洞, 然后网站将流量发送给漏洞利用.

3.利用

要求漏洞的原因是,漏洞利用工具包需要在主机环境(受害者的设备)上运行恶意软件。被发现容易受到攻击的应用程序用于下载恶意软件.

进行去角质的方式取决于应用. 例如,如果网络浏览器本身是目标,则利用将采用嵌入网页内的代码的形式。另一个示例是针对通用的应用程序Microsoft Silverlight,利用该漏洞的文件是.

术语“漏洞利用工具包”是指将多个漏洞利用工具捆绑在一起。它将针对多个漏洞,使犯罪分子更容易执行并增加成功的机会.

4.感染

成功开发后, 恶意软件是在受害者的环境中执行的. 至于恶意软件的影响,有很多不同的情况。漏洞利用工具包可用于传播各种类型的恶意软件,包括勒索软件和特洛伊木马程序.

漏洞利用工具包的一种流行用途是执行加密货币挖掘软件。未经用户许可,这会劫持受害者的计算机资源以用于开采比特币和其他加密货币.

漏洞利用工具包示例

由于软件开发人员的安全补丁程序,每种利用都将有有限的寿命。但是,套件开发人员会提出自己的更新,以便给定套件的新版本将利用新的漏洞。因此,一些套件已经存在了一段时间.

过去,Adobe Flash漏洞利用工具包非常流行,据报道,该软件的淘汰导致漏洞利用工具包开发的急剧下降。最近的研究表明,已经转向使用Microsoft产品。话虽这么说,一套工具包一次可以针对多个应用程序。它也可以用于传播不止一种类型的恶意软件.

以下是一些漏洞利用工具包示例:

里格

在2023年最受欢迎的漏洞利用工具包中,RIG使用了多种分发方法和由此产生的有效载荷。它已被用来传播硬币矿工,银行木马,勒索软件等.

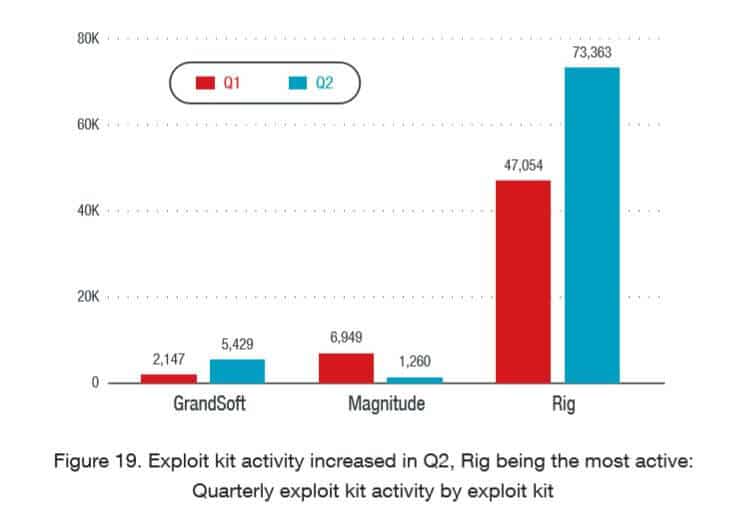

趋势科技2023年报告中的此图表显示了2023年上半年一些常见漏洞利用工具包的活动水平.

趋势科技2023年报告中的此图表显示了2023年上半年一些常见漏洞利用工具包的活动水平.

宏软

虽然它被认为是较旧的工具包,但它在2023年重新出现。众所周知,GrandSoft发行了勒索软件(特别是GrandCrab),特洛伊木马程序(尤其是AZORult和QuantLoader)和矿工.

大小

规模目标选择亚洲国家,并提供特定的有效载荷。它已经存在了很长时间,但是已经改变了它的形式。它曾经包括Flash Player的漏洞利用,但已被修改为仅攻击Internet Explorer漏洞。的 EK级版本针对韩国 (通过检查IP地址和语言等),并提供一种称为Magniber的特殊勒索软件.

核

核漏洞利用工具包已经有一段时间没有什么新闻了,但它曾经是创造者的一大赚钱工具。安全公司Checkpoint的一份报告发现,该套件是由俄罗斯某人开发的,当时该套件背后的团队每月从套件中赚取约100,000美元.

核武器更像是一种“利用即服务”,犯罪分子会租用该工具包。他们将 使用控制面板,他们可以在其中上传恶意软件 并跟踪他们的结果.

为什么攻击工具包成功?

考虑到攻击者正在使用已知的漏洞,您可能想知道这些弱点如何仍然暴露出来,从而使攻击得以成功进行。.

趋势科技的2023年报告[PDF]阐明了以下主要原因之一:

“新发现的漏洞不断受到攻击,这使得企业难以跟上。通常,由于漏洞的数量以及保持网络可用的竞争优先级,他们需要通过对某些漏洞给予重视并为以后的漏洞保留开放补丁来进行实际的权衡。”

从本质上讲, 一劳永逸地解决所有问题. 即使漏洞已得到修补,并且Microsoft和Adobe等公司已发布更新,公司也无法始终立即更新其系统.

他们必须确定需要首先进行哪些更新的优先级,并希望他们做出正确的决定,因为网络犯罪分子正等待利用每一个弱点。同样,对于个人来说,如果有人由于某种原因推迟更新或错过更新,那么成功利用漏洞攻击工具包的可能性就会更大.

漏洞利用工具包的成功还有其他几个因素,例如,通过单击恶意广告或电子邮件中的链接的人,可以很容易地进行初始联系。其次,一旦建立起最初的联系,就很难说出任何不愉快的事情正在发生.

如何防范攻击套件

由于很难知道漏洞利用工具包的工作时间以及它们种类繁多的事实,因此最好一开始就避免使用它们。这里有一些技巧可以帮助您:

- 保持软件最新. 定期更新软件的最重要原因之一是修补安全漏洞.

- 不要点击垃圾链接. 与往常一样,您应该避免打开陌生人的电子邮件,并且绝对不要单击可疑链接.

- 避免广告和弹出窗口. 当涉及弹出窗口和广告时,可能很难避免单击,因为其中许多旨在诱使您这样做(例如,“关闭”按钮很难定位或广告四处移动)。广告拦截器可能会有所帮助,因为这将阻止广告和弹出窗口首先显示.

- 使用防病毒软件. 防病毒软件并非万无一失,但它可以检测并清除许多已知的威胁,包括病毒和其他类型的恶意软件,这些威胁会直接进入您的设备.

图片来源:迈克尔·克劳斯(Michael Krause)的“ Crack Wall”(裂纹墙),根据CC BY 2.0许可

漏洞利用工具包是网络犯罪分子用来攻击系统或应用程序中已知漏洞的自动化程序。它们可以在受害者正在浏览网络时秘密发起攻击,目标是下载并执行某种类型的恶意软件。由于漏洞利用工具包在后台运行,因此很难知道何时受到攻击。但是,有些措施可以帮助您抵御这些攻击,例如避免未知链接和保持软件最新。成功利用漏洞需要几个阶段,包括建立联系、重定向、利用和感染。为了防范攻击套件,我们应该保持软件最新、不要点击垃圾链接、避免广告和弹出窗口以及使用防病毒软件。