過去12年間で約9,000件の米国のデータ侵害の歴史があるため、あなたに関連する電子情報が危険にさらされているか、少なくとも一度は既に侵害されていることは間違いありません。 FBIの元ディレクターであるジェームズ・コミーは、次のように述べています。「2種類の会社があります。ハッキングされたものとハッキングされたことをまだ知らないもの。」

オンラインのプライバシーと匿名性の必要性は、発生するすべての侵害とともに増大し、何の終わりも見えないようです。すべての企業は、顧客、クライアント、さらにはランダムな人々に関する情報を収集しています。大企業は毎年、データ収集システム、すべてを保存するデータベーステクノロジー、大容量のストレージを備えた高価なサーバー、およびそれを理解するためのデータアナリストに数十億ドルを投資しています。.

それは単なる企業向けのゲームではありません。世界中のIntelligence報機関が集まって、情報を主要な議題として理解しようとしています。ここでの残念な皮肉なことに、多くの企業は、情報を安全に保ち、他の人の手に渡らないようにすることに懸念を抱いていないようです。それが間違った手に落ちた場合、スピアフィッシングスキーム、ランサムウェア攻撃、個人情報の盗難などの犯罪の被害者となるリスクの増加など、関係者にさまざまな潜在的な影響があります。.

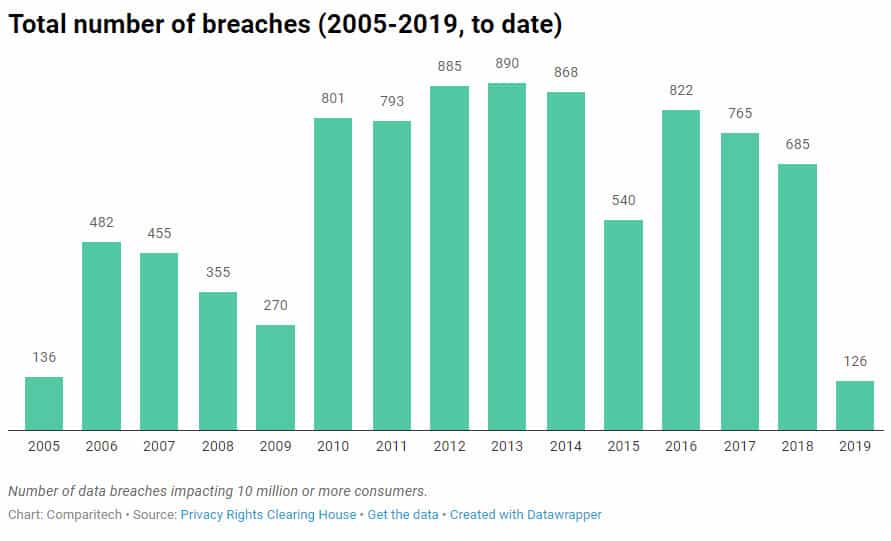

以下のリストは、これらの最大のデータ侵害の年間内訳を示しており、最低1000万件のレコードが権限のない人にさらされるリスクにさらされています。引用された報告された違反の総数は、米国企業が関与する違反または米国の顧客に影響を与えた違反を指すことに注意.

年ごとのデータ侵害

2023年

2023年はデータ侵害の大きな年であり、すでに世界中で数億人の被害者がさらされているいくつかの違反があります。今年は、収集および組み立てられた個人データの主要なダンプに注目が集まっており、ダークウェブ上の大量のファイルで販売されているようです。.

Dropbox、LinkedInなど

違反サイズ:2.2B

ハッカーは、DropboxやLinkedInを含む多数のWebサイトから22億件以上の盗まれたレコードを収集し、渡し、ダンプしました。このデータは数年にわたって収集および結合されており、現在は販売のためにダークウェブにダンプされているようです。これらの盗まれたデータの最初のダンプはコレクション#1と呼ばれ、ユーザー名とパスワードが含まれます.

Google Cloudサーバー(所有者不明)

違反サイズ:1.2B

セキュリティ研究者のVinny Troiaは、12億の消費者レコードを含むセキュリティ保護されていないGoogle Cloudサーバーを発見しました。パスワードや財務情報などの極度に機密性の高いデータは明らかになりませんでしたが、サーバーには電子メールアドレス、ソーシャルメディアプロファイル、潜在的な収入レベルさえ含まれていました。このような情報は、スパム、サイバー攻撃、またはアカウントハッキングの目的で使用される可能性があります.

Evite、MindJolt、Waneloなど

違反サイズ:1B

「Gnosticplayers」という名前のハッカーは、2023年の最初の数か月で約10億のユーザーレコードをアンロードしました。情報には、Evite、MindJolt、WaneloなどのいくつかのWebサイトからのユーザー名、メールアドレス、IPアドレス、その他.

最初のアメリカ人

違反サイズ:900M

保険会社First Americanは、2年以上にわたって9億件の機密顧客ファイルを公開しました。公開される情報には、銀行口座番号、銀行口座明細書、社会保障番号、運転免許証の画像などが含まれ、被害者から身元とお金を盗むのに十分な情報になります。公開されたデータのいずれかが不正にアクセスされたかどうかは不明です.

ダブスマッシュ、MyFitnessPal、MyHeritageなど

違反サイズ:600M

ハッカーは、ダークウェブの複数のサイトから6億件以上のレコードをビットコインで20,000ドルで売ることに成功しました。レコードは、Dubsmash(162百万)、MyFitnessPal(151百万)、MyHeritage(92百万)、ShareThis(41百万)、HauteLook(28百万)、EyeEm(22百万)、8fit(20百万)を含む複数の企業およびWebサイトからのものです、ホワイトページ(1,800万)など.

フェイスブック

違反サイズ:540M

2つの誤って構成されたAmazon AWSサーバーは、5億4,000万を超えるFacebookユーザーのアカウント情報を公開しました。 1つはメキシコのCultura Colectivaが所有し、脆弱なFacebook IDとコメントを残しました。 「At the Pool」Facebookゲームが所有する2番目のサーバーは、他のデータの中でも、一部のプレーンテキストパスワード、写真、チェックイン、いいね、興味など、さらに機密性の高い情報を公開しました。.

Zynga(友達との言葉)

違反サイズ:218M

Words with Friendsの作成者であるZyngaは、9月12日の投資家レポートで、サーバーが外部ソースによってハッキングされたと発表しました。同社によれば、ユーザーアカウント情報にアクセスしましたが、Zyngaは侵害の性質についてわずかな詳細を提供しました。ただし、gnosticplayersとして知られるハッカー(またはハッカーグループ)は、後でハックの責任を発表しました。盗まれたデータには、プレーヤー名、メールアドレス、Facebook ID、パスワードリセットトークン、ZyngaアカウントIDが含まれると言われています.

マウントバーグリミテッド

違反サイズ:100M

1月、オンラインギャンブルグループが1億人以上のユーザーベットとその他のユーザー詳細を公開しました。会社のサーバー上のセキュリティ保護されていないElasticSearchインスタンスは、ベット額や引き出しなどのユーザーの詳細を明らかにしました.

不明な所有者

違反サイズ:80M

研究者は、8000万を超える米国の家庭と家族に関する個人情報を含むセキュリティ保護されていないデータベースを発見しました。漏えいした情報には、住所、経度と緯度によるおおよその地理的位置、年齢、生年月日、収入、婚ital状況、住宅所有者の状況、住居の種類などが含まれます。.

違反サイズ:60M

セキュリティ研究者は、複数のデータベースが6,000万を超えるLinkedInの顧客情報を漏えいしているようだと発見しました。 LinkedInはそれが彼らのデータベースではないと報告しましたが、リークされたデータベースには、第三者によってサイトからスクレイピングされた公開されたプロファイルデータが含まれている可能性があります.

フェイスブック

違反サイズ:49M

Amazon Web Servicesサーバーの脆弱なセキュリティにより、数百万のInstagramアカウントが公開されました。インドに本拠を置くソーシャルメディアマーケティング会社Chtrboxが所有し、4900万人以上のInstagram「影響者」の場所と個人の連絡先情報をすぐに入手できました。アカウントには、フォロワーの数やエンゲージメントなど、いくつかの指標に基づいて各インフルエンサーアカウントがどれだけの価値があるかが含まれています.

インスタグラム

違反サイズ:14M

Shodanサービスを使用するサイバーセキュリティ研究者は、英国に本拠を置くセキュリティ保護されていないサーバー上で、プロファイル名、プロファイル写真へのリンク、およびその他の情報を含む1,400万を超えるInstagramアカウントの詳細を発見しました。サーバーの所有者またはデータを収集しているのは不明でした.

はしご

違反サイズ:13M

ジョブサイトLaddersの保護されていないAWS ElasticSearchデータベースは、1300万のユーザーアカウントとプロファイルを公開しました。名前、メールアドレス、電話番号、地理位置情報、現在および希望の給与、雇用履歴、米国H1-Bビザのステータスなどの求職者情報が公開されました。サイト上の雇用主および採用担当者の個人情報も公開されました.

クエスト診断

違反サイズ:11.9M

6月、医療請求およびコーディングサービスプロバイダーであるAmerican Medical Collection Agencyは、Quest Diagnosticsの支払いページが侵害されたと報告しました。約1200万件の顧客の医療および財務記録が公開されました。侵害は8月22日から3月30日まで続きました。支払いポータルは削除され、それに応じて第三者に移行されました。.

米国税関国境警備隊

違反サイズ:不明(以下)

6月に、米国税関国境警備隊は、未公開の数のバイオメトリックデータが連邦の下請業者から盗まれたと報告しました。データには、米国を出入りする旅行者のナンバープレート画像と証明写真が含まれていました。 CBPは、名前のない下請業者がこのデータを政府のサーバーから許可なく自身のサーバーに転送し、ハッキング後にデータが盗まれたと報告しました。.

2023年

2023年には、700件の報告された違反が発生し、そのうち11件が1,000万件を超える記録に関与しました.

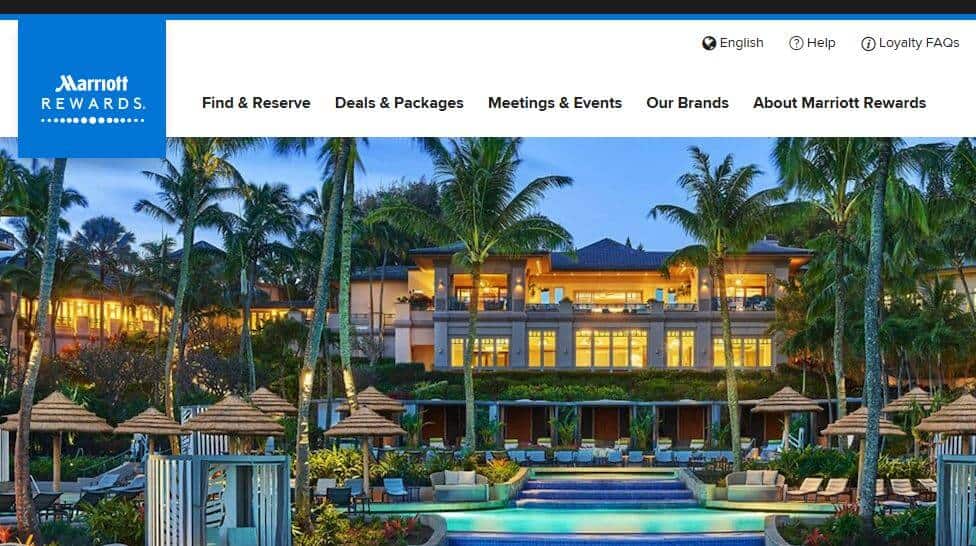

マリオットインターナショナル

違反サイズ:500M

2014年に始まったこの大規模な侵害には、マリオットインターナショナルの最大5億人のゲストが関与した可能性があります。名前、住所、パスポート番号など、3億2000万人を超える顧客のデータが侵害されました。新しいパスポートの発行.

正確

違反サイズ:340M

2023年6月、マーケティングおよびデータ集約会社であるExactisは、ほぼ3億4,000万件のレコードを、一般の人がアクセスできるサーバーにリークしました。電話番号、自宅の住所、メールアドレスなど、個人や企業に関する情報が含まれていた.

アンダーアーマー

違反サイズ:150M

Under Armourの食品および栄養アプリであるMyFitnessPalの推定1億5,000万人のユーザーが情報を公開している可能性があります。リークに関係するデータには、電子メールアドレス、ユーザー名、およびハッシュされたパスワードが含まれると考えられます.

MindBody – FitMetrix

違反サイズ:113M

2023年にMindBodyに買収されたフィットネスソフトウェアFitMetrixは、1億1,300万件を超えるレコードに影響を与える侵害に関与していましたが、これに関連するユーザー数は不明です。この違反は、FitMetrixの3台のサーバーが保護されておらず、データが漏洩していることを発見したセキュリティ研究者によって発見されました.

キャピタルワン銀行

違反サイズ:106M

Capital One Bankは7月29日に、3月から7月の間に発生した大規模なデータ侵害を経験したことを発表しました。この違反により、米国の1億人の顧客とカナダの600万人の顧客が暴露されました。漏えいしたデータの大部分は名前、住所、電話番号、クレジットスコアに含まれていましたが、カナダの約140,000人の顧客は社会保険番号を公開し、80,000人の米国の顧客は銀行口座番号を公開しました.

報告時までに、33歳のソフトウェアエンジニアであるPaige Adele Thompsonの犯人は、連邦捜査局に逮捕されていました。トンプソンはGitHubの違反について投稿し、TwitterとSlackチャットアプリでそれを自慢したと伝えられています。トンプソンは、Amazon Web ServicesがホストするCapital Oneサーバーからデータを盗んだようです.

フェイスブック

違反サイズ:50M

2023年9月、データセキュリティ違反がバグの形で発見され、攻撃者が人々のFacebookアカウントの制御を引き継ぐことができました。 5000万のアカウントが影響を受けたことがわかっていましたが、最大で4000万のアカウントが関係していた可能性があります.

Facebook(ケンブリッジアナリティカ)

違反サイズ:50M

上記の違反の前に、ケンブリッジアナリティカスキャンダルが明らかになりました。データ分析会社は、サードパーティの研究者を介して5,000万人のFacebookユーザーの個人データにアクセスして保存していました。データの取得はFacebookの利用規約に違反しているため、ユーザー情報の大規模な侵害を表しています.

Localblox

違反サイズ:48M

Localbloxは、プロファイルを作成するために公的にアクセス可能なソースから情報を取得するという点でCambridge Analyticaに似ています。サイバーセキュリティの調査会社であるUpGuardによって発見された事実である、安全でないコンテナにデータを保存しました。パスワードなしで最大4800万のユーザープロファイルが保存されており、Localbloxは即座に対応しましたが、その間に誰かが1.2 TBのデータにアクセスしたかどうかは不明です.

チェッグ

違反サイズ:40M

教科書のレンタルおよびチュートリアル会社であるCheggとそのブランドファミリーの4,000万人のユーザーは、2023年9月に個人データが会社のデータベースにアクセスした不正な第三者にさらされた可能性があることを通知されました。漏洩した情報には、名前、パスワード、メールアドレス、配送先住所が含まれていました.

チケットフライ

違反サイズ:27M

悪意のあるサイバー攻撃により、約2700万人のTicketflyアカウント所有者の個人情報がアクセスされました。侵害された顧客のデータには、名前、住所、メールアドレス、電話番号が含まれていました.

サクラメントビー

違反サイズ:19M

保護されたファイアウォールをサーバーに復元できず、1900万以上の有権者レコードがオンラインに公開された後、悪意のあるハッカーによるランサムウェア攻撃が開始されました。新聞は身代金の支払いを拒否し、有権者に違反を通知した.

SaverSpy

違反サイズ:11M

2023年9月に、サーバーのセキュリティが確保されていないため、eマーケティング会社のデータベースから約1,100万人のユーザーの詳細が漏洩しました。報告によると、名前、電子メールアドレス、性別の詳細、および物理アドレスが関係していた。データベースはSaverSpyという会社に属していると考えられていた.

DoorDash

違反サイズ:4.9M

DoorDashによると、DoorDashの報告によると、DoorDashの約500万人の顧客、運転手、および商人が機密データを漏えいさせています。 2023年5月に発生したとされる侵害は、名前、電子メールアドレス、物理アドレス、電話番号、注文履歴の盗難を見ました。ハッシュ化およびソルト化されたパスワード、および一部のクレジットカードの最後の4桁(CVVではない)も盗まれました.

2023年

2023年には853件の違反があり、そのうち9件がリストに登録されたと報告されています.

リバーシティメディア

違反サイズ:1.37B

バックアップが不適切に構成されたため、13億7000万を超える電子メールアドレスの大規模なデータベースが公開されました。これらのレコードの一部には、名前、物理アドレス、IPアドレスなどの追加の詳細が含まれていました。リークは、ビジネスプラン、Hipchatのログ、アカウントなどの詳細を含む、River City Mediaの運用全体も公開しました。ニュースレポートによると、River City Mediaは世界最大のスパムプロバイダーの1つです。.

ディープルート分析

違反サイズ:198M

1億9,800万人を超える米国の有権者に関する政治情報を含むデータベースが、パスワード保護のないAmazonクラウドストレージシステムで発見されました。共和党全国委員会は、名前、生年月日、自宅の住所、電話番号、および投票者登録からなるデータを編集および分析するために、Deep Root Analyticsを雇いました。 Deep Root Analyticsは、この侵害に対する全責任を負い、改善されたデータセキュリティ対策を実装しました.

エクイファックス

違反サイズ:145M

社会保障番号、クレジットカード番号、運転免許証番号、名前を含む1億4500万件を超えるレコードが、米国の3つの主要な信用報告機関の1つで侵害されました。.

名前テスト

違反サイズ:120M

人気のFacebookクイズアプリの責任を負うウェブサイトであるNametests.comには、1億2000万人以上のユーザーに関する詳細を公開する欠陥があることが2023年に明らかになりました.

私の遺産

違反サイズ:92M

この違反は2023年に発表されましたが、実際には2023年10月に発生し、9200万を超える顧客のデータが関与しました。セキュリティ研究者が、MyHeritageに属していないプライベートサーバーで、メールアドレスとハッシュ化されたパスワードを含む情報を発見しました.

Tモバイル

違反サイズ:76M

T-MobileのWebサイトのセキュリティホールにより、攻撃者は電話番号を使用して、メールアドレスや電話のIMSIネットワークコードなどのアカウントの詳細にアクセスできました。最大7,600万人のユーザーが影響を受けた可能性があります.

パネラパン

違反サイズ:37M

Panera Breadの侵害は2023年に始まりましたが、2023年までは何も行われなかったようです。最大3,700万人の顧客の名前、電子メールアドレス、自宅の住所、電話番号がプレーンテキストでサイトから流出しました。顧客のクレジットカード番号の下4桁も含まれていました.

ダン & ブラッドストリート

違反サイズ:33M

3300万人を超える人々に関する商用企業データベースのレコードがDunによってリークされたことが明らかになりました & ブラッドストリート。関係者のうち、10万人以上が国防省で働き、70,000人以上が主要な金融機関で働きました。情報は機密データとは見なされませんが(メールアドレス、役職、会社の住所などが含まれます)、間違った手では、スピアフィッシングや捕鯨のような詐欺の実行がはるかに簡単になります。.

ゾマト

違反サイズ:17M

DarkNetのハッカーは、1700万人の登録Zomatoユーザーのメールとパスワードハッシュを含むデータベースを販売しています.

2016年

2016年には823件のデータ侵害が報告されており、そのうち8件は1,000万件を超えています.

FriendFinderネットワーク

違反サイズ:412M

電子メールアドレス、パスワード、ユーザー名、データベースの概要、ユーザーがアクセスしたネットワーク内のサイト、サイト登録データなど、20年間のユーザー個人データを表す4億1,200万を超えるアカウント.

私のスペース

違反サイズ:360M

MySpaceから3億6,000万を超えるユーザー名とパスワードが盗まれました。パスワードは「無塩のSHA-1ハッシュ」として保存され、1秒あたり数百万のSHA-1計算を実行できるクラッキングサーバーを使用して破られました。.

違反サイズ:167M

ユーザーのメールアドレス、ハッシュ化されたパスワード、LinkedIn ID番号など、1億1700万から1億6700万のレコードが人気のあるビジネスソーシャルネットワークから盗まれたと考えられています。この違反は2012年に始まったと言われていますが、2016年にはオンラインで販売されていました.

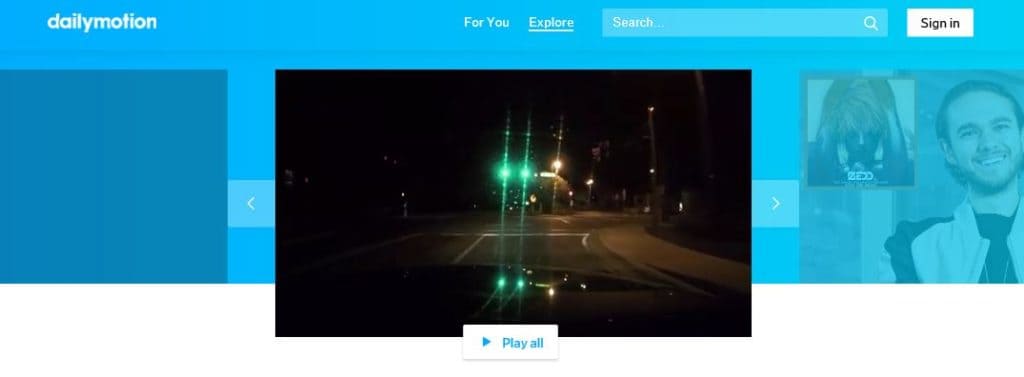

デイリーモーション

違反サイズ:85.2M

インターネットで最も人気のあるビデオ共有サイトの1つである約8520万人のユーザーの電子メールアドレスとユーザー名に2016年にアクセスしました。これらのアカウントの約5分の1もハッシュ化されたパスワードをコピーしましたが、パスワードはかなり強力に暗号化されていました暗号化により、解読や推測が困難になります.

ユーバー

違反サイズ:57M

2016年には、5,700万人の顧客とドライバーの名前、電子メールアドレス、電話番号がハッキングされました。その後、Uberはデータの削除を「約束した」攻撃者に報いることで侵害を隠そうとしました。 2023年11月に侵害のニュースが破りました.

ウィーブリー

違反サイズ:43.4M

4340万件のレコードが盗まれましたが、この盗難の手段はまだわかっていません。侵害されたデータには、メールアドレス、ユーザー名、パスワード、ユーザーのコンピューターのログに記録されたIPアドレスが含まれていたことがわかっています。.

ツイッター

違反サイズ:32M

プレーンテキストのパスワードを含む3,200万のログイン資格情報がオンラインで販売されました。データは、Twitterのサーバーのハッキングからではなく、ユーザーから直接盗まれたようです。.

フォースクエア

違反サイズ:22.5M

明らかに、公開されているソースから2250万件以上のレコードが取得されました。レコードには、FourSquareのユーザー名、メールアドレス、TwitterおよびFacebook IDが含まれていました.

2015

547件のデータ侵害が2015年に発生したと報告されましたが、そのうち7件はかなり大きな損失でした.

有権者データベース

違反サイズ:191M

1億9100万人の米国有権者に関する情報が満載された、公開されているデータベースがインターネットで見つかりました。データベースには、名前、自宅の住所、投票者ID、電話番号、生年月日、所属政党、2000年以降の詳細な投票履歴が含まれていました。.

国歌

違反サイズ:80M

名前、誕生日、医療ID、社会保障番号、住所、電子メールアドレス、雇用および収入の情報で構成される8000万件以上のレコードが盗まれました。違反は早ければ2014年から始まります。2023年6月27日、Anthemはこの違反によって引き起こされた損害に対する1億1500万ドルの和解.

アシュリー・マディソン

違反サイズ:37M

会社のユーザーデータベース、財務記録、その他の機密情報が一般に流出しました。 3,700万件のユーザーレコードが盗まれ、DarkNetにダンプされました。ハッカーはアシュリーマディソンを脅迫してWebサイトをシャットダウンさせようとしました。そうしないと、盗まれたデータベースが一般に公開され、すべてのユーザーがさらされてしまいます。 Ashley Madisonは準拠を拒否し、偽の情報を含むいくつかの模倣データベースとともにデータがリリースされました.

ワシントンDCの人事管理室

違反サイズ:21.5M

これには、公務員のデータベースに2150万件のエントリが含まれ、具体的には、2000年に遡るセキュリティクリアランスを申請した人が含まれていました。SSNおよびセキュリティクリアランスのインタビューで役人が尋ねる内容に関する情報が漏洩しました。.

ExperianのT-Mobileの顧客

違反サイズ:15M

Experianによる信用調査が行われたT-Mobileの潜在的な顧客の1500万件の記録が破られました。記録は、名前、住所、社会保障番号、生年月日、およびパスポート、運転免許証、軍事識別番号などのさまざまな識別番号で構成されていました.

プレメラブルークロス

違反サイズ:11M

これには、銀行口座番号、社会保障番号、生年月日、名前、住所、および「その他の個人情報」を含む、1,100万件の医療ファイルと個人情報および財務情報が含まれていました。

Excellus BlueCross Blue Shield

違反サイズ:10M

もう1つの大きな攻撃が健康保険会社であるExcellus BlueCross Blue Shieldに打撃を与えたため、今年は医療業界の侵害の年でした。 1000万人以上の個人の情報が漏洩しました.

2014

869件の違反が報告され、5件は1,000万件を超える記録のしきい値です。.

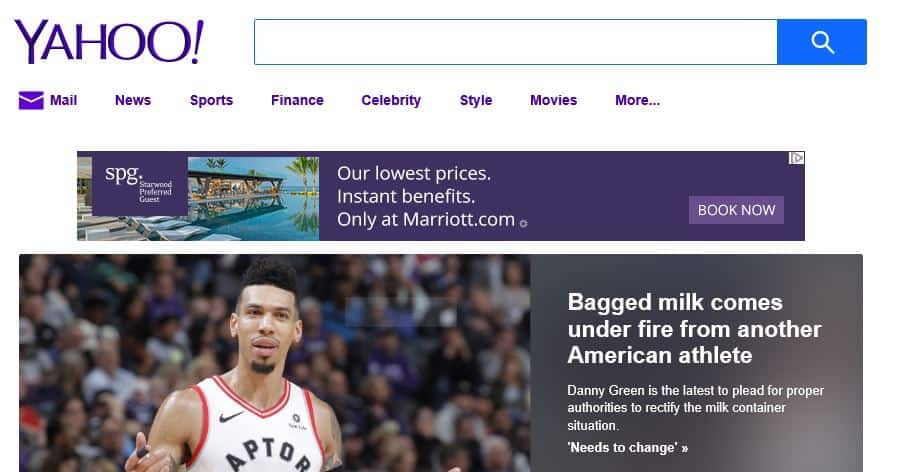

ヤフー

違反サイズ:500M

この違反は実際には2014年に発生しましたが、事実の2年後までYahooによって発表または承認されませんでした。アクセスされたデータベースには、名前、電話番号、メールアドレス、ハッシュ化されたパスワード、生年月日、「暗号化または暗号化されていないセキュリティの質問と回答」を含む5億人以上のYahooユーザーの記録が含まれていました。

Hold Securityが発見したロシアのハッキング

違反サイズ:500M

10億を超えるユーザー名とパスワードと5億を超える電子メールアドレスの印象的なデータベースが、セキュリティ会社によってDarkNetで発見されました。ロシアのハッカー集団が何十万ものウェブサイトから情報を収集しているようです。.

eBay

違反サイズ:145M

この侵害には、1億4500万件を超えるレコードのデータ損失が含まれていました。ハッカーは従業員のログイン認証情報を使用してeBayのユーザーデータベースにアクセスしました。コピーされたデータは、メールアドレス、暗号化されたパスワード、生年月日、および郵送先住所で構成されていました.

JPモーガンチェイス

違反サイズ:76M

ロシアのハッカーが7600万の銀行口座にアクセスしましたが、一部は変更されただけで、他は完全に抹消されました.

ホームデポ

違反サイズ:56M

Home Depotは2014年に2回打撃を受けました。2月に、3人の従業員が30,000件の記録を盗んだ疑いがありました。その後9月に、米国の2,200を超える店舗のPOSシステムのハックにより、5600万枚のクレジットカードとデビットカードの詳細が再びヒットしました。.

2013

2013年には890件のデータ侵害が報告され、そのうち5件は1,000万件を超えました.

ヤフー

違反サイズ:1B

2013年には10億を超えるアカウントが侵害されましたが、この違反は2016年まで公表されておらず、2014年に盗まれた5億件のレコードとは無関係である可能性が高いといえます。侵入者は偽造Cookieを使用して、パスワードなしでユーザーアカウントにアクセスしました.

Target Corp.

違反サイズ:110M

2013年の感謝祭とクリスマス休暇中に最大1億1千万件の支払いカードのレコードが盗まれました。この事件は、米国でチップカード技術を実装する法律を可決するための先例として使用されました。.

タンブラー

違反サイズ:65M

2013年、ハッカーはTumblrユーザーの6500万以上のパスワードにアクセスしましたが、違反は2016年まで報告されていませんでした.

Evernote

違反サイズ:50M

5000万件のレコードが公開された2014年の最大のデータ損失。ユーザーは攻撃が検出された後、パスワードをリセットするように言われました.

LivingSocial

違反サイズ:50M

名前、メールアドレス、生年月日、暗号化されたパスワードで構成される最大5,000万のメンバーアカウントがコピーされるリスクがありました。当時、推定2900万人がLivingSocialを使用しており、その多くは複数のアカウントを持っています.

アドビ

違反サイズ:38M

最大3,800万人のAdobeユーザーのユーザーアカウントが盗まれました。アドビは、影響を受けるすべてのユーザーにパスワードを変更し、アカウントでの疑わしいアクティビティを監視するよう警告する通知を送信しました.

2012

1年間で886件のデータ侵害が報告され、そのうち2件がリストに追加されました。.

ドロップボックス

違反サイズ:68M

6,800万人のDropboxユーザーがメールアドレスとハッシュ化されたパスワードをコピーしました。その後、送信者がDropboxを装ったスパムメッセージを受信しました.

Zappos.com

違反サイズ:24M

名前、メールアドレス、請求先住所、電話番号、クレジットカード番号の最後の4桁、および暗号化されたパスワードを含む、2400万のユーザーアカウントがアクセスとして検出されました。.

2011

2011年には793件のデータ侵害が報告され、そのうち4件は1,000万件を超えるレコードが失われたか、危険にさらされました.

イプシロン

違反サイズ:50-250M

5,000万から2億5,000万件のレコードのこのデータ侵害が発生しました。 Epsilonは、メールアドレスと名前だけが盗まれたと報告しました。お客様はフィッシングメールを期待するように警告されました.

ソニー、プレイステーションネットワーク

違反サイズ:77M

この2011年のハックで7700万人のPlayStation Network(PSN)ユーザーと2400万人以上のSony Online Entertainmentの顧客が影響を受けました。漏洩した詳細には、名前、住所、電子メールアドレス、生年月日、PSNとQriocityのログイン資格情報、およびPSN IDとハンドルが含まれていました。ハッカーは購入履歴、請求先住所、セキュリティの質問にもアクセスした可能性があります.

蒸気

違反サイズ:35M

ハッカーはSteam上のフォーラムを改ざんし、3500万人以上のユーザーに関するユーザー名、ハッシュ化されたパスワード、ゲーム購入、メールアドレス、請求先住所、暗号化されたクレジットカード情報を含むデータベースへの不正アクセスを明らかにした調査を促しました.

WordPress

違反サイズ:18M

ハッカーはWPのいくつかのサーバー上のデータにアクセスし、1800万人のWordPressユーザーのソースコード、APIセキュリティキー、ソーシャルメディアパスワードを公開しました.

2010

2010年には801件のデータ侵害が報告されましたが、そのうち1件のみがリストに追加されました.

DeviantART、Silverpop Systems Inc.

違反サイズ:13M

2010年の最大のデータ侵害は、盗まれた1,300万件のレコードのうち、1,000万件を超えるものだけでした。ハッカーは、マーケティング会社Silverpop Systems Incを介してdeviantARTに侵入することができました。公開されたデータベースは、すべてのdeviantARTユーザーのユーザー名、電子メールアドレス、および誕生日で構成されていました。.

2009

2009年には270件のデータ侵害が報告され、そのうち3件がリストに追加されました。.

ハートランド決済システム

違反サイズ:130M

このクレジットカードプロセッサのハッキングにより、1億3,000万枚のクレジットカードが盗まれました。問題は、違反者に関する処理者の遅延と不正確な開示により悪化しました。加害者の1人はシークレットサービスの情報提供者であり、前年のTJストアハッキングの容疑者でした.

米軍退役軍人

違反サイズ:76M

最初にデータを破壊せずに欠陥のあるハードドライブを修理のために送った場合、7,600万件の詳細な記録が公開される危険性があると報告されました。ドライブは、退役軍人の情報で満たされたOracleデータベースを保持する6つのドライブのRAIDアレイの一部でした。ドライブは修復不可能と見なされ、その後、消去せずにリサイクルのために別のエンティティに送信されました.

ロックユー

違反サイズ:32M

RockYouのデータベースのSQLインジェクションの欠陥により、ユーザー名、メールアドレス、パスワードの全リストが公開され、約3200万件のレコードが記録されました。パスワードはプレーンテキストで保存され、データベースにはFacebookやMySpaceなどのさまざまなソーシャルネットワークのログイン資格情報が含まれていました.

2008年

2008年には355件のデータ侵害が報告され、そのうち2件は1,000万件を超えました.

Countrywide Financial Corp.

違反サイズ:17M

元従業員は、1700万人のアカウント所有者のプロファイルの機密データを盗み、販売したと伝えられています。カントリーワイドはサブプライム貸付危機の「ポスターボーイ」であったことに注意すべきです.

バンクオブニューヨークメロン

違反サイズ:12.5M

名前、社会保障番号、場合によっては銀行口座番号を含む12.5百万件のレコードが、1本のテープがない状態で1箱のバックアップテープがストレージ施設に到着すると「失われた」.

2007

2007年に456件のデータ侵害が発生したと報告されており、そのうちの1件には1,000万件を超えるレコードが含まれています。.

TJストア

違反サイズ:100M

クレジットカード番号とデビットカード番号で構成される1億件を超えるレコードが失われました。名前と運転免許証番号、クレジットカードのアカウント番号を含む返品レコード。特記事項:主なハッカー、アルバートゴンザレスは、2011年に、彼がシークレットサービスの許可を得て行動しているという理由で、彼の信念を訴えました。米国政府は、ゴンザレスが当時のシークレットサービスの重要な秘密情報提供者であることを認めました。ゴンザレス氏は、弁護の一環としてこの情報を使用しなかったことについて弁護士を非難しました。.

2006

今年、482件のデータ侵害が報告されました。それらの違反のうち2つが1,000万件の記録マークを超えました.

米国退役軍人局

違反サイズ:26.5M

2650万人の退役軍人に関する機密データを含むラップトップおよびコンピュータのストレージデバイスが、退役軍人局の身元不明の従業員の家から盗まれました。情報は、1975年以降に退院したすべてのアメリカ退役軍人の名前、社会保障番号、生年月日、電話番号、住所から構成されていました。ラップトップとストレージデバイスはほぼ2か月後に回収されました。 FBIの調査によると、データはコピーされていません。それにも関わらず、VAは効果のないデータセキュリティポリシーに対する責任を負い続け、そのような機密データに関する適切なセキュリティ予防措置を取ることを怠っていました。.

iBill

違反サイズ:17M

名前、電話番号、住所、電子メールアドレス、IPアドレス、ログイン資格情報、クレジットカードの種類、購入金額を含む1,700万件を超えるレコードがオンラインで投稿されました。違反が不正なインサイダーによるものなのか、iBillのシステムに注入された悪意のあるソフトウェアによるものなのかは不明です.

2005年

1年間に136件のデータ侵害が報告されており、そのうち1件のみが最小1,000万件を超えています.

CardSystems

違反サイズ:40M

サードパーティベンダーで発生したセキュリティ侵害により、4,000万のクレジットカードアカウントが公開されました。公開された情報には、名前、カード番号、およびカードセキュリティコードが含まれていました。 CardSystemsは2006年5月に破産を申請しました。2009年、CardSystemsは暗号化されていないクレジットカード情報をサーバーに保存していることが明らかになりました。.

2004

おもしろいことに、2004年に私たちが情報を持っている唯一のデータ侵害もかなり重大なものでした.

AOL

違反サイズ:92M

AOLの元ソフトウェアエンジニアは、推定3,000万人のユーザーに属する9,200万のメールアドレスを盗みました。その後、彼はアドレスのリストをラスベガスの男性に販売しました。男性は、オフショアギャンブルのウェブサイトの広告でリストをスパムし始めました。事件に関与した裁判官でさえ、すべてのスパムのために彼のAOLメールアカウントをキャンセルすることを認めました.

米国以外の最大の侵害

また、長年にわたり、地球の他のさまざまな場所でかなり大きな侵害がありました。最も顕著なもののいくつかを次に示します。

Verifications.io、インド(2023)

違反サイズ:800M

8億人以上のユーザーレコードを公開した、セキュリティで保護されていないマーケティングメールデータベース。違反データには、ソーシャルメディアのログイン、性別、生年月日、住宅ローンの金額、および金利が含まれていました.

インド、アーダール(2023)

違反サイズ:1.1B

データ侵害は、11億人のインド国民全員のデータを危険にさらす可能性があります。 1月初旬、WhatsAppの匿名販売者は、Aadhaar番号と、名前、住所、電話番号、写真、電子メールアドレスなどの関連する詳細へのアクセスを提供していました。この情報は、IDカードを印刷するためのソフトウェアのオプションで販売されていました。おそらく、個人情報の盗難やその他の関連犯罪で使用するためのものです。.

インターパーク、韓国(2023)

違反サイズ:10M

2023年、韓国は、外貨獲得の試みとして、オンラインモールであるインターパークの1,000万人の顧客のデータを盗んだと北朝鮮を非難しました。.

イランのテレグラム(2023)

違反サイズ:15M

2023年、イランのハッカーは、多数のアカウントを危険にさらすことにより、非常に安全なインスタントメッセージングサービスに侵入したと非難されています。このハッキングにより、1500万人のユーザーの電話番号がハッカーにさらされました。これにより、ハッカーはユーザーのアカウントに新しいデバイスを追加し、それらの新しいデバイスがチャット履歴や新しいメッセージにアクセスできるようになります.

モサックフォンセカ、パナマ(2016)

違反サイズ:11.5M

このパナマの法律事務所は、匿名のオフショア会社の設立を専門としています。リークは、メール、PDFファイル、写真、内部データベースからの抜粋などの1,150万件の暗号化されたドキュメントです。このコレクションの主な目的は、Mossack Fonsecaが販売するいくつかのオフショア企業の真の所有者を隠すことのようです。これらのファイルに保存されている多くの情報に違法行為の証拠が含まれていることを考えると、匿名性の希望はかなり明白です.

トルコの市民権データベース、トルコ(2016)

違反サイズ:49.6M

名前、国民ID、両親の名前、性別、生年月日、生年月日、ID登録都市と地区、およびそれらの完全な住所を含む4960万のエントリを含むデータベースがオンラインで発見されました。.

フィリピン選挙管理委員会、フィリピン(2016)

違反サイズ:55M

フィリピンの登録有権者すべて、約5,500万人を含むデータベースがオンラインでリークされました。リークは、選挙のウェブサイトでフィリピンの委員会の改ざんの直後に来ました.

韓国信用調査局(2014)

違反サイズ:20M

一時的なコンサルタントが逮捕され、クレジットビューローの2,000万人のユーザーに関する銀行とクレジットカードのデータを盗んだ罪で起訴されました.

日本ヤフー(2013)

違反サイズ:22M

ヤフーのサーバーの管理部分へのアクセスの試みが検出された場合、2200万のユーザーアカウントが危険にさらされました。 Yahooによると、個人を特定できる情報は盗まれませんでした.

コートベンチャーズ、ベトナム(2012)

違反サイズ:200M

Court Venturesは、クレジット情報をベトナムの個人情報窃盗サービスに売却する事業を行っていたため、数年間で2億件以上のレコードが販売されました。これらの記録には、財務データ、信用状況、社会保障番号、銀行情報が含まれていました.

ブリザード、中国(2012)

違反サイズ:14M

約1400万人のゲーマーであるDiablo III、Starcraft II、およびWorld of Warcraftのプレイヤーは、Blizzard.netのユーザーアカウントを危険にさらすデータ侵害について通知を受けました。暗号化されたパスワード、セキュリティの質問への回答、中国国外のユーザーのメールアドレスは、侵害で盗まれました.

178.com、中国(2011)

違反サイズ:10M

ハッカーは中国の他のいくつかのゲームサイトとともに、中国のゲームサイトから1,000万のユーザーアカウントを盗みました.

Nexon Korea Corp、韓国(2011)

違反サイズ:13.2M

韓国のオンラインゲームの1,320万人の加入者が、サイトのサーバーのハッキングによって盗まれました.

中国天安(2011)

違反サイズ:28M

中国で12番目に人気のあるWebサイトのDarkNetには、2800万のクリアテキストパスワードと4000万のユーザーアカウントが登場しました.

Auction.co.kr、韓国(2008)

違反サイズ:18M

この韓国のオークションサイトの1800万人のメンバーの記録は、中国のハッカーによって盗まれました。レコードには、ユーザー情報と大量の財務データが含まれていました.

GS Caltex、韓国(2008)

違反サイズ:11.9M

この会社の1190万人の顧客リストを含む2枚のCDがソウルの路上で見つかりました.

イギリス歳入関税庁(2007)

違反サイズ:25M

英国では、2,500万人の児童手当の受領者に関する機密情報を含むコンピューターディスクが失われました。ディスクは、ニューカッスルの本社からエディンバラの保険会社の本社までの輸送中に失われました.

T-Mobile、ドイツテレコム、ドイツ(2006)

違反サイズ:17M

泥棒は、有名なドイツ国民の名前、住所、携帯電話番号、生年月日、電子メールアドレスを含むストレージデバイスを手に入れました。幸いなことに、盗まれたデバイスにはクレジットカードや銀行口座などの財務情報が含まれていませんでした.

大きな未知

報告された違反の一部は不明な数の顧客に影響するため、1000万件の記録マークを突破した違反が他にもあることに注意してください。さらに、違反は、完全にまたは一定期間、発見されない可能性があります.

EUの新しい一般データ保護規則(GDPR)には、企業が72時間以内に(特定の基準を満たす)データ侵害を報告するという要件が含まれています。データ侵害の報告に関連するカリフォルニア州の法律がありますが、データ侵害の詳細を強制的に報告することを義務付ける連邦法はありません。ただし、違反を報告しないと、影響を受けるユーザーから訴訟が発生する可能性があるため、ほとんどの企業は、ハッキングされた、または一部の情報を失ったと報告すると報告します.

ただし、報告される情報の量は完全に報告会社に委ねられていますが、許可されていない個人がどのデータにアクセスするリスクがあるのか、さらにはどのくらいのデータがあるのかについての詳細がなく、違反があったことを認めるだけですらあります。 Privacy Rights Clearinghouseによると、数千の企業が、委託されたデータのどれだけが漏洩したか、または顧客の何人がリスクにさらされているかを報告しないことを選択しました。.

ここで、これらの企業の一部は、情報がデータベースにロードされていることを最初にデータマイニングの対象に通知せずに情報を収集しているという知識を考慮します。人が立ち入るすべての小売店は、彼らが何を見て、引き取り、購入し、店を出て行くかに関する情報を収集します。そのデータを、セキュリティカメラからの顔認識、およびPOSシステムから受信した情報と照合し、それらのデータエントリに添付するIDを持っている.

現在、ほぼすべての小売店が何らかの形態の会員資格を有しており、顧客は燃料の割引、店頭割引のポイント、カスタマイズされたデジタルクーポン、およびその他の同様のインセンティブの提供で自発的にサインアップすることが推奨されています。実際、これらはすべて無料ではありません。店舗の会員制に付随する特典と引き換えに、個人を特定できる情報をこれらの会社に販売しています。.

あなたにできること?

損害を最小限に抑えるため、または情報が間違った手に渡らないようにするためにできることがいくつかあります。オンライン匿名ツール(VPNなど)の使用、ウイルス対策ソフトウェアのインストール、強力なパスワードの使用、2要素認証の有効化などが役立ちます。後者の場合、保護しようとしているプラットフォームが二要素認証を提供していない場合、DUO MobileやGoogle Authenticatorなどのサードパーティの二要素認証アプリを使用できる場合があります.

より極端な場合、情報を委託した会社に連絡するオプションが常にあります。データ侵害を防ぐためだけでなく、リークに気付いたときに実行するアクションについて、彼らが何を持っているかについて尋ねることができます。.

あなたの情報がデータ侵害に関係しているかどうかを確認したい場合、便利なツールがありますか?ウェブサイト

副作用、またはデータ侵害の直接的な影響を経験しましたか?どのように回復しましたか?他の読者のためにあなたが持っているかもしれないヒントと一緒にあなたのコメントを残してください.

「データ侵害” 沿って Blogtrepreneur – CC BY 2.0

with Friendsの開発者であるZyngaは、2億1,800万人のユーザーの個人情報が含まれるデータベースがハッキングされたことを発表しました。この侵害により、ユーザー名、電子メールアドレス、パスワード、ログインIDが漏洩しました。このような侵害は、個人情報の保護がますます重要になっていることを示しています。私たちは、オンラインでのプライバシーとセキュリティについて常に注意を払い、自分自身を保護するために必要な手順を講じる必要があります。