TCP / IP هو مجموعة من المعايير التي تدير اتصالات الشبكة. تحتوي مجموعة التعريفات على العديد من البروتوكولات المختلفة ، لكن اسم المجموعة يأتي من اثنين منهم فقط: the بروتوكول التحكم بالإرسال و ال بروتوكول إنترنت. إذا كنت جديدًا على TCP / IP ، فإن الموضوع الرئيسي الذي ستواجهه مع هذا النظام يدور حول العنونة.

كان المفهوم الكامن وراء إنشاء هذه المعايير هو إنشاء كتاب قواعد مشترك لأي شخص يريد إنشاء برامج شبكات. كانت الأيام الأولى للتواصل تهيمن عليها أنظمة الملكية. استخدمت الشركات الكبرى ملكيتها لمنهجيات الشبكات لإغلاق العملاء في شراء جميع معداتهم من مصدر واحد.

قواعد مشتركة متاحة بحرية كسر احتكار الاتصالات عقدت سابقا من قبل عدد قليل من الشركات.

إذا لم يكن لديك الوقت الكافي لقراءة المنشور بالكامل وتريد فقط ملخص الأدوات التي نوصي بها ، إليك لدينا قائمة من أفضل 5 أدوات TCP / IP:

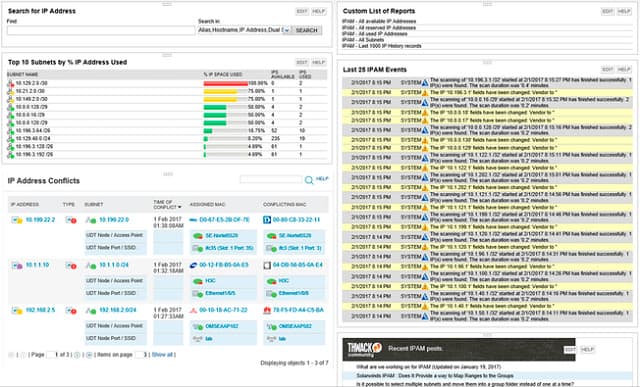

- SolarWinds IP Address Manager (نسخة تجريبية مجانية) اختيارنا رقم 1. IPAM مزدوجة التكديس تنسق مع خوادم DHCP و DNS. يعمل على خادم ويندوز.

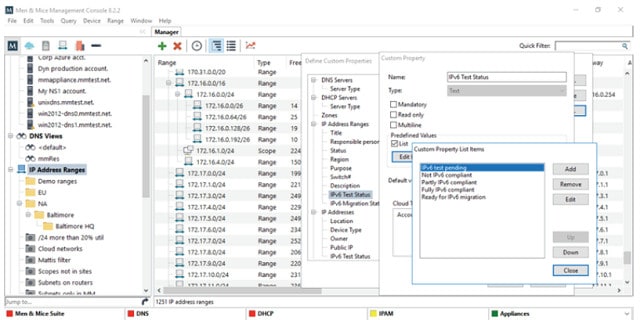

- رجال & الفئران إدارة عنوان IP أداة انتقال IPv4 مجانية إلى IPv6 أو IPAM مدفوعة بالكامل.

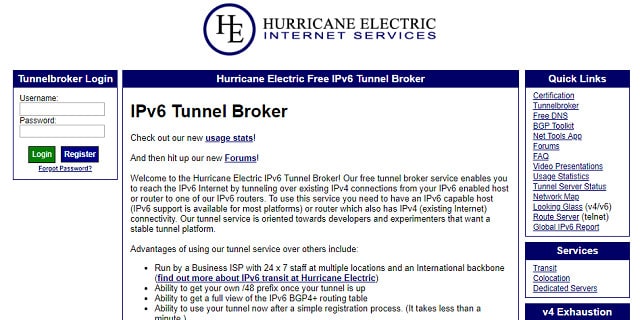

- IPv6 Tunnel Broker وكيل نفق IPv6 مجاني على الإنترنت.

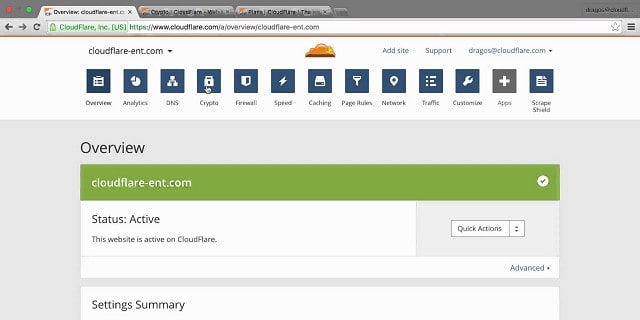

- Cloudflare IPv6 Translation ترجمة عنوان على خادم حافة المقدمة كجزء من خدمات حماية نظام Cloudflare.

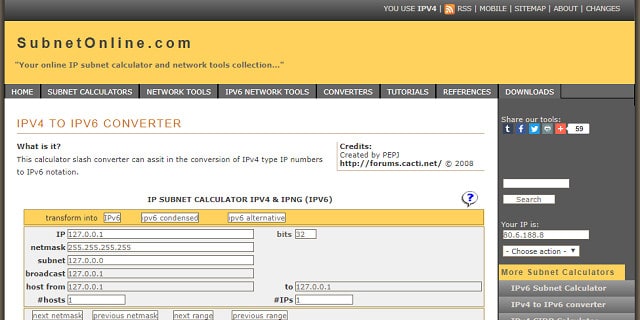

- SubnetOnline IPv4 لتحويل IPv6 آلة حاسبة عنوان الشبكة الفرعية التي يمكن أن توفر لك التحويلات من عناوين IPv4 إلى عناوين IPv6.

مفاهيم الشبكات

يمكن لأي شخص كتابة برنامج لإرسال واستقبال البيانات عبر الشبكة. ومع ذلك ، إذا تم إرسال تلك البيانات إلى وجهة بعيدة ولم تكن أجهزة الكمبيوتر المقابلة تحت سيطرة نفس المؤسسة, مشاكل توافق البرمجيات تنشأ.

على سبيل المثال ، قد تقرر الشركة إنشاء برنامج نقل البيانات الخاص بها وكتابة القواعد التي تقول إن افتتاح الجلسة يبدأ برسالة “XYZ” ، والتي يجب الرد عليها برسالة “ABC”. ومع ذلك ، سيتمكن البرنامج الناتج فقط من الاتصال بأنظمة أخرى تشغل نفس البرنامج. إذا قررت إحدى شركات البرمجيات الأخرى في العالم كتابة برنامج لنقل البيانات ، فلا يوجد ضمان بأن نظامها سيستخدم قواعد المراسلة نفسها. إذا قامت شركة أخرى بإنشاء برنامج اتصالات يبدأ اتصالًا برسالة “PPF” وتتوقع استجابة “RRK”, سيكون هذان النظامان الشبكيان غير قادرين على التواصل مع بعضهما البعض.

هذا وصف دقيق جدًا لعالم الشبكات قبل وجود TCP / IP. ما زاد الطين بلة هو أن الشركات التي أنتجت برامج الشبكات أبقت قواعدها واتفاقيات المراسلة سرية. كانت أساليب تشغيل كل نظام شبكة غير متوافقة تمامًا. مثل هذه الاستراتيجية لها معنى تجاري عندما يتنافس جميع مزودي برامج الشبكات في سوق جغرافي محدود. ومع ذلك ، هؤلاء جهود الشركات للسيطرة على السوق منعت تكنولوجيا الشبكات من الانتشار في جميع أنحاء العالم لأنه لم تكن هناك شركة شبكات كبيرة بما يكفي للوصول إلى كل بلد في العالم وتأسيس نفسها كمعيار عالمي. هذا النقص في الإتاحة تسبب في قيام الشركات في أجزاء أخرى من العالم بإنشاء معاييرها الخاصة ، وتفاقم عدم توافق برنامج الشبكة..

المعايير غير المسجلة الملكية

تم إنشاء بروتوكول الإنترنت من قبل الأكاديميين الذين ليس لديهم دوافع تجارية. أرادو أن رسم تنسيقًا شائعًا يمكن لأي شخص استخدامه. قلل هذا من قوة تلك الشركات القليلة التي سيطرت على تقنية الشبكات ، وخاصةً IBM و Xerox.

قاومت هذه الشركات التوجه نحو المعايير المشتركة من أجل حماية احتكاراتها. في نهاية المطاف ، أصبحت المزايا التجارية لمعيار مشترك واضحة و المعارضة إلى TCP / IP تلاشى. مكنت المقاييس العالمية المحايدة الشركات من التركيز على جانب واحد من الشبكات ، مثل تصنيع أجهزة التوجيه أو إنشاء برنامج مراقبة الشبكة.

تتطلب محاولة إنشاء نظام اتصالات شامل يغطي جميع جوانب الشبكات الكثير من التطوير والتنسيق بين الإدارات بحيث كان إنشاء منتج جديد مهمة طويلة ومكلفة للغاية. المعايير العالمية تعني أن شركات الشبكات يمكنها إطلاق كل عنصر من عناصر مجموعة الشبكات بشكل فردي والتنافس على دمج هذا المنتج في بيئة متعددة البائعين. تضمنت إستراتيجية التطوير هذه مخاطر أقل بكثير.

تاريخ TCP / IP

بدأت TCP / IP الحياة باسم “برنامج التحكم في النقل.”يدعي الكثير من الناس أنهم اخترعوا الإنترنت ولكن الكثيرون يفكرون فيه فينت سيرف وبوب خان المبدعين الحقيقيين. نشر سيرف وخان “برنامج لشبكة حزم الاتصالات“في مايو 1974. هذه الورقة برعاية وزارة الدفاع الأمريكية ونشرها معهد المهندسين الكهربائيين والإلكترونيين.

أربانيت

منذ البداية ، كان المفهوم الرئيسي لـ TCP / IP هو جعل المعيار متاحًا للعامة على الرغم من أن تمويله يشير إلى أنه كان ينظر إليه في البداية كأداة عسكرية. في الواقع ، انضم فينت سيرف ، أستاذ بجامعة ستانفورد في عام 1974 ، إلى بوب خان في وكالة المشاريع البحثية الدفاعية المتقدمة حيث طوروا مفهوم الإنترنت. كان دوربا دورًا أساسيًا في إنشاء شبكة الإنترنت وكان له بالفعل رائد نظام يسمى ARPANet. عمل كل من Cerf و Khan في مشاريع ARPANet أثناء الدراسة في الجامعة. ساعد تطوير نظام ARPANet على توفير العديد من التقنيات والإجراءات التي دمجها كل من Cerf and Khan في TCP / IP.

جون بوستيل

التطور الرئيسي الذي حدث لبرنامج التحكم في الإرسال هو أنه تم تقسيمه إلى عدة بروتوكولات مختلفة. مؤسس آخر لتكنولوجيا الإنترنت, جون بوستيل, التورط خلال مرحلة التطوير وفرض مفهوم مكدس البروتوكول. يعد نظام الطبقات لبروتوكولات TCP / IP أحد نقاط قوته ويمثل مثالًا مبكرًا مفاهيميًا لخدمات البرمجيات.

مكدس بروتوكول TCP / IP

عند كتابة مواصفات لأحد التطبيقات التي ستعمل عبر شبكة ، يجب وضع العديد من الاعتبارات المختلفة. فكرة البروتوكول هي أنه يحدد مجموعة مشتركة من القواعد. تعد العديد من وظائف تبادل البيانات عبر شبكة مشتركة بين جميع التطبيقات مثل FTP ، التي تنقل الملفات. ومع ذلك ، فإن الإجراءات التي تقوم بإعداد اتصال هي نفس الإجراءات الخاصة بـ Telnet. لذلك ليس هناك أي نقطة مكتوبة في معايير FTP جميع هياكل الرسائل اللازمة لإعداد اتصال. يتم تعريف الوظائف المشتركة في بروتوكولات منفصلة ولن تحتاج الأنظمة الجديدة التي تعتمد على خدمات تلك البروتوكولات إلى تكرار تعريف الوظائف الداعمة. أدى مفهوم البروتوكولات الداعمة هذا إلى إنشاء مفهوم مكدس البروتوكول.

توفر الطبقات السفلية في الرصة خدمات للطبقات العليا. يجب أن تكون وظائف الطبقات السفلية خاصة بالمهمة وأن تقدم إجراءات عالمية يمكن الوصول إليها بواسطة طبقات أعلى. هذه المنظمة من المهام يقلل من الحاجة إلى تكرار تعريفات المهام الموضحة في بروتوكولات الطبقة السفلى.

نموذج البروتوكول

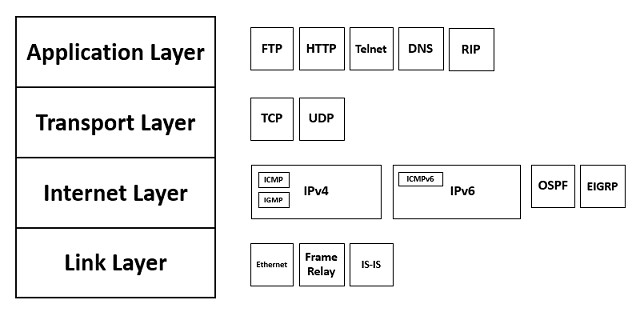

ال جناح بروتوكول الإنترنت, الاسم الرسمي لمكدس TCP / IP ، يتكون من أربع طبقات.

ال طبقة الارتباط في الجزء السفلي من المكدس يعد البيانات ليتم تطبيقها على الشبكة. فوق هذا هو طبقة الإنترنت, التي تهتم بمعالجة حزم التوجيه وتوجيهها بحيث يمكنها عبور شبكات الاتصال البيني للوصول إلى موقع بعيد على شبكة بعيدة.

ال طبقة النقل هي المسؤولة عن إدارة نقل البيانات. تتضمن هذه المهام التشفير وتقسيم ملف كبير إلى أجزاء. يجب أن يقوم برنامج طبقة النقل المتلقي بإعادة تجميع الملف الأصلي. ال طبقة التطبيقات لا يشمل فقط التطبيقات التي يمكن لمستخدم الكمبيوتر الوصول إليها. بعض التطبيقات هي أيضا خدمات لتطبيقات أخرى. لا تحتاج هذه التطبيقات إلى الاهتمام بكيفية نقل البيانات ، فقط إرسالها واستلامها.

تجريد البروتوكول

يقدم مفهوم طبقات مستويات التجريد. هذا يعني أن مهمة إرسال ملف هي عملية مختلفة لبروتوكول نقل الملفات (FTP) مقارنة ببروتوكول TCP و IP و PPP. بينما سيرسل FTP ملفًا ، سينشئ TCP جلسة مع الكمبيوتر المستلم ، ويقوم بتقسيم الملف إلى قطع ، وتعبئة كل قطعة ، وتوجيهها إلى منفذ. يأخذ IP كل مقطع TCP ويضيف معلومات عن العناوين والتوجيه في رأس الصفحة. سيقوم PPP بمعالجة كل حزمة وإرسالها إلى جهاز الشبكة المتصلة. يمكن أن تقلل الطبقات العليا من تفاصيل الخدمات التي تقدمها الطبقات السفلى وصولاً إلى اسم وظيفة واحدة ، مما يؤدي إلى التجريد.

مفاهيم OSI

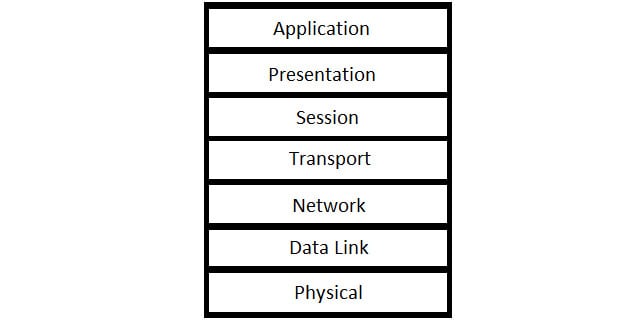

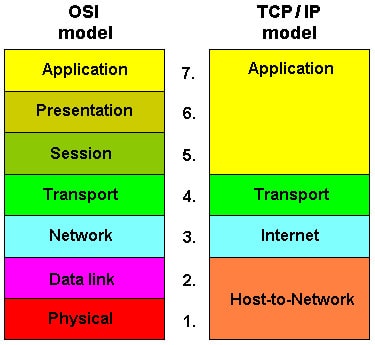

ال ربط الأنظمة المفتوحة النموذج عبارة عن مكدس بروتوكول بديل للشبكات. OSI أحدث من TCP / IP. تحتوي هذه المجموعة على طبقات أكثر من ذلك بكثير وبشكل أكثر دقة تحدد المهام التي يؤديها العديد من بروتوكولات طبقة TCP / IP. على سبيل المثال ، الطبقة الدنيا من مكدس OSI هي الطبقة المادية. يتناول هذا الجوانب المتعلقة بأجهزة الشبكة وأيضًا كيفية إجراء النقل بالفعل. تشمل هذه العوامل توصيل الموصلات والجهد الذي يمثل صفر وواحد. الطبقة المادية غير موجودة في مكدس TCP / IP ولذا يجب تضمين هذه التعريفات في متطلبات بروتوكول طبقة الارتباط.

تقسم الطبقات العليا من OSI طبقات TCP / IP إلى طبقتين. يتم تقسيم طبقة الارتباط من TCP / IP إلى طبقات ربط البيانات والشبكات الخاصة بواجهة OSI. يتم تمثيل طبقة النقل الخاصة بـ TCP / IP بواسطة طبقات النقل وجلسة OSI ، وتنقسم طبقة التطبيق الخاصة بـ TCP / IP إلى طبقات العرض التقديمي والتطبيق في OSI.

على الرغم من أن رصة OSI أكثر دقة ، وفي النهاية ، أكثر فائدة من مجموعة بروتوكولات الإنترنت ، فإن البروتوكولات السائدة للإنترنت ، IP ، TCP ، و UDP ، يتم تعريفها جميعًا من حيث مكدس TCP / IP. OSI ليست شعبية مثل النموذج المفاهيمي. ومع ذلك ، فإن وجود هذين النموذجين يخلق بعض الالتباس حول طبقة العدد التي يعمل عليها البروتوكول أو الوظيفة.

بشكل عام ، عندما يتحدث المطور أو المهندس عن الطبقات بالأرقام ، فهو يشير إلى مكدس OSI. مثال على هذا الالتباس هو بروتوكول نفق الطبقة 2. هذا موجود في طبقة ارتباط TCP / IP. إن Link Link Layer هي الطبقة السفلية في الرصة ، وهكذا ، إذا كان سيتم منحها رقمًا ، فيجب أن تكون Layer 1. لذلك ، L2TP هو بروتوكول طبقة 1 من حيث TCP / IP. في OSI ، تقع الطبقة المادية فوق الطبقة المادية. L2TP هو بروتوكول طبقة 2 في مصطلحات OSI ، وهنا يحصل على اسمه.

وثائق TCP / IP

على الرغم من نشر هذا التعريف الأول لبروتوكول TCP / IP بواسطة IEEE ، فإن مسؤولية إدارة معظم بروتوكولات الشبكات انتقلت إلى فريق هندسة الإنترنت.. تم إنشاء IETF بواسطة John Postel في عام 1986 وتم تمويلها أصلاً من قبل الحكومة الأمريكية. منذ عام 1993 ، كان قسمًا لجمعية الإنترنت ، وهي جمعية دولية غير ربحية.

طلبات التعليقات

تسمى وسيلة النشر لبروتوكولات الشبكات “RFC.”هذا يرمز إلى”طلب للحصول على تعليقاتويشير الاسم إلى أن RFC تصف بروتوكولًا قيد التطوير. ومع ذلك, RFCs في قاعدة بيانات IETF نهائية. إذا كان منشئو البروتوكول يرغبون في تكييفه ، فيجب عليهم كتابته كـ RFC جديد.

بالنظر إلى أن المراجعات تصبح مستندات جديدة وليست تعديلات على طلبات RFC الأصلية, يمكن أن يكون لكل بروتوكول العديد من RFCs. في بعض الحالات ، يكون RFC الجديد بمثابة إعادة كتابة كاملة للبروتوكول ، وفي حالات أخرى ، يصف فقط التغييرات أو الامتدادات ، لذلك عليك قراءة RFCs السابقة على هذا البروتوكول من أجل الحصول على الصورة الكاملة.

يمكن الوصول إلى RFCs مجانًا. لا تخضع لحقوق الطبع والنشر ، لذلك يمكنك تنزيلها واستخدامها في مشروع التطوير دون الحاجة إلى دفع رسوم لمؤلف البروتوكول. فيما يلي قائمة بعناصر RFC الرئيسية المتعلقة بمكدس TCP / IP.

هندسة الانترنت

- RFC 1122

- RFC1349

- RFC3439

تطور TCP / IP

- RFC 675

- RFC 791

- RFC 1349

- RFC 1812

بروتوكول إنترنت

- RFC 1517

- RFC 1883

- RFC 1958

- RFC2460

- RFC 2474

- RFC 3927

- RFC 6864

- RFC 8200

TCP

- RFC 793

- RFC6093

- RFC6298

- RFC6528

UDP

- RFC 768

بروتوكولات طبقة الارتباط

تم تقسيم برنامج التحكم في ناقل الحركة إلى بروتوكولات موضوعة في طبقات مختلفة على المكدس. تلك كانت بروتوكول التحكم بالإرسال في طبقة النقل و بروتوكول إنترنت في طبقة الإنترنت. تحصل طبقة الإنترنت على حزم البيانات من جهاز الكمبيوتر الخاص بك إلى جهاز آخر على الجانب الآخر من العالم. ولكن هناك حاجة إلى الكثير من العمل لمجرد الانتقال من جهاز الكمبيوتر الخاص بك إلى جهاز التوجيه الخاص بك ، وهذا ليس مصدر قلق لبروتوكولات الإنترنت. لذلك ، انزلق مصممو TCP / IP في طبقة أخرى أسفل طبقة الإنترنت.

هذا ال طبقة الارتباط وتشعر بالقلق مع الاتصالات داخل الشبكة. في TCP / IP ، يتم تصنيف أي شيء يتضمن الحصول على حزمة من جهاز كمبيوتر إلى نقطة نهاية على نفس الشبكة على أنه مهمة Link Layer.

لدى العديد من متخصصي الشبكات بروتوكول يعتبرونه المعيار الأساسي في Link Layer. هذا بسبب يدعم الطيف الواسع من المهام التي يعينها TCP / IP لطبقة الارتباط العديد من ألقاب الوظائف المختلفة, مثل مهندس كابلات الشبكة ومسؤول الشبكة ومطور البرامج. يمكن القول إن النظام الأكثر أهمية الذي تم وضعه في “طبقة الوصلة” هو التحكم في الوصول إلى الوسائط (MAC).

التحكم بالوصول إلى وسائط الإعلام

لا علاقة لـ MAC بأجهزة Apple Macs. التشابه في الاسم بين المعيار وطراز الكمبيوتر هو مصادفة كاملة. المهام المترتبة على توصيل البيانات الخاصة بك على السلك هي مسؤولية MAC. في مصطلحات OSI ، يعد MAC جزءًا فرعيًا من طبقة ارتباط البيانات. يتم تنفيذ الجزء السفلي من تلك الطبقة بواسطة التحكم في الارتباط المنطقي المهام.

على الرغم من أنه تم إنشاء فريق هندسة الإنترنت لإدارة جميع معايير الشبكات ، إلا أن IEEE لم يكن مستعدًا للتخلي عن التحكم في معايير الطبقة السفلى. وبالتالي, عندما نصل إلى طبقة الارتباط ، فإن العديد من تعريفات البروتوكول جزء من مكتبة IEEE.

في تقسيم العمل بين بروتوكولات طبقة الارتباط, يهتم عنصر MAC بالبرنامج الذي يدير عمليات الإرسال داخل الشبكات. على هذا النحو ، فإن المهام مثل العنونة المحلية واكتشاف الأخطاء وتجنب الازدحام كلها مسؤوليات MAC.

كمسؤول شبكة ، ستتصل باختصار “MAC” عدة مرات في اليوم. الجزء الأكثر وضوحا من معيار MAC هو عنوان ماك. هذا هو في الواقع رقم تسلسل بطاقة الشبكة. لا يمكن لأي جهاز الاتصال بشبكة بدون بطاقة شبكة, وبالتالي فإن كل قطعة من الأجهزة المزودة بالشبكة في العالم لديها عنوان MAC. يتحكم IEEE في تخصيص عناوين MAC ويضمن أن كل هو فريدة من نوعها في جميع أنحاء العالم. عندما تقوم بتوصيل كابل شبكة في جهاز الكمبيوتر الخاص بك ، في هذه المرحلة ، يكون المعرف الوحيد الذي يحتوي عليه هو عنوان MAC الخاص به.

في Link Layer ، يعد عنوان MAC أكثر أهمية من عنوان IP. تعمل الأنظمة التي تخصص عناوين IP تلقائيًا للأجهزة على تشغيل اتصالاتها الأولية باستخدام عنوان MAC. تتم طباعة عنوان MAC على كل بطاقة شبكة ويتم تضمينه في البرامج الثابتة الخاصة به.

البروتوكولات والمعدات

ربما لديك مجموعة من معدات الشبكات في مكتبك. سيكون لديك جهاز توجيه ، ولكن ربما يكون لديك أيضًا مفتاح تبديل ، وربما جسر و / أو مكرر أيضًا. ما هو الفرق بين هذين?

يمكن إلقاء الضوء على الفرق بين جهاز التوجيه ومحول وجسر ومكرر من خلال الإشارة إلى موضع ذلك الجهاز فيما يتعلق بكدسات TCP / IP و OSI.

راوتر

يرسل جهاز التوجيه بياناتك عبر الإنترنت. كما أنه يتعامل مع نقاط النهاية على شبكتك المحلية ، ولكن فقط عندما يتواصلون خارج نطاق هذا الموجه. جهاز التوجيه هو منزل طبقة الإنترنت. في شروط OSI ، طبقة 3 جهاز.

مفتاح كهربائي

يربط المحول جميع أجهزة الكمبيوتر على شبكتك. يحتاج كل كمبيوتر إلى كبل واحد فقط يؤدي إلى الخروج منه ويؤدي هذا الكبل إلى التبديل. سيكون لدى العديد من أجهزة الكمبيوتر الأخرى الموجودة في المكتب كبل يدخل نفس المفتاح. لذلك ، تنقل رسالة من جهاز الكمبيوتر الخاص بك إلى كمبيوتر آخر في المكتب من خلال التبديل. يعمل المفتاح في Link Layer. في مكدس OSI ، هو في التحكم في الوصول إلى الوسائط المستوى الفرعي لطبقة ارتباط البيانات. وهذا يجعلها أ طبقة 2 جهاز.

جسر

يربط جسر محور واحد إلى آخر. يمكنك استخدام جسر لتوصيل شبكة محلية وشبكة لاسلكية معًا. الجسر هو التبديل مع اتصال واحد فقط. تسمى المفاتيح في بعض الأحيان بجسور متعددة المنافذ. لا تحتاج الجسور إلى معالجات معقدة للغاية. إنها مجرد تمريرة ، لذلك فهي بشكل أساسي طبقة المادية الأجهزة. ومع ذلك ، لأنهم ينخرطون في معالجة ، لديهم أيضا بعض طبقة الارتباط قدرات. هذا يجعلهم (OSI) الطبقة 1 / الطبقة 2 الأجهزة.

مكرر

يمدد مكرر نطاق إشارة. على الكابلات ، تتبدد النبضة الكهربائية على مسافة ، وفي شبكة wifi ، تصبح الإشارة أضعف أثناء انتقالها. وكما هو معروف مكرر الداعم. على الكابلات ، يتم تطبيق دفعة جديدة من الكهرباء على عمليات النقل وعلى الشبكات اللاسلكية ، وتقوم بإعادة إرسال الإشارات. مكرر يحتاج تقريبا أي برنامج. إنه جهاز مادي بحت ، هكذا ليس له أي تدخل في البروتوكولات في مكدس TCP / IP. في OSI ، طبقة المادية الجهاز ، مما يجعله الطبقة 1.

عنونة TCP / IP

الميزة الرئيسية لبروتوكول الإنترنت هي المعيار الخاص بمعالجة الأجهزة على الشبكات. كما هو الحال مع النظام البريدي, لا يمكن أن تحتوي نقطتي النهاية على نفس العنوان. إذا كان جهازي كمبيوتر يتصلان بنفس العنوان ، فلن تعرف أجهزة التوجيه في العالم أي جهاز كان هو المستلم المقصود للإرسال إلى هذا العنوان.

يجب أن تكون العناوين فريدة من نوعها داخل مساحة العنوان. هذه ميزة كبيرة للشبكات الخاصة لأنها تستطيع إنشاء تجمع عناوين خاص بها وتوزيع عناوين بغض النظر عما إذا كانت هذه العناوين قيد الاستخدام بالفعل على شبكات أخرى في العالم أم لا..

مفهوم آخر يجب أخذه في الاعتبار عند التعامل مع العناوين هو ذلك انهم بحاجة فقط لتكون فريدة من نوعها في لحظة واحدة في الوقت المناسب. هذا يعني أنه يمكن لشخص واحد استخدام عنوان للتواصل عبر الإنترنت ، وعندما يذهب دون اتصال بالإنترنت ، يمكن لشخص آخر استخدام هذا العنوان. حقيقة أن العناوين على الشبكات الخاصة لا يجب أن تكون فريدة من نوعها في جميع أنحاء العالم وأن مفهوم التفرد في الوقت الحالي ساعد في تخفيف معدل تخصيص عناوين IP. هذا شيء جيد ، لأنه بدأ تشغيل مجموعة عناوين IPv4 المتوفرة في العالم.

عناوين IPv4

في الوقت الذي كان فيه بروتوكول الإنترنت في حالة قابلة للتطبيق ، كان قد تم تعديله وإعادة كتابته إلى نسخته الرابعة. هذا هو IPv4 وهيكل العنوان لا يزال قيد التشغيل اليوم. من المحتمل أن تتبع جميع عناوين IP المستخدمة على شبكتك تنسيق IPv4.

يتكون عنوان IPv4 من أربعة عناصر. كل عنصر هو مجموعة ثمانية, مما يعني أنه رقم ثنائي 8 بت. يتم فصل كل ثماني نقاط بنقطة (“.”). لسهولة الاستخدام ، يتم تمثيل هذه الثمانيات عادة بأعداد عشرية. أعلى رقم عشري يمكن الوصول إليه بواسطة الثمانية هو 255. هذا هو 11111111 في ثنائي. وبالتالي, أعلى عنوان IP ممكن هو 255.255.255.255, الذي هو حقا 11111111.11111111.11111111.11111111 في الثنائي الأساسي. هذا الأسلوب التسلسل يجعل إجمالي عدد 4،294،967،296 عنوان متوفر. حوالي 288 مليون من تلك العناوين الفريدة المتاحة محفوظة.

يتم التحكم في توزيع عناوين IP المتاحة من قبل هيئة أرقام الإنترنت المخصصة. ال تم إنشاء IANA في عام 1988 بواسطة Jon Postel. منذ عام 1998 ، أصبحت IANA تقسيمًا لـ شركة الإنترنت للأسماء والأرقام المخصصة (ICANN), وهي منظمة دولية غير ربحية. تقوم IANA بتوزيع نطاقات العناوين بشكل دوري على كل قسم من أقسامها ، والمعروفة باسم سجلات الإنترنت الإقليمية. يغطي كل من RIRs الخمسة مساحة كبيرة من الكرة الأرضية.

عنونة الشبكة الخاصة

داخل شبكة خاصة, ليس عليك تقديم طلب إلى IANA أو الأقسام التابعة لها للحصول على عناوين IP. يجب أن تكون العناوين فريدة فقط داخل الشبكة. وفقًا للاتفاقية ، تستخدم الشبكات الخاصة عناوين ضمن النطاقات التالية:

- 10.0.0.0 إلى 10.255.255.255 – 16 777 216 العناوين المتاحة

- 172.16.0.0 إلى 172.31.255.255 – 1 048 576 العناوين المتاحة

- 192.168.0.0 إلى 192.168.255.255 – 65 536 العناوين المتاحة

يمكن للشبكات الكبيرة أن تزدحم بفضل العدد الكبير من الأجهزة التي تحاول الوصول إلى الكبل المادي. لهذا السبب, من الشائع تقسيم الشبكات إلى أقسام فرعية. تحتاج هذه الشبكات الفرعية إلى تجمعات عناوين حصرية مخصصة لها.

يسمى قسم نطاق العنوان هذا الشبكات الفرعية ويمكنك قراءة المزيد حول تقنية العنونة هذه في The Ultimate Guide to Subnetting.

الإصدار IPv6

عندما كان منشئو بروتوكول الإنترنت يعملون على إعادة التفكير في سبعينيات القرن الماضي ، كانت الخطة هي إنشاء شبكة يمكن لأي شخص في العالم الوصول إليها. ومع ذلك, لم يكن من الممكن أن يتخيل خان وسيرف وبوستل مدى اتساع هذا الوصول. يبدو أن مجموعة من أكثر من 4 مليارات عناوين كبيرة بما يكفي لتستمر إلى الأبد. كانوا مخطئين.

بحلول أوائل التسعينيات, أصبح من الواضح أن تجمع عناوين IP لم يكن كبيرًا بما يكفي لتلبية الطلب إلى الأبد. في عام 1995 ، كلفت IETF بإجراء دراسة حول بروتوكول عنوان جديد يوفر عناوين كافية. هذا المشروع كان يسمى IPv6.

ماذا حدث ل IPv5?

لم يكن هناك أبدا بروتوكول الإنترنت الإصدار 5. ومع ذلك ، كان هناك بروتوكول الانترنت الدفق, الذي كتب في عام 1979. كان هذا رائد الصوت عبر بروتوكول الإنترنت وكان المقصود أن يكون رأس حزمة موازية. تمت الإشارة إلى الفرق بين رأس IPv4 ورأس التدفق بواسطة رقم الإصدار في رأس IP. ومع ذلك ، تم التخلي عن بروتوكول دفق الإنترنت وهكذا لن تصادف مطلقًا حزمة عناوين IPv5.

تنسيق عنوان IPv6

إن أبسط الحلول لاستنفاد عنوان IP هو إضافة المزيد من الثمانيات إلى عنوان IP القياسي. هذه هي الاستراتيجية التي فاز بها. يشتمل عنوان IPv6 على 16 وحدة, بدلا من أربعة في عنوان IPv4. هذا يعطي العنوان ما مجموعه 128 بت ويجعل مجموعة من أكثر من 340 عنوان undecillion. المليون هو مليار بليون مليار ومكتوب كواحد بعد 36 أصفار.

تم نشر التصميم النهائي لعنوان IPv6 في فبراير 2016 باسم RFC 4291. ومنذ ذلك الحين تمت مراجعة التعريف وتوسيعه بواسطة RFCs لاحقًا.

ميزة ذكية لعناوين IPv6 هو ذلك يمكن حذف الأصفار الزائدة. هذا يجعل التوافق مع الوراء أبسط بكثير. إذا كان عنوان IP الحالي هو 192.168.1.100 ، فسيكون لديك أيضًا عنوان IPv6 192.168.1.100.0.0.0.0.0.0.0.0.0.0.0.0.

تكمن المضاعفات في تدوين IPv6 ، وهو ليس هو نفسه بالنسبة لـ IPv4. يتم تقسيم عنوان IPv6 إلى أقسام ذات ثماني كتل. كل قسم مكتوب بالسداسي عشر وهكذا يحتوي على أربعة أرقام. يمثل كل حرف في العنوان عاب, وهو 4 بتات من الرقم الثنائي الأساسي. الاختلاف الأخير هو أن الفاصل تغير من نقطة (“.”) إلى نقطتين (“:”). لذا ، لجعل عنوان IPv4 في عنوان IPv6 ، أولاً قم بتحويل الأرقام العشرية لعنوانك إلى ست عشري.

192.168.1.100

= C0.A8.01.64

التالى, انضم معًا إلى الجزأين 1 و 2 والقطاعين 3 و 4. افصل بينها مع colons.

= C0A8: 0164

اضافه ستة قطاعات صفر لتعويض حجم عنوان IPv6.

= C0A8: 0164: 0000: 0000: 0000: 0000: 0000: 0000

لا يجب أن تحدث التغييرات في التدوين أي اختلاف في معالجة عناوين IP لأنه في أجهزة الكمبيوتر وأجهزة الشبكات ، يتم عرض العناوين كسلسلة طويلة من البيانات الثنائية. تدوين النقطة والنقطتين والتحويل إلى رقم عشري أو ست عشري هو فقط لأغراض العرض.

تطبيق IPv6

IPv6 هو الآن على الهواء مباشرة. حقيقة, عناوين IPv6 متاحة منذ عام 2006. تم توزيع عناوين IPv4 الأخيرة على RIRs بواسطة IANA في فبراير 2011 و كانت أول سلطة إقليمية تستنفد تخصيصها مركز معلومات آسيا والمحيط الهادئ. حدث ذلك في أبريل 2011. بدلاً من التبديل من نظام إلى آخر, نظامي العنونة يعملان بشكل متواز. كما هو موضح أعلاه ، يمكن معالجة عنوان IPv4 بواسطة جهاز متوافق مع IPv6 ، ببساطة عن طريق حشوها مع الأصفار.

المشكلة هي ليست كل المعدات على الإنترنت متوافقة مع IPv6. يتعذر على العديد من أجهزة التوجيه المنزلية معالجة عناوين IPv6 و معظم مزودي خدمة الإنترنت لم يكلفوا أنفسهم عناء تطبيق النظام. الخدمات التي تنفذ خدمات مكدس مزدوج لتلبية أنظمة العنوان وعادة ما تكون أبطأ من تلك الخدمات التي تتجاهل IPv6 تماما.

على الرغم من أن الخبراء يقفون بأغلبية ساحقة لصالح الانتقال إلى IPv6, الشبكات التجارية تبدو مترددة بشكل ملحوظ في التحرك. قد يكون هذا لأنه يتطلب وقتًا ، والوقت له تكلفة. يبدو أن الشركات غير راغبة في تخصيص ميزانية للانتقال إلى IPv6 حتى تصبح أولوية تجارية حيوية. يبدو أن مسؤولي الشبكات لا يحصلون على مكافآت من المديرين التنفيذيين للتخطيط للمستقبل.

لذلك ، إذا كنت مسؤول شبكة مع CFO مشددة القبضة, تحتاج إلى اللعب الذكي باستخدام أدوات إدارة الشبكة. يمكنك الضغط على انتقال IPv6 الخاص بك باستخدام أدوات مجانية ، أو التأكد من أن عملية شراء برنامج إدارة الشبكة الكبيرة التالية تتضمن وسيلة لنقل عنوان IP. المزيد عن ذلك في وقت لاحق.

بروتوكولات طبقة النقل

بروتوكول الإنترنت هو نجم TCP / IP لأنه أعطى اسمه للإنترنت ، وهو محبوب من قبل الجميع. تم إنشاء طبقة النقل لإيواء النجم المشارك لـ TCP / IP بروتوكول التحكم بالإرسال. تذكر كان يسمى TCP / IP في الأصل برنامج التحكم في الإرسال. لذلك ، كان التحكم في الإرسال في مقدمة عقول Cerf و Khan عندما ابتكروا مجموعة البروتوكولات هذه.

كانت الفكرة الأصلية في خطة TCP / IP هي أن مصممي البرامج يمكنهم الاختيار. يمكنهم إما إنشاء اتصال بـ TCP أو تجاوز إجراءات الاتصال وإرسال الحزم مباشرة باستخدام IP. إصرار Postel على فرض طبقات المكدس يعني أن هناك حاجة إلى عملية تغليف لإعداد التدفقات للنقل المباشر. هذا أدى إلى إنشاء بروتوكول مخطط بيانات المستخدم (UDP). UDP هو البديل الرئيسي لبرنامج التعاون الفني. يتضح قلة الاهتمام بهذا البروتوكول من خلال قائمة مختصرة من RFCs التي تم إنشاؤها. لا يزال التعريف الأصلي لـ UDP حاليًا ولم يتم تحديثه مطلقًا.

لذلك ، دعونا نلقي نظرة فاحصة على هاتين العمودين من طبقة النقل TCP / IP.

بروتوكول التحكم بالإرسال

يقوم TCP بإعداد اتصال. قد تعتقد أن أي نقل ينطوي على اتصال ، ولكن المعنى الحقيقي للمصطلح يولد إنشاء جلسة والمحافظة عليها. هذه المهمة تتطلب رسائل إدارية. وبالتالي, ينشئ TCP مقدارًا قليلاً من الحمل على كل معاملة شبكة.

والخبر السار هو أن إجراءات TCP لا تختلف عن الاتصالات بأجهزة الكمبيوتر البعيدة عبر الإنترنت عنها في الاتصالات بين الأجهزة على نفس الشبكة المحلية. المراحل الثلاث لجلسة TCP هي إنشاء وإدارة وإنهاء.

يحتوي TCP على بعض نقاط الضعف التي يمكن للمتسللين والمهاجمين استغلالها. يستخدم هجوم رفض الخدمة الموزع (DDoS) النموذجي إجراءات تأسيس الجلسة الخاصة بـ TCP, لكنه يترك العملية غير مكتملة. في عملية إنشاء جلسة TCP ، يرسل جهاز البدء SYN رزمة. ردود الكمبيوتر المتلقي مع SYN-ACK, والشروع في الانتهاء من إعداد مع ACK رسالة. هجوم DDoS يرسل SYN لكنه لا يرد على SYN-ACK باستخدام ACK. هذا يترك المتلقي معلقًا لفترة من الوقت ، في انتظار. المتلقي سوف مهلة ، ولكن يؤدي بضع ثوان من التأخير إلى ربط الخادم وتجعل سلسلة من رسائل SYN فعالة جدًا في منع حركة المرور الأصلية.

خدمة TCP مسؤولة عن تقسيم الدفق أو الملف إلى مقاطع. يضع إطارًا حول كل مقطع ، ويعطيه رأسًا. لا يتضمن رأس TCP عنوان IP أو عنوان MAC, ولكن لديها مستوى آخر من العنوان: رقم المنفذ. يتضمن الرأس رقم منفذ الأصل والمقصد. رقم المنفذ هو معرف للتطبيق على جانبي الاتصال المشاركة في تبادل البيانات.

يتضمن الرأس أيضًا رقم تسلسل. وهذا ينطبق على شرائح من نفسه مجرى. برنامج TCP المتلقي يعيد تجميع الدفق بالإشارة إلى رقم التسلسل. إذا وصل جزء من التسلسل ، فإن جهاز الاستقبال يحتفظ به وينتظر الجزء المفقود قبل إكمال الدفق. هذه العملية تنطوي على التخزين المؤقت ويمكن أن تسبب التأخير على البيانات المرسلة التي تصل إلى التطبيق الذي طلبها. حقل رأس آخر هو المجموع الاختباري. يتيح ذلك لجهاز الاستقبال اكتشاف ما إذا كانت القطعة قد وصلت سليمة أم لا.

إنشاء برنامجي TCP المشتركين في الاتصال إنهاء منظم عندما ينتهي ناقل الحركة ، المعروف باسم “تدهور رشيقة“.

بروتوكول مخطط المستخدم

في حين تم تضمين وظيفة TCP في TCP / IP منذ بداية النظام في عام 1974 ، ظهر تعريف UDP في وقت لاحق من عام 1980. يتم توفير UDP كبديل لبرنامج التعاون الفني. كان القصد الأصلي هو الحصول على مسار منطقي من خلال TCP لإنشاء اتصال ومسار بديل انتقل مباشرة إلى إجراءات IP ، مما استبعد عمليات الاتصال. ومع ذلك ، فإن هذه الاستراتيجية قد تتطلب إدراج فروع مشروطة في تعريف بروتوكول الإنترنت ، مما يجعل متطلبات هذا البروتوكول معقدة بشكل غير ضروري. تم توفير UDP لمحاكاة ميزات إنشاء قطعة TCP دون تضمين أي إجراءات اتصال.

بينما تسمى وحدة بيانات TCP قطعة, يسمى إصدار UDP مخطط البيانات. UDP فقط يرسل رسالة و لا يتحقق ما إذا كانت هذه الرسالة وصلت أم لا. تنفيذ المتلقي لشرائط UDP خارج رأس مخطط البيانات وتمريره إلى التطبيق.

رأس UDP أصغر بكثير من رأس TCP. أنه يحتوي على أربعة حقول فقط ، كل منها بعرض اثنين بايت. الحقول الأربعة هي رقم منفذ المصدر ، رقم منفذ الوجهة ، الطول ، المجموع الاختباري. يوفر حقل المجموع الاختباري فرصة للتخلص من الحزم التي تتلف أثناء النقل. هذا الحقل اختياري ونادراً ما يستخدم بسبب ليس لدي أي آلية في UDP لطلب حزمة المفقودة تكون مستاء. لا توجد أيضًا آلية لتسلسل البيانات لإعادة تجميعها في الترتيب الأصلي. يتم نقل حمولة كل مخطط بيانات تم استلامه إلى التطبيق الوجهة دون أي معالجة.

عدم وجود إجراءات اتصال أو تدقيق تكامل البيانات يجعل UDP مناسبة لمعاملات الطلب / الاستجابة القصيرة, مثل عمليات بحث DNS وطلبات بروتوكول وقت الشبكة.

ينشئ الرأس القصير من مخطط بيانات UDP مقدار حمل أقل بكثير من رؤوس TCP. يمكن تقليل هذه الوظيفة الإضافية الإدارية الصغيرة بدرجة أكبر عن طريق تعيين الحد الأقصى لحجم مخطط البيانات ليكون أكبر بكثير من الحد الأقصى لحجم حزمة IP. في هذه الحالات ، سيتم تقسيم مخطط بيانات UDP الكبير وحمله بواسطة عدة حزم IP. يتم تضمين رأس UDP فقط في أول هذه الحزم ، مما يترك الحزم المتبقية بدون حمولة من UDP على الإطلاق.

على الرغم من UDP لديه نقص تام في الإجراءات الإدارية, إنها آلية النقل المفضلة للتطبيقات في الوقت الفعلي, مثل بث الفيديو أو صوت تفاعلي الإرسال. في هذه الحالات ، رغم ذلك, لا يتفاعل UDP مباشرة مع التطبيق. في حالة تطبيقات دفق الفيديو ، في الوقت الحقيقي بروتوكول التدفق, ال بروتوكول النقل في الوقت الحقيقي, و ال بروتوكول التحكم في الوقت الحقيقي الجلوس بين UDP والتطبيق لتوفير إدارة الاتصال ووظائف رعاية البيانات.

استخدام التطبيقات الصوتية بروتوكول بدء الجلسة, ال بروتوكول نقل التحكم في التدفق, و ال بروتوكول النقل في الوقت الحقيقي لتراكب UDP وتوفير وظائف إدارة الجلسة المفقودة.

تطبيقات TCP / IP

التطبيقات المعرفة على أنها بروتوكولات في مجموعة TCP / IP ليس وظائف المستخدم النهائي ، ولكن أدوات وخدمات إدارة الشبكة. بعض هذه التطبيقات ، مثل بروتوكول نقل الملفات (FTP), تحديد البرامج التي يمكن الوصول إليها مباشرة من قبل المستخدم.

تتضمن البروتوكولات الموجودة في طبقة التطبيق HTTP و HTTPS, التي تدير طلب ونقل صفحات الويب. بروتوكولات إدارة البريد الإلكتروني بروتوكول الوصول إلى الرسائل عبر الإنترنت (IMAP), ال بروتوكول مكتب البريد (POP3), و ال بروتوكول نقل البريد البسيط (SMTP) يتم تصنيفها أيضًا على أنها تطبيقات TCP / IP.

كمسؤول الشبكة ، قد تكون مهتمة في تطبيقات DNS و DHCP و SNMP. بروتوكول إدارة الشبكة البسيطة هو معيار مراسلة شبكة يتم تطبيقه عالميًا في أجهزة الشبكة. تستخدم العديد من أدوات إدارة الشبكة SNMP.

نظام اسم المجال

يقوم نظام اسم المجال (DNS) بترجمة عناوين الويب إلى عناوين IP الفعلية للوصول إلى موقع الويب عبر الإنترنت. DNS هو خدمة أساسية على الشبكات الخاصة. يعمل مع نظام DHCP والتنسيق المقدم من إدارة عناوين IP (IPAM) لتشكيل مجموعة أدوات مراقبة عنوان الشبكة المعروفة باسم DDI (دNS /دالمندوبية /أناPAM).

بروتوكول تكوين المضيف الحيوي

على الرغم من أن مجموعة عناوين IPv4 قد نفدت في عام 2011 ، لا تزال الشركات والأفراد يترددون في الانتقال إلى IPv6. بدأ تقديم IPv6 في عام 2006. وهذا يعني مرور خمس سنوات عندما كان الجميع في صناعة الشبكات على دراية بنهاية عناوين IPv4 ولكنهم لم يفعلوا شيئًا للانتقال إلى النظام الجديد.

في عام 2016 ، مضى IPv6 على 20 عامًا منذ إنشائه وعشر سنوات منذ النشر التجاري ، ومع ذلك فإن أقل من 10 بالمائة من المتصفحات في العالم يمكنه تحميل مواقع الويب عبر عنوان IPv6.

أدى التردد في التخلص من IPv4 إلى استراتيجيات للحد من استنفاد العنوان. يتم توفير الطريقة الرئيسية لزيادة استخدام تجمعات عناوين IP بواسطة DHCP. تشارك هذه المنهجية مجموعة من العناوين بين مجموعة أكبر من المستخدمين. حقيقة أن عناوين IP يجب أن تكون فريدة من نوعها على الإنترنت في لحظة معينة من الزمن تمكن مزودي خدمات الإنترنت من تخصيص عناوين لمدة جلسات المستخدم. لذلك ، عندما ينفصل أحد العملاء عن الإنترنت ، يصبح هذا العنوان متاحًا على الفور لمستخدم آخر.

أصبح DHCP يستخدم على نطاق واسع على الشبكات الخاصة لأنه ينشئ طريقة تخصيص عنوان IP تلقائيًا ويقلل المهام اليدوية التي يتعين على مسؤول الشبكة القيام بها من أجل إعداد جميع نقاط النهاية على شبكة كبيرة.

ترجمة عنوان الشبكة

تطبيق TCP / IP آخر, ترجمة عنوان الشبكة, ساعد أيضًا في تقليل الطلب على عناوين IPv4. بدلاً من شركة تخصص عنوان IP عامًا لكل محطة عمل ، فإنهم يحتفظون الآن بالعناوين على الشبكة الخاصة.

بوابة NAT تعلق أرقام المنافذ على الطلبات الصادرة التي تترك الشبكة الخاصة للسفر عبر الإنترنت. يتيح ذلك للشركات الكبيرة أداء جميع اتصالاتها الخارجية على الإنترنت باستخدام عنوان IP واحد فقط. عند وصول استجابة الطلب ، فإن وجود رقم المنفذ في الرأس يمكّن البوابة من توجيه الحزم إلى منشئ الطلب على الشبكة الخاصة.

بوابات NAT ليس تساعد فقط على تقليل الطلب على عناوين IPv4 لكنهم ايضا إنشاء جدار الحماية لأن المتسللين لا يمكنهم تخمين عناوين IP الخاصة لكل نقطة نهاية خلف البوابة. يساعد أيضًا انتشار أجهزة توجيه wifi للاستخدام المنزلي على تقليل الطلب على عناوين IPv4 ، لأنهم يستخدمون NAT لتمثيل جميع الأجهزة الموجودة في الخاصية بعنوان IP عام واحد.

أفضل أدوات TCP / IP

تتمثل أكبر مشكلة في TCP / IP في الوقت الحالي في الانتقال إلى عناوين IPv6 على شبكتك. إذا كان من المرجح أن تعطيك شركتك ميزانية محددة لهذه المهمة ، فأنت بحاجة إلى البحث عن أدوات الإدارة التي لديها “كومة مزدوجة“قدرات وميزات تخطيط الانتقال. يمكنك بدلا من ذلك اختيار ل أدوات مجانية للمساعدة في نقل جميع عناوين الشبكة إلى IPv6.

لحسن الحظ ، كانت جميع مزودي خادم DHCP و DNS الرئيسيين على بينة من الانتقال إلى IPv6 لمدة عشر سنوات على الأقل. أيا كان المزود الذي تحصل عليه من برنامج الخادم الخاص بك ، يمكنك التأكد من أنه متوافق مع IPv6 ، لذلك لن تحتاج إلى البدء من جديد بهذه الخدمات.

الأجزاء الأساسية من المعدات التي تحتاج إلى التركيز عليها عند الانتقال إلى IPv6 هي شاشات الشبكة ومديري عناوين IP.

يمكنك استخدام ثلاث استراتيجيات مختلفة للجسر بين عناوين IPv4 و IPv6. تمنحك حزم البرامج الخمسة هذه الفرصة لتنفيذ النهج الذي اخترته. يمكنك أن تقرأ عن كل إستراتيجية في وصف الأدوات أدناه.

1. عنوان IP الخاص بـ SolarWinds (تجربة مجانية)

إدارة عنوان IP التي تنتجها SolarWinds هو أ حل DDI لأنه يمكنه التواصل مع كل من خوادم DHCP و DNS وتنظيم العناوين المتاحة في قواعد البيانات هذه. على الرغم من أن IPAM لا يحل محل خوادم DHCP أو DNS ، لذلك يجب عليك التحقق من البائع إذا كنت تستطيع التبديل إلى IPv6

جعلت SolarWinds مدير عنوان IP “كومة مزدوجة“نظام ، مما يعني أنه يمكن أن يعمل مع عناوين IPv6 وكذلك IPv4. تتضمن الأداة ميزات لمساعدتك في ترحيل نظام عنونة الشبكة الخاص بك من IPv4 إلى IPv6.

SolarWinds “مكدس IP المزدوج“نظام يجعل كل عقدة على شبكتك عقدة IPv6 / IPv4 المحتملة. عليك فقط تعيين التكوين لكل عقدة في لوحة المعلومات. يمكن أن تكون العقدة IPv4 فقط, IPv6 فقط, أو كلا IPv4 و IPv6. لذلك ، عند الانتقال,

تبدأ مع عقد IPv4. اضبطهم جميعًا على عقد IPv6 / IPv6 وأعد تكوين خوادم DHCP و DNS للعمل مع عناوين IPv6. مرة واحدة وقد تبين أن التكوين للعمل بشكل فعال, ببساطة قم بإيقاف تشغيل قدرات IPv4 لجعل شبكة IPv6. SolarWinds يدعو هذا “طريقة انتقال كومة مزدوجة.”

يتضمن IPAM أداة تخطيط للانتقال إلى IPv4. يمكنك تقديم عناوين الشبكة الفرعية الجديدة بواسطة الشبكة الفرعية. يعالج البرنامج تعارضات عنوان IP أثناء الانتقال. تيانه نطاقات الشبكات الفرعية مختلفة عن تلك المتوفرة في IPv4, وبالتالي فإن ميزات الشبكة الفرعية الخاصة بـ SolarWinds IP Address Manager ، والتي تتضمن حاسبة شبكة فرعية ، ستساعد في تتبع عملية الترحيل.

بمجرد تشغيل نظام العنونة الجديد ، لن تقلق بشأن التوافق بين نظامي العناوين بسبب ستكون شبكتك بالكامل بتنسيق IPv6. يقوم مدير عنوان IP بمسح شبكتك باستمرار لعناوين IP ويقارن تلك بالمخصصات المسجلة في خادم DHCP. وهذا يتيح IPAM ل الكشف عن العناوين المهجورة وإعادتهم إلى حمام السباحة. الشيكات النظام الدوري مساعدتك الكشف عن الأجهزة المارقة على الشبكة, ويمكنك أيضًا التحقق من وجود نشاط غير منتظم يحدد الدخلاء والفيروسات.

يمكنك التحقق من إدارة عنوان IP على تجربة مجانية لمدة 30 يوم. يمكن تثبيته فقط على مشغل برامج وندوز.

"سولارويندز

"تحميل

"}" اوراق البيانات userformat ="{"2": 9444099,"3": [باطل، 0],"4": [باطل، 2،16777215],"11": 4,"12": 0,"14": [باطل، 2،1136076],"15":"arial ، بلا الرقيق","23": 2,"26": 400}"> SolarWinds IP Address Manager قم بتنزيل النسخة التجريبية المجانية لمدة 30 يومًا على SolarWinds.com

2. الرجال & الفئران إدارة عنوان IP

Men and Mice ينتج برنامج إدارة الشبكة ، بما في ذلك حزمة DDI. تعتبر أداة إدارة عناوين IP جزءًا من هذه المجموعة. تقدم الشركة إصدارًا محدودًا من الأداة المساعدة لإدارة عناوين IP لتنفيذ عملية ترحيل من عناوين IPv4 إلى عناوين IPv6. هذا هو انخفاض وظيفة الإصدار مجانا. إذا اشتريت IPAM الكامل ، فسيتم تضمين أنظمة الترحيل. رجال & تقدم Mice أيضًا تجربة مجانية لمجموعة برامج DDI الخاصة بها.

عنوان استراتيجية الهجرة التي حددها الرجال والفئران يقدم حقلًا إضافيًا على تقرير عقد IPAM الذي يشير إلى حالة كل جهاز. باستخدام هذا ، يمكنك تسجيل ما إذا كان الجهاز متوافقًا مع IPv6. بالنسبة لتلك الأجهزة المتوافقة ، والتي ستكون معظم أجهزتك ، لاحظ ما إذا كان قد تم اختبار الجهاز بعنوان IPv6 وعندما يكون جاهزًا للنقل.

لوحة القيادة تشمل وظيفة سير العمل الإضافية, الذي يتتبع التغييرات في تنسيق العنوان لكل جهاز. يمكنك بعد ذلك التبديل بين الأجهزة إما عنصرًا تلو الآخر أو على مستوى الشبكة الفرعية. ويدعم توافق جميع العناوين على شبكة منتصف الانتقال من خلال بنية مكدس مزدوج في IPAM.

يمثل الإصدار المجاني لنظام إدارة عناوين IP فرصة رائعة. ومع ذلك ، نظرًا لأنه لن يكون قادرًا إلا على تنفيذ نقل العنوان وعدم إدارة نظام عناوين IP الخاص بك بشكل كامل ، فسينتهي بك المطاف بتشغيل اثنين من عناوين IPAM بالتوازي. سيكون من الأفضل استخدام النسخة التجريبية المجانية كتقييم موازٍ لإدخال نظام إدارة عناوين IP جديد وتنفيذ الانتقال معيار عنوان خلال تلك التجربة. إذا كنت راضيًا عن IPAM الحالي ، فعليك تجربة الرجال & سيكون نظام الفئران لترحيل عناوينك عملية تستغرق وقتًا طويلاً دون الاستفادة القصوى من الحصول على برنامج جديد.

3. IPv6 Tunnel Broker

طريقة المكدس المزدوج هي مجرد واحدة من ثلاث استراتيجيات انتقال ممكنة لنقل عنوان IPv6. طريقة أخرى تسمى “حفر الأنفاق”. في هذا السيناريو ، يتم تغليف الحزم الموجهة في إحدى الطرق في حزم تتبع طريقة العنونة الأخرى. الاتجاه الأكثر احتمالا لهذه الاستراتيجية هو ضع حزم IPv6 داخل حزم IPv4.

يحول Tunneling عناوين IPv6 بحيث يمكن لشبكة IPv4 التعامل معها. بمجرد وصول حزم IPv6 المغلفة إلى الجهاز ذي الصلة ، يتم تجريد بنية الحمل ، وبالتالي يمكن للتطبيق الذي يقوم بطلب معالجة حزمة IPv6 الأصلية.

يعد Tunneling أكثر من إستراتيجية تأخير لإيقاف النقل والتغلب على أي مخاوف توافق قد تكون لديكم. تم تحديد طريقة النفق في وثيقة محفوظة بواسطة IETF. هذا هو RFC 4213: آليات الانتقال الأساسية لمضيفي IPv6 وأجهزة التوجيه. باستخدام هذه الطريقة ، يمكنك الحفاظ على شبكة IPv4 بالكامل والتواصل مع موارد IPv4 الخارجية بالطريقة القياسية. يتم تحويل جميع عناوين IPv6 إلى IPv4 حتى تتمكن بوابة الشبكة من التعامل معها. والقصد من ذلك هو أن تقوم بالتبديل بين الإصدارات في وقت ما ، مما يجعل شبكتك IPv6 بالكامل والنفق في أي عناوين خارجية لا تزال تستخدم IPv4.

من الميزات الجيدة لهذه المنهجية أنه يمكن تنفيذها من خلال خادم وكيل تقدمه جهات خارجية ، تسمى وسطاء الأنفاق. IPv6 Tunnel Broker و إعصار الكهربائية هما من تلك الخدمات التحويل. الشركات لديها خوادم بروكسي في العديد من المدن في الولايات المتحدة وحول العالم. هؤلاء السماسرة النفق خالية تماما من التهمة.

4. Cloudflare IPv6 الترجمة

الطريقة الثالثة الموصى بها لنقل IPv4 إلى IPv6 هي تحويل العنوان. العديد من الخدمات السحابية تدمج ترجمة IPv6. Cloudflare هو مثال على ذلك. تقدم الشركة أساسا الحماية ضد هجمات DDoS. إنه بمثابة الواجهة الأمامية لجميع الرسائل الواردة. عندما تقوم بالتسجيل في خدمة Cloudflare ، فإن كل إدخالات DNS في العالم المتعلقة بالخوادم الخاصة بك يتم تبديلها للإشارة إلى خادم Cloudflare بدلاً من ذلك. تقوم خدمة Cloudflare بمسح الاتصالات الضارة وتوجيه حركة المرور الحقيقية إلى خوادمك.

الشركة الزائفة IPv4 يتم تضمين وظيفة مجانا في جميع خطط الحماية لها. يحول عناوين IPv6 إلى عناوين IPv4 قبل وصولها إلى بوابة الشبكة. يعد هذا حلاً رائعًا إذا كان لديك معدات قديمة لا تستطيع التعامل مع عناوين IPv6. من المفترض أن يساعد ذلك في تقليل عمر خدمة إضافي قليل قبل أن تضطر إلى شراء أجهزة شبكة جديدة. نظرًا لأن جميع مزودي معدات الشبكات يدمجون الآن بنية المكدس المزدوج كمعيار قياسي ، ستختفي مشكلات توافق IPv6 عند استبدال الجهاز.

5. الشبكة الفرعية IPv4 على الإنترنت لتحويل IPv6

خادم ترجمة عنوان الشبكة هو الموقع الواضح في الموقع لتحويل العنوان الديناميكي. تتضمن معظم خوادم NAT الجديدة إمكانات التحويل. في عالم الشركة المصنعة لمعدات الشبكة ، تسمى عملية تحويل العناوين بين IPv4 و IPv6 “ترجمة البروتوكول”.

يوجد خيار رابع ، وهو تغيير جميع عناوينك يدويًا. هذه استراتيجية مجدية للشبكات الصغيرة. إذا كنت تستخدم DHCP ، يمكنك تعيين خادم DHCP مزدوج التكديس لاستخدام عنونة IPv6. نفس الاستراتيجية متاحة مع خوادم DNS. إذا قمت بتعيين IPAM الخاص بك لاستخدام IPv6 فقط ، فسوف ينتهي وجود IPv4 على شبكتك.

سوف تتغير عبر نظام العنونة تأثير على تخصيص عنوان الشبكة الفرعية الخاص بك. يمكنك إعادة حساب نطاق الشبكة الفرعية الخاص بك بنفسك. سوف يساعدك Subnet Online IPv4 to IPv6 Converter في هذه المهمة.

مع تحويل العناوين الخاصة بك ، تحتاج إلى الاعتماد على إعدادات التحويل الخاصة ببوابة NAT لتكييف عنوان IPv4 الخارجي ودمجها في عملياتك.

أهمية TCP / IP

على الرغم من كونه واحدًا من أقدم أنظمة إدارة الشبكات ، إلا أن TCP / IP ليس على وشك الانتهاء. في الواقع ، مع مرور الوقت, نمت TCP / IP إلى مكانة أكبر في هذا المجال. تمنح القدرة على تبادل الشبكات الخاصة مع الإنترنت ميزة TCP / IP وجعلتها الحل الأكثر جاذبية لأنظمة الشبكات. بمجرد فهم كيفية عمل TCP / IP ، يمكنك تصور كيفية انتقال جميع اتصالات شركتك ، مما يجعل توسيع خدمات الشبكة أو حل المشكلات أسهل كثيرًا.

مستقبل TCP / IP

المنافس الوحيد لبروتوكول TCP / IP كان OSI ، وقد ضمّن هذا النموذج نفسه في لغة الشبكات. يمكن أن يكون مربكا أن يتم استخدام أرقام طبقة OSI بشكل معتاد حتى عند الإشارة إلى المعدات التي تعمل وفقًا لقواعد TCP / IP. هذا شيء غريب عن الصناعة التي ستقبلها وتستخدمها كلغة ثانية.

يعد استنفاد عنوان IPv4 مفاجأة غريبة في مسار اعتماد TCP / IP. هذا الخطأ لم يجبر مديري الشبكات على التحول إلى منهجيات أخرى. بدلاً من ذلك ، أدت الحاجة إلى الاستفادة القصوى من مجموعة العناوين المتاحة المتناقصة إلى ظهور تقنيات واستراتيجيات جديدة أدت إلى زيادة استخدام عناوين IP إلى الحد الأقصى. أدت المشكلة الكبيرة الناتجة عن نقص العناوين إلى نظام DHCP و IPAMs وإدارة أكثر فعالية لعناوين IP. كل ذلك يجعل TCP / IP نظام إدارة شبكة أكثر جاذبية.

استخدام TCP / IP

العديد ، العديد من البروتوكولات المشاركة في TCP / IP. ومع ذلك ، فقد ركز هذا الدليل على أهم المنهجيات التي تحتاج إلى فهمها من أجل إدارة شبكة بشكل فعال.

تذكر ذلك البروتوكول ليس جزءًا من البرنامج. إنها مجرد مجموعة من القواعد التي يستخدمها مطورو البرامج كأساس لمواصفات البرنامج. تضمن البروتوكولات التوافق العالمي وتمكّن بيوت البرمجيات المختلفة من إنتاج منتجات منافسة تعمل مع برامج أخرى.

هل حولت شبكتك إلى IPv6 حتى الآن؟ هل أثر نظام العنونة الجديد على الاتصال؟ هل استخدمت طريقة المكدس المزدوج في IPAM لتغطية عناوين IPv4 و IPv6 في وقت واحد؟ أخبرنا بتجربتك من خلال ترك رسالة في قسم التعليقات أدناه.

الصور: الشبكة الأوروبية من PXHere. المجال العام

نموذج TCP / IP بواسطة MichelBakni. مرخص بموجب CC BY-SA 4.0

OSI و TCP بواسطة Marinanrtd2014. مرخص بموجب CC BY-SA 4.0

CP/IP تلاشت تدريجياً. اليوم ، يعتبر TCP / IP المعيار العالمي للاتصالات الشبكية ويستخدم في جميع أنحاء العالم. يتضمن TCP / IP العديد من البروتوكولات المختلفة ، ولكن البروتوكول التحكم بالإرسال وبروتوكول الإنترنت هما الأكثر شهرة. إذا كنت ترغب في استخدام TCP / IP ، فإن العنونة هي المفهوم الرئيسي الذي يجب عليك فهمه. يمكن استخدام أدوات مثل SolarWinds IP Address Manager و Men & Mice IP Address Management لإدارة عناوين IP بشكل فعال. يعد TCP / IP مهمًا جدًا في عالم الاتصالات الحديث ويستخدم في العديد من التطبيقات المختلفة مثل نظام اسم المجال وبروتوكول تكوين المضيف الحيوي. يجب علينا أن ندرك أن TCP / IP هو معيار عالمي وأنه يساعد على تحقيق التوافق والتواصل بين أنظمة الشبكات المختلفة في جميع أنحاء العالم.