ما هو ICMP?

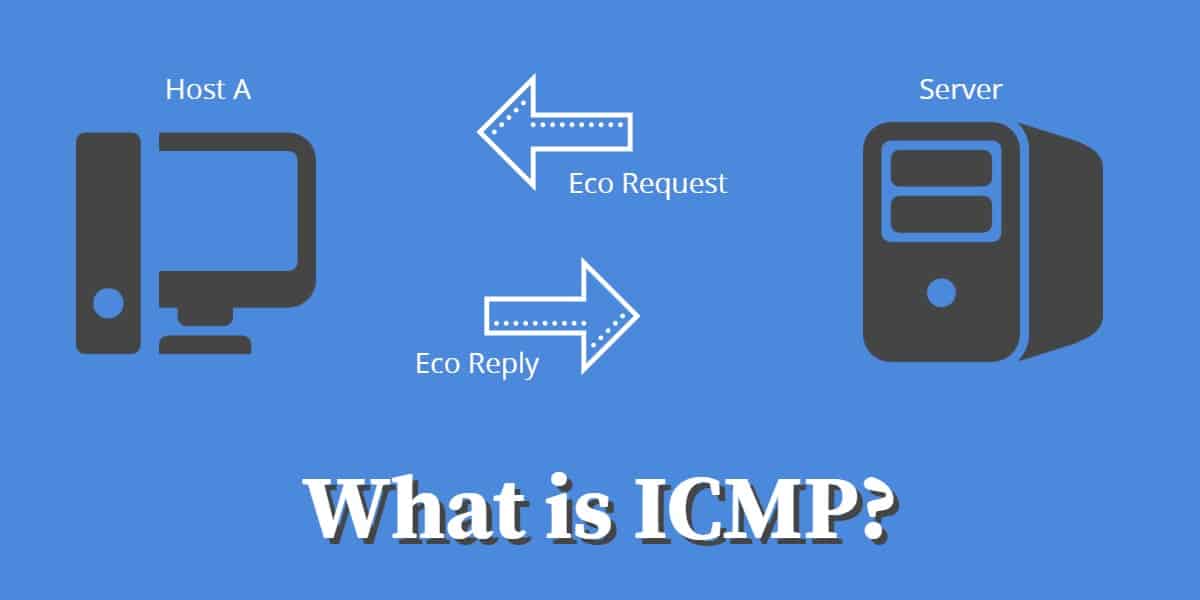

ICMP (بروتوكول رسائل التحكم في الإنترنت) هو بروتوكول تستخدمه أجهزة الشبكة (مثل أجهزة التوجيه) لإنشاء رسائل خطأ عندما تمنع مشكلات الشبكة حزم IP من الوصول.

يعد بروتوكول رسائل التحكم في الإنترنت أحد الأنظمة الأساسية التي تجعل الإنترنت يعمل. على الرغم من أنك قد لا تكون قد سمعت عن ICMP ، فمن المحتمل أنك سمعت بأحد ميزاته: Ping. في هذا الدليل سوف تتعلم المزيد عن هذا البروتوكول الأساسي.

تاريخ ICMP

ICMP هو جزء من مكدس بروتوكول TCP / IP. يتمركز في طبقة الإنترنت وهو معيار رسالة خطأ يدعم بروتوكول الإنترنت الأساسي. تم تعريف التعريف الأصلي لـ ICMP بواسطة جون بوستيل, أحد مؤسسي الإنترنت. تم نشر المعيار الأول في أبريل 1981 في RFC 777. ومنذ ذلك الحين تم تحديثه عدة مرات. ويرد تعريف ثابت للبروتوكول في RFC 792 ، الذي كتبه أيضا Postel ونشرته فريق مهام هندسة الإنترنت في سبتمبر 1981.

الغرض من ICMP

على الرغم من أنه من غير المفترض أن تكون طبقة الإنترنت ذات المستوى الأدنى مهتمة بضمان الاتصال, يقدم ICMP بعض الملاحظات على الاتصالات عندما تسوء الأمور. لذلك ، حتى لو كنت تستخدم UDP ، والتي لديها بدون اتصال نموذج الاتصالات ، لا يزال من الممكن معرفة سبب فشل الإرسال. يمكن لجميع الأجهزة المتصلة بالشبكة معالجة رسائل ICMP ، بحيث تتضمن أجهزة التوجيه وكذلك أجهزة نقطة النهاية. لقد تم تكييف ICMP بحيث يمكنه العمل مع IPv6 تماما مثلما خدم IPv4.

كما يوجد هذا البروتوكول في طبقة الإنترنت, تتم رسائلها بواسطة حزم IP وتوجد على مستوى أعلى من هياكل التشغيل للمفاتيح. على الرغم من أن بروتوكول ICMP يحمل ضمن حزمة IP ، إلا أنه غير موجود داخل حزم نقل البيانات. يتم إنشاء حزمة ICMP فقط استجابة لحزمة بيانات واردة عند فشل إرسال الرسالة الواردة. غالبًا ما تكون حالات الخطأ التي تستفز حزمة ICMP نتيجة للبيانات الموجودة في رأس IP للحزمة الفاشلة.

هيكل حزمة ICMP

عندما يقوم ricochet بالرجوع إلى حزمة ICMP للإبلاغ عن خطأ ، فإنه يعيد إنشاء كافة الحقول الموجودة في رأس IP الأصلي للحزمة التي يبلغ عنها. لذلك ، يمكن لبرنامج تجميع الأخطاء على الكمبيوتر المرسل الأصلي تحليل الرأس وتحديد أي حزم IP التي أرسلها فشلت بالضبط..

بعد رأس IP ، ويأتي رأس الحقل ICMP الثلاثة. تحتوي هذه التعليمات البرمجية على تصنيف الخطأ ، حقل رمز فرعي ، الذي يقوم بتحسين وصف رمز الخطأ ثم المجموع الاختباري. بعد حقل ICMP ، تأتي البايتات الثمانية الأولى من الحمولة ، وهي بالفعل رأس طبقة النقل (TCP أو UDP).

رموز رسائل ICMP

يحتوي حقل الرمز الأول في كتلة ICMP على بعض المعلومات المفيدة للغاية. الرمز رقمي وإليك بعض القيم الأكثر إثارة للاهتمام التي يمكن أن يحتوي عليها الحقل:

0: رد الصدى – يستخدم لاختبار ping

3: الوجهة غير قابلة للوصول

4: إخماد المصدر – طاقتها جهاز التوجيه

5: إعادة التوجيه – استخدام جهاز توجيه مختلف

8: طلب صدى – تستخدم ل ping

9: الرد إعلان جهاز التوجيه

10: التماس التوجيه

11: تجاوز الوقت – تستخدم ل traceroute

الوقت للعيش

أحد حقول رأس IP الأكثر شهرة لاستفزاز خطأ إنشاء ICMP هو الوقت للعيش حقل (TTL). يحتوي هذا الحقل على رقم يعبر عنه الحد الأقصى لعدد أجهزة التوجيه التي يمكن أن تمر بها الحزمة. يتم تقليل هذا الرقم بمقدار واحد ، بواسطة كل جهاز توجيه يقوم بمعالجة الحزمة. إذا استقبل جهاز التوجيه حزمة ذات TTL يساوي صفرًا ، فإنه يسقط تلك الحزمة وترسل رسالة ICMP مرة أخرى إلى المنشئ لهذا الإرسال الفاشلة.

في حالة استنفاد TTL ، لا علاقة لسبب فشل الحزمة في الوصول إلى وجهتها بمشاكل جهاز التوجيه أو البيانات المشوهة في رأس الحزمة. TTL عبارة عن بنية تم إنشاؤها لمنع الحزم المارقة التي تسد شبكة الإنترنت عندما أسفرت أخطاء جدول جهاز التوجيه في مسارات دائرية. ومع ذلك ، فإن النتيجة الثانوية لهذا الحقل هي أداة مفيدة لإدارة الشبكة: متتبع.

أنظر أيضا: SolarWinds Traceroute أدوات الاستعراض

Traceroute مع ICMP

Traceroute عبارة عن أداة net admin معروفة تعرض المسار المعتاد من جهاز الكمبيوتر إلى عنوان IP للوجهة المحددة. ترسل الأداة المساعدة سلسلة من حزم IP الفارغة. الميزة المهمة لكل من هذه الإرسالات هي قيمة TTL في رأس IP.

يبدأ برنامج Traceroute في إرسال حزمة بها TTL من 0. سيتم إسقاط هذا بواسطة جهاز التوجيه الأول الذي يتلقى ذلك ، والذي عادة ما يكون بوابة الشبكة. يرسل جهاز التوجيه هذا حزمة ICMP. الأجزاء الوحيدة من المعلومات التي تريد Traceroute من تلك الاستجابة هي الوقت المستغرق للعودة والعنوان المصدر للحزمة. الذي يخبر Traceroute بعنوان أول جهاز توجيه على المسار إلى الوجهة. البرنامج ثم يرسل حزمة مع TTL من 1. يمر هذا عبر البوابة ، مما يقلل من TTL بمقدار 1. يرى الموجه الذي يحصل على الحزمة التالية أن TTL يساوي الصفر ، ويسقط الحزمة ، يرسل حزمة ICMP. وبالتالي ، يتم الكشف عن جهاز التوجيه الثاني في المسار ويلاحظ Traceroute الوقت الذي استغرقه وصول هذه الاستجابة. عن طريق زيادة TTL بنسبة 1 مع كل انتقال, يقوم Traceroute في النهاية بإنشاء خريطة لجميع الروابط عبر الإنترنت إلى العنوان المحدد.

مشاكل التتبع

Traceroute هي أداة بسيطة للغاية تستفيد من الوظيفة الإدارية الموجودة مسبقًا وتصنعها أداة فعالة وغنية بالمعلومات خروج منه. هناك بضع نقاط ضعف مع Traceroute.

من المحتمل أن يستخدم مسؤول الشبكة الأداة المساعدة لمعرفة سبب توقف الاتصال الأخير بشكل سيئ للغاية – إما ببطء أو فشل. ومع ذلك, يتعذر على Traceroute إخبارك بما حدث في الماضي. يمكن أن يوفر لك فقط ملاحظات حول التقدم في المسار الحالي.

تتخذ كل أجهزة التوجيه قرارها الخاص بشأن أي من جيرانها يوفر أقصر طريق إلى عنوان IP الوجهة على حزمة. ومع ذلك ، قد لا يكون هذا القرار هو نفسه دائمًا في كل مرة. في حالة ازدحام جهاز التوجيه أو إيقاف تشغيله ، ستكتشف أجهزة التوجيه المجاورة قريبًا المشكلة و ضبط جداول التوجيه الخاصة بهم لحل المشكلة. يتم الحصول على معلومات التوجيه التي تم تغييرها إلى جميع أجهزة التوجيه على الإنترنت ، ولكن قد يتم إصلاح المشكلة قبل معرفة جميع أجهزة التوجيه بها. ثم تنتشر الطريق المعدلة في جميع أنحاء العالم.

خيار مع الأمر ، “-ي“يتيح لك تحديد عناوين أجهزة التوجيه التي ترغب في تتبع Traceroute كطريق. ومع ذلك ، من أجل استخدام هذا المرفق ، يجب عليك تعرف بالفعل المسار الذي استغرق انتقال الخاطئ ويمكنك فقط استخلاص تلك المعلومات من خلال تنفيذ Traceroute لنفس المسار تمامًا.

لذلك ، إذا واجهت اتصال بطيء, قد لا يكشف الأمر Traceroute الذي قمت بإصداره لاحقًا عما حدث لأنه بحلول ذلك الوقت. ربما تم إصلاح المشكلة التي تسببت في التأخير وقد لا يكون مسار Traceroute هو نفس المسار الذي استخدمه الاتصال البطيء.

هناك مشكلة أخرى في Traceroute وهي أنها تقدم عرضًا مثيرًا للاهتمام على المسار الذي قد ينتقل به ناقل الحركة إلى وجهة معينة. ومع ذلك, لا يوفر لك أي أدوات للقيام بأي شيء بالمعلومات التي تتلقاها. لا يمكن تحديد مسار ، ولذا إذا رأيت أن أحد الموجهات على الإنترنت يمنح وقت استجابة بطيئًا ، كل ما يمكنك القيام به هو معرفة الموجه الذي يبطئ اتصالاتك. نظرًا لأن هذا الموجه لا ينتمي إلى شركتك ولا يمكنك تسريعه, لقد اكتسبت المعرفة من خلال Traceroute لكنك لا تستطيع العمل بها.

أنظر أيضا: أفضل الأدوات ل Traceroute

ICMP بينغ

يستخدم Ping رمزين ICMP: 8 (طلب صدى) و 0 (الرد الصدى). عندما تصدر أمر Ping في الموجه ، يرسل برنامج Ping حزمة ICMP تحتوي على الكود 8 في اكتب حقل. الرد سيكون له اكتب 0. يقوم البرنامج بمضاعفة الفجوة بين إرسال حزمة طلب الارتداد ووصول الرد. لذلك ، يمكنك الحصول على “وقت الجولة“حزمة إلى الوجهة المحددة والعودة.

حزمة طلب الارتداد غير عادية من حيث أنها حزمة ICMP الوحيدة التي يتم إرسالها دون أن يتم استفزازها عن طريق الخطأ. لذلك ، لا يتعين على Ping محاكاة حالة خطأ من أجل الحصول على رسالة ICMP مرة أخرى. يوجد في Ping خياران يسمحان لك بتحديد قائمة عناوين للمسار الذي يجب أن يسلكه ناقل الحركة. وهذه هي “-ي“، مما يشير إلى الطريق و”-ك“، والتي تملي الطريق.

منفذ ICMP Ping

قد تتساءل أي منفذ يستخدم بينغ. الجواب هو: لا شيء. إذا كانت الأداة المساعدة تتيح لك “تنفيذ الأمر ping” لأحد المنافذ ، فليس الأمر هو الأمر Ping. بدلاً من ذلك ، تستخدم هذه الأداة المساعدة حزمة TCP أو UDP لاختبار منفذ. في الحقيقة ، يشار إلى هذا النوع من الوظائف باسم “ماسحة المنفذ” أو “المدقق الميناء.”

لا يمكن لـ Ping استخدام المنافذ لأنه بروتوكول موجود بمستوى أقل من المستوى طبقة النقل, حيث الموانئ هي سمة رئيسية.

أقرب طريقة لتقرير منفذ ICMP Ping المتوفر هي إرسال حزمة UDP إلى منفذ معين. إذا لم يكن هذا المنفذ نشطًا ، فسيثير الإرسال رسالة ICMP من مضيف النوع 3 (الوجهة غير قابلة للوصول) النوع الفرعي 3 (ميناء الوجهة غير قابل للوصول). لذلك ، على الرغم من أنه من الممكن استفزاز رسالة ICMP حول المنفذ ، لا يمكن استخدام آلية Ping لإرسال حزمة ICMP إلى ذلك المنفذ في المقام الأول كطلب صدى. إذا قمت بوضع رقم منفذ على عنوان IP في أمر Ping (على سبيل المثال ping 🙂 ، فلن يتم تشغيل الأمر ولكن سيعود خطأ في بناء الجملة بدلاً من ذلك.

الأمر PathPing

Pathping هو الأداة التي هي المدمج في نظام التشغيل ويندوز وهو متوفر في جميع الإصدارات منذ نظام التشغيل Windows NT. هذا البرنامج هو مزيج من بينغ و متتبع, لذلك يستغل ثلاثة أنواع من رسائل ICMP. هذان هما طلب الصدى ونوع رسالة رد الصدى (8 و 0) والوقت الذي تجاوز نوع الرسالة (11).

كما هو الحال مع كل من Traceroute و Ping, من الممكن إعطاء قائمة عناوين للمسار المقترح كمعلمة للأمر وستحاول الأداة المساعدة إرسال حزمة إلى الوجهة عبر تلك العناوين.

Pathping ينتج تقرير نتائج منسق يعرض الطريق وأوقات الرحلة المستديرة لكل جهاز توجيه. سيقوم بإرسال طلبات ping متكررة إلى كل جهاز توجيه في المسار بدلاً من مجرد الاتصال بشكل متكرر بالوجهة. هذا ما يفعله Ping ، أو مجرد تسجيل كل جهاز توجيه في المسار مرة واحدة ، وهو ما يفعله Traceroute.

Pathping ليس مرنًا مثل Ping أو Traceroute. على الرغم من أن كل جهاز على الإنترنت قادر على إرسال رسائل ICMP, ليس كل جهاز له وظائف ICMP مفعلة. يقوم بعض مالكي أجهزة التوجيه والخوادم بإيقاف تشغيل وظائف ICMP عن قصد كحماية من هجوم المتسللين.

إذا لم يستخدم جهاز التوجيه الوسيط ICMP ، فلا يزال برنامج Ping يمر عبر جهاز التوجيه هذا لاختبار الوجهة. إذا واجه Traceroute جهاز توجيه لن يرسل حزم ICMP ، فإنه ينتقل ببساطة إلى جهاز التوجيه التالي ، ويقدم خطًا من العلامات النجمية لجهاز التوجيه غير المألوف. في نفس الموقف, تنهي Pathping استفساراتها على جهاز التوجيه الذي تم تعطيل ICMP.

هجوم الحوت

السبب الرئيسي وراء قيام بعض مالكي المعدات بإيقاف تشغيل قدرات ICMP الخاصة بأجهزتهم هو إمكانية استخدام النظام من قبل المتسللين كقناة للهجمات. الهجوم Smurf هو واحد من هذه الحالات.

يستخدم الهجوم Smurf استراتيجية عاكس. إنه لا يهاجم الهدف مباشرة ، ولكنه يستدعي أجهزة الكمبيوتر وأجهزة التوجيه الأخرى لإرسال رسائل إلى الضحية. يعمل المهاجم على معالجة عنوان البث المستخدم على شبكة الضحية ثم يرسل طلب صدى ICMP (بينغ). سيقوم كل جهاز على الشبكة بإرسال رد صدى مرة أخرى إلى جهاز التوجيه الذي يستضيف عنوان IP الذي يبث.

هذا الهجوم يعمل فقط على الشبكات الكبيرة. إنه يستفز بشكل فعال هجوم رفض الخدمة الموزع (DDoS) من داخل الشبكة ، في حين يتم شن معظم الهجمات من خلال أجهزة الكمبيوتر البعيدة عبر الإنترنت. يمكن منع نوع الهجوم عن طريق إيقاف تشغيل قدرات ICMP على جهاز توجيه البوابة أو عن طريق تصفية قبول الطلبات التي تحمل عنوان IP الخاص ببث الشبكة على الحزم القادمة إلى الشبكة من موقع بعيد.

بينغ الفيضانات

فيضان Ping هو إستراتيجية DDoS التي تطغى على الكمبيوتر المستهدف طلبات صدى ICMP. بعض تطبيقات Ping تعمل بشكل أفضل من غيرها. على سبيل المثال ، يكون الهجوم أكثر فعالية إذا تم تشغيل أمر Ping باستخدامفيضان” اختيار. ومع ذلك ، لا يتوفر هذا الخيار مع جميع إصدارات Ping – ليس خيارًا صالحًا على الإصدار المضمن في Windows, فمثلا. حقيقة أن خيار الفيضان ليس عالميًا يعرض مشاكل للمتسللين الذين يريدون توجيه أجهزة الكمبيوتر البعيدة المصابة بـ الروبوتات السيطرة على البرنامج لإرسال طلبات بينغ. بما أن خيار الفيضان نادر الحدوث ، فمن المحتمل أن يكون ذلك معظم الأجهزة في الروبوتات لن تكون قادرة على شن الهجوم.

ستحقق استراتيجية الهجوم هذه نجاحًا أكبر إذا تضمن المتسلل استخدام جميع أجهزة الكمبيوتر المصابة لمحاولة إطلاق الهجوم وكان خيار الفيضان متاحًا في تطبيقات Ping الخاصة بهم. طريقة واحدة لضمان أن يكون لاختبار أجهزة الكمبيوتر قبل أي هجوم وتصنيفها مجموعة لديها الشكل الصحيح من بينغ, أو لتثبيت Ping – تمكين الفيضانات على كافة أجهزة الكمبيوتر المصابة بفيروس الروبوتات.

أبسط دفاع ضد فيضان بينغ هو قم بإيقاف تشغيل قدرات ICMP على جهاز التوجيه. إذا كنت تقوم بتشغيل خادم ويب ، فيجب أن يحميك جدار الحماية الخاص بتطبيقات الويب من فيضانات Ping.

بينغ الموت

يتضمن Ping of Death إرسال حزم طلب ping طويلة. سيكون للطلب كمية كبيرة من الحشو في نهايته في الحمولة النافعة. نظرًا لأن مخطط البيانات طويل جدًا للإرسال ، فسيقوم معالج بروتوكول الإنترنت بتقسيم السلسلة إلى قطع بحجم وحدة الإرسال القصوى للمرسل (MTU). سوف يلاحظ المتلقي أن هذه حزمة طويلة جدًا تم تقسيمها وتجربتها لإعادة تجميع الحزمة الأصلية الطويلة قبل إرسالها إلى التطبيق الوجهة. إذا كان طول الحزمة أكبر من حجم الذاكرة المتوفرة في الكمبيوتر المتلقي ، فإن محاولة إعادة تجميع الحزمة ستشوي الكمبيوتر.

لعبة Ping of Death هي الآن نوع هجوم معروف ويمكن لجدران الحماية وأنظمة الكشف عن الاختراق اكتشافها ومنعها. كما هو الحال مع أي خدعة قراصنة أصبحت معروفة ، لم تعد فعاليتها تهديدًا. لذلك ، أسقطت المتسللين إلى حد كبير استراتيجية بينغ أوف ديث لصالح بينغ الفيضانات.

نفق ICMP

تنظر أجهزة التوجيه فقط إلى رؤوس حزمة ICMP ، بما في ذلك رأس TCP / UDP الذي قد يكون خلف بيانات ICMP. وبالتالي سيتم تمرير حزمة عادية مع الكثير من البيانات في ذلك طالما كان لديها قسم ICMP فيه. هذا محتمل مستتر للزائرين للالتفاف على إجراءات التوثيق والشحن الخاصة بالشبكات العامة. وهذا ما يسمى نفق ICMP أو نفق Ping.

لا يمكن المرور عبر البوابات والجدران النارية فقط باستخدام أداة الشبكة Ping القياسية التي يستخدمها معظم الناس على أجهزة الكمبيوتر الخاصة بهم. سيتعين برمجة نفق ICMP. هذا أيضًا طريق محتمل إلى شبكة للمتسلل. لسوء الحظ ، لمسؤولي الشبكة, هناك عدد من حزم نفق ICMP المجانية المتاحة للتنزيل من الإنترنت.

كما هو الحال مع النوعين السابقين من هجمات ICMP, يمكن حظر أنفاق Ping من خلال جدران الحماية الخاصة بتطبيقات الويب أو أنظمة اكتشاف التسلل أو ببساطة عن طريق حظر جميع أنشطة ICMP عند بوابة الشبكة.

هجوم الوخز

Twinge هو برنامج هجوم القراصنة. انها تطلق فيضان ICMP لتطغى على الكمبيوتر المستهدف. على الرغم من أن جميع طلبات Ping التي يتلقاها الهدف يبدو أنها جاءت من العديد من المصادر المختلفة ، إلا أنها جميعها في الواقع من نفس المصدر, كل مع عنوان IP مصدر وهمية في الرأس. Twinge ربما مجرد أداة مساعدة Ping تمت تسميتها مع تطبيق خيار “الفيضان”. من شأنه أن يجعل أداة مفيدة للغاية ل الروبوتات أصحاب لتحميل ما يصل إلى أجهزة الكمبيوتر غيبوبة من أجل إطلاق هجمات الفيضانات بينغ.

بشكل أساسي, فيضان Twinge هو نفسه فيضان Ping والحلول الخاصة بحماية الشبكة منها هي نفسها بالنسبة للفئة الرئيسية لهجوم DDoS عبر بروتوكول ICMP: قم بإيقاف تشغيل ICMP ، أو قم بتثبيت جدار حماية تطبيق ويب أو جدار حماية ذي حالة ، أو قم بتثبيت نظام للكشف عن التسلل.

اكتشاف مسار MTU

وحدة الإرسال القصوى (MTU) هي إعداد على الأجهزة المتوافقة مع الشبكة والتي تملي أطول طول لحزم IP التي يجب على الجهاز معالجتها. يتم التعبير عنها في الثمانية, وهو بايت ثمانية بت. كانت التوصية MTU الأصلية لبروتوكول الإنترنت 576 الثماني. ومع ذلك ، يوصي Ethernet القياسية 1500 الثمانية وقد أصبح هذا هو المعيار لجميع أجهزة الشبكة والإنترنت.

من الممكن ضبط إعدادات MTU على أي جهاز توجيه. وبالتالي, إذا كانت الحزم الخاصة بك تمر عبر جهاز توجيه مع وحدة MTU أقل ، سيتم تقسيم كل حزمة إلى حزمتي IP. يؤدي هذا إلى إبطاء تسليم عمليات النقل الخاصة بك لأنه يجب إعادة تجميع الحزمة الأصلية بواسطة المتلقي قبل أن يتمكن من التقدم لنقل طبقة المعالجة ومن ثم الحصول على تمريرها إلى التطبيق الوجهة.

من الممكن أيضًا تحديد هذا التقسيم في عنوان IP والذي يسمى “تجزئة“لا ينبغي أن يؤديها على الحزمة. في هذه الحالة ، سيقوم جهاز التوجيه الذي يحتوي على وحدة MTU أصغر من طول الحزمة بإسقاط الحزمة ثم إرسال تقرير مرة أخرى مع إشعار خطأ ICMP. ستكون رسالة الخطأ هذه من النوع 3 من بروتوكول ICMP (الوجهة غير قابلة للوصول) النوع الفرعي 4 (تجزئة مطلوبة ولكن يتم تعيين علامة “لا تجزئة”).

تتغلب محاولة اكتشاف Path MTU على مشكلة الحزم المجزأة أو المنسدلة. إذا تمكنت من معرفة أقل وحدة MTU على المسار الذي سيسلكه ناقل الحركة ، فأنت تحتاج فقط إلى ضبط MTU الخاص بك على هذا الحجم.

يتم تنفيذ آلية الاكتشاف بواسطة إجراءات الفشل الموضحة أعلاه. تنتقل حزمة IP إلى جهة مع وجود الحمولة المبطنة للوصول إلى حجم وحدة الإرسال الكبرى للمرسل و “لا تشظية“مجموعة العلم. إذا مرّ هذا الأمر ، فلن تواجه أي مشكلة في اتصالاتك بالوجهة التي أرسلت إليها حزمة الاختبار. إذا تسبب ناقل الحركة في حدوث خطأ ICMP ، فستجرب الاختبار بشكل متكرر, تقليل طول الحزمة في كل مرة. مع هذا ، سوف ترسل في نهاية المطاف حزمة تمر عبرها وسوف يخبرك طول هذه الحزمة بأقل وحدة MTU على الطريق إلى وجهتك.

بينغ لديه خيار لضبط “لا تشظية“العلم. ومع ذلك ، لن يكون ذلك فعالًا إلا إذا كانت حزمة Ping أطول من وحدات MTU لأجهزة التوجيه في مسارها. Ping لا يصلح لحجم وحدة الإرسال الكبرى الخاصة بك, لذلك من المشكوك فيه أن يتم إسقاط حزمة Ping قصيرة.

ال لينكس على أساس تحتوي حزمة IPutils على tracepath ، والذي سيؤدي إلى اكتشاف مسار MTU لك. على شبابيك أجهزة الكمبيوتر ، هل يمكن أن تحقق من فائدة mturoute مجانا.

ICMP العالم

يعد نظام ICMP آلية بسيطة جدًا للإبلاغ عن فشل الإرسال. ومع ذلك ، هو أيضا واحدة من أقوى مجموعة الأدوات المتاحة لمسؤولي الشبكات. والخبر السار هو ذلك ICMP مجاني ومتوفر تلقائيًا على أي جهاز متصل بالشبكة. الأخبار السيئة هي ذلك ICMP يمكن استخدامها من قبل المتسللين لتشكيل هجمات أو حتى التسلل اتصالات من خلال جدران الحماية.

حقيقة أن استخدام بروتوكول ICMP يمكن أن يشجع الخبيثة الكثير من مسؤولي الشبكة الذين ينفرون من المخاطر على إيقاف تشغيل نظام المراسلة. هذا عار لأنه يعطل الكثير من الأدوات المساعدة المفيدة الموضحة في هذا الدليل.

إذا كنت تدير شبكة ، وخاصة إذا كنت تملك جهاز توجيه يمر بحركة المرور على الإنترنت, النظر في استخدام جدران الحماية وأنظمة كشف التسلل لمنع سوء استخدام ICMP بدلاً من إيقاف تشغيل بروتوكول المراسلة تمامًا. ابحث في الإعدادات وميزات البرنامج الثابت لجهاز التوجيه الخاص بك لمعرفة ما إذا كان لديه إجراءات دقة إساءة استخدام ICMP التي ستتيح لك مواصلة تشغيل ICMP على الجهاز.

هل تستخدم طرق ICMP للتحقق من اتصالاتك؟ هل لديك أداة مساعدة تعتمد على بروتوكول ICMP تستخدمها بانتظام ويمكن أن توصي للآخرين؟ هل قمت بإيقاف تشغيل ICMP على جهاز التوجيه الخاص بك لحماية شبكتك؟ ترك رسالة في تعليقات القسم أدناه وتبادل الخبرات الخاصة بك.

لا يمكن للمستخدمين العاديين الاستفادة من ICMP بشكل مباشر ، ولكن يمكن استخدام أدوات مثل Ping و Traceroute للتحقق من اتصال الشبكة وتحديد مسار الحزمة. يمكن استخدام ICMP لإرسال رسائل خطأ عندما تحدث مشكلات في الشبكة ، ويمكن لجميع الأجهزة المتصلة بالشبكة معالجة هذه الرسائل. يجب على المسؤولين للشبكات الاطلاع على هذا البروتوكول وفهم كيفية استخدامه لتحسين أداء الشبكة وتشخيص المشاكل.