تحليل الحزم العميقة هو منهجية شبكة مفيدة بشكل خاص في جدران الحماية. زاد استخدام فحص الحزمة العميقة في السنوات الأخيرة لأنه يمكن استخدامه كجزء من أنظمة كشف التسلل (IDS) و أنظمة منع الاختراق (IPS).

تقوم جدران الحماية بشكل تقليدي بحظر الوصول إلى الشبكة. يمكن أن تعمل عوامل التصفية الموجودة في جدران الحماية على حظر الوصول إلى قائمة مواقع الويب عن طريق فحص عنوان IP المقصود الوارد في رأس الحزمة.

نحن نتعمق في كل أداة من الأدوات ، ولكن في حالة عدم توفر الوقت الكافي لقراءة القطعة بأكملها ، إليك قائمة أفضل أدوات فحص وتحليل الحزم العميقة:

- مراقب أداء شبكة SolarWinds (تجربة مجانية) – تتضمن أداة مراقبة الشبكة هذه فحصًا عميقًا للحزم لتحديد تطبيقات المصدر والوجهة ونقاط النهاية على حركة مرور الشبكة.

- حزمة Paessler Sniffing مع PRTG (تجربة مجانية) – نظام PRTG هو أداة مراقبة البنية التحتية ويشمل جهاز استشعار الحزمة.

- OpManager – هذا هو مراقب أداء الشبكة الذي يمكن التقاط الحزم للتحليل دون اتصال. تعمل الأداة على نظامي Windows و Linux.

- nDPI – تفحص هذه الأداة الحزم في طبقة التطبيق ، مما يعني أنك بحاجة إلى تخزين مؤقت لحركة المرور للفحص.

- Netifyd – تكييف nDPI الذي يلتقط الحزم للتفتيش بواسطة خدمات أخرى.

- AppNeta – نظام مراقبة الشبكة المستندة إلى مجموعة النظراء والذي يتضمن تحليل حركة المرور في وضع عدم الاتصال.

- NetFort LANGuardian – أداة تحليل أمان الشبكة التي تستخدم DPI وتعمل على Linux.

SPI مقابل DPI

التطورات على العبّارات التي تفحص رأس IP هي “جليل“جدران الحماية. انهم يعملون جليل التفتيش حزم (SPI). تفحص هذه المنهجية رؤوس TCP أو UDP ، المرفقة داخل حزمة IP. يُعرف أيضًا فحص حزم الحالة بأنه فحص الحزمة الضحلة. فحص دقيق للعينات (DPI) ينظر إلى حمولة البيانات للحزمة.

تقوم SPI بفحص الحزم الفردية عند معالجتها بواسطة البوابة, ويسقط بشكل انتقائي الطلبات الصادرة أو حزم البيانات الواردة التي لا تتوافق مع سياسة أمان الشبكة. يشير الجزء “ذي الحالة” من الاسم إلى بيانات الاتصال. يسجل جدار الحماية معلومات الرأس المتعلقة باتصال TCP ، مما يمكّنه من متابعة دفق الحزم. يتضمن نوع بيانات رأس الحالة التي يجمعها جدار الحماية رقم تسلسل الحزم.

يقوم جدار الحماية النشط عادة بتخزين معلومات الاتصال هذه في الذاكرة ، مما يمكّنه من انتقاء تدفقات الحزم ذات الصلة أثناء مرورها عبر الواجهة. يتم الاحتفاظ بيانات الاتصال في جدول ديناميكي. بمجرد إغلاق الاتصال ، يتم مسح هذه المعلومات من الجدول لتحرير الذاكرة. من المرجح أن يقوم جدار الحماية النشط بحظر الاتصالات أثناء تقدمها. يركز الفحص الدقيق للحزم على البيانات المباشرة فقط.

تجمع إدارة شؤون الإعلام الحزم المراد فحصها كمجموعة ، لذلك تستمر حركة المرور المنتظمة في طريقها بينما يتم حصاد النسخ للتحليل. لهذا السبب غالباً ما يشار إلى إدارة شؤون الإعلام “تحليل الحزمة العميقة.”تستغرق إدارة شؤون الإعلام وقتًا طويلاً لإنتاج إنتل عمليًا من SPI.

فوائد فحص الرزم العميق وتحليلها

تبحث أنظمة كشف التسلل عن “التوقيعات” في حركة البيانات لتحديد النشاط غير المنتظم. واحدة من المتسللين خدعة تستخدم للالتفاف على هذه أنظمة الكشف عن التوقيع هو تقسيم الحزم إلى شرائح أصغر. يؤدي هذا إلى نشر الأنماط التي يبحث عنها تحليل الحزمة الضحلة ، لذلك لا تحتوي الحزمة الواحدة على هذا التوقيع ويتم الهجوم. يعيد تحليل DPI تجميع تدفقات الحزم من نفس المصدر, لذلك يمكن اكتشاف تواقيع الهجوم حتى عند انتشارها على عدة حزم واردة.

عندما يكون تحليل DPI جزءًا من نظام منع الاختراق ، فإن نتائج التحليل المستمر تولد وتطبق إجراءات للدفاع عن النظام تلقائيًا. قد يتضمن هذا الإجراء حظر جميع الحزم التي تصل من عنوان IP مصدر معين أو حتى مجموعة من العناوين.

كشف الهجوم

تمكن مجموعة الحزم إدارة شؤون الإعلام من تحديد أنواع الهجمات التي قد يفقدها تحليل الحالة. أمثلة على هذه هي الاستخدام غير المنتظم لأدوات الشبكة القياسية, مثل بوويرشيل أو WMI, و أحمال وحدة التخزين الموجهة, مثل هجمات تجاوز سعة المخزن المؤقت. يعني استخدام أدوات النظام المساعدة المنتظمة في عمليات الإصابة بالفيروسات أو برامج التجسس أنه لا يمكن فرض حظر على التطبيقات المعروفة باستخدام المتسللين. وذلك لأن أدوات النظام المساعدة ضرورية لتوصيل التطبيقات والخدمات للمستخدمين الشرعيين. وهكذا ، خطوات التفتيش والتحليل العميق للخطوات لفحص استخدام أنماط الاستخدام لخدمات النظام بشكل انتقائي جذر حركة المرور التي تعرض السلوك المشبوه. وبالتالي ، يمكن تحديد النشاط الضار على الرغم من أنه في البداية يبدو أنه حركة شرعية.

منع تسرب البيانات

منع تسرب البيانات هو استخدام آخر لتحليل الحزمة العميقة. هذا يأخذ هيتليستينغ مقاربة. يمكن للشركة وضع سياسة تنص على عدم السماح لأي شخص بنسخ البيانات على شريحة ذاكرة أو إرسال مرفقات البريد الإلكتروني. ولكن هناك حالات مشروعة حيث تكون مثل هذه الإجراءات ضرورية. في هذه الحالة ، سيتم إخطار إدارة شؤون الإعلام بالسماح بما يمكن معالجته كنشاط غير مصرح به. يجب ألا يُسمح لهذا المستخدم بإرسال أي ملف ، وهكذا تحتفظ وظيفة DPI بأنشطة المراقبة لمنع عمليات نقل الملفات غير المرفق المصرح به.

أفضل أدوات فحص وتحليل الحزم العميقة

تتضمن أنظمة مراقبة الشبكة المتطورة الآن إجراءات تحليل الحزم العميقة. لذلك ، يمكنك الحصول على هذا المرفق كجزء من برنامج إدارة الشبكة العامة. بعض موفري البرامج ينتجون برنامج دفاع عن الشبكة يتضمن تحليل حزم عميق.

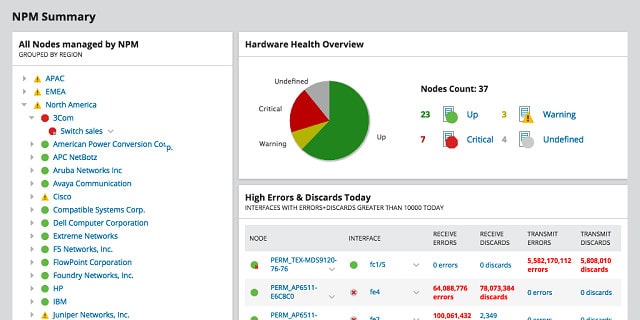

1. مراقب أداء شبكة SolarWinds (تجربة مجانية)

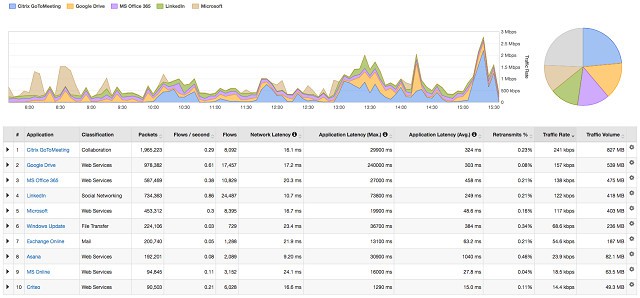

ال SolarWinds التفتيش العميق حزم وتحليل مع NPM الاستخدامات مجموعة من التقنيات لمراقبة حركة مرور الشبكة وإدارتها. العنصر الرئيسي يستخدم SNMP نظام مراسلة أصلي إلى البرامج الثابتة لمعدات الشبكة. ومع ذلك ، فإن أقسام تحليل استخدام الشاشة فحص الحزمة العميقة (DPI) كجزء من خدمات رؤية سلوك الشبكة للأداة.

يفي الغرض من DPI في أداة SolarWinds بهدفين لمسؤولي الشبكة. الأول هو أن تحديد أنواع حركة المرور التي تستهلك معظم موارد النظام. الحمل المفرط على الشبكة يجعل بيئة العمل صعبة للجميع ومن المهم معرفة أين ينشأ كل هذا الطلب بالضبط. توفر DPI هذه البيانات ، وبمجرد التعرف على مصرفي الموارد ، يكون من السهل على مسؤول الشبكة أن يقرر ما يجب فعله حيالها..

كما يوفر فحص الحزم العميق وظائف أمان “مراقبة أداء الشبكة”. سوف تحدد تقنيات DPI مستخدمين محددين و التطبيقات التي تسبب طفرات في حركة المرور وعرض سلوك خاطئ. يمكن أن يكون سبب هذه الذروة في الطلب من هجمات القراصنة ، ومع ذلك ، قد يكون سببها أيضًا متطلبات العمل ، مثل معالجة الحساب في نهاية الشهر. تتيح لك DPI معرفة ما إذا كانت هذه الزيادات تتولد عن أنشطة تجارية مشروعة أم لا. يمكن حظر السلوك غير المنتظم.

تتبع المستخدم قد يسلط الضوء على نشاط غير عادي. على سبيل المثال ، كان من الممكن اختراق حساب مستخدم واحد ، مما أدى إلى وصول المستخدم إلى الخدمات التي لا ترتبط بأنشطته المعتادة. يمكن أيضًا لتسجيل الدخول من مواقع مادية متباينة خلال فترات قصيرة تحديد حساب مستخدم تم اختراقه.

يظهر توظيف تحليل الحزمة العميقة بواسطة SolarWinds في مراقبة أداء الشبكة هذه التقنية ليست فقط مفيدة للمتخصصين في مجال الأمن. يشتمل SolarWinds على تحليل حزم عميق للكشف عن الاختراق ، ولكنه يستخدم أيضًا النظام للمساعدة في تشكيل حركة المرور المنتظمة وفحص فئات التطبيقات التي تفرط في تحميل النظام. يشير استخدام إدارة شؤون الإعلام لدعم الأنشطة التجارية المشروعة إلى الأمام لجميع أنظمة مراقبة الشبكة. أصبحت الأساليب المعقدة لإدارة شؤون الإعلام الآن سائدة وستصبح جزءًا أساسيًا من جميع أنظمة مراقبة حركة مرور الشبكة في المستقبل.

مراقبة أداء الشبكة ليست مجانية. سعر هذا النظام يبدأ من 2955 دولار. ومع ذلك ، يمكنك الحصول عليها نسخة تجريبية مجانية لمدة 30 يومًا. لا يمكن تثبيت مراقب أداء شبكة SolarWinds إلا على مشغل برامج وندوز أنظمة التشغيل.

SolarWinds Network Performance Monitor قم بتنزيل نسخة تجريبية مجانية مدتها 30 يومًا

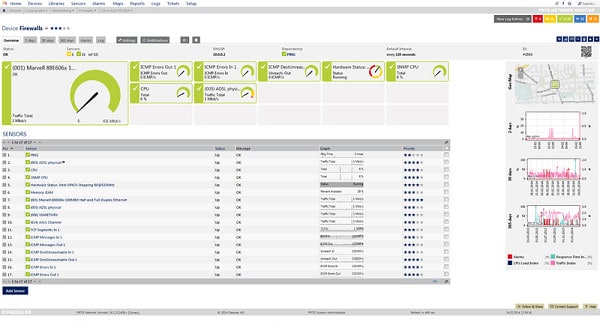

2. استنشاق حزمة Paessler مع PRTG (نسخة تجريبية مجانية)

حزمة Paessler استنشاق مع PRTG هي أداة شاملة لمراقبة الشبكة يتضمن DPI في إجراءات جمع البيانات الخاصة به. يقوم حزم الشم من PRTG بتحليل أنواع حركة المرور المحددة لمراقبة استخدام الموارد والنشاط غير النظامي. تقارير الشاشة على هذه الأنواع من حركة المرور والإنتاجية بما في ذلك حركة المرور على شبكة الإنترنت, نشاط خادم البريد, و نقل الملفات. يمكن أن تكون عناصر التحكم هذه مفيدة جدًا لفرض سياسات أمان البريد والبيانات ، وستمكنك من رصد الزيادات الحادة في حركة المرور التي قد تكون مؤشراً على حدوث اقتحام أو هجمات إلكترونية.

إذا كنت مهتما بشكل خاص في استخدام تحليل الحزمة العميقة للأمن, ثم المعلومات التي سوف تحصل عليها DHCP, DNS, و ICMP يجب أن تكون حركة المرور ذات فائدة خاصة لك.

صفحة استشعار الحزمة في ميزات لوحة معلومات PRTG بطلب والرسوم البيانية لمساعدتك في فهم بيانات حركة المرور بسرعة.

يمكن تثبيت Paessler PRTG على شبابيك وهناك نسخة مجانية للشبكات الصغيرة. سيغطي هذا 100 جهاز استشعار على شبكتك. المستشعر هو نقطة مراقبة على شبكة ، مثل منفذ أو شرط مثل مساحة القرص الحرة. يمكنك تنزيل البرنامج ل تجربة مجانية هنا.

حزمة Paessler Sniffing مع PRTGDownload مجانًا لمدة 30 يومًا

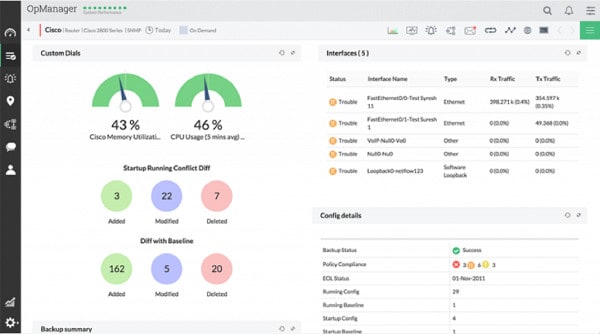

3. ManageEngine OpManager

ManMinger’s OpManager هو آخر من نظم مراقبة الشبكة الرائدة في السوق اليوم. تستخدم هذه الشاشة طرق SNMP لمراقبة الشبكة المستمرة وتتبع حالة الجهاز. وظائف فحص الحزمة العميقة لـ OpManager تضيف إدارة حركة المرور إلى النظام.

كما هو متوقع مع DPI, يتم إجراء التحليل حاليا. تتم كتابة الحزم قيد الفحص أولاً إلى ملف PCAP. توفر هذه الملفات معلومات المصدر للتحليل.

تهدف وظائف تحليل الحزمة العميقة في OpManager إلى الكشف عن أسباب ضعف أداء الشبكة بدلاً من اكتشاف التسلل. ينشأ مقياسين من التحليل: أوقات استجابة الشبكة و أوقات استجابة التطبيق. يمكن للمسؤول تحديد التطبيقات التي تؤدي أداءً سيئًا وقد يتطلب موارد أكثر من وظائف الشبكة القياسية. يمكنك بعد ذلك تحديد ما إذا كنت تريد زيادة الموارد لخدمة التطبيقات الجائعة ، أو البحث عن بدائل أكثر فاعلية ، أو تقييد النطاق الترددي المتاح لهذا التطبيق من أجل إعطاء خدمات شبكة أكثر أهمية أوقات استجابة أفضل.

يمكن إخراج البيانات الناتجة من تمرين تحليل الحزم العميق في التقارير. هذه تمكنك من قيادة المناقشات مع أصحاب المصلحة حول ما إذا كان ينبغي إنفاق الميزانية على توسيع البنية التحتية أو ما إذا كان ينبغي كبح التطبيقات المفرطة النشاط أو تعليقها.

OpManager هو متاح مجانًا لمراقبة عشر عقد أو أقل على الشبكة. يجب أن تستخدم الأنظمة الأكبر من ذلك برنامج OpManager المدفوع. يمكن تثبيت وحدة مراقبة OpManager على شبابيك و لينكس أنظمة التشغيل.

4. nDPI

–

OpenDPI هو مشروع مفتوح المصدر لأدوات تحليل الحزمة العميقة. مشروع مفتوح المصدر يسمح لأي شخص برؤية الكود المصدري للتطبيق. هذا يؤكد للمستخدمين أنه لا توجد حيل خفية أو إتلاف إجراءات البرمجيات الخبيثة المدفونة بالداخل. يستند nDPI من Ntop إلى رمز OpenDPI ويقوم بتوسيع وظائفه. شفرة المصدر ل nDPI هو متاح أيضا.

يمنحك هذا الطراز المفتوح المصدر خيار تثبيته كما هو أو تعديل النظام ليناسب احتياجات عملك. تعديل شفرة المصدر المفتوح شائع جدا كما أن العديد من الأشخاص الذين يقومون بإنشاء تحسينات لمثل هذه الأنظمة يجعلون تلك الميزات الجديدة متاحة للمجتمع. في بعض الحالات ، تقبل المؤسسة التي تدير الشفرة المصدرية تلك التغييرات في الإصدار الأساسي. Ntop يحتفظ nDPI منفصلة عن OpenDPI الأصلي, لذلك لديك خياران مفتوح المصدر.

nDPI يعمل في طبقة التطبيقات. هذا يعني أنه يوحد الحزم قبل فحص محتوياتها. تخبر رؤوس الحزم محرك التحليل بالبروتوكول الذي يستخدمه ناقل الحركة وأي منفذ جاء منه وذهب إليه. تحدد هذه المعلومات أي عدم تطابق بين التطبيقات التي ترسل البيانات على الشبكات والمنافذ التي يستخدمها كل منها ، على عكس المنافذ التي يجب أن يستخدمها التطبيق للبروتوكول الذي يتبعه.

يستطيع نظام nDPI التعرف على الحزم المشفرة من خلال الاطلاع على شهادة أمان SSL التي حددت مفتاح التشفير للإرسال. هذه رؤية ذكية وتتغلب على الصعوبات التي يعرضها التشفير لتحليل الحزمة بشكل عميق.

يمكن تثبيت برنامج nDPI على شبابيك, لينكس, و ماك. وحدة DPI تدعم منتجات Ntop الأخرى مثل nProbe و NTOP-NG. nProbe هو نظام مراقبة حركة المرور الذي يجمع NetFlow الرسائل. NetFlow هو معيار الإشارة المستخدمة من قبل أنظمة سيسكو لمنتجاتها معدات الشبكة. هذا النظام متاح مقابل رسوم رمزية ويعمل على لينكس و شبابيك. Ntop-NG هو محلل حركة المرور للشبكات. هذا هو نظام مراقبة الشبكة البديلة التي توظف SNMP الرسائل. Ntop-NG متاح من أجل شبابيك, يونكس, لينكس, و نظام التشغيل Mac OS. وهي متوفرة في ثلاثة إصدارات ، واحد منها, الطبعة المجتمع ، مجاني.

5. Netifyd

على الرغم من كونه شوكة OpenDPI, أصبح nDPI معيارًا خاصًا به وهو الأساس لعدد من التعديلات الأخرى. Netifyd هي واحدة من هذه. هذا يجعل Netifyd والتكيف من التكيف OpenDPI. مثل أسلافها, Netifyd هو منتج مفتوح المصدر ويمكنك الاطلاع على الكود الذي يشكل البرنامج وتجميعه واستخدامه. بدلاً من ذلك ، يمكنك تكييف الكود بنفسك وينتهي به الأمر مع تكييف لمهايئ OpenDPI.

سوف Netifyd التقاط الحزم ، ولكن أنها لا تشمل وظائف التحليل لتفسير البيانات أو اتخاذ إجراءات لتشكيل حركة المرور أو حظر البروتوكولات. قد تحتاج إلى استيراد بيانات Netifyd إلى تطبيق آخر لتلك الوظائف.

هذا النظام متاح من صفحات المجتمع في Egloo موقع الكتروني. المنتج الرئيسي لـ Egloo هو مراقبة شبكة Netify التي تستند إلى Netifyd ولكن لديها العديد من الميزات و ليست حرة. توفر لك هذه الأداة الإمكانات المرئية والفرز اللازمة لفهم المعلومات التي تنشأ عن التفتيش الدقيق للحزم بشكل صحيح. يبلغ سعر الحزمة المبدئية من Netify 25 دولارًا لكل موقع شهريًا. تلك الطبعة تسمح لك بمراقبة داتا من ما يصل إلى 25 الأجهزة وستقوم الخدمة بتخزين بياناتك لمدة يومين. الحزم الأعلى تمنحك وقتًا أطول للبيانات التاريخية.

6. AppNeta

AppNeta هو نظام مراقبة الشبكة المستندة إلى مجموعة النظراء. يستهدف بشكل خاص الشركات التي تدير شبكات WAN وتوسع قدراتها في السحابة. يستخدم البرنامج منهجية تحليل حركة مرور الشبكة تسمى TruPath, وهو يشبه إلى حد كبير Traceroute مع إضافة تقارير الأداء.

بعد قيام TruPath بجمع المعلومات ، يضيف النظام تفاصيل حركة المرور التي يتم جمعها من خلال فحص الحزمة بشكل عميق. تعمل وحدة DPI على تجزئة مقاييس حركة المرور حسب التطبيق. كما يهدف AppNeta إلى الشركات التي تستخدم الإنترنت بشكل مكثف لجميع حركة مرور الشركة. انها تجري كل شيء التفتيش الحزمة خارج الموقع, تقليل الضغط الذي يمكن أن تفرضه إجراءات الإبلاغ المفرطة على الشبكات.

المعلومات التي تجمعها وحدة DPI هي إرسالها إلى مركز البيانات السحابية. يتم استضافة محرك التحليل عن بُعد وليس على أي من أجهزتك. هذا يجعل لوحات المعلومات والتقارير المتاحة من أي مكان, ليس فقط في المقر الرئيسي الخاص بك. تجعل حيادية الموقع لهذا التكوين لوحة التحكم الخاصة بالنظام متاحة من أي مكان عبر الويب. يتم تخزين البيانات على خوادم AppNeta لمدة 90 يومًا, مما يتيح لك فرصة كافية لتحليل الاتجاهات وتخطيط القدرات. يغطي الطلب على التطبيقات الخدمات السحابية التي تصل إليها شركتك وكذلك الخدمات عبر الإنترنت التي يوفرها عملك للآخرين.

يركز العرض التقديمي AppNeta على مراقبة أداء التسليم للتطبيقات. ويشمل التنبيهات على أحجام المرور لكل تطبيق. هذه التحذيرات المرورية يمكن أن تكون بمثابة مراقب الأمن ل طفرات مفاجئة في حركة المرور قد تشير إلى وقوع هجوم. تتضمن الأداة المساعدة تحليل نشاط المستخدم, التي من شأنها أن تكون في متناول اليد لتتبع النشاط المشبوه وتحديد الحسابات للخطر. ومع ذلك ، لا يتم وضع AppNeta كأداة أمان.

يغطي AppNeta جميع الاتصالات بين مواقعك ومركز البيانات الخاص بها مع التشفير. لا تستخدم الحزمة أدوات تحليل البيانات وتوصي الشركة باستخدام أداة تابعة لجهة خارجية ، مثل Wireshark.

نظام المراقبة هذا غير مجاني. يبلغ سعر الخدمة 199 دولارًا لكل تطبيق لكل موقع. يمكنك طلب نسخة تجريبية مجانية النظام ، ولكن الشركة لا تقدم هذا لفترة زمنية محددة. يمكنك التفاوض بشأن فترة تجريبية مع مندوب مبيعات عند الطلب.

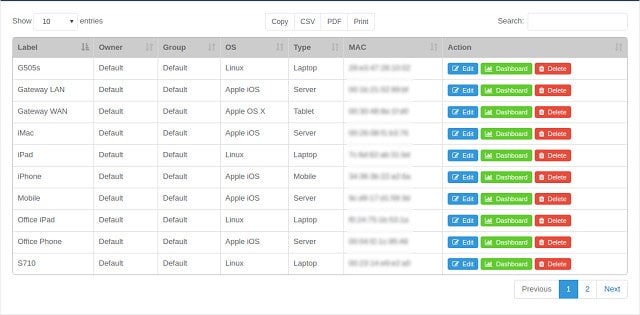

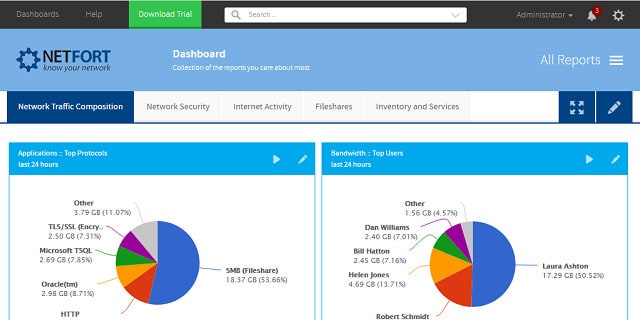

7. NetFort LANGuardian

يستخدم LANGuardian فحص الحزمة العميقة في المقام الأول كأداة أمنية. يقوم النظام بعزل التطبيقات الجشعة للموارد ويفحص حركة مرور البروتوكول على شبكتك التي تستخدم النطاق الترددي الأكبر.

تقدم لوحة القيادة للنظام بيانات موجزة يمكنك من خلالها الانتقال إلى معلومات التعدين المتاحة وصولاً إلى نشاط المستخدم. البرنامج LANGuardian يعمل على لينكس. يأتي المجمعة مع واجهة لينكس الخاصة به, لذلك يمكن أن يكون أيضا تشغيل قبالة الأجهزة الافتراضية بما في ذلك Microsoft Hyper-V. ومع ذلك ، لن يتم تشغيله مباشرة على Windows. إذا كنت ترغب في استخدام LANGuardian على جهاز كمبيوتر يعمل بنظام Windows ، سيكون لديك تثبيت برنامج VMWare Player أو VirtualBox وتشغيل البرنامج من خلال تلك الواجهة.

يتضمن نظام LANGuardian أربعة عناصر:

- محرك جمع

- محرك التحليل

- قاعدة بيانات المرور

- محرك التقارير

مثل معظم أنظمة DPI, لا يمكنك تحليل البيانات الحية. هذا هو المكان الذي يأتي في قاعدة البيانات في متناول اليدين. يتم إدراج المعلومات التي تم جمعها من قبل وكيل المجموعة في قاعدة بيانات. يمكن بعد ذلك فرز البيانات التي يتم جمعها ومعالجتها بواسطة محرك التحليل. هذا يعطي النظام منظور مستوى التطبيق على حركة مرور الشبكة وتمكّن المحلل من تتبع أنماط حركة المرور عبر الحزم. ومع ذلك ، يمكن تجميع هذه السجلات بسرعة كبيرة وإضافتها في الوقت الفعلي ، لذلك من الممكن الحصول على عروض شبه مباشرة لحركة مرور الشبكة الخاصة بك.

يجب تثبيت البرنامج على كمبيوتر واحد على شبكتك ، و يجب أن يكون لهذا الكمبيوتر اتصال مباشر بالمفتاح الأساسي. هذا يمنح وكيل المجموعة القدرة على نسخ كل حركة المرور التي يتم تشغيلها عبر الشبكة. يصبح هذا المجمع هو المستشعر الأساسي ويخلق علاقة رأس برأس بين المفتاح الأساسي ووحدة التحكم. من الواضح أن هذه البنية سوف تمنع نشر نظام LANGuardian على الشبكات الموزعة ولن يعمل بشكل خاص مع شبكات WAN. في هذه السيناريوهات, و LANGuardian تنشر أجهزة استشعار عن بعد هذا العودة عن بعد من رموز التبديل الأولية الأخرى في مؤسستك لمركزية تحليل البيانات.

النظام غير مجاني. ومع ذلك ، يمكنك الحصول على تجربة مجانية لمدة 30 يوم من LANGuardian.

كيفية اختيار DPI وبرامج التحليل

لا يتعين إجراء فحص الحزمة وتحليلها عن طريق أداة قائمة بذاتها. يمكنك دمج وظائف DPI في العديد من أفضل أنظمة مراقبة الشبكة في الصناعة. إذا كان لديك شبكة صغيرة ولا ترغب في الخروج لأنظمة إدارة الشبكة ، إذن النظر في الإصدارات المجانية من هؤلاء المراقبين شبكة كبيرة الاسم. إذا كنت ترغب فقط في قيام نظام منفصل بإجراء تحليل حزم عميق ولا تريد أن تتداخل هذه المهام مع المراقبة المنتظمة ، فستجد بعض الأدوات المناسبة للغاية في قائمتنا.

كن حذرًا بشأن تثبيت أدوات تحليل الحزمة العميقة لأنها تستخرج البيانات التي يتم نقلها عبر شبكتك. قد يؤثر التفتيش الدقيق للحزم على خصوصية البيانات التي يتم تبادلها عبر مؤسستك. يجب تحقق مع المستشار القانوني لشركتك أولاً قبل تثبيت أي أداة للشبكة ستمكنك من التقاط البيانات أثناء عبورها للشبكة. يمكن اختراق خصوصية البيانات والتحكم في الوصول عن طريق منح حق الوصول إلى موظفي مسؤول الشبكة. في بعض الحالات ، يجب أن تتعهد الشركة بتقييد الوصول إلى المعلومات الشخصية لأفراد الجمهور المحتجزين على أصول الشركة. وبالتالي, تأكد من أنك لا تخرق تلك الالتزامات عن طريق تثبيت أدوات DPI.

من المؤكد أن القدرة على التحقق من حركة مرور مستوى الحزمة مفيدة عندما تواجه مشكلات في أداء الشبكة. تحليل الحزمة العميقة يذهب خطوة واحدة إلى الأمام و يقرأ محتويات كل حزمة. يجب أن تطمئن نفسك ومجلس الإدارة ، إلى أنك تحتاج حقًا إلى هذا المستوى من المعلومات من أجل حماية الشبكة قبل تثبيت أنظمة DPI.

هل تستخدم حاليًا تقنيات فحص الحزمة العميقة للحفاظ على تشغيل شبكتك جيدًا؟ هل واجهت مشاكل قانونية بشأن مسألة خصوصية البيانات أثناء استخدام أدوات إدارة شؤون الإعلام؟ دع المجتمع يتعلم من تجربتك من خلال ترك رسالة في قسم التعليقات أدناه.

الصورة: Raspberry Pi Model B في علبة PiHouse – يعمل بواسطة تيم ووكر عبر Flickr. مرخص بموجب CC BY-SA 2.0 (تم تعديله: تمت إضافة نص إضافي)

ى حزمة بسبب توقيع معروف. يتيح فحص الحزم العميقة لإدارة شؤون الإعلام تحديد الأنشطة الغير معتادة والتي يمكن أن تشير إلى هجوم. منع تسرب البيانات يمكن لإدارة شؤون الإعلام استخدام فحص الحزم العميقة لتحديد ما إذا كانت الحزم تحتوي على بيانات حساسة أو معلومات خاصة. يمكن للأدوات المتخصصة في DPI تحليل حمولة البيانات للحزمة وتحديد ما إذا كانت تحتوي على بيانات حساسة. يمكن لإدارة شؤون الإعلام استخدام هذه المعلومات لتحديد ما إذا كانت الحزم تحتاج إلى حماية إضافية أو إذا كانت تحتاج إلى حظر الوصول إليها. في النهاية ، يمكن القول إن فحص الحزم العميقة هو أداة قوية لحماية الشبكات والحفاظ على سلامة البيانات. يجب على المؤسسات الاستثمار في هذه الأدوات لتحسين أمن الشبكة والحفاظ على البيانات الحساسة.