ما هو منع فقدان البيانات?

منع فقدان البيانات (DLP) هو التحكم في الوصول إلى البيانات التي تحتفظ بها شركتك. تعمل استراتيجية DLP على التأكد من عدم تمكن المستخدمين النهائيين من تدمير البيانات أو سرقتها عن قصد.

إذا كنت لا تستطيع الالتفاف حول قراءة المنشور بالكامل ، فإليك ما يلي لدينا قائمة من أفضل برامج منع فقدان البيانات:

- SolarWinds منع فقدان البيانات مع ARM (تجربة مجانية) يركز على إدارة حقوق الوصول.

- CoSoSys حامي نقطة النهاية (GET DEMO) اختيار أنظمة منع فقدان البيانات في الموقع أو السحابة.

- سيمانتيك منع فقدان البيانات يشمل حماية التهديد والتشفير للبيانات

- Teramind DLP تعقب المستخدم ووحدة التحكم في الوصول إلى البيانات

- Clearswift التكيفية DLP مجموعة من منتجات حماية البيانات

- SecureTrust منع فقدان البيانات يشمل السياسات المكتوبة مسبقا

- تحقق نقطة منع فقدان البيانات تعتمد نهج المستخدم في المراقبة والتعليم

- نقطة النهاية الرقمية الجارديان DLP تعقب حدث البيانات

- Code42 استعادة البيانات التي تم تغييرها إلى حالتها الأصلية

- كاليفورنيا حماية البيانات يحمي البيانات والتدقيق في الوصول إلى الأحداث

- كمودو MyDLP مستخدم نظام التحكم في الوصول إلى البيانات

أولويات منع فقدان البيانات

الموضوع الأول والأكثر وضوحًا الذي يجب التعامل معه عند محاولة منع البيانات التي تخزنها شركتك هو التحكم في الوصول إليها. ومع ذلك ، هذه ليست مهمتك الوحيدة. لإثبات الامتثال لمعايير أمان البيانات ، ستحتاج إلى بعض الأدلة. لذلك ، هناك حاجة إلى تسجيل ثابت للمعاملات ، وستحتاج إلى تخزين هذه السجلات لسنوات حتى يمكن إتاحتها لإجراء عمليات تدقيق فورية. يعد التدقيق الذاتي المستمر ضروريًا أيضًا لضمان أن الإجراءات الأمنية قوية بما فيه الكفاية.

على الرغم من أن الفشل في حماية البيانات يعد انتكاسة ، فلا ينبغي تغطية أي تسرب. عدم الكشف عن تسرب البيانات خطأ كبير. سوف يتسبب في فقد الاعتماد الخاص بك. تشتمل معايير حماية البيانات جميعها على بروتوكولات للإبلاغ عن فقد البيانات ويجب اتباعها.

من المثير للدهشة ، أن معظم المؤسسات لا تتبع جميع المواقع على النظام بشكل صحيح حيث يتم تخزين البيانات. قد يحتفظ الموظفون بالملاحظات في المستندات الموجودة على أجهزة الكمبيوتر المكتبية الخاصة بهم وينسون حذفها ؛ يمكن في بعض الأحيان التغاضي عن المتاجر المحلية الأخرى ، مثل قواعد بيانات جهات الاتصال. من المهم مركزية تخزين البيانات وتتبع الوصول إليها.

البيانات التي تحتفظ بها شركتك هي مصدر ربح محتمل للمتسللين. لذلك ، عليك أن تدافع عن شبكتك بشكل صحيح ضد التطفل. ومع ذلك ، فإن المستخدمين المصرح لهم يمثلون أيضًا مخاطر أمنية. قد يتم خداعهم لنقل البيانات إلى جهات خارجية أو قد يكون الدافع لهم من خلال الاستياء أو الجشع لسرقة بيانات الشركة. يعد منع نسخ البيانات على الأجهزة المحمولة أو المطبوعات أو إرسال البيانات عبر البريد الإلكتروني أو تطبيق الدردشة أحد المتطلبات الهامة الأخرى لـ DLP.

من المهم أيضًا الالتزام بمعايير أمان البيانات من أجل الفوز بالعقود. إن القطاع العام قوي للغاية فيما يتعلق بحماية البيانات الشخصية ويمتدون إلى هذه الأولوية من خلال جميع الخدمات التي يشترونها. لذلك ، إذا لم تنفذ منعًا فعالًا لفقدان البيانات ، فسيتم حجبك عن فرصة الحصول على عقود جديدة. تستمر الحاجة إلى الامتثال لمعايير القطاع العام من خلال سلسلة التوريد. لذلك ، حتى إذا لم تقم بتقديم عطاءات لعقود القطاع العام ، فسوف يتم تقليل قدرتك على التعامل مع الشركات التي تعمل في القطاع العام.

أفضل برامج منع فقدان البيانات / أدوات

من المحتمل ألا تحصل على جميع احتياجات منع فقد البيانات من خلال أداة واحدة. ومع ذلك ، فإن العديد من مزودي البرامج ينتجون مجموعة من الأدوات التي تتناسب مع بعضها البعض. هناك الكثير من التداخل بين منع فقدان البيانات والامتثال القياسي والنسخ الاحتياطي للبيانات. ستحتاج إلى كل هذه العناصر لحماية بيانات شركتك وإدارتها بنجاح.

1. SolarWinds منع فقدان البيانات مع ARM (تجربة مجانية)

تُعد SolarWinds منتجًا رائدًا لأدوات مراقبة البنية التحتية لتكنولوجيا المعلومات ، كما يعد حل DLP جزءًا منها مدير حقوق الوصول.

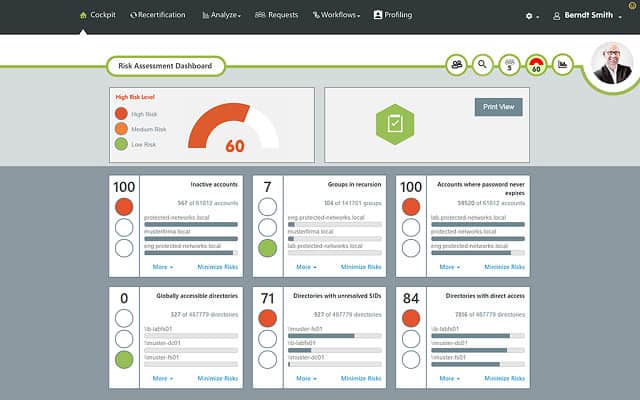

تتمثل نقطة الانطلاق الرئيسية في استراتيجية DLP الخاصة بك في تحديد سياسة الشركة بشأن التحكم في الوصول إلى البيانات. يدعم مدير حقوق الوصول إلى SolarWinds هذه المهمة عن طريق إعطائك تقارير واضحة عن أذونات الوصول الحالية. لديك بعد ذلك فرصة لتعيين عناصر تحكم أفضل ، والتي يمكن تنفيذها من خلال Access Rights Manager.

تحتفظ المراقبة المستمرة بفحص مستمر للوصول إلى البيانات وتولد تنبيهات كلما تم عمل نسخ أو نقل البيانات. مدير يوحد مراقبة المستخدم ل الدليل النشط, ملف ويندوز حصة, نقطة مشاركة, و تبادل مايكروسوفت. يمكّنك هذا من مراقبة أنشطة المستخدم الذي قام بعرض سلوك غير عادي أو مشبوه عبر العديد من قنوات الاتصال.

تدعم وظيفة التدقيق وإعداد التقارير في Access Rights Manager GDPR, HIPAA, و PCI DSS الالتزام. واجهة الأداة سهلة الاستخدام للغاية ، مما يجعل إدارة وصول المستخدم مهمة أكثر بساطة. يتم تثبيت البرنامج على Windows Server ويمكنك الحصول عليه في نسخة تجريبية مجانية مدتها 30 يومًا.

اختيار المحرر

حزمة خفيفة الوزن مع تحليل وتطبيق سياسة الوصول التلقائي للمستخدم ، تتيح لك تحديد التهديدات التي تواجه البيانات وتساعد في إيقاف محاولات كشف البيانات قيد التقدم. إعداد تنبيهات تسرب البيانات وأكثر من ذلك.

تحميل: مدير حقوق الوصول إلى SolarWinds

موقع رسمي: SolarWinds.com

OS: شبابيك

2. CoSoSys Endpoint Protector (GET DEMO)

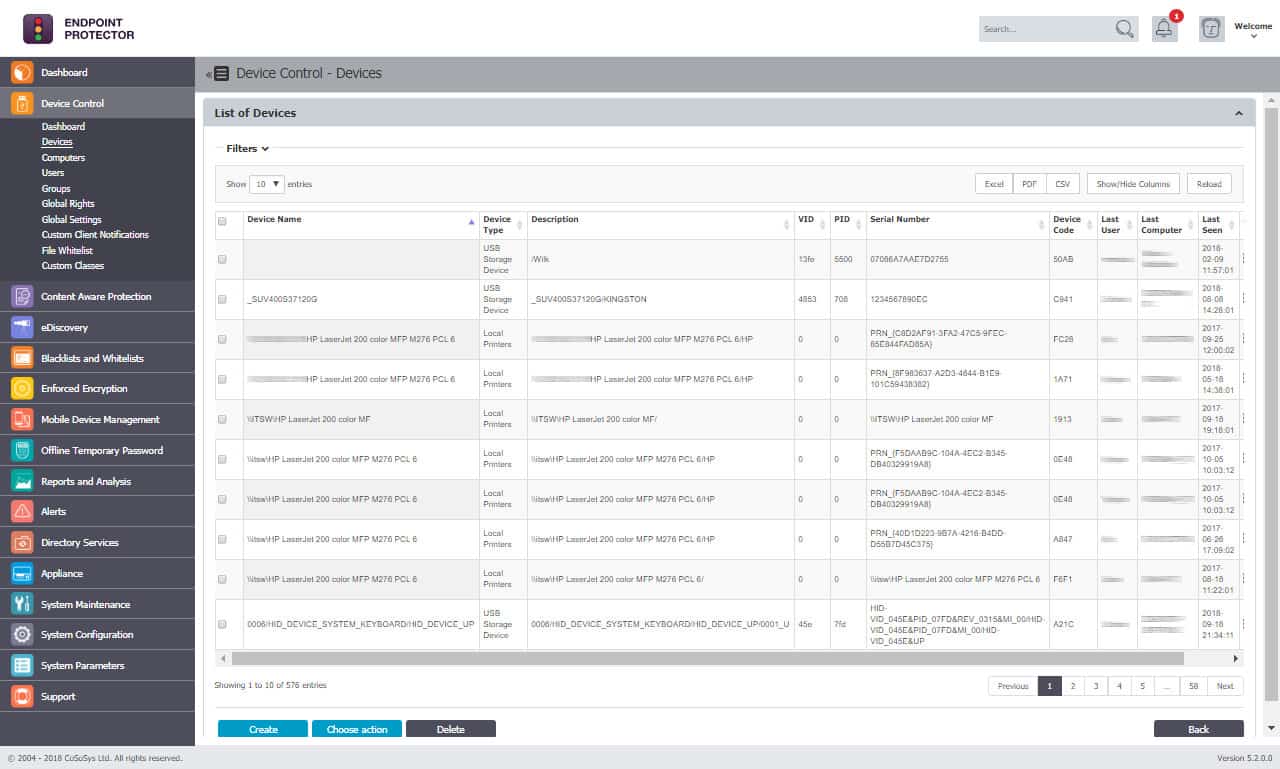

CoSoSys يقدم هو حامي نقطة النهاية كحل في الموقع ، كخدمة قائمة على الحوسبة السحابية ، وكحزمة برامج مستقلة. سيحمي الإصدار الموجود في الموقع أجهزة الكمبيوتر التي تعمل شبابيك, نظام التشغيل Mac OS, و لينكس. وسط خادم حامي نقطة النهاية يتصل الجهاز عبر الشبكة بواسطة برنامج عميل مثبت على كل نقطة نهاية. سيحمي الخادم أيضًا الأجهزة المتصلة ، مثل الكاميرات الرقمية وعصي USB. يتوفر أيضًا نظام Endpoint protector كبرنامج يقوم بتنفيذ أ الأجهزة الافتراضية على الخادم الخاص بك.

يشتمل نظام Endpoint Protector الكامل على حماية المحتوى والتحكم في الجهاز والتشفير القسري واكتشاف الشبكة وإدارة الأجهزة المحمولة. يتوفر إصدار مستقل لحماية نقطة نهاية واحدة فقط لكل عملية تثبيت. هذا هو حامي نقطة النهاية الأساسية ويتضمن وحدات حماية المحتوى والجهاز من إصدار الخادم.

يمكن لأولئك الذين يفضلون الاشتراك في حزم “البرنامج كخدمة” بدلاً من تشغيل مضيفاتهم والبرامج الخاصة اختيار ذلك بلدي حامي نقطة النهاية. يتضمن ذلك حماية المحتوى والتحكم في الجهاز وإدارة الجهاز المحمول. في جميع التطبيقات ، يكون النظام متوافقًا مع HIPAA و PCI DSS و GDPR.

يدير نظام حماية المحتوى في Endpoint Protector عمليات نقل الملفات وفقًا للسياسات التي تحددها. يمكن حظر جميع عمليات نقل الملفات لمجموعات المستخدمين المحددة أو يمكن السماح بنقل الملفات طالما أنها تفي بمعايير معينة. وبالمثل ، يمكن لنظام التحكم في الجهاز إما منع الأجهزة تمامًا من التوصيل بنقطة نهاية محمية أو يمكن السماح بنقل الملفات وفقًا للشروط المحددة.

يمكن الوصول إلى النسخة الإلكترونية للتقييم على نظام تجريبي مجاني.

CoSoSys Endpoint ProtectorRegister للحصول على عرض توضيحي مجاني

3. سيمانتيك منع فقدان البيانات

يجمع حل DLP من Symantec بين تتبع نشاط المستخدم وعناصر التحكم في البيانات. يمكنه مراقبة البيانات الموجودة على الخوادم وأجهزة الكمبيوتر المكتبية والأجهزة المحمولة والتخزين السحابي. تحدد عملية المسح الأولية للتثبيت جميع المواقع التي تحتفظ ببيانات حساسة وتمنحك الخيار لإزالتها كلها إلى مستودع بيانات مركزي أو آمن أو تأمينها في مكانها. تتلقى القوالب وسير العمل للامتثال لها HIPAA, GDPR, و PCI DSS المعايير.

تقوم الأداة بتسجيل جميع الوصول إلى البيانات الحساسة وتتبع تلك الحسابات التي أثارت التنبيهات. يتم تشفير المستندات الحساسة ويمكن يمكن رؤيتها فقط من قبل المستخدمين المصرح لهم. تتأكد الأداة أيضًا من إتلاف النسخ المهملة والمستندات المتقاعدة تمامًا ، دون ترك أي نسخ قابلة للاسترداد في الذاكرة. يتم تعقب جميع النسخ والحفاظ على أمانها حتى عند إرسالها إلى المواقع البعيدة أو على الأجهزة المحمولة المملوكة للمستخدم.

يحتوي Symantec DLP على مستندات تحتوي على بيانات حساسة باستخدام التشفير ويحدد المستلمين المقصودين به البصمات كل نسخة. يتم إقران هذا التشفير وإمكانية الوصول مع قيود الحركة والنسخ. يمكّنك هذا من حظر الملفات والبيانات من إرفاقها برسائل البريد الإلكتروني أو نقلها عبر الشبكة أو الإنترنت.

يعد نظام Symantec DLP جزءًا من نظام حماية نقطة النهاية الخاص به. يبحث هذا عن برامج اقتحام وبرامج ضارة ، مما قد يعرض خصوصية بياناتك للخطر. يتضمن هذا النظام مراقبة البرنامج غير المصرح به من قبل الشركة ولكن يتم تثبيته على نفس الجهاز مثل البيانات الحساسة – وهو موقف شائع بشكل خاص في حالة استخدام الأجهزة المملوكة للمستخدم للوصول إلى بيانات الشركة.

4. Teramind DLP

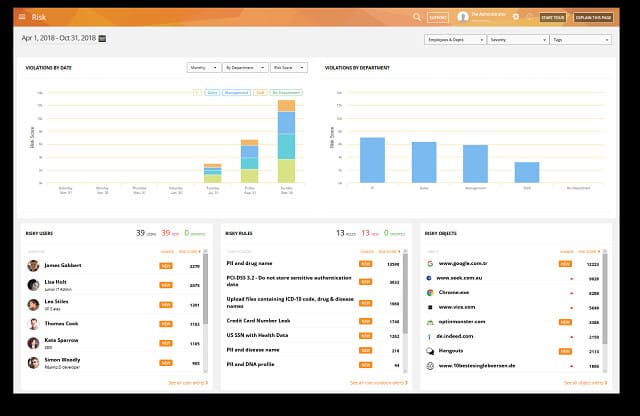

سوف Teramind DLP تساعدك على أن تكون متوافقة مع GDPR, HIPAA, ISO 27001, و PCI DSS. تبدأ الأداة من خلال البحث في النظام بأكمله عن البيانات الحساسة. يتبع البحث تنسيقات البيانات النموذجية ، مثل أرقام الضمان الاجتماعي أو بطاقات الائتمان. ويستخدم أيضا OCR ومعالجة اللغة الطبيعية لمسح جميع الوثائق. ثم يعطي الأولوية لتلك التي تحتوي على معلومات التعريف الشخصية ، والمعلومات المالية الشخصية ، والمعلومات الصحية الشخصية. تستمر عمليات المسح للعثور على مثيلات جديدة من فئات البيانات هذه خلال فترة خدمة البرنامج.

تتضمن الحزمة قوالب لسياسات أمان البيانات التي ستساعدك في تعيين استراتيجية DLP الخاصة بك. تحتوي هذه الأداة على محورين: التهديدات الداخلية وأمان البيانات. تغطي وظائف تتبع المستخدم الأنشطة على مواقع الويب والتطبيقات وعلى الشبكة. تراقب رسائل البريد الإلكتروني وتشمل أيضا أ ضغط المفاتيح المسجل لفحص خاص.

يتم قياس نشاط النظام بشكل عام لإنشاء خط أساس للسلوك الطبيعي. هذه إستراتيجية نموذجية لأنظمة كشف التسلل ، لذا ستحدد التهديدات الخارجية والداخلية.

تتضمن تدابير حماية البيانات مراقبة الحافظة وحظرها. سيمكنك نظام أخذ البصمات للملفات من تعقب من تسرب الملف.

وحدة التحكم للبرنامج تتضمن أ المخاطر لوحة القيادة, الذي مركزية الإخطارات من جميع التهديدات ونقاط الضعف التي تتطلب التحقيق.

5. Clearswift التكيف DLP

Clearswift تنتج مجموعة من أدوات منع فقدان البيانات تحت مظلة العلامة التجارية لـ DLP التكيفي. يتكون خط الإنتاج من سبع حزم:

- أرجون للبريد الإلكتروني: رصد رسائل البريد الإلكتروني لتسريبات البيانات.

- خادم إدارة CIP وعامل: لمراقبة نقطة النهاية.

- SECURE ICAP Gateway: يراقب تطبيقات الويب ونقل الملفات.

- بوابة الويب الآمنة: تغطي الوصول إلى البيانات على شبكة الإنترنت.

- حوكمة المعلومات: وثيقة التحكم في الوصول.

- بوابة البريد الإلكتروني الآمنة: حماية لخوادم البريد الإلكتروني للبريد الخارجي.

- بوابة تبادل آمنة: حماية لخوادم البريد الإلكتروني للبريد الداخلي.

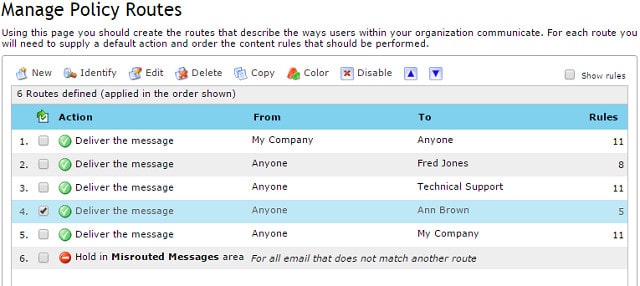

ستحل المجموعة بأكملها محل جميع برامج الأمان الأخرى التي قد تكون لديكم لأنها تغطي جميع الوظائف التي تستخدمها عادةً أنظمة مكافحة البرامج الضارة وجدار الحماية. يحمي Adaptive DLP الملفات من النسخ غير المصرح به ويحافظ على إمكانية تتبع الملكية من خلال أخذ البصمات.

يقوم النظام بتصفية أي تعليمات برمجية ضارة أثناء محاولته الدخول إلى الشبكة وإدخالها البقع أنشطة غير مصرح بها سواء من قبل المتسللين والمطلعين الخبيثة.

6. SecureTrust منع فقدان البيانات

يعد هذا خيارًا جيدًا إذا كنت تواجه صعوبة في وضع استراتيجية DLP. عند تثبيت البرنامج ، سيقدم لك قائمة 70 سياسة, التي يمكنك تفعيلها. من خلال قراءة تفسيرات كل واحدة من المحتمل أن تعطيك بعض الاقتراحات للتحكم في البيانات التي لم تفكر بها حتى.

منع فقدان البيانات هو جزء من مجموعة من أدوات الأمان من SecureTrust. وتنتج الشركة أيضا SIEM أداة ، وهو خيار كبير لكشف ومنع المتسللين. يمكن أن تعمل هاتان الأداتان معًا ، على الرغم من أن SecureTrust تنص على أن الأداة المساعدة DLP فعالة في اكتشاف النشاط الضار من تلقاء نفسه.

يقوم نظام الأمان بفحص جميع قنوات الاتصال بحثًا عن انتهاكات الخصوصية. وتشمل هذه التطبيقات نقل الملفات والبريد الإلكتروني وتطبيقات الدردشة وأنظمة مشاركة الملفات والمدونات والوسائط الاجتماعية. تقوم آلية استجابة الأداة تلقائيًا بحظر عمليات النقل في منتصف الطريق. كما سيتم تحديد المراسلين في كل نهاية نقل البيانات. هذه الأداة تشمل مرافق التقارير ومراجعة الحسابات من شأنها أن تساعدك على إثبات الامتثال للمعايير.

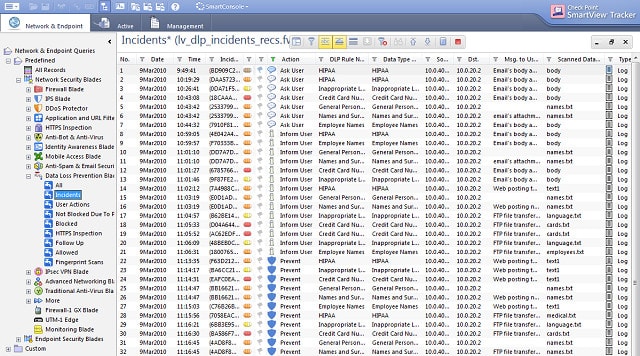

7. تحقق نقطة فقدان البيانات البرمجيات بليد

Check Point هي واحدة من أكبر مزودي الأمن السيبراني في العالم. يشتمل حل منع فقدان البيانات في هذه الشركة على قدر كبير من المساعدة لمساعدتك في الحصول عليها استراتيجية حماية البيانات في المكان. وذلك لأن الحزمة تتضمن سياسات ، لذلك عليك فقط التحقق من أي منها يتناسب مع متطلبات معيار الأمان وتنشيطها.

تتبع وحدة الإصلاح الخاصة بالأداة طريقة مختلفة لإدارة نشاط المستخدم لتلك المستخدمة من قبل الأدوات المساعدة الأخرى في هذه القائمة. بدلاً من تنبيه موظفي قسم تقنية المعلومات إلى أي نشاط غير مرغوب فيه وإيقاف حساب المستخدم أو الوصول إلى الملفات تلقائيًا ، فإنه يصدر تحذيرًا مباشرًا للمستخدم.

روح وراء هذا النهج هو ل تثقيف مجتمع المستخدم حول قواعد الوصول إلى البيانات بدلاً من محاولة اجتيازها عندما يعبرون خطًا لم يعرفوه. يمتد فحص استخدام البيانات في النظام إلى رسائل البريد الإلكتروني.

يتضمن برنامج Data Loss Prevention Software Blade إعداد التقارير والتدقيق من أجل HIPAA, SOX, و PCI DSS. تتوفر الأداة في نسخة تجريبية مجانية مدتها 30 يومًا.

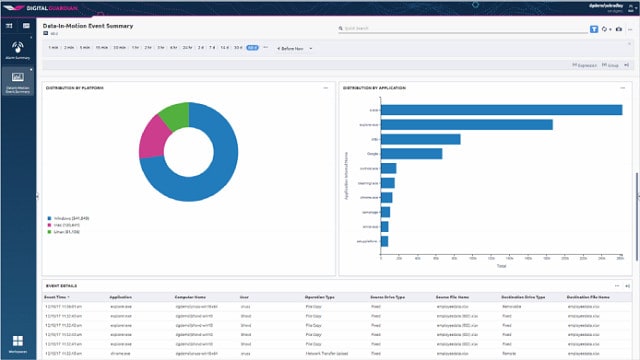

8. الجارديان نقطة النهاية الرقمية DLP

تبدأ Digital Guardian Endpoint DLP مدة خدمتها من خلال البحث الشامل للنظام عن البيانات الحساسة. تسجل الأداة تلك المواقع وتتتبع جميع الأحداث التي تحدث فيها. انها قادرة على التواصل مع شبابيك, نظام التشغيل Mac OS, و لينكس تمتد أنظمة التشغيل وقدرات التتبع الخاصة بها إلى الموارد السحابية. تركز هذه الحزمة على أمان نقطة النهاية. Digital Guardian تنتج أداة مصاحبة يصلب الشبكات ضد أحداث فقدان البيانات.

يمكن لنظام حماية بيانات نقطة النهاية حظر الأنشطة على أجهزة الكمبيوتر غير المتصلة بالإنترنت وكذلك مراقبة الأجهزة عبر الشبكة. سيقوم تلقائيًا بحظر إجراءات المستخدم غير المصرح بها ، مثل إتلاف البيانات المحمية أو تغييرها أو نسخها أو نقلها. هذا يمنع على حد سواء الأنشطة من الداخل والخارج.

هذا النظام مناسب ل حماية الملكية الفكرية وكذلك المعلومات الشخصية. يتطلب من المسؤول تحديد فئات البيانات وتعيين سياسات حماية محددة لكل منها. تمنحك التحسينات التي تمت على DLP خيار إضافة تشفير إلى تخزين البيانات وعمليات النقل.

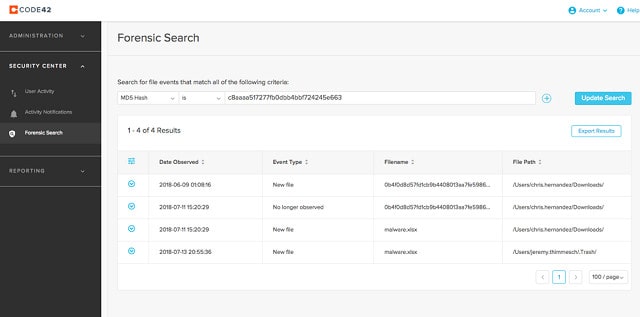

9. Code42

ستلاحظ من أوصاف الأدوات الأخرى هنا أن استراتيجيات حماية بيانات الشركة يتم تنفيذها داخل أداة DLP بواسطة قواعد القواعد ، والتي تسمى “سياسات.”Code42 لديه نظام مختلف ولا يستخدم السياسات. على الرغم من عدم العمل وفقًا للسياسات ، فإن الأداة تربط المشاكل التي تم اكتشافها بإجراءات الإصلاح.

Code42 يعمل على ملفات البيانات الطريق أداة SIEM يتصرف مع ملفات السجل. إنه يراقب ملفات البيانات ، ويدعمها ويستعيد النسخة الأصلية في حالة إجراء أي تغييرات. كما يتتبع كل وصول إلى ملفات البيانات هذه ويمنع أي إجراءات نسخ أو نقل.

يتم تسجيل جميع الإجراءات على الملفات ، بما في ذلك تلك التي يؤديها Code42 ، والتي تولد سجل تدقيق التي تحتاجها لمعايير أمان البيانات. تتضمن الأداة أداة تحليل تستخدم معلومات الحدث لتقديم تعرض للأخطاء الداخلية أو تهديدات الاقتحام.

10. CA حماية البيانات

تتحكم CA Data Protection في جميع بياناتك الحساسة من أجل حمايتها. تتضمن هذه العملية ثلاث مهام رئيسية: تحديد موقع البيانات الحساسة, حمايته, و الإبلاغ عن محاولات غير مصرح بها ضدها. هذه الإستراتيجية المباشرة فعالة في منع تهديدات الدخيل أو التلف العرضي أو سرقة البيانات الداخلية.

تساعدك الأداة في تحديد استراتيجية الحماية الخاصة بك من خلال سياسات مكتوبة مسبقًا. لا يوجد حدود للوصول إلى هذا النظام – فهو سيحمي البيانات في جميع مواقعك وأيضًا التخزين السحابي.

تساعدك وحدة إعداد التقارير والمراجعة في مراجعة نجاح نظام الأمان وتأكيد الامتثال لمعايير سرية البيانات.

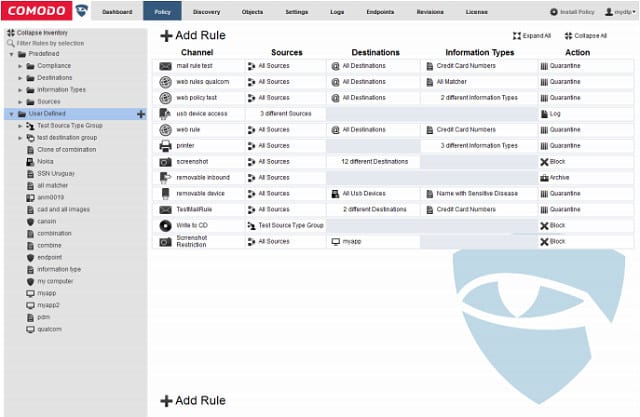

11. كمودو MyDLP

تتلقى ترخيصًا لمؤسستك بالكامل يغطي جميع نقاط النهاية والمواقع الخاصة بك. ستعمل هذه الأداة أيضًا على حماية البيانات الموجودة على الخوادم السحابية. سوف MyDLP اكتشاف جميع البيانات الحساسة التي تحتفظ بها شركتك ، تسجيل الدخول ، وحمايتها.

يركز هذا النظام على خدمة أذونات المستخدم. يسرد من يمكنه الوصول إلى البيانات والإجراءات التي يُسمح لكل شخص بتنفيذها على كل جزء من البيانات. قد تكون البيانات التي تحميها هي الأسرار التجارية أو خطط التطوير أو الرسومات الهندسية أو الحسابات أو البيانات الشخصية للموظفين والعملاء. إنه قادر على مراقبة الأجهزة التي تعمل على أي نظام تشغيل ويمكن تثبيت البرنامج في أماكن العمل أو الوصول إليه عبر الإنترنت كخدمة قائمة على الحوسبة السحابية.

صقل الأمن الخاص بك

أدوات منع فقدان البيانات ، وأنظمة منع الاختراق ، ومعلومات النظام ، وإدارة الأحداث ، وحماية نقطة النهاية ، وأنظمة مكافحة البرامج الضارة أمن تكنولوجيا المعلومات هذا التداخل. عندما تأتي لتشديد حماية النظام الخاص بك ، ستجد أنك لا تحتاج إلى واحدة من هذه لأن واحد فقط سيتولى العديد من المهام ، بما في ذلك منع الوصول إلى النظام وحماية البيانات في وقت واحد.

جم من أفضل البرامج لمنع فقدان البيانات، حيث تركز على إدارة حقوق الوصول وتوفر تجربة مجانية للمستخدمين. 2. CoSoSys Endpoint Protector (GET DEMO) توفر أنظمة منع فقدان البيانات في الموقع أو السحابة، وتوفر أيضًا تجربة مجانية للمستخدمين. 3. سيمانتيك منع فقدان البيانات تشمل حماية التهديد والتشفير للبيانات، وتعد واحدة من أفضل الخيارات لمنع فقدان البيانات. وهناك العديد من الأدوات الأخرى المتاحة مثل Teramind DLP و Clearswift التكيف DLP و SecureTrust منع فقدان البيانات وغيرها. يجب على الشركات الالتزام بمعايير أمان البيانات وتسجيل ثابت للمعاملات والتدقيق الذاتي المستمر لضمان الأمان الكامل للبيانات. ويجب أيضًا الالتزام بمعايير القطاع العام للحصول على فرص العقود الجديدة.