يمكن أن توفر المنافذ طريقة للمتسللين للوصول إلى جهاز الكمبيوتر الخاص بك أو أي جهاز شبكة. المنفذ ليس موصلًا فعليًا ؛ إنه نظام معالجة منطقي. في بعض الأحيان يتم استخدام رقم المنفذ بالاقتران مع عنوان IP لتعريف الكمبيوتر ، ولكن معظمها يتم حجز المنافذ للخدمات. الخدمة عبارة عن برنامج معروف يدعم البرامج الأخرى.

في عجلة من امرنا؟ وهنا لدينا قائمة من 10 لعبة الداما ميناء الحرة:

- SolarWinds Free Port Scanner (تنزيل مجاني) – أداة مجانية تعمل على ويندوز.

- مراقبة ميناء Paessler مع PRTG – جهاز مراقبة نطاق المنافذ الذي يعد جزءًا من نظام أوسع لمراقبة البنية التحتية. يعمل على خادم ويندوز.

- Zenmap – أداة مراقبة أمان شبكة مجانية لنظام التشغيل Windows و Linux و BSD Unix و Mac OS.

- PortCheckers – أداة مسح ميناء مجانية على الإنترنت.

- افتح منفذ الماسح الضوئي – ماسحة منفذ مجانية من موقع Web Tool Hub.

- بصمات الأصابع مدقق منفذ الشبكة – وهناك فائدة مجانية المسح الميناء على الانترنت.

- Free Port Scanner 3.5 – ماسح ضوئي مجاني قابل للتنزيل يقوم بفحص منافذ TCP ويعمل على Windows.

- ميناء مدقق 1.0 – أداة مسح منفذ مجانية تعمل على Windows.

- ما هو بلدي IP ميناء الماسح الضوئي – ماسح ضوئي مجاني للمنافذ عبر الإنترنت تقدمها WhatismyIP؟ موقع الكتروني.

- TCPView – مراقبة عملية حرة تحدد نشاط المنفذ. يثبت على ويندوز.

- Spiceworks IP الماسح الضوئي– وحدة تحكم سحابية مع وكيل في الموقع يتم تثبيته على أنظمة تشغيل Windows و Mac OS و Ubuntu و Debian Linux.

المنفذ نفسه ليس هو الضعف. الخدمة التي تستخدم المنفذ هي ما يمنح المتسللين وسيلة للدخول. الطريقة الأضمن للحفاظ على أمان شبكتك هي إغلاق المنافذ غير المستخدمة. يعمل هذا على إيقاف مخاطر العملية الضارة المارقة من الوصول إلى معلومات المستخدم من خلال التنكر كخدمة.

من الممارسات الشائعة للمتطفلين فحص المنافذ ، والتحقق من كل من أرقام المنافذ التي تستخدمها الخدمات لمعرفة أي منها يقبل الاتصالات. يمكنك اختبار ثغرة المنفذ بنفسك باستخدام مدقق المنفذ.

حل مشكلة ضعف المنفذ هو حمايتهم باستخدام جدار الحماية الخاص بك. إذا تم حظر أحد المنافذ بواسطة جدار الحماية ، فلن يتمكن الغرباء من الوصول إليه, العديد من لعبة الداما ميناء مفيدة هي أدوات عبر الإنترنت. إذا لم يتمكن مدقق المنفذ أو الماسح الضوئي للمنفذ على موقع ويب من رؤية المنافذ على جهاز الكمبيوتر الخاص بك ، فإن جدار الحماية يحميهم جيدًا.

أفضل الماسحات الضوئية المجانية

فيما يلي قائمتنا الخاصة بأدق لعبة الموانئ المجانية:

| Solarwinds Free Port Scanner (تنزيل مجاني) | لا | نعم | لا | لا |

| Paessler PRTG (نسخة تجريبية مجانية) | لا | نعم | لا | لا |

| Zenmap | نعم | نعم | نعم | لا |

| لعبة الداما ميناء | لا | لا | لا | نعم |

| افتح منفذ الماسح الضوئي | لا | لا | لا | نعم |

| الملكية الفكرية بصمات الأصابع شبكة ميناء المدقق | لا | لا | لا | نعم |

| Free Port Scanner 3.5 | لا | نعم | لا | لا |

| ميناء مدقق 1.0 | لا | نعم | لا | لا |

| ما هو بلدي IP ميناء الماسح الضوئي | لا | لا | لا | نعم |

| TCPView | لا | نعم | لا | لا |

| Spiceworks IP الماسح الضوئي | نعم | نعم | نعم | نعم |

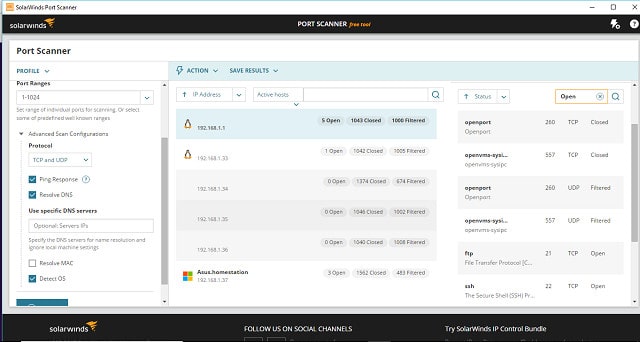

1. SolarWinds Free Port Scanner (تنزيل مجاني)

SolarWinds هي شركة رائدة في صناعة برامج الشبكات وهذا أداة مجانية من الشركة اكتشاف عظيم. يستهدف Port Scanner الشركات من جميع الأحجام. يمكن تشغيله من خلال واجهة رسومية أو من سطر الأوامر. ومع ذلك ، فإن لا يتوفر SolarWinds Free Port Scanner إلا لنظام Windows.

عند فتح التطبيق ، سوف يقوم بمسح الشبكة الخاصة بك للكشف عن نطاق عنوان IP الخاص به وسترى هذا النطاق في حقل نطاق مسح IP. يمكنك تشغيل المسح الضوئي على جميع الأجهزة على شبكتك ، أو تغيير إعداد النطاق للحصول على فحص لقسم فقط من الشبكة أو جهاز واحد فقط. يتم إعطاء إعداد البحث عن أرقام المنافذ أيضًا قيمة افتراضية. يحد هذا الإعداد الافتراضي من البحث بمنافذ معروفة ، لكن يمكنك تجاوز هذا الإعداد وإدخال مجموعة أرقام المنافذ الخاصة بك. يمكنك أيضًا إدخال قائمة بأرقام المنافذ غير المتتالية.

تمكنك الإعدادات المتقدمة للبحث من التركيز فقط على نشاط TCP أو UDP أو التحقق من كلا البروتوكولين. يمكنك أيضًا إضافة فحص Ping وقرار DNS للبحث. يمكن أن يتضمن الفحص أيضًا نتيجة لتعريف نظام التشغيل.

ستدرج نتائج الفحص تفحص جميع العناوين الممكنة داخل النطاق. سينتهي هذا بقائمة طويلة جدًا ، هكذا يمكنك تحديد لإظهار النتائج فقط للمضيفين النشطين. تعرض هذه القائمة المختصرة عدد المنافذ المفتوحة والمغلقة والمصفاة على كل جهاز نشط. المنفذ الذي تمت تصفيته هو المنفذ الذي تم حظره بواسطة جدار الحماية ولا يمكن فحصه بواسطة الماسح الضوئي.

يؤدي النقر فوق سجل الجهاز إلى فتح لوحة تفاصيل المنفذ. سيقوم هذا بسرد جميع المنافذ في نطاق المسح – سيتم إغلاق معظمها. يمكنك تقصير هذه القائمة الطويلة جدًا عن طريق تصفية النتائج لإظهار المنافذ المفتوحة فقط. يمكن تصدير النتائج إلى تنسيق CSV أو XML أو Excel.

مزيد من المعلومات حول الموقع الرسمي لحلول:

www.solarwinds.com/free-port-scanner/

SolarWinds Free Port Scanner قم بتنزيل الإصدار المجاني من SolarWinds.com

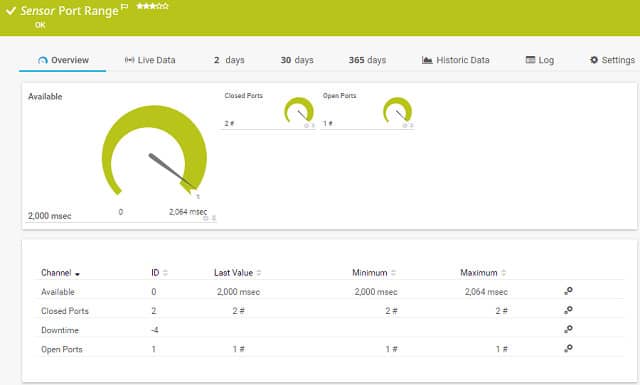

2. Paessler ميناء الرصد مع PRTG

Paessler PRTG عبارة عن مراقب للبنية التحتية يغطي أجهزة الشبكة وارتباطات الشبكة والخوادم والتطبيقات. يتم تطبيق نظام PRTG بواسطة أجهزة الاستشعار. يكتشف المستشعر سمة معينة من أداء النظام ، أو يغطي سمة معينة للأجهزة.

تتضمن الشاشة نوعين من أجهزة استشعار المنفذ التي ستراقب نشاط المنفذ لك. هذه هي مستشعر المنفذ ومستشعر نطاق المنفذ.

يتم تخصيص مستشعر المنفذ لرقم منفذ معين على الجهاز. سيحاول الاتصال بهذا المنفذ ومن ثم الإبلاغ مرة أخرى عما إذا كان المنفذ مفتوحًا أم مغلقًا والمدة التي استغرقها تقديم طلب الاتصال. يراقب هذا المستشعر منافذ TCP فقط. يمكنك اختيار تشغيل أو عدم تشغيل المستشعر باستخدام Transport Layer Security. يوفر لك TLS تقريرًا أكثر دقة عن تجربة الاتصالات الآمنة عند الوصول إلى هذا المنفذ.

كما يوحي الاسم ، يتفاعل مستشعر Port Range مع نطاق معين من أرقام المنافذ. يتعامل هذا أيضًا مع اتصالات TCP فقط ولا يتحقق من عمليات UDP إلى المنافذ على أجهزتك. لا يجب أن تكون أرقام المنافذ التي تريد التحقق منها متجاورة لأنه يمكنك اختيار إرسال قائمة بأرقام المنافذ بدلاً من النطاق. تشبه إجراءات هذا المستشعر إلى حد كبير مستشعر المنفذ. وسوف يصل إلى كل رقم المنفذ في التسلسل والإبلاغ عما إذا كان ذلك المنفذ مفتوحًا أم مغلقًا والمدة التي استغرقها الجهاز لقبول اتصال في ذلك المنفذ. لا يمنحك هذا المستشعر خيار الاتصال بـ TLS.

يتم تحديد Paessler PRTG على عدد من أجهزة الاستشعار التي تريد مراقبتها. النظام مجاني لما يصل إلى 100 جهاز استشعار. إذا كنت تستخدم مستشعر المنفذ ، فستحتاج إلى إنشاء مثيل مستشعر جديد لكل مجموعة عناوين / منافذ IP. لذلك ، سوف تستخدم تخصيص المستشعر الخاص بك بسرعة كبيرة لأن كل مثيل يعتبر مستشعرًا منفصلًا لأغراض التسعير. يمكنك الحصول على نسخة تجريبية مجانية مدتها 30 يومًا باستخدام أجهزة استشعار غير محدودة لتقييم البرنامج. يتم تثبيت Paessler PRTG على نظام Windows ، أو يمكنك الوصول إليه عبر الإنترنت كخدمة قائمة على الحوسبة السحابية.

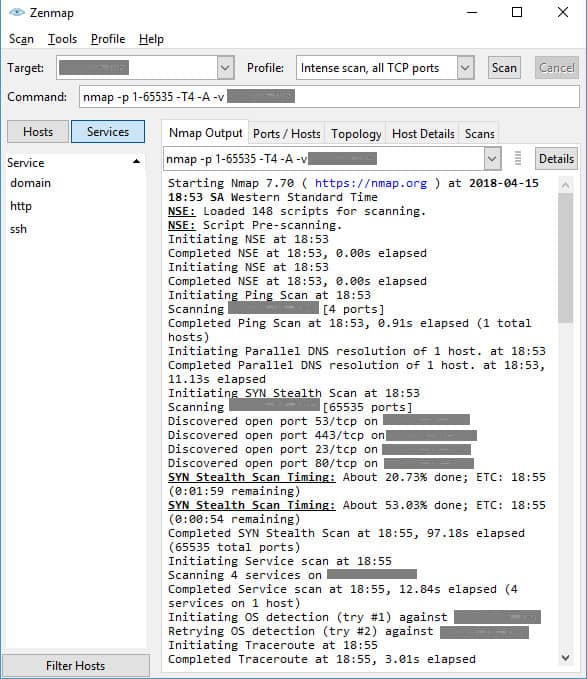

3. Zenmap

Nmap هو اختبار الشبكة الحرة وأداة التدقيق الأمن. Zenmap هي واجهة سهلة الاستخدام لـ Nmap. يمكنك التحقق من العديد من العوامل المختلفة حول جهاز الكمبيوتر الخاص بك وأجهزة الكمبيوتر الأخرى المتصلة بنفس الشبكة مع Nmap ، وليس فقط المنافذ والخدمات.

يمكن تثبيته على أنظمة تشغيل Windows و Linux و BSD Unix و Mac OS.

تصميم واجهة ليست متطورة للغاية ، ولكن يقوم النظام بعمله جيدًا ويقدم لك مجموعة من الاختبارات التي يمكنك تجربتها. ستقوم الأداة المساعدة بفحص كافة المنافذ على كافة أجهزة الكمبيوتر المتصلة بشبكتك أو على جهاز التوجيه الخاص بك. يتم إجراء اختبارات المتابعة فقط على المنافذ المفتوحة التي يكتشفها Nmap.

يستخدم الاختبار القياسي اختبار ping ونظامًا أوليًا قبل المسح بحثًا عن المنافذ المفتوحة. ومع ذلك ، هناك بديل بينغ أقل. يمكنك إجراء مسح كامل أو مسح جميع منافذ TCP أو مسح جميع منافذ UDP. يستخدم الفحص المكثف منهجية SYN Stealth. لا يتم تسجيل هذه الأنواع من عمليات الفحص كمحاولات اتصال لأن المنفذ لا يكمل تسلسل اتصال مطلقًا. يمكن أن يستغرق الفحص المكثف وقتًا طويلاً – أكثر من ساعة ونصف لجهاز واحد.

يمنحك Zenmap الكثير من أنواع المعلومات المختلفة للتحري عنها ويعمل لصالح جهاز توجيه واحد أو كمبيوتر ، لذلك فهو لا يخص مسؤولي الشبكات فقط.

4. PortCheckers

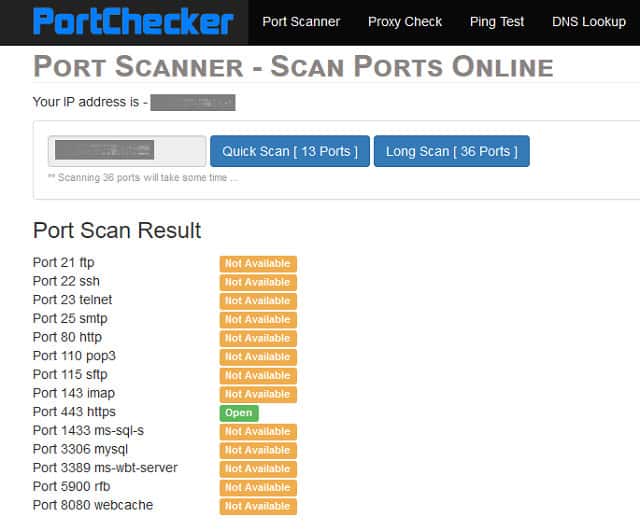

ال ميناء الماسح الضوئي صفحة من ميناء لعبة الداما الموقع يمنحك اختبار عبر الإنترنت من المنافذ على جهاز الكمبيوتر الخاص بك. ليس كل المنافذ محددة. سوف تدرس الخدمة 36 من الموانئ المعروفة لمعرفة ما إذا كان يمكن الوصول إليها من الإنترنت وما إذا كانت الخدمة تعمل على كل منها. سوف فحص أقصر فحص 13 فقط من تلك المنافذ.

تتضمن الخدمات التي يقوم ماسح المنفذ بالتحقق منها بيانات FTP وقناة التحكم (المنفذان 20 و 21) وكذلك منافذ TFTP و SFTP. يتم فحص منافذ بروتوكولات الشبكات SNMP و DHCP و DNS وكذلك خدمات الاتصالات والأمان مثل HTTPS و HTTP و SMTP و POP3 و POP3 SSL و IMAP SSL و SSH و Telnet.

يتم عرض نتائج الفحص في جدول على صفحة الويب. في العديد من الحالات ، من الضروري الاحتفاظ بهذه المنافذ الأساسية مفتوحة. ومع ذلك ، في حالات أخرى ، ستكون قادرًا على إغلاقها بجدار الحماية الخاص بك. أمثلة الخدمات التي قد لا تستخدمها هي بروتوكول SMTP و POP3 و IMAP. هذه بروتوكولات البريد الإلكتروني ويتم تطبيقها فقط في حالة تشغيل وكيل بريد إلكتروني على جهاز الكمبيوتر الخاص بك. إذا كنت تستخدم بريد الويب فقط ، فلست بحاجة إلى تشغيل هذه الخدمات.

يوجد لا تهمة لاستخدام Port Checkers Port Scanner.

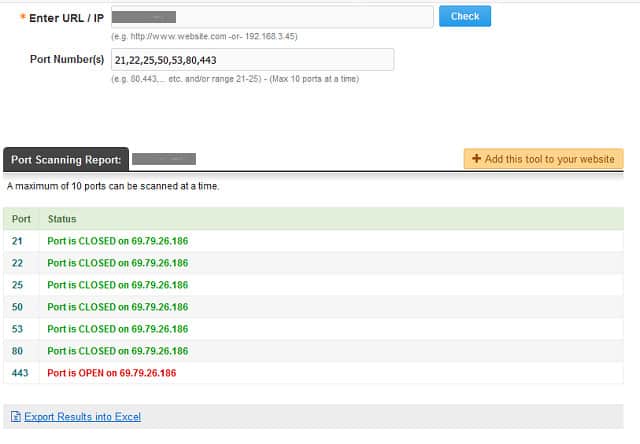

5. فتح ميناء الماسح الضوئي

ال افتح منفذ الماسح الضوئي متاح في محور أداة الويب موقع الكتروني. يتيح لك مدقق المنافذ المجاني عبر الإنترنت اختيار المنافذ المراد مسحها ضوئيًا. تحتاج إلى إدخال عنوان IP الخاص بك ثم سرد المنافذ التي تريد التحقق منها. يمكن لكل تشغيل من الماسح الضوئي التعامل مع 10 منافذ فقط في وقت واحد.

يتم عرض نتائج الفحص في جدول مع حالة كل منفذ ويتم سرد الخدمة المنتظمة بجانبه. على الرغم من أنه قد يكون من الصعب الكتابة في رقم المنفذ ، إلا أنه يمكنك إدخال النطاقات ، على سبيل المثال “21-29”. تعود النتائج بسرعة كبيرة ويمكنك تصديرها إلى ملف CSV.

يستغرق الحصول على تقرير كامل عن جميع منافذ الكمبيوتر وقتًا طويلاً للغاية, ومع ذلك ، لأن قائمة تخصيص منفذ IANA ترتفع إلى 65.535.

يتضمن Web Tools Hub قائمة طويلة من الأدوات المفيدة للأنشطة عبر الإنترنت. وتشمل هذه مدقق موقع IP, أ خلفية المدقق, أ مرفق بحث WHOIS, و اختبار بينغ.

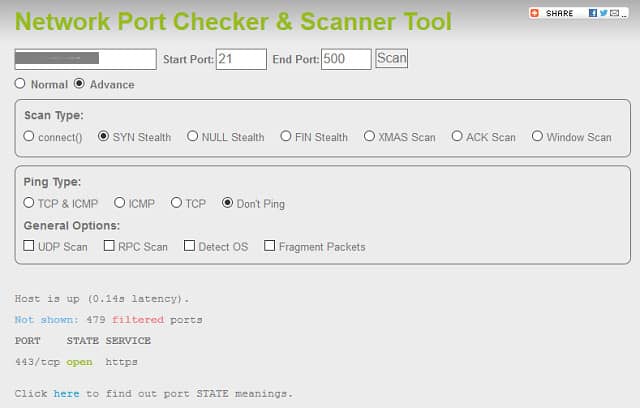

6. بصمات الأصابع IP مدقق منفذ الشبكة

ال بصمات IP الموقع هو مصدر آخر لأدوات مفيدة على الإنترنت وتشمل هذه شبكة ميناء المدقق والماسح الضوئي. في هذا أداة مجانية على الانترنت, قمت بإدخال عنوان IP ومجموعة من المنافذ للتحقق. سيكون هذا مفيدًا أكثر بكثير للوصول إلى كافة المنافذ على جهاز الكمبيوتر الخاص بك لأنه لا يوجد حد لعدد المنافذ التي يمكنك فحصها مرة واحدة. ومع ذلك ، يحذر نص موقع الويب من أن نطاق أرقام المنافذ الذي يتجاوز 500 سيستغرق وقتًا طويلاً للغاية ، وسيبدأ نطاق كبير في البحث الذي قد لا ينتهي أبدًا. لذلك ، ستظل بحاجة إلى تشغيل المسح الكامل في مقاطع.

على الرغم من هذا التحذير ، أجريت بحثًا على المنافذ من 21 إلى 500. وعادت النتائج في أقل من دقيقة. لسوء الحظ ، أبلغ النظام فقط عن أحد المنافذ المفتوحة الأربعة التي رصدها Nmap. ومع ذلك ، قد يكون هذا بسبب أن IP Fingerprints تعمل من الإنترنت وأن Nmap يعمل على الكمبيوتر ، خلف جدار الحماية.

يزعم هذا الماسح الضوئي أنه قادر على الرؤية حول جدران الحماية. ال عادي سوف فحص فحص المنافذ التي تكون مرئية من العالم الخارجي والتي تغطيها جدار الحماية. المتقدمة خيارات مسح المنفذ تمنحك خيار بدء تشغيل الاتصال() اختبار القيادة أو SYN الشبح اختبار. تعد أساليب SYN و connect () مثيرة للاهتمام بشكل خاص لأن هذه هي الطرق التي يحب المتسللين استخدامها للكشف عن الخدمات. يزعم الموقع أن هذه يمكن أن تتفوق على جدار الحماية. طريقة SYN هي الإستراتيجية المفضلة لـ هجمات DDoS.

وتشمل الأدوات المفيدة الأخرى على موقع بصمات الأصابع IP أداة تحديد الموقع الجغرافي و الذي هو منشأة.

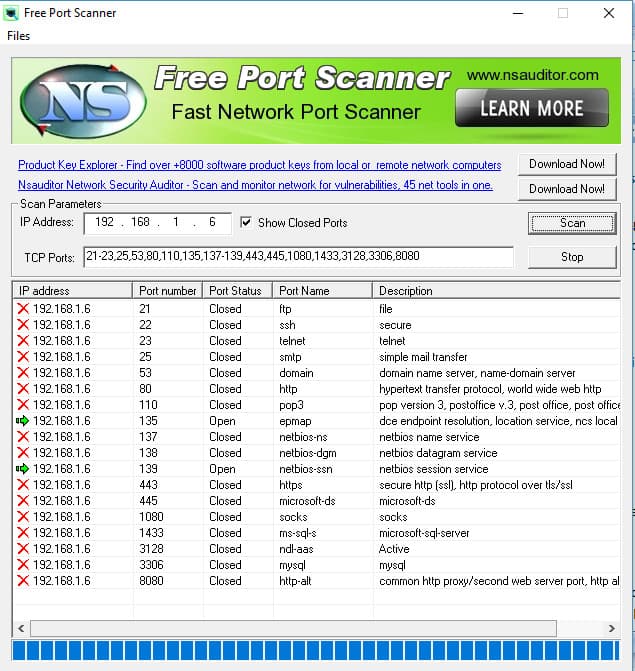

7. Free ميناء سكانر 3.5

تحتاج إلى تنزيل برنامج لتشغيله Free Port Scanner 3.5. وهي متوفرة من كبرى المهوسون وتعمل على ويندوز. المبدعين من هذا البرنامج, Nsasoft, لا تذكر الأداة على موقع الويب الخاص بها ، لذلك فإن المكان الوحيد الذي يمكنك الحصول عليه من خلال مواقع تنزيل برامج الجهة الخارجية. الملف الذي تقوم بتنزيله هو برنامج تثبيت وسيؤدي أيضًا إلى إنشاء رمز للأداة الموجودة على سطح المكتب.

تتيح لك هذه الأداة المساعدة مسح نطاقات المنافذ ، حتى تتمكن من الاطلاع على القائمة الكاملة لأرقام المنافذ في تشغيل واحد إذا كان لديك الوقت بين يديك. تكتشف الواجهة عنوان IP الخاص بك عندما يتم تشغيله كما يتم توفير قائمة محددة من المنافذ المراد البحث عنها افتراضيًا. يستغرق الفحص وقتًا طويلاً إذا طلبت مجموعة كبيرة من أرقام المنافذ. كما أنها بطيئة جدًا إذا كنت ترغب في اختبار المنافذ على جهاز آخر ، مثل جهاز توجيه wifi الخاص بك. لذا ، إذا كنت تريد مسح جميع المنافذ على جهاز التوجيه الخاص بك ، فربما يتعين عليك ترك البرنامج يعمل طوال اليوم. إذا كنت تتصل بالإنترنت من خلال جهاز توجيه wifi ، فيجب عليك إدخال عنوان IP الخاص بالشبكة لفحص جهاز الكمبيوتر الخاص بك. يمكنك مسح المنافذ على جهاز التوجيه الخاص بك عن طريق منح Free Port Scanner عنوان IP العام الذي يحدد هويتك على الإنترنت.

يمكنك اختيار إظهار المنافذ المغلقة وكذلك المنافذ المفتوحة. لا توجد وثائق مع الأداة وبالتالي لا توجد طريقة لمعرفة طريقة الاختبار التي تستخدمها الأداة. يقوم Free Scan Scanner 3.5 باختبار منافذ TCP فقط.

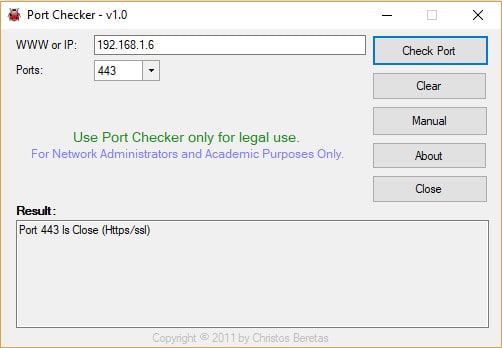

8. ميناء مدقق 1.0

ال ميناء مدقق 1.0 يمكن تنزيل البرنامج من Softpedia. يجب أن تكون حريصًا عند تنزيل الأدوات المساعدة المجانية لأنه يمكن استخدامها أحيانًا كواجهة لطروادة طروادة. تقوم Softpedia بفحص جميع التعليمات البرمجية للبرامج التي تضعها على موقعها ، بحيث يمكنك الوثوق بأنك لا تقوم بتنزيل فيروس.

هذه أداة مجانية يعمل على شبابيك. لا يوجد ملف مثبت لهذه الأداة: يمكنك فقط تنزيل ملف مضغوط به الملف التنفيذي. استخراج البرنامج وانقر مرتين على الملف لتشغيله. البرنامج صغير جدًا ويمكن حتى تخزينه وتشغيله من عصا USB.

الواجهة أساسية جدًا وسهلة الاستخدام. فقط أدخل عنوان IP وحدد رقم المنفذ من القائمة المنسدلة. العيب هو أنه لا يمكنك البحث عن أي منفذ تريده ، فقط تلك الموجودة في القائمة ، ولا يمكن إدخال نطاقات أرقام المنافذ. إذا كان لديك موجه WiFi ، فأدخل عنوان IP لشبكتك للتحقق من المنافذ على جهاز الكمبيوتر الخاص بك وعنوان IP الخاص بالإنترنت على الإنترنت للحصول على تقرير عن منفذ التوجيه.

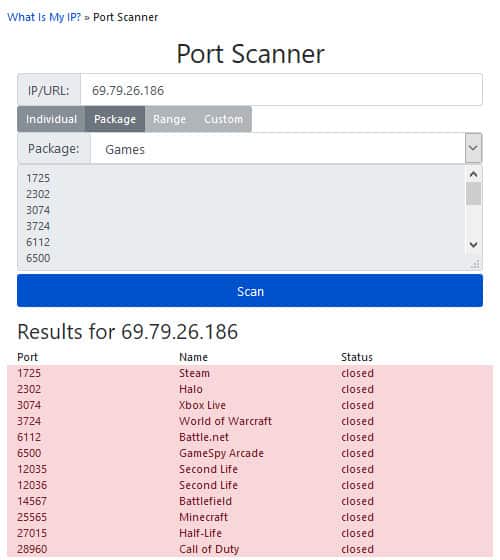

9. ما هو IP الخاص بي؟ ميناء الماسح الضوئي

ما هو IP الخاص بي؟ هي خدمة ويب شائعة جدًا لاكتشاف عنوان IP الخاص بك. يحتوي موقع الويب على عدد من الأدوات الأخرى ، بما في ذلك ماسحة المنفذ.

هذه المدقق ميناء الحرة على الانترنت لديه عدد من الميزات المفيدة. أولاً وقبل كل شيء ، إنه سريع: نتائج أرقام المنافذ المتعددة تعود في غضون ثوان. يمكنك إدخال نطاقات أرقام المنافذ وإنشاء قوائم مخصصة, على الرغم من أن هاتين الميزتين لا تتوفران إلا لأعضاء الموقع الدائمين.

ما هو عنوان IP الخاص بي الذي جاء به أداة مجانية لطيفة للغاية تمنحك الفرصة للتحقق من عنوان IP واحد ، ولكن لديه خيار فريد من نوعه يبدو أنه لم يفكر أي شخص آخر في السوق في. ويقدم المسح على موضوعات المنافذ والخدمات. وهذا ما يسمى “حزمة”. على سبيل المثال ، يمكنك اختيار ألعاب الحزمة ثم الاختبار سيشمل المنافذ التي تستخدمها منصات الألعاب الإلكترونية الرئيسية. وتشمل خيارات الحزمة الأخرى الأساسي, الذي يتحقق منافذ لأشياء مثل البريد الإلكتروني و FTP ؛ شبكة, والذي يتضمن HTTP و HTTPS و FTP (مرة أخرى) ؛ و خبيث, الذي ينظر إلى المنافذ المعروفة التي تم استخدامها من قبل البرامج الضارة والمتسللين.

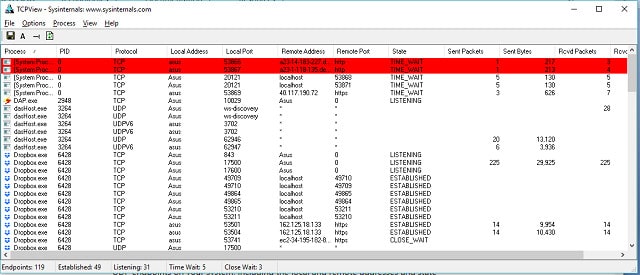

10. TCPView

TCPView متاح كبرنامج مجاني لتحميل على شبابيك. يأخذ ماسح المنفذ هذا منظورًا مختلفًا عن جميع البرامج الأخرى في هذه القائمة. بدلاً من النظر إلى المنافذ ومن ثم التحقق مما إذا كانت الخدمة نشطة على كل منها ، ينظر هذا النظام في جميع العمليات التي تعمل على الكمبيوتر ، ويسرد تلك المرتبطة بالمنافذ ، ويسرد رقم المنفذ. تحصل هذه الطريقة على تفاصيل أكثر بكثير من الفحص الخارجي. على سبيل المثال ، لم تلاحظ الماسحات الضوئية الأخرى منافذ أعلى من النطاق “المعروف” حتى من خلال بعض الماسحات الضوئية المزعومة أنها تتحقق من جميع المنافذ.

يتضمن TCPView عمليات الاستماع في المنافذ ويتم تحديث العرض كل ثانية. يمكنك إبطاء معدل اللقطة هذا وإطالة الفاصل الزمني إلى ثانيتين أو 5 ثوان. عندما تتم مواجهة عمليات جديدة ، فإنها تدخل في القائمة في سجل أخضر اللون. تبقى العمليات التي تنتهي في القائمة لفترة وجيزة مع سجل أحمر اللون. العمليات ذات الحالات المتغيرة باللون الأصفر.

تعرض الشاشة أيضًا عدد الحزم وكمية بايتات البيانات المرسلة والمستلمة على كل منفذ. على الرغم من اسمه ، يغطي TCPView أيضًا منافذ UDP.

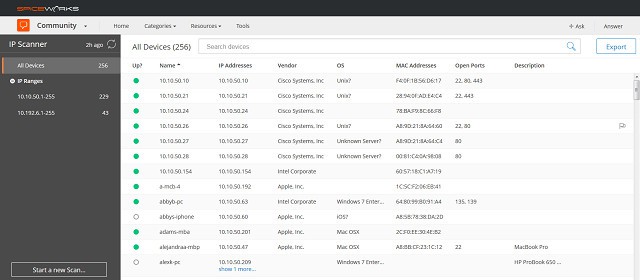

11. Spiceworks IP الماسح الضوئي

يحتوي Spiceworks IP Scanner على عنصرين. لوحة المعلومات الخاصة بالأداة متصلة ، ولكن تحتاج إلى تثبيت برنامج مراقبة صغير على جهاز الكمبيوتر الخاص بك للحصول عليه العمل.

يرسل العامل على جهاز الكمبيوتر الخاص بك البيانات المجمعة إلى خادم السحابة. يتم تشفير جميع الاتصالات بين الوكيل والخادم وتحتاج إلى التسجيل وإنشاء حساب مستخدم من أجل تسجيل الدخول ومشاهدة نتائج المسح.

سيتم تشغيل البرنامج المثبت على Ubuntu و Debian Linux وأيضًا على Windows و Mac OS. ال أداة الشبكة المجانية يمنحك الكثير من المعلومات حول جميع أجهزة الكمبيوتر في شبكتك ، أو جهاز الكمبيوتر الخاص بك فقط إذا لم يكن لديك شبكة. جميع أدوات Spiceworks مجانية ، لكنها مدعومة بالإعلانات.

بمجرد تثبيت البرنامج وإنشاء حسابك ، يمكنك تسجيل الدخول إلى لوحة القيادة من خلال متصفح. لا يمكن الوصول إلى النظام من خلال متصفح Safari. سيقوم الماسح الضوئي IP بالبحث في شبكتك واكتشاف جميع الأجهزة المتصلة بها. لكل جهاز ، سيقوم بالإبلاغ عن عنوان MAC ورؤية عنوان IP واسم المضيف والشركة المصنعة ونظام التشغيل وقائمة المنافذ المفتوحة.

إذا لم يكن لديك شبكة ، فقد تفضل استخدام Spiceworks Port Scanner و Tester. هذا ال أداة مجانية على الانترنت ويمكن الوصول إليه من أي نظام تشغيل دون الحاجة إلى تثبيت البرنامج. يتحقق Port Scanner من حالة عدد من المنافذ على الكمبيوتر الذي تدخل عنوان IP الخاص به.

عبر الإنترنت أو تثبيت?

كما ترون من قائمة ماسحات المنفذ الموصى بها, نصفهم لا يحتاجون إلى التثبيت على جهاز الكمبيوتر الخاص بك لأنهم متاحون على مواقع الويب. هذه استراتيجية جيدة لأن موقع الماسح الضوئي خارج نظامك يمنحك رؤية مناسبة لما يمكن أن يراه المتسللون والعالم الخارجي حول شبكتك ، سواء كانت شبكة منزلية أو خدمة أعمال.

يمكن أن يساعد التبديل إلى ماسح ضوئي للمنافذ بالكمبيوتر أيضًا لأنه يوضح لك العديد من العمليات التي تستمع إلى منافذ الكمبيوتر. كما ترون من أمثلة إخراج المدقق الموضح أعلاه, تعثر الشيكات عن بُعد على خدمات أقل على المنافذ مما يمكن للماسحات الضوئية المستندة إلى الكمبيوتر اكتشافها. هذا يدل على أن جدار الحماية الخاص بك يعمل على إخفاء نقاط الضعف في أمان الخدمات التي تعمل على جهاز الكمبيوتر الخاص بك. لذلك ، من الأفضل استخدام أحد هذه الأنواع من الأنظمة – عبر الإنترنت وتثبيتها.

لعبة الداما ميناء الانترنت أكثر حرية

فيما يلي بعض أدوات فحص المنافذ المجانية عبر الإنترنت التي يمكنك تجربتها:

- Portchecker.io

- هل بإمكانك رؤيتي

- تحصل على إشارة

- ميناء Ping.eu تحقق

- أدوات Pentest TCP منفذ المسح الضوئي مع Nmap

- T1 المتسوق عبر الإنترنت ميناء المسح الضوئي

هذه الخدمات عبر الإنترنت سهلة الاستخدام للغاية. إنها مثالية للشركات الصغيرة التي لا تستطيع دفع تكاليف المستشارين أو الخدمات الخارجية لمراقبة أمنهم من خارج الشبكة.

المزيد عن الموانئ

إذا كنت جديدًا على تقنية الشبكات ، فمن المفترض أن تساعدك الخلفية الصغيرة على المنافذ. الموانئ هي عناوين ، و عدد كبير منهم لديهم أغراض محددة يمكن للمتخصصين في الشبكات المتمرسين التذكر من أعلى رؤوسهم.

يعد تخصيص أرقام المنافذ لخدمات معينة معيارًا عالميًا تديره هيئة الأرقام المخصصة للإنترنت ، والتي تعرف أيضًا باسم IANA. هذه المنظمة مسؤولة أيضًا عن توزيع عناوين IP ومنع التكرار. يمكنك إلقاء نظرة على سجل أرقام منافذ IANA في موقعه على الويب.

يتم تقسيم قائمة أرقام المنافذ الطويلة جدًا إلى ثلاثة أقسام. أول 1024 منافذ (الأرقام 0 إلى 1023) تسمى “الموانئ المعروفةلأن الخدمات طويلة المدى التي يستخدمها الجميع ، مثل HTTP و IMAP ، تحتوي جميعها على أرقام منافذها داخل هذا النطاق. ليست كل الأرقام في هذا القسم قيد الاستخدام. الخدمة التي تستخدمها العديد من التطبيقات المختلفة ، مثل FTP أو خدمة اسم المجال (DNS) ، ستكون في نطاق أرقام المنافذ المعروفة.

ينتقل النطاق التالي من رقم المنفذ 1024 إلى 49151. هذه هي المنافذ المسجلة. سيتم تخصيص رقم منفذ للتطبيقات المسجلة في النطاق المسجل. على سبيل المثال ، تم تعيين منفذ ألعاب Steam عبر الإنترنت رقم المنفذ 1725.

جميع أرقام المنافذ من 49152 حتى 65535 متوفرة لأي مبرمج للاستخدام. تسمى هذه “نشر“أو”سريع الزوال” الموانئ. في كثير من الأحيان ، سوف تستمع الخدمة إلى منفذ معروف ، ولكن بعد ذلك تتحول إلى منفذ خاص بالاتفاق مع العميل المتصل. يمكّن هذا البرنامج الخفي من الاستماع إلى ذلك المنفذ المشهور ليكون متاحًا للاتصالات الأخرى أثناء استمرار المعاملة الأولى.

لذلك ، على الرغم من أن خدمة معينة تعمل على منفذ معين ، إلا أنه يمكن أيضًا الترتيب لتشغيلها على منفذ آخر مرتفع في نطاق رقم المنفذ المؤقت.

يمكن تبادل البيانات عبر شبكة إما متابعة نظام قائم على الاتصال ، يسمى TCP (بروتوكول التحكم في الإرسال) أو نموذج بدون اتصال ، يسمى UDP (بروتوكول مخطط بيانات المستخدم). تستخدم معظم عمليات المسح نظام TCP لأن UDP لا يوجد لديه تحكم في الاتصال ويتوقع عدم وجود رسائل شكر أو رسائل خطأ مرة أخرى. هذه الاستجابات من الخادم تجعل مسح المنفذ ممكنًا.

قائمة المنافذ الأكثر استخدامًا

يتم سرد بعض المنافذ الأكثر استخدامًا في الجدول أدناه مع الخدمة التي تلبيها.

| 20 | FTP (بروتوكول نقل الملفات) قناة البيانات |

| 21 | FTP (بروتوكول نقل الملفات) قناة التحكم |

| 22 | SSH (شل الآمنة) |

| 23 | تلنت |

| 25 | SMTP (بروتوكول نقل البريد البسيط) |

| 37 | بروتوكول الوقت |

| 43 | الذي هو |

| 53 | نظام أسماء النطاقات DNS |

| 69 | TFTP (بروتوكول نقل الملفات التافهة) |

| 79 | بروتوكول الاصبع |

| 80 | HTTP (بروتوكول نقل النص التشعبي) |

| 88 | كيربيروس |

| 109 | POP2 (بروتوكول مكتب البريد الخامس) |

| 110 | POP3 (بروتوكول مكتب البريد الخامس) |

| 115 | SFTP (بروتوكول نقل الملفات الآمن) |

| 123 | NTP (بروتوكول وقت الشبكة) |

| 143 | IMAP (بروتوكول الوصول إلى رسائل الإنترنت) |

| 161 | SNMP (بروتوكول إدارة الشبكة البسيطة) |

| 162 | SNMP (بروتوكول إدارة الشبكة البسيطة) مصيدة |

| 179 | BGP (بروتوكول بوابة الحدود) |

| 194 | IRC (دردشة ترحيل الإنترنت) |

| 443 | HTTPS (بروتوكول نقل نص تشعبي آمن) |

| 464 | Kerberos إعادة تعيين كلمة المرور |

| 465 | SMTPS (بروتوكول نقل البريد البسيط عبر SSL) |

| 514 | Sylog |

| 530 | استدعاء إجراء عن بُعد (RPC) |

| 543 | تسجيل الدخول Kerberos |

| 544 | kshell (قذيفة Kerberos عن بعد) |

| 554 | RTSP (بروتوكول التحكم في الوقت الحقيقي) |

| 993 | IMAPS (بروتوكول الوصول إلى الرسائل عبر الإنترنت عبر طبقة المقابس الآمنة) |

| 995 | POP3S (بروتوكول مكتب البريد 3 عبر طبقة المقابس الآمنة) |

فتح وإغلاق المنافذ المحظورة وغير المحظورة

“افتح“المنفذ ليس هو نفسه”الملغى حظره“الميناء” و “مغلق“المنفذ ليس هو نفسه”مسدود” ميناء. يحتوي المنفذ المفتوح ببساطة على عملية مرتبطة به. هذه العمليات جزء من الخدمة. يطلق عليهم “الشياطين“ويتم تشغيلها بشكل مستمر في فحص حلقة صغيرة جدًا لمعرفة ما إذا كانت الحزمة الموجهة إلى منفذ معين قد وصلت إلى الكمبيوتر. هذا هو السبب في أنه من المهم أن أرقام المنافذ معروفة عالميا. ال الموانئ المعروفة يعني أن أي شخص يكتب نسخته الخاصة من خدمة معينة ، مثل برنامج FTP ، يجب عليه فقط التحقق من الحزم التي تصل إلى رقم منفذ تلك الخدمة.

سوف ينفصل البرنامج عن الحلقة ويستمر في متابعة أسطر التعليمات البرمجية عند وصول رسالة برقم المنفذ الصحيح. وبالتالي, إذا كان المنفذ مفتوحًا ، فهذا يعني أن هناك خفيًا يتحقق من رقم المنفذ هذا مرارا وتكرارا. لإغلاق منفذ ، يمكنك فقط إيقاف هذه العملية. أ “المنفذ مغلق“يعني فقط عدم وجود برنامج متكرر يدور حول انتظار ظهور رقم المنفذ في حزمة.

أ “ميناء محظور“قد تكون مفتوحة أو قد تكون مغلقة. يتم تنفيذ الكتلة بواسطة جدار الحماية. إذا كان هناك برنامج خفي قيد التشغيل وينتظر رقم منفذ معين ، فسيظل ينتظر إلى الأبد إذا رفض جدار الحماية السماح من خلال الحزم الموجهة إلى رقم المنفذ المحدد. في هذا المثال ، المنفذ مفتوح ، لكن تم حظره. إلى فتح هذا المنفذ, سيكون عليك ضبط قواعد جدار الحماية للسماح لك من خلال حركة المرور الموجهة مع رقم المنفذ هذا.

إذا كانت العملية التي تنتظر رسالة تحتوي على رقم منفذ معين موجودة على جهاز كمبيوتر خلف جهاز توجيه ، فقد تضطر إلى توجيه الموجه لتوجيه حركة المرور لهذا المنفذ. هذه العملية تسمى “ميناء الشحن”.

أنواع عمليات فحص المنافذ

لعبة الداما ميناء الأساسية

فحص المنفذ القياسي يرسل الاتصال() الأمر إلى كل رقم المنفذ بدوره. هذا الأمر يعمل فقط مع منافذ TCP. إذا تلقى إقرار بطلب للاتصال برقم منفذ واحد ردًا ، فإن الماسحة الضوئية تسجل ذلك الميناء مفتوح, وهذا يعني أن هناك الاستماع الخفي.

إذا أراد أحد المتطفلين محاولة الوصول إلى جهاز الكمبيوتر الخاص بك ، فلا فائدة من إرسال محاولات التسلل إلى رقم منفذ لا يحصل على استجابة من البرنامج الخفي. سيكون مجرد مضيعة للوقت.

قد تفضل المتسللين أرقام منافذ معينة. تحتوي بعض الفيروسات على منفذ محدد مكتوب فيها, وشركات مكافحة الفيروسات علمتهم. في تلك الحالات, يتم تحديث برنامج جدار الحماية ونهاية نجاح الفيروس. سيحاول القراصنة بعد ذلك العثور على منفذ مختلف وإعادة كتابة الفيروس. عندها ربما يربح الفيروس اسمًا مختلفًا من مجتمع مكافحة الفيروسات.

تذكر أنه مع العديد من الخدمات, يتم الاتصال الأولي على منفذ معروف ومن ثم يتم نقله إلى رقم منفذ سريع الزوال. نظرًا لأن الفيروسات عمليات تلقائية ، فستتمتع كل منها بمنفذها المؤقت المفضل. لذلك ، إذا اكتشفت أن أحد المنافذ الخاصة مفتوح, قد يكون هذا مؤشرا على أن جهاز الكمبيوتر الخاص بك مصاب بالفعل.

القوية

عندما يركز المسح الضوئي فقط على مجموعة من أرقام المنافذ بدلاً من جميع 65536 ، فإن هذا البحث يسمى “ستروب.إن إجراء عمليات مسح منتظمة لجميع المنافذ يمكن أن يثير إنذارًا ، لذا فإن قصر الفحص على عدد صغير من المنافذ يمكن أن يبقي الفحص تحت الرادار. يتم تسجيل كل طلب اتصال, حتى انفجار مفاجئ لطلبات الاتصال يدل على أن هناك شيء غير مرغوب فيه يجري. ستقوم الشبكات التي تدير أنظمة منع التسلل بحجب جميع الأنشطة تلقائيًا عن عنوان IP معين في حالة اكتشاف مسح المنفذ.

مسح الشبح

طريقة الشبح التي يستخدمها بعض المتسللين لتجنب الحصول على المحظورة هي إجراء الفحص ببطء شديد على مدى عدة أيام. تميل الشبح إلى أن تكون الومضات لأن قصر عدد طلبات الاتصال على المنافذ التي يعرفها المتسلل هو رهان جيد يقلل الوقت الذي يستغرقه الفحص البطيء.

طلب اتصال غير مكتمل أو طلبات اتصال موزعة على عدة حزم هي أساليب التخفي الأخرى.

SYN المسح الضوئي

تتكون عملية الاتصال من ثلاث رسائل. يرسل العميل أ SYN رسالة والخادم يرسل مرة أخرى SYN-ACK. يرد العميل على SYN-ACK مع ال ACK. هذه العملية من ثلاث مراحل هي مفيدة جدا للمتسللين و SYN الفيضان يستخدم عادة كاعتداء على رفض الخدمة. وذلك لأن الخادم سينتظر فترة زمنية قصيرة حتى تعود ACK. يمكن أن تؤدي فترة الانتظار القصيرة هذه ، جنبًا إلى جنب مع عدد كبير من SYNs ، إلى حدوث ما يكفي من التأخير الذي تستغرقه الطلبات الحقيقية قبل تقديمه.

من شأن الفيضان SYN تسجيل إنذار على جهاز كمبيوتر. ومع ذلك, SYN واحدة فقط على كل منفذ لا يتم تسجيلها. وذلك لأن معظم الأنظمة لا تسجل إلا نجاحًا ، ولكن بعد ذلك طلب اتصال غير نشط يتكون من عملية SYN / SYN-ACK / ACK التي يتم تنفيذها بواسطة الأمر TCP connect ().

لذلك ، يرسل فحص SYN رسالة SYN. إذا استقبل SYN-ACK ، فإنه يعرف أن المنفذ مفتوح. إذا لم تعد SYN-ACK ، فهذا يعني أن المنفذ مغلق. في كلتا الحالتين ، فإنه لا يرسل رسالة ACK.

مسح تجزئة الحزمة

يمكن خداع بعض أنظمة كشف التسلل وجدران الحماية تفحص الحزمة المجزأة. هذا بسبب العديد من هذه الأنظمة تعمل على طبقة النقل, البحث عن “التوقيعات” ، أو أنماط السلوك في الحزم الواردة. العمل على مستوى النقل يعني أن قواعد الكشف لجدار الحماية أو IDS لن تتعرف على طلب مجزأ.

ومع ذلك, يتم تقسيم طلب الانقسام بواسطة TCP عند إعداد الرسائل لتمريرها إلى التطبيق. وبالتالي ، تتواصل أجزاء الطلب نظرًا لأنها لا تنظر إلى جدار الحماية مثل طلب الاتصال. ومع ذلك, بحلول الوقت الذي يصل فيه الطلب إلى البرنامج الخفي ، يعد طلب اتصال يمكن التعرف عليه بالكامل.

ستفحص بعض جدران الحماية في السوق الحزم في شكلها المعاد تشكيله. في هذه الحالات ، يتم تتبع تقنية تجزئة الحزمة. ومع ذلك ، فإن التخزين المؤقت وترتيب الحزم بواسطة جدار الحماية أمر نادر الحدوث لأن تلك الإجراءات تبطئ الشبكة.

مسح فارغة

يعد الفحص NULL طريقة لاختبار منافذ UDP. حقيقة, هو فقط عن الطريقة الوحيدة للتحقق من منافذ UDP لأن الغرض الكامل من UDP هو عدم وجود أي ردود يتم إرسالها مرة أخرى بواسطة البروتوكول. ومع ذلك, إرسال UDP “مخطط بيانات” فارغ قد تحصل أو لا تحصل على استجابة خطأ من عملية الاستماع. هو أكثر احتمالا ل استفزاز رسالة من بروتوكول آخر إذا تم إغلاق هذا المنفذ. هذا هو بروتوكول ICMP, التي لديها القدرة على إعادة “ميناء غير قابلة للوصول“رسالة.

يمكن استخدام نفس الأسلوب لاختبار منافذ TCP باستخدام “قطعة” TCP فارغة, تشير أي رسالة فارغة لا تحصل على استجابة “لا يمكن الوصول إلى المنفذ” إلى أن المنفذ مفتوح. ومع ذلك ، فقد أصبح برنامج مراقبة الشبكة ومسؤولي النظام من الحكمة لهذه الخدعة و معظم أنظمة الشبكات تحد الآن من رسائل ICMP “لا يمكن الوصول إلى المنفذ” إلى عدد معين في اليوم ، أو مجرد إرسال واحد من أصل كل ناستجابة ال. لذا فإن عدم وجود استجابة لا يعني دائمًا أن المنفذ مفتوح ، وأن طريقة المسح أصبحت غير موثوقة.

مسح عيد الميلاد

يحتوي مقطع TCP على مقطع مختزل من البتات التي تم تعيينها على 1 للإشارة إلى شروط معينة لطلبات الاتصال. في فحص TCP NULL ، يتم تعيين كل هذه البتات على الصفر ، والتي لا تخبر الخادم بأي شيء. في مسح عيد الميلاد, يتم إرسال كل هذه البتات إلى 1 ، وهو gobbledygook لأن بعض البتات تكون متبادلة.

يجب أن يثير فحص XMAS رسالة خطأ من منفذ مفتوح والصمت من منفذ مغلق. ومع ذلك, هذا النوع من الفحص لا ينتج عنه دائمًا نتائج صحيحة لأنه قد يتم إرسال رسالة خطأ ولكن تضيع في الطريق. أيضا, أنظمة التشغيل المختلفة لها سياسات مختلفة استجابة لمسح XMAS, لذلك لا ترسل هذه الحزم دائمًا رسائل خطأ مرة أخرى حتى إذا كان المنفذ مفتوحًا.

فحص FIN

يشبه فحص FIN فحص NULL ومسح XMAS بسبب تم تصميمه ليكون خاطئًا عن عمد ويستفز رسالة خطأ. تغلق رسالة FIN TCP اتصالًا ، لذلك إذا تم إرساله إلى منفذ لا يوجد اتصال به ، فمن الواضح أنه خطأ.

خصوصية هذا النوع من الرسائل هو أنه يتم التعامل معها من قبل نظام التشغيل وليس عن طريق الخفي على المنفذ. الاتفاقية هي ذلك إذا تم إرسال رسالة FIN إلى منفذ مفتوح لا يوجد اتصال بها ، فإن البرنامج الخفي يتجاهلها, ويرسل أي رد. ومع ذلك, إذا تم إرسال رسالة FIN إلى منفذ مغلق ، فسيرسل نظام التشغيل رسالة RST مرة أخرى. لا توجد استجابة إلى FIN تعني أن المنفذ مفتوح ويعني RST أن المنفذ مغلق.

ACK المسح الضوئي

هذا شيء آخر تقنية طلب مشوهة الذي يثير استجابة RST من نظام التشغيل نيابة عن المنافذ المغلقة والصمت من المنافذ المفتوحة. سوف تتذكر أن رسالة ACK هي المرحلة الأخيرة في عملية SYN / SYN-ACK / ACK لتأسيس اتصال بموجب قواعد TCP. وبالتالي, إن وصول ACK قبل SYN هو مجرد هراء وسوف يتجاهله منفذ مفتوح.

قضايا المسح الميناء

سوف تصادف بعض الإعدادات الأخرى في أجهزة فحص المنافذ الموجودة ميزات إضافية بدلا من تقنيات المسح الضوئي. وتشمل هذه الاختبارات Ping و Traceroute والشيكات RPC وبصمات أصابع نظام التشغيل وفحص دقة DNS.

هذه هي ميزات لطيفة و فهي تشير إلى أن منتجي مدقق المنفذ يحاولون إنشاء محلل لحركة مرور الشبكة بدلا من مجرد الماسح الضوئي منفذ واضحة.

تعيين المنفذ ، إعادة توجيه المنفذ ، تشغيل المنفذ

تعيين المنفذ هو وظيفة أجهزة التوجيه التي تمارس ترجمة عنوان الشبكة (NAT). يمكّن NAT العديد من أجهزة الكمبيوتر على الشبكة من استخدام نفس عنوان IP العام على الإنترنت. تقوم بوابة الشبكة بتعريف كل كمبيوتر على الشبكة عن طريق رقم المنفذ ، والذي يتم تثبيته في نهاية عناوين IP على الرسائل الصادرة. عندما تأتي استجابة إلى رقم المنفذ ، تعرف البوابة على الكمبيوتر المقصود بالرسالة.

تعيين منفذ هو شكل من أشكال NAT ، وهو ما يسمى ترجمة عنوان الميناء (تربيتة). يمكّن ذلك أجهزة الكمبيوتر على الشبكة من إرسال طلبات برقم منفذ في نهاية العنوان المصدر. تستبدل البوابة من رقم المنفذ هذا بديلاً يمثل عنوان الشبكة للكمبيوتر الأصلي ورقم المنفذ في الطلب الأصلي. كما دعا ميناء رسم الخرائط ميناء الشحن.

تشغيل الميناء يمكّن الكمبيوتر على الشبكة من تخصيص رقم منفذ إضافي على بوابة NAT لنفسه. مثال على ذلك هو المنفذ الذي يتم تشغيله اللازم لمحادثة ترحيل الإنترنت (IRC). عندما يتصل كمبيوتر على الشبكة بمضيف بعيد لجلسة IRC ، يجب عليه إرسال الطلب إلى رقم منفذ معين ، وسيقوم المضيف بالاتصال مرة أخرى على رقم منفذ مختلف (113) للتحقق. لذلك عندما يخرج الطلب الأصلي ، يخطر المرسل البوابة الخاصة به بأنه يريد استقبال حركة المرور الواردة على المنفذ 113. عندما تتلقى البوابة رسالة إلى رقم المنفذ ، يعيد توجيهها إلى كمبيوتر الشبكة ، مع الاحتفاظ برقم المنفذ 113 في رأس. هذا الوصول نشط فقط لفترة قصيرة.

خيارات المدقق المنفذ

بعض الأحيان, يستغرق لص لصًا, لذلك التفكير مثل القراصنة واستخدام تقنيات “القبعة البيضاء” القرصنة سوف تساعدك على الحفاظ على جهاز الكمبيوتر الخاص بك وشبكتك آمنة. جرب مدقق منفذ مجاني للحصول على فكرة عن الخدمات التي يمكن أن تقدمها نقاط الدخول للمتسللين. تذكر تجربة كل من البرنامج المثبت والخدمة عبر الإنترنت للحصول على نظرة عامة كاملة على أنشطة المنفذ لديك.

قراءة متعمقة

أدلة الشبكات المقارنة

- أفضل أدوات كشف التسلل الشبكة

- 8 أفضل المتشممون ومحللات الشبكات لعام 2023

- أفضل برامج وأدوات مراقبة النطاق الترددي المجانية لتحليل استخدام حركة مرور الشبكة

- أفضل 10 أدوات مراقبة LAN لعام 2023

- الدليل النهائي ل DHCP

- الدليل النهائي ل SNMP

- الدليل النهائي لإدارة الأجهزة المحمولة (MDM) في عام 2023

- الدليل النهائي ل BYOD في عام 2023

- أفضل 10 إدارة الخادم & أدوات الرصد لعام 2023

- أفضل برامج تحليل ومجمعي NetFlow المجانية لنظام التشغيل Windows

- 6 من أفضل الماسحات الضوئية لشبكة الضعف المجانية وكيفية استخدامها

معلومات أخرى عن مراقبة الشبكة

- ويكيبيديا: ميناء الماسح الضوئي

- الهدف الفني: منفذ المسح الضوئي

- Lifewire: مقدمة لمسح الميناء

الصورة: LEGO Advent Calendar اليوم 9 من جاي ريد عبر فليكر. مرخص بموجب CC BY-SA 2.0

ويعرض قائمة بجميع المنافذ المفتوحة والمغلقة على الأجهزة المتصلة بالشبكة. يمكن للمستخدمين تحديد نطاق البحث والمنافذ التي يرغبون في فحصها. يمكن أيضًا تخصيص الإعدادات لتحديد الوقت الذي يستغرقه المسح وعدد المحاولات التي يتم فيها المسح. يعد SolarWinds Free Port Scanner أداة مجانية وسهلة الاستخدام لمسح المنافذ والتحقق من أمان الشبكة.