اختبارات الاختراق ، أو اختبارات القلم كما هي معروفة بالعامية ، تتكون أساسًا من القرصنة أو الهجوم الإلكتروني على النظام الخاص بك بحيث يمكنك تحديد ما إذا كان هناك أي نقاط ضعف التي يمكن استغلالها من قبل أطراف ثالثة.

تُستخدم هذه العملية لتقوية جدار الحماية الخاص بتطبيقات الويب ، وهي توفر قدرًا كبيرًا من الرؤية التي يمكن استخدامها لتحسين أمان نظامنا ، وهو أمر حيوي لأي نوع من المؤسسات. تعتبر اختبارات القلم ببساطة أكثر فاعلية وكفاءة بمساعدة الأدوات المتخصصة ، ولهذا السبب اليوم سوف نستكشف أفضل التجارب الموجودة هناك.

نحن ندخل في التفاصيل حول كل أداة من الأدوات أدناه ، ولكن في حال كان لديك الوقت فقط لملخص سريع ، فإليك هنا قائمة من أفضل أدوات اختبار الاختراق:

- الماسح الضوئي Netsparker (GET DEMO) يمكن التعامل مع العمليات واسعة النطاق ، ويستخدم الأتمتة للتحقق من ايجابيات كاذبة.

- ماسح Acunetix (GET DEMO) أداة البقعة مع الكثير من الأتمتة ، يمكن اكتشاف وإصلاح المشاكل قبل ظهورها.

- مخطط الشبكة (NMAP) أداة مجانية ومفتوحة المصدر لاكتشاف الشبكة والتدقيق الأمني.

- Metasploit Lأداة سطر أوامر خفيفة الوزن ، مضمونة لتقييم وإبقائك على قمة التهديدات.

- لحم بقري أداة قوية لسطر الأوامر ، رائعة لمراقبة “الباب المفتوح” للشبكة – أي متصفح – لأي سلوك غير عادي.

- إيثار ريال يحل محلل بروتوكول الشبكة الموثوق به مع واجهة مستخدم معروفة الكثير من الطاقة.

- w3af محلل بروتوكول الشبكة القائم على بيثون مع ميزات مماثلة ل Wireshark ، ولكن قابل للتمديد للغاية.

- ماسح Acunetix أداة البقعة مع الكثير من الأتمتة ، يمكن اكتشاف وإصلاح المشاكل قبل ظهورها.

- جون الخارق عظيم تكسير كلمة المرور لسطر الأوامر لاختبار مدى تأمين كلمات مرور المستخدم على شبكتك.

- ايركراك يركز أساسا على الأمن واي فاي ونقاط الضعف المعروفة.

- تجشؤ جناح القلم اختبار مجموعة شاملة من الأدوات ، رائعة لتحليل وتتبع حركة المرور بين الخوادم ومتصفحات العملاء.

الهدف من اختبار القلم ليس فقط العثور على عناصر مستضعفة في نظام الأمان الخاص بك ولكن أيضًا في العثور عليها تحقق من توافق سياسة الأمان الخاصة بك في مؤسستك, قياس الوعي ونطاق أي قضايا أمنية, ولإلقاء نظرة على إمكانية وقوع الكوارث في شبكتك في حالة حدوث هجوم إلكتروني حقيقي من كيان أجنبي.

انظر أيضًا: دورات لتعلم القرصنة الأخلاقية عبر الإنترنت

في جوهرها ، يسمح لك اختبار الاختراق بالكشف عن نقاط الضعف التي ربما لم تفكر فيها بطريقة أخرى. غالبًا ما تتعثر المؤسسات في طرقها (أو تصبح ببساطة غير مبالية) ، لكن اختبار القلم يقدم منظوراً غير متحيزًا وجديدًا سينتج عنه تحسينات قوية واعتماد نهج أكثر نشاطًا.

أفضل 10 أدوات اختبار القلم

بالنظر إلى أن اختبار الاختراق يهدف إلى توفير مثل هذه المعلومات المهمة ، يعتمد نجاحها على استخدام الأدوات المناسبة. هذه مهمة معقدة ، لذا فإن الأدوات الآلية تجعل الأمر أسهل وأكثر فعالية بالنسبة للاختبار لتحديد الأخطاء. لذلك ، دون مزيد من اللغط ، فيما يلي أهم 10 أدوات لاختبار القلم (بدون ترتيب معين) ، وفقًا لتحليلنا المتعمق:

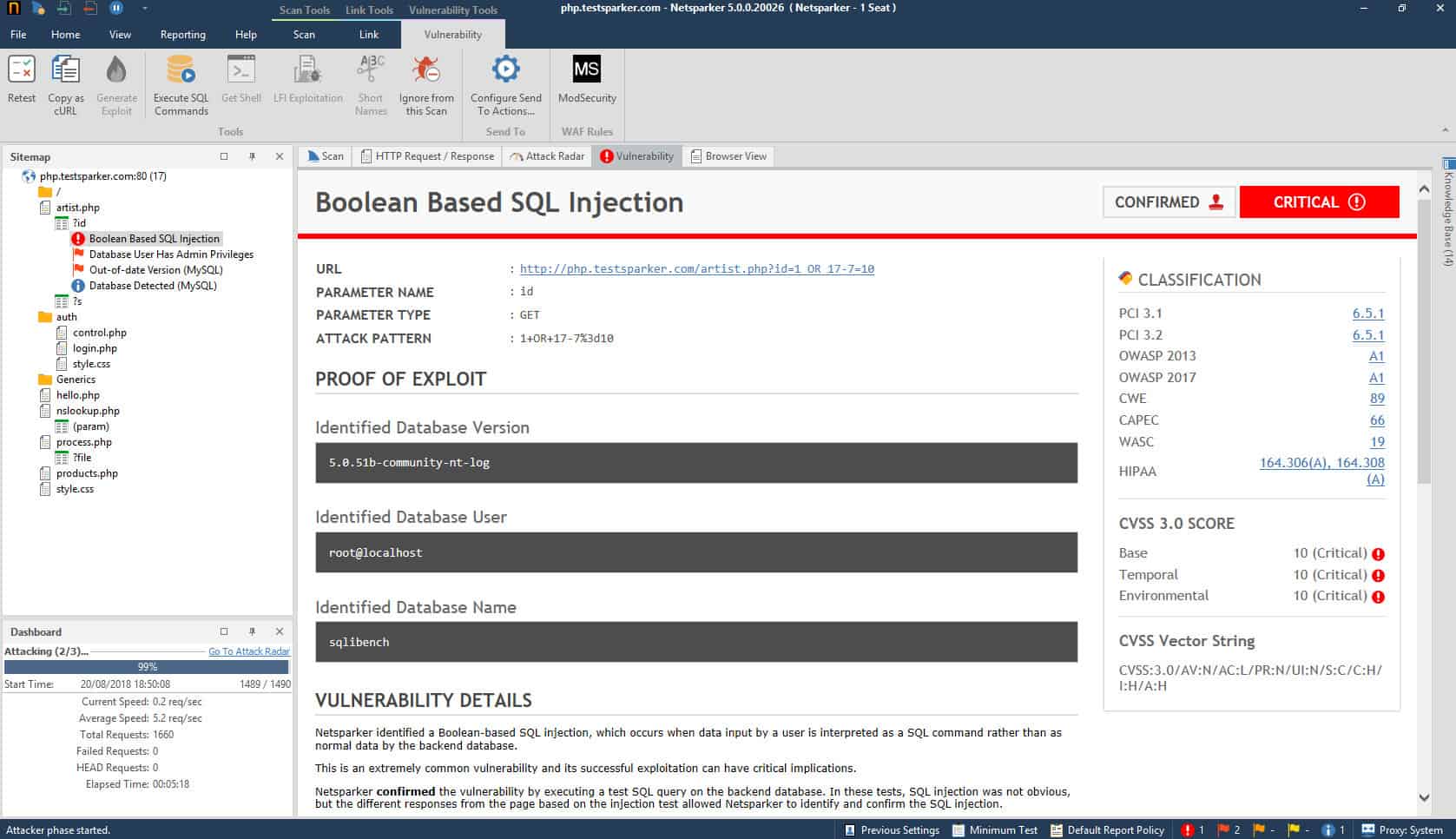

1. Netsparker Security Scanner (GET DEMO)

ال Netsparker تطبيق الويب لاختبار القلم التلقائي بالكامل. لقد أصبح شائعًا جدًا نظرًا لحقيقة أن المطورين يمكنهم استخدام هذا على العديد من المنصات المختلفة لمواقع الويب بالكامل ، بما في ذلك خدمات الويب وتطبيقات الويب. يمكنه تحديد كل ما يحتاج اختبار القلم إلى معرفته لإجراء تشخيص مستنير – من حقن SQL إلى البرمجة النصية عبر المواقع.

من الخصائص الأخرى التي تجعل هذه الأداة شائعة للغاية هي أنها تتيح لمختبري القلم فحص ما يصل إلى 1000 تطبيق ويب في نفس الوقت مع السماح للمستخدمين بتخصيص عمليات فحص الأمان لجعل العملية قوية وأكثر فاعلية. التأثير المحتمل للضعف متاح على الفور. يستفيد من نقاط الضعف بطريقة للقراءة فقط. يضمن المسح القائم على الأدلة أن يكون فعالًا ، بما في ذلك إنتاج تقارير التوافق بين ميزات رائعة أخرى ، بما في ذلك القدرة على العمل مع أعضاء متعددين للتعاون ، مما يسهل تبادل النتائج ؛ ليست هناك حاجة لإعداد أي شيء إضافي نظرًا لأن المسح التلقائي. يمكنك التسجيل على موقعه على الانترنت لعرض تجريبي مجاني.

برنامج Netsparker Security ScannerRegister للحصول على عرض توضيحي مجاني

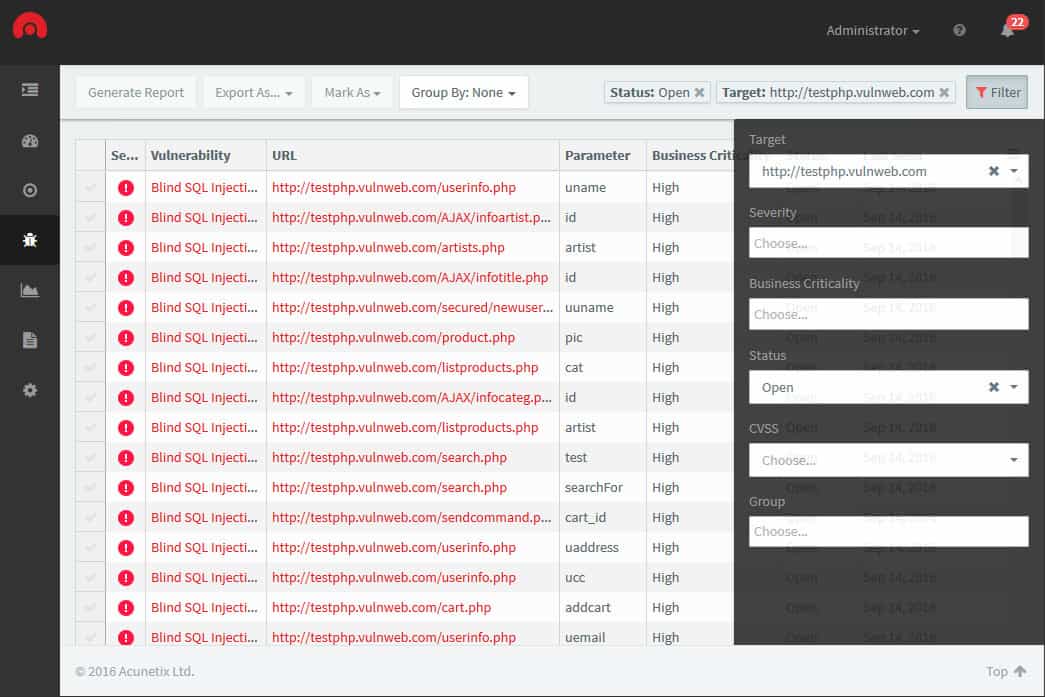

2. Acunetix الماسح الضوئي (GET DEMO)

هذه أداة تلقائية أخرى تتيح لك إكمال اختبارات القلم دون أي عيوب. يمكن للأداة مراجعة تقارير الإدارة المعقدة والمشكلات ، ويمكنها معالجة العديد من نقاط الضعف في الشبكة. كما أنه قادر على تضمين نقاط الضعف خارج النطاق. ال ماسح Acunetix يدمج أيضا بتتبع القضية و WAFs ؛ إنها بالتأكيد الأداة التي يمكنك الاعتماد عليها لأنها واحدة من أكثر الأدوات تقدمًا في هذه الصناعة. واحدة من إنجازاته تتويج هو معدل اكتشاف عالية بشكل استثنائي.

هذه الأداة مذهلة ، حيث تغطي أكثر من 4500 نقطة ضعف. تسجيل تسلسل تسجيل هو سهل الاستخدام. يقوم بمسح المناطق المحمية بواسطة كلمات المرور. تحتوي الأداة على تقنية AcuSensor وأدوات الاختراق اليدوي واختبار الضعف المدمج. يمكنه الزحف إلى آلاف من صفحات الويب بسرعة وأيضًا تشغيله محليًا أو من خلال حلول السحابة. يمكنك التسجيل للحصول على عرض توضيحي مجاني على موقعه على الويب.

Acunetix ScannerRegister للحصول على عرض توضيحي مجاني

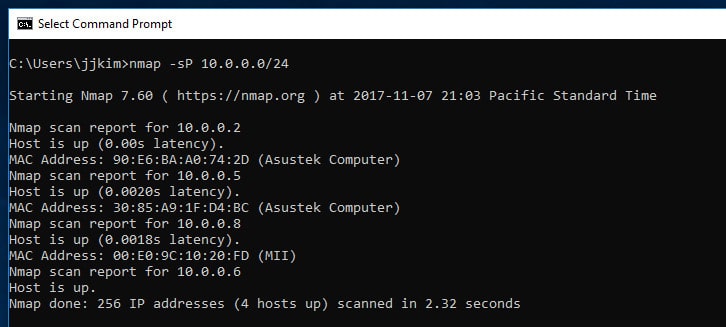

3. مخطط الشبكة (NMAP)

يعد NMAP أداة رائعة لاكتشاف أي نوع من الضعف أو الثقوب في شبكة المؤسسة. بالإضافة إلى ذلك ، إنها أيضًا أداة رائعة لأغراض التدقيق. ما تفعله هذه الأداة هو أخذ حزم البيانات الأولية وتحديد المضيفين المتاحين على جزء معين من الشبكة ، وما هو نظام التشغيل قيد الاستخدام (ويعرف أيضًا باسم بصمة الإصبع) ، وتحديد الأنواع والإصدارات المختلفة من جدران الحماية لحزم البيانات أو عوامل التصفية التي يستضيفها مضيف معين يستخدم.

تمامًا مثل الاسم ، فإن هذه الأداة تنشئ خريطة افتراضية شاملة للشبكة ، وتستخدمها لتحديد جميع نقاط الضعف الرئيسية التي يمكن الاستفادة منها بواسطة المهاجم الإلكتروني. NMAP مفيد لأي مرحلة من مراحل عملية اختبار الاختراق. أفضل للجميع ، إنه مجاني.

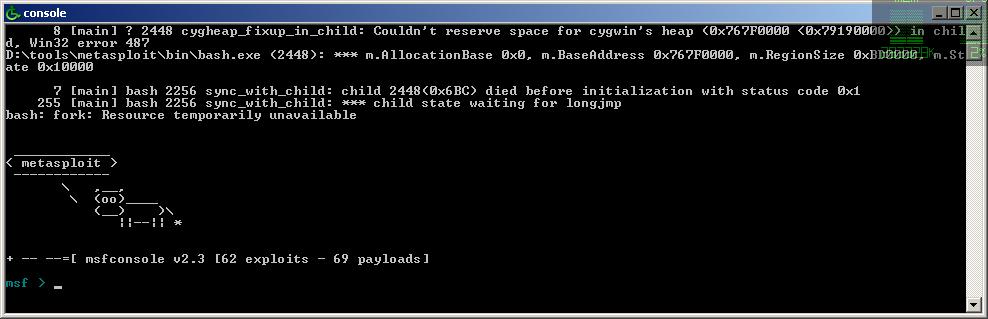

4. Metasploit

Metasploit هي أداة استثنائية لأنها في الواقع مجموعة من العديد من أدوات اختبار القلم ، والأمر الرائع أنها تستمر في التطور والنمو لمواكبة التغييرات التي تحدث باستمرار. يُفضل هذه الأداة من قِبل كل من محترفي الأمن السيبراني والمتسللين الأخلاقيين المعتمدين ، وهم يساهمون بمعرفتهم في النظام الأساسي لمساعدتها على النمو ، وهو أمر رائع. يتم تشغيل Metasploit بواسطة PERL ، ويمكن استخدامه لمحاكاة أي نوع من اختبارات الاختراق التي تحتاج إليها. بالإضافة إلى ذلك ، فإن Metasploit قابل للتخصيص ولديه عملية من أربع خطوات فقط ، لذلك فهو سريع للغاية.

ستساعدك الميزات المتاحة في تحديد عمليات الاستغلال المعبأة مسبقًا التي يجب عليك استخدامها ، كما تتيح لك تخصيصها ؛ يمكنك أيضًا تكوينها بعنوان IP ورقم منفذ بعيد. والأكثر من ذلك ، يمكنك أيضًا تكوين الحمولة باستخدام عنوان IP ورقم المنفذ المحلي. يمكنك بعد ذلك تحديد الحمولة التي ترغب في نشرها قبل بدء الاستغلال على الهدف المقصود.

يدمج Metasploit أيضًا أداة تدعى Meterpreter ، والتي تعرض جميع النتائج عند حدوث استغلال ، مما يعني أنه يمكنك تحليل النتائج وتفسيرها دون عناء وصياغة الاستراتيجيات بكفاءة أكبر.

ذات الصلة: Metasploit الغش ورقة

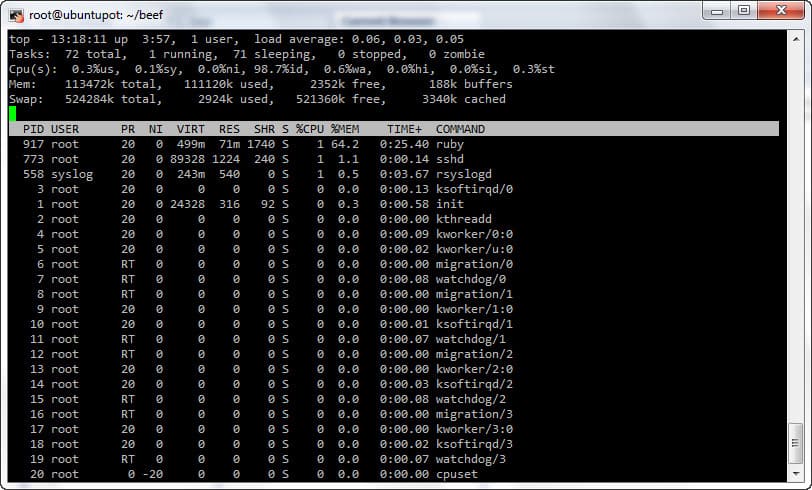

5. لحوم البقر

هذا النوع من أدوات اختبار القلم هو الأنسب للتحقق من متصفحات الويب لأنه مصمم لمكافحة الهجمات التي تنقلها الويب. هذا هو السبب في أنه يميل إلى الاستفادة من عملاء الهواتف المحمولة أكثر من غيرها. تستخدم هذه الأداة GitHub للعثور على نقاط الضعف ، وأفضل شيء في هذه الأداة هو أنها تستكشف نقاط الضعف خارج محيط الشبكة ونظام العميل. فقط ضع في اعتبارك أن هذا مخصص لمتصفحات الويب على وجه التحديد لأنه سيبحث في نقاط الضعف ضمن سياق مصدر واحد. يتصل بالعديد من متصفحات الويب ويسمح لك بتشغيل وحدات الأوامر الموجهة.

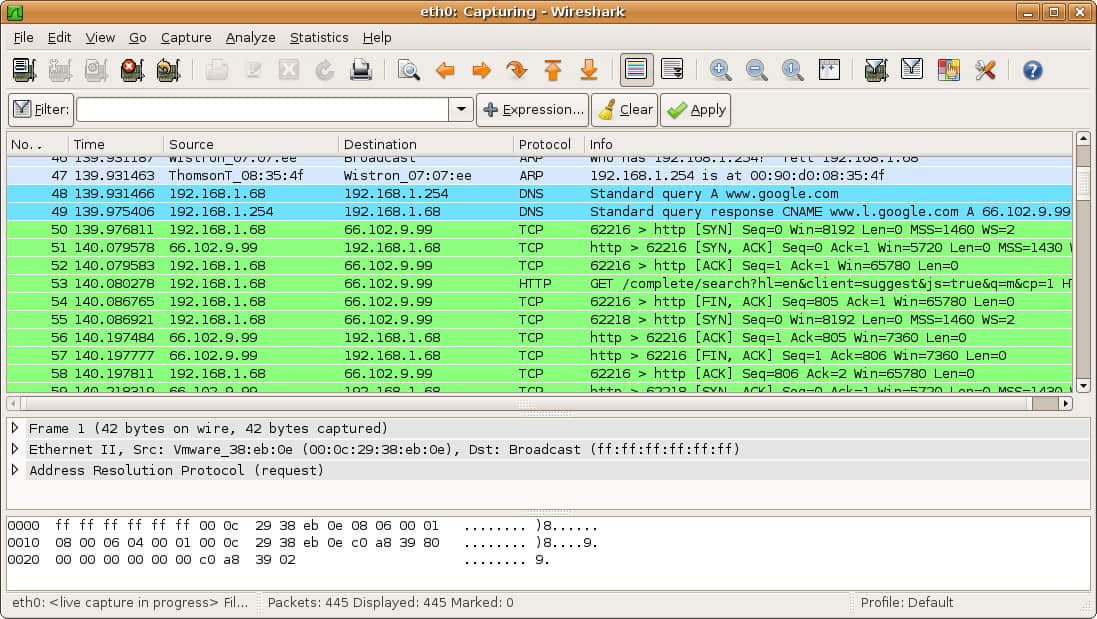

6. Wireshark

Wireshark عبارة عن بروتوكول شبكة ومحلل حزم بيانات يمكنه اكتشاف نقاط الضعف الأمنية في الوقت الفعلي. يمكن جمع البيانات المباشرة من البلوتوث و Frame Relay و Ipsec و Kerberos و IEEE 802.11 وأي اتصال يعتمد على الإيثرنت وغير ذلك الكثير.

أكبر ميزة توفرها هذه الأداة هي أن نتائج التحليل يتم إنتاجها بطريقة تمكن العملاء من فهمها للوهلة الأولى. يمكن لمختبري القلم القيام بالعديد من الأشياء المختلفة باستخدام هذه الأداة ، بما في ذلك الترميز اللوني ، لتمكين إجراء تحقيق أعمق ، وعزل حزم البيانات الفردية ذات الأولوية العليا. تأتي هذه الأداة في متناول اليد عندما يتعلق الأمر بتحليل مخاطر الأمان الملازمة للمعلومات والبيانات المنشورة على النماذج على التطبيقات المستندة إلى الويب.

المتصله: Wireshark الغش ورقة

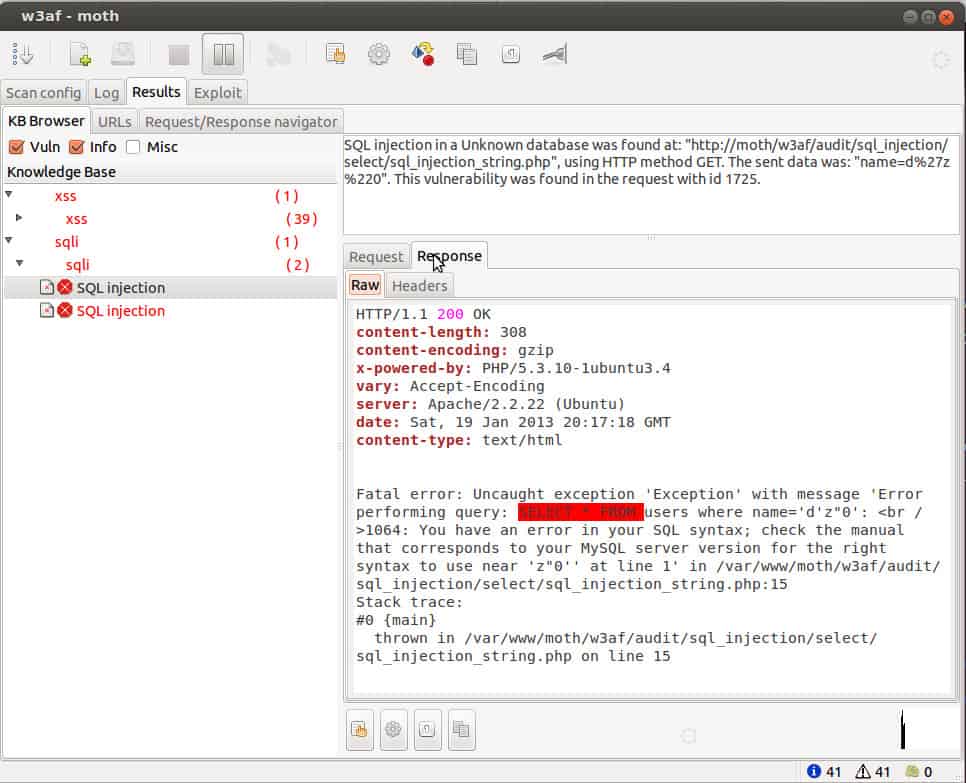

7. w3af (هجوم تطبيق الويب وإطار التدقيق)

تم إنشاء مجموعة اختبار الاختراق هذه بواسطة نفس مطوري Metasploit ، وهدفها هو العثور على أي ضعف أمان قد يكون موجودًا في التطبيقات المستندة إلى الويب وتحليله واستغلاله. الحزمة كاملة وتتميز بالعديد من الأدوات ، بما في ذلك تزوير وكيل المستخدم ورؤوس مخصصة للطلبات وتسمم ذاكرة التخزين المؤقت لـ DNS أو خداع DNS والعديد من أنواع الهجمات الأخرى.

ما يجعل W3AF هذه الأداة الكاملة هو أنه يمكن حفظ المعلمات والمتغيرات بسرعة في ملف Session Manager. هذا يعني أنه يمكن إعادة تكوينها وإعادة استخدامها بسرعة لاختبارات القلم الأخرى على تطبيقات الويب ، مما يوفر عليك كثيرًا من الوقت لأنك لن تضطر إلى إعادة إدخال جميع المعلمات والمتغيرات في كل مرة تحتاج إليها. بالإضافة إلى ذلك ، يتم عرض نتائج الاختبار في تنسيقات الرسومات والنصوص التي تجعل من السهل فهمها.

شيء رائع آخر حول التطبيق هو أن قاعدة البيانات تتضمن ناقلات التهديد الأكثر شهرة ومدير استغلال قابل للتخصيص حتى تتمكن من تنفيذ الهجمات واستغلالها إلى أقصى حد.

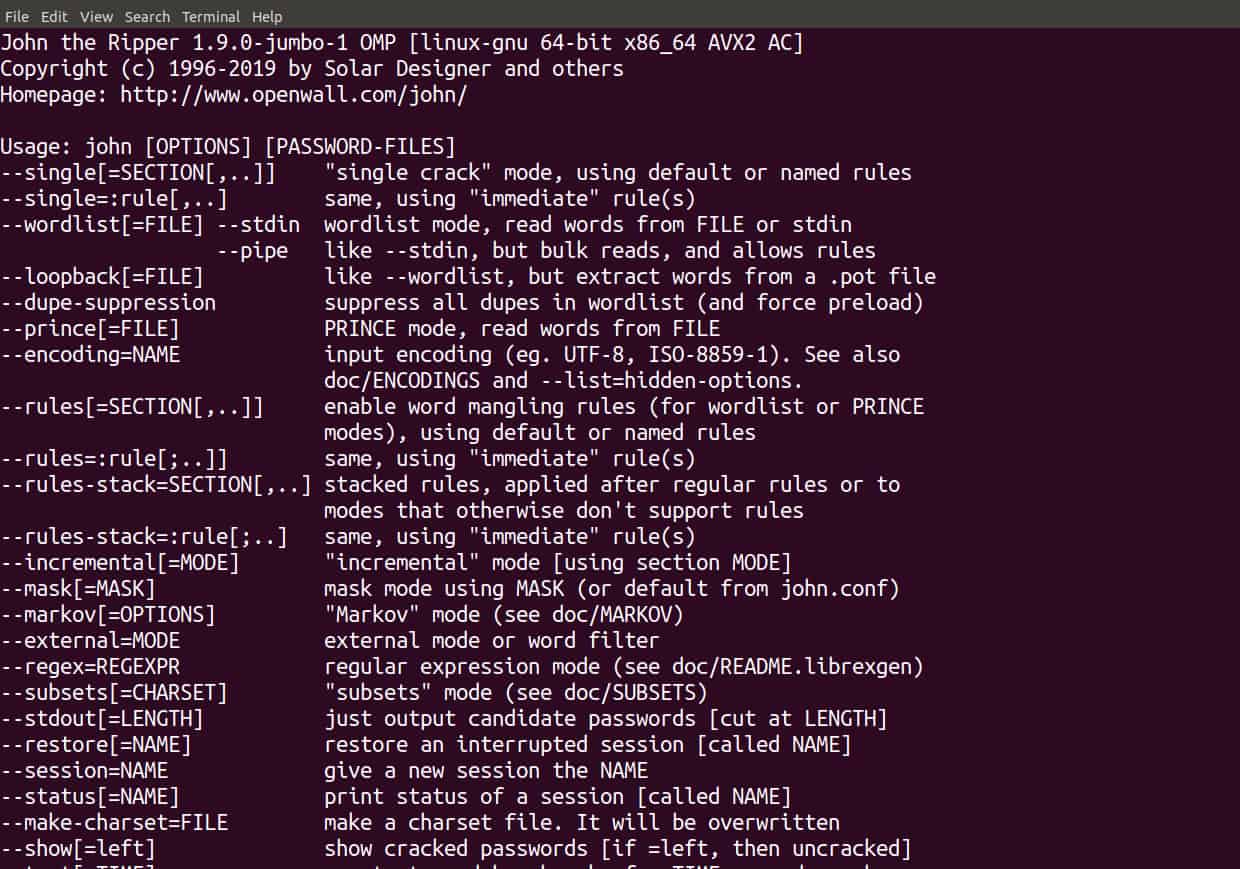

8. جون الخارق

هذه أداة معروفة وهي عبارة عن أداة تكسير كلمات مرور بسيطة وأنيقة للغاية. تتيح لك هذه الأداة تحديد أي نقاط ضعف غير معروفة في قاعدة البيانات ، وهي تقوم بذلك عن طريق أخذ عينات من سلسلة نصية من قائمة كلمات تحتوي على كلمات معقدة وشائعة موجودة في القاموس التقليدي وتشفيرها بنفس التنسيق مثل كلمة المرور التي يجري العبث بها. يعتبر John the Ripper ، الذي يتميز بالبساطة والفعالية ، إضافة موصى بها للغاية لمجموعة أدوات أي جهاز اختبار جيد الإعداد للقلم.

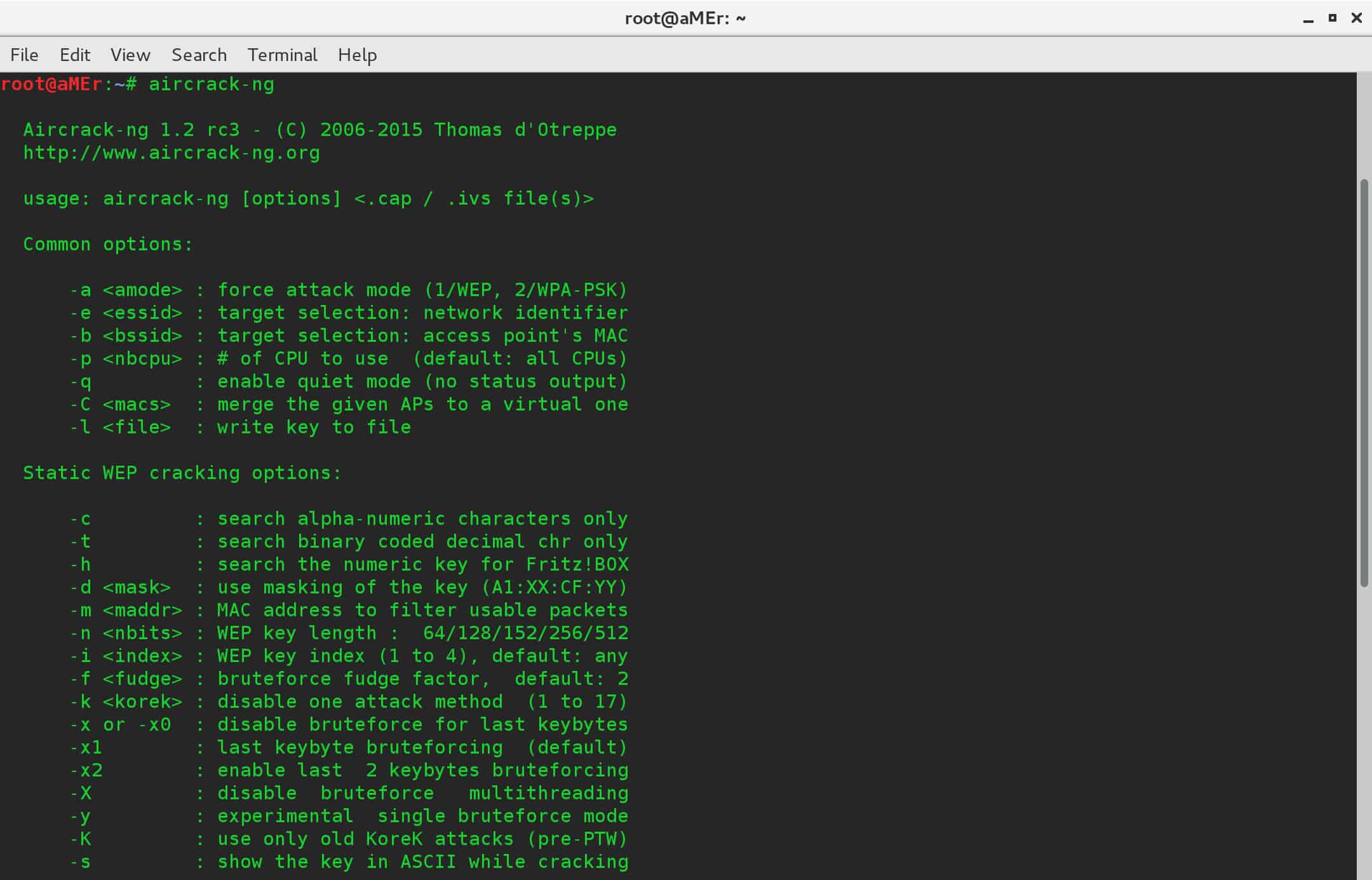

9. ايركراك

Aircrack هي أداة يجب أن تكون لاكتشاف العيوب داخل الاتصالات اللاسلكية. يقوم Aircrack بسحره من خلال التقاط حزم البيانات بحيث يكون البروتوكول فعالًا في التصدير عبر الملفات النصية لتحليلها. إنه مدعوم من قبل أنظمة تشغيل ومنصات مختلفة ، ويوفر مجموعة رائعة من الأدوات التي تتيح لك التقاط الحزم وتصدير البيانات ، واختبار أجهزة WiFi وإمكانيات برنامج التشغيل ، والعديد من الأشياء الأخرى.

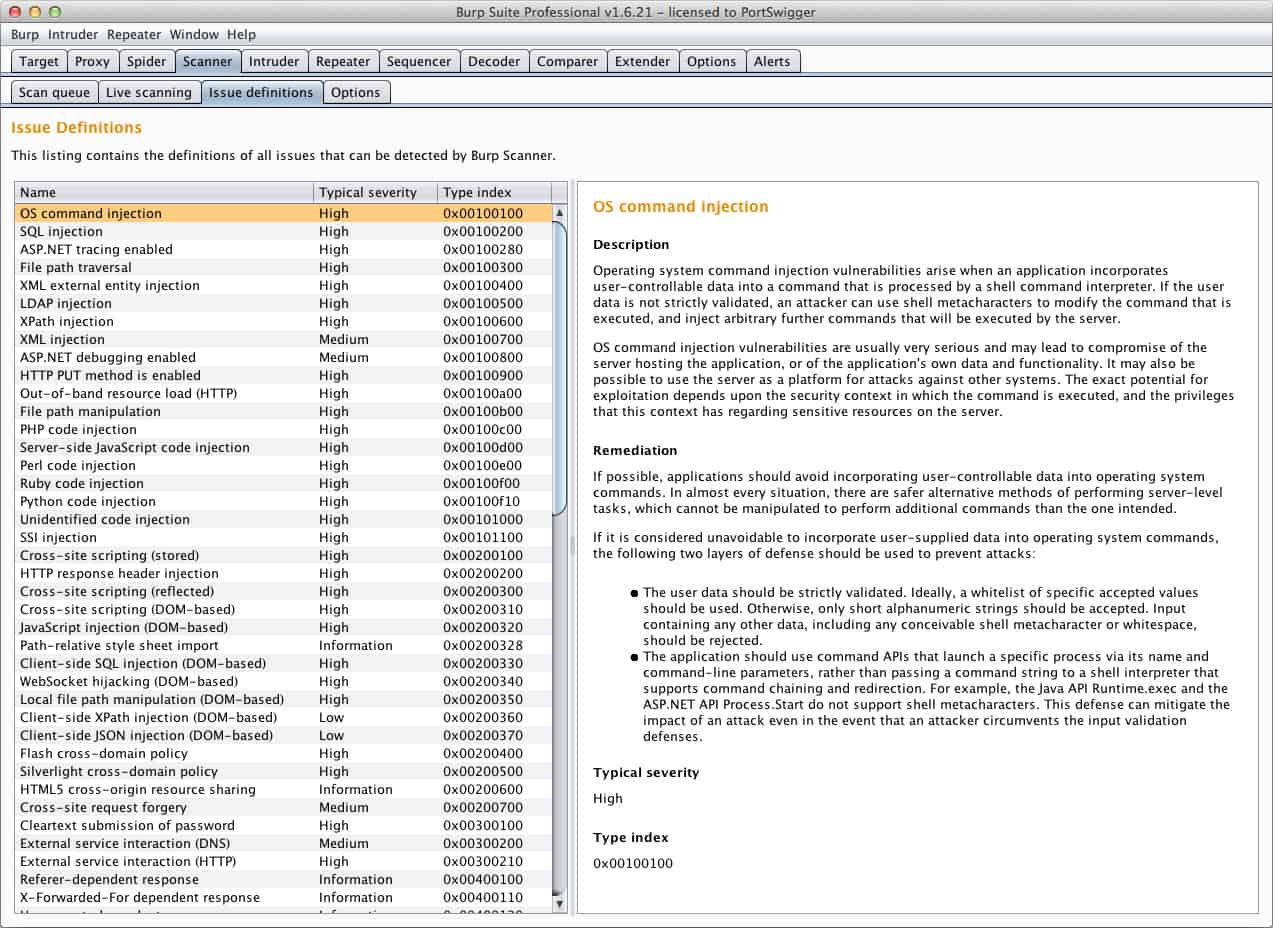

10. تجشؤ جناح القلم اختبار

تحتوي هذه الأداة على جميع الأساسيات لإنجاز أنشطة المسح بنجاح واختبار الاختراق المتقدم. هذه الحقيقة تجعلها مثالية للتحقق من التطبيقات المستندة إلى الويب ، لأنها تحتوي على أدوات لتعيين سطح المسار وتحليل الطلبات بين الخوادم الوجهة والمستعرض. يقوم بذلك عن طريق استخدام اختبار تغلغل الويب على منصة جافا. إنه متوفر على العديد من أنظمة التشغيل المختلفة ، بما في ذلك Windows و Linux و OS X.

استنتاج

اختبار القلم مهم للغاية لسلامة أنظمة الأمن في أي نوع من المؤسسات ، لذلك فإن اختيار الأداة المناسبة لكل وظيفة على حدة أمر ضروري. الأدوات العشرة المقدمة هنا اليوم كلها فعالة وفعالة لما تم تصميمها للقيام به ، مما يعني أنها ستسمح لمختبري القلم بالقيام بأفضل وظيفة ممكنة لتزويد المؤسسات بالمعلومات والتحذير الذي يحتاجون إليه. الهدف هنا هو تقوية الأنظمة والقضاء على أي ثغرة أمنية قد تهدد سلامة النظام وأمنه.

أختبارات الاختراق هي عملية مهمة لتحديد نقاط الضعف في نظام الأمان الخاص بك وتحسينها. تستخدم الأدوات المتخصصة لتحليل النظام وتحديد الثغرات التي يمكن استغلالها من قبل المهاجمين. تعتبر أدوات اختبار القلم مفيدة جدًا لتحسين أمان نظامنا وتقوية جدار الحماية الخاص بتطبيقات الويب. يمكن استخدام هذه الأدوات لأي نوع من المؤسسات وتوفر قدرًا كبيرًا من الرؤية التي يمكن استخدامها لتحسين أمان نظامنا. يجب علينا استخدام الأدوات المناسبة لتحديد الأخطاء وتحسين الأمان. أفضل 10 أدوات اختبار القلم تشمل Netsparker Security Scanner و Acunetix Scanner و NMAP و Metasploit و Wireshark و w3af و John the Ripper و Aircrack و Penetration Testing Suite. يجب علينا الاستفادة من هذه الأدوات لتحسين أمان نظامنا وتجنب الهجمات الإلكترونية.