セキュリティ情報とイベント管理(SIEM)とは?

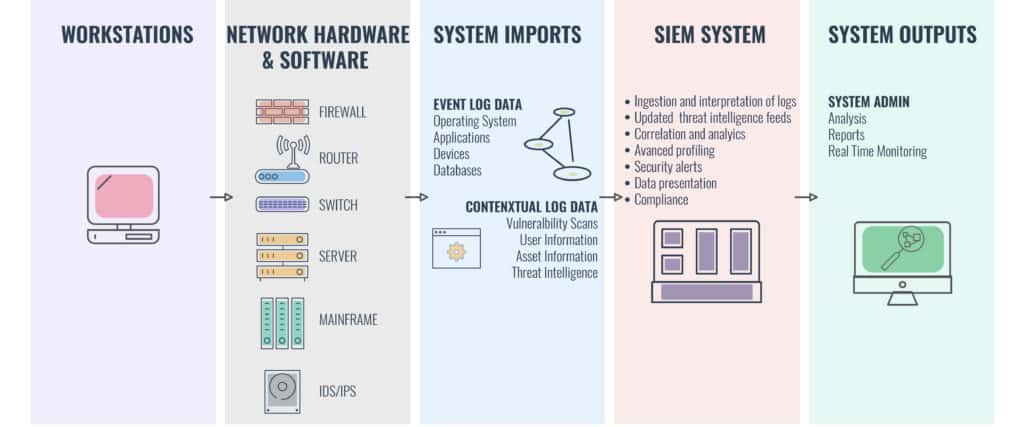

SIEMは、セキュリティ情報とイベント管理の略です。 SIEM製品は、アプリケーションおよびネットワークハードウェアによって生成されたセキュリティアラートのリアルタイム分析を提供します.

以下に各製品の詳細を説明しますが、時間が足りない場合のために、最高のSIEMツールのリストの概要を以下に示します。

- SolarWinds Security Event Manager(無料トライアル) 多数のグラフィカルデータ視覚化を備えた見栄えの良いインターフェイスは、Windows Server上で実行される強力で包括的なSIEMツールの前に立ちます。.

- ManageEngine EventLog Analyzer(無料トライアル) ログファイルを管理、保護、およびマイニングするSIEMツール。このシステムは、Windows、Windows Server、およびLinuxにインストールされます.

- Splunk Enterpriseセキュリティ WindowsおよびLinux用のこのツールは、ネットワーク分析とログ管理を優れた分析ツールと組み合わせているため、世界をリードしています。.

- OSSEC 自由に使用でき、セキュリティ情報管理サービスとして機能するオープンソースHIDSセキュリティシステム.

- LogRhythmセキュリティインテリジェンスプラットフォーム 最先端のAIベースのテクノロジーが、WindowsおよびLinux向けのこのトラフィックおよびログ分析ツールを支えています.

- AlienVault統合セキュリティ管理 Mac OSおよびWindowsで実行できる優れたSIEM.

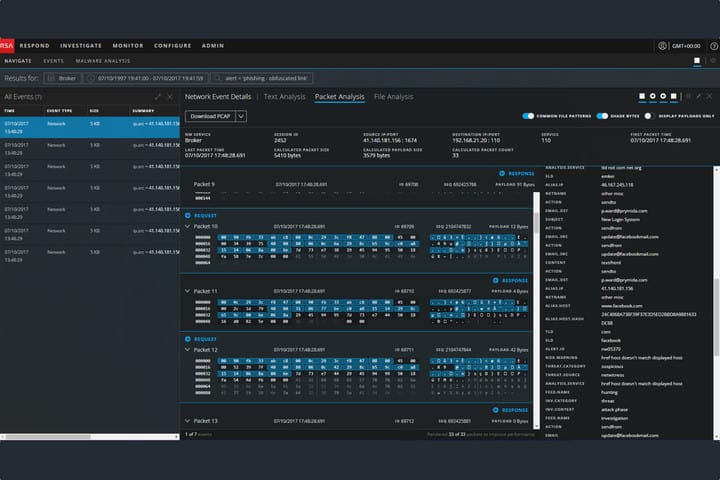

- RSA NetWitness 非常に包括的で、大企業向けに調整されていますが、中小企業には少なすぎます。 Windowsで実行.

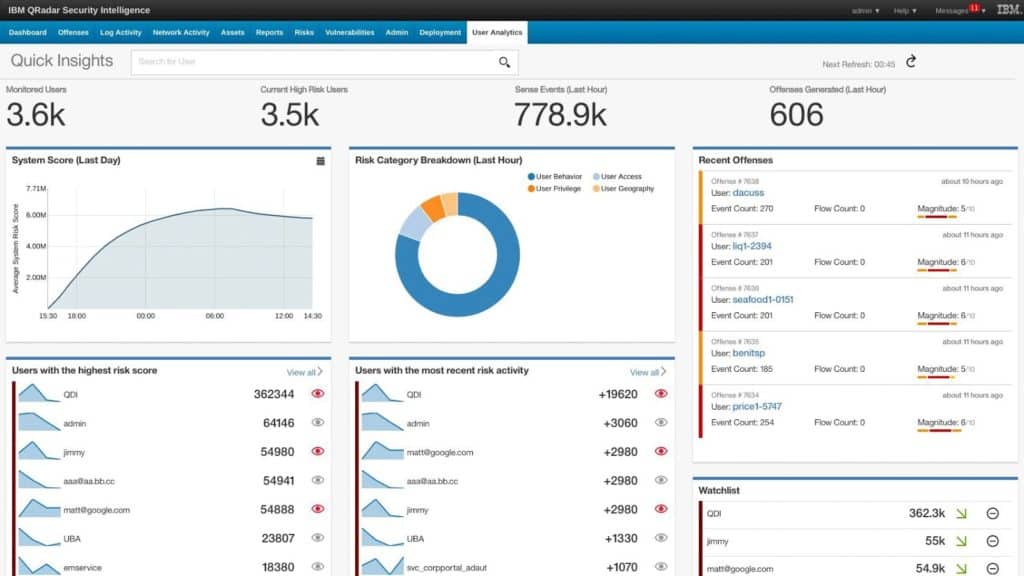

- IBM QRadar Windows環境で動作する市場をリードするSIEMツール.

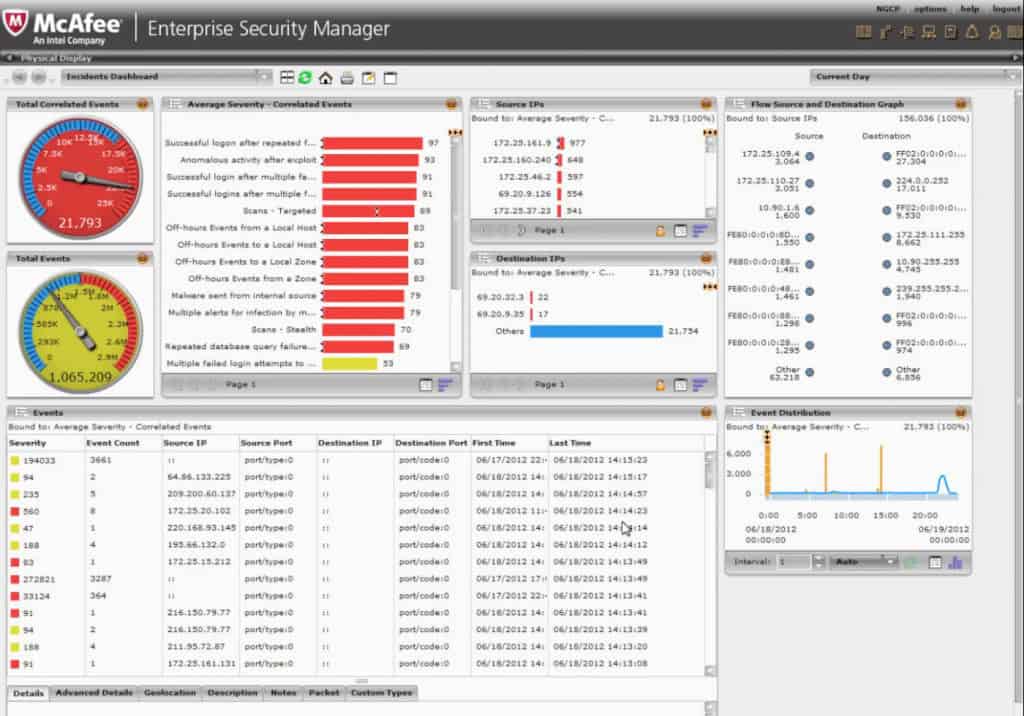

- McAfee Enterprise Security Manager Active Directoryレコードを実行してシステムのセキュリティを確認する一般的なSIEMツール。 Mac OSおよびWindowsで実行.

多くの企業がオンラインで事業を展開しているため、ダウンタイムを防ぐためにサイバーセキュリティツールと脅威検出を組み込むことがますます重要になっています。残念ながら、多くの悪意のないサイバー攻撃者がWeb上でアクティブであり、脆弱なシステムを攻撃するのを待っています。セキュリティ情報およびイベント管理(SIEM)製品は、サイバー攻撃の識別と対処の中核部分となっています.

この用語は、ログ管理システムからセキュリティログ/イベント管理、セキュリティ情報管理、およびセキュリティイベント相関に至るまでのセキュリティソフトウェアパッケージの総称です。多くの場合、これらの機能は360度の保護のために組み合わされます.

SIEMシステムは万全ではありませんが、組織が明確に定義されたサイバーセキュリティポリシーを持っていることの重要な指標の1つです。 10回のうち9回、サイバー攻撃には表面レベルで明確な情報がありません。脅威を検出するには、ログファイルを使用する方が効果的です。 SIEMの優れたログ管理機能により、SIEMはネットワーク透過性の中心的なハブになりました。.

ほとんどのセキュリティプログラムはマイクロスケールで動作し、小さな脅威に対処しますが、サイバー脅威の全体像は見当たりません。侵入検知システム(IDS)だけでは、パケットとIPアドレスを監視する以上のことはほとんどできません。同様に、サービスログにはユーザーセッションと構成の変更のみが表示されます。 SIEMはこれらのシステムと同様のシステムを組み合わせて、リアルタイムの監視とイベントログの分析を通じてセキュリティインシデントの完全な概要を提供します。.

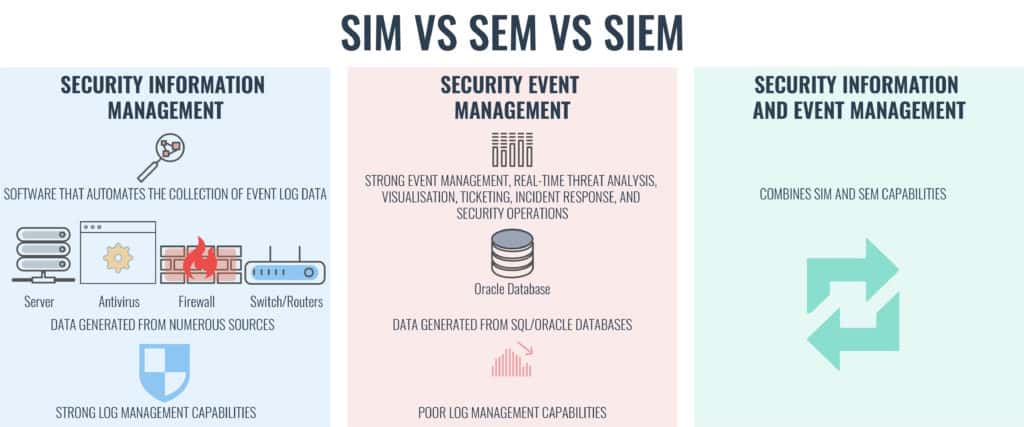

セキュリティ情報管理(SIM)とは?

セキュリティ情報管理(SIM)は、コンピューターログからのセキュリティ関連データの収集、監視、分析です。ログ管理とも呼ばれます.

セキュリティイベント管理(SEM)とは?

セキュリティイベント管理(SEM)は、リアルタイムの脅威分析、視覚化、インシデント対応を含むネットワークイベント管理の実践です。.

SIEM vs SIM vs SEM –違いは何ですか?

SIEM、SIM、およびSEMはしばしば同じ意味で使用されますが、いくつかの重要な違いがあります.

| 概要 | コンピューターログからのセキュリティ関連データの収集と分析. | リアルタイムの脅威分析、視覚化、インシデント対応. | SIEMは、その名前が示すように、SIMとSEMの機能を組み合わせています. |

| 特徴 | 簡単に展開できる強力なログ管理機能. | 展開がより複雑で、リアルタイム監視に優れています. | より複雑な展開、完全な機能. |

| サンプルツール | OSSIM | NetIQ Sentinel | SolarWinds Log & イベントマネージャ |

SIEM機能

SIEMの基本的な機能は次のとおりです。

- ログ収集

- 正規化-ログを収集し、標準形式に正規化します)

- 通知とアラート –セキュリティの脅威が特定されたときにユーザーに通知する

- セキュリティインシデント検出

- 脅威対応のワークフロー –過去のセキュリティイベントを処理するためのワークフロー

SIEMは、ユーザーの内部ネットワークツールからデータを記録し、潜在的な問題と攻撃を特定します。システムは、ログエントリを分析する統計モデルの下で動作します。 SIEMは収集エージェントを配布し、ネットワーク、デバイス、サーバー、ファイアウォールからデータを呼び戻します.

この情報はすべて管理コンソールに渡され、そこで分析して新たな脅威に対処できます。高度なSIEMシステムが自動化された応答、エンティティの動作分析、セキュリティオーケストレーションを使用することは珍しくありません。これにより、サイバーセキュリティツール間の脆弱性をSIEMテクノロジーで監視して対処できます。.

必要な情報が管理コンソールに到達すると、プロセス全体に関するフィードバックを提供できるデータアナリストが表示します。フィードバックは、機械学習の観点からSIEMシステムを教育し、周囲の環境への慣れを高めるのに役立つため、これは重要です。.

SIEMソフトウェアシステムは、脅威を特定すると、デバイス上の他のセキュリティシステムと通信して、不要なアクティビティを停止します。 SIEMシステムの共同性により、システムは一般的なエンタープライズ規模のソリューションになります。しかし、広範なサイバー脅威の増加により、多くの中小企業はaSIEMシステムのメリットも考慮するようになりました。.

この変更は、SIEMの採用にかなりの費用がかかるため、比較的最近のものです。システム自体に相当な金額を支払うだけでなく、あなたはそれを監督するためにスタッフの一人か二人のメンバーを割り当てる必要があります。その結果、小規模な組織はSIEMの採用にあまり熱心ではありませんでした。しかし、中小企業はマネージドサービスプロバイダーに外注できるため、状況は変化し始めています。.

SIEMが重要な理由?

SIEMは、現代の組織のコアセキュリティコンポーネントになっています。主な理由は、すべてのユーザーまたはトラッカーがネットワークのログデータに仮想トレイルを残すことです。 SIEMシステムは、このログデータを使用して過去の攻撃やイベントに関する洞察を生成するように設計されています。 SIEMシステムは、攻撃が発生したことを識別するだけでなく、どのように、またなぜ発生したのかを確認できます.

組織が更新され、ますます複雑化するITインフラストラクチャにアップスケールするにつれて、SIEMは近年ますます重要になっています。一般的な考えに反して、ファイアウォールとウイルス対策パッケージは、ネットワーク全体を保護するには不十分です。これらのセキュリティ対策が講じられていても、ゼロデイ攻撃はシステムの防御に侵入する可能性があります.

SIEMは、攻撃アクティビティを検出し、ネットワーク上の過去の動作に対して評価することにより、この問題に対処します。 SIEMシステムには、正当な使用と悪意のある攻撃を区別する機能があります。これにより、システムのインシデント保護を強化し、システムおよび仮想財産への損傷を回避できます.

また、SIEMの使用は、企業がさまざまな業界のサイバー管理規制に準拠するのに役立ちます。ログ管理は、ITネットワーク上のアクティビティを監査する業界標準の方法です。 SIEMシステムは、この規制要件を満たし、ログに対する透明性を提供して、明確な洞察と改善を生み出す最良の方法を提供します.

基本的なSIEMツール

すべてのSIEMシステムが同じように構築されているわけではありません。その結果、万能のソリューションはありません。ある会社にとって適切なSIEMソリューションは、別の会社にとって不完全かもしれません。このセクションでは、SIEMシステムに必要なコア機能を分類します.

ログデータ管理

前述のように、ログデータ管理は、エンタープライズ規模のSIEMシステムのコアコンポーネントです。 SIEMシステムは、さまざまなソースからのログデータをプールする必要があり、それぞれがデータを分類および記録する独自の方法を備えています。 SIEMシステムを探す場合、データを効果的に正規化する機能が必要です(SIEMシステムが異種のログデータを適切に管理していない場合は、サードパーティのプログラムが必要になる場合があります).

データが正規化されると、定量化され、以前に記録されたデータと比較されます。 SIEMシステムは、悪意のある動作のパターンを認識し、ユーザーにアクションを実行するように警告する通知を生成できます。このデータは、将来のアラートの新しい基準を定義できるアナリストが検索できます。これは、新しい脅威に対するシステムの防御の開発に役立ちます.

コンプライアンス報告

利便性と規制要件の観点から、広範なコンプライアンスレポート機能を備えたSIEMを持つことが非常に重要です。一般に、ほとんどのSIEMシステムには、コンプライアンス要件に準拠するのに役立つ何らかの種類のオンボードレポート生成システムがあります.

準拠する必要がある標準の要件のソースは、インストールするSIEMシステムに大きな影響を与えます。セキュリティ標準が顧客契約によって規定されている場合、選択するSIEMシステムには余地がありません。必要な標準をサポートしていない場合、使い慣れたシステムではありません。 PCI DSS、FISMA、FERPA、HIPAA、SOX、ISO、NCUA、GLBA、NERC CIP、GPG13、DISA STIG、または他の多くの業界標準への準拠を示すことが必要になる場合があります.

脅威インテリジェンス

違反または攻撃が発生した場合、どのように広範囲に発生したかを詳細に示すレポートを生成できます。その後、このデータを使用して内部プロセスを調整し、ネットワークインフラストラクチャを調整して、再び発生しないようにします。これは、SIEMテクノロジーを使用して、ネットワークインフラストラクチャを進化させ、新しい脅威に対処します.

アラート条件の微調整

脅威インテリジェンスを通じて効果的なSIEMシステムを維持するには、将来のセキュリティアラートの基準を設定できることが不可欠です。アラートを洗練することは、新しい脅威に対してSIEMシステムを最新の状態に保つための主な方法です。革新的なサイバー攻撃が日々発生しているため、新しいセキュリティアラートを追加するように設計されたシステムを使用すると、取り残されるのを防ぎます.

また、受信するセキュリティアラートの数を制限できるSIEMソフトウェアプラットフォームを確実に見つける必要があります。アラートが殺到すると、チームはセキュリティ上の懸念にタイムリーに対処できなくなります。チューニングアラートを調整しないと、ファイアウォールから侵入ログまでの大量のイベントをふるいにかけられることになります。.

ダッシュボード

広範なダッシュボードが背後にある場合、大規模なSIEMシステムは役に立ちません。シンプルなユーザーインターフェイスを備えたダッシュボードを使用すると、脅威を簡単に特定できます。実際には、視覚化されたダッシュボードを探しています。これにより、アナリストはディスプレイに異常が発生しているかどうかをすぐに見つけることができます。理想的には、特定のイベントデータを表示するように構成できるSIEMシステムが必要です。.

最高のSIEMツール

SIEMソリューションの購入に関しては、市場には豊富な選択肢があります。 IBM、Intel、HEなどの大企業からSolarWindsやManage Engineまで、ほぼすべての規模とスタイルの企業に対応するソリューションがあります。無料のオープンソースオプションもありますが、オープンソースプロジェクトの開発予算は通常非常に低いため、これらのオプションはおそらく最適ではありません.

SIEMツールを選択する前に、目標を評価することが重要です。たとえば、規制要件を満たすためのSIEMツールを探している場合、レポートの生成は最優先事項の1つになります.

一方、SIEMシステムを使用して新たな攻撃からの保護を維持したい場合は、高機能の正規化と広範なユーザー定義の通知機能を備えたシステムが必要です。以下に、市場で最高のSIEMツールをいくつか紹介します。.

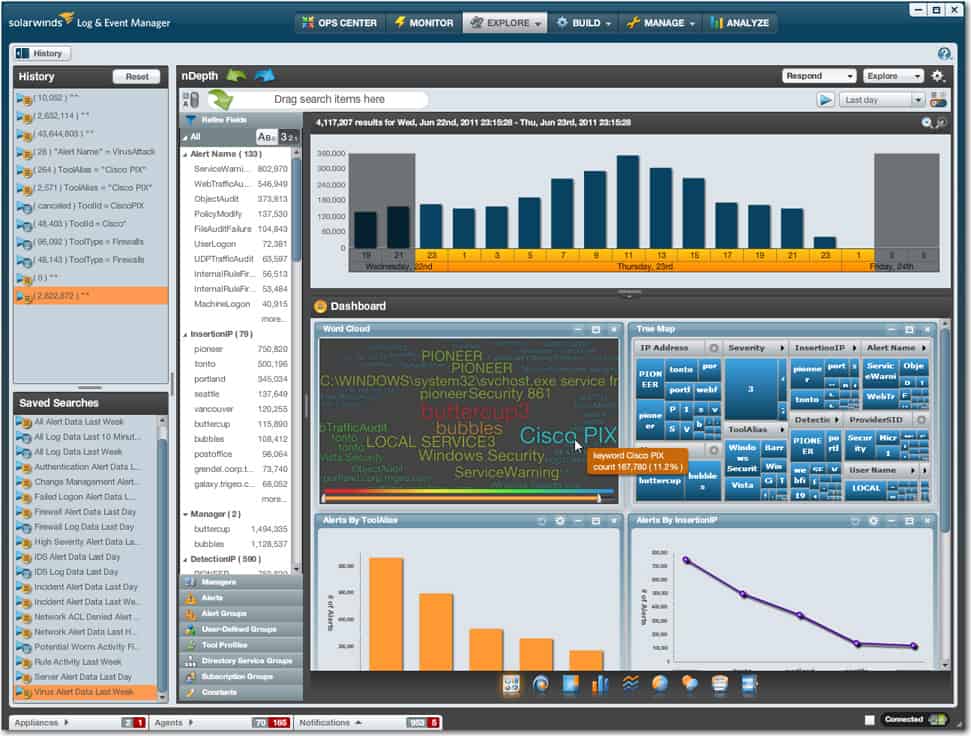

1. SolarWinds Security Event Manager(無料トライアル)

オペレーティング・システム: ウィンドウズ

エントリーレベルのSIEMツールに関して, SolarWindsセキュリティイベントマネージャー (SEM)は、市場で最も競争力のあるサービスの1つです。 SEMは、広範なログ管理機能とレポート機能を備えた、SIEMシステムに期待されるすべてのコア機能を統合しています。 SolarWindsの詳細なリアルタイムインシデントレスポンスにより、Windowsイベントログを悪用して将来の脅威に対してネットワークインフラストラクチャを積極的に管理したいと考えている人々にとって、優れたツールとなります。.

SEMの最も優れた点の1つは、詳細で直感的なダッシュボード設計です。視覚化ツールのシンプルさにより、ユーザーは異常を簡単に識別できます。ウェルカムボーナスとして、同社は24時間年中無休のサポートを提供しているので、エラーが発生した場合はアドバイスを求めることができます。.

編集者の選択

幅広いログ管理機能を備えた、市場で最も競争力のあるSIEMツールの1つ。リアルタイムのインシデント対応により、インフラストラクチャのアクティブな管理が容易になり、詳細かつ直感的なダッシュボードにより、市場で最も使いやすいものになります。 24時間365日のサポートにより、これはSIEMにとって明確な選択肢です.

ダウンロード: SolarWinds.comでの30日間の完全無料トライアル

オフィシャルサイト: https://www.solarwinds.com/security-event-manager/

OS: ウィンドウズ

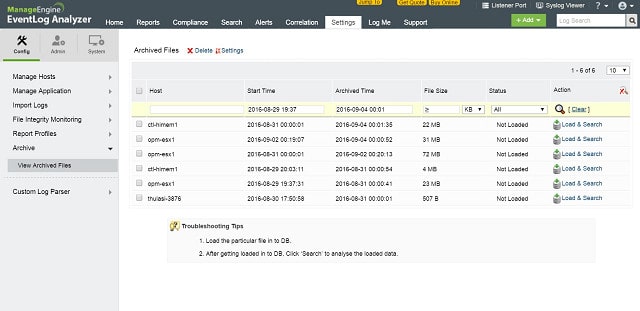

2. ManageEngine EventLog Analyzer(無料トライアル)

オペレーティング・システム: WindowsおよびLinux

の ManageEngine EventLog Analyzer は SIEMツール ログの管理とログからのセキュリティおよびパフォーマンス情報の収集に焦点を合わせているため.

このツールは、WindowsイベントログとSyslogメッセージを収集できます。その後、これらのメッセージをファイルに整理します, 新しいファイルへのローテーション 必要に応じて、それらのファイルをわかりやすい名前のディレクトリに保存して、簡単にアクセスできるようにします。 EventLog Analyzerは、これらのファイルを改ざんから保護します.

ただし、ManageEngineシステムは単なるログサーバーではありません。持っている 分析機能 会社のリソースへの不正アクセスを通知します。このツールは、Webサーバー、データベース、DHCPサーバー、印刷キューなどの主要なアプリケーションとサービスのパフォーマンスも評価します。.

EventLog Analyzerの監査およびレポートモジュールは、データ保護規格への準拠を実証するのに非常に役立ちます。レポートエンジンには、 PCI DSS, FISMA, GLBA, SOX, HIPAA, そして ISO 27001.

ManageEngineは、最大5つのソースからログを収集する無料版を含むEventLog Analyzerの3つのエディションを作成しました。 ManageEngineは、Premium Editionの30日間無料トライアルを提供します。 Distributed Editionと呼ばれるネットワークベースのバージョンは、30日間の無料トライアルにも利用できます.

ManageEngine EventLogAnalyzer30日間無料トライアルをダウンロード

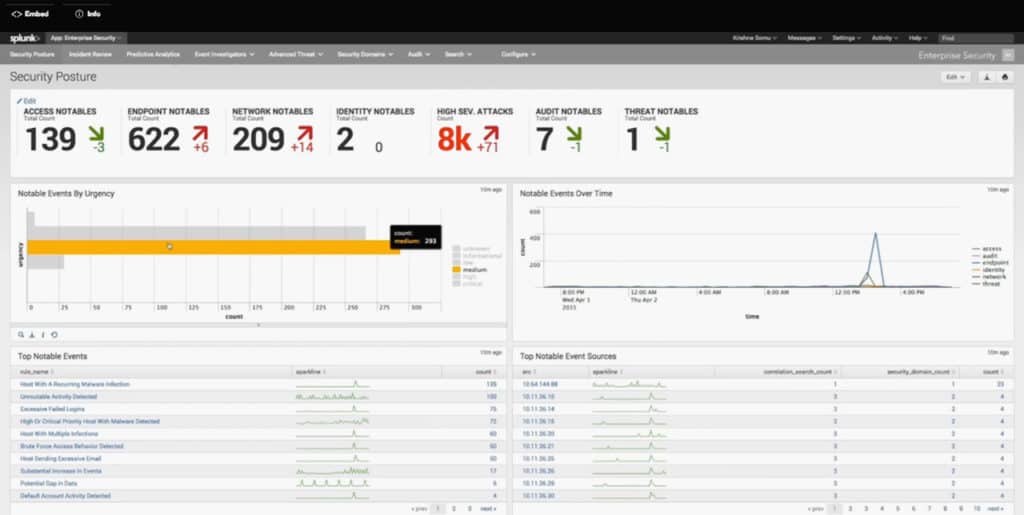

3. Splunk Enterpriseセキュリティ

オペレーティング・システム: WindowsおよびLinux

スプランク 世界で最も人気のあるSIEM管理ソリューションの1つです。競合製品とは一線を画すのは、SIEMの中心に分析を組み込んだことです。システムが潜在的な脆弱性を探し出すときに、ネットワークとマシンのデータをリアルタイムで監視できます。エンタープライズセキュリティの注目すべき機能は、ユーザーが調整できるアラートを表示します.

セキュリティの脅威への対応という点では、ユーザーインターフェイスは非常にシンプルです。インシデントのレビューを行うとき、ユーザーは、過去のイベントの詳細な注釈をクリックする前に、基本的な概要から始めることができます。同様に、Asset Investigatorは悪意のあるアクションにフラグを立て、将来の損害を防ぐという素晴らしい仕事をしています。ベンダーに見積りを問い合わせる必要があるので、これは大企業を念頭に置いて設計されたプラットフォームであることは明らかです.

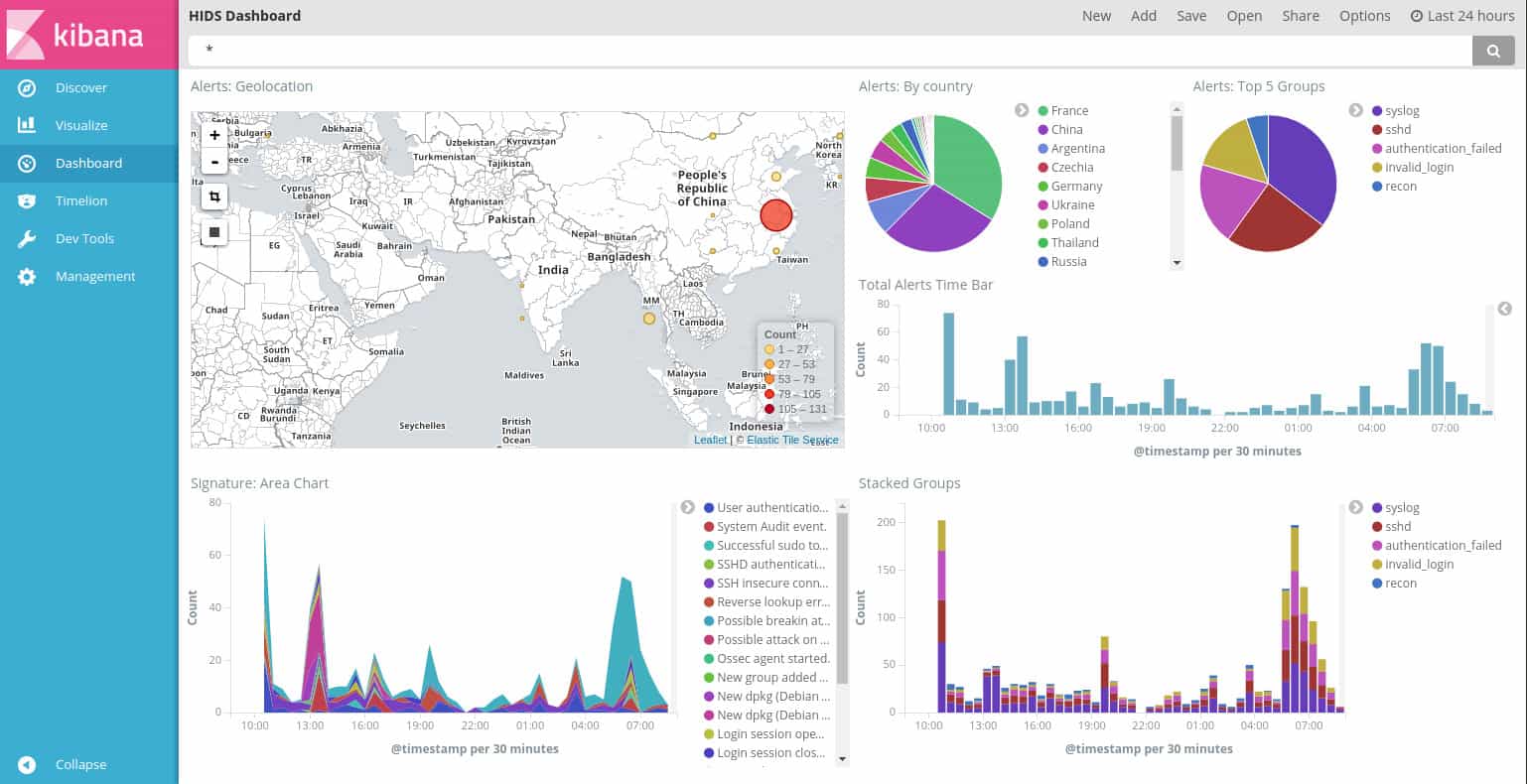

4. OSSEC

オペレーティング・システム: Windows、Linux、Unix、およびMac

OSSEC ホストベースの主要な侵入防止システム(HIDS)です。 OSSECは非常に優れたHIDSであるだけでなく、無料で使用できます。 HIDSメソッドはSIMシステムによって実行されるサービスと互換性があるため、OSSECはSIEMツールの定義にも適合します.

ソフトウェアは、ログファイルで利用可能な情報に焦点を当て、侵入の証拠を探します。ログファイルを読み取るだけでなく、ソフトウェアはファイルのチェックサムを監視して改ざんを検出します。ハッカーは、ログファイルがシステム内での存在を明らかにし、アクティビティを追跡できることを知っているため、多くの高度な侵入型マルウェアはログファイルを変更してその証拠を削除します.

無料のソフトウェアとして、ネットワーク上の多くの場所にOSSECをインストールしない理由はありません。このツールは、ホストにあるログファイルのみを検査します。ソフトウェアのプログラマは、オペレーティングシステムごとにロギングシステムが異なることを知っています。そのため、OSSECはWindowsおよびSyslogレコードでのイベントログとレジストリアクセス試行、Linux、Unix、およびMac OSデバイスでのルートアクセス試行を調べます。ソフトウェアの高機能により、ネットワークを介して通信し、1つの場所で識別されたログレコードを中央のSIMログストアに統合できます。.

OSSECは無料で使用できますが、商用オペレーションであるTrend Microが所有しています。システムのフロントエンドは別のプログラムとしてダウンロードできますが、あまり良くありません。ほとんどのOSSECユーザーは、フロントエンドおよび分析エンジンとしてデータをGraylogまたはKibanaにフィードします。.

OSSECの動作は、「ポリシー」によって決定されます。「ポリシー」は、ログファイルで探すアクティビティシグネチャです。これらのポリシーは、ユーザーコミュニティフォーラムから無料で入手できます。完全にサポートされているソフトウェアのみを使用することを好む企業は、トレンドマイクロのサポートパッケージに登録できます.

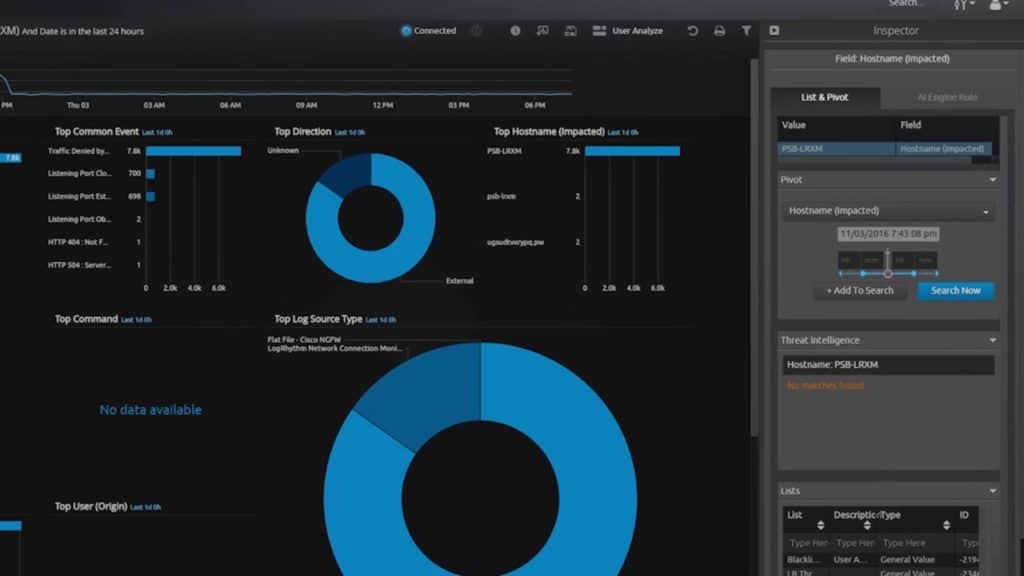

5. LogRhythm Security Intelligenceプラットフォーム

オペレーティング・システム: WindowsおよびLinux

LogRhythm SIEMソリューションセクターの先駆者としての地位を長い間確立してきました。行動分析からログ相関および人工知能まで、このプラットフォームにはすべてが備わっています。このシステムは、膨大な種類のデバイスおよびログタイプと互換性があります。設定の構成に関しては、ほとんどのアクティビティはDeployment Managerを介して管理されます。たとえば、Windowsホストウィザードを使用して、Windowsログを選別できます。.

これにより、ネットワークで何が起こっているかを簡単に絞り込むことができます。最初は、ユーザーインターフェイスには学習曲線がありますが、詳細な取扱説明書が役立ちます。ケーキの上のアイシングは、あなたの旅を支援するために、取扱説明書が実際にさまざまな機能へのハイパーリンクを提供することです。このプラットフォームの値札は、新しいセキュリティ対策を実装しようとしている中規模の組織に適しています.

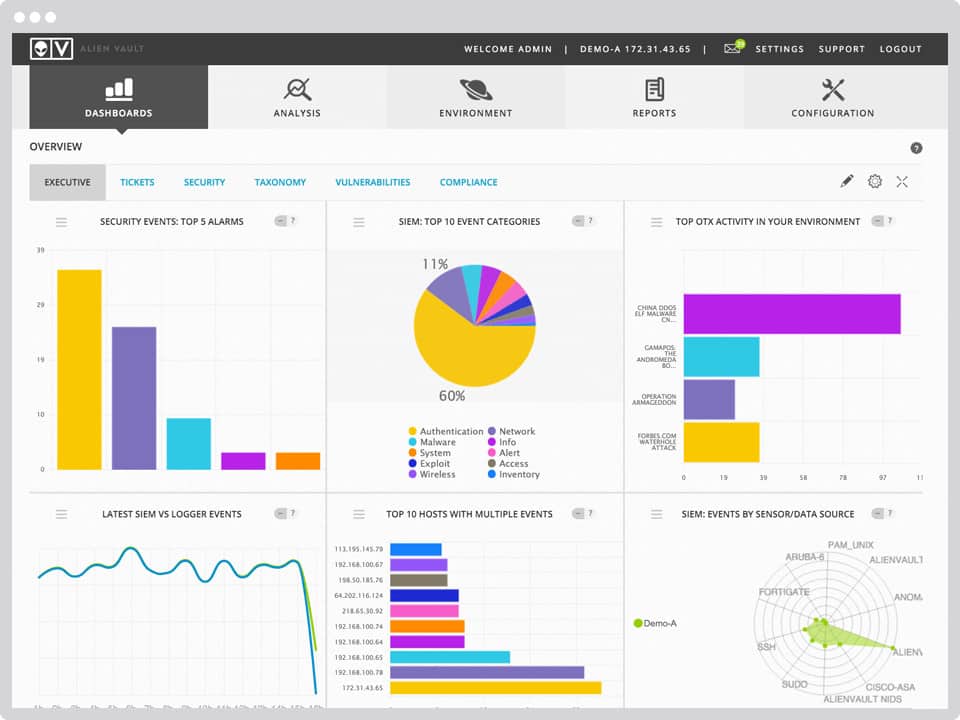

6. AlienVault統合セキュリティ管理

オペレーティング・システム: WindowsおよびMac

このリストのより競争力のある価格のSIEMソリューションの1つとして, AlienVault 非常に魅力的な製品です。基本的に、これは、侵入検知、動作監視、脆弱性評価が組み込まれた従来のSIEM製品です。 AlienVaultには、この規模のプラットフォームに期待されるオンボード分析があります.

AlienVaultのプラットフォームのよりユニークな側面の1つは、Open Threat Exchange(OTX)です。 OTXは、ユーザーが「侵害の兆候」(IOC)をアップロードして他のユーザーが脅威にフラグを立てることができるWebポータルです。これは、一般的な知識と脅威の点で優れたリソースです。このSIEMシステムは低価格であるため、セキュリティインフラストラクチャのアップスケールを検討している中小企業に最適です。.

7. RSA NetWitness

オペレーティング・システム: Red Hat Enterprise Linux

RSA NetWitness 市場で利用可能な、より中規模のSIEMオプションの1つです。完全なネットワーク分析ソリューションをお探しの場合は、RSA Netwitnessをご利用ください。大規模な組織の場合、これは市場で入手可能な最も広範なツールの1つです。ただし、使いやすい製品を探している場合は、他の場所を調べてください。.

残念ながら、このリストの他の製品と比較すると、初期セットアップは非常に時間がかかる場合があります。そうは言っても、包括的なユーザーマニュアルはセットアッププロセスを支援します。インストールガイドはすべてに役立つわけではありませんが、断片をまとめるのに十分な情報を提供します.

8. IBM QRadar

オペレーティング・システム: Red Hat Enteprise Linux

過去数年かそこらで、SIEMに対するIBMの回答は、市場で最高の製品の1つとして定着しました。このプラットフォームは、ネットワークインフラストラクチャの稼働を維持するのに役立つログ管理、分析、データ収集、および侵入検知機能のスイートを提供します。すべてのログ管理は1つのツールを介して行われます。 QRadar Log Manager. 分析に関しては、QRadarはほぼ完全なソリューションです.

システムには、潜在的な攻撃をシミュレートできるリスクモデリング分析があります。これを使用して、ネットワーク上のさまざまな物理環境および仮想環境を監視できます。 IBM QRadarは、このリストで最も完全な製品の1つであり、汎用性のあるSIEMソリューションを探している場合に最適です。この業界標準のSIEMシステムの多様な機能により、多くの大規模組織の業界標準となっています。.

9. McAfee Enterprise Security Manager

オペレーティング・システム: WindowsおよびMac

McAfee Enterprise Security Manager 分析の面で最高のSIEMプラットフォームの1つと見なされています。ユーザーは、Active Directoryシステムを介して、さまざまなデバイスでさまざまなログを収集できます。正規化に関しては、McAfeeの相関エンジンは異種のデータソースを簡単にコンパイルします。これにより、セキュリティイベントが発生していることを検出しやすくなります.

サポートに関しては、ユーザーはMcAfee EnterpriseテクニカルサポートとMcAfee Businessテクニカルサポートの両方にアクセスできます。ユーザーは、必要に応じて、年に2回、サポートアカウントマネージャーがサイトを訪問することを選択できます。 McAfeeのプラットフォームは、完全なセキュリティイベント管理ソリューションを探している中規模企業を対象としています。.

SIEMの実装

どのSIEMツールをビジネスに組み込むかに関わらず、SIEMソリューションをゆっくりと採用することが重要です。 SIEMシステムを実装するための迅速な方法はありません。 SIEMプラットフォームをIT環境に統合する最良の方法は、それを徐々に導入することです。これは、ソリューションを個別に採用することを意味します。リアルタイムの監視機能とログ分析機能の両方を目指してください.

そうすることで、IT環境を把握し、採用プロセスを微調整することができます。 SIEMシステムを徐々に実装すると、悪意のある攻撃にさらされているかどうかを検出するのに役立ちます。最も重要なことは、SIEMシステムを使用するときに達成したい目標を明確に把握することです。.

このガイドでは、さまざまな最終製品を提供するさまざまなSIEMプロバイダーを紹介します。最適なサービスを見つけたい場合は、利用可能なオプションを調べて、組織の目的に合ったオプションを見つけてください。初期段階では、最悪のシナリオに備える必要があります.

最悪のシナリオに備えることは、最も厳しい攻撃にも対処できることを意味します。最終的には、保護が不十分になるよりも、サイバー攻撃から保護される方が適切です。使用するツールを選択したら、更新にコミットします。 SIEMシステムは、その更新と同じくらい優れています。ログを最新の状態に保ち、通知を改善しないと、新たな脅威が発生したときに準備ができなくなります。.

ェブフィルターだけでは、サイバー攻撃からの保護は不十分です。SIEMは、ネットワーク全体を監視し、異常なアクティビティを検出することができます。また、SIEMは、セキュリティインシデントに対処するための迅速な対応を可能にするため、リアルタイムのアラートを提供します。SIEMは、企業がサイバーセキュリティに対する脅威に対処するために必要な洞察を提供するため、重要なツールです。