毎日、セキュリティ研究者とハッカーが新しい脆弱性を発見し、アプリケーション、サービス、オペレーティングシステム、ファームウェアにある何万もの既知の穴を補強しています.

脆弱性スキャナーは、既知の脆弱性を追跡し、それらへの露出を検出するための自動化された支援を提供します.

この記事で取り上げる各ツールの詳細を説明しますが、 時間が足りない場合、最高のネットワーク脆弱性スキャナーのリストを以下に示します。

- SolarWinds Network Configuration Manager(無料トライアル) – 30日間無料で、有料版に移行する義務はありません。これは、脆弱性を引き起こすデバイス設定をスキャンする非常に包括的な構成マネージャーです。.

- ManageEngine Vulnerability Manager Plus(無料トライアル) – WindowsおよびWindows Server環境向けの無料版と有料版の両方に、脆弱性スキャンと自動化された軽減が含まれます.

- PRTGを使用したPaesslerネットワークの脆弱性監視(無料トライアル) – PRTGリソース監視システムの一部であるこのツールは、ログをチェックし、トラフィックパターンを監視し、ポートとリソースの使用を保護します。最大100個のセンサーに無料で使用できます.

- OpenVAS – Open Vulnerability Assessment Systemは、VMを介してWindowsでアクセスできるLinux用の無料の脆弱性マネージャーです。.

- Microsoft Baseline Security Analyzer(MBSA) –マイクロソフト製品の脆弱性をチェックする無料で使いやすいツール.

- Retina Network Scanner Community Edition –最大256個のIPアドレスを無料でスキャンできます。このシステムは、既知の弱点の中央データベースに依存しています.

- Nexpose Community Edition –最大32個のIPアドレスのスキャンが無料で、このツールはネットワーク接続デバイスを検出してログに記録し、それぞれの既知の脆弱性を強調表示します.

- カスペルスキーソフトウェアアップデーター – Windows用の無料ユーティリティ。カスペルスキー製品だけでなく、ソフトウェアの利用可能なアップデートをインストールします。.

ネットワーク脆弱性スキャナーが必要な人?

最小のオフィスを超えたネットワークでは、純粋に手動で監視するには攻撃面が大きすぎて複雑です。少数のホストとデバイスのみを担当している場合でも、急増する既知の脆弱性リストを効率的かつ徹底的に追跡し、ネットワークが公開されないようにするための自動化された支援が必要です。.

現在、ほとんどのオペレーティングシステムは自動ソフトウェアアップデートを提供しています。小規模な組織では、それで十分かもしれません。しかし、インストールされているソフトウェアのうちどれだけがカバーされますか?そして、あなたのネットワークに現れたサービスの設定ミスや不正なソフトウェアはどうでしょうか?

「最初に自分をハックする」という格言は、インターネットにさらされているホストまたはデバイスの侵入テストが必要であることを示唆しています。.

脆弱性スキャナーは、これに関する自動支援を提供します。多くのネットワーク管理ツールと同様に、脆弱性スキャナーには正当な使用と不正な使用の両方があります。システム管理者、開発者、セキュリティ研究者、ペネトレーションテスター、またはハットハッカーにとって役立ちます。ネットワークを保護するために露出を評価したり、侵入を可能にする実行可能なエクスプロイトを探したりするために使用できます。.

ネットワーク脆弱性スキャナーの仕組み?

脆弱性スキャナーは、既知の脆弱性のデータベースとそれらの自動テストに依存しています。限定されたスキャナーは、単一のオペレーティングシステムプラットフォームを実行する単一のホストまたはホストのセットのみに対応します。包括的なスキャナーは、1つ以上のネットワーク上の広範囲のデバイスとホストをスキャンし、デバイスの種類とオペレーティングシステムを識別し、侵入度が低いか高いかで関連する脆弱性を調査します。.

スキャンは純粋にネットワークベースであり、より広いインターネット(外部スキャン)またはローカルイントラネット内から(内部スキャン)。かもしれない 精査 スキャナーに、ホストまたはデバイスの正当なユーザーとして自身を認証するための資格情報が提供されている場合に可能です.

脆弱性管理

脆弱性スキャンは、脆弱性管理プロセスの一部にすぎません。スキャナーが脆弱性を発見したら、それを報告、検証(誤検知ですか?)、リスクと影響の優先順位付けと分類、修正、および回帰を防ぐための監視を行う必要があります.

組織には、脆弱性に対処するためのプロセスが必要です。脆弱性管理プロセスには、スケジュールスキャン、優先順位付けガイダンス、ソフトウェアバージョンの変更管理、プロセス保証が含まれます。ほとんどの脆弱性スキャナーは完全な脆弱性管理ソリューションの一部である可能性があるため、大規模な組織はスキャナーを選択する際にそのコンテキストを確認する必要があります.

多くの脆弱性はパッチで対処できますが、すべてではありません。すべての脆弱性がすべての環境でリスクとなるわけではなく、特定のパッチをインストールできないビジネス上の理由があるため、費用/便益分析をプロセスの一部にする必要があります。したがって、ツールからの修復ガイダンスに代替手段(たとえば、サービスを無効にする、ファイアウォール経由でポートをブロックする)が含まれている場合に役立ちます.

考慮すべき機能

脆弱性スキャナーを選択するとき、評価する多くの機能があります.

- スキャナーはネットワークベースで、ホスト/デバイスの検出とターゲットのプロファイリングを行います?

- ホスト、ネットワークデバイス、Webサーバー、仮想マシン環境、モバイルデバイス、データベースなど、スキャンできる資産の範囲はどのくらいですか?組織のニーズに合っていますか?

- その脆弱性データベースは包括的であり、ネットワークのプラットフォームに適していますか?データベースは更新の定期的なフィードを自動的に受信しますか?

- ご使用の環境でスキャナーは正確ですか?有益ではない低レベルの結果であなたを圧倒しますか?偽陽性と偽陰性の発生率はどのくらいですか? (誤検知は調査の無駄な努力を伴い、誤検知はリスクが検出されないことを意味します。)

- スキャナーは信頼性が高くスケーラブルですか?

- スキャナーのテストは不必要に邪魔になりませんか?スキャンはホスト/デバイスに影響を与えるため、パフォーマンスが低下し、構成が不適切なデバイスがクラッシュする可能性があります?

- スケジュールスキャンと自動アラートを設定できますか?

- 缶詰のポリシーを提供していますか(例:特定のコンプライアンス体制向け)?独自のポリシーを定義できますか?

- スキャン結果は理解しやすいですか?並べ替えてフィルタリングできますか?経時的な傾向を視覚化できますか?優先順位付けに関する有用なガイダンスを提供しますか?

- 改善に役立ちますか?指示は明確ですか?スクリプトによる自動修復はどうですか?自動化されたソフトウェア更新サービスを提供または統合して、サービスパックとパッチをインストールしますか?

- それが提供する定型レポートの範囲とその品質はどのくらいですか?必要なコンプライアンスレポートは提供されますか?独自のレポート形式を簡単に定義できますか?

注意事項

脆弱性スキャナーは、情報源の1つにすぎず、知識のあるスタッフの代わりになるものではありません。.

企業向けの多くのネットワーク管理ツールと同様に、ハイエンドの脆弱性スキャナーは高価になる傾向があります。優れた無料のオプションを利用できますが、多くは処理するネットワークのサイズに制限があり、すべてツールの学習、インストールと設定、結果の解釈にスタッフを支払う費用がかかります。したがって、長期的にはより多くの自動化とサポートの費用が安くなるかどうかを評価する必要があります.

スキャナーのインストールは複雑になる可能性があり、おそらくスキャナーは最初に数時間グラインドして、更新プログラムを脆弱性データベースにフェッチして前処理します。また、選択したホストの数とスキャンの深さに応じて、特定のスキャンにも数時間かかることがあります.

最高のネットワーク脆弱性スキャナー

このリストを構成するツールを選択する際の主な考慮事項には、ソフトウェアベンダーの信頼性と業界の評判、製品を最新の状態に保つ能力、独自の機能、セットアップと使用の容易さ、およびスケーラビリティオプションが含まれます。.

1. SolarWinds Network Configuration Manager(無料トライアル)

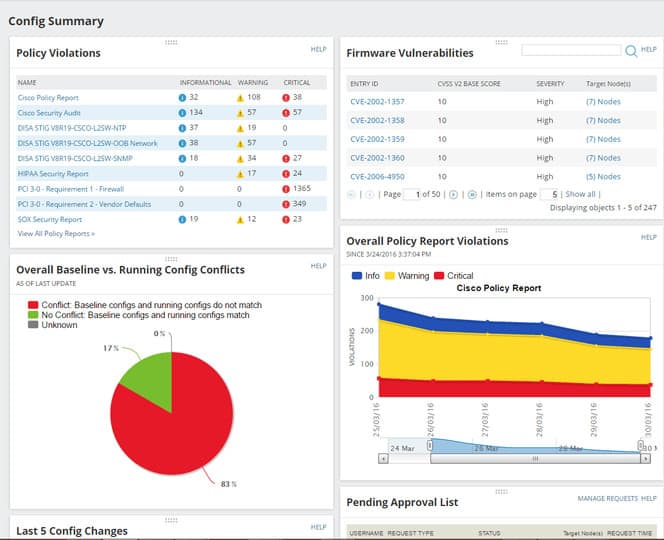

SolarWinds Network Configuration Manager (NCM)はリストの外れ値です。評価期間中のみ無料で、特定の(しかし重要な)脆弱性のサブセットをカバーします。 NCMは、ルーターとスイッチの構成ミスに起因する脆弱性のドメインの脆弱性スキャンと管理の両方を処理します。修正、予期しない変更の監視、およびコンプライアンス監査に焦点を当てています。 NCMは、完全に機能する30日間の試用期間中のみ無料です.

NCMは、Cisco Adaptive Security Appliance(ASA)およびInternetwork Operating System(IOS®)ベースのデバイスの構成における脆弱性をスキャンします.

SolarWinds NCM.

SolarWinds NCM.

構成エラーによる脆弱性については、違反の検出時に修復スクリプトを自動的に実行し、標準化された構成の更新を何百ものデバイスに自動的に展開する機能を提供します.

リグレッションを含む不正な変更に対処するために、構成変更の監視と警告を提供します。ルーターやスイッチのコンプライアンスを継続的に監査できます。米国国立標準技術研究所(NIST®)、連邦情報セキュリティ管理法(FISMA)、および防衛情報システム局(DISA®)のセキュリティ技術実装ガイド(STIG)準拠のレポートをすぐに実行できます。.

試用版では、軽量インストールでSQL Server Expressをインストールして使用できますが、データベースは10ギガバイトに制限されています.

編集者の選択

リストにある他のツールよりも包括的なNCMには、構成ポリシーとそれらから生じる問題(構成が変更されるときに最も一般的に生じる問題)を作成および監視するための高度なオプションがあります。それに加えて、脆弱性スキャンを提供するだけでなく、構成の問題に対して修正スクリプトを自動的に実行し、標準化された構成を何百ものクライアントに展開する機能も提供します。リストされている最も包括的なツールである私たちの選択.

ダウンロード: SolarWinds.comの30日間無料トライアル

オフィシャルサイト: www.solarwinds.com/network-vulnerability-scanner/

OS: Windowsサーバー

2. ManageEngine Vulnerability Manager Plus(無料トライアル)

ManageEngine 幅広いITインフラストラクチャ管理ツールを作成し、 Vulnerability Manager Plus システム保護市場における同社の競争相手です。このツールの機能の完全なリストは、大規模なLANおよびマルチサイトネットワーク用に設計されたユーティリティの有料版でのみ使用できます。無料版は中小規模の企業に適しており、最大25台のデバイスを保護します.

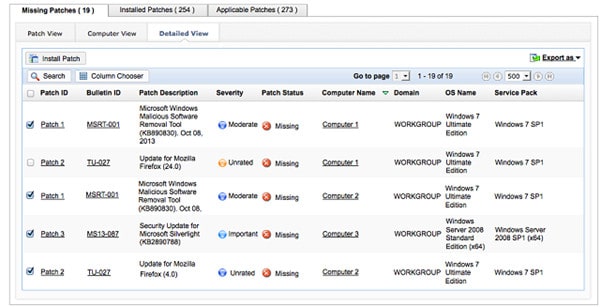

無料版では、社内ネットワークの問題を検出するオンデマンドおよびスケジュールされた脆弱性スキャンの両方が提供されます。スキャナーに導入された高度なテクノロジーは、異常な動作を検出できます。この戦略は、従来のルールベースの脅威データベース駆動型検出システムよりも、ゼロデイ脆弱性を特定するのに効果的です。また、Vulnerability Manager Plusの無料版に組み込まれている脅威軽減アクションも取得できます。.

システムの脅威は、弱い構成セキュリティまたは古いソフトウェアにある可能性があります。 Vulnerability Manager Plus 構成管理を含む そして パッチ管理 これらの弱点をふさぐ機能。脆弱性スキャンは、誤って構成されたデバイスを強調表示し、標準の構成ポリシーを展開できるようにします。スキャンでは、ソフトウェアバージョンもチェックされ、パッチのインストールを自動化できます。どのパッチを展開するかのオプションがあり、ソフトウェアの自動更新によって重要なカスタマイズが失われる可能性がある場合はバージョンをスキップできます。これらの構成およびソフトウェア監視機能は、Webサーバーおよびファイアウォールにまで拡張されます.

スキャナーは、お使いの機器にインストールされている危険なソフトウェアを識別し、不正なインストールや推奨されていないインストールを自動的に削除します.

システム管理者は、脆弱性マネージャーの基本機能を拡張できる特別なツールをダッシュボードで入手できます。これらは、Active Directory認証とゲスト/ BYOD機器およびモバイルデバイス用の特別な手順の統合にまで及びます。ダッシュボードで利用可能なユーティリティは、管理者の役割に応じて調整できます。これにより、チームマネージャーは個々の技術者が利用できる機能を制限できます。.

ダッシュボードから利用できる強力なアクションには、Wake-on-LANおよびシャットダウン機能が含まれます。これらの機能は、自動緩和プロセスとして設定するか、手動でコマンドを実行できます。管理レポートとシステム監査記録は、Vulnerability Manager Plusパッケージに含まれています.

パッケージの無料版には、ProfessionalおよびEnterpriseエディションと呼ばれる2つの有料バージョンのほとんどすべての機能が含まれています。デバイスの在庫が大きすぎて無料版の使用資格がない場合、2つの有料版のいずれかの30日間無料試用版を入手できます。.

ManageEngine Vulnerability Manager Plus30日間無料トライアルをダウンロード

3. PRTGを使用したPaesslerネットワークの脆弱性監視 (無料トライアル)

Paesslerシステム監視製品はPRTGと呼ばれます。これは、ネットワーク、サーバー、およびアプリケーションをカバーする統合インフラストラクチャ監視ツールです。 PRTGはツールのバンドルであり、これらのユーティリティのそれぞれは「センサー」と呼ばれます。パッケージには、ネットワーク攻撃からビジネスを保護する多数のセンサーが含まれています.

セキュリティ評価は、既存のすべてのインフラストラクチャのチェックから開始する必要があります。 PRTGは、すべてのネットワークデバイスを検出および監視して、ステータスの変化とアラート条件を確認します。 PRTGが提供するネットワークトラフィックの監視は、侵入を示す可能性のある異常なアクティビティを強調表示することもできます.

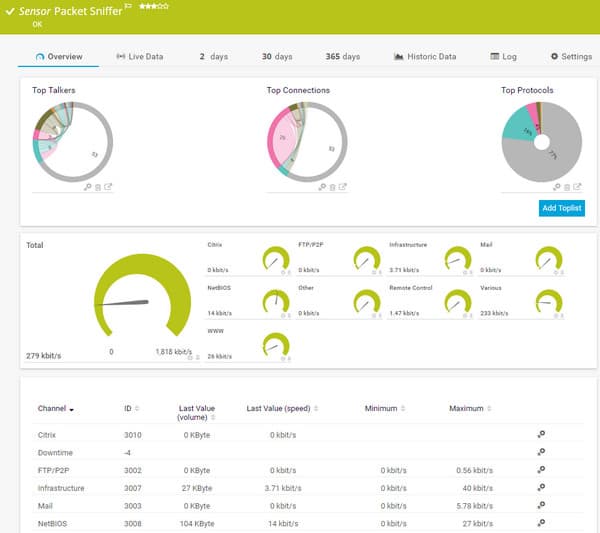

パケットスニッフィングセンサーは、詳細なパケット検査に使用でき、トラフィックのプロトコルアクティビティに関するデータを提供します。これは、他の識別子の中でも、ポート番号またはトラフィックの送信元または宛先によって識別できます.

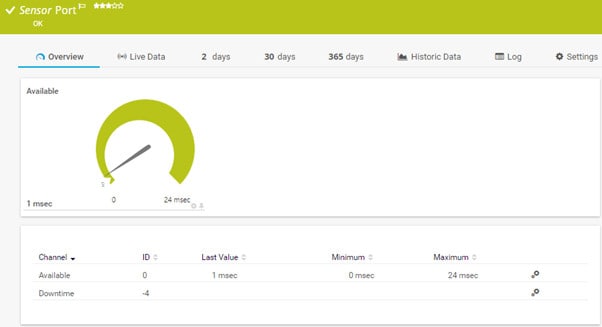

PRTGパケットスニファーセンサー出力画面.

PRTGパケットスニファーセンサー出力画面.

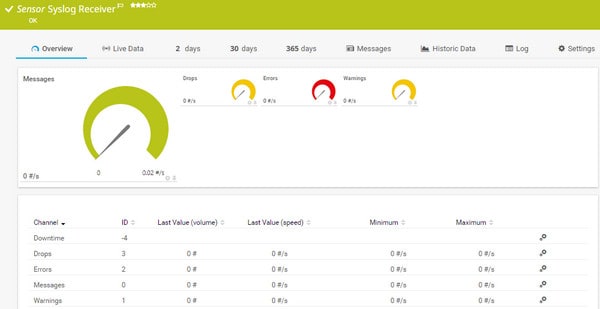

Paessler PRTGのSyslog Receiverモジュールは、システムの防御戦略に対してより多くのセキュリティスキャン機能を証明します。ネットワーク攻撃はペーパートレイルを残し、SyslogおよびWindowsイベントログメッセージを収集することは、脆弱性スキャン戦略のステップ1です.

PRTG Syslog Receiver画面

PRTG Syslog Receiver画面

PRTGは純粋な監視システムであるため、パッチ管理や構成管理などのアクティブな管理および解決機能は含まれていません。ただし、ポートスキャンおよび監視ユーティリティなどの追加のセキュリティ評価機能が含まれています.

PRTGポートモニター画面

PRTGポートモニター画面

PRTGが監視する要素は、ツールのアラートシステムへのフィードとして使用できます。ログメッセージの量、ログメッセージの重大度、SNMPトラップデータ、ポートアクティビティなどの要素をすべてカスタムアラートに含めることができます.

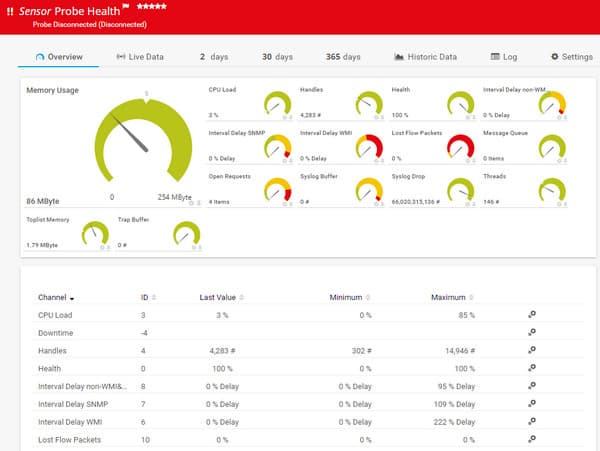

PRTGの[Probe Health]画面に表示されるアラート

PRTGの[Probe Health]画面に表示されるアラート

Paesslerは、アクティブ化されたセンサーの数に基づいてPRTGの充電帯域を設定します。すべての顧客は、PRTGシステム全体の配信を受けますが、すべてのセンサーは非アクティブです。目的のセンサーをアクティブにして、独自の実装をカスタマイズします。最大100個のセンサーのみをアクティブにした場合、PRTGを永久に無料で使用できます。あなたは得ることができます PRTGの30日間無料トライアル 無制限のセンサーを使用して、自分のネットワーク保護機能を確認してください。無料試用期間中であっても、完全なユーザーサポート、システムアップデート、セキュリティパッチを利用できます。.

PRTGを使用したPaessler Network Vulnerability Monitoring 30日間の無料トライアルをダウンロード

4. OpenVAS

の オープンな脆弱性評価システム, OpenVASは、包括的なオープンソースの脆弱性スキャンおよび脆弱性管理システムです。無償で、そのコンポーネントはフリーソフトウェアであり、ほとんどがGNU GPLの下でライセンスされています。 Nessusがプロプライエタリ製品になったとき、有名な(そして高価な)脆弱性スキャナーNessusから分岐しました。 OpenVASは、Greenbone Networkの有償の脆弱性管理ソリューションの一部でもあります.

OpenVASは、50,000を超えるネットワーク脆弱性テスト(NVT)の自動更新コミュニティフィードを使用しています。グリーンボーンの有償製品は、脆弱性テストの代替の商用フィードを提供します。これは、より定期的に更新され、サービスの保証とサポートがあります.

OpenVASは、複数のLinuxディストリビューションのパッケージとして、ソースコード形式で、およびWindows上のVMにロードできる仮想アプライアンスとして利用できます。また、Kali Linuxの一部です.

OpenVASには、WebベースのGUI、Greenbone Security Assistant、QtベースのGUI、Greenbone Security Desktop、およびCLIがあります.

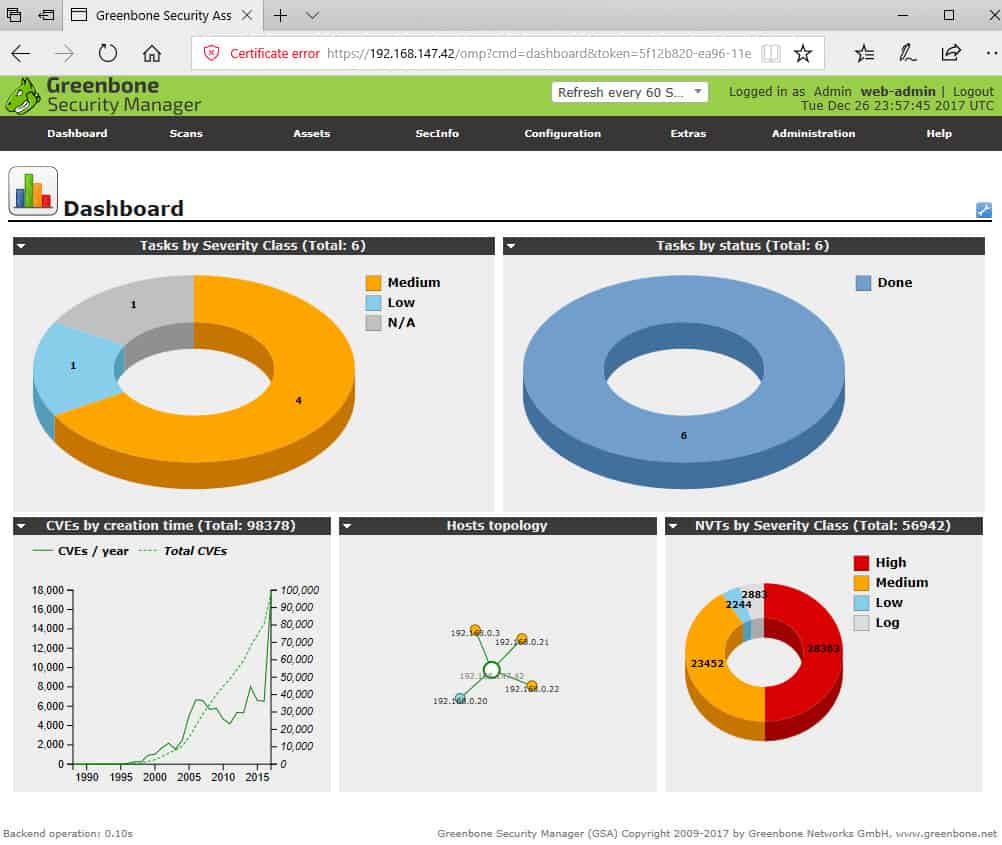

OpenVAS Web GUIダッシュボード.

OpenVAS Web GUIダッシュボード.

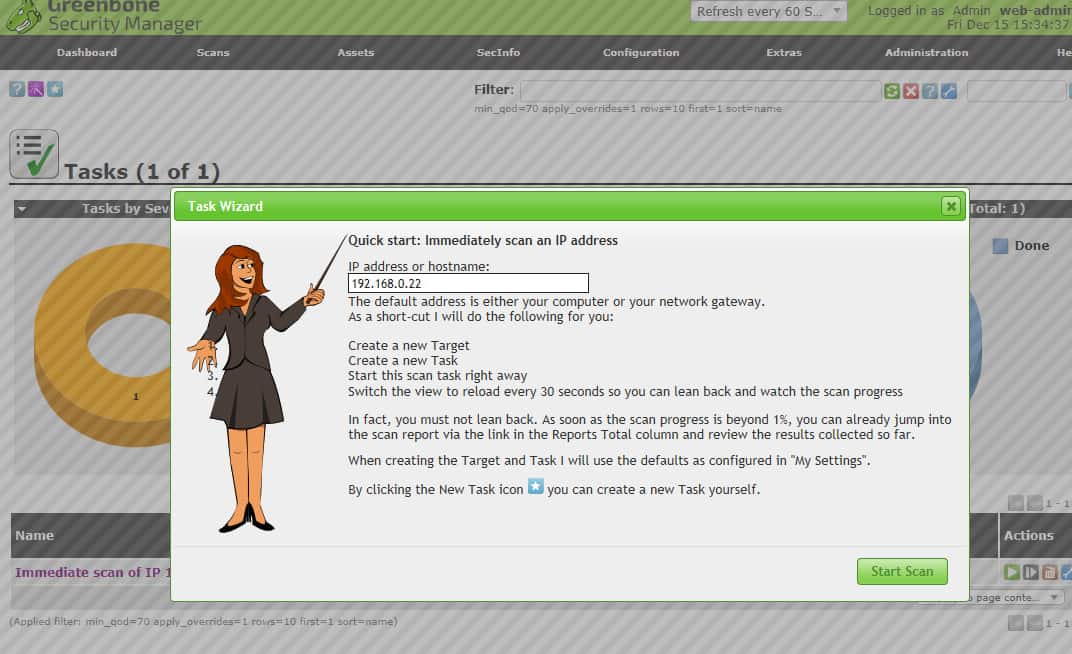

WebベースのGUIにログインしたら、[スキャン]メニュー項目から最初のスキャンを実行できます。 スキャン > タスク. それから タスク ページ使用 タスクウィザード 左上のボタン.

OpenVASタスクウィザード.

OpenVASタスクウィザード.

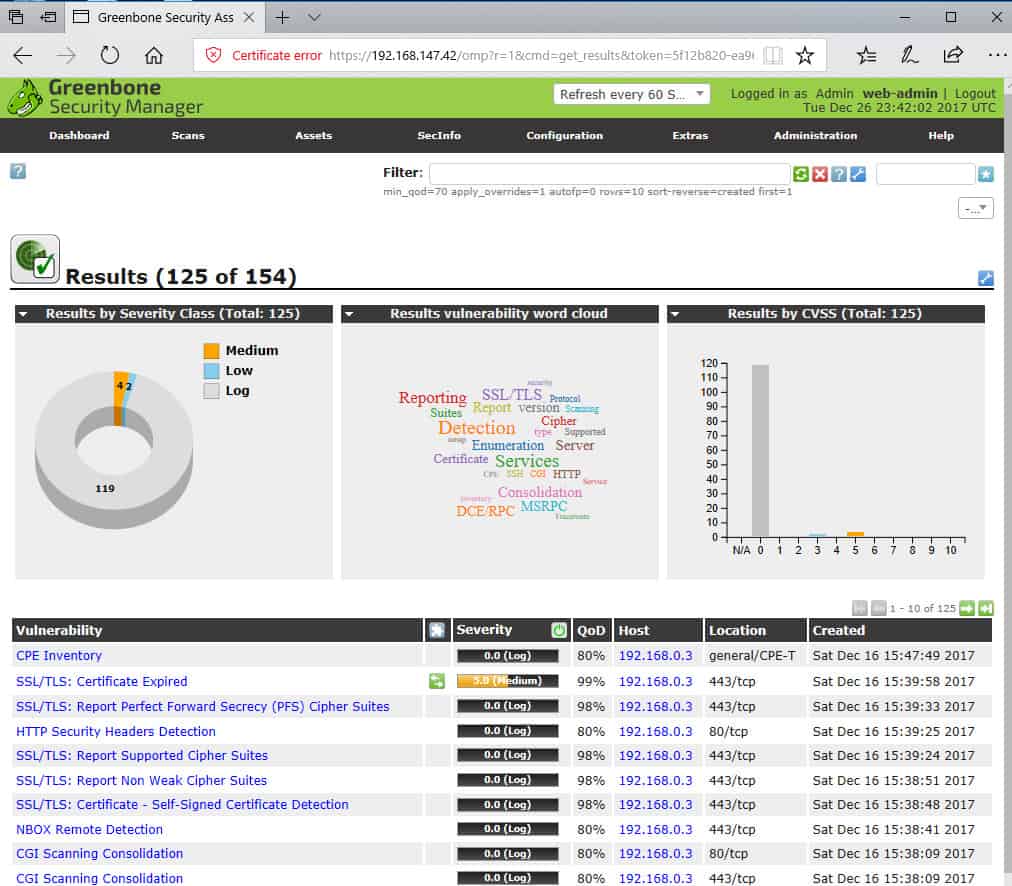

スキャンタスクを実行すると、 スキャン > 結果 ページには、見つかった脆弱性が一覧表示されます.

OpenVASの結果ページには、見つかった脆弱性が要約されています.

OpenVASの結果ページには、見つかった脆弱性が要約されています.

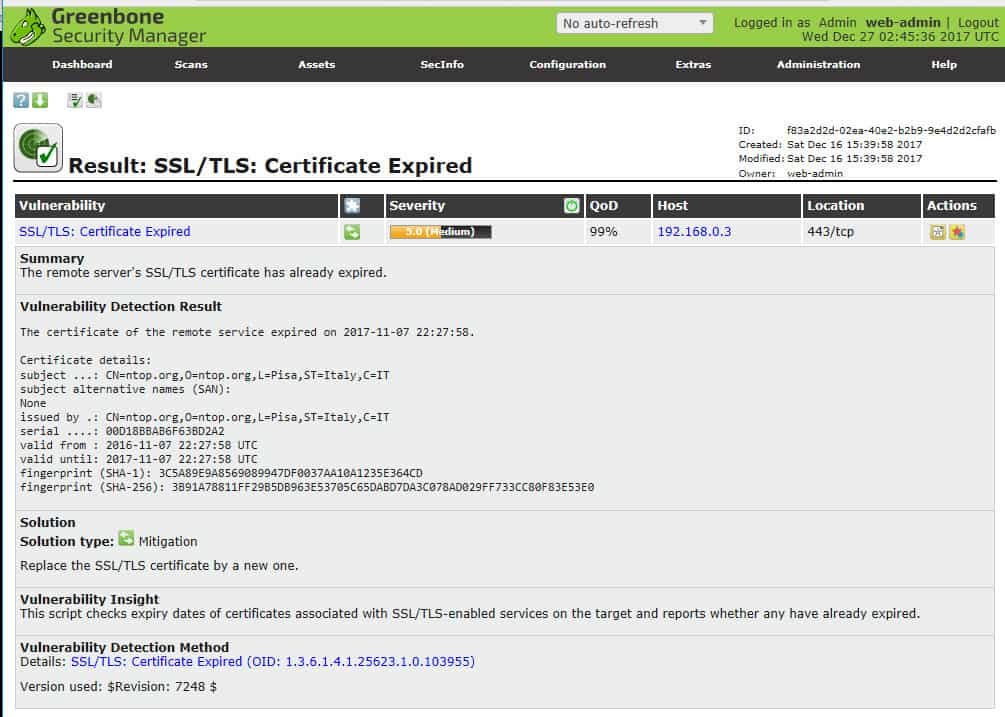

説明と修復のヘルプについて、特定の脆弱性にドリルダウンできます。.

特定の脆弱性の詳細.

特定の脆弱性の詳細.

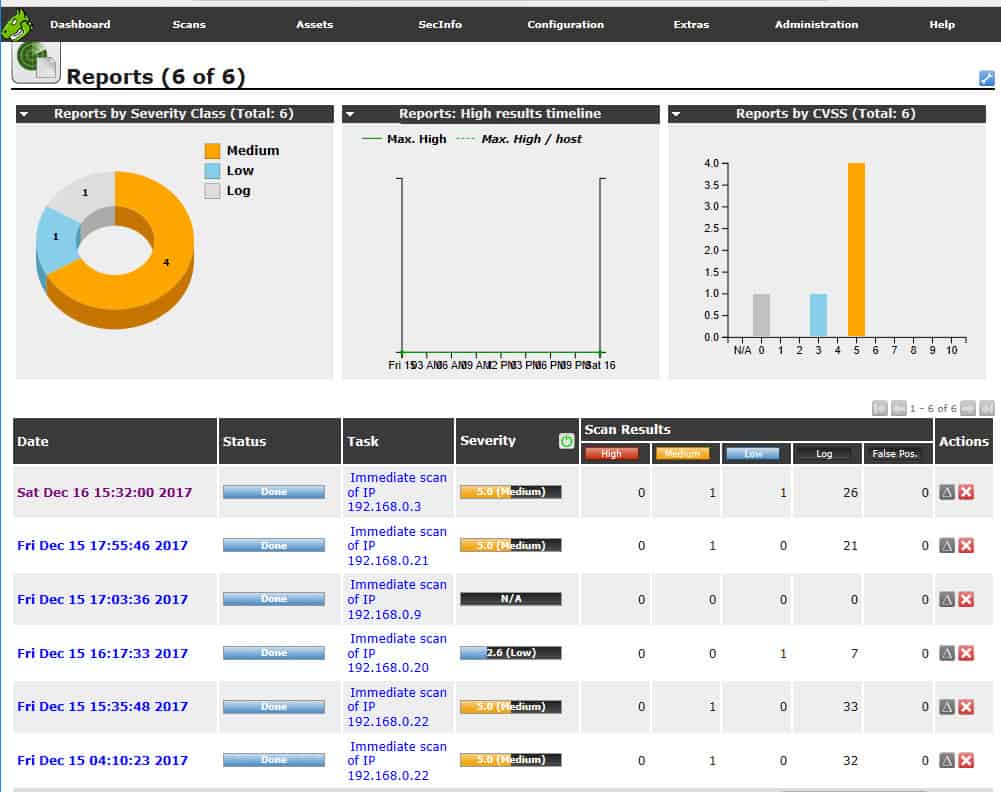

レポートはさまざまな形式でエクスポートでき、デルタレポートを生成して傾向を確認できます。.

OpenVASレポート.

OpenVASレポート.

OpenVASの代替

OpenVASのインストールと使用には、重要な学習曲線があります。 OpenVASは無料ですが、単なる脆弱性スキャナーではなく、完全な無料のオープンソース脆弱性管理プラットフォームです。急な学習曲線が主な理由の1つです 多くのネットワーク管理者がOpenVASの代替を探しています, 特に有能なツールの堅牢性を必要とする一方で、より実践的なアプローチを好まない人たち。これが、OpenVASがSolarWindsおよびPaesslerの提供に続く3番目のリストに載る理由です。.

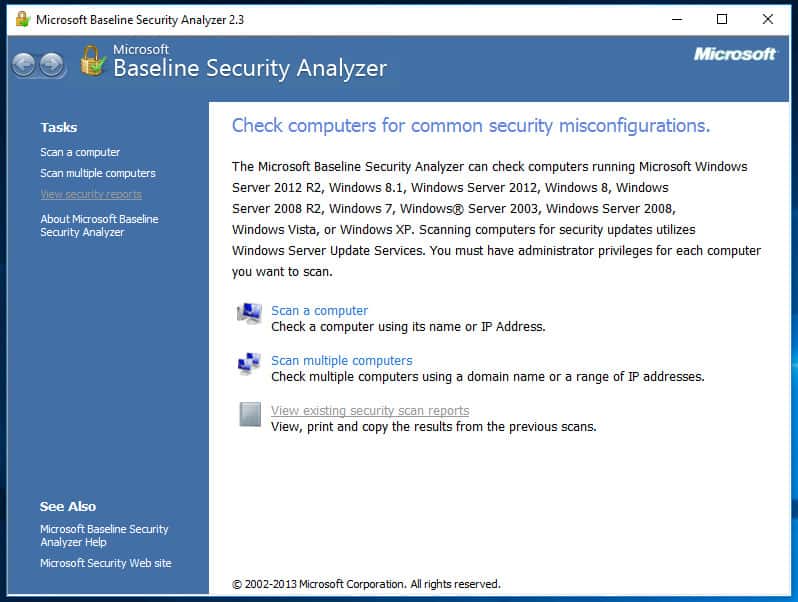

5. Microsoft Baseline Security Analyzer

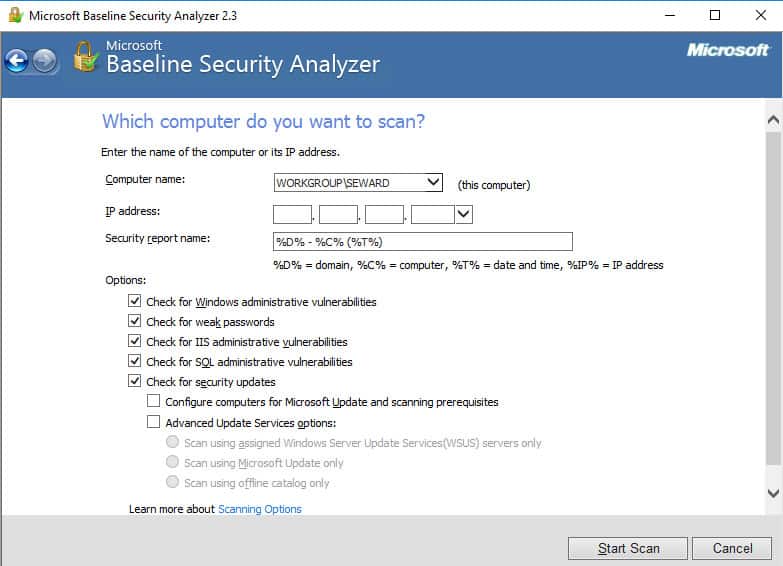

Microsoft Baseline Security Analyzer (MBSA)は、Microsoft製品の脆弱性のドメインに限定されたオンホストの脆弱性スキャナーである古い定番です。歯は長くなっていますが、主にWindowsを実行している中小企業にとっては依然として有用です。.

MBSAは、Windowsマシンのみをスキャンして、Microsoft固有の特定の問題、基本的な脆弱性、構成の誤りを検出する簡単なツールです。 MBSAは、ローカルホスト、ドメイン、またはIPアドレス範囲をスキャンできます.

MBSAは1つまたは複数のWindowsコンピューターをスキャンできます.

MBSAは1つまたは複数のWindowsコンピューターをスキャンできます.

MBSAは、不足しているサービスパックまたはセキュリティ更新プログラムをスキャンします。また、Windows、Windowsファイアウォール、IIS、SQL Server、およびOfficeアプリケーションの管理上の問題もスキャンします.

MBSAは、不足している更新プログラムと簡単な管理上の問題をチェック.

MBSAは、不足している更新プログラムと簡単な管理上の問題をチェック.

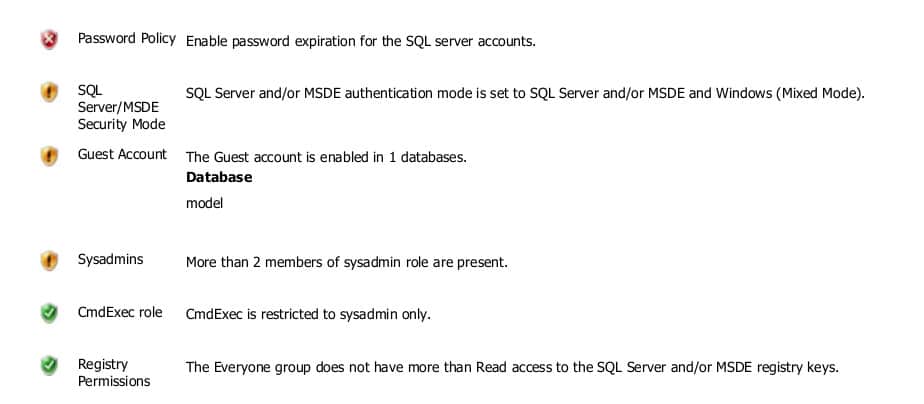

MBSAは、スキャンされたホストごとにレポートを生成し、問題を優先度でラベル付けします.

SQL ServerなどのMicrosoft製品およびサービスの脆弱性のレポート.

SQL ServerなどのMicrosoft製品およびサービスの脆弱性のレポート.

MBSAはまだWindows 10向けに更新されていませんが、バージョン2.3はほとんど動作します。誤検知をクリーンアップし、完了できないチェックを修正するには、微調整が必要です。たとえば、Windows Updateが有効になっていないという偽陽性の苦情を出します。.

MBSAは、Microsoft以外の脆弱性や複雑な脆弱性には対処しませんが、簡単に使用でき、Microsoft指向の小規模な店舗には便利です.

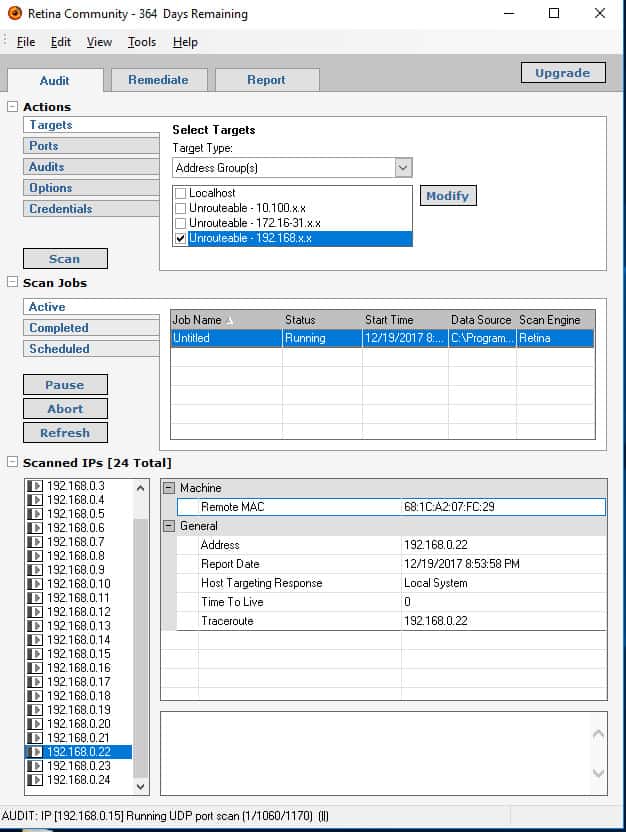

6. Retina Network Scanner Community Edition

Retinaネットワークセキュリティスキャナーコミュニティエディション (RNSS)は総合的な脆弱性スキャナーであり、費用のかかるライフサイクル全体の脆弱性管理システムと組み合わせることができます。 RNSSは、最大256個のIPアドレスのスキャンに対して無料です。現在はBeyondTrustの一部であるeEyeによって開発されました.

Retinaスキャナーの広範な脆弱性データベースは自動的に更新され、ネットワークの脆弱性、構成の問題、欠落しているパッチを特定し、さまざまなオペレーティングシステム、デバイス、仮想環境、アプリケーションをカバーします。.

インストールは簡単で、ユーザーインターフェイスは直感的です.

Retinaユーザーインターフェイス.

Retinaユーザーインターフェイス.

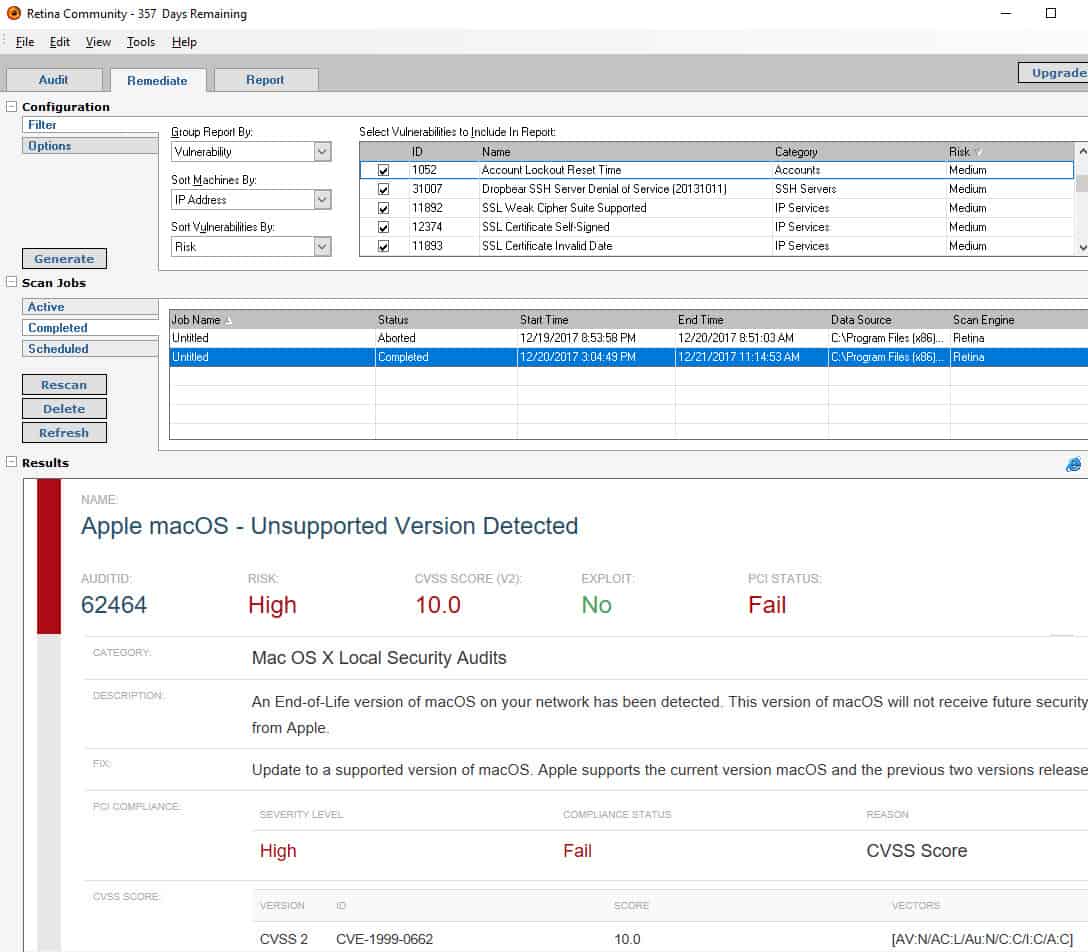

スキャンが実行されたら 監査 タブでは、上の脆弱性を検査できます 是正 タブ.

![[修正]タブに移動して、スキャンで見つかった脆弱性を確認します。](/images/8-of-the-best-free-network-vulnerability-scanners-and-how-to-use-them-17.jpg) Retina Remediateタブに見つかった脆弱性のリスト.

Retina Remediateタブに見つかった脆弱性のリスト.

脆弱性はソートおよびフィルタリングでき、個々の脆弱性にドリルダウンできます.

ガイダンスのための脆弱性へのドリルダウン.

ガイダンスのための脆弱性へのドリルダウン.

さまざまな種類のレポートを生成して、ツールの外部でスキャン結果にアクセスできます.

PDFでのRetinaスキャンレポートの開始.

PDFでのRetinaスキャンレポートの開始.

Retina Network Security Scannerは、Retina CS Enterprise Vulnerability Managementのスキャンエンジンです。完全な脆弱性評価および修復ソリューションであり、スケジュールスキャン、アラート、履歴トレンドトラッキング、構成コンプライアンス、パッチ管理、コンプライアンスレポートを実行できます。.

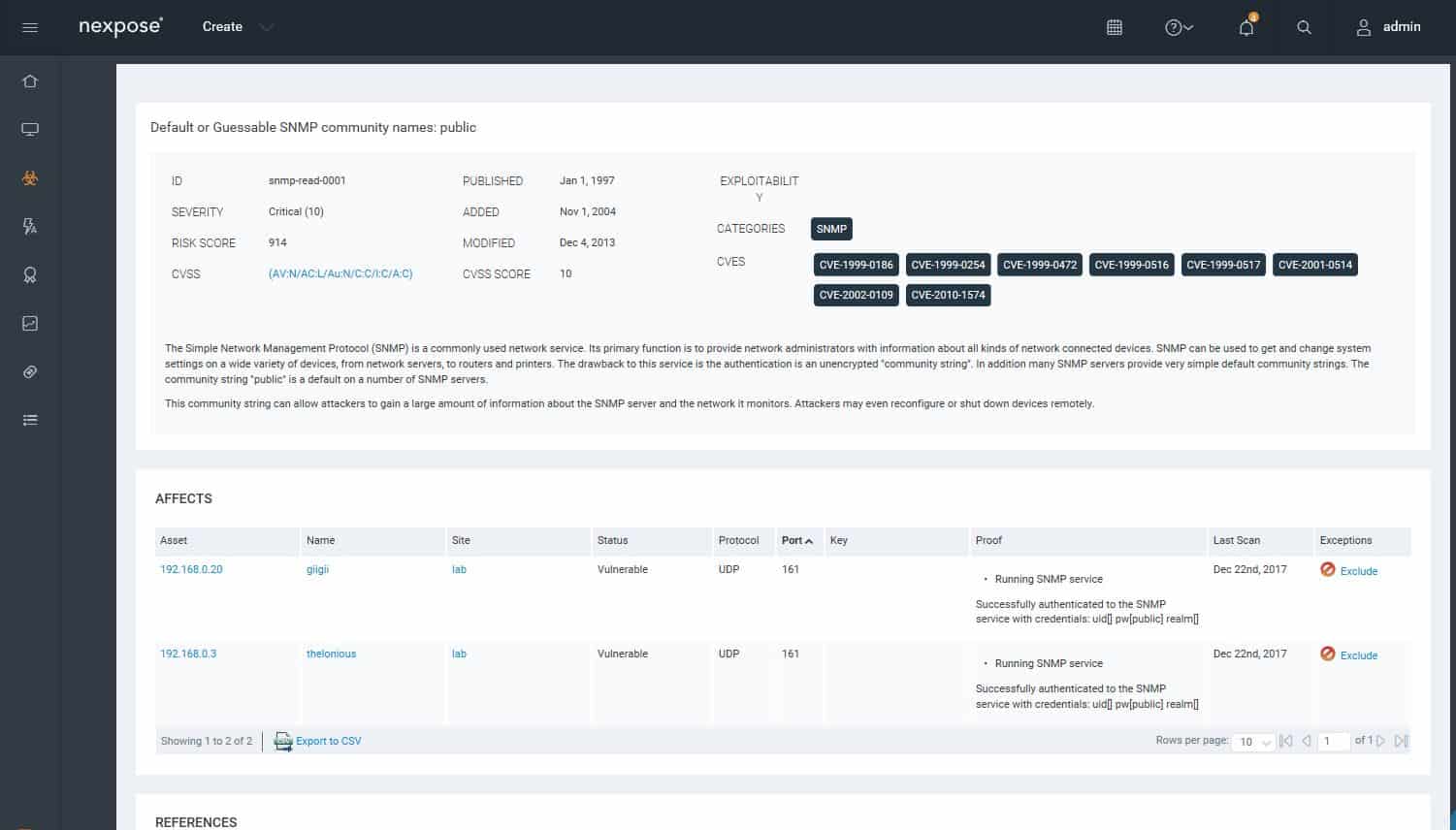

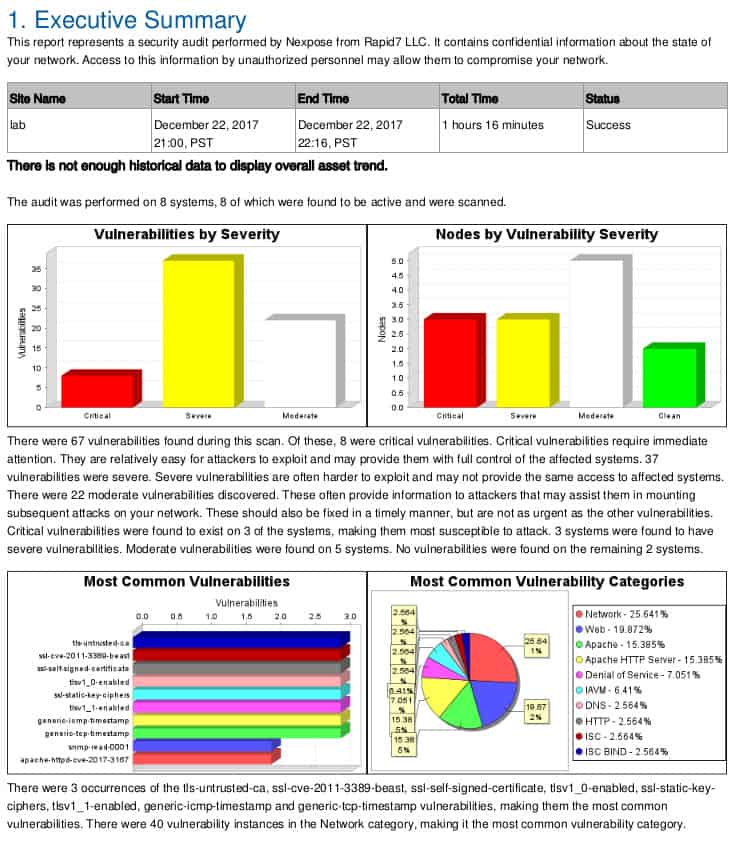

7. Nexpose Community Edition

Nexpose Community Editionは、Metasploitエクスプロイトフレームワークの所有者であるRapid7による包括的な脆弱性スキャナーです。 Nexposeの無料版は一度に32個のIPアドレスに制限されており、1年後に再申請する必要があります.

Nexposeは、Windows、Linux、およびVMアプライアンスで実行されます。ネットワーク、OS、Webアプリ、データベース、仮想環境をスキャンします。 NexposeはRapid7の低価格InsightVM脆弱性管理システムと組み合わせて、包括的な脆弱性管理ライフサイクルソリューションを実現できます。.

Community Editionには、Rapid7のWebベースのコンソールの試用版が付属しています。 「?」アイコンの後ろにあるオンラインヘルプは、開始時に最も役立つアセットです.

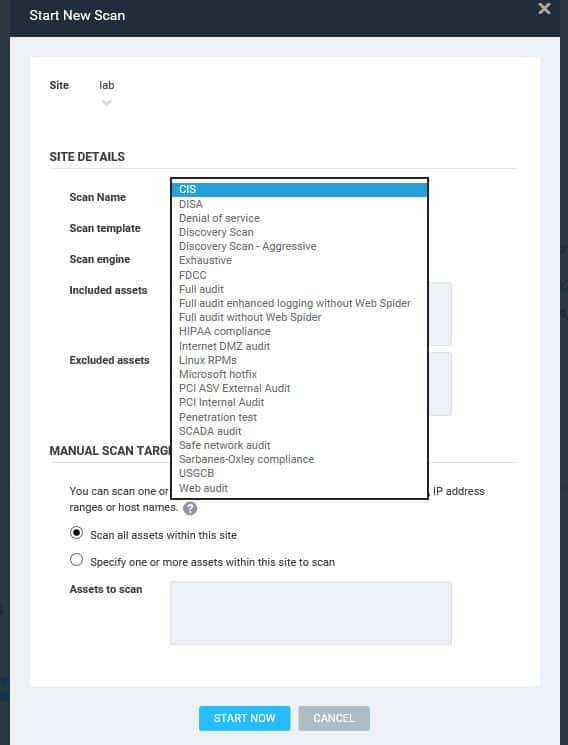

Web GUIで、たとえばCIDRアドレス範囲を提供することにより、1つ以上の「サイト」(関心のあるネットワーク)を定義します。その後、いくつかの定義済みスキャンテンプレートのいずれかから選択できます。.

Nexpose Web GUIには複数の定義済みスキャンテンプレートがあります.

Nexpose Web GUIには複数の定義済みスキャンテンプレートがあります.

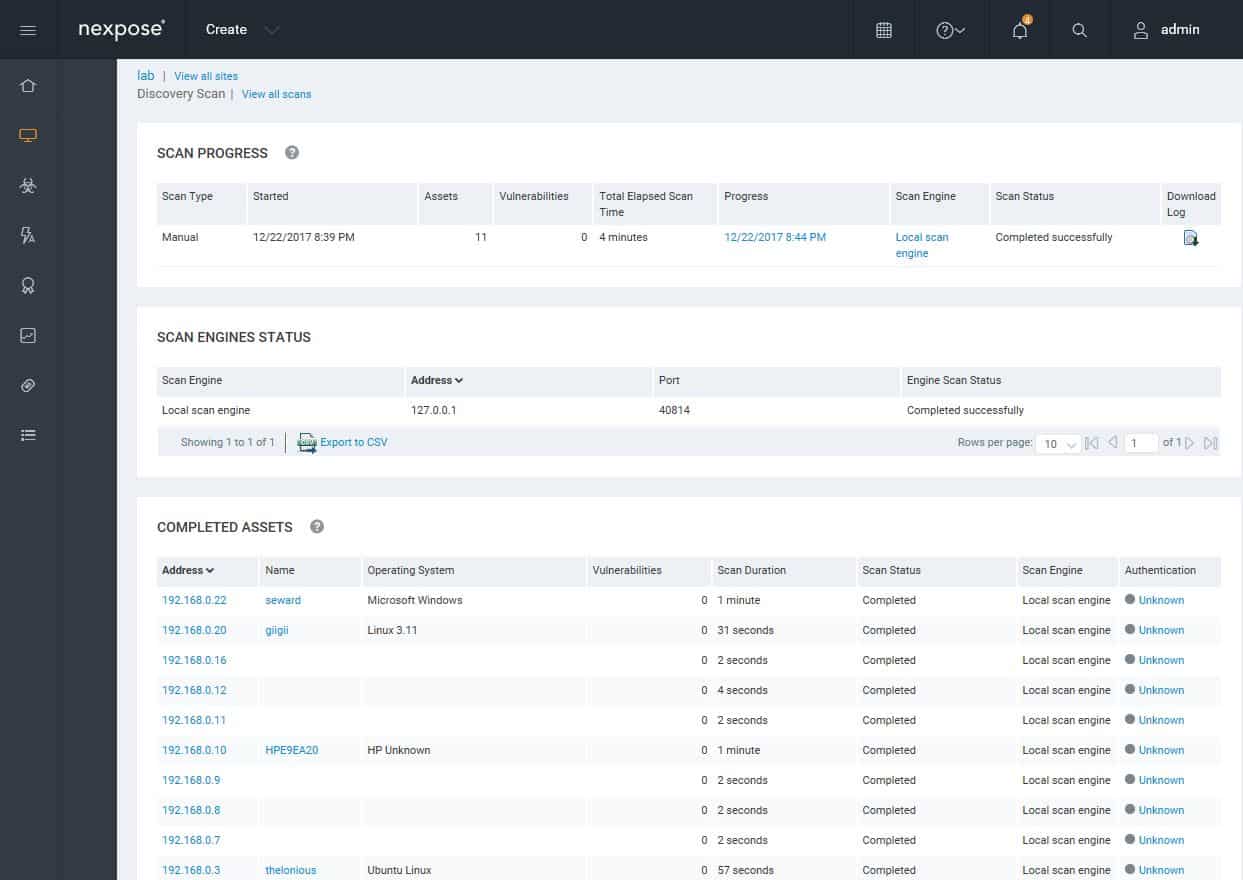

A ディスカバリースキャン 指定したアドレス範囲内のすべてのデバイスとホストを識別します.

Nexpose Discovery Scanはネットワーク上の資産を見つけます.

Nexpose Discovery Scanはネットワーク上の資産を見つけます.

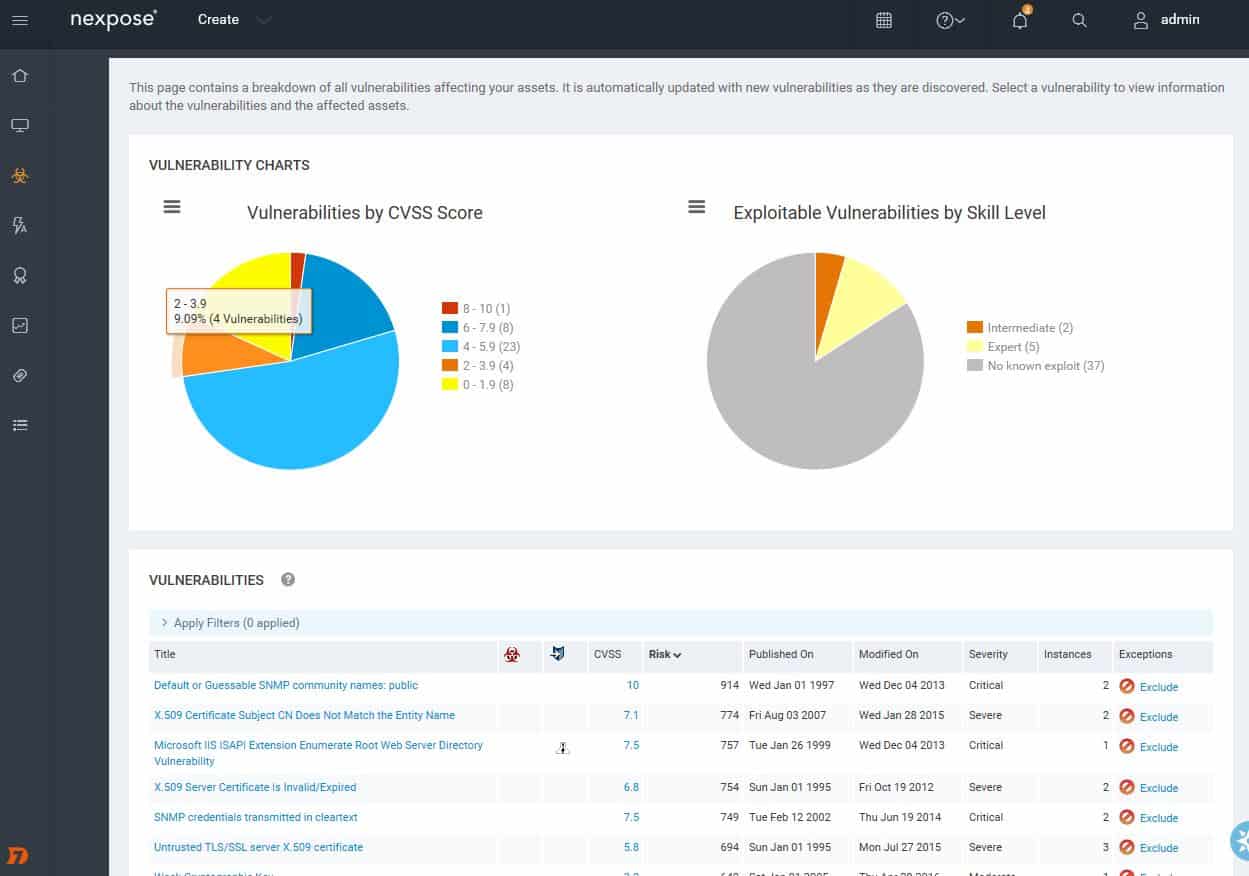

その後、 Web Spiderを使用しない完全な監査強化ログ あなたのサイトの脆弱性をよく見ることができます.

見つかった脆弱性の分析.

見つかった脆弱性の分析.

ドリルダウンして脆弱性の詳細を見つけることができます.

脆弱性の詳細へのドリルダウン.

脆弱性の詳細へのドリルダウン.

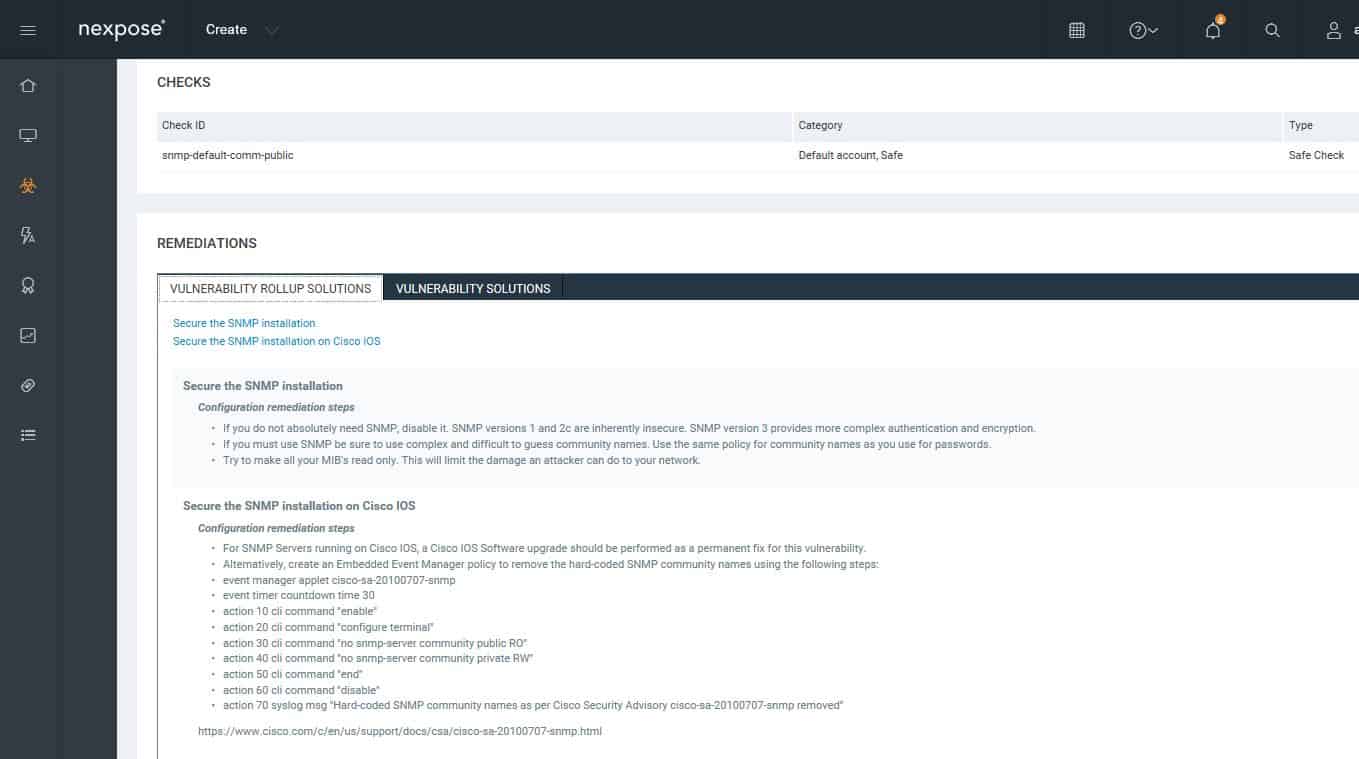

特定のホストまたはデバイスの脆弱性ステータスを確認できます。各脆弱性には修復のガイダンスが含まれます.

是正のためのガイダンス.

是正のためのガイダンス.

Webコンソールは複数の定義済みレポートを提供します.

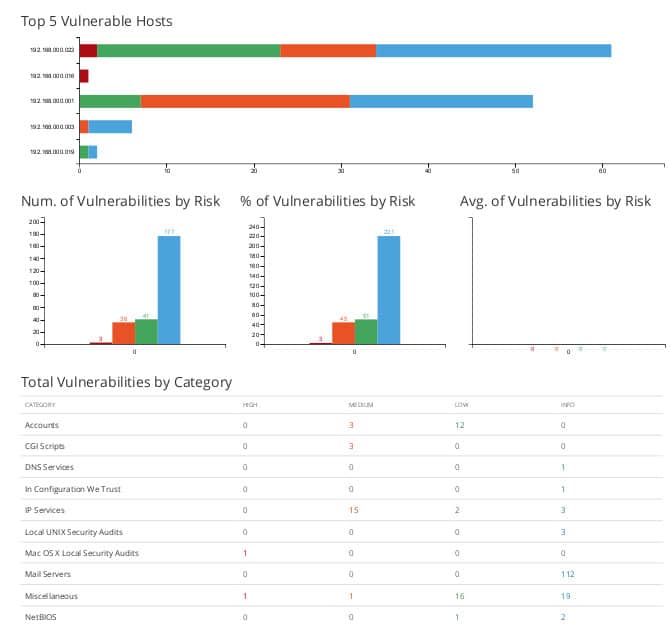

Nexposeのレポートは発見された脆弱性を分析します.

Nexposeのレポートは発見された脆弱性を分析します.

スケジュールスキャンを設定し、コンプライアンスポリシーを有効にし、脆弱性に対するサイトの露出の履歴を追跡することもできます。.

8.カスペルスキーソフトウェアアップデーター

ネットワーク上の大きなセキュリティ上の欠陥の1つは、実際に接続されているコンピューターの状態です。ソフトウェアハウスは常に製品のセキュリティ上の弱点を探し、セキュリティの抜け穴を塞ぐために既存の顧客がインストールするアップデートを作成します.

これらの弱点は、ソフトウェアが最初に作成されたときの過失の結果ではありません。ハッカーは、ソフトウェア機能を使用してセキュリティを侵害する新しい方法を常に探しているために発生します.

新しい更新プログラムの存在を追跡するのは時間がかかる可能性があるため、コンピューターをスキャンして利用可能な更新プログラムのリストを保持するプログラムは、多くの時間を節約します.

Kaspersky Labsは主要なアンチウイルスプロデューサーであり、Windowsユーザーが無料のソフトウェアアップデータを利用できるようにしました。このツールは、カスペルスキー製品を監視するだけでなく、カスペルスキーが保持する更新通知の大きなライブラリを参照します.

カスペルスキーのサイトから無料のツールをダウンロードすると、ユーティリティは自動的にインストールされます。インストールプロセスにより、デスクトップにショートカットアイコンも作成されます.

ツールを開いたら、ようこそ画面のボタンをクリックするだけです。.

ソフトウェアアップデーターの開始画面

ソフトウェアアップデーターの開始画面

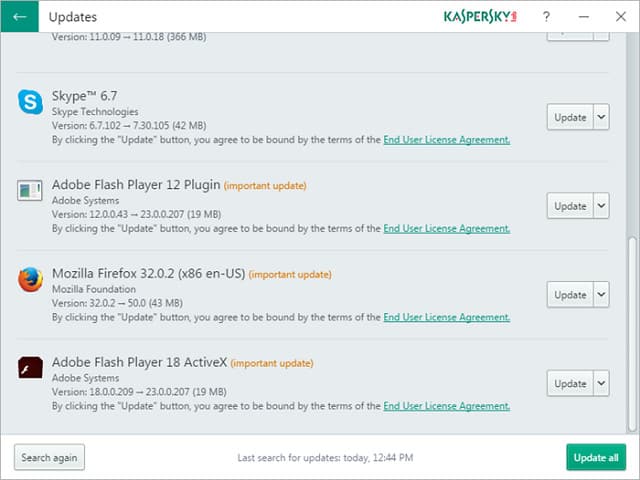

コンピューターをスキャンする前に、ツールはKasperskyサーバーをチェックして、利用可能なアップデートの最新リストを取得します。スキャンが終了した後、すべてが正常であれば、利用可能なアップデートがないというメッセージが表示されます。古いソフトウェアが検出された場合、ソフトウェアアップデーターはそれらを以下のような結果画面にリストします.

利用可能な更新リスト

利用可能な更新リスト

更新するソフトウェアを選択するか、リストされているすべてのアプリを更新することを選択できます。どちらを選択しても、ツールはユーザーの介入なしにソフトウェアを更新します.

4つのネットワーク脆弱性スキャナー

リストにある6つの最高のネットワークスキャナーがニーズに合わない場合は、これらの選択肢の1つを検討することができます。.

Tripwire Enterprise

セキュリティ脆弱性チェックのTripwire Enterpriseパッケージは無料ではありませんが、デモを試すことができます。ただし、無料試用版で入手できます。このサービスは、オンデマンドでネットワークの異常をスキャンするだけでなく、リアルタイムで実行され、ネットワーク上の構成またはデータの変更を警告し、変更管理を実施します.

Qualys FreeScan

Qualys FreeScanは、サーバーまたはネットワークのセキュリティ上の弱点を調べるオンラインサービスです。サーバーソフトウェアを識別し、最新のパッチが適用されていることを確認します。スキャンは、感染または侵入者のアクティビティも検索します。このサービスは永久に無料ではありません。10回のスキャンの後、料金が発生します.

ImmuniWeb

ハイテクブリッジは、ImmuniWebというブランドでさまざまなネットワーク脆弱性スキャンサービスを提供しています。これは非常に高度なAIベースのシステムであり、1回限りのサービスとして使用したり、継続的な監視、コンサルティング、アドバイスのためにSLAで契約したりできます。このソリューションは非常に高価ですが、無料トライアルを依頼できます.

ネットスパーカー

Netsparkerは、オンプレミスアプリケーションまたはクラウドサービスとして利用できます。これは非常に高価なオプションであり、このガイドのメインリストに表示されない主な理由です。脆弱性スキャナーはWebサーバーを対象としており、Webベースのエンタープライズをサポートするために動作するすべてのアプリケーションのアクティビティを認証します.

結論

脆弱性スキャン、そして実際、脆弱性管理は、ネットワークを保護する1つの側面です。スキャナーは、テストが既に実装されている脆弱性のみを検出できます。また、帯域幅監視および分析ツール、特に自動アラートを指定できるツールを使用して、ネットワークの通常の動作の感覚を養う必要があります。異常を感じて調査する必要がある場合、ネットワークアナライザーとパケットスニファーは重要なツールです。また、ネットワーク管理者向けのセキュリティツールには他にも多くの種類があります.

脆弱性スキャンは、ネットワークを保護するための重要なツールです。試してみる無料のオプションが複数あります。組織にとって適切なものは、ニーズ、資金、専門知識、または学習意欲に基づいています.