ポートは、ハッカーがコンピューターまたはネットワークデバイスに侵入する方法を提供します。ポートは実際の物理的なコネクタではありません。それは論理アドレス指定システムです。ポート番号をIPアドレスと組み合わせて使用してコンピューターを識別することもありますが、ほとんどの場合、ポートはサービス用に予約されています。サービスは、他のプログラムをサポートする有名なプログラムです.

急いで? 10個の無料ポートチェッカーのリストを以下に示します。

- SolarWinds Free Port Scanner(無料ダウンロード) – Windowsで実行される無料のツール.

- PRTGを使用したPaesslerポートモニタリング –より広いインフラストラクチャ監視システムの一部であるポート範囲モニター。 Windows Serverで実行.

- Zenmap – Windows、Linux、BSD Unix、およびMac OS用の無料のネットワークセキュリティ監視ツール.

- PortCheckers –無料のオンラインポートスキャンツール.

- ポートスキャナーを開く – Web Tool Hub Webサイトからの無料ポートスキャナー.

- IPフィンガープリントネットワークポートチェッカー –無料のオンラインポートスキャンユーティリティ.

- 無料ポートスキャナー3.5 – TCPポートをチェックし、Windows上で実行される無料のダウンロード可能なポートスキャナー.

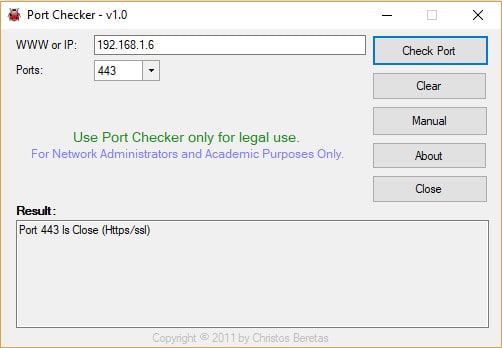

- ポートチェッカー1.0 – Windowsで実行される無料のポートスキャンユーティリティ.

- IPポートスキャナーとは – WhatismyIPが提供する無料のオンラインポートスキャナー?ウェブサイト.

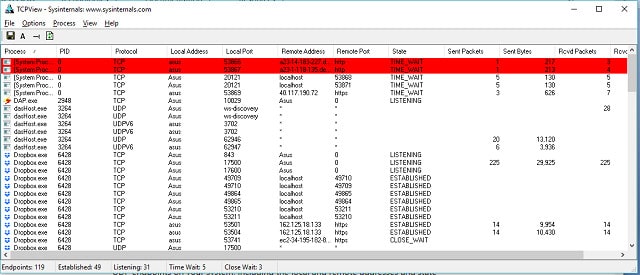

- TCPView –ポートのアクティビティを識別する無料のプロセスモニター。 Windowsにインストール.

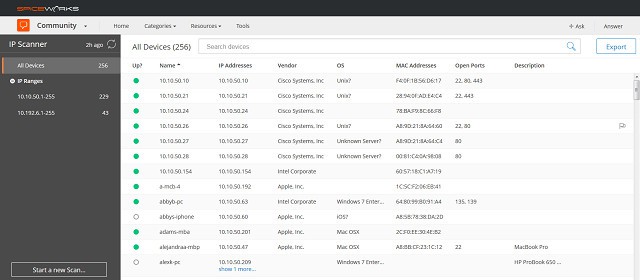

- Spiceworks IPスキャナー– Windows、Mac OS、Ubuntu、Debian Linuxにインストールするオンサイトエージェントを備えたクラウドベースのコンソール.

ポート自体は弱点ではありません. ポートを使用するサービスは、ハッカーに方法を提供するものです. ネットワークを安全に保つ最も確実な方法は、使用されていないポートを閉じることです。これにより、悪意のある悪意のあるプロセスがサービスを装ってユーザー情報にアクセスする危険性をシャットダウンします。.

ハッカーはポートをスキャンし、サービスが使用する各ポート番号をチェックして、どのポートが接続を受け入れるかを確認するのが一般的です。ポートチェッカーを使用して、自分でポートの脆弱性をテストできます.

ポートの脆弱性の解決策は、ファイアウォールで保護することです. ポートがファイアウォールによってブロックされている場合、部外者はポートにアクセスできません, 便利なポートチェッカーの多くはオンラインツールです。ウェブサイトのポートチェッカーまたはポートスキャナーがコンピューターのポートを表示できない場合、ファイアウォールはそれらを適切に保護しています.

最高の無料ポートスキャナー

最高の無料ポートチェッカーのリストは次のとおりです。

| Solarwinds Free Port Scanner(無料ダウンロード) | 番号 | はい | 番号 | 番号 |

| Paessler PRTG(無料トライアル) | 番号 | はい | 番号 | 番号 |

| Zenmap | はい | はい | はい | 番号 |

| ポートチェッカー | 番号 | 番号 | 番号 | はい |

| ポートスキャナーを開く | 番号 | 番号 | 番号 | はい |

| IPフィンガープリントネットワークポートチェッカー | 番号 | 番号 | 番号 | はい |

| 無料ポートスキャナー3.5 | 番号 | はい | 番号 | 番号 |

| ポートチェッカー1.0 | 番号 | はい | 番号 | 番号 |

| IPポートスキャナーとは | 番号 | 番号 | 番号 | はい |

| TCPView | 番号 | はい | 番号 | 番号 |

| Spiceworks IPスキャナー | はい | はい | はい | はい |

1. SolarWinds Free Port Scanner(無料ダウンロード)

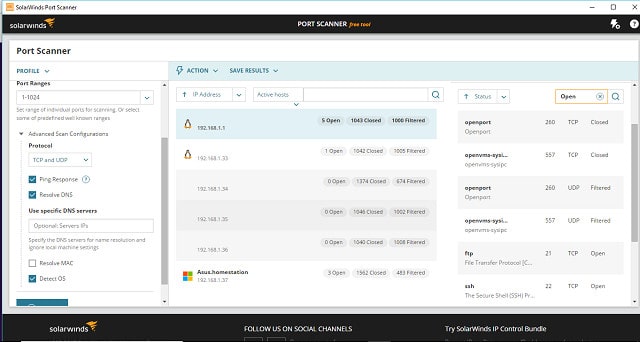

SolarWindsはネットワークソフトウェア業界のリーダーであり、 無料ツール 会社からの素晴らしい発見です。ポートスキャナーはあらゆる規模の企業を対象としています。グラフィックインターフェイスまたはコマンドラインから実行できます。しかし SolarWinds Free Port ScannerはWindowsでのみ利用可能です.

アプリケーションを開くと、ネットワークがスキャンされてすべてのIPアドレススコープが検出され、IPスキャン範囲フィールドにその範囲が表示されます。. ネットワーク上のすべてのデバイスでスキャンを開始するか、範囲設定を変更してネットワークの一部または1つのデバイスのみのスキャンを取得できます. ポート番号の検索設定にもデフォルト値が与えられます。このデフォルトでは、検索を既知のポートに制限しますが、この設定をオーバーライドして、独自のポート番号の範囲を入力できます。連続しないポート番号のリストを入力することもできます.

検索の詳細設定により、TCPまたはUDPアクティビティのみに焦点を当てたり、これらのプロトコルの両方をチェックしたりできます。 PingチェックとDNS解決を検索に追加することもできます。スキャンには、OS識別結果も含めることができます。.

スキャンの結果には、スコープ内のすべての可能なアドレスがリストされます。これは非常に長いリストになるため、 アクティブなホストの結果のみを表示するように指定できます. この短縮リストには、アクティブな各デバイスで開かれているポート、閉じられているポート、フィルタリングされたポートの数が表示されます。フィルターされたポートは、ファイアウォールでブロックされており、スキャナーで検査できないポートです。.

デバイスレコードをクリックすると、ポート詳細パネルが開きます。これにより、スキャン範囲内のすべてのポートがリストされます。ほとんどのポートは閉じられます。結果をフィルタリングして、開いているポートのみを表示することにより、この非常に長いリストを短縮できます。結果はCSV、XML、またはExcel形式にエクスポートできます.

公式SOLARWINDSサイトの詳細:

www.solarwinds.com/free-port-scanner/

SolarWinds Free Port ScannerSolarWinds.comで無料版をダウンロード

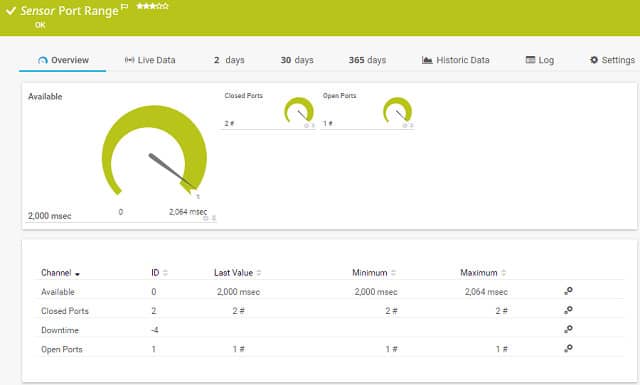

2. PRTGを使用したPaesslerポートモニタリング

Paessler PRTGは、ネットワークデバイス、ネットワークリンク、サーバー、およびアプリケーションを対象とするインフラストラクチャモニターです。 PRTGシステムはセンサーによって実装されます。センサーは、システムパフォーマンスの特定の属性を検出するか、特定のハードウェア属性をカバーします.

モニターには、ポートアクティビティを監視する2種類のポートセンサーが含まれています。これらは ポートセンサーとポート範囲センサー.

ポートセンサーは、デバイスの特定のポート番号に割り当てられます。そのポートへの接続を試み、ポートが開いているか閉じているか、および接続要求が処理されるまでにかかった時間について報告します。このセンサーはTCPポートのみを監視します。トランスポート層セキュリティでセンサーを動作させるかどうかを選択できます. TLSを含めると、そのポートにアクセスする際の安全な接続の経験に関するより正確なレポートが得られます.

名前が示すように、ポート範囲センサーは特定の範囲のポート番号と相互作用します。これもTCP接続のみを扱い、デバイスのポートへのUDP操作をチェックしません。確認するポート番号は連続している必要はありません。範囲ではなくポート番号のリストを送信することを選択できるためです。このセンサーのアクションは、ポートセンサーに非常に似ています. 各ポート番号にアクセスします そのポートが開いているか閉じているか、およびデバイスがそのポートで接続を受け入れるのにかかった時間についてのシーケンスとレポート. このセンサーには、TLSで接続するオプションはありません.

Paessler PRTGは、監視するセンサーの数に基づいて価格設定されています。このシステムは、最大100個のセンサーに対して無料です。ポートセンサーを使用する場合は、IPアドレスとポートの組み合わせごとに新しいセンサーインスタンスを作成する必要があります。そのため、各インスタンスは価格設定の目的で個別のセンサーとしてカウントされるため、センサーの割り当てをすぐに使い果たします。無制限のセンサーを使用した30日間の無料試用版を入手して、ソフトウェアを評価できます。 Paessler PRTGはWindowsにインストールするか、クラウドベースのサービスとしてオンラインでアクセスできます.

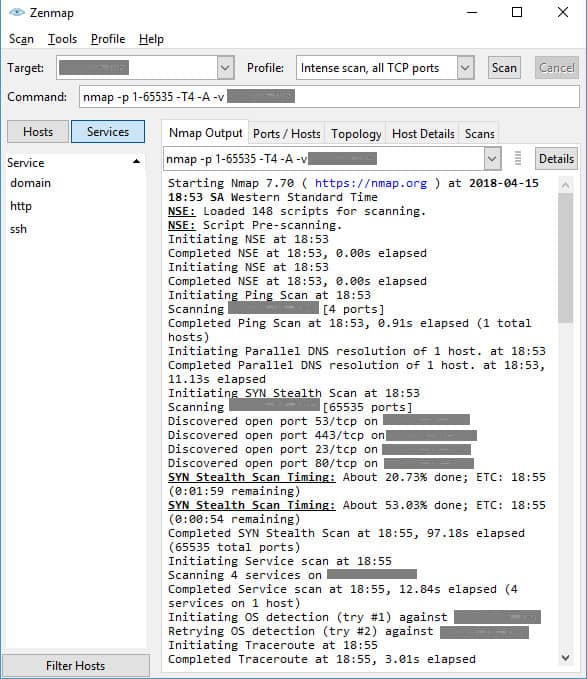

3. Zenmap

Nmapは 無料のネットワークテストおよびセキュリティ監査ツール. Zenmapは、Nmapの使いやすいインターフェイスです。ポートとサービスだけでなく、Nmapを使用して同じネットワークに接続されているコンピューターと他のコンピューターに関するさまざまな要因を確認できます。.

Windows、Linux、BSD Unix、およびMac OSにインストールできます。.

インターフェイスのレイアウトはあまり洗練されていませんが、 システムはうまく機能し、試してみるためのさまざまなテストを提供します. このユーティリティは、ネットワークに接続されているすべてのコンピューターまたはルーター上のすべてのポートをスキャンします。フォローアップテストは、Nmapが検出した開いているポートでのみ実行されます.

標準テストでは、開いているポートをスキャンする前に、pingと予備システムチェックを使用します。ただし、Pingなしの代替手段があります。完全なスキャン、すべてのTCPポート、またはすべてのUDPポートをスキャンできます. 集中スキャンでは、SYN Stealth方法論が使用されます. これらのタイプのスキャンは、ポートが接続シーケンスを完了しないため、接続試行として記録されません。集中スキャンには長い時間がかかる場合があります-1台のデバイスで1時間半以上.

Zenmapは、調査するさまざまな種類の情報を提供し、単一のルーターまたはコンピューターで機能するため、ネットワーク管理者だけではありません.

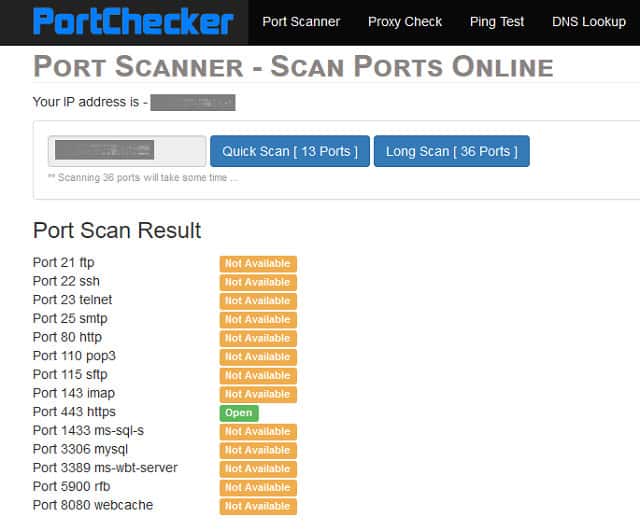

4. PortCheckers

の ポートスキャナー のページ ポートチェッカーのWebサイト コンピュータのポートのオンラインテストを提供します。すべてのポートがチェックされるわけではありません。サービスは調べます 36個の既知のポート それらがインターネットからアクセス可能かどうか、およびそれらのそれぞれでサービスが実行されているかどうかを確認する. 短いスキャンでは、これらのポートのうち13個だけがチェックされます.

ポートスキャナーがチェックするサービスには、FTPデータと制御チャネル(ポート20と21)、およびTFTPとSFTPポートが含まれます。ネットワークプロトコルSNMP、DHCP、およびDNSのポートはすべて、HTTPS、HTTP、SMTP、POP3、POP3 SSL、IMAP SSL、SSH、Telnetなどの通信およびセキュリティサービスと同様にチェックされます。.

スキャンの結果は、Webページの表に表示されます. 多くの場合、これらの重要なポートを開いたままにする必要があります. ただし、他の場合には、ファイアウォールでそれらを閉じることができます。使用しない可能性のあるサービスの例は、SMTP、POP3、およびIMAPプロトコルです。これらは電子メールプロトコルであり、コンピューターで電子メールエージェントを実行する場合にのみ適用されます。ウェブメールのみを使用する場合、これらのサービスを実行する必要はありません.

有る 無償 ポートチェッカーポートスキャナーを使用するための.

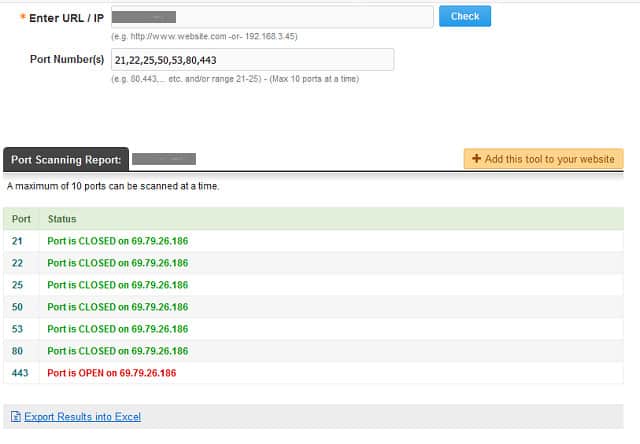

5.ポートスキャナーを開く

の ポートスキャナーを開く で利用可能です Webツールハブ ウェブサイト。この無料のオンラインポートチェッカーにより、スキャンするポートを選択できます。 IPアドレスを入力してから、チェックするポートをリストする必要があります。スキャナーの各実行では、一度に10ポートしか処理できません。.

スキャンの結果は、各ポートのステータスとその通常のサービスが一緒にリストされたテーブルに表示されます。ポート番号を入力するのは面倒ですが、「21-29」などの範囲を入力できます。結果はすぐに返され、CSVファイルにエクスポートできます.

コンピューターのすべてのポートに関する完全なレポートを取得するには非常に長い時間がかかります, ただし、IANAポート割り当てリストは65,535に達するため.

Web Tools Hubには、オンラインアクティビティに役立つツールの長いリストが含まれています。これらには IPロケーションチェッカー, a バックリンクチェッカー, a WHOISルックアップ機能, と pingテスト.

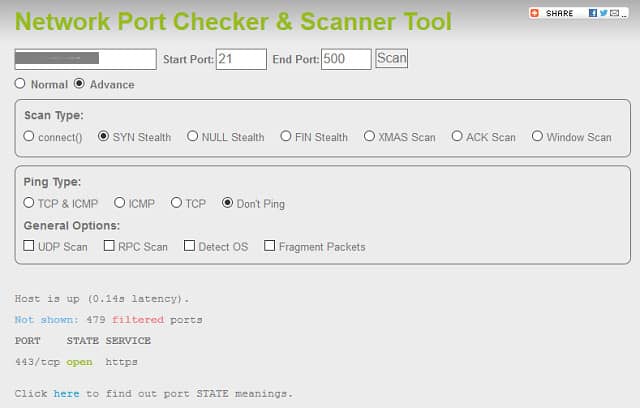

6. IPフィンガープリントネットワークポートチェッカー

の IP指紋 ウェブサイトは便利なオンラインツールの別のソースであり、これらには ネットワークポートチェッカーとスキャナー. これで 無料のオンラインツール, 確認するIPアドレスとポート範囲を入力します。これは、一度にスキャンできるポートの数に制限がないため、コンピューター上のすべてのポートを通過するのに非常に便利です。ただし、Webサイトのテキストでは、500を超えるポート番号の範囲には非常に長い時間がかかり、大きな範囲では検索が開始されて終了しないことがあると警告されています。そのため、セグメントでフルスキャンを実行する必要があります.

この警告にもかかわらず、ポート21から500で検索を実行しました。結果は1分もかからずに戻ってきました。残念ながら、システムは、Nmapが発見した4つの開いているポートのうちの1つだけを報告しました。ただし、それは、IPフィンガープリントがインターネットから動作し、Nmapがファイアウォールの背後にあるコンピューターで動作するためである可能性があります.

このスキャナーは、ファイアウォールの周りを見ることができると主張しています。の 正常 スキャンは、どのポートが外界から見えており、どのポートがファイアウォールで覆われているかをチェックします. 高度な ポートスキャンオプションにより、 connect() コマンドテストまたは SYNステルス テスト。 SYNおよびconnect()メソッドは、ハッカーがサービスを検出するために使用したい道であるため、特に興味深いものです。ウェブサイトは、これらがファイアウォールを回避できると主張しています。 SYNメソッドは、 DDoS攻撃.

IP Fingerprintsサイトの他の便利なツールには、 ジオロケーションツール と 誰が 施設.

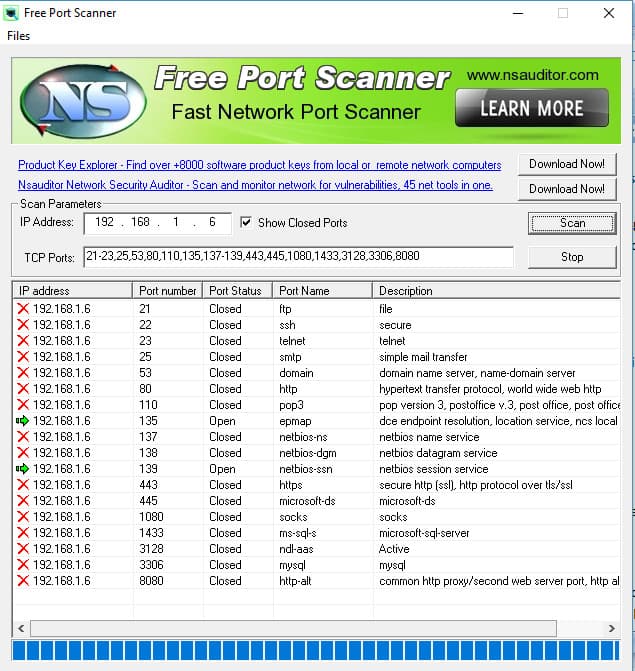

7.無料のポートスキャナー3.5

実行するにはプログラムをダウンロードする必要があります 無料ポートスキャナー3.5. Major Geeksから入手でき、Windows上で実行されます。このプログラムの作成者, Nsasoft, 独自のWebサイトでこのユーティリティについて言及していないため、入手できる唯一の場所はサードパーティのソフトウェアダウンロードサイトです。ダウンロードするファイルはインストーラーであり、デスクトップ上のツールのアイコンも作成します.

このユーティリティを使用すると、ポートの範囲をスキャンできるため、時間があれば、1回の実行でポート番号の完全なリストを取得できます。. インターフェイスは起動時にIPアドレスを検出し、選択したポートのリストもデフォルトで提供されます. 広範囲のポート番号を要求すると、スキャンの実行に時間がかかります。また、wifiルーターなど、別のデバイスのポートをテストする場合も非常に遅くなります。そのため、ルーターのすべてのポートをスキャンしたい場合は、おそらくプログラムを終日実行したままにする必要があります。. WiFiルーターを介してインターネットに接続する場合、コンピューターをスキャンするにはネットワークIPアドレスを入力する必要があります. インターネット上であなたを識別するパブリックIPアドレスをFree Port Scannerに与えることにより、ルーターのポートをスキャンできます。.

開いているポートだけでなく、閉じているポートも表示できます。このツールに関するドキュメントはないため、ユーティリティが使用するテスト方法を知る方法はありません。無料のPort Scanner 3.5はTCPポートのみをテストします.

8.ポートチェッカー1.0

の ポートチェッカー1.0 プログラムはSoftpediaからダウンロードできます。無料のユーティリティは、トロイの木馬の前線として使用されることがあるため、ダウンロードに注意する必要があります。 Softpediaは、サイトに配置するプログラムのすべてのコードをチェックするため、ウイルスをダウンロードしていないことを確信できます。.

この 無料ツール 走る ウィンドウズ. このツールにはインストーラファイルはありません。実行可能ファイルを含むzipファイルをダウンロードするだけです。プログラムを抽出し、ファイルをダブルクリックして実行します。プログラムは非常に小さく、USBスティックに保存して実行することもできます。.

インターフェイスは非常に基本的で使いやすいです. IPアドレスを入力し、ドロップダウンリストからポート番号を選択するだけです. 欠点は、リスト内のポートだけをスキャンすることはできず、ポート番号の範囲を入力できないことです。 Wi-Fiルーターがある場合は、ネットワークIPアドレスを入力してコンピューターのポートを確認し、インターネットIPアドレスを入力してルーターポートに関するレポートを取得します.

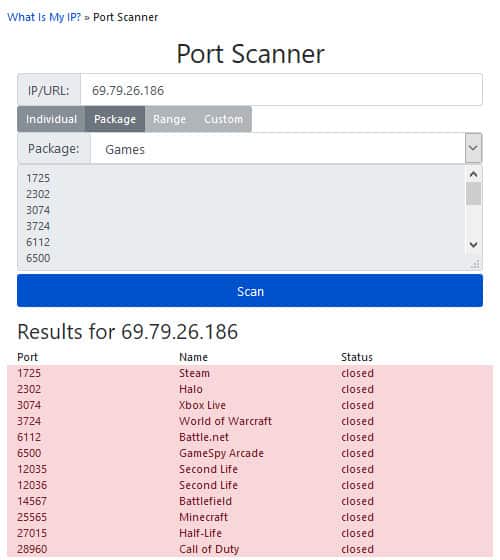

9.私のIPとは何ですか?ポートスキャナー

私のIPとは何ですか? IPアドレスを発見するための非常に人気のあるWebサービスです。このWebサイトには、ポートスキャナーを含む他の多くのツールがあります.

この 無料のオンラインポートチェッカー 便利な機能がたくさんあります。まず第一に、それは高速です:複数のポート番号の結果は数秒以内に戻ってきます. ポート番号の範囲を入力し、カスタムリストを作成できます, これらの2つの機能は、サイトの有料メンバーのみが利用できます.

私のIPとは、単一のIPアドレスを確認する機会を提供する非常に優れた無料のユーティリティを提供していますが、他の誰も考えていないようなユニークなオプションがあります. ポートとサービスのテーマのスキャンを提供します. これは「パッケージ」と呼ばれます。たとえば、選択できます ゲーム パッケージを作成すると、テストには主要なオンラインゲームプラットフォームで使用されるポートが含まれます。その他のパッケージオプションは次のとおりです。 ベーシック, メールやFTPなどのポートをチェックします。 ウェブ, これには、HTTP、HTTPS、およびFTP(再び)が含まれます。そして 悪意のある, マルウェアやハッカーが使用したことがわかっているポートを調べます.

10. TCPView

TCPViewが利用可能です 無料プログラムとして にダウンロードする ウィンドウズ. このポートスキャナは、このリストにある他のすべてのプログラムとは異なる観点を取ります。このシステムは、ポートを調べて各ポートでサービスがアクティブかどうかを確認するのではなく、コンピューターで実行されているすべてのプロセスを調べ、ポートに関連付けられているプロセスをリストし、ポート番号をリストします。このアプローチでは、外部スキャンよりも多くの詳細を取得できます。たとえば、他のスキャナーは、一部のスキャナーがすべてのポートをチェックしていると主張しても、「既知の」範囲を超えるポートに気付きませんでした.

TCPViewにはポートでリッスンするプロセスが含まれ、表示は毎秒更新されます. このスナップショットレートを遅くして、間隔を2秒または5秒に延長できます。新しいプロセスが検出されると、緑色のレコードのリストに追加されます。終了したプロセスは、赤色のレコードでリストに短時間留まります。ステータスが変更されたプロセスは黄色で表示されます.

ディスプレイには、各ポートで送受信されたパケットの数とデータのバイト数も表示されます。名前にもかかわらず、TCPViewはUDPポートもカバーします.

11. Spiceworks IPスキャナー

Spiceworks IP Scannerには2つの要素があります。ツールのダッシュボードはオンラインですが、 コンピューターに小さな監視プログラムをインストールする必要があります それを機能させるために.

コンピューター上のエージェントは、収集したデータをクラウドサーバーに送信します。エージェントとサーバー間のすべての通信は暗号化されているため、ログインしてスキャン結果を表示するには、サインアップしてユーザーアカウントを作成する必要があります。.

インストールされたプログラムは、UbuntuおよびDebian Linux、さらにWindowsおよびMac OS上で実行されます。の 無料のネットワークツール ネットワーク内のすべてのコンピューターに関する十分な情報、またはネットワークがない場合はコンピューターのみに関する情報を提供します。 Spiceworksのツールはすべて無料ですが、広告でサポートされています.

プログラムをインストールしてアカウントを作成したら、ブラウザからダッシュボードにログインします。 Safariブラウザーからシステムにアクセスできません. IPスキャナーはネットワークを検索し、ネットワークに接続されているすべてのデバイスを検出します. 各デバイスについて、MACアドレスが報告され、IPアドレス、ホスト名、製造元、オペレーティングシステム、および開いているポートのリストが表示されます.

ネットワークがない場合は、Spiceworks Port Scanner and Testerを使用することをお勧めします。これは 無料のオンラインツール また、ソフトウェアをインストールすることなく、任意のオペレーティングシステムからアクセスできます。ポートスキャナーは、IPアドレスを入力したコンピューター上の多数のポートの状態を確認します.

オンラインまたはインストール済み?

推奨ポートスキャナーのリストからわかるように, それらの半分はWebサイトで利用できるため、コンピューターにインストールする必要はありません。. システム外部のスキャナーの位置は、ハッカーや外部の世界がホームネットワークであれビジネスサービスであれ、あなたのネットワークについて何を見ることができるかを適切に表示するため、これは良い戦略です。.

コンピューターベースのポートスキャナーに切り替えると、コンピューターポートでリッスンしている多くのプロセスが表示されるため、同様に役立ちます。上記のチェッカー出力の例からわかるように, リモートチェックは、コンピューターベースのスキャナーが検出できるよりも少ないポートでサービスを見つけます. これは、ファイアウォールが、コンピューターで実行されているサービスのセキュリティ上の弱点を隠すために機能していることを示しています。そのため、これらのタイプのシステムのいずれかをオンラインまたはインストール済みの両方で使用することをお勧めします.

さらに無料のオンラインポートチェッカー

試してみることができる他の無料のオンラインポートチェッカーは次のとおりです。

- Portchecker.io

- 私がみえますか

- 信号を取得

- Ping.euポートチェック

- Nmapを使用したPentest ToolsのTCPポートスキャン

- T1ショッパーオンラインポートスキャン

これらのオンラインサービスは非常に使いやすいです。ネットワーク外からセキュリティを監視するためのコンサルタントや外部サービスに費用を支払う余裕のない小規模企業に最適です。.

ポートの詳細

ネットワークテクノロジーを初めて使用する場合は、ポートの背景を少し知っておくと役立ちます。ポートはアドレスであり、 それらの多くは特定の目的を持っています 経験豊富なネットワークスペシャリストは、自分の頭のてっぺんを思い出すことができます。.

特定のサービスへのポート番号の割り当ては、IANAとしても知られるInternet Assigned Numbers Authorityが運営する世界標準です。この組織は、IPアドレスの配布と重複の防止も担当しています。あなたは彼らのウェブサイトでポート番号のIANA登録を見ることができます.

ポート番号の非常に長いリストは、3つのセクションに分かれています。最初の1024ポート(番号 0から1023)は「既知のポートなぜなら、HTTPやIMAPなど、誰もが使用している長期実行サービスはすべて、この範囲内のポート番号を持っているからです。このセクションのすべての数字が使用されているわけではありません。 FTPやドメインネームサービス(DNS)など、多くの異なるアプリケーションで使用されるサービスは、よく知られているポート番号の範囲になります.

次の範囲のポート番号は 1024から49151. これらは 登録済みポート. 独自のアプリケーションには、登録された範囲のポート番号が割り当てられます。たとえば、Steamオンラインゲームプラットフォームにはポート番号1725が割り当てられます.

からのすべてのポート番号 49152から65535まで すべてのプログラマが使用できます。これらは「民間」または「はかない」ポート。多くの場合、サービスは既知のポートでリッスンしますが、その後、接続クライアントとの合意によりプライベートポートに切り替えます。これにより、最初のトランザクションの進行中に、その既知のポートでリッスンしているデーモンが他の接続に使用できるようになります.

そのため、特定のサービスが1つの特定のポートで動作している場合でも、一時的なポート番号範囲の上位にある別のポートで実行するように手配することもできます.

ネットワークを介したデータ交換は、次のいずれかです。 TCPと呼ばれる接続ベースのシステム (伝送制御プロトコル)または UDPと呼ばれるコネクションレスモデル (ユーザーデータグラムプロトコル)。 UDPには接続制御がないため、ほとんどのスキャンではTCPシステムが使用されるため、確認応答やエラーメッセージが返されることはありません。サーバーからのこれらの応答により、ポートスキャンが可能になります。.

最も一般的に使用されるポートのリスト

最も広く使用されているポートの一部を、それらが提供するサービスとともに以下の表にリストします.

| 20 | FTP(ファイル転送プロトコル)データチャネル |

| 21 | FTP(ファイル転送プロトコル)制御チャネル |

| 22 | SSH(セキュアシェル) |

| 23 | Telnet |

| 25 | SMTP(簡易メール転送プロトコル) |

| 37 | タイムプロトコル |

| 43 | 誰が |

| 53 | DNS(ドメインネームシステム) |

| 69 | TFTP(簡易ファイル転送プロトコル) |

| 79 | フィンガープロトコル |

| 80 | HTTP(ハイパーテキスト転送プロトコル) |

| 88 | Kerberos |

| 109 | POP2(Post Office Protocol v 2) |

| 110 | POP3(Post Office Protocol v 3) |

| 115 | SFTP(セキュアファイル転送プロトコル) |

| 123 | NTP(ネットワークタイムプロトコル) |

| 143 | IMAP(インターネットメッセージアクセスプロトコル) |

| 161 | SNMP(簡易ネットワーク管理プロトコル) |

| 162 | SNMP(簡易ネットワーク管理プロトコル)トラップ |

| 179 | BGP(ボーダーゲートウェイプロトコル) |

| 194 | IRC(インターネットリレーチャット) |

| 443 | HTTPS(Hypertext Transfer Protocol Secure) |

| 464 | Kerberosパスワードのリセット |

| 465 | SMTPS(SSLを介した簡易メール転送プロトコル) |

| 514 | サイログ |

| 530 | RPC(リモートプロシージャコール) |

| 543 | Kerberosログイン |

| 544 | kshell(Kerberosリモートシェル) |

| 554 | RTSP(リアルタイムストリームコントロールプロトコル) |

| 993 | IMAPS(SSLを介したインターネットメッセージアクセスプロトコル) |

| 995 | POP3S(SSLを介したPost Office Protocol 3) |

開いているポートと閉じているポート、ブロックされているポートとブロックされていないポート

「開いた」ポートは「ブロックされていない」ポート、および「閉まっている」ポートは「ブロックされた” 港. 開いているポートには、プロセスが関連付けられているだけです. これらのプロセスはサービスの一部です。という “デーモン特定のポート宛てのパケットがコンピューターに到着したかどうかを確認するために、非常に小さなループチェックを継続的に実行します。これが、ポート番号が広く知られていることが重要である理由です。の 既知のポート FTPプログラムなど、特定のサービスの独自のバージョンを作成するユーザーは、そのサービスのポート番号に到着するパケットをチェックするだけです。.

プログラムは、メッセージが正しいポート番号で到着した場合にのみ、ループから抜け出し、コードの行を続行します。そう, ポートが開いている場合、そのポート番号を確認するデーモンがあることを意味します 何回も. ポートを閉じるには、そのプロセスを停止するだけです. 「閉港」というのは、そのポート番号がパケットに現れるのを待つループプログラムの繰り返しがないことを意味します。.

「ブロックされたポート」は開いているか閉じている可能性があります. ブロックはファイアウォールによって実行されます. 特定のポート番号を実行して待機しているデーモンが存在する場合、ファイアウォールがその特定のポート番号宛のパケットの通過を許可しないと、永久に待機します。その例では、ポートは開いていますが、ブロックされています。に そのポートのブロックを解除します, そのポート番号でアドレス指定されたトラフィックを通過できるようにファイアウォールルールを調整する必要があります.

特定のポート番号のメッセージを待機するプロセスがルーターの背後にあるコンピューター上にある場合、そのポートのトラフィックを誘導するようにルーターに指示する必要がある場合があります. このプロセスは「ポート転送」と呼ばれます。

ポートスキャンの種類

基本的なポートチェッカー

標準のポートスキャンは、 connect() すべてのポート番号に順番にコマンドを送信します。このコマンドは TCPポート. 1つのポート番号への接続要求に対する確認応答が応答を受信すると、スキャナーはそれを登録します ポートが開いています, デーモンがリッスンしていることを意味します.

ハッカーがコンピュータに侵入しようとする場合、侵入試行をポート番号に送信しても、デーモンからの応答が得られません。それは時間の無駄だ.

ハッカーは特定のポート番号を好むかもしれません. 一部のウイルスには、特定のポートが書き込まれています, そして、ウイルス対策企業はそれらを学びました。それらの場合, ファイアウォールソフトウェアが更新され、ウイルスの成功が終わります. その後、ハッカーは別のポートを見つけてウイルスを書き換えようとします。その後、ウイルスはおそらくウイルス対策コミュニティとは異なる名前を獲得します.

多くのサービスでそれを覚えておいてください, 初期接続は既知のポートで行われ、その後一時ポート番号に転送されます. ウイルスは自動プロセスであるため、それぞれに有利な一時ポートがあります。そのため、プライベートポートの1つが開いていることがわかった場合, これは、コンピューターが既に感染していることを示している可能性があります.

ストロボ

スキャンが65536個すべてではなくポート番号の範囲のみに焦点を合わせている場合、その検索は「ストロボ.」すべてのポートを定期的にスキャンするとアラームが発生する可能性があるため、スキャンを少数のポートに制限すると、レーダーの下でスキャンを続けることができます. 各接続要求がログに記録されます, そのため、突然の接続要求のバーストは、不必要なことが起こっていることを示しています。侵入防止システムを実行するネットワークは、ポートスキャンが検出された場合、特定のIPアドレスからのすべてのアクティビティを自動的にロックアウトします.

ステルススキャン

一部のハッカーがブロックされないようにするために使用するステルス方法は スキャンを非常にゆっくり実行します 数日にわたって. ステルススキャンはストロボになる傾向があります 接続リクエストの数をハッカーが知っているポートだけに制限することは、遅いスキャンにかかる時間を短縮する良い策だからです。.

不完全な接続要求または複数のパケットにまたがる接続要求は、他のステルス方式です.

SYNスキャン

接続プロセスは3つのメッセージで構成されています。クライアントは SYN メッセージとサーバーが送り返す SYN-ACK. クライアントはに返信します SYN-ACK と ACK. この3段階のプロセスは、ハッカーや SYNフラッド サービス拒否攻撃として一般的に使用されます。これは、サーバーがACKが戻るまでしばらく待つためです。短い待機期間と多数のSYNを組み合わせることで、真のリクエストが処理される前にタイムアウトするほどの遅延が生じる可能性があります.

SYNフラッドは、コンピューターにアラームを登録します。しかしながら, 各ポートに1つのSYNだけが記録されません. これは、ほとんどのシステムが成功をログに記録するだけであるが、その後、TCP connect()コマンドによって実行されるSYN / SYN-ACK / ACKプロセスで構成される非アクティブな接続要求のためです。.

したがって、SYNスキャンはSYNメッセージを送信します。 SYN-ACKを受信した場合、ポートが開いていることがわかります。 SYN-ACKが返されない場合、ポートが閉じていることがわかります。どちらの場合も、ACKメッセージを送り返すことはありません.

断片化されたパケットスキャン

一部の侵入検知システムとファイアウォールは、 断片化されたパケットスキャン. それの訳は これらのシステムの多くはトランスポート層で動作します, 「署名」、または着信パケットの動作パターンを探します。トランスポートレベルでの作業は、ファイアウォールまたはIDSの検出ルールが断片化された要求を認識しないことを意味します.

しかしながら, 分割要求はTCPによって結合されます アプリケーションに渡すメッセージを準備するとき。したがって、接続要求のようにファイアウォールを監視しないため、要求の一部は通過します。しかしながら, 要求がデーモンに到達するまでに、それは完全に認識可能な接続要求です.

市場の一部のファイアウォールは、再構成された形式でパケットを検査します。そのような場合、このパケットフラグメンテーション技術は打ち切られます。ただし、ファイアウォールによるパケットのバッファリングと順序付けはまれです。これらのアクションはネットワークの速度を低下させるためです。.

NULLスキャン

NULLスキャンは、UDPポートをテストする方法です。実際には, UDPポートを確認する唯一の方法です UDPの全体的な目的は、プロトコルによって応答が返されないことであるためです。しかしながら, 空のUDP「データグラム」を送信する リスニングプロセスからエラー応答を受け取る場合と受け取らない場合があります。より可能性が高い そのポートが閉じている場合、別のプロトコルからメッセージを引き起こします. これは ICMPプロトコル, これは、「ポートに到達できません」メッセージ.

同じ手法を使用して、空のTCP「セグメント」を持つTCPポートをテストできます。, 「ポート到達不能」応答を受け取らないNULLメッセージは、ポートが開いていることを示します. ただし、ネットワーク監視ソフトウェアとシステム管理者は、このトリックと ほとんどのネットワークシステムは現在、ICMP「ポート到達不能」メッセージを制限しています 1日あたり特定の数まで、または単に1つずつ送信する n番目の応答。したがって、応答がないということは、常にポートが開いていることを意味するわけではなく、このスキャン方法は信頼性が低くなりました.

XMASスキャン

TCPセグメントには、接続要求の特定の条件を示すために1に設定されるビットの簡略セクションが含まれます。 TCP NULLスキャンでは、これらのビットはすべてゼロに設定され、サーバーに何も通知されません。で XMASスキャン, これらのビットはすべて1に送信されます。一部のビットは相互に排他的であるため、これはgobbledygookです.

XMASスキャンは、開いているポートからエラーメッセージを表示し、閉じているポートから無音にする必要があります。しかしながら, このタイプのスキャンは常に正しい結果を生成するとは限りません エラーメッセージが送信されたが、途中で失われた可能性があるためです。また, XMASスキャンに応じて、オペレーティングシステムごとにポリシーが異なります, そのため、そのようなパケットは、ポートが開いていても常にエラーメッセージを返さない.

FINスキャン

FINスキャンは、NULLスキャンおよびXMASスキャンに似ています。 それは意図的に間違っており、エラーメッセージを引き起こすように設計されています. FIN TCPメッセージは接続を閉じるため、接続が存在しないポートに送信された場合、明らかにエラーです.

このメッセージタイプの特徴は、ポート上のデーモンではなくオペレーティングシステムによって処理されることです。慣習は 接続のない開いているポートにFINメッセージが送信された場合、デーモンはそれを無視します, 応答を送信しません。しかしながら, FINメッセージが閉じたポートに送信されると、オペレーティングシステムはRSTメッセージを送り返します. FINへの応答がないと、ポートが開いていることを意味し、RSTはポートが閉じていることを意味します.

ACKスキャン

これは別です 不正なリクエストテクニック 閉じられたポートに代わってオペレーティングシステムからRST応答を引き起こし、開いたポートから無音にします。 ACKメッセージは、TCPルールの下で接続を確立するSYN / SYN-ACK / ACKプロセスの最後の段階であることを思い出してください。そう, SYNの前に到着するACKはナンセンスであり、オープンポートはそれを無視します.

ポートスキャンの問題

ポートチェッカーの他のいくつかの設定があります 追加機能 スキャン技術ではなく。これらには、Ping、Traceroute、RPCチェック、オペレーティングシステムのフィンガープリント、およびDNS解決チェックが含まれます。.

これらは素晴らしい機能であり、 ポートチェッカーのプロデューサーがネットワークトラフィックアナライザーを作成しようとしていることを示しています 単純なポートスキャナーではなく.

ポートマッピング、ポート転送、ポートトリガー

ポートマッピングは、ルーターの機能です ネットワークアドレス変換 (NAT)。 NATを使用すると、ネットワーク上の複数のコンピューターがインターネット上の同じパブリックIPアドレスを使用できます。ネットワークゲートウェイは、ポート番号によってネットワーク上の各コンピューターを識別します。ポート番号は、発信メッセージのIPアドレスの末尾に付加します。応答がそのポート番号に届くと、ゲートウェイはメッセージの対象のコンピューターを認識します.

ポートマッピング NATと呼ばれる形式です。 ポートアドレス変換 (パット)。これにより、ネットワーク上のコンピューターは、送信元アドレスの末尾にポート番号を付けて要求を送信できます。次に、ゲートウェイは、そのポート番号を、元のコンピューターのネットワークアドレスと元の要求のポート番号を表す代替物に置き換えます。ポートマッピングも呼ばれます ポート転送.

ポートトリガー ネットワーク上のコンピューターがNATゲートウェイ上の追加のポート番号を自分自身に割り当てることができるようにします。この例は、インターネットリレーチャット(IRC)に必要なポートトリガーです。ネットワーク上のコンピューターが特定のポート番号に要求を送信する必要があるIRCセッションのためにリモートホストに接続すると、ホストは確認のために別のポート番号(113)に接続します。したがって、元の要求が送信されると、送信者はポート113に着信するトラフィックを受信することをゲートウェイに通知します。ゲートウェイは、そのポート番号へのメッセージを受信すると、ネットワークコンピューターに転送し、ヘッダー。このアクセスは短期間のみ有効です.

ポートチェッカーオプション

時々, 泥棒を捕まえるには泥棒が必要です, ハッカーのように考え、「ホワイトハット」ハッキング技術を採用すると コンピューターとネットワークを安全に保つのに役立ちます. 無料のポートチェッカーを試して、提供できるサービスのアイデアをつかんでください ハッカーのエントリポイント. インストールされたプログラムとオンラインサービスの両方を試して、ポートアクティビティの完全な概要を取得してください。.

参考文献

Comparitechネットワーキングガイド

- 最高のネットワーク侵入検知ツール

- 2023年のベスト8パケットスニファーとネットワークアナライザー

- ネットワークトラフィックの使用状況を分析するための最高の無料の帯域幅監視ソフトウェアおよびツール

- 2023年のLAN監視ツールのトップ10

- DHCPの決定版ガイド

- SNMPの決定版ガイド

- 2023年のモバイルデバイス管理(MDM)の究極のガイド

- 2023年のBYODの究極のガイド

- トップ10サーバー管理 & 2023年の監視ツール

- Windows用の最高の無料NetFlowアナライザーおよびコレクター

- 最高の無料ネットワーク脆弱性スキャナーの6つとその使用方法

ネットワーク監視に関するその他の情報

- ウィキペディア:ポートスキャナー

- 技術目標:ポートスキャン

- Lifewire:ポートスキャンの概要

画像:Flickrを介したJay ReedによるLEGO Advent Calendar Day 9 CC BY-SA 2.0でライセンスされています

関する情報を提供します。これにより、特定のサービスが使用するポート範囲を監視できます。これは、特定のサービスが使用するポート範囲を把握することができるため、ネットワークのセキュリティを向上させるのに役立ちます。PRTGは、Windows Serverで実行されるため、Windowsベースのネットワークに最適です。PRTGは、無料トライアルを提供しています。公式Paesslerサイトの詳細:www.paessler.com/prtg/monitoring/port_monitoring 以上のように、ポートはネットワークのセキュリティにとって非常に重要です。ポートチェッカーを使用して、自分のネットワークのポートの脆弱性をテストすることができます。また、使用されていないポートを閉じることにより、ネットワークのセキュリティを向上させることができます。最新のポートチェッカーを使用して、ネットワークのセキュリティを確保しましょう。