データ損失防止とは?

データ損失防止(DLP)は、会社が保有するデータへのアクセスを制御することです。 DLP戦略は、エンドユーザーが意図的にデータを破壊または盗むことができないようにします.

投稿全体を読み続けることができない場合は、こちらをご覧ください 最高のデータ損失防止ソフトウェアのリスト:

- SolarWinds Data Loss Prevention with ARM(無料トライアル) アクセス権管理に焦点を当てる.

- CoSoSys エンドポイントプロテクター(GET DEMO) オンサイトまたはクラウドベースのデータ損失防止システムの選択.

- シマンテックのデータ損失防止 データの脅威に対する保護と暗号化が含まれます

- Teramind DLP ユーザートラッカーとデータアクセスコントローラー

- Clearswift Adaptive DLP さまざまなデータ保護製品

- SecureTrustデータ損失防止 事前に作成されたポリシーを含む

- チェックポイントデータ損失防止 ユーザー監視および教育アプローチを採用

- デジタルガーディアンエンドポイントDLP データイベントトラッカー

- Code42 変更されたデータを元の状態に復元します

- CAデータ保護 データを保護し、アクセスイベントを監査します

- Comodo MyDLP ユーザーデータアクセス制御システム

データ損失防止の優先事項

ビジネスが保存するデータを防止しようとする場合に対処する最初で最も明白なトピックは、データへのアクセスを制御することです。ただし、これが唯一のタスクではありません。データセキュリティ標準への準拠を証明するには、いくつかの証拠が必要になります。そのため、継続的なトランザクションロギングが必要であり、それらのログを何年も保存して、スポット監査で利用できるようにする必要があります。セキュリティ手順が十分に強力であることを保証するために、継続的な自己監査も必要です。.

データ保護の失敗は後退ですが、漏洩を隠蔽すべきではありません。データ漏洩の非開示は大きな間違いです。認定を失います。データ保護標準にはすべてデータ損失通知のプロトコルが含まれており、それらに従う必要があります.

驚くべきことに、ほとんどの組織は、データが保存されているシステム上のすべての場所を適切に追跡していません。スタッフは、デスクトップコンピューター上のドキュメントにメモを残し、削除するのを忘れる場合があります。連絡先データベースなど、他のローカルストアは見落とされることがあります。データのストレージを集中化し、データへのアクセスを追跡することが重要です.

あなたの会社が保有するデータは、ハッカーにとってお金を稼ぐ可能性があります。したがって、ネットワークを侵入から適切に保護する必要があります。ただし、承認されたユーザーにはセキュリティ上のリスクもあります。彼らはだまされてデータを部外者に渡そうとするかもしれませんし、会社のデータを盗もうとするresや欲望によって動機付けられるかもしれません。 DLPのもう1つの重要な要件は、ポータブルデバイスへのデータのコピー、印刷、または電子メールやチャットアプリによるデータの送信を防ぐことです。.

契約に勝つためには、データセキュリティ標準への準拠も重要です。公共部門は個人データの保護に非常に強く、購入するすべてのサービスを通じてその優先順位を波及させます。したがって、効果的なデータ損失防止を実装しないと、新しい契約の機会から締め出されます。公共部門の基準に準拠する必要性は、サプライチェーンを通じて継続されます。そのため、公共部門の契約に入札しなくても、公共部門で働く企業と取引する能力は低下します.

最高のデータ損失防止ソフトウェア/ツール

1つのツールでデータ損失防止のニーズをすべて満たすことはできないでしょう。ただし、多くのソフトウェアプロバイダーは、互いに適合するツールスイートを作成しています。データ損失防止、標準準拠、およびデータバックアップには多くの重複があります。会社のデータを正常に保護および管理するには、これらすべてが必要になります.

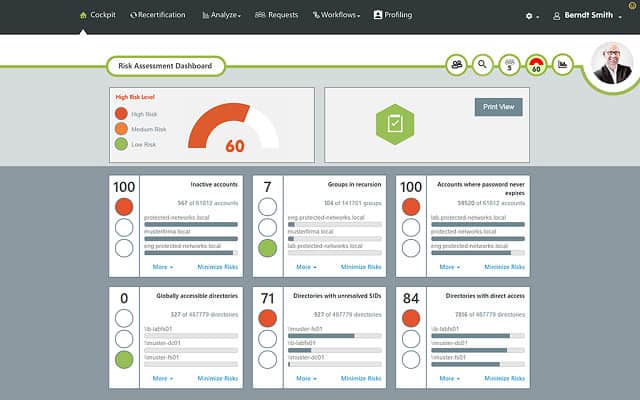

1. ARMによるSolarWindsデータ損失防止(無料トライアル)

SolarWindsはITインフラストラクチャ監視ツールの大手メーカーであり、そのDLPソリューションはその一部です アクセス権マネージャー.

DLP戦略の重要な出発点は、データアクセス制御に関する企業ポリシーを設定することです。 SolarWinds Access Rights Managerは、現在のアクセス許可に関する明確なレポートを提供することにより、このタスクをサポートしています。その後、より適切なコントロールを設定する機会があります。これは、Access Rights Managerを介して実装できます。.

継続的な監視では、データアクセスを常にチェックし、コピーが作成されるかデータが転送されるたびにアラートを生成します。マネージャーは、ユーザー監視を統合します Active Directory, Windowsファイル共有, 共有ポイント, そして Microsoft Exchange. これにより、多くの通信チャネルで異常な動作または疑わしい動作を示したユーザーのアクティビティを監視できます.

Access Rights Managerの監査およびレポート機能がサポートします GDPR, HIPAA, そして PCI DSS コンプライアンス。このツールのインターフェイスは非常に使いやすく、ユーザーアクセス管理がはるかに簡単なタスクになります。ソフトウェアはWindows Serverにインストールされ、30日間の無料トライアルで入手できます。.

編集者の選択

自動化されたユーザーアクセスポリシーの分析と適用を備えた軽量パッケージにより、データに対する脅威を特定し、進行中のデータの流出を阻止できます。データ漏洩アラートなどを設定する.

ダウンロード: SolarWinds Access Rights Manager

オフィシャルサイト: SolarWinds.com

OS: ウィンドウズ

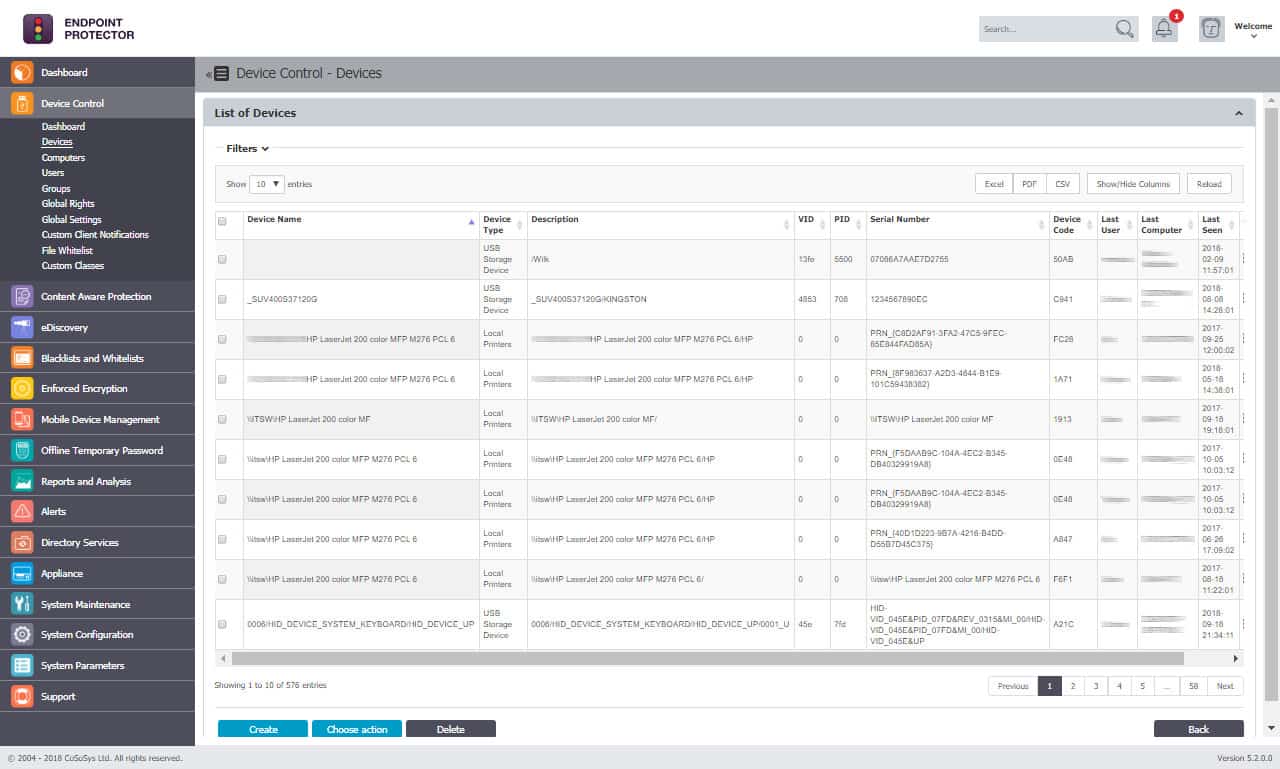

2. CoSoSys Endpoint Protector(デモを入手)

CoSoSys を提供しています エンドポイントプロテクター オンサイトソリューションとして、クラウドベースのサービスとして、およびスタンドアロンソフトウェアパッケージとして。オンサイトバージョンは、実行中のコンピューターを保護します ウィンドウズ, マックOS, そして Linux. 中央 Endpoint Protectorサーバー アプライアンスは、各エンドポイントにインストールされたクライアントソフトウェアとネットワークを介して通信します。サーバーは、デジタルカメラやUSBスティックなどの接続デバイスも保護します。エンドポイントプロテクターシステムは、 仮想アプライアンス 自分のサーバー上.

完全なEndpoint Protectorシステムには、コンテンツ保護、デバイス制御、強制暗号化、ネットワーク検出、モバイルデバイス管理が含まれます。インストールごとに1つのエンドポイントのみを保護するスタンドアロンバージョンが利用可能です。これは Endpoint Protector Basic サーバーバージョンのコンテンツおよびデバイスプロテクターモジュールが含まれています.

独自のホストとソフトウェアを実行する代わりに「サービスとしてのソフトウェア」パッケージにサブスクライブすることを好む人は、 エンドポイントプロテクター. これには、コンテンツ保護、デバイス制御、モバイルデバイス管理が含まれます。すべての実装で、システムはHIPAA、PCI DSS、およびGDPRに準拠しています.

Endpoint Protectorのコンテンツ保護システムは、設定したポリシーに従ってファイル転送を管理します。特定のユーザーグループに対してすべてのファイル転送をブロックしたり、特定の条件を満たす限りファイルの移動を許可したりできます。同様に、デバイス制御システムは、保護されたエンドポイントへのデバイスの接続を完全にブロックするか、指定された条件下でのファイル転送を許可できます。.

無料のデモシステムで評価のためにオンラインバージョンにアクセスできます。.

CoSoSys Endpoint Protector無料デモの登録

3.シマンテックのデータ損失防止

シマンテックのDLPソリューションは、ユーザーアクティビティの追跡とデータコントロールを組み合わせています。サーバー、デスクトップ、モバイルデバイス、およびクラウドストレージに保持されているデータを監視できます。インストール時の初期スイープにより、機密データを保持するすべての場所が識別され、すべてを中央の安全なデータリポジトリから削除するか、適切な場所に保護するかを選択できます。コンプライアンスのためのテンプレートとワークフローを受け取ります HIPAA, GDPR, そして PCI DSS 基準.

このツールは、機密データへのすべてのアクセスを記録し、アラートを生成したアカウントを追跡します。機密文書は暗号化されており、 許可されたユーザーにのみ表示される. また、このツールは、破棄されたコピーおよび廃棄されたドキュメントが完全に破棄され、メモリ内に回復可能なバージョンが残らないようにします。すべてのコピーは追跡され、リモートロケーションやユーザー所有のモバイルデバイスに送信された場合でも安全に保たれます。.

Symantec DLPには、暗号化を使用した機密データを含むドキュメントが含まれており、次の方法で目的の受信者を特定 指紋採取 すべてのコピー。この暗号化とアクセスIDは、移動とコピーの制限とペアになっています。これにより、ファイルやデータが電子メールに添付されたり、ネットワークやインターネット経由で転送されたりするのをブロックできます.

Symantec DLPシステムは、エンドポイント保護システムの一部です。これにより、侵入や悪意のあるソフトウェアが検索され、データのプライバシーが侵害される可能性があります。このシステムには、企業によって許可されていないが、機密データと同じデバイスにインストールされているソフトウェアの監視が含まれます。これは、特に ユーザー所有のデバイス 企業データへのアクセス用.

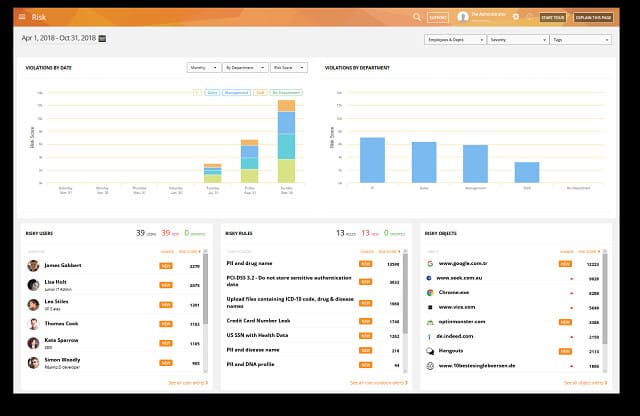

4. Teramind DLP

Teramind DLPは、次の要件を満たすために役立ちます。 GDPR, HIPAA, ISO 27001, そして PCI DSS. このツールは、システム全体で機密データを検索することから始めます。検索は、社会保障やクレジットカード番号などの一般的なデータ形式に従います。また使用します OCR すべてのドキュメントをスキャンする自然言語処理。次に、個人を特定できる情報、個人の財務情報、個人の健康情報を含むものを優先します。これらのデータカテゴリの新しいインスタンスを見つけるためのスキャンは、ソフトウェアの耐用年数の間継続します.

パッケージには、DLP戦略の設定に役立つデータセキュリティポリシーのテンプレートが含まれています。このツールには、インサイダーの脅威とデータセキュリティという2つの焦点があります。ユーザー追跡機能は、Webサイト、アプリケーション、およびネットワーク上のアクティビティを対象としています。電子メールを監視し、また含まれています キーストロークロガー 特別な精査のために.

システム全体のアクティビティを測定して、正常な動作のベースラインを確立します。これは侵入検知システムの典型的な戦略であるため、内部および外部の脅威を識別します.

データ保護対策には、クリップボードの監視とブロックが含まれます。ファイルのフィンガープリントシステムにより、誰がファイルをリークしたかを追跡できます。.

ソフトウェアのコンソールには、 リスクダッシュボード, 調査が必要なすべての脅威と脆弱性の通知を一元化します.

5. Clearswift Adaptive DLP

Clearswiftは、傘下のブランドの下で、さまざまなデータ損失防止ツールを製造しています。 適応型DLP. 製品ラインは、7つのパッケージで構成されています。

- 電子メール用ARgon:データリークの電子メールの監視.

- CIP管理サーバーおよびエージェント:エンドポイント監視用.

- セキュアICAPゲートウェイ:Webアプリとファイル転送を監視します.

- セキュアWebゲートウェイ:Web上のデータアクセスをカバー.

- 情報ガバナンス:ドキュメントのアクセス制御.

- セキュアメールゲートウェイ:外部メール用のメールサーバーの保護.

- SECURE Exchange Gateway:内部メール用の電子メールサーバーの保護.

スイート全体は、マルウェア対策システムやファイアウォールシステムを通常使用するすべての機能をカバーしているため、他のすべてのセキュリティソフトウェアを置き換えることになります。アダプティブDLPはファイルを不正コピーから保護し、フィンガープリントを通じて所有権を追跡可能にします.

システムは、ネットワークに侵入しようとする悪意のあるコードを除外し、 不正な活動を見つける 侵入者と悪意のあるインサイダーの両方による.

6. SecureTrustデータ損失防止

これは、DLP戦略の実行が困難な場合に適したオプションです。ソフトウェアをインストールすると、次のリストが表示されます。 70ポリシー, 有効にできます。それぞれの説明を読むと、おそらくあなたが考えていなかったデータ制御に関するいくつかの提案が得られます.

データ損失防止は、SecureTrustのセキュリティツールスイートの一部です。また、同社は SIEM 侵入者を検出してブロックするための優れたオプションであるツール。 SecureTrustは、DLPユーティリティは悪意のあるアクティビティを単独で検出するのに効率的であると述べていますが、これら2つのツールは連携して動作します.

セキュリティシステムは、プライバシー侵害についてすべての通信チャネルをスキャンします。これらには、ファイル転送アプリケーション、メール、チャットアプリ、ファイル共有システム、ブログ、ソーシャルメディアが含まれます。ツールの応答メカニズムは、転送を途中で自動的にブロックします。また、データ転送の両端で通信相手を識別します。このツールには 報告および監査施設 それは標準への準拠を証明するのに役立ちます.

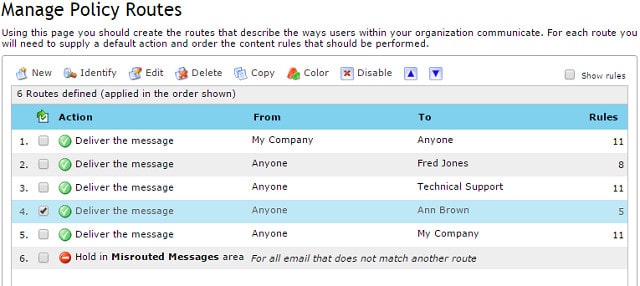

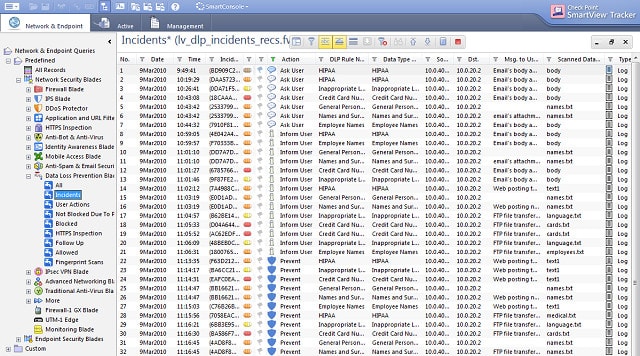

7. Check Point Data Loss Prevention Software Blade

チェックポイントは、世界最大のサイバーセキュリティプロバイダーの1つです。この会社のデータ損失防止ソリューションには、 データ保護戦略 所定の位置に。これは、パッケージにポリシーが含まれているため、セキュリティ標準の要件に適合するポリシーを確認し、アクティブ化するだけです.

ツールの修復モジュールは、このリストの他のユーティリティで使用されるものとは異なるユーザーアクティビティ管理のアプローチを採用しています。 IT部門のスタッフに好ましくないアクティビティを警告し、ユーザーのアカウントまたはファイルアクセスを自動的にシャットダウンするのではなく、ユーザーに直接警告を発行します.

このアプローチの背後にある精神は ユーザーコミュニティを教育する 知らない境界線を越えたときにデータアクセスのルールをキャッチしようとするのではなく、データアクセスのルールについて。システムのデータ使用の精査は電子メールにも及びます.

Data Loss Prevention Software Bladeには、レポートおよび監査が含まれます HIPAA, SOX, そして PCI DSS. このツールは30日間の無料トライアルで利用できます.

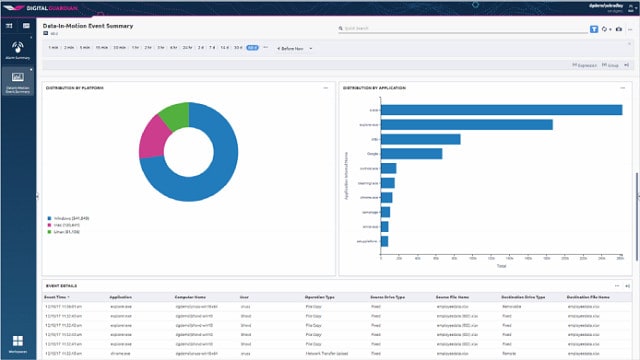

8. Digital GuardianエンドポイントDLP

Digital GuardianエンドポイントDLPは、システム全体で機密データを検索することにより、サービスライフを開始します。ツールはそれらの場所を記録し、それらで発生するすべてのイベントを追跡します。と通信することができます ウィンドウズ, マックOS, そして Linux オペレーティングシステムとその追跡機能は、クラウドリソースにまで及びます。このパッケージは、エンドポイントセキュリティに焦点を当てています。デジタルガーディアンは、 ネットワークを強化する データ損失イベントに対する.

エンドポイントデータ保護システムは、ネットワーク経由でデバイスを監視するだけでなく、オフラインコンピューターでのアクティビティをブロックできます。保護されたデータの破棄、変更、コピー、転送など、不正なユーザーアクションを自動的にブロックします。これにより、インサイダーアクティビティとアウトサイダーアクティビティの両方が等しく防止されます。.

このシステムはに適しています 知的財産の保護 および個人情報。管理者は、データのカテゴリを定義し、それぞれに特定の保護ポリシーを割り当てる必要があります。 DLPの拡張により、データストレージと送信に暗号化を追加するオプションが提供されます.

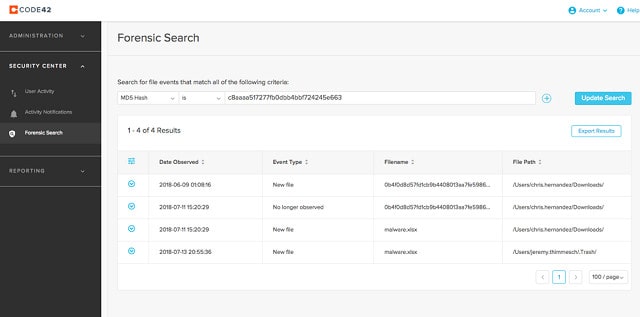

9. Code42

ここにある他のツールの説明から、企業データ保護戦略がDLPツール内でルールベースによって実装されていることがわかります。ポリシー.」Code42のシステムは異なり、ポリシーを使用しません。ポリシーで動作していないにもかかわらず、ツールは検出された問題を修復アクションにリンクします.

Code42は、データファイルに対して次のように機能します。 SIEMツール ログファイルで動作します。データファイルを監視し、データファイルをバックアップし、変更があった場合は元のバージョンを復元します。また、これらのデータファイルへのすべてのアクセスを追跡し、コピーまたは転送アクションをブロックします.

Code42によって実行されるものを含む、ファイルに対するすべてのアクションが記録されます。 監査証跡 データセキュリティ標準に必要なもの。このツールには、イベント情報を使用して内部の悪行または侵入の脅威の露出を提示する分析ユーティリティが含まれています.

10. CAデータ保護

CA Data Protectionは、保護するためにすべての機密データを制御します。このプロセスには、3つの主なタスクが含まれます。 機密データの特定, それを保護する, そして 不正な試みの報告. この簡単な戦略は、侵入者の脅威、偶発的な損傷、または内部データの盗難を防ぐのに効果的です。.

このツールは、事前に作成されたポリシーを通じて保護戦略を定義するのに役立ちます。このシステムの範囲には境界がありません。すべてのサイトのデータとクラウドストレージを保護します.

レポートおよび監査モジュールは、セキュリティシステムの成功をレビューし、データ機密性標準への準拠を確認するのに役立ちます.

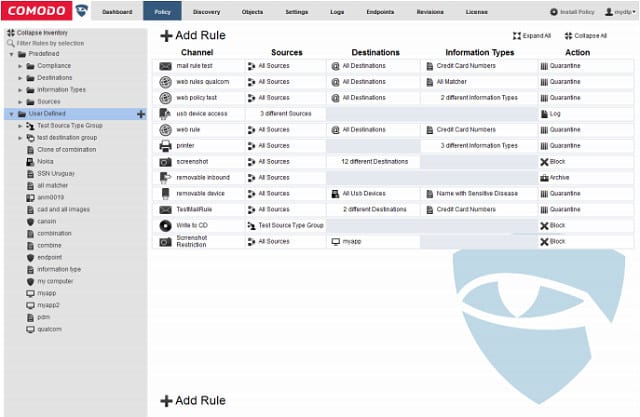

11. Comodo MyDLP

すべてのエンドポイントとサイトをカバーする組織全体のライセンスを受け取ります。このツールは、クラウドサーバーに保持されているデータも保護します。 MyDLPは すべての機密データを発見する 会社が保有し、ログに記録して保護します.

このシステムは、ユーザー許可サービスに焦点を当てています。誰がどのデータにアクセスできるかと、各人がデータの各ビットに対して実行できるアクションをリストします。保護するデータは、企業秘密、開発計画、設計図、アカウント、または従業員と顧客の個人データです。任意のオペレーティングシステムを実行しているデバイスを監視でき、ソフトウェアをオンプレミスにインストールするか、クラウドベースのサービスとしてオンラインでアクセスできます。.

セキュリティの微調整

データ損失防止ツール、侵入防止システム、システム情報、イベント管理、エンドポイント保護、マルウェア対策システムは、 ITセキュリティ その重複。システム保護を強化する場合、システムへのアクセスのブロックやデータの保護など、多くのタスクを1人で処理するため、これらのいずれも必要ありません。.

ctorは、オンサイト、クラウドベース、およびスタンドアロンのソフトウェアパッケージとして提供されています。このソフトウェアは、コンテンツ保護、デバイス制御、強制暗号化、ネットワーク検出、モバイルデバイス管理などの機能を備えています。また、HIPAA、PCI DSS、およびGDPRに準拠しています。Endpoint Protectorのコンテンツ保護システムは、ファイル転送を管理し、特定のユーザーグループに対してすべてのファイル転送をブロックしたり、特定の条件を満たす限りファイルの移動を許可したりできます。デバイス制御システムは、保護されたエンドポイントへのデバイスの接続を完全にブロックするか、指定された条件下でのファイル転送を許可できます。無料のデモシステムで評価のためにオンラインバージョンにアクセスできます。