Paketerfassung oder PCAP (auch bekannt als libpcap) ist eine Anwendungsprogrammierschnittstelle (Application Programming Interface, API), die Live-Netzwerkpaketdaten aus den OSI-Modellschichten 2-7 erfasst. Netzwerkanalysatoren wie Wireshark erstellen .pcap-Dateien, um Paketdaten aus einem Netzwerk zu sammeln und aufzuzeichnen. PCAP ist in verschiedenen Formaten erhältlich, darunter Libpcap, WinPcap, und PCAPng.

Mit diesen PCAP-Dateien können TCP / IP- und UDP-Netzwerkpakete angezeigt werden. Wenn Sie den Netzwerkverkehr aufzeichnen möchten, müssen Sie eine .pcap-Datei erstellen. Sie können eine .pcap-Datei erstellen, indem Sie einen Netzwerkanalysator oder ein Paket-Sniffing-Tool wie Wireshark oder tcpdump verwenden. In diesem Artikel wird untersucht, was PCAP ist und wie es funktioniert.

Warum muss ich PCAP verwenden??

PCAP ist eine wertvolle Ressource für die Dateianalyse und zur Überwachung Ihres Netzwerkverkehrs. Mit Paketsammlungstools wie Wireshark können Sie den Netzwerkverkehr erfassen und in ein für Menschen lesbares Format übersetzen. Es gibt viele Gründe, warum PCAP zur Überwachung von Netzwerken verwendet wird. Einige der am häufigsten verwendeten Methoden umfassen die Überwachung der Bandbreitennutzung, die Identifizierung nicht autorisierter DHCP-Server, die Erkennung von Malware, die DNS-Auflösung und die Reaktion auf Vorfälle.

Für Netzwerkadministratoren und Sicherheitsforscher ist die Paketdateianalyse eine gute Möglichkeit, Netzwerkeinbrüche und andere verdächtige Aktivitäten zu erkennen. Wenn beispielsweise eine Quelle im Netzwerk viel böswilligen Datenverkehr sendet, können Sie diesen auf dem Software-Agenten identifizieren und dann Maßnahmen zur Abwehr des Angriffs ergreifen.

Wie funktioniert ein Packet Sniffer??

Um PCAP-Dateien zu erfassen, müssen Sie einen Paket-Sniffer verwenden. Ein Paket-Sniffer erfasst Pakete und präsentiert sie auf eine leicht verständliche Weise. Wenn Sie einen PCAP-Sniffer verwenden, müssen Sie zunächst ermitteln, auf welcher Schnittstelle Sie sniffen möchten. Wenn Sie sich auf einem Linux-Gerät befinden, könnte dies sein eth0 oder wlan0. Mit können Sie eine Schnittstelle auswählen Befehl ifconfig.

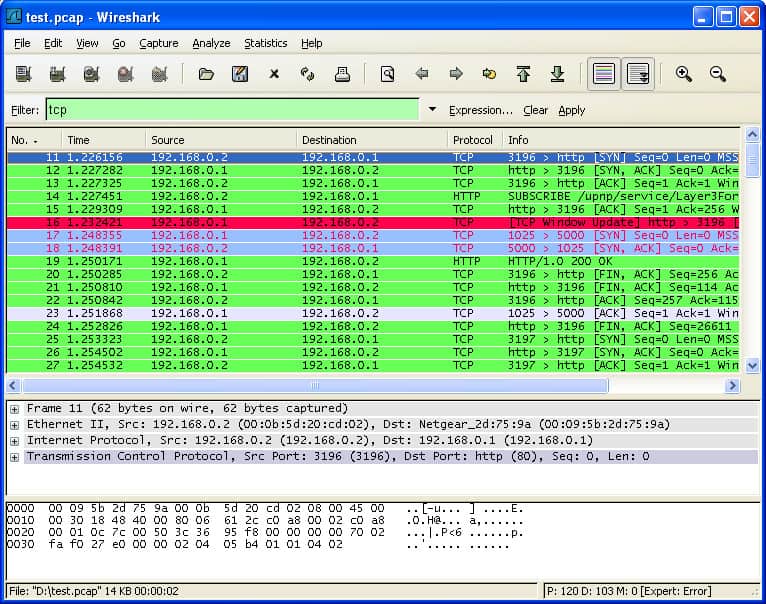

Sobald Sie wissen, an welcher Schnittstelle Sie riechen möchten, können Sie auswählen, welche Art von Datenverkehr Sie überwachen möchten. Wenn Sie beispielsweise nur TCP / IP-Pakete überwachen möchten, können Sie hierfür Regeln erstellen. Viele Tools bieten Filter, mit denen Sie den von Ihnen erfassten Datenverkehr steuern können.

Mit Wireshark können Sie beispielsweise die Art des Verkehrs filtern, die Sie mit Erfassungsfiltern und Anzeigefiltern sehen. Mit Erfassungsfiltern können Sie den von Ihnen erfassten Datenverkehr filtern und mit Anzeigefiltern den von Ihnen angezeigten Datenverkehr filtern. Sie können beispielsweise Protokolle, Flows oder Hosts filtern.

Sobald Sie den gefilterten Datenverkehr erfasst haben, können Sie nach Leistungsproblemen suchen. Für eine genauere Analyse können Sie auch nach Quell- und Zielports filtern, um bestimmte Netzwerkelemente zu testen. Alle erfassten Informationen können dann zur Behebung von Netzwerkleistungsproblemen verwendet werden.

Versionen von PCAP

Wie oben erwähnt, gibt es viele verschiedene Arten von PCAP-Dateien, darunter:

- Libpcap

- WinPcap

- PCAPng

- Npcap

Jede Version hat ihre eigenen Anwendungsfälle und verschiedene Arten von Netzwerküberwachungstools unterstützen verschiedene Formen von PCAP-Dateien. Beispielsweise ist Libpcap eine portable Open-Source-C / C ++ – Bibliothek, die für Linux- und Mac OS-Benutzer entwickelt wurde. Mit Libpcap können Administratoren Pakete erfassen und filtern. Paket-Sniffing-Tools wie tcpdump verwenden das Libpcap-Format.

Für Windows-Benutzer gibt es das WinPcap-Format. WinPcap ist eine weitere tragbare Paketerfassungsbibliothek, die für Windows-Geräte entwickelt wurde. WinpCap kann auch vom Netzwerk gesammelte Pakete erfassen und filtern. Werkzeuge mögen Wireshark, Nmap, und Schnauben Verwenden Sie WinPCap, um Geräte zu überwachen, aber das Protokoll selbst wurde eingestellt.

Das Capture-Dateiformat Pcapng oder .pcap der nächsten Generation ist eine erweiterte Version von PCAP, die standardmäßig in Wireshark enthalten ist. Pcapng kann Daten erfassen und speichern. Die Art der von pcapng erfassten Daten umfasst eine erweiterte Zeitstempelgenauigkeit, Benutzerkommentare und Erfassungsstatistiken, um dem Benutzer zusätzliche Informationen bereitzustellen.

Tools wie Wireshark verwenden PCAPng, da es mehr Informationen als PCAP aufzeichnen kann. Das Problem mit PCAPng ist jedoch, dass es nicht mit so vielen Tools wie PCAP kompatibel ist.

Npcap ist eine tragbare Paket-Sniffing-Bibliothek für Windows, die von Nmap, einem der bekanntesten Paket-Sniffing-Anbieter, hergestellt wird. Die Bibliothek ist schneller und sicherer als WinpCap. Npcap unterstützt Windows 10 und Loopback Packet Capture Injection, sodass Sie Loopback-Pakete senden und abhören können. Npcap wird auch von Wireshark unterstützt.

Vorteile von Packet Capturing und PCAP

Der größte Vorteil der Paketerfassung besteht darin, dass die Sichtbarkeit gewährleistet ist. Sie können Paketdaten verwenden, um die Ursache von Netzwerkproblemen zu lokalisieren. Sie können Verkehrsquellen überwachen und die Nutzungsdaten von Anwendungen und Geräten ermitteln. Mit PCAP-Daten erhalten Sie die Echtzeitinformationen, die Sie zum Auffinden und Beheben von Leistungsproblemen benötigen, damit das Netzwerk nach einem Sicherheitsereignis weiterhin funktioniert.

Sie können beispielsweise feststellen, wo ein Teil der Malware das Netzwerk verletzt hat, indem Sie den Fluss des böswilligen Datenverkehrs und anderer böswilliger Kommunikationen verfolgen. Ohne PCAP und ein Paketerfassungstool wäre es schwieriger, Pakete zu verfolgen und Sicherheitsrisiken zu verwalten.

Als einfaches Dateiformat bietet PCAP den Vorteil, dass es mit nahezu jedem Paket-Sniffing-Programm kompatibel ist, das Sie sich vorstellen können, und zwar mit einer Reihe von Versionen für Windows, Linux und Mac OS. Die Paketerfassung kann in nahezu jeder Umgebung bereitgestellt werden.

Nachteile von Packet Capturing und PCAP

Obwohl die Paketerfassung eine wertvolle Überwachungstechnik ist, hat sie ihre Grenzen. Mit der Paketanalyse können Sie den Netzwerkverkehr überwachen, aber nicht alles. Es gibt viele Cyberangriffe, die nicht über den Netzwerkverkehr gestartet werden. Daher müssen andere Sicherheitsmaßnahmen getroffen werden.

Beispielsweise verwenden einige Angreifer USB-Geräte und andere hardwarebasierte Angriffe. Infolgedessen sollte die Analyse von PCAP-Dateien Teil Ihrer Netzwerksicherheitsstrategie sein, aber nicht Ihre einzige Verteidigungslinie sein.

Ein weiteres wesentliches Hindernis für die Paketerfassung ist die Verschlüsselung. Viele Cyber-Angreifer verwenden verschlüsselte Kommunikation, um Angriffe auf Netzwerke zu starten. Die Verschlüsselung verhindert, dass Ihr Paket-Sniffer auf Verkehrsdaten zugreifen und Angriffe erkennen kann. Dies bedeutet, dass verschlüsselte Angriffe unter das Radar geraten, wenn Sie sich auf PCAP verlassen.

Es gibt auch ein Problem mit der Position des Paket-Sniffers. Wenn ein Paket-Sniffer am Rand des Netzwerks platziert wird, wird die Sichtbarkeit eines Benutzers eingeschränkt. Beispielsweise kann es vorkommen, dass der Benutzer den Beginn eines DDoS-Angriffs oder eines Malware-Ausbruchs nicht erkennt. Auch wenn Sie Daten in der Mitte des Netzwerks erfassen, ist es wichtig, dass Sie vollständige Konversationen und keine zusammenfassenden Daten erfassen.

Open Source Packet Analysis Tool: Wie verwendet Wireshark PCAP-Dateien??

Wireshark ist der beliebteste Verkehrsanalysator der Welt. Wireshark verwendet .pcap-Dateien, um Paketdaten aufzuzeichnen, die von einem Netzwerkscan abgerufen wurden. Paketdaten werden in Dateien mit der Dateierweiterung .pcap aufgezeichnet und können zum Auffinden von Leistungsproblemen und Cyberangriffen im Netzwerk verwendet werden.

Mit anderen Worten, die PCAP-Datei erstellt einen Datensatz mit Netzwerkdaten, die Sie über Wireshark anzeigen können. Anschließend können Sie den Status des Netzwerks beurteilen und feststellen, ob Serviceprobleme vorliegen, auf die Sie reagieren müssen.

Es ist wichtig zu beachten, dass Wireshark nicht das einzige Tool ist, das .pcap-Dateien öffnen kann. Andere weit verbreitete Alternativen sind tcpdump und WinDump, Netzwerküberwachungstools, die ebenfalls PCAP verwenden, um die Netzwerkleistung zu vergrößern.

Beispiel für ein proprietäres Paketanalyse-Tool

SolarWinds Network Performance Monitor (KOSTENLOSE TESTVERSION)

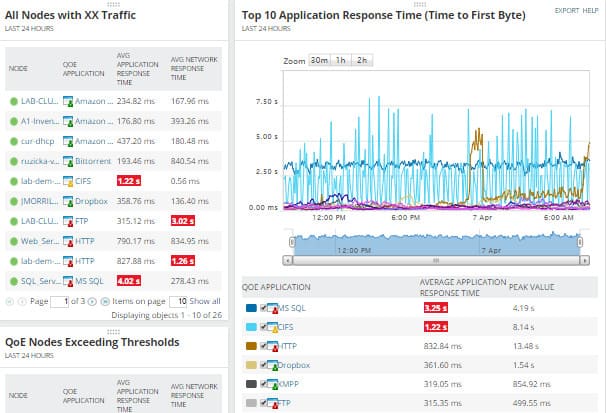

SolarWinds Network Performance Monitor ist ein Beispiel für ein Netzwerküberwachungstool, mit dem PCAP-Daten erfasst werden können. Sie können die Software auf einem Gerät installieren und dann die aus dem gesamten Netzwerk abgerufenen Paketdaten überwachen. Mit den Paketdaten können Sie die Antwortzeit des Netzwerks messen und Angriffe diagnostizieren.

Der Benutzer kann Paketdaten über anzeigen Qualität der Erfahrung Dashboard, Hier finden Sie eine Zusammenfassung der Netzwerkleistung. Grafische Anzeigen erleichtern das Erkennen von Verkehrsspitzen oder böswilligen Zugriffen, die auf einen Cyberangriff hindeuten könnten.

Das Layout des Programms ermöglicht es dem Benutzer außerdem, Anwendungen nach dem von ihnen verarbeiteten Verkehrsaufkommen zu unterscheiden. Faktoren wie Durchschnittliche Netzwerkantwortzeit, Durchschnittliche Antwortzeit der Anwendung, Gesamtdatenvolumen, und Gesamtzahl der Transaktionen Helfen Sie dem Benutzer, mit Änderungen am Netzwerk Schritt zu halten, während diese live stattfinden. Es gibt auch eine kostenlose 30-Tage-Testversion zum Herunterladen.

SolarWinds Network Performance MonitorDownload 30-tägige KOSTENLOSE Testversion

PCAP-Dateianalyse: Abfangen von Angriffen im Netzwerkverkehr

Packet Sniffing ist ein Muss für jede Organisation, die über ein Netzwerk verfügt. PCAP-Dateien sind eine dieser Ressourcen, mit deren Hilfe Netzwerkadministratoren die Leistung eines Mikroskops überprüfen und Angriffe erkennen können. Das Erfassen von Paketen hilft nicht nur, die eigentliche Ursache von Angriffen zu ermitteln, sondern auch, die schwache Leistung zu beheben.

Mit Open-Source-Paketerfassungstools wie Wireshark und tcpdump erhalten Netzwerkadministratoren die Möglichkeit, eine schlechte Netzwerkleistung zu beheben, ohne ein Vermögen auszugeben. Es gibt auch eine Reihe von proprietären Tools für Unternehmen, die eine erweiterte Paketanalyse wünschen.

Mithilfe von PCAP-Dateien kann sich ein Benutzer bei einem Paket-Sniffer anmelden, um Verkehrsdaten zu sammeln und zu sehen, wo Netzwerkressourcen verbraucht werden. Durch die Verwendung der richtigen Filter wird es auch viel einfacher, das weiße Rauschen zu beseitigen und die wichtigsten Daten zu optimieren.