Alle im PDF und JPG des Spickzettel enthaltenen Tabellen sind auch in den folgenden Tabellen aufgeführt, die sich leicht kopieren und einfügen lassen.

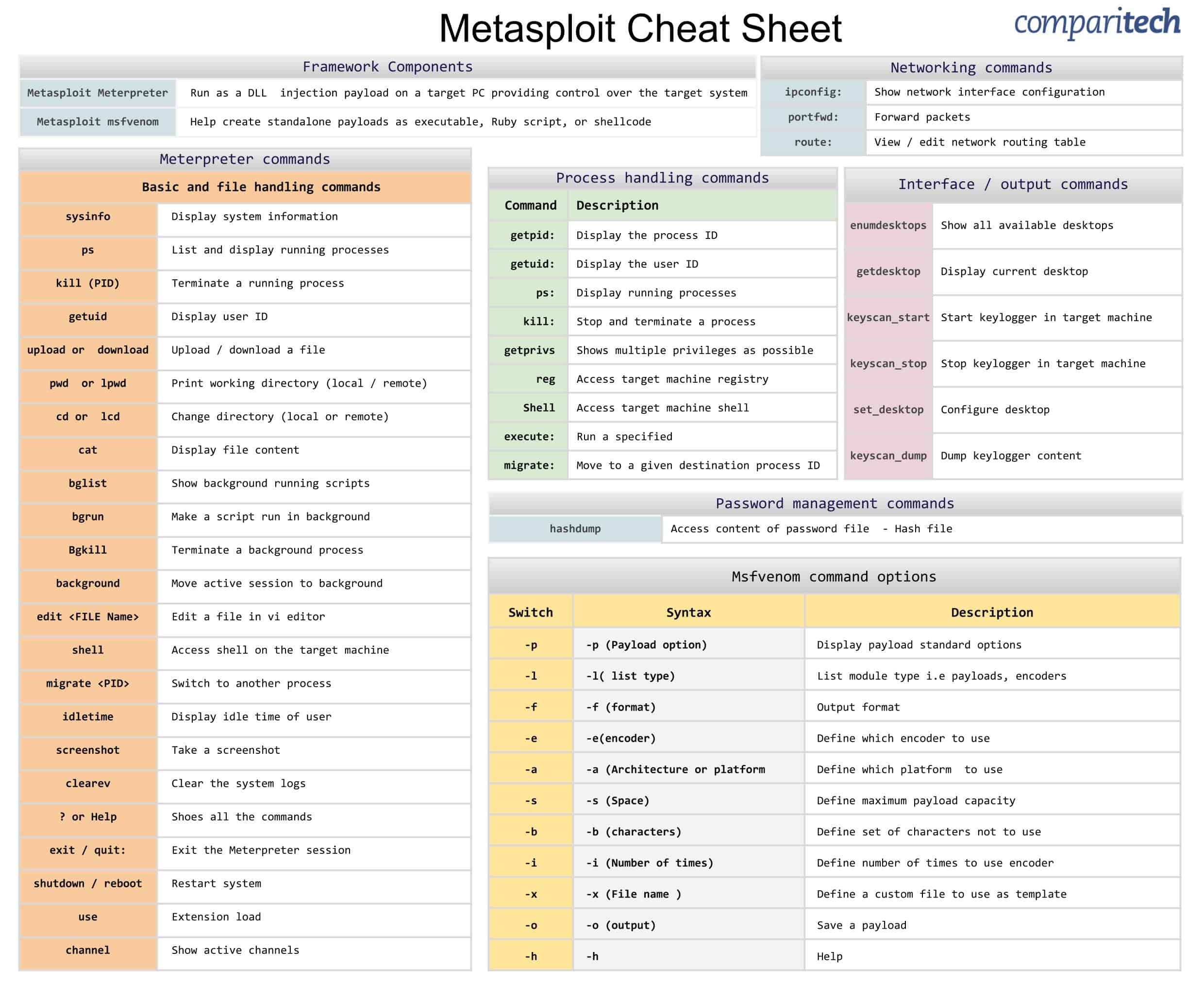

Das Metasploit-Spickzettel behandelt:

- Framework-Komponenten

- Meterpreter-Befehle

- Verarbeitungsbefehle verarbeiten

- Netzwerkbefehle

- Schnittstellen- / Ausgabebefehle

- Befehle zur Passwortverwaltung

- Msfvenom-Befehlsoptionen

Betrachte oder lade das Cheat Sheet JPG-Bild herunter

Klicken Sie mit der rechten Maustaste auf das Bild unten, um die JPG-Datei zu speichern (2480 Breite x 2030 Höhe in Pixel), oder klicken Sie hier, um sie in einem neuen Browser-Tab zu öffnen. Sobald das Bild in einem neuen Fenster geöffnet wurde, müssen Sie möglicherweise auf das Bild klicken, um es zu vergrößern und das JPG in voller Größe anzuzeigen.

Anzeigen oder Herunterladen der PDF-Datei des Spickzettel

Sie können das herunterladen Metasploit Spickzettel PDF. Wenn es in einem neuen Browser-Tab geöffnet wird, klicken Sie einfach mit der rechten Maustaste auf die PDF-Datei und navigieren Sie zur Download- / Speicherauswahl, die sich normalerweise in der oberen rechten Ecke des Bildschirms befindet.

Was ist im Spickzettel enthalten?

Die folgenden Kategorien und Gegenstände wurden in den Spickzettel aufgenommen:

Framework-Komponenten

| Metasploit Meterpreter | Ausführen als DLL-Injection-Payload auf einem Ziel-PC, der die Kontrolle über das Zielsystem bietet |

| Metasploit msfvenom | Erstellen Sie eigenständige Nutzdaten als ausführbare Datei, Ruby-Skript oder Shellcode |

Meterpreter-Befehle

| Grundlegende und Dateihandhabungsbefehle | |

| sysinfo | Systeminformationen anzeigen |

| ps | Auflisten und Anzeigen von laufenden Prozessen |

| kill (PID) | Beenden Sie einen laufenden Prozess |

| getuid | Benutzer-ID anzeigen |

| hochladen oder herunterladen | Eine Datei hochladen / herunterladen |

| pwd oder lpwd | Arbeitsverzeichnis drucken (lokal / remote) |

| cd oder lcd | Verzeichnis wechseln (lokal oder remote) |

| Katze | Dateiinhalt anzeigen |

| bglist | Hintergrund laufende Skripte anzeigen |

| bgrun | Erstellen Sie ein Skript, das im Hintergrund ausgeführt wird |

| Bgkill | Beenden Sie einen Hintergrundprozess |

| Hintergrund | Aktive Sitzung in den Hintergrund verschieben |

| bearbeiten | Bearbeiten Sie eine Datei im vi-Editor |

| Schale | Access Shell auf dem Zielrechner |

| Wandern | Wechseln Sie zu einem anderen Prozess |

| Wartezeit | Leerlaufzeit des Benutzers anzeigen |

| Bildschirmfoto | Mach ein Bildschirmfoto |

| Spalt | Löschen Sie die Systemprotokolle |

| ? oder Hilfe | Beschuht alle Befehle |

| beenden / beenden: | Beenden Sie die Meterpreter-Sitzung |

| Herunterfahren / Neustart | Starten Sie das System neu |

| verwenden | Ausbaulast |

| Kanal | Zeige aktive Kanäle |

Verarbeitungsbefehle verarbeiten

| Befehl | Beschreibung |

| getpid: | Zeigen Sie die Prozess-ID an |

| getuid: | Zeigen Sie die Benutzer-ID an |

| ps: | Laufende Prozesse anzeigen |

| töten: | Beenden Sie einen Prozess |

| getprivs | Zeigt mehrere Berechtigungen wie möglich an |

| reg | Greifen Sie auf die Registrierung des Zielcomputers zu |

| Schale | Greifen Sie auf die Shell des Zielcomputers zu |

| ausführen: | Führen Sie einen angegebenen aus |

| Wandern: | Zu einer bestimmten Zielprozess-ID wechseln |

Netzwerkbefehle

| ipconfig: | Netzwerkschnittstellenkonfiguration anzeigen |

| portfwd: | Pakete weiterleiten |

| Route: | Netzwerkroutingtabelle anzeigen / bearbeiten |

Schnittstellen- / Ausgabebefehle

| enumdesktops | Alle verfügbaren Desktops anzeigen |

| getdesktop | Aktuellen Desktop anzeigen |

| keyscan_start | Starten Sie den Keylogger auf dem Zielcomputer |

| keyscan_stop | Stoppen Sie den Keylogger auf dem Zielcomputer |

| set_desktop | Desktop konfigurieren |

| keyscan_dump | Keylogger-Inhalt sichern |

Befehle zur Passwortverwaltung

| Hashdump | Zugriff auf den Inhalt der Passwortdatei – Hash-Datei |

Msfvenom-Befehlsoptionen

| Schalter | Syntax | Beschreibung |

| -p | -p (Nutzlastoption) | Standardoptionen für Nutzlast anzeigen |

| -l | -l (Listentyp) | Liste Modultyp, d. H. Nutzdaten, Encoder |

| -f | -f (Format) | Ausgabeformat |

| -e | -e (Encoder) | Definieren Sie, welcher Encoder verwendet werden soll |

| -ein | -a (Architektur oder Plattform | Definieren Sie die zu verwendende Plattform |

| -s | -s (Leerzeichen) | Maximale Nutzlastkapazität festlegen |

| -b | -b (Zeichen) | Definieren Sie einen Zeichensatz, der nicht verwendet werden soll |

| -ich | -i (Anzahl der Male) | Legen Sie fest, wie oft der Encoder verwendet werden soll |

| -x | -x (Dateiname) | Definieren Sie eine benutzerdefinierte Datei, die als Vorlage verwendet werden soll |

| -Ö | -o (Ausgabe) | Speichern Sie eine Nutzlast |

| -h | -h | Hilfe |

bebefehle: Schnittstellen- / Ausgabebefehle Befehl Beschreibung ifconfig: Netzwerkschnittstellenkonfiguration anzeigen route: Netzwerkroutingtabelle anzeigen / bearbeiten arp: ARP-Cache anzeigen / bearbeiten netstat: Netzwerkstatistiken anzeigen ping: Ping-Test durchführen traceroute: Verfolgen Sie den Pfad von Paketen durch das Netzwerk tcpdump: Netzwerkverkehr aufzeichnen und analysieren Befehle zur Passwortverwaltung Befehle zur Passwortverwaltung Befehl Beschreibung hashdump: Passwort-Hashes aus dem Zielsystem extrahieren Mimikatz: Passwörter aus dem Speicher extrahieren Passwort-Änderung: Ändern Sie das Passwort eines Benutzers auf dem Zielsystem Passwort-Hash-Änderung: Ändern Sie den Passwort-Hash eines Benutzers auf dem Zielsystem Passwort-Hash-Überprüfung: Überprüfen Sie, ob ein bestimmter Passwort-Hash auf dem Zielsystem vorhanden ist Passwort-Hash-Entschlüsselung: Entschlüsseln Sie einen Passwort-Hash auf dem Zielsystem Passwort-Hash-Generierung: Generieren Sie einen Passwort-Hash für ein bestimmtes Passwort Passwort-Hash-Übertragung: Übertragen Sie einen Passwort-Hash von einem System auf ein anderes Passwort-Hash-Verwendung: Verwenden Sie einen Passwort-Hash, um sich auf einem System anzumelden Msfvenom-Befehlsoptionen Msfvenom-Befehlsoptionen Option Beschreibung -p: Payload-Typ auswählen -f: Ausgabeformat auswählen -e: Encoder auswählen -a: Architektur auswählen -b: Bad-Characters auswählen -n: Anzahl der NOPs einstellen -i: Anzahl der Iterationen einstellen -x: Datei zum Einbetten aus