I moderni software di monitoraggio della rete includono strumenti sofisticati, come rappresentazioni grafiche e strumenti analitici. Tuttavia, ci saranno momenti in cui dovrai tornare alle tecniche di analisi di dadi e bulloni per catturare i pacchetti mentre viaggiano attraverso la rete. Il mirroring delle porte è una tecnica di acquisizione dei pacchetti.

L’acquisizione di pacchetti richiede un elemento hardware, che si chiama a TAP (test access point). Fortunatamente, hai già un hardware che canalizza tutto il tuo traffico di rete: switch e hub. È possibile sfruttare le capacità di questi dispositivi per eliminare la necessità di acquistare un sensore in linea separato o un divisore di traffico. La tecnica di utilizzo delle apparecchiature di rete per acquisire il traffico si chiama “mirroring delle porte.”Questa guida ti fornirà tutte le informazioni necessarie per implementare il mirroring delle porte sulla tua rete.

>>> Passa all’elenco degli strumenti di monitoraggio consigliati di seguito<<<

Cambia elaborazione del traffico

Una rete molto piccola avrebbe un solo switch o hub. Tuttavia, non è necessaria molta crescita nella rete per creare un requisito per un altro switch. Quando hai diversi switch sulla tua rete, questi spostano il traffico senza dover incanalare tutti i pacchetti attraverso un punto centrale.

Questa configurazione decentralizzata significa che non è possibile selezionare un solo switch sulla rete per la raccolta dei dati, se lo si desidera traffico di esempio da tutti i tuoi dati. Questo perché gli altri switch sulla tua rete scambieranno traffico tra loro che non ha bisogno di essere incanalato attraverso il dispositivo scelto. Tuttavia, questo problema sorgerebbe anche se si scegliesse di implementare a RUBINETTO come strumento di acquisizione di pacchetti.

Quando si acquisisce il traffico di rete, è necessario decidere se i requisiti possono essere soddisfatti dai pacchetti che passano di un punto o se è necessario visualizzare tutto il comportamento del traffico di rete su tutta la rete contemporaneamente.

In realtà, è più probabile che dovrai guardare il traffico per link. In un tale scenario, probabilmente proverai a capire perché un collegamento sulla tua rete è sovraccarico e quali tipi di traffico potresti reindirizzare o limitare per risolvere il problema.

Anche se potresti volerlo vedere tutto il traffico di rete, catturare tutto in una volta diventa presto un obiettivo ambizioso. Se potessi acquisire tutti i pacchetti di rete verrai sopraffatto da tutti i dati raccolti.

Per valutare correttamente le prestazioni della tua rete, devi comunque classificare tutto il traffico per dispositivo di rete, quindi è meglio usare il mirroring delle porte su base dispositivo per dispositivo. Altri strumenti sono più adatti a darti visibilità dell’intera rete. In questi casi, sarebbe meglio usare NetFlow per campionare i dati da più punti di rete contemporaneamente. Avresti bisogno di un sofisticato strumento di analisi del traffico di rete per aggregare e riassumere tutti i dati sul traffico.

Informazioni sul mirroring delle porte

Il mirroring delle porte offre un metodo per duplicare il traffico di rete e indirizzare la copia verso un archivio dati. In uno splitter, si utilizza un dispositivo che duplica tutto il traffico con una copia che continua verso le destinazioni previste e l’altra che appare su uno schermo o che va su un file. Con il mirroring delle porte, si utilizza esattamente la stessa tecnica, ma si modificano le impostazioni dello switch per creare una funzione di duplicazione dei dati, eliminando così la necessità di installare un dispositivo fisico separato.

In sostanza, un’istruzione di mirroring delle porte dice allo switch di inviare una copia del traffico a una porta specifica. La metodologia include una serie di opzioni che ti consentono di farlo scegli traffico specifico provenienti o provenienti da determinati indirizzi o che scelgono di copiare tutto il traffico. Una volta che lo switch ha diviso il traffico richiesto, tutto ciò che devi fare è raccogliere i pacchetti che vengono inviati alla porta designata come punto di consegna dei dati.

Switch e hub

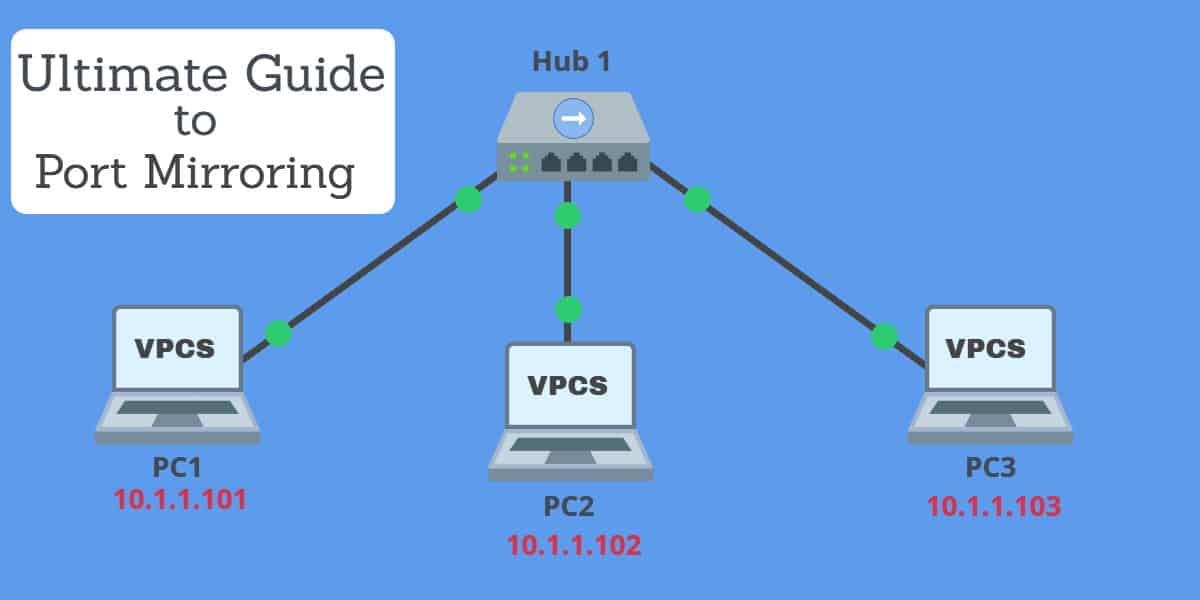

UN collegamento, o “luppolo,”Su una rete è la connessione tra due dispositivi. Il collegamento potrebbe essere l’ultimo tratto che collega un endpoint, o potrebbe essere tra due dispositivi di rete. Ci sarà sempre un dispositivo di rete su almeno un’estremità del collegamento. Per il traffico all’interno di una rete, quel dispositivo sarà a interruttore o a centro.

Un hub trasmette tutto il traffico che riceve su una delle sue connessioni verso tutte le altre. Non presta attenzione all’indirizzo di destinazione sui pacchetti in arrivo. Un interruttore è più selettivo perché esamina le intestazioni dei pacchetti e inoltra ciascuno alla porta che ha elencato per quell’indirizzo. Il cavo collegato a quella porta di destinazione potrebbe non portare all’endpoint identificato da quell’indirizzo. Se esiste un altro dispositivo di rete tra quello switch e l’endpoint, il cavo che riceve i dati in movimento porterà a quel dispositivo intermedio che, a sua volta, lo inoltrerà su.

Fortunatamente, per l’acquisizione di pacchetti, switch e hub non creano collegamenti fisici temporanei tra le porte di origine e di destinazione in una connessione. Anziché, il dispositivo raccoglie i dati in arrivo. Allora crea una copia esatta di tali dati e lo applica alla porta di destinazione. Nel caso di hub, questa azione crea duplicazione. Ad esempio, se un hub riceve un pacchetto su una delle sue dieci porte, invierà lo stesso pacchetto su tutte le altre nove porte.

Quindi, un pacchetto diventa nove copie. Un interruttore fa esattamente la stessa cosa con i pacchetti contrassegnati per trasmissione. Il traffico che viaggia verso una destinazione viene copiato solo sulla porta che lo switch ha elencato per quell’indirizzo. Quindi continua a esserci solo un’istanza di quei dati mentre esce dallo switch.

La duplicazione dei pacchetti eseguita da switch e router è esattamente la stessa del lavoro svolto da uno splitter di traffico.

Port mirroring con un hub

Come puoi vedere dalle descrizioni di come funzionano switch e hub, un hub duplica automaticamente tutto il traffico che riceve. Quindi, se hai solo hub sulla tua rete, è molto facile ottenere una copia di tutto il traffico che circola su di essa. L’hub invia tutto il traffico a tutti gli endpoint. Se quel traffico deve attraversare altri dispositivi di rete per raggiungere alcuni degli endpoint della rete, ciò non bloccherà il traffico che arriva a quegli endpoint se anche i dispositivi intermedi sono hub.

Poiché il proprio computer è collegato a uno degli hub della rete, tutto il traffico sulla rete verrà automaticamente inviato al computer senza dover modificare le impostazioni dell’hub. Tuttavia, il tuo computer non leggerà tutto quel traffico.

Il firmware sulla scheda di rete del tuo computer ha un identificatore codificato al suo interno: questo è il Indirizzo MAC, che sta per “controller di accesso ai media.”La scheda di rete reagirà solo ai messaggi in arrivo che hanno quell’indirizzo MAC su di essi. Tutti gli altri verranno ignorati. Pensa alla scheda di rete come a un portiere di un club privato. Chiunque arrivi deve fornire una password per accedere; quelli senza la password vengono bloccati dall’entrare. L’indirizzo MAC è quella password.

Se si desidera visualizzare tutto il traffico su una rete interamente dotata di hub, è sufficiente indicare alla scheda di rete di eliminare i requisiti per il proprio indirizzo MAC. Nella terminologia di rete, questa impostazione è denominata “modalità promiscua.”

I puristi sostengono che mettere la scheda di rete in modalità promiscua non è un “mirroring delle porte”, poiché la scheda di rete non duplica i pacchetti. Dicono che la scheda stia semplicemente abbandonando il requisito per il suo indirizzo MAC per riconoscere i pacchetti in arrivo e inoltrarli alle applicazioni sul tuo computer.

In verità, il “mirroring delle porte su un hub” è un concetto ridondante perché l’hub duplica tutti i pacchetti per impostazione predefinita. In genere, il termine “mirroring delle porte” viene applicato solo agli switch.

Mirroring delle porte con un interruttore

Quando uno switch riceve un pacchetto, fa riferimento all’indirizzo di destinazione nell’intestazione del datagramma. Quindi crea una copia del pacchetto e invia quella nuova versione sul numero di porta che ha associato a quell’indirizzo MAC.

Nelle operazioni standard, che è chiamato “unicast,”Viene creata una sola copia di un messaggio in arrivo che viene inviato solo su una porta. Gli switch sono in grado di duplicare il traffico, tuttavia. Ad esempio, quando lo switch riceve un messaggio broadcast, crea lo stesso numero di copie del conteggio delle porte attive e ne invia una copia su ciascuna di queste porte. Gli switch hanno anche “multicast“Funzionalità, che richiedono loro di creare un numero limitato di copie.

Poiché tutti gli switch sono programmati con la capacità di gestire messaggi broadcast e multicast, l’attività di duplicazione dei pacchetti non presenta problemi all’hardware. Concettualmente, ottenere lo switch per eseguire la duplicazione dei pacchetti richiede pochissime attività:

- Allo switch viene richiesto di effettuare una copia di tutto il traffico.

- Lo switch invia tutto il traffico verso la destinazione prevista.

- Lo switch invia una copia di tutto il traffico a una porta nominata.

- Raccogli tutto il traffico nel porto designato.

Far duplicare tutti i pacchetti viaggiando attraverso uno switch è un lavoro molto semplice e non richiede molti sforzi di elaborazione extra da parte del dispositivo. Se vuoi esaminare i pacchetti che viaggiano attraverso uno switch specifico, devi solo dirgli di duplicare tutto quel traffico e inviarlo a una porta e anche dirlo a associa l’indirizzo MAC del tuo computer a quel numero di porta designato. Devi quindi mettere la scheda di rete del tuo computer in modalità promiscua per assicurarti che raccolga tutto il traffico e non solo quei datagrammi con il suo indirizzo MAC su di essi.

Duplicazione di tutto il traffico di rete

La soluzione sopra è una versione semplificata di ciò che accade effettivamente in uno switch quando esegue il mirroring delle porte. In realtà, l’attività è un po ‘più complicata. Ad esempio, sarebbe scomodo connettere il tuo computer direttamente con un cavo a un interruttore per raccogliere tutto il suo traffico. Ai vecchi tempi, questo era un requisito per gli analizzatori LAN e una connessione specifica della posizione è ancora una caratteristica chiave dei TAP di rete.

Grazie alla tecnologia di routing, il mirroring delle porte moderno è più sofisticato. Puoi esaminare il traffico che passa attraverso qualsiasi interruttore in qualsiasi parte del mondo, purché lo switch sia raggiungibile dalla propria posizione sulla rete o su Internet. Non è necessario collegare fisicamente il computer a tale interruttore. Quando si viaggia su Internet, il mirroring delle porte diventa un po ‘più complicato perché i datagrammi richiedono un packaging aggiuntivo a livello di rete Internet. Per questa guida, ci occuperemo solo del mirroring delle porte all’interno di una rete.

La maggior parte degli switch ha la capacità di fornire pacchetti acquisiti attraverso una rete, viaggiando attraverso altri dispositivi di rete. Ogni produttore di switch produce il proprio firmware per i suoi switch e il menu della console di gestione è diverso per ciascuno. Ai fini di questa guida, ci concentreremo sui metodi utilizzati da Cisco Systems rendere disponibile il mirroring delle porte sui suoi switch di rete.

Informazioni sugli switch Cisco SPAN

Viene chiamata la funzione di mirroring della porta dello switch Cisco SPAN. Questo significa Analizzatore di porte commutate. SPAN offre tutte le funzionalità per acquisire i pacchetti su qualsiasi switch Cisco, indipendentemente dal fatto che tu sia o meno connesso direttamente a tale switch. Tuttavia, è necessario disporre di una porta di riserva su uno switch che può diventare il punto di raccolta per i pacchetti duplicati.

Nella terminologia SPAN, un “porta di origine“È una porta da cui viene duplicato il traffico. Il “porto di destinazione“È l’indirizzo della porta a cui vengono inviati i pacchetti duplicati per la raccolta. Fai molta attenzione a ricordare questi termini distintivi perché sarai tentato di fare riferimento alla tua terminologia di rete tradizionale che stai guardando i pacchetti che vanno da una porta di origine a una porta di destinazione.

Il sistema SPAN è in grado di monitorare una o più porte. È anche possibile identificare la direzione del traffico in quella porta, dandoti solo afflusso, solo deflusso o entrambi. Tuttavia, se si stanno esaminando più porte contemporaneamente, è necessario monitorare tutte la stessa direzione del flusso di traffico.

Non puoi specificare le porte da e verso le porte da acquisire (ovvero ottenere solo il traffico in arrivo su una porta specifica che parte da una porta specifica). Se questa è la funzionalità che stai cercando, selezionare la porta di afflusso e catturare tutti i pacchetti ricevuti lì. È quindi possibile filtrare tutto il traffico tranne quello che lascia sulla porta di interesse trasmessa una volta che hai tutti i dati nel tuo software di analisi.

In una sessione, è possibile monitorare le porte o monitorare VLAN – non puoi coprire entrambi i tipi di porte contemporaneamente.

Modalità Cisco SPAN

Cisco SPAN ti consente di acquisire i pacchetti tramite tre modalità:

- SPAN locale: Monitora il traffico su uno switch a cui sei direttamente connesso.

- SPAN remoto (RSPAN): Monitorare il traffico su una porta remota, ma ottenere i pacchetti acquisiti inviati a una porta sullo switch locale per la raccolta.

- SPAN remoto incapsulato (ERSPAN): Lo stesso processo di RSPAN, ad eccezione del fatto che il trasferimento di pacchetti con mirroring allo switch locale viene eseguito dall’incapsulamento GRE.

L’opzione RSPAN non è disponibile sugli switch Express 500/520, 5500/5000, 3500 XL, 2940, 2948G-L3 e 2900XL.

Disponibilità di Cisco SPAN

SPAN è disponibile su tutti i seguenti modelli di switch Cisco:

Catalyst Express serie 500/520

- Catalyst 1900 Series

- Catalyst 2900XL Series

- Catalyst 2940 Series

- Catalizzatore 2948G-L2, 2948G-GE-TX, 2980G-A

- Catalyst 2950 Series

- Catalyst 2955 Series

- Catalyst 2960 Series

- Catalyst 2970 Series

- Catalyst 3500 XL Series

- Catalyst 3550 Series

- Catalizzatore serie 3560 / 3560E / 3650X

- Catalizzatore serie 3750 / 3750E / 3750X

- Catalyst 3750 Metro Series

- Catalyst 4500/4000 Series

- Catalyst 4900 Series

- Catalyst 5500/5000 Series

- Catalizzatore serie 6500/6000

Sfortunatamente, il set di comandi non è lo stesso su tutti gli switch. Ciò è dovuto principalmente al fatto che la società ha un firmware specializzato per alcuni dei suoi dispositivi Catalyst, che viene chiamato CatOS. Gli altri switch Cisco utilizzano un sistema operativo chiamato IOS, che non è lo stesso del sistema operativo iOS utilizzato dai dispositivi Apple.

Alcuni switch Cisco non dispongono di funzionalità di mirroring delle porte native, ma esiste un’utilità gratuita che è possibile utilizzare in queste circostanze, di cui leggerete a breve.

Impostare SPAN su switch IOS

Per i modelli di switch con firmware IOS, è necessario accedere al sistema operativo del dispositivo ed emettere un comando per specificare la porta SPAN e la porta da monitorare. Questa attività è implementata da due linee di comandi. Uno deve specifica la fonte, il che significa che la porta a cui verrà replicato il traffico e l’altra fornisce il numero di porta a cui è collegato lo sniffer – questa è la linea di destinazione.

monitorare la sorgente della sessione [interfaccia | remoto | vlan] [rx | tx | tutti e due]

monitorare l’interfaccia di destinazione della sessione

Una volta terminata la definizione del mirror, è necessario premere CTRL-Z per terminare la definizione di configurazione.

Il numero di sessione consente solo di creare diversi monitor diversi in esecuzione contemporaneamente. Se si utilizza lo stesso numero di sessione in un comando successivo, si annullerà la traccia originale e la si sostituirà con la nuova specifica. Gli intervalli di porte sono definiti da un trattino (“-“) e una sequenza di porte è separata da virgole (“,”).

L’ultimo elemento nella riga di comando per la porta di origine (la porta da monitorare) è la specifica se lo switch deve replicare i pacchetti trasmessi da entrambe le porte, o tutti e due.

Configurare SPAN sugli switch CatOS

Le gamme Catalyst più recenti vengono fornite con un sistema operativo più recente, chiamato CatOS, invece del vecchio sistema operativo IOS. I comandi utilizzati per impostare il mirroring SPAN in questi switch sono leggermente diversi. Con questo sistema operativo, si crea il mirroring con un solo comando anziché due.

set span [rx | tx | both]

[inpkts]

[apprendimento]

[multicast]

[filtro]

[creare]

Le porte di origine sono definite dal primo elemento in questo comando, che è il “src_mod / src_ports” parte. Un secondo identificatore di porta sul comando viene automaticamente letto come porta di destinazione, ovvero la porta a cui è collegato lo sniffer di pacchetti. Il “rx | tx | tutti e due“Element dice allo switch di replicare i pacchetti trasmessi da entrambe le porte, o tutti e due.

Esiste anche un comando set span per disattivare il mirroring:

set span disable [dest_mod / dest_port | all]

Configurare SPAN sugli switch Catalyst Express 500 e Catalyst Express 520

Se si dispone di un interruttore Catalyst Express 500 o Catalyst Express 520, non si immettono le impostazioni SPAN sul sistema operativo. Per comunicare con lo switch e modificarne le impostazioni, è necessario installare Cisco Network Assistant (CNA). Questo software di gestione della rete è gratuito e funziona in ambiente Windows. Attenersi alla seguente procedura per attivare SPAN sullo switch.

- Accedere allo switch tramite l’interfaccia CNA.

- Seleziona il Smartports opzione nell’opzione CNA menù. Verrà visualizzato un grafico che rappresenta l’array di porte dello switch.

- Fare clic sulla porta a cui si desidera connettere lo sniffer di pacchetti e selezionare Modificare opzione. Questo farà apparire una finestra pop-up.

- Selezionare Diagnostica nel Ruolo elenco e selezionare la porta per la quale verrà monitorato il traffico dal fonte menu `A tendina. Se si desidera monitorare in modo specifico una VLAN, selezionarla da Ingress VLAN elenco. Se non miri solo a monitorare il traffico per una VLAN, lascia questo valore sul valore predefinito. Clicca su ok per salvare le impostazioni.

- Clicca su ok e poi Applicare nel Smartports schermo.

Un problema con il metodo CNA è che il software funziona solo su versioni Windows fino a Windows 7.

Elaborazione dei pacchetti acquisiti

Il mirroring delle porte impostato sullo switch non memorizza o analizza i pacchetti acquisiti. Puoi usare qualsiasi software di analisi di rete per elaborare i pacchetti inviati al dispositivo.

Un problema chiave che dovrai riconoscere quando acquisisci i pacchetti è che dovrai gestire una grande quantità di dati. Un dump di testo non elaborato del traffico di rete in transito è quasi impossibile da esaminare senza un visualizzatore guidato di dati. Questa è la categoria più bassa di strumento di accesso ai dati che dovresti considerare. Un’utilità di analisi del traffico completa sarebbe ancora migliore.

Puoi vedere un elenco completo di strumenti di analisi del traffico di rete consigliati nell’articolo, 9 migliori analizzatori di pacchetti / sniffer di pacchetti per il 2023. Per comodità, i due principali strumenti di quella recensione sono riassunti di seguito.

Strumento di analisi e analisi dei pacchetti profondi di SolarWinds (PROVA GRATUITA)

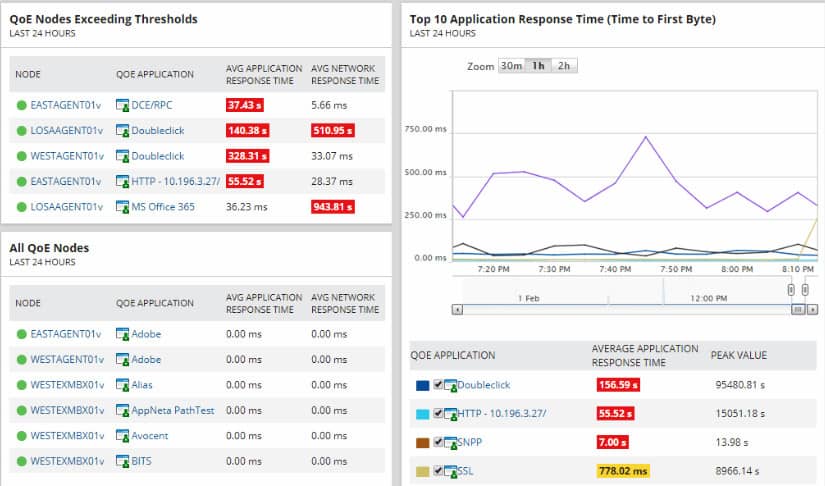

SolarWinds produce un ampio catalogo di strumenti di gestione e monitoraggio della rete. Per l’analisi dell’output del mirroring delle porte, dovresti considerare quello dell’azienda Pacchetto profondo e analisi strumento per essere la tua migliore opzione. Questo fa parte del Network Performance Monitor dell’azienda, che è il suo prodotto centrale.

Questo strumento è in grado di interpretare i dati provenienti da una vasta gamma di strumenti per la raccolta di pacchetti e ti farà vedere dove si verificano picchi di traffico. È necessario esaminare le applicazioni che generano la maggior parte della domanda sulla rete al fine di costruire strategie per migliorare le prestazioni. Questo strumento di analisi supporta tali indagini.

Network Performance Monitor è uno strumento top di gamma e non è gratuito. Tuttavia, puoi ottenere una prova gratuita di 30 giorni. Ricorda che l’acquisizione di pacchetti non è in realtà un’opzione fattibile per monitorare tutto il traffico su tutta la tua rete. Per queste situazioni, sarebbe meglio con SolarWinds NetFlow Traffic Analyzer. Questo impiega Cisco NetFlow funzionalità per campionare il traffico dalla rete. È anche in grado di comunicare Juniper Networks attrezzatura attraverso il J-Flow pacchetto di campionamento standard, con Huawei dispositivi, utilizzando NetStream, e può anche usare il produttore indipendente sFlow e IPFIX sistemi di analisi del traffico. Puoi anche ottenere NetFlow Traffic Analyzer con una prova gratuita di 30 giorni.

Network Performance Monitor e NetFlow Traffic Analyzer sono un’ottima combinazione per l’analisi della rete perché offrono una prospettiva generale e gli strumenti per esaminare il traffico di pacchetti che attraversa i singoli dispositivi. SolarWinds offre questi due strumenti insieme come pacchetto Analizzatore di larghezza di banda di rete, che puoi anche provare gratuitamente per 30 giorni.

SolarWinds Deep Packet Inspection and Analysis Scarica la versione di prova GRATUITA di 30 giorni

Paessler Packet Capture Tool

Paessler PRTG è uno strumento di monitoraggio della rete composto da numerosi singoli sensori. Uno di questi strumenti è a sensore di acquisizione pacchetti. Questo sensore non viene fornito con un TAP fisico; invece, si basa sui dati forniti in un flusso dai tuoi switch. Questo strumento offre grandi visualizzazioni dei dati sia per i dati in tempo reale sia per i pacchetti letti dall’archiviazione dei file.

La cosa grandiosa di PRTG è che può offrirti diversi livelli di visibilità all’interno dello stesso strumento. Include anche sensori che campionano i dati di rete, acquisendo solo le intestazioni dei pacchetti da diverse posizioni sulla rete. Puoi anche ridurre la quantità di dati che deve essere elaborato dal monitor specificando il campionamento.

Oltre al sensore di sniffing dei pacchetti, PRTG include i seguenti sistemi di campionamento del traffico:

- Un sensore NetFlow

- Un sensore sFlow

- Un sensore J-Flow

Con questo sistema, è possibile utilizzare i sensori NetFlow, sFlow e J-Flow per avere una visione d’insieme dell’intera rete e quindi passare allo sniffer di pacchetti per concentrarsi sui flussi tipici su un dispositivo. Dopo aver isolato uno switch sovraccarico, puoi quindi accedere alle porte specifiche che hanno troppo traffico e guardare i tipi di traffico che lo travolgono. Con queste informazioni, è possibile implementare misure di modellamento del traffico o scegliere di aggiungere ulteriori infrastrutture per reindirizzare i punti di traffico intenso e distribuire il carico.

Il sensore sniffer di pacchetti elabora solo le intestazioni dei datagrammi di traffico che viaggiano all’interno della rete. Questa strategia riduce la quantità di elaborazione necessaria per aggregare le metriche di flusso e velocizza notevolmente l’analisi.

Problemi di mirroring delle porte

L’acquisizione e l’archiviazione complete dei pacchetti potrebbe causare problemi con la riservatezza dei dati. Sebbene la maggior parte del traffico che passa sulla tua rete sarà crittografato, se è destinato a siti esterni, non tutto il traffico interno sarà crittografato. A meno che la tua organizzazione non abbia deciso di implementare una sicurezza aggiuntiva per le e-mail, il traffico di posta nella rete non verrà crittografato per impostazione predefinita.

Come tecnica di analisi del traffico alternativa, potresti prendere in considerazione l’utilizzo di NetFlow. Questo è un sistema di messaggistica abilitato su tutti i dispositivi Cisco e inoltrerà solo le intestazioni dei pacchetti a un monitor centrale. Puoi leggere i monitor di rete che raccolgono dati NetFlow nell’articolo 10 Migliori analizzatori e collezionisti NetFlow gratuiti e premium.

Una volta che hai le informazioni a portata di mano su tutte le funzionalità di monitoraggio del traffico dei tuoi switch Cisco, sarai in una posizione migliore per decidere quale metodo di acquisizione dei pacchetti usare.

Scegliere la giusta strategia di analisi della rete

Speriamo che questa guida ti abbia fatto conoscere i problemi che circondano il mirroring delle porte. Anche se ci sono momenti in cui non puoi davvero evitare di scendere a livello di pacchetto per valutare correttamente il traffico di rete, dovresti restringi la tua ricerca con altri strumenti prima di organizzare l’acquisizione di pacchetti come attività.

Il mirroring delle porte ha i suoi problemi: rompe la riservatezza dei dati e può generare grandi quantità di dati. Esplora i metodi per informazioni aggregate sul traffico come prima linea di indagine e arriva al port mirroring dopo aver identificato i collegamenti con i problemi. Dopo aver impostato il mirroring delle porte sui tuoi switch, assicurati di incanalare tutti i dati in uno strumento di analisi in modo da poter utilizzare correttamente tutte le informazioni che questa strategia genererà.

Il moderno software di monitoraggio della rete è dotato di strumenti sofisticati come rappresentazioni grafiche e strumenti analitici. Tuttavia, ci sono momenti in cui è necessario tornare alle tecniche di analisi di dati e bulloni per catturare i pacchetti mentre viaggiano attraverso la rete. Il mirroring delle porte è una tecnica di acquisizione dei pacchetti che richiede un elemento hardware chiamato TAP (test access point). Fortunatamente, gli switch e gli hub possono essere utilizzati per eliminare la necessità di acquistare un sensore in linea separato o un divisore di traffico. La tecnica di utilizzo delle apparecchiature di rete per acquisire il traffico si chiama “mirroring delle porte”. Questa guida fornisce tutte le informazioni necessarie per implementare il mirroring delle porte sulla tua rete.