Wireshark ist ein sehr beliebter Packet Sniffer. Es kann auf installiert werden Windows, Linux, Unix, und Mac OS, und das Beste von allem, es ist kostenlos. Wireshark Steckt Ihre Netzwerkkarte in Promiscuous-Modus damit Ihr Computer alle Netzwerkpakete aufnimmt, nicht nur die, die für Ihren Computer bestimmt sind. Es besteht die Möglichkeit, das Tool nur für die für Ihr Gerät bestimmten Pakete zu verwenden. Wireshark wird regelmäßig von Hackern und so verwendet Viele Netzwerkadministratoren sind vorsichtig.

Hier ist unsere Liste der besten Wireshark-Alternativen:

- Savvius Omnipeek

- Ettercap

- Kismet

- SmartSniff

- EtherApe

Das Wireshark System ist in der Lage, Pakete von zu erfassen Kabelgebundene Netzwerke, drahtlose Systeme, und auch Bluetooth. Wireshark sammelt keine Pakete selbst. Das WinPcap Programm sammelt Pakete auf Windows Geräte. Auf Linux und Unix du brauchst dumpcap. Obwohl Wireshark ist nicht direkt verantwortlich für den mächtigsten Teil seiner Operationen, die Schnittstelle von Wireshark macht es zu einem Gewinner. Es gibt eine Befehlszeilenversion des Systems namens Tshark.

Wireshark speichert Daten in Dateien, die dem folgen pcap Format. Das Wireshark Die Benutzeroberfläche kann Ihnen die erfassten Pakete anzeigen, sortieren, kategorisieren und filtern. Sie können gespeicherte Pakete zur Analyse in die Schnittstelle laden. Die Analyse-Engine von Wireshark ist nicht so toll Viele Benutzer wählen andere Tools, um bessere Einblicke in ihre Daten zu erhalten.

Wireshark Alternativen

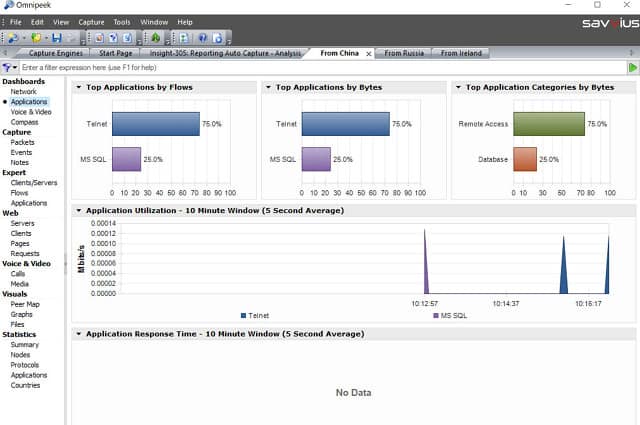

1. Savvius Omnipeek

Omnipeek von Savvius ist nicht kostenlos zu benutzen Wireshark. Die Software hat jedoch eine Menge zu empfehlen und Sie können es auf eine 30-tägige kostenlose Testversion um zu testen, ob es ersetzen wird Wireshark in Ihrem Toolkit. Mögen Wireshark, Omnipeek sammelt keine Pakete selbst. Ein Add-On namens Capture Engine Fängt Pakete in einem kabelgebundenen Netzwerk ab und es gibt ein separates Wifi Adapter für drahtlose Netzwerke. Ein Attribut, in dem Omnipeek konkurriert nicht mit Wireshark ist das Betriebssystem, auf dem es ausgeführt werden kann. Es kann nicht bearbeitet werden Linux, Unix, oder Mac OS. Laufen Omnipeek du brauchst 64-Bit Windows 7, 8, oder 10, oder Windows Server 2008 R2, 2012, 2012 R2, oder 2016.

Die analytischen Fähigkeiten von Omnipeek sind denen von überlegen Wireshark. Omnipeek kann Pakete nach Anzeichen von Problemen durchsuchen oder Änderungen der Übertragungsgeschwindigkeit erkennen. Diese Ereignisse können so eingestellt werden, dass sie Warnungen auslösen. So, Omnipeek ist ein Netzwerkmanagementsystem sowie ein Packet Sniffer. Das Verkehrsanalysemodul kann über die End-to-End-Leistung für Verbindungen und die Verbindungsleistung berichten. Das Tool ist auch in der Lage, bei Bedarf Berichte über Schnittstellen zu Webservern zu erstellen.

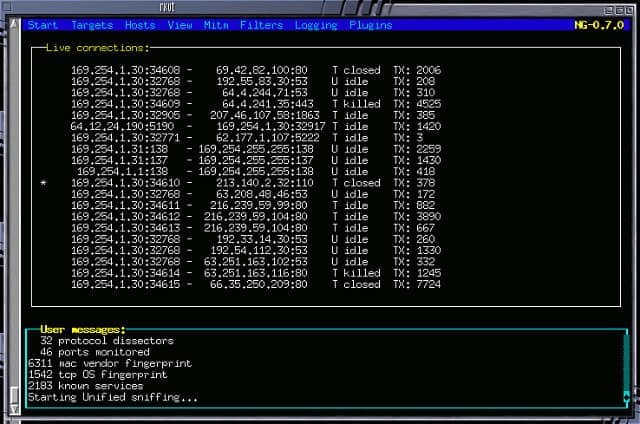

2. Ettercap

Ettercap’s Website macht kein Geheimnis daraus, dass Es wurde entwickelt, um das Hacken zu erleichtern. Wie Wireshark ist ein bekanntes Hacker-Tool, das Ettercap Anspruch legt es in die gleiche Kategorie und sie sind beide frei zu benutzen. Ettercap Streichhölzer Wiresharks Portabilität, weil es weiterlaufen kann Windows, Linux, Unix, und Mac OS. Obwohl es als Hilfsprogramm für Hacker konzipiert wurde, Das Tool kann auch für Netzwerkadministratoren nützlich sein. Ettercap ist in der Lage, andere Hackeraktivitäten und Eindringlinge zu erkennen und ist daher sehr nützlich für die Systemabwehr.

Ettercap verwendet die libpcap Bibliothek, um Pakete zu erfassen. Das Ettercap Software selbst ist in der Lage, eine Reihe von Netzwerkangriffen zu erstellen, darunter ARP-Vergiftung und MAC-Adresse maskiert. Ettercap ist ein leistungsfähiges Hacker-Tool mit viel mehr Möglichkeiten als die von Wireshark. Es kann SSL-Sicherheitszertifikate erfassen, Paketinhalte während der Übertragung ändern, Verbindungen trennen und Kennwörter erfassen. Systemverteidiger erhalten auch nützliche Einrichtungen in Ettercap. Es kann böswillige Benutzer identifizieren und sie vom Netzwerk isolieren. Wenn Sie Beweise sammeln möchten, können Sie die Aktionen verdächtiger Benutzer verfolgen und deren Handlungen aufzeichnen, anstatt sie zu verbieten. Ettercap ist viel mächtiger als Wireshark.

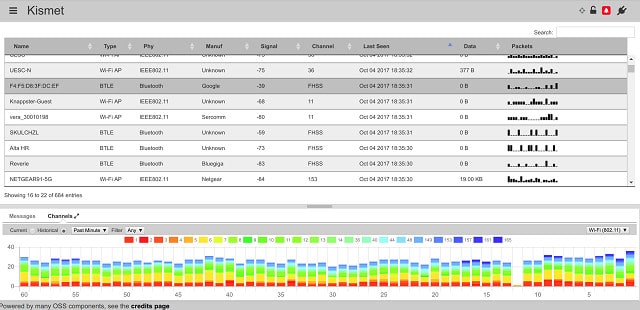

3. Kismet

Kismet Pakete in kabelgebundenen Netzwerken können nicht abgefangen werden Schnüffeln von drahtlosen Paketen. Der Standard Kismet verfolgt WiFi-Systeme, es kann aber erweitert werden, um zu erkennen Bluetooth Netzwerke als auch. Der WiFi-Standard hat mehrere Versionen. Kismet kann mit 802.11a, 802.11b, 802.11g, 802.11n betrieben werden. Kismet ist im Lieferumfang von enthalten Kali Linux. Die Software wird weiterarbeiten Linux, Unix, und Mac OS.

Kismets Der Datensammler prüft Netzwerke nicht auf die gleiche Weise wie andere Paket-Sniffer Intrusion Detection-Systeme können ihre Aktivitäten nicht erkennen. Dies macht es zu einem idealen Tool für Hacker, die Zugriff auf einen Computer haben, der mit dem Netzwerk verbunden ist. Standard-Netzwerküberwachungssysteme erkennen das Vorhandensein des Geräts, auf dem Kismet ausgeführt wird, sehen jedoch nicht, dass das Programm Pakete im Netzwerk sammelt. Der Standardmodus von Kismet sammelt nur Paket-Header, Es kann aber auch verwendet werden, um Traffic Dumps zu erhalten, die alle Pakete einschließlich der Datennutzdaten erfassen. Pakete können analysiert, sortiert, gefiltert und in einer Datei gespeichert werden. Wenn Ihnen das Frontend von nicht gefällt Kismet, Sie können eine gespeicherte Datei in einem anderen Tool zur Analyse öffnen.

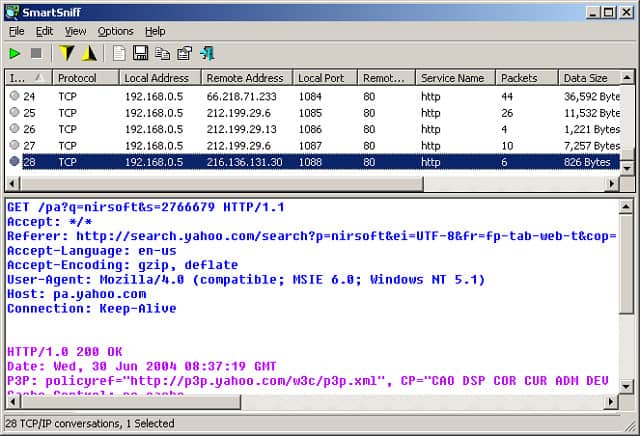

4. SmartSniff

SmartSniff arbeitet an Windows Umgebungen. Der Packet Sniffer funktioniert in drahtgebundenen Netzwerken und ist kostenlos zu benutzen. Der Collector kann in drahtlosen Netzwerken betrieben werden, jedoch nur in solchen WLAN-Systemen, die den Computer enthalten, auf dem sich das Sniffer-Programm befindet.

Das Programm enthält einen Sammler. Dieses native System ist jedoch nicht sehr effektiv und es ist üblicher, es zu installieren WinPcap Pakete sammeln. Pakete werden bei Bedarf erfasst – Sie schalten die Erfassung in der Konsole ein und aus. Im oberen Bereich der Konsole werden Verbindungen zwischen Computern angezeigt. Wenn Sie auf einen dieser Datensätze klicken, wird der Datenverkehr dieser Verbindung im unteren Bereich angezeigt. Der Nur-Text-Verkehr wird so angezeigt, wie er ist, und Sie können verschlüsselte Pakete als hexadezimalen Datendump anzeigen. Daten können nur zur Anzeige gefiltert werden TCP, UDP oder ICMP Pakete und jedes Paket wird entsprechend der Anwendung markiert, auf die es sich bezieht. Du kannst pakete in eine pcap datei speichern Zum späteren erneuten Laden in die Benutzeroberfläche oder zur Analyse mit einem anderen Tool.

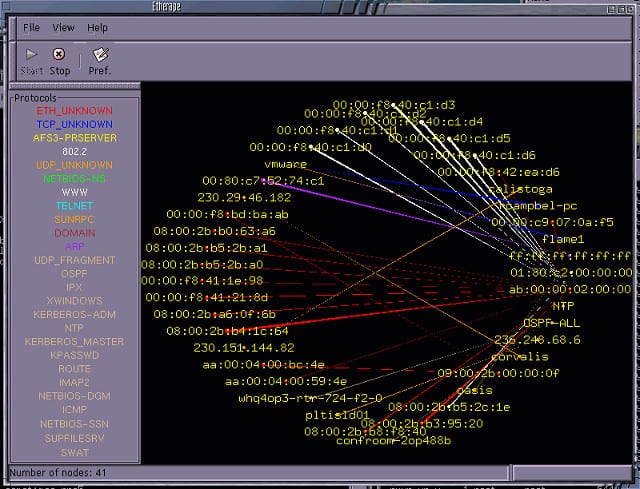

5. EtherApe

EtherApe ist ein kostenloses Dienstprogramm, auf dem ausgeführt wird Linux, Unix, und Mac OS. Es erstellt eine Netzwerkkarte durch Abholen von Gerätenachrichten. Die Hosts im Netzwerk werden auf der Karte eingezeichnet und mit ihren IP-Adressen gekennzeichnet. EtherApe erfasst dann alle Pakete, die zwischen diesen Hosts übertragen werden, und zeigt sie in Echtzeit auf der Karte an. Jede Übertragung wird durch eine Farbe dargestellt, welches sein Protokoll oder seine Anwendung darstellt.

Das Tool kann sowohl kabelgebundene als auch kabellose Netzwerke verfolgen und virtuelle Maschinen und ihre zugrunde liegende Infrastruktur darstellen. Die Karte verfolgt beide TCP und UDP Verkehr und kann beide erkennen IPv4 und IPv6 Adressen.

Jeder Knoten in der Netzwerkzuordnung ist ein Symbol, mit dem Sie auf Details zur Leistung dieses Geräts zugreifen können. Sie können zwischen Ansichten wechseln, um die Links in einer End-to-End-Verbindung mit dem darauf angezeigten Datenverkehr anzuzeigen. Sie können alle Karten nach filtern zeigen Sie einfach spezifische Anwendungen oder Datenverkehr aus bestimmten Quellen, und Sie können auch die Datendarstellung ändern, um die Portnummer und nicht die Anwendungen zu identifizieren. Die Überwachung des Portnummernverkehrs zeigt nur den TCP-Verkehr an.

EtherApe erfasst nur die Header von Paketen, Dies schützt die Privatsphäre der Daten, die in Ihrem Netzwerk zirkulieren. Diese Einschränkung kann den CIO Ihres Unternehmens beruhigen und es Ihnen ermöglichen, diesen Paket-Sniffer zu verwenden, ohne befürchten zu müssen, die gesetzlichen Geheimhaltungspflichten des Unternehmens zu gefährden.

Wechseln Sie von Wireshark

Auch wenn Sie damit vollkommen zufrieden sind Wireshark, Werfen Sie einen Blick auf die Alternativen in dieser Liste, da Sie möglicherweise feststellen, dass eine von ihnen Funktionen enthält, die Sie benötigen und in denen sie nicht enthalten sind Wireshark. Es ist immer gut, Alternativen zu erkunden, anstatt nur das erste Tool zu verwenden, von dem Sie hören. Wireshark ist großartig, aber nicht das umfassendste Werkzeug auf dem Markt. Abhängig von den Aktivitäten, die Sie mit einem Paket-Sniffer ausführen möchten, und den Einschränkungen, die Ihnen von Ihrem Unternehmen auferlegt wurden, ist eines dieser Tools möglicherweise besser für Sie geeignet als Wireshark.

Hast du einen Packet Sniffer ausprobiert? Benutzt du Wireshark regelmäßig? Wofür verwendest du es? Sind Sie ein Fan eines Paket-Sniffers, der nicht auf unserer Liste steht? Hinterlassen Sie eine Nachricht im Kommentarbereich unten, um Ihr Wissen zu teilen.

Siehe auch:

Ultimativer Leitfaden für TCP / IP

Wie benutzt man Wireshark?

Verwendung von Wireshark zum Erfassen und Überprüfen von Paketen

Wireshark-Fehler “Keine Schnittstellen gefunden”

9 Beste Paketschnüffler

te ändern und sogar Man-in-the-Middle-Angriffe durchführen. Es ist jedoch wichtig zu beachten, dass die Verwendung von Ettercap für illegale Zwecke illegal ist und schwerwiegende Konsequenzen haben kann. 3. Kismet Kismet ist ein weiteres kostenloses Packet-Sniffing-Tool, das auf Linux, Unix und Mac OS läuft. Es ist jedoch nicht für Windows verfügbar. Kismet ist ein drahtloses Netzwerk-Scanner und Packet-Sniffer, der in der Lage ist, drahtlose Netzwerke zu erkennen und zu analysieren. Es kann auch die Signalstärke von drahtlosen Netzwerken messen und die Position von drahtlosen Geräten bestimmen. Kismet ist ein leistungsfähiges Tool für die drahtlose Netzwerkanalyse, aber es ist nicht so vielseitig wie Wireshark oder Omnipeek. Es ist jedoch eine gute Wahl für diejenigen, die sich auf drahtlose Netzwerke spezialisiert haben. 4. SmartSniff SmartSniff ist ein kostenloses Packet-Sniffing-Tool, das auf Windows läuft. Es ist einfach zu bedienen und verfügt über eine benutzerfreundliche Oberfläche. SmartSniff ist in der Lage, alle eingehenden und ausgehenden Netzwerkverbindungen aufzuzeichnen und zu analysieren. Es kann auch die Daten in Echtzeit anzeigen und filtern. SmartSniff ist ein gutes Tool für die Netzwerkanalyse, aber es ist nicht so leistungsfähig wie Wireshark oder Omnipeek. Es ist jedoch eine gute Wahl für diejenigen, die ein einfaches und benutzerfreundliches Tool benötigen. 5. EtherApe EtherApe ist ein kostenloses Packet-Sniffing-Tool, das auf Linux und Unix läuft. Es ist ein grafisches Tool, das die Netzwerkaktivität in Echtzeit anzeigt. EtherApe ist in der Lage, die Netzwerkaktivität in Form von Diagrammen und Grafiken anzuzeigen, was es zu einem visuell ansprechenden Tool macht. Es ist jedoch nicht so leistungsfähig wie Wireshark oder Omnipeek und eignet sich am besten für diejenigen, die eine