Mobile Device Management (MDM) ist ein Problem für Unternehmen, die drahtlose Geräte einsetzen. Zu diesen Geräten gehören Smartphones und Tablets, die über ein Mobilfunknetz kommunizieren, sowie wifi-fähige Bürogeräte wie mobile Drucker und Scanner. Point-of-Sales-Geräte und Barcode-Lesegeräte fallen ebenfalls in den Aufgabenbereich der Verwaltung mobiler Geräte.

Wir haben die 10 besten Tools ausgewählt und im Folgenden ausführlich beschrieben. Sollten Sie jedoch wenig Zeit haben und eine Zusammenfassung benötigen, wenden Sie sich bitte an uns, Hier ist unsere Liste der besten MDM-Lösungen:

- ManageEngine Mobile Device Manager Plus (KOSTENLOSE TESTVERSION) Ein vollständiges Enterprise Mobile Management-Paket, sowohl in lokaler als auch in cloudbasierter Version.

- AirWatch-Arbeitsbereich EINS – Ein Mobile Device Manager und ein Mobile Application Manager von VMWare.

- BlackBerry Unified Endpoint Management – Teil der BlackBerry Enterprise Mobility Suite; verwaltet mobile Geräte, tragbare Geräte und IoT-Geräte.

- Citrix XenMobile – Verwaltung mobiler Geräte, Verwaltung mobiler Anwendungen und Verwaltung mobiler Inhalte.

- Cisco Meraki – Beinhaltet ein Containersystem für die Bereitstellung von Apps auf Geräten im Besitz des Benutzers sowie Verfahren zum Schutz vor Datenverlust.

- Microsoft Intune – Ein vereinheitlichtes Endpoint-Management-System, das sowohl bürobasierte Geräte als auch mobile Geräte verwaltet.

- SOTI MobiControl – Verwalten Sie Windows-, iOS- und Android-Geräte sowie IoT-Geräte mit diesem System.

- Miradore Mobile Device Management – Ein Cloud-basierter Geräte-Manager in kostenloser und kostenpflichtiger Version.

- Jamf Now – Ein Cloud-basierter Dienst, der nur iOS-Geräte verwaltet.

- SimplySecure – Ein Cloud-basiertes MDM, das iOS- und Android-Mobilgeräte sowie tragbaren Speicher abdeckt.

Probleme mit mobilen Geräten

Unabhängig davon, ob die Geräte, die im Unternehmensnetzwerk enthalten sind, zum Unternehmen gehören oder im Besitz von Mitarbeitern sind, müssen folgende Hauptprobleme behandelt werden:

- Sicherheit

- Bestimmungsgemäße Verwendung

Es gibt einige Überschneidungen zwischen diesen beiden Themen.

Sicherheit mobiler Geräte

Die Sicherheitsprobleme, die bei Mobilgeräten auftreten, lassen sich in drei Kategorien einteilen:

- Kommunikationssicherheit

- Virusrisiko

- Zugangskontrolle

MDM-Systeme müssen diese drei wesentlichen Probleme abdecken, damit Sie mobile Geräte sicher in Ihr Netzwerk integrieren können.

Kommunikationssicherheit

Trotz der Verschlüsselungsschutzstandards für die WLAN-Kommunikation ist die Luftkommunikation von Natur aus weniger sicher als kabelgebundene Netzwerke. Geräte, die aus dem Büro entfernt werden, können über öffentliche WLAN-Hotspots wieder mit dem Netzwerk verbunden werden.

Der gefälschte WLAN-Hotspot ist ein sehr nützliches Tool für Hacker, um unterwegs auf Daten zuzugreifen. Die Standard-WLAN-Verschlüsselungsprotokolle verschlüsseln Daten nur, während sie vom Gerät zum WLAN-Router übertragen werden. Die Schlüssel für diese Verschlüsselung werden vom Router / Hotspot verteilt. Wenn einer Ihrer Mitarbeiter über einen falschen Hotspot eine Verbindung herstellt, können alle Netzwerkzugriffsdaten dieser Verwendung und alle Daten, die während der Sitzung hin und her übertragen werden, entschlüsselt und gestohlen werden. Effektive Sicherheit mobiler Geräte muss eine End-to-End-Verschlüsselung beinhalten.

Browser und Apps können Benutzernamen und Kennwörter speichern, um den Netzwerkzugriff zu beschleunigen. Dies kann zu einer Sicherheitsverletzung führen, wenn ein Mobilgerät verloren geht oder gestohlen wird und der Benutzer keinen eindeutigen Sperrschlüssel auf dem Gerät eingerichtet hat. Deshalb, Es ist wichtig, dass Sie ein Mobilgerät sperren oder alle darauf gespeicherten Daten von einem zentralen Ort aus löschen können.

Virusrisiko

Das “bringen Sie Ihr eigenes Gerät mitDie Richtlinie wirft Probleme auf, über die Software auf das Gerät geladen werden kann. Wenn alle mobilen Geräte Eigentum des Unternehmens sind und von diesem konfiguriert werden, ist es viel einfacher, die Software zu bestimmen, die auf diese Geräte geladen werden kann. Die Verwaltungssoftware für mobile Geräte muss in der Lage sein, die gesamte Software auf einem Remote-Gerät remote zu überwachen und nicht genehmigte Anwendungen zu deaktivieren oder zu entfernen. Dies ist wichtig, da zusätzliche, nicht überprüfte Apps, die vom Endbenutzer installiert werden, Hackern Zugriff auf Ihr Netzwerk gewähren können.

Zugangskontrolle

Auf benutzereigenen Geräten sollte die MDM-Richtlinie nur den Netzwerkzugriff über ein Portal zulassen, auf das genehmigte Anwendungen von einem Anwendungsserver aus zugegriffen werden können. Auf diese Weise kann der Besitzer des Geräts es für den persönlichen Gebrauch außerhalb der Bürozeiten aufbewahren.

Die Zugriffskontrolle ist ein Problem, das auch die beiden vorherigen Themen in diesem Abschnitt betrifft. Sie möchten nicht, dass nicht autorisierte Software auf Ihr Netzwerk zugreift, und Sie müssen sicherstellen, dass die Zugangsdaten nicht durch Diebstahl oder WLAN-Snooping gefährdet werden. Auf dem Gerät gespeicherte automatische Anmeldeinformationen und Anmeldeinformationen beeinträchtigen die Sicherheit Ihrer Zugriffssteuerung. Daher sollte eine Form des Kennwortschutzes, z. B. ein Kennwort-Tresor, Teil Ihrer MDM-Strategie sein.

Bestimmungsgemäße Verwendung von mobilen Geräten

Es gibt zwei Probleme, die Sie bei der Verwendung von Mobilgeräten, die eine Verbindung zu Ihrem Netzwerk herstellen, im Auge behalten müssen:

- Zugriff auf Unternehmensressourcen für den persönlichen Gebrauch

- Zeitverschwendung

Wenn Sie Ihren Mitarbeitern erlauben, aus dem Büro in die weite Welt zu gehen, um ihre Arbeit zu erledigen, müssen Sie sicherstellen, dass sie nicht nur in einem Café sitzen und ein Spiel spielen oder Musik herunterladen. Die Ressourcen, die Sie Ihren Mitarbeitern zur Verfügung stellen, sind ausschließlich für geschäftliche Zwecke bestimmt und nicht für persönliche Zwecke.

Wenn Mitarbeiter außer Sicht sind, aber über ein mobiles Gerät angemeldet sind, müssen Sie sicherstellen, dass sie tatsächlich arbeiten. Sie müssen auch sicherstellen, dass sie keine nicht autorisierte Software im Netzwerk verwenden und das Unternehmensnetzwerk nicht zum Herunterladen von anstößigem Material verwenden.

Wenn Sie Mitarbeiter mit Smartphones für die Arbeit ausstatten, zahlen Sie auch für die Gesprächszeit und das Datenentgelt. Diese Faktoren können sehr teuer werden, insbesondere mobile Daten. Sie müssen also sicherstellen, dass die Mitarbeiter diese Einrichtungen nicht für den persönlichen Gebrauch nutzen und die Telefonrechnung des Unternehmens hochfahren.

MDM-Anforderungen

Unter Berücksichtigung der oben genannten Faktoren ist es leicht einzusehen, dass eine ordnungsgemäße Verwaltung mobiler Geräte unabdingbar ist, bevor Sie mobilen Geräten erlauben, eine Verbindung zu Ihrem Netzwerk herzustellen. Die wichtigsten Anforderungen an die Verwaltungssoftware für mobile Geräte sind:

- Remote-Konfiguration – sowohl individuell als auch in großen Mengen

- Software-Tracking – um die Lizenznutzung aufzuzeichnen und unbefugten Softwarezugriff zu verhindern

- Anwendungssicherheit – für E-Mail, Messaging, Browser, Anwendungs- und Datenzugriff

- Fernbedienung sperren oder wischen – bei Geräteverlust

- Verfolgung der Datennutzung – um den Missbrauch von Ressourcen zu verhindern

- End-to-End-Verschlüsselung – Man in the Middle Angriffe über WLAN zu verhindern

- Passwortverwaltung – wie ein Passwort-Tresor für jedes Gerät

- Native Apps auf Geräten deaktivieren – zur Durchsetzung von Software-Richtlinien

- Jailbreak-Erkennung – um zu verhindern, dass Rootkit-Viren das Betriebssystem angreifen

MDM-Implementierungsmodelle

Die heute auf dem Markt erhältlichen MDM-Systeme lassen sich in zwei große Kategorien einteilen. Das erste ist ein lokales Paket. Sie müssen auf Ihrem Office-Server ein Steuerungsprogramm und auf jedem Ihrer mobilen Geräte ein Client-Programm installieren.

Die zweite Option wird als Cloud-basierte Lösung implementiert. Diese Kategorie von MDM wird als SaaS oder “Software as a Service” bezeichnet. Möglicherweise besteht die beste Option für die Anforderungen Ihres Unternehmens darin, eine Reihe von Diensten in Auftrag zu geben. Möglicherweise haben Sie ein hybrides MDM-System, dessen Funktionen von der lokalen Überwachung abgedeckt werden und dessen andere Anforderungen von Onlinediensten erfüllt werden.

MDM und MAM

Die Netzwerksicherheitsbranche hat die Kontrollfunktionen für den mobilen Zugriff in zwei Kategorien unterteilt. Mobile Device Management bezieht sich genau genommen nur auf die Sicherheit, die zwischen mobilen Geräten und dem zentralen Netzwerk besteht. Mobile Application Management befasst sich mit der Bereitstellung von Software auf mobilen Geräten.

Angesichts der Tatsache, dass die Leistung der Software die Netzwerksicherheit beeinträchtigen kann, ist es schwer vorstellbar, wie ein sicherer Zugriff implementiert werden kann, ohne auch die Anwendungen zu steuern, die die Ressourcen des Unternehmens nutzen dürfen. Deshalb, Einige Spezialisten führen die Definition von MAM in MDM zusammen. Kurz gesagt, um die Aktivitäten Ihrer Mitarbeiter, die mobile Geräte verwenden und Ihr Unternehmensnetzwerk und andere Ressourcen schützen, vollständig zu steuern, benötigen Sie sowohl MDM als auch MAM.

Die besten MDM-Tools

Es gibt einige großartige MDM-Dienste auf dem Markt, von denen die meisten in andere Netzwerkverwaltungsfunktionen integriert werden können. Diese Übersicht der zehn besten Lösungen umfasst Cloud-basierte Services und lokale Software.

Wenn Sie die Liste durchlesen, werden Sie feststellen, dass einige dieser Systeme für größere Unternehmen und andere für kleine Unternehmen geeignet sind. Wenn Sie diese Faktoren kennen und feststellen, dass sie Ihren Überwachungsanforderungen entsprechen, können Sie die Liste eingrenzen, um Ihre eigene Kandidatenauswahl zu treffen.

1. ManageEngine Mobile Device Manager Plus (KOSTENLOSE TESTVERSION)

Obwohl dieser Service eine Top-Wahl ist, ist er einer der billigsten auf der Liste. ManageEngine bietet eine hervorragende Software für die Überwachung und Verwaltung von Einrichtungen, und bei der Suche nach Tools für die Server- und Netzwerküberwachung sind Sie zweifellos auf diesen Namen gestoßen. Wenn Sie bereits ManageEngine-Kunde sind, wird es Ihnen wahrscheinlich sehr schwer fallen, den Mobile Device Manager Plus nicht hinzuzufügen. Es ist billig, umfassend und zuverlässig.

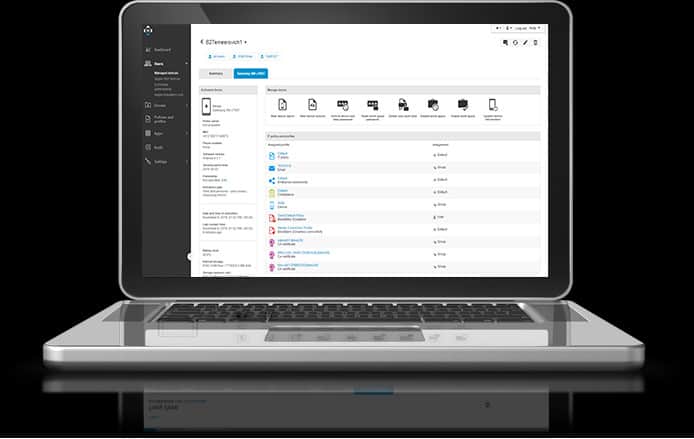

Das Mobile Device Manager Plus Das System ist sowohl in lokaler als auch in cloudbasierter Version erhältlich. Das „Plus“ im Namen weist darauf hin, dass es sich um ein vollständiges Enterprise Mobile Management-Paket handelt, nicht nur um ein MDM. Ein Mobile App Manager, ein Mobile Email Manager, ein Mobile Application Manager und ein Mobile Content Manager sind in der Suite enthalten.

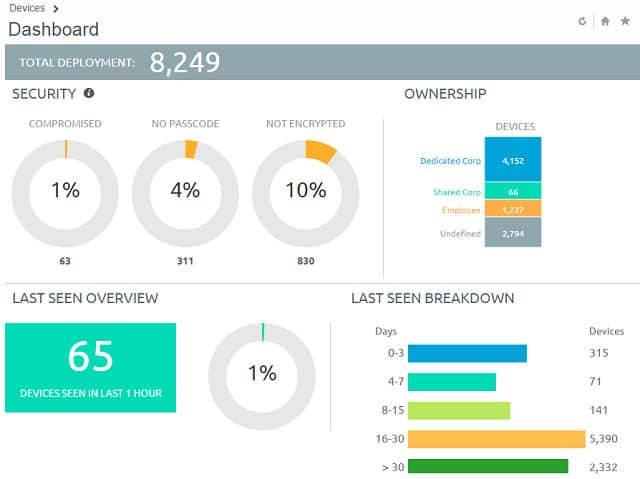

Wie bei allen ManageEngine-Produkten erhalten Sie mit Mobile Device Manager Plus ein sehr gut durchdachtes Dashboard. Die Hauptmerkmale eines MDM sind alle vorhanden. Dazu gehören a Konfigurationsmanager für Einzel- oder Massengeräte und es gibt auch eine Selbstregistrierungs-App, die Sie für Ihr Geräteregistrierungsprogramm verwenden können. Sie können auch verschiedene Richtlinien für Geräte im Unternehmens- und Benutzereigentum festlegen. Mit diesen können Sie Regeln für den WLAN-Zugriff, die VPN-Nutzung und den App-Zugriff festlegen, die dem Eigentümer des Geräts entsprechen. Passen Sie den Zugriff auf die mobilen Servicepläne des Unternehmens an, einschließlich Anruf-, Daten- und Messaging-Guthaben.

Greifen Sie per Fernzugriff auf Geräte zu und steuern Sie sie zur Fehlerbehebung und -behebung. Mit dem Remotezugriff können Sie verlorene oder gestohlene Geräte auf einer Karte suchen und bereinigen. Sie können Jailbreaking erkennen und nach Malware suchen, Geräte aussperren oder gefährdete Geräte in Quarantäne stellen.

App-Lizenzverwaltung und Anwendungsverteilung sind die Hauptaufgaben der MAM-Funktionen dieses Pakets. Die App-Lieferung kann geändert werden, um den Geräteeigentum zu berücksichtigen Benutzergeräte können über ein kioskbasiertes Portalsystem auf die Unternehmensressourcen zugreifen. Die App-Zuweisung kann pro Gerät überprüft werden und hält den Zugriff auf mobile Servicepläne des Unternehmens nur für Geschäftsfunktionen verfügbar, sodass der Benutzer außerhalb der Geschäftszeiten auf seine eigenen Guthaben für Mobiltelefondienste zugreifen kann.

Das mobile E-Mail-Verwaltungssystem schützt alle E-Mails von Mitarbeitern durch Verschlüsselung und schränkt die zum Öffnen von Anhängen verwendeten Apps ein, wodurch das Risiko einer Virusinfektion verringert wird. Leiten Sie Benutzer an den E-Mail-Server des Unternehmens weiter oder verwenden Sie Cloud-basierte Dienste wie Office 365 für Ihr eigenes E-Mail-System. Cloud-Apps können in Ihre mobile App-Bibliothek integriert werden, und der Zugriff darauf wird ebenfalls durch Verschlüsselung abgedeckt.

Mobile Content Management ermöglicht die gemeinsame Nutzung und Verteilung von Dateien. Jeder Empfänger eines verteilten Dokuments erhält automatisch eine neue Version, sobald die ursprüngliche Datei aktualisiert wurde. Das Content-Management-System kann Dokumente in zehn verschiedenen Formaten verarbeiten.

Mit dem Mindest-Buy-In für das Mobile Device Management Plus-Paket können Sie fünfzig Geräte verwalten. Mehr Geräte sind zu höheren Preisen möglich. Die Suite ist als Standard-Paket oder als teureres Professional-Paket erhältlich. Holen Sie sich eine kostenlose 30-Tage-Testversion für beide Pläne und wenn du es nur schaffst Bei maximal 25 Geräten kann das System kostenlos verwendet werden.

ManageEngine Mobile Device Manager Plus 30-tägige KOSTENLOSE Testversion herunterladen

2. AirWatch Workspace ONE

Das Workspace ONE-Paket der AirWatch-Division von VMWare enthält MDM- und MAM-Funktionen. Die Konfigurationsverfahren dieses MDM sind sehr umfangreich und decken nahezu jedes Initialisierungsszenario ab, das Sie sich für Ihr Geräteregistrierungsprogramm vorstellen können. Festlegen von Konfigurationen für Smartphones, Tablets und Laptops einzeln oder in großen Mengen. Mit einer App können Mitarbeiter ihre eigenen Geräte im System registrieren. Per WLAN verbundene Peripheriegeräte wie Drucker und Wearable-Technologien wie Brillen, Uhren und Headsets können ebenfalls in das MDM-System integriert werden.

Es können Richtlinien für verschiedene Gerätetypen und Eigentümer (im Besitz von Benutzern oder Unternehmen) festgelegt werden, um das Problem der Entscheidung über die Behandlung von BYOD-Geräten zu umgehen. Diese verschiedenen Richtlinien können Legen Sie fest, wo der vom zentralen MDM verwaltete Kennwortschutz angewendet werden soll. Für Geräte im Besitz des Unternehmens kann die Kennwortverwaltung auf das gesamte Gerät angewendet werden, wohingegen der Schutz nur auf die Apps angewendet werden kann, die auf Geräte im Besitz der Mitarbeiter auf das Unternehmensnetzwerk zugreifen.

Die Systemsicherheit erstreckt sich auf die Zwei-Faktor-Authentifizierung und kann sogar biometrische Überprüfungen in den Benutzerauthentifizierungsprozess integrieren. Workspace ONE wendet die Verschlüsselung für die gesamte Geschäftskommunikation auf dem Gerät durchgehend an. Sie können das integrierte E-Mail-Verwaltungssystem verwenden, das die Verschlüsselung zum Schutz aller E-Mails bietet. Die Verschlüsselung wird auch für die Kommunikation vom Gerät mit Cloud-Produktivitätssuiten wie Google Apps und Microsoft Office 365 angewendet. Ein VMWare-VPN-System mit dem Namen VMWare-Tunnel, ist mit höheren Plänen verfügbar.

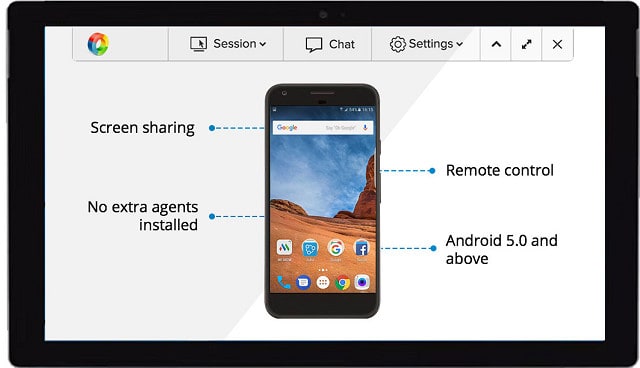

Mithilfe der Remote-Verwaltungsfunktionen können Sie Geräte remote beheben und diagnostizieren. Sie können sogar den Gerätebildschirm anzeigen und von Ihrer Zentrale aus Programme auf dem Gerät ausführen, um Probleme zu beheben. Zu den höheren Plänen gehört die Möglichkeit, Daten zu verfolgen, die Anrufdauer und das Nachrichtenguthaben zu nutzen und die übermäßige Nutzung von Plänen für Unternehmensverbindungsdienste zu blockieren.

Mit den Fernbedienungsfunktionen können Sie Telefone auch sperren und bei Verlust oder Diebstahl selektiv oder vollständig löschen. Sie können das Telefon auf einer Karte lokalisieren, wenn es eingeschaltet ist. Erkennen Sie aus Sicherheitsgründen Jailbreaking und Malware und stellen Sie gefährdete Geräte in Quarantäne.

Die Verwaltung mobiler Anwendungen wird über einen App-Katalog implementiert. Dies steht mobilen Benutzern zur Verfügung, wenn sie über das Netzwerk auf das Geräteverwaltungssystem zugreifen. Der App-Katalog stellt dem Gerätebenutzer genehmigte Anwendungen zum Herunterladen auf Anforderung zur Verfügung. Es gibt auch ein Compliance-Modul, das auf jedem Gerät nach nicht autorisierten Apps sucht.

Das Workspace ONE-Paket ist in vier Service-Levels verfügbar: Standard, Advanced, Enterprise und Enterprise for VDI. Workspace One ist ein Cloud-basierter Dienst, und Sie können eine kostenlose 30-Tage-Testversion erhalten.

3. BlackBerry Unified Endpoint Management

Das Unified Endpoint Management-Paket ist Teil der BlackBerry Enterprise Mobility Suite. Dieses System ist verfügbar entweder als Cloud-Service oder als lokale Software. Sie können mobile Geräte verwalten, die unter Windows, Windows Phone, iOS, Android, macOS und BlackBerry ausgeführt werden. Das UEM-System kann tragbare Geräte und IoT-Geräte verwalten.

Der Geräteverwaltungsprozess beginnt mit der Konfiguration. Erstellen Sie verschiedene Richtlinien für verschiedene Gerätetypen und Eigentumsmodelle, konfigurieren Sie das gesamte Gerät oder stellen Sie sichere Apps für benutzereigene Geräte zur Verfügung.

Fernverwaltungsfunktionen sind im Lieferumfang enthalten, es fehlt jedoch die Möglichkeit zum Löschen von Geräten. Sicherheitsverfahren sind mit diesem Paket stark. MAM-Funktionen und Inhaltszustellung sind alle verschlüsselt. Die Anwendungsverfügbarkeit kann mit nativen iOS-Apps, der Office 365-Produktivitätssuite oder anderen von Ihrem Unternehmen abonnierten Apps implementiert werden.

Sie haben die Möglichkeit, sichere E-Mail-, Instant Messaging- und Kollaborationsplattformen in Ihre Anwendungspakete für Benutzer aufzunehmen. Sie können Ihren Mobilgeräten auch Zugriff auf CRM-Software gewähren, damit Ihre Vertriebsmitarbeiter die Leistung in Bezug auf Kundenbeziehungen verbessern können.

Content Management kann über Cloud-Lösungen wie OneDrive, SharePoint und Box implementiert werden. Integrieren Sie die Dokumentkonvertierung, um die Erstellung von PDF- und Zip-Dateien zu ermöglichen. Ein Zusatzmodul namens BlackBerry Workspace verfolgt Versionen von Dokumenten, Zugriff auf Informationen und Speicherort von Dateikopien mithilfe von Techniken zur Verwaltung digitaler Rechte. Sie können sogar die Berechtigungen steuern, um das Drucken eines Dokuments außerhalb Ihres Netzwerks zu verhindern.

Das BlackBerry Mobility Suite-System ist in fünf Planebenen verfügbar. Die grundlegenden MDM-Funktionen sind für alle Pläne verfügbar. Die Module Mobile E-Mail-Verwaltung, Inhaltsverwaltung und Anwendungsverwaltung sind jedoch nur in höheren Editionen enthalten. Der Einstiegsplan wird als Management Edition bezeichnet. Dies umfasst MDM und einige grundlegende Funktionen zur Anwendungsverwaltung. Um sichere E-Mails und Nachrichten zu Ihrem Paket hinzuzufügen, müssen Sie die Enterprise Edition. Die anderen Pläne, die ein umfassenderes Anwendungsmanagement, Collaboration-Software und Content-Management umfassen, werden als bezeichnet Collaboration Edition, das Anwendungs-Edition, und die Content Edition – mit ist der Top-Plan, den BlackBerry anbietet.

Die Hauptmerkmale des BlackBerry MDM-Systems sind die Zugriffssteuerung auf die Unternehmensinfrastruktur und die Verschlüsselung für die Kommunikation. Die tatsächlichen Funktionen zur Gerätesteuerung und -verwaltung in diesem Paket sind nicht so umfassend wie die anderen Optionen in dieser Liste. Beispielsweise gibt es weder ein Dienstprogramm zur Geräteortung noch eine Funktion zur Verfolgung der Nutzung des Mobilkontos.

Alle Mobilitätspläne können mit einer kostenlosen Testversion bewertet werden.

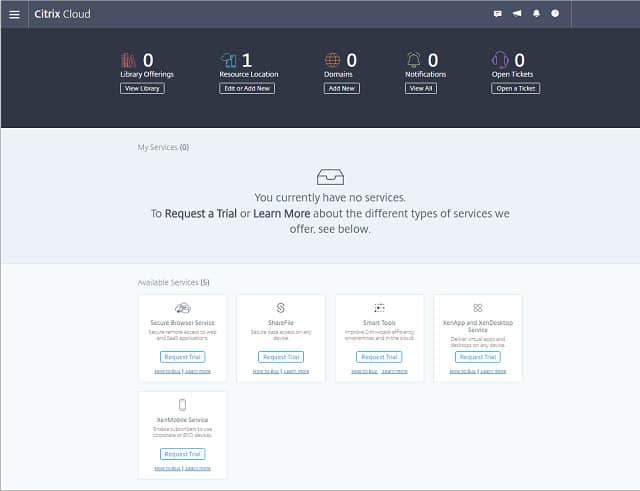

4. Citrix XenMobile

XenMobile kombiniert die Verwaltung mobiler Geräte, die Verwaltung mobiler Anwendungen und die Verwaltung mobiler Inhalte, um eine vollständige Endpunktlösung für mobile Geräte bereitzustellen. Citrix ist ein Branchenführer in der Virtualisierung, Zusammen mit VMWare ist die Bereitstellung von Anwendungen und Inhalten auf Mobilgeräten mit diesem Paket besonders leistungsstark.

Die Konfiguration kann gleichzeitig auf einzelne Geräte, Richtliniengruppen oder auf eine ganze Flotte von Geräten angewendet werden. Benutzergeräte können aus den Verwaltungsroutinen für mobile Geräte ausgeschlossen werden. In diesen Fällen ersetzen die Sicherheits- und Zugriffsverfahren eines App-Portals, das vom Citrix Mobile Application Management-Modul bereitgestellt wird, das MDM-System. Im reinen MAM-Szenario wird das Unternehmensprofil des Benutzers bei jeder Anmeldung auf das Gerät geladen, sodass das Gerät vorübergehend Teil der Unternehmensinfrastruktur ist.

Besitzer können die Kontrolle über ihre eigenen Geräte zurückerhalten, sobald sie sich am Ende der Geschäftszeiten abgemeldet haben. Auf dieses Benutzerkonto-Profil kann von jedem Gerät aus zugegriffen werden, sodass die Mitarbeiter ihre Arbeit problemlos fortsetzen können, wenn sie zwischen Desktop, Laptop, Tablet und Smartphone wechseln.

Die Fernzugriffsfunktionen dieses Pakets sind sehr umfangreich und ermöglichen einem Administrator die vollständige Kontrolle über ein Gerät, einschließlich des Zugriffs auf dessen Bildschirm. Gerätestandort, Sperr- und Löschfunktionen sind im Admin-Dashboard integriert. Richten Sie Whitelists und Blacklists für Apps ein, damit Gerätebesitzer ihre eigenen Apps verwalten können, anstatt sich auf ein bestimmtes App-Paket festzulegen. Sie können Telefone auch auf Jailbreaking und nicht autorisierte Anwendungsinstallation sowie Malware-Sweeping überwachen.

Das wesentliche Element des XenMobile-Systems ist eine sichere Verbindung zwischen dem zentralen Netzwerk und den Remote-Geräten. Das Sicherheitssystem umfasst eine Bedrohungserkennung, die sich auf sichere Browserfunktionen erstreckt die den Status von Webseiten beurteilen, bevor sie in den Browser des Mobilgeräts geladen werden. Der Bedrohungsdetektor benachrichtigt den Zentraladministrator über Sicherheitsrisiken auf einem Gerät und isoliert es aus dem allgemeinen Netzwerk, bis ein Netzwerkanalyst das Gerät bereinigt und erneut genehmigt hat.

Citrix bietet eigene sichere Apps für XenMobile-Benutzer. Diese beinhalten sichere Techniken für E-Mail, Dateifreigabe und Zusammenarbeit. Wenn Sie über Ihre eigenen benutzerdefinierten Unternehmensanwendungen verfügen, kann XenMobile diese auf Mobilgeräten bereitstellen, auch wenn sie nicht für die Verwendung auf Smartphones und Tablets geschrieben wurden. Dies kann erreicht werden, indem Apps in Containerisierungsmethoden verpackt werden, die von den XenMobile-Apps bereitgestellt werden, oder indem Sie interne native Apps einfach in eine Codezeile einfügen.

Das MAM-System enthält Citrix Secure Forms, Damit kann Ihr Unternehmen Formularfüllfunktionen wie Angebots- und Rechnungserstellung oder andere Geschäftsdokumentationen digitalisieren. Die in Secure Forms eingegebenen Informationen können über Workflows problemlos an interessierte Parteien verteilt werden und helfen Ihnen, Ihre Geschäftsprozesse zu automatisieren.

XenMobile enthält alle Funktionen, die Sie für ein Verwaltungssystem für mobile Geräte benötigen, mit der Ausnahme, dass es keine Funktionen zur Verfolgung mobiler Konten enthält. Machen Sie sich mit einer kostenlosen Testversion selbst ein Bild vom System.

5. Cisco Meraki

Cisco Meraki umfasst die Verwaltung von Laptops und Desktops sowie Smartphones und Tablets. Die Verwaltungskonsole dieses Systems ist sehr attraktiv und enthält eine Karte mit den Standorten aller verwalteten Geräte Ihres Unternehmens. Es kann jedoch keine IoT- oder WLAN-fähigen Bürogeräte wie Drucker verwalten. Es kommuniziert mit Geräten, auf denen Windows, MacOS, Windows Phone, iOS, Android, Chrome OS und Samsung Knox ausgeführt werden.

Die Grundlage des MDM ist ein sicherer Kommunikationskanal, der von AES mit einem 256-Bit-Schlüssel verschlüsselt wird. Die App-Kommunikation wird durch ein VPN geschützt, das pro App angewendet wird.

Die Konfiguration kann je nach Gerätetyp, Benutzerprofil oder Eigentumsmodell variiert werden. Diese Gerätegruppen können in großen Mengen konfiguriert werden, es besteht jedoch immer die Möglichkeit einer individuellen Konfiguration. Benutzer mit eigenen Geräten können sich registrieren, um in das Netzwerk aufgenommen zu werden. Die Übermittlungsmethode für Apps und Datendateien heißt “Rucksack”. Der Zentraladministrator erstellt ein Bündel von Dateien und sendet dann Zugriffsberechtigungen an Gruppen, Einzelpersonen oder das gesamte Netzwerk. Diese Bundles werden an benutzereigene Geräte gesendet, sobald sie registriert und in eine Benutzergruppe aufgenommen wurden.

Verlorene oder gestohlene Telefone können alle ihre Rechte widerrufen und per Fernzugriff gesperrt oder gelöscht werden. Meraki verfolgt automatisch die Nutzung von Mobilfunkplänen, So können übermäßige Aktivitäten in Live-Berichten festgestellt und gestohlene Geräte sofort vom Telefon- und Datendienst abgeschnitten werden.

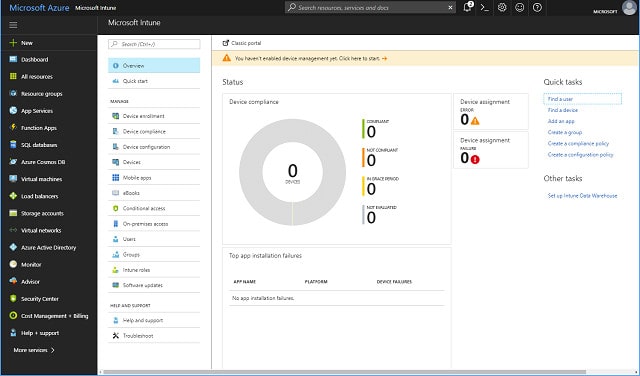

6. Microsoft Intune

Das MDM-Angebot von Microsoft ist ein sogenanntes “Unified Endpoint Management” -System, da es die Verwaltung von Desktop-Computern und mobilen Geräten umfasst. Sie zahlen für eine Lizenz pro Benutzer und nicht pro Gerät, und jeder Benutzer kann von mehreren Geräten aus auf Ihre Dienste zugreifen. Dies ist ein Cloud-basierter Dienst und Es kann Computer und mobile Geräte verwalten, auf denen Windows, macOS, iOS, Android und Windows Phone ausgeführt werden.

Das MDM ist für die Verwendung in Verbindung mit cloudbasiertem Office 365 und anderen Microsoft-Apps vorgesehen. Sie können Benutzern über das System andere Apps bereitstellen. Sie haben die Möglichkeit, verschiedene Richtlinien für firmeneigene und benutzereigene Geräte einzurichten Benutzer können ein Gerät registrieren, Um dieses Gerät vollständig zu steuern oder die Unternehmenssicherheit für jede App zu implementieren, verwenden Sie das Gerät, das für den privaten Gebrauch des Besitzers verfügbar ist.

Die Einschlussmethode für mobile Geräte wird als registrierungsbasiertes Szenario eingerichtet. Das heißt, es gibt keine Massenkonfigurationsfunktion, um alle mobilen Geräte Ihres Unternehmens von einer zentralen Konsole aus einzurichten. Stattdessen, Sie erstellen einen Onboarding-Prozess, zu dessen Abschluss jeder Gerätebenutzer aufgefordert wird. Alternativ können Sie Apps für Benutzer bereitstellen, die über ihre eigenen Geräte auf Ihr System zugreifen.

Eine Reihe von Sicherheitsfunktionen, die normalerweise für MDM-Dienste verfügbar sind, sind in Intune enthalten: Ortung verlorener oder gestohlener Geräte (nur für iOS), Fernsperrung und Telefonlöschung. Mitgelieferte mobile Geräte können nach nicht autorisierten Apps durchsucht werden, und Sie können den Zugriff auf das Unternehmensnetzwerk über bestimmte Apps erzwingen. Mit Intune können Sie jedoch nicht remote auf Geräte zugreifen.

Microsoft bietet zwei weitere Sicherheitspakete für die mobile Steuerung an, die Intune zusammen mit erweiterten Sicherheitsdiensten enthalten. Diese höheren Pläne heißen E3 und E5. Stärkere Sicherheitsmaßnahmen wie die Multi-Faktor-Authentifizierung sind den Plänen E3 und E5 vorbehalten. Intune enthält keine Verschlüsselung oder ein VPN-Element. Es gibt kein sicheres E-Mail-System für Pläne, die Intune enthalten.

Obwohl die Verwaltung mobiler Anwendungen in Intune enthalten ist, müssen Sie den E3- oder E5-Plan ausführen, um sichere Funktionen für die Verwaltung mobiler Inhalte zu erhalten.

In einer 90-Tage-Testversion können Sie kostenlos auf den Intune-Onlinedienst zugreifen, Dadurch können Sie sich mit der Intune-Methodik vertraut machen und die Eignung des Systems für Ihr Unternehmen beurteilen.

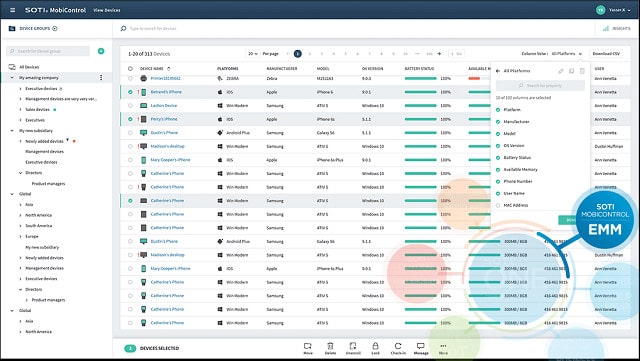

7. SOTI MobiControl

SOTI hat ein sehr attraktives MDM-System, das MobiControl heißt. Das Dashboard enthält Diagramme mit Live-Daten, und Sie erhalten eine Karte mit dem Standort aller von Ihnen verwalteten Geräte. Das Das MobiControl-System ist ein lokales Paket, das unter dem Windows-Betriebssystem ausgeführt wird.

Verwalten Sie mit diesem System Windows-, iOS- und Android-Geräte sowie Geräte der Spezialbranche und IoT-Geräte. So können nicht nur Telefone und Tablets, sondern auch nicht standardmäßige Geräte unter Linux-Betriebssystemen gesteuert werden.

Konfigurieren Sie Ihre Geräte massenweise mit MobiControl und führen Sie massenweise andere Geräteverwaltungsfunktionen aus. Erhalten Sie Remotezugriff auf einzelne Geräte, rufen Sie Bildschirmansichten ab und führen Sie Programme aus der Ferne aus, um Probleme zu beheben. Sie erhalten Fernsperr- und Fernlöschfunktionen, um mit verlorenen oder gestohlenen Telefonen umzugehen.

Sie können das gesamte mobile Gerät in MDM registrieren oder den Netzwerkzugriff auf bestimmte Apps beschränken, sodass die benutzereigenen Geräte für den privaten Gebrauch außerhalb der Geschäftszeiten zur Verfügung stehen. Die SOTI-Software enthält einen speziellen Browser für Client-Geräte Dies ermöglicht den Zugriff auf Apps und beinhaltet die Systemverschlüsselung. Erstellen Sie Gerätegruppen, und wenden Sie auf jede Gruppe unterschiedliche Regeln an, sodass jeder Gruppe unterschiedliche App-Pakete zur Verfügung stehen.

Mobile Content Management wird durch ein Modul namens implementiert SOTI-Hub Das gewährt selektiv Zugriff auf zentral gespeicherte Dateien und protokolliert den gesamten Dateizugriff.

SOTI MobiControl ist ein sehr umfassendes MDM. Die einzige wichtige MDM-Funktion, die diesem Paket fehlt, ist die Möglichkeit, die Nutzung mobiler Daten und des Anrufplans zu verfolgen und zu steuern.

Sie können auf die MobiControl-Software direkt von der SOTI-Website und zugreifen Starten Sie eine kostenlose 30-Tage-Testversion um das System vor dem Kauf zu überprüfen.

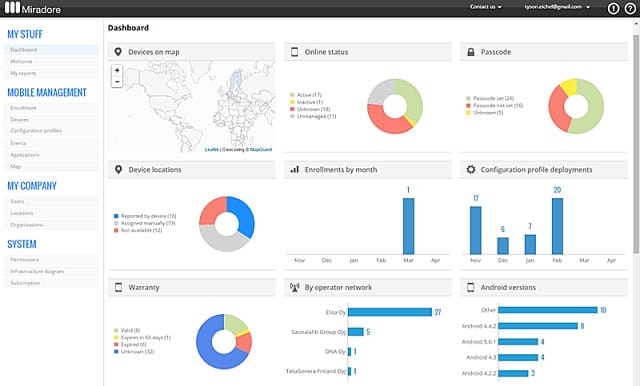

8. Miradore Mobile Device Management

Das Miradore Mobile Device Management-Paket ist ein Online-Dienst und es ist kostenlos. Miradore hat tatsächlich drei Serviceebenen, wobei die beiden höheren gegen eine Gebühr erhältlich sind. Diese bezahlten Pläne bestehen aus dem Business Ausgabe, das kostet 1 Dollar pro Gerät, und die Enterprise Edition, Das kostet 2 Dollar pro Gerät. Alle Pläne können Windows 10- und MacOS-Computer sowie mobile Geräte mit iOS und Android verwalten.

Mit dem kostenlosen MDM erhalten Sie nahezu alle Sicherheitsfunktionen, die für alle Miradore-Pläne verfügbar sind. Diese beinhalten End-to-End-Verschlüsselungs- und Fernsteuerungsfunktionen. Mit diesen Fernzugriffsfunktionen können Sie ein verlorenes Gerät sperren oder löschen, sein Kennwort zurücksetzen oder sogar ein vom Benutzer festgelegtes Hardwarekennwort umgehen. Sie können festlegen, dass das Gerät einen Alarm ausgibt. Dies ist hilfreich, um einen Benutzer beim Auffinden eines verlegten Geräts oder beim Abschrecken eines Diebes zu unterstützen.

Eine Karte im Dashboard zeigt genau, wo sich Ihr gesamtes Gerät befindet. Das Gerät kann Benachrichtigungen über Statusänderungen an die Steuerkonsole senden.

Der Konfigurationsprozess mit Miradore basiert auf der Registrierung. Das heißt, Sie konfigurieren nicht alle Geräte, aber Sie fordern jeden Benutzer auf, das Gerät mit dem Miradore-Client einzurichten, um auf Ihr Netzwerk zuzugreifen. Diese Konfigurationen können umfassen sichere E-Mail-Apps, WLAN-Schutz und ein VPN-Dienst. Das VPN ist nur für iOS-Geräte verfügbar.

Wenn Sie die Verwaltung mobiler Anwendungen einbeziehen möchten, melden Sie sich für den Unternehmensplan an. Die Containerisierung, bei der benutzereigene Geräte partitioniert werden, damit von Unternehmen genehmigte Apps nur auf Geschäftsressourcen zugreifen können, ist für den Enterprise-Plan reserviert. Die Erstellung von Geschäftsrichtlinien zur Durchsetzung unterschiedlicher Verwendungsverfahren je nach Gerätetyp / Eigentümer ist nur mit dem Enterprise-Paket verfügbar.

Einschränkungen in Bezug auf die Verwendung von Daten- und Zellenplänen sowie die Filterung von Webinhalten sind sowohl in den Business- als auch in den Enterprise-Plänen verfügbar.

Viele Funktionen, die in den Standardplänen der anderen MDMs in dieser Liste enthalten sind, sind Miradors teuerstem Paket vorbehalten. jedoch, Selbst der teuerste Miradore-Plan mit allen MAM- und Sicherheits-Extras der anderen Pläne ist immer noch eine der billigsten Optionen auf dieser Liste.

Ein paar andere Funktionen, die nicht im kostenlosen Plan enthalten sind sind mit den bezahlten Plänen erhältlich:

- Kundenspezifisches Reporting. Standardberichte sind mit dem kostenlosen MDM-Plan verfügbar.

- Überwachung der Netzwerkdatennutzung. Obwohl Sie die Konfigurationskonformität für alle Pläne überprüfen können, ist die Überwachung von Netzwerkdaten nur mit dem Enterprise-Plan möglich.

- Keine Begrenzung der Anzahl der Administratorkonten mit beiden bezahlten Plänen. Der kostenlose Tarif beinhaltet ein Administratorkonto.

- Beide kostenpflichtigen Ausgaben bieten Live-Chat und telefonischer Support zu Kunden. Support ist über eine Wissensdatenbank, Community-Foren und E-Mail mit allen Plänen verfügbar.

Insgesamt ist die kostenlose Version von Miradores MDM ziemlich gut und enthält fast alle Funktionen für die mobile Verwaltung, außer MAM und Bulk-Setup. Selbst das teuerste Miradore-Paket bietet ein sehr gutes Preis-Leistungs-Verhältnis.

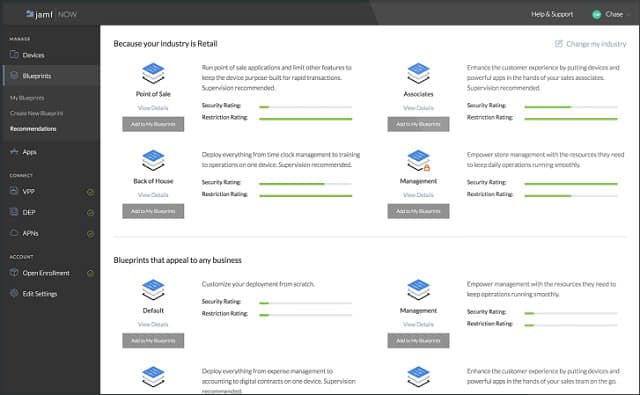

9. Jamf Now

Jamf Now ist ein Verwaltungssystem für mobile Geräte, das nur iOS-Geräte steuert. Dies ist ein Cloud-basiertes System, das pro Gerät erhältlich ist. Der Service ist für die ersten drei Geräte kostenlos.

Der Einrichtungsprozess für Geräte dreht sich um “Blaupausen.”Jede Blaupause repräsentiert eine Standardkonfiguration. Sie können Gruppen von Geräten erstellen und jedem einen anderen Entwurf zuweisen. Die Konfiguration dieser Gerätegruppen kann dann befohlen werden, wobei alle Geräte gleichzeitig eingerichtet werden.

Eine alternative Methode zur Geräteeinbeziehung ist die Anmeldeprozess. Dazu muss ein Gerätebesitzer ein Konto für das Netzwerk erstellen, indem er auf eine benutzerdefinierte Registrierungsseite zugreift. Sobald die Anmeldung abgeschlossen ist, wird die Konfiguration des Geräts initiiert, sodass Geräte im Besitz des Benutzers die gleiche Sicherheitsstufe erhalten, die Geräte im Besitz des Unternehmens haben.

Die Überwachung von Geräten kann automatisiert werden und gibt Warnungen aus, wenn Risikobedingungen auftreten, z. B. Jailbreak oder die Installation nicht autorisierter Software. Es ist möglich, eine vollständige Liste der Geräte in Ihrem Netzwerk im Dashboard anzuzeigen. Zu den Details gehören die freie Speicherkapazität, eine Liste der installierten Apps und die Seriennummer des Geräts.

Jedes Gerät kann zentral mit einem Passcode versehen werden, und mit Jamf Now kann die Zwei-Faktor-Authentifizierung verwendet werden. Sie können einen verlorenen Modus aktivieren, der das Gerät sperrt und Ihnen seinen Standort signalisiert. Sie können Geräte auch remote löschen.

Das Jamf Now-Paket enthält kein sicheres E-Mail-System. Stattdessen ermöglicht der Plan Benutzern, eine Verbindung zu Microsoft Exchange, Google Mail, Yahoo! Mail und jedes IMAP- oder POP-System. Wenn Sie einen lokalen E-Mail-Server betreiben, wird die Kommunikation zwischen ihm und mobilen Geräten durch die Jamf Now-Verschlüsselung geschützt.

Jamf Now enthält kein MAM-System. Stattdessen stützt es sich auf die Apple-Volumeneinkaufsprogramm, Hiermit können Sie Bulk-Lizenzen für Apps kaufen und diese an Ihre Benutzer-Community verteilen. Überprüfen Sie die Betriebssystemaktualisierungen und rollen Sie sie auf einzelne Geräte aus, oder aktualisieren Sie alle verwalteten Geräte massenweise.

Beschränken Sie Geräte auf eine einzelne App oder eine eingeschränkte Suite von Anwendungen. Diese Strategie ist in Einzelhandelsgeschäften wünschenswert, in denen Smartphones und Tablets für Katalog-, CRM- und Rechnungsfunktionen benötigt werden, nicht jedoch für andere allgemeine Apps wie Browser oder E-Mail.

Jamf Now ist ein interessantes System und das kostenloser Service für drei Geräte ist sehr verlockend für Einzelunternehmer, Partnerschaften und Startups mit einem engen Budget. Aufgrund der Beschränkung des Dienstes auf iOS-Geräte ist diese Option möglicherweise für Ihr Unternehmen zu eingeschränkt.

10. SimplySecure

SimplySecure ist ein Cloud-basiertes MDM, das mit iOS- und Android-Mobilgeräten sowie tragbarem Speicher umgehen kann. Die Gesamtleistung heißt SimplySecure Management System und es können Desktops, Laptops, mobile Geräte und USB-Speicher abgedeckt werden in diesen verschiedenen Preiskategorien. Zahlen Sie einfach für jedes Gerät, das Sie verwalten möchten. Der Service wird jedoch jährlich und nicht monatlich in Rechnung gestellt. Wenn Sie einen monatlichen Preis wünschen, müssen Sie einen Simply Secure-Händler ausfindig machen und den Service von dort kaufen.

Das Dashboard für den Dienst wird über einen Webbrowser aufgerufen. Konfigurieren Sie Ihre mobilen Geräte remote und in großen Mengen, indem Sie verschiedene Richtlinien auf Gerätegruppen anwenden. Verlorene Geräte können remote gelöscht und Geräte, die verdächtige Aktivitäten anzeigen, in Quarantäne gestellt werden.

Der Service umfasst die Geräteverfolgung und Sie können den Kennwortschutz erzwingen, um eine zusätzliche Sicherheitsebene hinzuzufügen, falls sie verlegt werden. Sie können diese Kennwörter remote ändern, um bei Problemen sofort eine Sperre zu erstellen.

Die gesamte Kommunikation in Ihrem Unternehmensnetzwerk ist durch Verschlüsselung geschützt. Obwohl der direkte Zugriff auf Apps über die Cloud von diesem Schutz nicht abgedeckt wird, können Sie den Zugriff über Ihren Unternehmensserver weiterleiten, um die Sicherheitsebene für den App- und Datenzugriff zu erhalten. Die Verschlüsselung kann auch auf gespeicherte Daten auf dem Gerät angewendet werden.

Dies ist eine einfache Option für kleine Unternehmen und die Bereitstellung über die Cloud Sie müssen kein großes Netzwerk betreiben oder einen Systemadministrator beauftragen, um diesen Dienst zu nutzen. Die Möglichkeit, USB-Speicher in die Abdeckung aufzunehmen, ist einzigartig und wendet eine Verschlüsselung an, die nur Sie und Ihre Mitarbeiter entschlüsseln können. Dies ist eine großartige Lösung für das Problem des Verlusts vertraulicher Daten zusammen mit einem verlorenen USB-Speichergerät.

Auswählen eines Verwaltungssystems für mobile Geräte

Viele MDM-Systeme drängen sich auf dem Markt und die Suche nach dem richtigen kann zeitaufwändig sein. In dieser Liste finden Sie eine Reihe von Optionen für eine Vielzahl von Unternehmensarten und -größen.

Ihre erste Aufgabe ist es, Ihre Suche einzugrenzen, indem Sie Ihre Grundbedürfnisse mit den Beschreibungen der Anbieter in dieser Liste abgleichen. Beispielsweise, Die Anbieter oben auf dieser Liste eignen sich besser für große oder mittelständische Unternehmen die einen Vollzeit-Systemadministrator oder ein Team von IT-Support-Mitarbeitern beschäftigen. Jamf Now und Simply Secure wurden für kleine Unternehmen entwickelt.

Achten Sie auf die kostenlosen Angebote in dieser Liste. Selbst wenn Sie ein kleines Unternehmen sind, erhalten Sie möglicherweise eines der Enterprise-MDM-Systeme kostenlos. Ein Beispiel hierfür ist die kostenlose Version von ManageEngine für kleine Unternehmen. Eine weitere Option, die kleine Unternehmen prüfen sollten, ist das kostenlose Online-MDM-System von Miradore.

Informieren Sie sich auch über die anderen Infrastrukturverwaltungstools, die jeder dieser Anbieter anbietet. Wenn Sie auf dem Markt nach einer vollständigen Suite von Verwaltungssoftware suchen, können Sie feststellen, dass die Kompatibilität und Interoperabilität eines MDM mit anderen nützlichen Systemtools Sie in die richtige Richtung lenken kann.

Wenn Sie gerne für ein Verwaltungssystem für mobile Geräte bezahlen, sollten Sie die kostenlosen Testversionen nutzen, die von vielen der auf dieser Liste aufgeführten Dienste angeboten werden. Probieren Sie einige der Services aus, damit Sie entscheiden können, welche Sie gerne nutzen. Es kann sein, dass Ihre endgültige Wahl für die Verwaltungssoftware für mobile Geräte auf diejenige fällt, die Ihnen gefällt. Dies ist kein schlechtes Auswahlkriterium, da es keine Rolle spielt, wie umfassend die Funktionen eines MDM sind, wenn Sie nicht wissen, wie man es verwendet. Wenn Sie all seine Tools als zu zeitaufwändig empfinden, können Sie dieses System nicht voll ausnutzen und hätten Ihr Geld verschwendet.

Weitere Lektüre

Comparitech-Netzwerkhandbücher

- Top 10 Serververwaltung & Überwachungstools für 2023

- Top 10 LAN-Überwachungstools für 2023

- Die endgültige Anleitung zu DHCP

- Die definitive Anleitung zu SNMP

- So erstellen Sie Ihren eigenen Cloud-Speicherserver zu einem Bruchteil der Kosten

- Die besten kostenlosen NetFlow-Analysatoren und -Sammler für Windows

- 6 der besten kostenlosen Netzwerk-Vulnerability-Scanner und deren Verwendung

- Die 8 besten Paketschnüffler und Netzwerkanalysatoren für 2023

- Beste kostenlose Bandbreitenüberwachungssoftware und Tools zur Analyse der Netzwerkverkehrsauslastung

Weitere Informationen zur Verwaltung mobiler Geräte

- Webopedia: Was ist Mobile Device Management??

- Techopedia: Mobile Geräteverwaltung (MDM)

- Wikipedia: Verwaltung mobiler Geräte

Bild: Der iOS-Familienstapel von Blake Patterson über Flickr. Lizenziert unter CC BY-SA 2.0

sensiblen Daten, die über das Gerät übertragen werden, von Hackern abgefangen werden. Daher ist es wichtig, dass MDM-Systeme eine sichere Kommunikation zwischen mobilen Geräten und dem Netzwerk gewährleisten.

Virusrisiko

Mobile Geräte sind anfällig für Viren und Malware, die über Apps, E-Mails oder Webseiten auf das Gerät gelangen können. Ein infiziertes Gerät kann das gesamte Netzwerk gefährden. MDM-Systeme müssen daher sicherstellen, dass alle Geräte mit aktuellen Antiviren- und Antimalware-Programmen ausgestattet sind und dass alle Apps, die auf den Geräten installiert werden, überprüft werden.

Zugangskontrolle

MDM-Systeme müssen sicherstellen, dass nur autorisierte Benutzer auf das Netzwerk zugreifen können. Dies kann durch die Verwendung von Passwörtern, Fingerabdruck-Scannern oder anderen biometrischen Methoden erreicht werden.

Bestimmungsgemäße Verwendung von mobilen Geräten

Mobile Geräte können auch ein Problem darstellen, wenn sie nicht ordnungsgemäß verwendet werden. Mitarbeiter können vertrauliche Daten auf ihren Geräten speichern oder unangemessene Inhalte herunterladen. MDM-Systeme müssen sicherstellen, dass die Geräte nur für geschäftliche Zwecke verwendet werden und dass alle Daten, die auf den Geräten gespeichert sind, verschlüsselt und sicher sind.

MDM-Anforderungen

MDM-Systeme müssen eine Vielzahl von Anforderungen erfüllen, um effektiv zu sein. Sie müssen in der Lage sein, eine Vielzahl von Geräten zu verwalten, einschließlich Smartphones, Tablets, tragbarer Geräte und IoT-Geräte. Sie müssen auch in der Lage sein, eine Vielzahl von Betriebssystemen zu unterstützen, einschließlich iOS, Android und Windows. Darüber hinaus müssen sie in der Lage sein, eine sichere Kommunikation zwischen mobilen Geräten und dem Netzwerk zu gewährleisten und sicherzustellen, dass nur autorisierte Benutzer auf das Netzwerk zugre