Mobile Device Management (MDM) è un problema per le aziende che impiegano dispositivi wireless. Tali dispositivi includono smartphone e tablet che comunicano attraverso una rete cellulare e apparecchiature per ufficio abilitate al wifi come stampanti mobili e scanner. Anche i dispositivi dei punti vendita e i lettori di codici a barre rientrano nella sfera della gestione dei dispositivi mobili.

Abbiamo selezionato i 10 migliori strumenti e li copriamo in dettaglio qui sotto, ma nel caso abbiate poco tempo e abbiate bisogno di un riepilogo, ecco la nostra lista delle migliori soluzioni MDM:

- ManageEngine Mobile Device Manager Plus (PROVA GRATUITA) Un pacchetto di gestione mobile aziendale completo sia in versione locale che basata su cloud.

- AirWatch Workspace ONE – Un gestore di dispositivi mobili e un gestore di applicazioni mobili di VMWare.

- BlackBerry Unified Endpoint Management – Parte di Enterprise Mobility Suite di BlackBerry; gestisce dispositivi mobili, dispositivi indossabili e apparecchiature IoT.

- Citrix XenMobile – Gestione dei dispositivi mobili, gestione delle applicazioni mobili e gestione dei contenuti mobili.

- Cisco Meraki – Include un sistema container per fornire app ai dispositivi di proprietà dell’utente e ha anche procedure di protezione dalle perdite.

- Microsoft Intune – Un sistema unificato di gestione degli endpoint che gestirà apparecchiature basate su ufficio e dispositivi mobili.

- SOTI MobiControl – Gestisci i dispositivi Windows, iOS e Android e le apparecchiature IoT con questo sistema.

- Gestione dei dispositivi mobili Miradore – Un gestore di dispositivi basato su cloud sia in versione gratuita che a pagamento.

- Jamf Now – Un servizio basato su cloud che gestisce solo i dispositivi iOS.

- SimplySecure – Un MDM basato su cloud che copre dispositivi mobili iOS e Android e archiviazione portatile.

Problemi con i dispositivi mobili

Indipendentemente dal fatto che i dispositivi inclusi nella rete aziendale appartengano all’azienda o siano di proprietà dei dipendenti, i problemi principali che devi affrontare sono gli stessi:

- Sicurezza

- Uso appropriato

C’è una certa sovrapposizione tra questi due argomenti.

Sicurezza dei dispositivi mobili

I problemi di sicurezza derivanti dai dispositivi mobili rientrano in tre categorie:

- Sicurezza della comunicazione

- Rischio di virus

- Controllo di accesso

I sistemi MDM devono coprire questi tre problemi essenziali al fine di consentire l’integrazione sicura dei dispositivi mobili nella rete.

Sicurezza della comunicazione

Nonostante gli standard di protezione della crittografia per le comunicazioni wifi, le comunicazioni aeree sono intrinsecamente meno sicure delle reti via cavo. I dispositivi estratti dall’ufficio potrebbero riconnettersi alla rete tramite hotspot Wi-Fi pubblici, il che potrebbe non essere in buona fede.

Il falso hotspot wifi è uno strumento molto utile per gli hacker per ottenere l’accesso ai dati in transito. I protocolli di crittografia wifi standard crittografano i dati solo mentre sono in transito dal dispositivo al router wifi. Le chiavi per quella crittografia sono distribuite dal router / hotspot. Quindi, se uno dei tuoi dipendenti si connette attraverso un hotspot falso, tutte le credenziali di accesso alla rete di quell’uso e tutti i dati che passano avanti e indietro durante la sessione possono essere decifrati e rubati. La sicurezza efficace dei dispositivi mobili deve includere la crittografia end-to-end.

I browser e le app possono memorizzare nomi utente e password per accelerare l’accesso alla rete. Ciò potrebbe causare una violazione della sicurezza se un dispositivo mobile viene smarrito o rubato e l’utente non ha impostato una chiave di blocco univoca sul dispositivo. Perciò, è importante essere in grado di bloccare un dispositivo mobile o eliminare tutti i dati su di esso da una posizione centrale.

Rischio di virus

Il “portare il proprio dispositivo“Politica presenta problemi su quale software può essere caricato sul dispositivo. Se tutti i dispositivi mobili sono di proprietà e configurati dall’azienda, è molto più semplice dettare il software che può essere caricato su tali dispositivi. Il software di gestione dei dispositivi mobili deve essere in grado di controllare in remoto tutto il software su un dispositivo remoto e disabilitare o rimuovere le applicazioni non approvate. Questo è importante perché le app extra non verificate installate dall’utente finale potrebbero consentire agli hacker di accedere alla tua rete.

Controllo di accesso

Sui dispositivi di proprietà dell’utente, il criterio MDM dovrebbe consentire l’accesso alla rete solo tramite un portale in cui è possibile accedere alle applicazioni approvate da un server delle applicazioni. Ciò consentirà al proprietario del dispositivo di conservarlo per uso personale al di fuori degli orari di ufficio.

Il controllo dell’accesso è un problema che coinvolge anche i due argomenti precedenti in questa sezione. Non vuoi che software non autorizzato accedano alla tua rete e devi essere sicuro che le credenziali di accesso non possano essere compromesse attraverso furti o snooping wifi. L’accesso automatico e le credenziali archiviate sul dispositivo comprometteranno la sicurezza del controllo degli accessi, pertanto una qualche forma di protezione della password, come un deposito password, dovrebbe far parte della strategia MDM.

Uso appropriato dei dispositivi mobili

Esistono due problemi che è necessario tenere traccia dell’utilizzo dei dispositivi mobili che si connettono alla rete:

- Accesso alle risorse aziendali per uso personale

- Spreco di tempo

Se permetti ai tuoi dipendenti di uscire dall’ufficio nel resto del mondo per fare il loro lavoro, devi assicurarti che non siano semplicemente seduti in un bar a giocare o scaricare musica. Le risorse che rendi disponibili per i tuoi dipendenti sono solo per uso aziendale, non per scopi personali.

Se i dipendenti non sono visibili ma hanno effettuato l’accesso tramite un dispositivo mobile, è necessario assicurarsi che funzionino effettivamente. È inoltre necessario assicurarsi che non stiano utilizzando software non autorizzato sulla rete e che non stiano utilizzando la rete aziendale per scaricare materiale offensivo.

Se fornisci ai dipendenti smartphone per lavoro, pagherai anche il tempo di chiamata e l’indennità di dati. Questi fattori possono diventare molto costosi, in particolare i dati mobili. Pertanto, è necessario assicurarsi che i dipendenti non stiano sfruttando al massimo queste strutture per uso personale, aumentando la bolletta del telefono aziendale.

Requisiti MDM

Tenendo presente i fattori di cui sopra, è facile vedere che una corretta gestione dei dispositivi mobili è essenziale prima di consentire ai dispositivi mobili di connettersi alla rete. I requisiti chiave del software di gestione dei dispositivi mobili sono:

- Configurazione remota – sia individuale che in massa

- Tracciamento del software – per registrare l’utilizzo della licenza e impedire l’accesso non autorizzato al software

- Sicurezza delle applicazioni – per e-mail, messaggistica, browser, applicazione e accesso ai dati

- Blocco remoto o cancellazione – in caso di perdita del dispositivo

- Tracciamento dell’utilizzo dei dati – prevenire l’abuso di risorse

- Crittografia end-to-end – per prevenire attacchi nel mezzo dell’uomo tramite wifi

- Gestione password – come un deposito password per ciascun dispositivo

- Disabilitazione delle app native sui dispositivi – per applicare la politica del software

- Rilevamento del jailbreak – per impedire ai virus rootkit di attaccare il sistema operativo

Modelli di implementazione MDM

I sistemi MDM disponibili oggi sul mercato rientrano in due grandi categorie. Il primo è un pacchetto locale. È necessario installare un programma di controllo sul server dell’ufficio e anche un programma client su ciascuno dei dispositivi mobili.

La seconda opzione è implementata come soluzione basata su cloud. Questa categoria di MDM è nota come SaaS o “software as a service”. È possibile che la migliore opzione per i requisiti della propria azienda risieda nel contratto in una vasta gamma di servizi. Potresti finire con un sistema MDM ibrido con alcune funzioni coperte dal monitoraggio locale e altri requisiti soddisfatti dai servizi online.

MDM e MAM

Il settore della sicurezza della rete ha suddiviso le funzioni di controllo dell’accesso mobile in due categorie. La gestione dei dispositivi mobili, in senso stretto, si riferisce solo alla sicurezza imposta tra i dispositivi mobili e la rete centrale. Mobile Application Management si occupa della consegna del software ai dispositivi mobili.

Dato che le prestazioni del software possono influire sulla sicurezza della rete, è difficile immaginare come sia possibile implementare l’accesso sicuro senza controllare anche le applicazioni autorizzate a utilizzare le risorse dell’azienda. Perciò, alcuni specialisti uniscono la definizione di MAM in MDM. In breve, per controllare completamente le attività del personale che utilizzano dispositivi mobili e proteggere la rete aziendale e altre risorse, sono necessari sia MDM che MAM.

I migliori strumenti MDM

Esistono sul mercato alcuni ottimi servizi MDM e la maggior parte di essi può essere integrata con altre funzioni di amministrazione della rete. Questa carrellata delle dieci migliori soluzioni include servizi basati su cloud e software locale.

Mentre leggi l’elenco, riconoscerai che alcuni di questi sistemi sono adatti per le grandi aziende e altri adatti alle piccole aziende. Vedere questi fattori e notare quelli che soddisfano i tuoi requisiti di monitoraggio ti aiuterà a iniziare a restringere l’elenco per raggiungere la tua selezione di candidati.

1. ManageEngine Mobile Device Manager Plus (PROVA GRATUITA)

Nonostante sia la scelta migliore, questo servizio è uno dei più economici della lista. ManageEngine produce eccellenti software di monitoraggio e gestione delle strutture e non hai dubbi sul nome durante la ricerca di strumenti di monitoraggio della rete e dei server. Se sei già un cliente di ManageEngine, probabilmente troverai molto difficile non aggiungerlo su Mobile Device Manager Plus. È economico, completo e affidabile.

Il Mobile Device Manager Plus il sistema è disponibile in entrambe le versioni locale e basata su cloud. Il “Plus” nel nome è lì per dirti che questo è un pacchetto di gestione mobile aziendale completo, non solo un MDM. Un gestore di app mobili, un gestore di posta elettronica mobile, un gestore di applicazioni mobili e un gestore di contenuti mobili sono tutti in bundle con la suite.

Come per tutti i prodotti ManageEngine, con Mobile Device Manager Plus ottieni una dashboard ben pensata. Le caratteristiche principali di un MDM sono tutte presenti. Questi includono a Configuration Manager per la configurazione di dispositivi singoli o di massa e c’è anche un app di autoiscrizione che puoi usare per il tuo programma di registrazione del dispositivo. È inoltre possibile impostare criteri diversi per i dispositivi di proprietà aziendale e di proprietà dell’utente. Questi consentono di impostare regole per l’accesso Wi-Fi, l’utilizzo della VPN e l’accesso alle app in base alla proprietà del dispositivo. Personalizza l’accesso ai piani di servizi mobili dell’azienda, inclusi crediti per chiamate, dati e messaggistica.

Accedi ai dispositivi da remoto e controllali per la risoluzione dei problemi e la correzione dei bug. L’accesso remoto consente di individuare i dispositivi smarriti o rubati su una mappa e cancellarli. È possibile rilevare il jailbreak e spazzare via malware, bloccare o mettere in quarantena i dispositivi a rischio.

La gestione delle licenze delle app e la distribuzione delle applicazioni sono le attività principali delle funzionalità MAM di questo pacchetto. La consegna dell’app può essere modificata per tenere conto della proprietà del dispositivo e i dispositivi di proprietà dell’utente possono avere accesso alle risorse dell’azienda attraverso un sistema di portale basato su kiosk. L’allocazione delle app può essere verificata per dispositivo e manterrà l’accesso ai piani di servizio mobile dell’azienda disponibili solo per le funzioni aziendali, consentendo all’utente di accedere ai propri crediti di servizio di telefonia cellulare fuori dagli orari di ufficio.

Il sistema di gestione e-mail mobile protegge tutte le e-mail dei dipendenti con la crittografia e limita le app utilizzate per aprire gli allegati, riducendo il rischio di infezione da virus. Indirizza gli utenti al server di posta elettronica aziendale o scegli di utilizzare i servizi basati su cloud, come Office 365 per il tuo sistema di posta elettronica. Le app cloud possono essere integrate nella libreria delle app mobili e l’accesso a queste è coperto anche dalla crittografia.

La gestione dei contenuti mobili consente la condivisione e la distribuzione dei file. Ogni destinatario di un documento distribuito riceve automaticamente una nuova versione una volta aggiornato il file originale. Il sistema di gestione dei contenuti può gestire documenti in dieci formati diversi.

Il buy-in minimo per il pacchetto Mobile Device Management Plus ti dà il diritto di gestire cinquanta dispositivi. Sono possibili più dispositivi a prezzi più alti. La suite è disponibile come piano standard o piano professionale più costoso. Ottieni una prova gratuita di 30 giorni per entrambi i piani e, se solo ci riesci 25 dispositivi o meno, il sistema è gratuito.

ManageEngine Mobile Device Manager Plus Scarica la versione di prova GRATUITA di 30 giorni

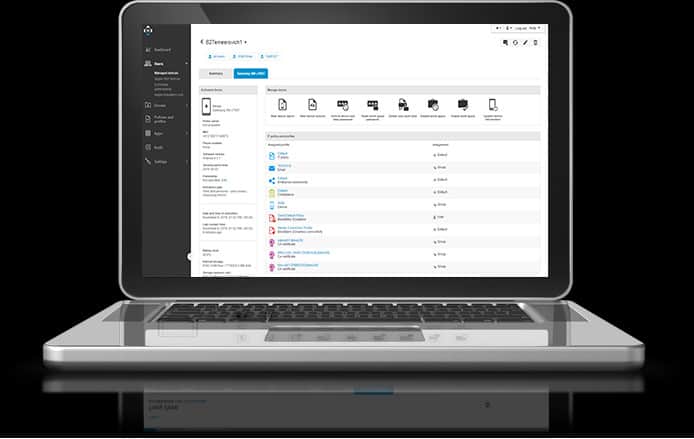

2. Area di lavoro AirWatch ONE

Il pacchetto Workspace ONE della divisione AirWatch di VMWare include le funzioni MDM e MAM. Le procedure di configurazione di questo MDM sono molto complete e coprono quasi tutti gli scenari di inizializzazione che puoi pensare al tuo programma di registrazione dei dispositivi. Imposta le configurazioni di smartphone, tablet e laptop singolarmente o in blocco. Un’app consente ai dipendenti di registrare i propri dispositivi nel sistema. Nel sistema MDM possono essere integrati anche dispositivi periferici connessi al Wi-Fi come stampanti e tecnologia indossabile come occhiali, orologi e cuffie.

È possibile impostare criteri per diversi tipi di dispositivi e proprietà (di proprietà dell’utente o aziendale), il che aggira il problema di decidere come trattare le apparecchiature BYOD. Queste diverse politiche possono stabilire dove applicare la protezione con password gestita dall’MDM centrale. Pertanto, ai dispositivi di proprietà dell’azienda può essere applicata la gestione delle password all’intero dispositivo, mentre la protezione può essere applicata solo alle app che accedono alla rete aziendale su dispositivi di proprietà dei dipendenti.

La sicurezza del sistema si estende all’autenticazione a due fattori ed è persino in grado di integrare i controlli biometrici nel processo di autenticazione dell’utente. Workspace ONE applica la crittografia end-to-end su tutte le comunicazioni aziendali sul dispositivo. Puoi scegliere di utilizzare il sistema integrato di gestione della posta elettronica che fornisce la crittografia per proteggere tutta la posta elettronica. La crittografia viene anche applicata alle comunicazioni dal dispositivo con suite di produttività cloud, come Google Apps e Microsoft Office 365. Un sistema VPN VMWare, chiamato Tunnel VMWare, è disponibile con piani superiori.

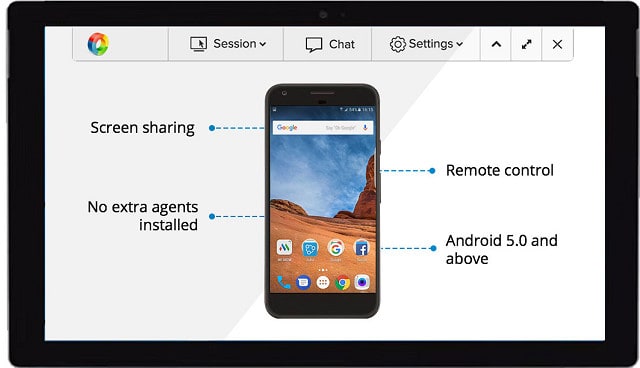

Le funzionalità di gestione remota consentono di risolvere i problemi e diagnosticare i dispositivi in remoto. Puoi anche visualizzare lo schermo del dispositivo ed eseguire programmi sul dispositivo dalla tua sede al fine di risolvere i problemi. I piani più elevati includono la capacità di tracciare i dati, il tempo di chiamata e l’utilizzo del credito dei messaggi e bloccare l’uso eccessivo dei piani di servizio di connessione aziendale.

Le funzioni di controllo remoto consentono inoltre di bloccare i telefoni e cancellarli in modo selettivo o completo in caso di smarrimento o furto. È possibile individuare il telefono su una mappa se è acceso. Per motivi di sicurezza, rileva la presenza di jailbreak e malware, mettendo in quarantena i dispositivi compromessi.

La gestione delle applicazioni mobili è implementata attraverso un catalogo di app. Questo è disponibile per gli utenti mobili quando accedono al sistema di gestione dei dispositivi attraverso la rete. Il catalogo delle app rende le applicazioni approvate disponibili per il download su richiesta da parte dell’utente del dispositivo. Esiste anche un modulo di conformità che verifica la presenza di app non autorizzate su ciascun dispositivo.

Il pacchetto Workspace ONE è disponibile in quattro livelli di servizio: Standard, Avanzato, Enterprise ed Enterprise per VDI. Workspace One è un servizio basato su cloud ed è possibile ottenere una prova gratuita di 30 giorni.

3. BlackBerry Unified Endpoint Management

Il pacchetto Unified Endpoint Management fa parte della Enterprise Mobility Suite di BlackBerry. Questo sistema è disponibile come servizio cloud o come software locale. Puoi gestire i dispositivi mobili che funzionano su Windows, Windows Phone, iOS, Android, macOS e BlackBerry. Il sistema UEM può gestire dispositivi indossabili e apparecchiature IoT.

Il processo di gestione del dispositivo inizia con la configurazione. Crea criteri diversi per diversi tipi di dispositivi e modelli di proprietà, configura l’intero dispositivo o rendi disponibili app sicure per apparecchiature di proprietà dell’utente.

Le funzioni di gestione remota sono incluse nel pacchetto ma mancano di funzionalità di cancellazione dei dispositivi. Le procedure di sicurezza sono efficaci con questo pacchetto. Le funzioni MAM e la consegna dei contenuti sono tutte crittografate. La disponibilità delle applicazioni può essere implementata con le app native iOS, la suite di produttività Office 365 o altre app sottoscritte dalla tua azienda.

Hai la possibilità di includere e-mail sicura, messaggistica istantanea e piattaforme collaborative nei tuoi pacchetti applicativi per gli utenti. Puoi anche consentire ai tuoi dispositivi mobili di accedere al software CRM al fine di aiutare la tua forza vendita a migliorare le prestazioni delle relazioni con i clienti.

La gestione dei contenuti può essere implementata tramite soluzioni cloud come OneDrive, SharePoint e Box. Integra la conversione dei documenti per includere la creazione di file PDF e zip. Un modulo aggiuntivo, chiamato BlackBerry Workspace, tiene traccia delle versioni dei documenti, accesso alle informazioni e posizione delle copie dei file mediante tecniche di gestione dei diritti digitali. Puoi persino controllare le autorizzazioni per rendere impossibile la stampa di un documento quando si trova al di fuori della tua rete.

Il sistema Mobility Suite di BlackBerry è disponibile su cinque livelli di piano. Le funzioni MDM di base sono disponibili con tutti i piani. Tuttavia, i moduli di gestione e-mail mobile, gestione dei contenuti e gestione delle applicazioni sono inclusi solo con versioni superiori. Il piano di base è chiamato Management Edition. Ciò include MDM e alcune funzioni di base per la gestione delle applicazioni. Per ottenere e-mail e messaggistica sicure aggiunte al pacchetto, è necessario passare a Edizione Enterprise. Gli altri piani, che includono una più completa gestione delle applicazioni, software di collaborazione e gestione dei contenuti, sono chiamati Edizione di collaborazione, il Edizione dell’applicazione, e il Edizione del contenuto – con è il piano superiore offerto da BlackBerry.

Le caratteristiche principali del sistema BlackBerry MDM sono il controllo degli accessi all’infrastruttura aziendale e la crittografia per le comunicazioni. Le effettive capacità di controllo e gestione dei dispositivi di questo pacchetto non sono così complete come le altre opzioni in questo elenco. Ad esempio, non esiste alcuna utilità di localizzazione del dispositivo né funzionalità di tracciamento dell’utilizzo dell’account mobile.

Tutti i piani di mobilità possono essere valutati con una prova gratuita.

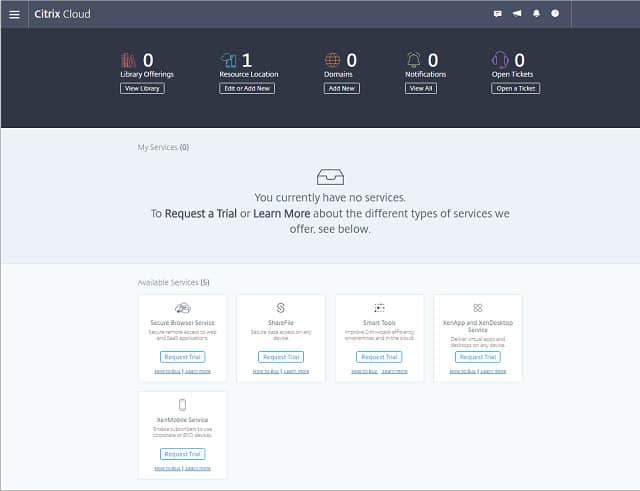

4. Citrix XenMobile

XenMobile combina la gestione dei dispositivi mobili, la gestione delle applicazioni mobili e la gestione dei contenuti mobili per fornire una soluzione endpoint mobile completa per i dispositivi mobili. Citrix è leader del settore nella virtualizzazione, insieme a VMWare, e quindi la consegna di applicazioni e contenuti ai dispositivi mobili è particolarmente potente con questo pacchetto.

La configurazione può essere applicata contemporaneamente a singoli dispositivi, gruppi di politiche o a un’intera flotta di dispositivi. I dispositivi di proprietà dell’utente possono essere esclusi dalle routine di gestione dei dispositivi mobili. In questi casi, le procedure di sicurezza e accesso di un portale di app fornite dal modulo di gestione delle applicazioni mobili Citrix sostituiscono il sistema MDM. Nello scenario solo MAM, il profilo aziendale dell’utente viene caricato sul dispositivo ogni volta che effettua l’accesso, rendendo il dispositivo temporaneamente parte dell’infrastruttura dell’azienda.

I proprietari possono rivendicare il controllo dei propri dispositivi una volta disconnesso al termine dell’orario di lavoro. È possibile accedere a quel profilo dell’account utente da qualsiasi dispositivo, semplificando il proseguimento del lavoro dei dipendenti passando da desktop, laptop, tablet e smartphone.

Le funzioni di accesso remoto di questo pacchetto sono molto complete e consentono a un amministratore di assumere il controllo completo di un dispositivo, incluso l’accesso al suo schermo. Le funzionalità di posizione, blocco e cancellazione dei dispositivi sono integrate nella dashboard di amministrazione. Imposta whitelist e blacklist delle app per consentire ai proprietari di dispositivi di gestire le proprie app invece di bloccare un pacchetto set di app. È inoltre possibile monitorare i telefoni per il jailbreak e l’installazione di applicazioni non autorizzate, nonché per la scansione di malware.

L’elemento essenziale del sistema XenMobile è una connessione sicura tra la rete centrale e i dispositivi remoti. Il sistema di sicurezza include il rilevamento delle minacce, che si estende per proteggere le funzioni del browser che valuta lo stato delle pagine web prima di caricarle nel browser del dispositivo mobile. Il rilevatore di minacce informerà l’amministratore centrale dei rischi per la sicurezza riscontrati su un dispositivo e lo metterà in quarantena dalla rete generale fino a quando un analista di rete non avrà pulito e approvato nuovamente il dispositivo.

Citrix fornisce le proprie app sicure per gli utenti XenMobile. Questi includono e-mail sicura, condivisione di file e tecniche di collaborazione. Se hai le tue app personalizzate aziendali, XenMobile può distribuirle ai dispositivi mobili anche se non sono state scritte per l’uso su smartphone e tablet. Ciò può essere ottenuto “avvolgendo” le app nei metodi di containerizzazione forniti dalle app XenMobile oppure è possibile integrare app native interne semplicemente aggiungendo una riga di codice.

Il sistema MAM include Citrix Secure Forms, che consente alla tua azienda di digitalizzare funzioni di compilazione di moduli come la generazione di preventivi e fatture o altra documentazione aziendale. Le informazioni inserite in Secure Forms possono essere facilmente distribuite alle parti interessate attraverso flussi di lavoro, aiutandoti ad automatizzare i tuoi processi aziendali.

XenMobile include tutte le funzioni richieste da un sistema di gestione dei dispositivi mobili, tranne per il fatto che non ha funzioni di tracciamento degli account mobili. Dai un’occhiata al sistema da solo con una prova gratuita.

5. Cisco Meraki

Cisco Meraki copre la gestione di laptop e desktop, nonché smartphone e tablet. Questa console di gestione di questo sistema è molto interessante e include una mappa che mostra le posizioni di tutti i dispositivi gestiti della tua azienda. Tuttavia, non è in grado di gestire apparecchiature per ufficio IoT o WiFi, come le stampanti. Comunica con dispositivi che eseguono Windows, macOS, Windows Phone, iOS, Android, Chrome OS e Samsung Knox.

Alla base di MDM c’è un canale di comunicazione sicuro che è crittografato da AES con una chiave a 256 bit. La comunicazione dell’app è protetta da una VPN, che viene applicata su base per-app.

La configurazione può variare in base al tipo di dispositivo, al profilo utente o al modello di proprietà. Questi gruppi di dispositivi possono essere configurati in blocco, ma esiste sempre la possibilità di una configurazione individuale. Gli utenti con i propri dispositivi possono registrarsi per essere inclusi nella rete. Il metodo di consegna per app e file di dati si chiama Backpack. L’amministratore centrale crea un pacchetto di file e quindi invia le autorizzazioni di accesso a gruppi, individui o all’intera rete. Questi bundle verranno inviati ai dispositivi di proprietà dell’utente una volta che sono stati registrati e inclusi in un gruppo di utenti.

I telefoni smarriti o rubati possono avere tutti i loro diritti revocati e possono essere bloccati o cancellati da remoto. Meraki tiene traccia automaticamente dell’utilizzo del piano mobile, in tal modo è possibile identificare attività eccessive dai rapporti in tempo reale e i dispositivi rubati possono essere immediatamente tagliati dal telefono e dai servizi dati.

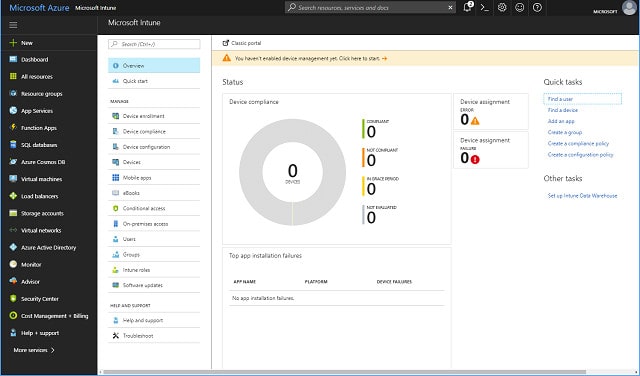

6. Microsoft Intune

L’offerta MDM di Microsoft è in realtà ciò che è noto come un sistema di “gestione unificata degli endpoint” perché include la gestione di computer desktop e dispositivi mobili. Paghi una licenza per utente anziché per dispositivo e ogni utente è autorizzato ad accedere ai tuoi servizi da più dispositivi. Questo è un servizio basato su cloud e può gestire computer e dispositivi mobili con Windows, macOS, iOS, Android e Windows Phone.

MDM deve essere utilizzato in combinazione con Office 365 basato su cloud e altre app Microsoft. Puoi fornire altre app agli utenti attraverso il sistema. Hai la possibilità di impostare criteri diversi per i dispositivi di proprietà dell’azienda e dell’utente, con l’opzione di consentire agli utenti di registrare un dispositivo, per controllare completamente quel dispositivo o implementare la sicurezza aziendale per ogni app, utilizzando il dispositivo disponibile per uso privato del proprietario.

Il metodo di inclusione per dispositivi mobili è impostato come scenario basato sull’iscrizione. Cioè, non esiste una funzione di configurazione di massa per configurare tutti i dispositivi mobili della tua azienda da una console centrale. Anziché, crei un processo di onboarding in cui ogni utente del dispositivo è invitato a completare. In alternativa, rendere disponibili le app per gli utenti che accedono al proprio sistema tramite i propri dispositivi.

Intune include alcune funzionalità di sicurezza normalmente disponibili con i servizi MDM, in particolare: posizione dei dispositivi smarriti o rubati (solo per iOS), blocco remoto e cancellazione del telefono. È possibile eseguire la scansione dei dispositivi mobili inclusi alla ricerca di app non autorizzate ed è possibile imporre l’accesso alla rete aziendale tramite app specifiche. Tuttavia, Intune non ti dà la possibilità di accedere ai dispositivi da remoto.

Microsoft offre altri due pacchetti di sicurezza per il controllo mobile che includono Intune insieme a servizi di sicurezza più avanzati. Questi piani superiori sono chiamati E3 e E5. Misure di sicurezza più forti come l’autenticazione a più fattori sono riservate ai piani E3 ed E5. Intune non include la crittografia o un elemento VPN. Non esiste un sistema di posta elettronica sicuro con nessuno dei piani che includono Intune.

Sebbene la gestione delle applicazioni mobili sia inclusa in Intune, è necessario sottoscrivere il piano E3 o E5 per ottenere funzioni di gestione dei contenuti mobili sicure.

È possibile accedere gratuitamente al servizio online Intune in una prova di 90 giorni, che ti consentirà di acquisire familiarità con la metodologia di Intune e valutare l’idoneità del sistema per la tua azienda.

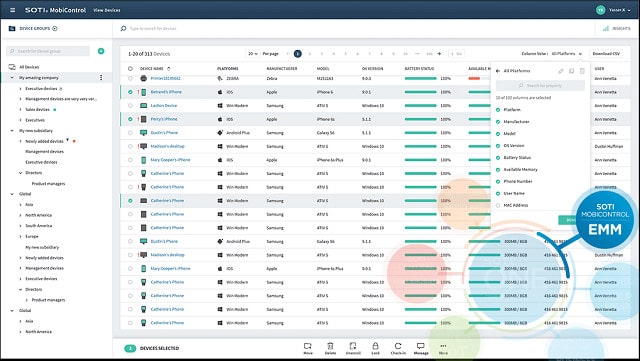

7. SOTI MobiControl

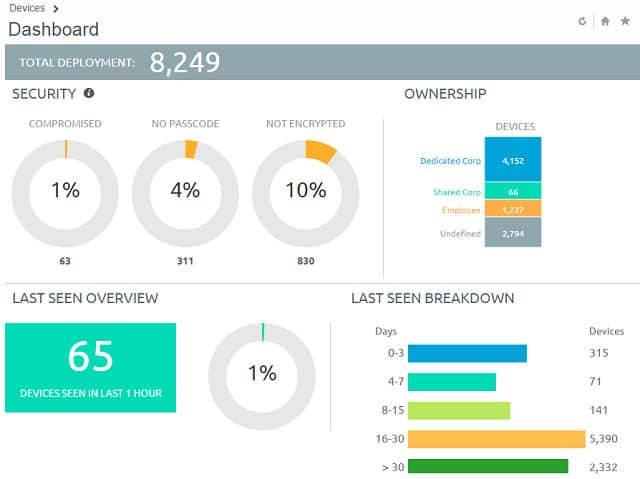

SOTI ha un sistema MDM molto attraente, che si chiama MobiControl. La dashboard include grafici con dati in tempo reale e ottieni una mappa che mostra la posizione di tutti i dispositivi che gestisci. Il Il sistema MobiControl è un pacchetto locale che viene eseguito sul sistema operativo Windows.

Gestisci dispositivi Windows, iOS e Android, nonché dispositivi industriali specializzati e apparecchiature IoT con questo sistema, quindi non è solo in grado di controllare telefoni e tablet, ma anche dispositivi non standard su sistemi operativi Linux.

Configura i tuoi dispositivi in blocco con MobiControl ed esegui altre funzioni di gestione dei dispositivi in massa. Ottieni l’accesso remoto ai singoli dispositivi, visualizza le schermate ed esegui i programmi in remoto per risolvere i problemi. Ottieni funzionalità di blocco remoto e cancellazione remota per gestire i telefoni smarriti o rubati.

Puoi scegliere di registrare l’intero dispositivo mobile nell’MDM o limitare l’accesso alla rete ad app specifiche, lasciando i dispositivi di proprietà dell’utente disponibili per un uso privato fuori orario. Il software SOTI include un browser specializzato per dispositivi client che dà accesso alle app e incorpora la crittografia di sistema. Crea gruppi di dispositivi e applica regole diverse a ciascuno, rendendo disponibili diversi pacchetti di app per ciascun gruppo.

La gestione dei contenuti mobili è implementata da un modulo chiamato Hub SOTI che garantisce in modo selettivo l’accesso ai file archiviati centralmente e registra tutti gli accessi ai file.

SOTI MobiControl è un MDM molto completo. L’unica caratteristica chiave di MDM che manca a questo pacchetto è la capacità di tracciare e controllare i dati mobili e l’utilizzo del piano di chiamata.

È possibile accedere al software MobiControl direttamente dal sito Web SOTI e inizia a usarlo per una prova gratuita di 30 giorni per verificare il sistema prima di acquistare.

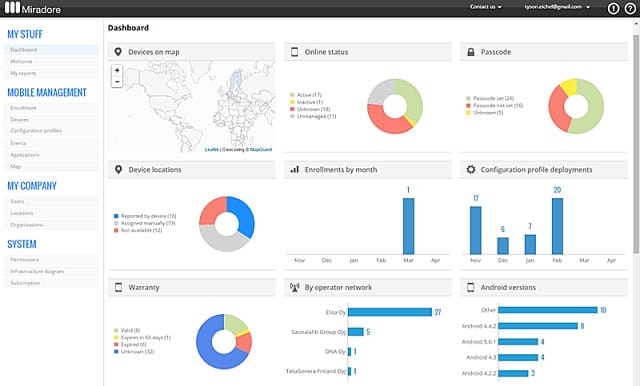

8. Gestione dispositivi mobili Miradore

Il pacchetto Miradore Mobile Device Management è un servizio online e è gratuito. Miradore ha in realtà tre livelli di servizio, con i due piani superiori disponibili a pagamento. Tali piani di pagamento consistono nel Edizione aziendale, che costa $ 1 per dispositivo e Edizione Enterprise, che costa $ 2 per dispositivo. Tutti i piani possono gestire computer e dispositivi mobili Windows 10 e macOS con iOS e Android.

Con MDM gratuito ottieni quasi tutte le funzionalità di sicurezza disponibili su tutti i piani Miradore. Questi includono crittografia end-to-end e funzioni di controllo remoto. Queste funzioni di accesso remoto consentono di bloccare o cancellare un dispositivo smarrito, reimpostare la sua password o addirittura bypassare qualsiasi password hardware impostata dall’utente. Puoi far suonare il dispositivo come un allarme, utile per aiutare un utente a individuare un dispositivo fuori posto o per scoraggiare un ladro.

Una mappa nella dashboard mostra esattamente dove si trovano tutti i dispositivi. Il dispositivo può inviare notifiche di eventuali cambiamenti di stato alla console di controllo.

Il processo di configurazione con Miradore è basato sull’iscrizione. Cioè, non configuri tutti i dispositivi, ma inviti ogni utente a configurare il dispositivo con il client Miradore per accedere alla tua rete. Tali configurazioni possono includere app di posta elettronica sicure, protezione wifi e un servizio VPN. La VPN è disponibile solo per dispositivi iOS.

Se vuoi includere la gestione delle applicazioni mobili, iscriviti al piano aziendale. La containerizzazione, che suddivide in partizioni i dispositivi di proprietà dell’utente per consentire alle app approvate dall’azienda l’accesso alle risorse aziendali, è riservata al piano Enterprise. La creazione di politiche aziendali per applicare procedure di utilizzo diverse in base al tipo / proprietà del dispositivo è disponibile solo con il pacchetto Enterprise.

Restrizioni sull’utilizzo dei dati e del piano delle celle e filtro dei contenuti Web sono disponibili sia con i piani Business che Enterprise.

Molte funzionalità incluse nei piani standard degli altri MDM in questo elenco sono riservate al pacchetto più costoso di Mirador. tuttavia, anche il piano Miradore più costoso con tutti i MAM e gli extra di sicurezza degli altri piani è ancora una delle opzioni più economiche in questo elenco.

Un altro paio funzionalità non incluse nel piano gratuito sono disponibili con i piani a pagamento:

- Rapporti personalizzati. I report standard sono disponibili con il piano MDM gratuito.

- Monitoraggio dell’utilizzo dei dati di rete. Sebbene sia possibile verificare la conformità della configurazione con tutti i piani, la possibilità di monitorare i dati di rete è disponibile solo con il piano Enterprise.

- Nessun limite al numero di account amministratore con entrambi i piani a pagamento. Il piano gratuito include un account amministratore.

- Entrambe le edizioni a pagamento offrono chat dal vivo e supporto telefonico ai clienti. Il supporto è disponibile tramite knowledge base, forum della community ed e-mail con tutti i piani.

Nel complesso, la versione gratuita dell’MDM di Miradore è piuttosto buona e include quasi tutte le funzioni di gestione mobile oltre a MAM e configurazione in blocco. Anche il pacchetto Miradore più costoso rappresenta un ottimo rapporto qualità-prezzo.

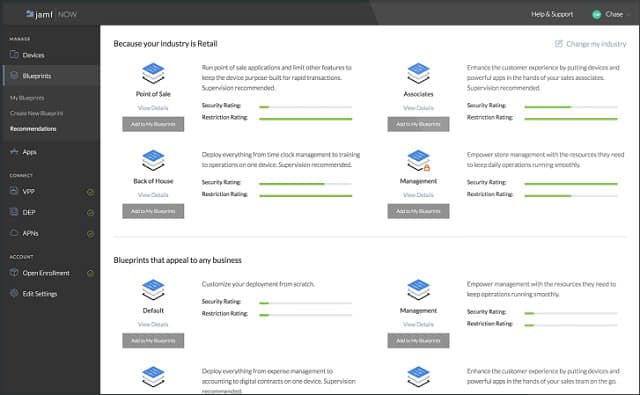

9. Jamf Now

Jamf Now è un sistema di gestione dei dispositivi mobili che controlla solo i dispositivi iOS. Questo è un sistema basato su cloud che ha un prezzo per dispositivo. Il servizio è gratuito per i primi tre dispositivi.

Il processo di configurazione dei dispositivi ruota attorno a “progetti.”Ogni progetto rappresenta una configurazione standard. È possibile creare gruppi di dispositivi e assegnare un progetto diverso a ciascuno. È quindi possibile comandare la configurazione di tali gruppi di dispositivi, configurandoli tutti in blocco.

Un metodo alternativo per l’inclusione del dispositivo è il processo di iscrizione. Ciò richiede che un proprietario del dispositivo crei un account per la rete accedendo a una pagina di iscrizione personalizzata. Una volta completata la registrazione, viene avviata la configurazione del dispositivo, offrendo ai dispositivi di proprietà dell’utente lo stesso livello di sicurezza accordato ai dispositivi di proprietà aziendale.

Il monitoraggio dei dispositivi può essere automatizzato, fornendo avvisi quando si verificano condizioni di rischio, come il jailbreak o l’installazione di software non autorizzato. È possibile visualizzare nella dashboard un inventario completo dei dispositivi sulla rete. I dettagli includono capacità di archiviazione di riserva, un elenco di app installate e il numero di serie del dispositivo.

A ciascun dispositivo può essere assegnato un codice di accesso centralmente ed è possibile utilizzare l’autenticazione a due fattori con Jamf Now. È possibile attivare una modalità smarrita, che bloccherà il dispositivo e causerà la segnalazione della sua posizione. Puoi anche cancellare i dispositivi da remoto.

Il pacchetto Jamf Now non include un sistema di posta elettronica sicuro. Invece, il piano consente agli utenti di connettersi a Microsoft Exchange, Google Mail, Yahoo! Mail e qualsiasi sistema IMAP o POP. Se gestisci un server di posta elettronica locale, le comunicazioni tra esso e i dispositivi mobili saranno protette dalla crittografia Jamf Now.

Jamf Now non include alcun sistema MAM. Invece, si basa sul Programma di acquisto di volumi Apple, che ti consente di acquistare licenze in blocco per le app e distribuirle alla tua community di utenti. Controllare gli aggiornamenti del sistema operativo e distribuirli su singoli dispositivi o aggiornare tutti i dispositivi gestiti in massa.

Limita i dispositivi a una singola app o a una suite ristretta di applicazioni. Questa strategia è auspicabile in punti vendita in cui sono necessari smartphone e tablet per le funzioni di catalogo, CRM e fatturazione, ma non per altre app generali, come browser o e-mail.

Jamf Now è un sistema interessante e il servizio gratuito per tre dispositivi è molto allettante per i commercianti unici, le società di persone e le startup con un budget limitato. La limitazione del servizio ai soli dispositivi iOS potrebbe rendere questa opzione troppo limitata per la tua azienda.

10. SimplySecure

SimplySecure è un MDM basato su cloud in grado di gestire dispositivi mobili iOS e Android e archiviazione portatile. Il servizio globale è chiamato SimplySecure Management System e può coprire desktop, laptop, dispositivi mobili e archiviazione USB in queste diverse categorie di prezzi. Basta pagare per ogni dispositivo che si desidera gestire. Tuttavia, il servizio viene addebitato su base annuale, non al mese. Se si desidera un prezzo mensile, è necessario rintracciare un rivenditore Simply Secure e acquistare il servizio da lì.

La dashboard per il servizio è accessibile tramite browser web. Configura i tuoi dispositivi mobili da remoto e in blocco, applicando criteri diversi a gruppi di dispositivi. I dispositivi smarriti possono essere cancellati in remoto e i dispositivi che mostrano attività sospette possono essere messi in quarantena.

Il servizio include il monitoraggio dei dispositivi e puoi applicare la protezione con password per aggiungere un ulteriore livello di sicurezza nel caso in cui vengano smarriti. È possibile modificare tali password in remoto per creare un blocco istantaneo in caso di problemi.

Tutte le comunicazioni all’interno della rete aziendale sono protette dalla crittografia. Sebbene l’accesso diretto alle app sul cloud non sia coperto da questa protezione, è possibile instradare l’accesso attraverso il server dell’azienda per ottenere il livello di sicurezza applicato all’applicazione e all’accesso ai dati. La crittografia può anche essere applicata ai dati memorizzati sul dispositivo.

Questa è un’opzione leggera per le piccole imprese e la consegna tramite cloud non è necessario gestire una rete di grandi dimensioni o assumere un amministratore di sistema per utilizzare questo servizio. La possibilità di includere la memoria USB nella copertura è unica e applica la crittografia che solo tu e i vostri dipendenti potete decifrare. Questa è un’ottima soluzione al problema della perdita di dati riservati insieme a un dispositivo di memoria USB perso.

Selezione di un sistema di gestione dei dispositivi mobili

Molti sistemi MDM affollano il mercato e cercare quello giusto può richiedere molto tempo. Questo elenco offre una gamma di opzioni per soddisfare una varietà di tipi e dimensioni di attività.

Il tuo primo compito è restringere la ricerca verificando le tue esigenze di base con le descrizioni dei fornitori in questo elenco. Per esempio, i fornitori in cima a questo elenco sono più adatti alle aziende di grandi o medie dimensioni che impiegano un amministratore di sistemi a tempo pieno o un team di personale di supporto IT. Jamf Now e Simply Secure sono stati creati per soddisfare le piccole imprese.

Cerca le offerte gratuite in questo elenco. Anche se sei una piccola impresa, potresti essere in grado di ottenere gratuitamente uno dei sistemi MDM aziendali. Un esempio è la versione gratuita di ManageEngine per le piccole imprese. Un’altra opzione che le piccole imprese dovrebbero esplorare è il sistema MDM online gratuito di Miradore.

Scopri anche gli altri strumenti di gestione dell’infrastruttura offerti da ciascuno di questi provider. Se sei sul mercato per una suite completa di software di gestione, potresti scoprire che la compatibilità e l’interoperabilità di un MDM con altri utili strumenti di sistema potrebbero influenzarti nella sua direzione.

Se sei felice di pagare per un sistema di gestione dei dispositivi mobili, assicurati di approfittare delle prove gratuite offerte da molti dei servizi in questo elenco. Prova un paio di servizi in modo da poter decidere quale ti piace usare. È possibile che la tua scelta finale del software di gestione dei dispositivi mobili sia solo quella che ti piace l’aspetto. Non è un cattivo criterio di selezione perché non importa quanto siano complete le funzionalità di un MDM se non capisci come usarlo. Se trovi che tutti i suoi strumenti richiedono troppo tempo, non farai pieno uso di quel sistema e avresti sprecato i tuoi soldi.

Ulteriori letture

Guide di rete Comparitech

- Top 10 gestione dei server & strumenti di monitoraggio per il 2023

- I 10 migliori strumenti di monitoraggio LAN per il 2023

- La guida definitiva a DHCP

- La guida definitiva a SNMP

- Come costruire il proprio server di archiviazione cloud a una frazione del costo

- I migliori analizzatori e raccoglitori NetFlow gratuiti per Windows

- 6 dei migliori scanner gratuiti di vulnerabilità della rete e come usarli

- 8 migliori sniffer di pacchetti e analizzatori di rete per il 2023

- I migliori software e strumenti gratuiti per il monitoraggio della larghezza di banda per analizzare l’utilizzo del traffico di rete

Altre informazioni sulla gestione dei dispositivi mobili

- Webopedia: cos’è Gestione dispositivi mobili?

- Techopedia: Mobile Device Management (MDM)

- Wikipedia: gestione dei dispositivi mobili

Immagine: la pila della famiglia iOS di Blake Patterson via Flickr. Licenza sotto CC BY-SA 2.0

traverso un hotspot wifi pubblico, i dati potrebbero essere intercettati e compromessi. È importante che i sistemi MDM includano la crittografia end-to-end per le comunicazioni mobili, al fine di garantire la sicurezza dei dati in transito.

Rischio di virus

I dispositivi mobili sono vulnerabili ai virus e ad altre minacce informatiche, proprio come i computer desktop. Tuttavia, i dispositivi mobili sono spesso meno protetti rispetto ai computer desktop, il che li rende un bersaglio facile per gli hacker. I sistemi MDM devono includere funzionalità di sicurezza avanzate, come la scansione antivirus e la protezione dalle minacce informatiche, al fine di proteggere i dispositivi mobili da virus e altre minacce informatiche.

Controllo di accesso

Il controllo di accesso è un altro problema critico per la sicurezza dei dispositivi mobili. I dipendenti potrebbero utilizzare i propri dispositivi mobili per accedere a informazioni riservate dellazienda, come dati finanziari o informazioni sui clienti. È importante che i sistemi MDM includano funzionalità di controllo degli accessi avanzate, come lautenticazione a due fattori e la gestione delle autorizzazioni, al fine di garantire che solo le persone autorizzate possano accedere alle informazioni riservate dellazienda.

In sintesi, la gestione dei dispositivi mobili è un problema critico per le aziende che impiegano dispositivi wireless. I sistemi MDM devono coprire i problemi di sicurezza, uso appropriato e controllo di accesso al fine di garantire lintegrazione sicura dei dispositivi mobili nella rete aziendale. La selezione del sistema MDM giusto è essenziale per garantire la sicurezza dei dati aziendali e la protezione contro le minacce informatiche.