Hai appena finito una laurea in informatica? Ti interessa cambiare lavoro? Potresti prendere in seria considerazione una carriera nella sicurezza informatica. Sebbene la maggior parte dei laureati in tecnologie siano ricercati in questi giorni, i professionisti della sicurezza informatica sono particolarmente richiesti. Sia il governo del Regno Unito che quello degli Stati Uniti stanno assumendo professionisti della sicurezza informatica. Il settore privato in entrambi i paesi e in molti paesi in tutto il mondo sta assumendo professionisti con le conoscenze e le competenze necessarie per aiutare a respingere le crescenti minacce alla sicurezza informatica.

Guarda anche: Corsi di hacking etici

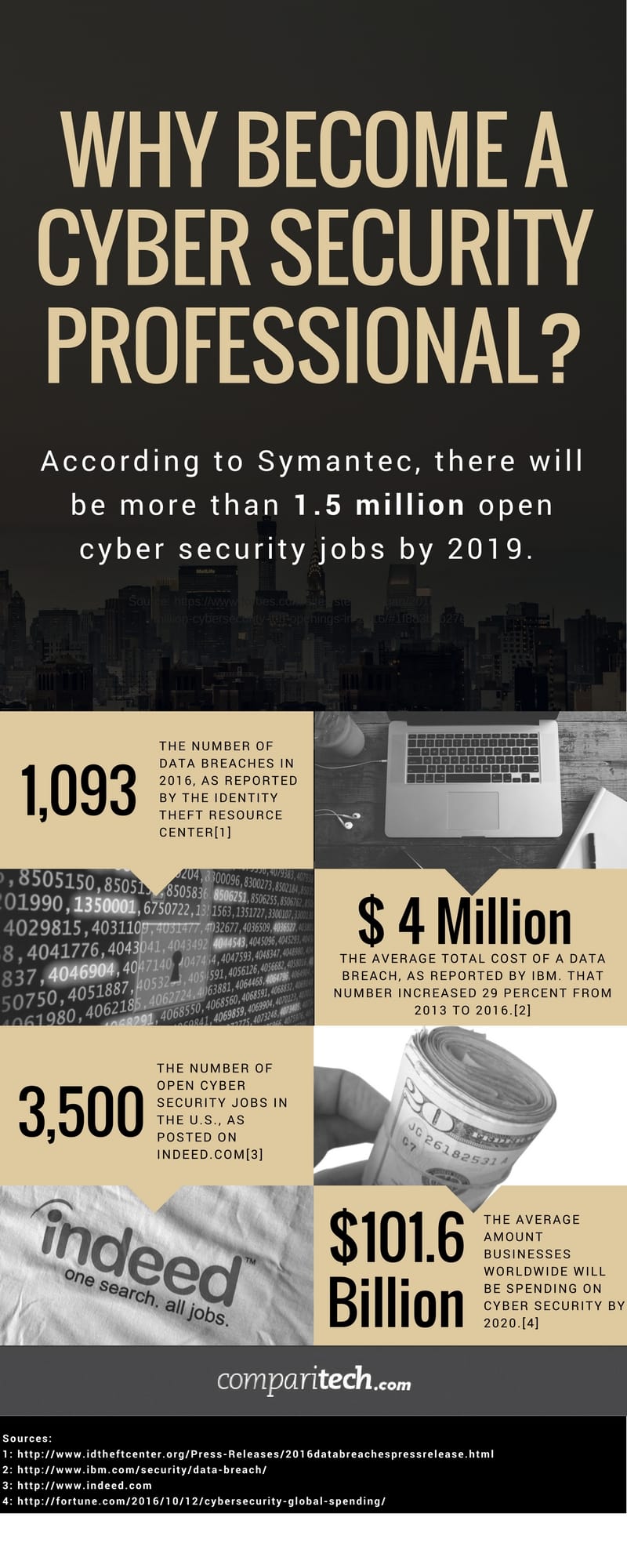

Perché la sicurezza informatica è un prezioso percorso professionale? Dai un’occhiata ai seguenti numeri:

Se sei vicino a laurearti o hai appena conseguito una laurea in informatica, potresti prendere in considerazione l’idea di cercare di ottenere il tuo primo lavoro nella sicurezza informatica. Il numero di posti di lavoro non occupati in questo settore continua ad aumentare, senza un calo prevedibile nell’immediato futuro. Ancora più importante, tuttavia, è il fatto che questo percorso di carriera ha già un milione di posti di lavoro non occupati. Le corporazioni, le imprese e i governi non sembrano riempire tutte le loro posizioni aperte. Questa è una tendenza preoccupante, soprattutto considerando il numero crescente di criminali informatici e la crescente minaccia del crimine informatico.

Se sei vicino a laurearti o hai appena conseguito una laurea in informatica, potresti prendere in considerazione l’idea di cercare di ottenere il tuo primo lavoro nella sicurezza informatica. Il numero di posti di lavoro non occupati in questo settore continua ad aumentare, senza un calo prevedibile nell’immediato futuro. Ancora più importante, tuttavia, è il fatto che questo percorso di carriera ha già un milione di posti di lavoro non occupati. Le corporazioni, le imprese e i governi non sembrano riempire tutte le loro posizioni aperte. Questa è una tendenza preoccupante, soprattutto considerando il numero crescente di criminali informatici e la crescente minaccia del crimine informatico.

Trovare il tuo primo lavoro nella sicurezza informatica dovrebbe essere abbastanza facile con così tanta domanda. Tuttavia, vorrai renderti attraente per i datori di lavoro prima di laurearti ed entrare nel mercato del lavoro. Il modo in cui ti prepari sarà anche influenzato dal tipo di lavoro di sicurezza informatica che stai cercando di intraprendere.

Lavori comuni di sicurezza informatica

Prima di fare domanda per i lavori di sicurezza informatica, è bene sapere cosa c’è là fuori per questa professione espansiva. I seguenti lavori sono i più comuni per i professionisti della sicurezza informatica che entrano nel campo, con gli stipendi medi (da Glassdoor, ITJobsWatch e PayScale) per ciascuno negli Stati Uniti e nel Regno Unito:

Architetto della sicurezza

Ruolo primario: Professionista della sicurezza di alto livello responsabile della pianificazione, della ricerca e della progettazione di una struttura di sicurezza implementata.

Salario mediano degli Stati Uniti: $ 119.000

Salario medio nel Regno Unito: £ 72.500

Responsabile della sicurezza delle informazioni

Ruolo primario: Sviluppa e fornisce programmi per la sicurezza delle informazioni e la privacy.

Salario mediano degli Stati Uniti: $ 89.000

Salario medio nel Regno Unito: £ 65.000

Ingegnere della sicurezza

Ruolo primario: Sviluppa e mantiene metodi che assicurano che i sistemi siano in grado di resistere ai disagi, anche in caso di catastrofi naturali.

Salario mediano degli Stati Uniti: $ 88.000

Salario medio nel Regno Unito: £ 52.500

Consulente di sicurezza

Ruolo primario: Fornisce ai clienti una valutazione dei bisogni per problemi di sicurezza del sistema informatico, concentrandosi sulle vulnerabilità e mirando a miglioramenti specifici.

Salario mediano degli Stati Uniti: $ 81.140

Salario medio nel Regno Unito: £ 47.099

cryptanalyst

Ruolo primario: Studia e trova punti deboli nei sistemi crittografici esistenti.

Salario mediano degli Stati Uniti: $ 76.470

Salario medio nel Regno Unito: Nessun dato

Analista di malware

Ruolo primario: Analizza come e perché funzionano diversi malware.

Salario mediano degli Stati Uniti: $ 75.000

Salario medio nel Regno Unito: £ 60.000

Specialista in sicurezza informatica

Ruolo primario: Si concentra sulla protezione dei sistemi definendo e impostando l’accesso ai privilegi, allocando risorse e impostando strutture di controllo.

Salario mediano degli Stati Uniti: $ 71.418

Salario medio nel Regno Unito: £ 60.000

Incident / Security Responder

Ruolo primario: Indaga sulle violazioni dei dati, i crimini informatici o altri incidenti relativi alla sicurezza.

Salario mediano degli Stati Uniti: $ 70.000

Salario medio nel Regno Unito: Nessun dato

Analista informatico forense

Ruolo primario: Utilizza gli strumenti disponibili per trovare dati su computer e altri dispositivi.

Salario mediano degli Stati Uniti: $ 68.671

Salario medio nel Regno Unito: £ 62.500

Sviluppatore di software di sicurezza

Ruolo primario: Utilizza diversi linguaggi di programmazione per sviluppare software specifici per la sicurezza.

Salario mediano degli Stati Uniti: $ 65.668

Salario medio nel Regno Unito: Nessun dato

Sapere in anticipo quali lavori potresti applicare per questioni. Sebbene la maggior parte delle professioni di sicurezza informatica richieda un insieme simile di competenze, la maggior parte avrà determinati requisiti iniziali che potrebbero non essere soddisfatti. Quando ciò accade, avrai probabilmente una delle due opzioni principali: acquisire le conoscenze necessarie prima di applicare o riconoscere la mancanza di formazione, ma applicare comunque.

La prima opzione potrebbe sembrare migliore, ma non saltare a troppe conclusioni qui. I lavori di sicurezza informatica sono ancora incredibilmente difficili da svolgere. Se un’azienda ritiene che tu abbia una buona base tecnica, potrebbe essere più che disposto ad assumerti per il lavoro e aiutarti a ottenere il resto delle competenze necessarie per svolgere pienamente tali compiti.

Se ti stai laureando in sicurezza informatica (in genere un Master), è probabile che tu abbia più opzioni di qualcuno che si sta laureando con una laurea in informatica più generale. Ci sono alcune differenze chiave in ciò che i diplomati della sicurezza informatica ottengono dai corsi che li distingue. In particolare, i laureati in sicurezza informatica possono avere maggiori probabilità di trovare lavoro come Analisti dell’intelligence e Ingegneri della sicurezza informatica dal semplice fatto di avere il tipo di istruzione che è più orientata verso quei lavori.

Conoscere la distinzione tra sicurezza di rete, sicurezza informatica e sicurezza delle informazioni

I lavori di sicurezza informatica coprono diverse aree di competenze chiave, ma sono tutt’altro che uguali. E quando ti candidi per il tuo primo lavoro nella sicurezza informatica (o uno che hai sempre tenuto d’occhio), potresti voler evitare di sembrare che non stai parlando del campo corretto. Vedrai che i campi di sicurezza relativi a computer e Internet sono dotati di molti titoli diversi: sicurezza di Internet, sicurezza di rete, sicurezza informatica, sicurezza delle informazioni. È facile supporre che siano tutte la stessa cosa, ma capire le sfumature tra di loro può farti avanzare più in alto nell’elenco dei potenziali candidati.

Sicurezza di rete e / o sicurezza informatica

Cisco, leader IT e di rete, afferma che la “sicurezza della rete” è “qualsiasi attività progettata per proteggere l’usabilità e l’integrità della rete e dei dati”. Tale protezione include sia Software e hardware soluzioni. È meglio pensare alla sicurezza della rete come agli sforzi di sicurezza progettati per aiutare a garantire che la rete sia forte dentro, e concentra i suoi sforzi per garantire che le “mura del castello” siano forti.

Secondo Cisco, la sicurezza della rete include tutti i seguenti tipi di misure e controlli:

- Controllo di accesso

- Software antivirus e antimalware

- Sicurezza delle applicazioni

- Analisi comportamentale

- Prevenzione della perdita dei dati

- Sicurezza e-mail

- firewall

- Sistemi di prevenzione delle intrusioni

- Sicurezza dei dispositivi mobili

- Segmentazione della rete

- Informazioni sulla sicurezza e gestione degli eventi

- VPN

- Sicurezza Web

- sicurezza wireless

Indubbiamente, tra le molte branche della sicurezza legate al computer, la sicurezza della rete è forse la più grande. E come potresti notare, mentre la sicurezza della rete si concentra principalmente sulle attività che si verificano all’interno della rete, è progettata per impedire agli attori malintenzionati di accedere a tali reti. Una grande attenzione per la sicurezza della rete è guardare al modo in cui le persone all’interno della rete lavorano e accedono alle informazioni o alle risorse. Dopotutto, non ha senso mettere in atto misure di sicurezza interne se qualcuno all’interno con accesso ai diritti lo sta dando via (o agendo contro la rete stessa).

Sicurezza informatica e sicurezza della rete può essere generalmente usato in modo intercambiabile. Tuttavia, potrebbe essere saggio non usare il termine informazioni di sicurezza riferendosi a quanto sopra.

Informazioni di sicurezza

Laddove la sicurezza della rete è più incentrata sulla prevenzione dall’accesso non autorizzato a una rete o dall’uso improprio di tale rete dall’interno, la sicurezza delle informazioni è focalizzata in modo più singolare sulla prevenzione delle informazioni nelle mani sbagliate. Abbastanza comprensibilmente, la sicurezza delle informazioni (spesso chiamata “infosec”) e la sicurezza della rete hanno molte sovrapposizioni. Ad esempio, parte dello stesso software utilizzato dai professionisti della sicurezza della rete verrà utilizzato anche dai professionisti della sicurezza delle informazioni.

Detto questo, i professionisti della sicurezza delle informazioni, che possono anche essere chiamati lavoratori della “sicurezza dei dati”, sono spesso preoccupati per l’acronimo C.I.A: Riservatezza, Integrità e Disponibilità dei dati. Per i professionisti di infosec, ciò significa che l’architettura di rete non è tanto importante in quanto si assicura che i dati all’interno di quella rete siano protetti, fattibili e accessibili agli utenti, nonché tenuti fuori dalle mani di persone che potrebbero abusarne. Pertanto, i professionisti di Infosec saranno molto più preoccupati di ciò che accade ai dati dopo una violazione dei dati e passeranno molto più tempo a preoccuparsi dei dati archiviati sui server.

Tutto sommato, tuttavia, la sicurezza informatica / sicurezza della rete e della sicurezza delle informazioni stanno diventando sempre più sotto lo stesso banner. Tuttavia, ci sono alcune differenze che potresti voler considerare quando cerchi un lavoro, poiché la maggior parte dei lavori di sicurezza richiederà eventualmente di specializzarti in alcune aree chiave. Proprio come qualsiasi altra area di studio, l’intero campo è un po ‘troppo ampio perché una persona possa facilmente diventare un esperto in tutti gli aspetti. Tuttavia, puoi concentrarti maggiormente sulla sicurezza dei dati o di più sulla sicurezza della rete come principale settore di competenza.

Come entrare nel settore della sicurezza informatica

Fonte: “Hackers” (1995), un film sugli hacker adolescenti.

Fonte: “Hackers” (1995), un film sugli hacker adolescenti.

Forse un malinteso con la sicurezza informatica è che le uniche persone assunte in questo settore erano ex hacker o coloro che cercavano nelle reti da quando erano in pannolini. Tuttavia, chiunque può entrare nella sicurezza informatica acquisendo la formazione e l’istruzione adeguate.

Percorso diretto: ottenere una laurea in un campo relativo al computer

Ovviamente no tutti i corsi di laurea in informatica ti aiuteranno a dare accesso immediato a un lavoro di sicurezza informatica. Health Informatics, ad esempio, è tecnicamente un campo relativo al computer. Ma a meno che tu non decida di puntare su un doppio maggiore o un minore nelle reti di computer, vendere quel grado a una società di sicurezza informatica potrebbe essere un po ‘difficile a meno che tu non abbia già altre competenze di rete e di sicurezza che hai sviluppato da solo.

Lauree informatiche e lauree in ingegneria informatica, in generale, sono la strada migliore. All’interno di questi due ambiti, troverai specializzazioni che ti aiuteranno a trovare diversi lavori di sicurezza informatica. Tra i migliori gradi che puoi guadagnare, che possono essere più o meno applicabili al tipo di lavori di sicurezza informatica sopra elencati, includono:

- Intelligenza artificiale

- Architettura e ingegneria informatica

- Sicurezza informatica e crittografia

- Scienze computazionali

- Reti di computer

- Database e recupero delle informazioni

- Scienza dell’informazione

- Programmazione

- Ingegneria software

- Ingegneria Hardware

- Sistemi simultanei, paralleli e distribuiti

Per coloro che continuano a conseguire una laurea, i corsi di valore possono includere, ma non solo, i seguenti esempi:

- Crittografia

- Reti di computer

- Sicurezza del software

- Sicurezza hardware

- Sicurezza delle informazioni e gestione dei rischi

- Strategie di sicurezza delle informazioni

- Sicurezza della rete e dei computer

- Tecnologia di integrazione di database, Internet e sistemi

- Programmazione in C

- Apprendimento automatico

- Software as a Service (SaaS)

- Ingegneria software

Per altri corsi, tra cui aree tematiche e corsi gratuiti, vai a Computer Science Online.

Secondo percorso: ottenere una laurea in sicurezza informatica

Se ti sei laureato con una laurea in informatica, ma vuoi ottenere una laurea più specializzata in sicurezza informatica, un programma di Master è una buona idea. Ancora più importante, se hai conseguito una laurea in un campo al di fuori dell’informatica o dell’ingegneria informatica, un programma di laurea potrebbe essere l’opzione migliore.

Pensa ai corsi di laurea magistrale simili alle scuole professionali professionali. Mentre i corsi di laurea forniscono alcune conoscenze di base che possono essere desiderabili per i datori di lavoro, quelli con un master in un campo specializzato sono spesso assunzioni più interessanti. Per la sicurezza informatica, anche se il tuo corso di laurea era fuori dal campo, un master in una sicurezza informatica può aiutarti a mettere il piede nella porta. Potrebbe essere necessario fornire ulteriori prove per il tuo skillset se sei entrato direttamente nel programma di un Master senza prima avere esperienza di lavoro, ma il grado ti aiuterà a ottenere più interviste e potenziali offerte di lavoro.

I corsi di laurea magistrale in sicurezza informatica sono abbastanza facili da trovare. I programmi online sono estremamente popolari, sebbene le lezioni di persona mantengano una maggiore reputazione, nonostante la crescita delle opzioni online anche in alcune istituzioni rispettate.

Terza rotta: ottenere un certificato di sicurezza informatica

Se il tempo e il denaro sono un limite per te, prendi in considerazione l’ottenimento di certificati di sicurezza informatica specializzati o quelli che sarebbero correlati al campo. I programmi di certificazione sono comuni quanto i corsi di laurea magistrale. Sebbene spesso si rivolgono a persone che già lavorano nella sicurezza informatica che sperano di ottenere diverse specializzazioni, sono generalmente aperte a chiunque per l’iscrizione.

Coloro che non hanno conoscenze di programmazione, sicurezza o networking possono trarre vantaggio dall’ottenimento di certificati diversi. Tuttavia, ciò potrebbe richiedere notevoli legature da parte tua. Questi programmi di certificazione di solito non hanno prerequisiti, ma la natura focalizzata sul laser di questi programmi può rendere più difficile tenere il passo per le persone con poca o nessuna esperienza. Tuttavia, esistono molti programmi che possono aiutare a costruire le conoscenze necessarie da zero.

Harvard, ad esempio, offre certificati di sicurezza informatica attraverso la sua Harvard Extension School online. I corsi includono protocolli di comunicazione e architetture di Internet; Sviluppo software sicuro; Hardware, software, reti, sicurezza e gestione; Sicurezza della rete applicata; Cloud Security; reti; Cyberspace e sicurezza internazionale; Secure Mobile Computing; Governance, minacce, conflitti, privacy, identità e commercio; e come valutare e comunicare i rischi nella sicurezza delle informazioni.

I programmi di certificazione, proprio come quelli di Harvard, in genere richiedono agli studenti di scegliere una selezione più piccola di classi per ottenere il certificato. Nel caso di Harvard, gli studenti sono tenuti a seguire due corsi per ottenere il certificato.

Certificati preziosi per i neofiti della sicurezza informatica

Se stai cercando il percorso del certificato come punto di ingresso, considera di ottenere una varietà di certificati dalla Computing Technology Industry Association (CompTIA) come un modo per sviluppare le tue conoscenze ed esperienze. CompTIA è un’organizzazione commerciale neutrale nel settore che offre certificati per una varietà di livelli di abilità. CompTIA offre programmi che possono aiutare i nuovi arrivati a costruire la cronologia dei certificati richiesta per ottenere una carriera nel settore.

I certificati CompTIA per i neofiti della sicurezza informatica includono:

- CompTIA A +: Un certificato fondamentale che copre le basi del computing e della rete.

- Fondamenti IT di CompTIA: Una base di base in rete e sicurezza informatica.

- Rete CompTIA +: Un programma di certificazione progettato per certificare le conoscenze sulla progettazione, configurazione e gestione delle reti cablate e wireless.

- CompTIA Security +: Il certificato fondamentale di sicurezza CompTIA relativo ai principi di sicurezza della rete e gestione dei rischi.

Altre certificazioni da considerare:

- Microsoft Technology Associate (MTA) nell’infrastruttura IT: L’MTA nell’infrastruttura IT è un buon punto di partenza per chiunque. Il programma di certificazione si concentra in particolare sulla creazione delle conoscenze preliminari necessarie per lavorare su infrastrutture desktop, server o cloud.

Certificati preziosi per coloro che hanno conoscenze di informatica, ingegneria e networking

Se hai già qualche conoscenza o esperienza nel campo dell’informatica, della rete o della sicurezza, i seguenti certificati potrebbero essere ciò che stai cercando per entrare nel settore della sicurezza informatica:

- CEH: Hacker etico certificato: Un certificato che si concentra sull’uso di metodi di infiltrazione per testare la forza dei sistemi di sicurezza. Il certificato CEH può essere ottenuto da più fonti, tra cui il Consiglio internazionale dei consulenti e-commerce o il Consiglio CE e l’Istituto Infosec.

- Tecnico Cisco Certified Entry Network (CCENT). Questa certificazione Cisco è stata approfondita rispetto a CompTIA Network +. È noto per essere difficile, ma può fornire a qualcuno le conoscenze preliminari un vantaggio quando si tratta di applicazioni di lavoro per la sicurezza informatica. Cisco fornisce direttamente questa certificazione.

- Professional Information Systems Security Professional (CISSP). Amministrato dal Centro indipendente per la sicurezza e l’educazione informatica (precedentemente ISC2), il CISSP è una delle certificazioni infosec più rispettate. Il certificato si concentra su sicurezza e gestione dei rischi, sicurezza delle risorse, ingegneria della sicurezza, sicurezza delle comunicazioni e della rete, gestione delle identità e degli accessi, valutazione e test della sicurezza, operazioni di sicurezza e sicurezza dello sviluppo del software. Questi sono considerati il corpo comune di conoscenza per i professionisti della sicurezza informatica. ISC2 fornisce direttamente questa certificazione. Una laurea di 4 anni in informatica o ingegneria informatica può essere utilizzata come deroga per bypassare l’esperienza lavorativa minima di 5 anni normalmente richiesta.

- Cisco Certified Networking Associate (CCNA). Cisco offre una serie di certificati rivolti a coloro che hanno abbastanza esperienza per consentire specializzazioni molto specifiche. I certificati CCNA sono offerti in cyber op, routing e switching, sicurezza e molte altre aree chiave. Il vantaggio di questi certificati è che non ci sono prerequisiti, sebbene l’acquisizione del certificato possa essere difficile per coloro che non hanno precedenti esperienze nell’informatica. Cisco offre questi certificati direttamente.

Chi sta assumendo professionisti della sicurezza informatica?

Mentre la maggior parte delle grandi aziende e molte organizzazioni governative assumono continuamente professionisti della sicurezza informatica, alcuni dei più importanti includono:

Booz Allen Hamilton

BAE Systems

Lockheed Martin

Leidos

Northrup Grumman

ManTech

Raytheon

Microsoft

Google

Mela

Agenzia di sicurezza nazionale degli Stati Uniti (NSA)

Symantec

Barclays

… e altro ancora!

Molte delle aziende più grandi si rivolgono anche ai neolaureati e ai lavori di costruzione della carriera. Questi spesso inizieranno con uno stipendio più basso, ma avranno il vantaggio di una maggiore formazione sul posto di lavoro per aiutare i nuovi dipendenti a acquisire le competenze necessarie all’azienda.

Alcune aziende e organizzazioni offrono borse di studio

Non ancora addestrato alla sicurezza informatica? La necessità di nuovi professionisti è così grande, alcune aziende e molte organizzazioni indipendenti offrono borse di studio a chiunque voglia lavorare nel settore.

Borse di studio notevoli per tutti gli studenti:

- Cisco ha aperto un programma nel 2023 che si è riempito quasi immediatamente. La società ha offerto borse di studio per 10 milioni di dollari a coloro che desiderano intraprendere uno studio di 3 corsi sulla sicurezza informatica. La società promette di riaprire il programma nel 2023 per i nuovi candidati.

- La National Security Agency offre borse di studio generose ai laureandi attraverso il suo programma di borse di studio educativo Stokes. Chi partecipa a questo programma deve frequentare corsi di laurea in informatica o ingegneria informatica e deve accettare di lavorare per l’NSA dopo il completamento.

- Il Center for Cyber Safety and Education (ex Fondazione ISC) ², offre una gamma di borse di studio per diversi gruppi, tra cui diverse borse di studio specifiche per le donne che scelgono di entrare nel campo. L’organizzazione fornisce anche borse di studio a studenti laureati. Queste borse di studio sono parzialmente finanziate da Raytheon, che assume molti laureati in sicurezza informatica.

- L’Ufficio per la gestione del personale degli Stati Uniti offre un programma di borse di studio per servizi per studenti universitari e laureati che intendono lavorare per il governo federale. Questo programma copre sia i costi del college che paga uno stipendio.

- La scienza matematica & La borsa di studio Research for Transformation (SMART) è un’opzione interessante per diversi motivi. In primo luogo, viene rilasciato dal Dipartimento della Difesa degli Stati Uniti per chiunque persegua un diploma STEM o un corso di laurea, comprese le scienze informatiche e le scienze dell’informazione. Il programma accetta anche candidati da numerosi alleati statunitensi vicini: Australia, Canada, Nuova Zelanda e Regno Unito. I candidati prescelti devono essere disposti ad accettare un lavoro che lavora per il Dipartimento della Difesa dopo la laurea.

- Microsoft offre borse di studio per studenti universitari che perseguono lauree in informatica, ingegneria informatica o campi STEM relativi a uno di questi due. La borsa di studio copre parte delle lezioni per un anno accademico ed è aperta a studenti negli Stati Uniti, in Canada e in Messico.

Borse di studio importanti per donne e minoranze:

- Diverse organizzazioni (ASCA, Hewlett-Packard, Symantec) si uniscono per fornire alle donne interessate borse di studio per le donne che studiano la sicurezza delle informazioni. Questa borsa di studio è progettata per fornire fino a $ 10.000 per candidato accettato a copertura dei costi di studio e di inserimento in professioni di sicurezza informatica.

- Google offre il loro programma di studiosi di donne tecnologiche per le donne interessate alle carriere tecnologiche. Ciò include la sicurezza informatica o la sicurezza delle informazioni. Il programma è aperto ai candidati che si identificano come donne e vivono in Nord America (Stati Uniti, Canada), Europa, Medio Oriente, Africa e Asia-Pacifico.

- L’organizzazione Women in Defense offre la borsa di studio HORIZONS per le donne che desiderano intraprendere una carriera nelle agenzie di sicurezza o di difesa nazionali. Questo è progettato per coprire tutte le donne che vogliono ottenere una laurea in sicurezza informatica e che intendono lavorare per un’agenzia di difesa.

- IBM e American Physical Society offrono un programma di tirocinio per donne e minoranze sottorappresentate. Pur non essendo una borsa di studio, questi sono stage retribuiti per lavorare per IBM mentre uno studente universitario e acquisire una preziosa esperienza nel processo.

- La Society of Women Engineers offre diverse borse di studio per donne che perseguono titoli STEM. Ciò include informatica e ingegneria informatica, sicurezza informatica e titoli relativi alla sicurezza delle informazioni. Nel 2016, l’organizzazione ha offerto $ 750.000 in borse di studio nuove e rinnovate.

- Gli studenti neri che lavorano in una laurea STEM e frequentano una HBCU possono acquisire una borsa di studio dal Fondo di sviluppo per gli studenti neri in scienza e tecnologia. Le borse di studio sono di persona solo attraverso le HBCU elencate sul sito Web e richiedono uno screening di persona.

Esistono anche più borse di studio. Molte aziende sono disposte a sostenere i costi per coloro che desiderano lavorare per loro dopo la laurea. Ciò potrebbe richiedere di contattare direttamente un’azienda e informarsi su tali opportunità. Tuttavia, la diligenza è generalmente richiesta anche con la grande richiesta di professionisti della sicurezza informatica.

Borse di studio aggiuntive possono essere individuate utilizzando i principali database di borse di studio, come i seguenti:

- BigFuture.com

- Fastweb.com

- Petersons.com

- Scholarships.com

- StudentScholarshipSearch.com

Rimani attivo nella Cyber Security Community

La comunità della sicurezza informatica non è solo vasta, ma continua a crescere ogni giorno. Diventare un partecipante attivo non solo ti aiuterà a tenere il passo con questo settore in rapida evoluzione, ma ti aiuterà a trovare un lavoro. Uno scrittore di Comparitech, Lee Munson, si è fatto strada nel campo della sicurezza informatica tenendo un blog attivo, pubblicando su LinkedIn e seguendo da vicino i leader del settore. Puoi leggere di più sul suo viaggio qui.

Le dimensioni del settore significano che esiste un numero molto elevato di blogger personali, siti Web rivolti all’industria, forum e altri spazi web. Ecco alcuni dei posti migliori sul web per i neofiti della sicurezza informatica, suddivisi per categoria.

Blog interessanti

Darkreading.com

Uno dei siti Web di sicurezza informatica più quotati sul web, Dark Reading si concentra su tutti gli aspetti della sicurezza informatica, con particolare attenzione agli attacchi, sicurezza delle app, sicurezza del cloud, perdite di dati, privacy e molto altro. Seguili su Twitter @DarkReading.

Krebsonsecurity.com

Digital Guardian chiama Brian Krebs un “nome familiare nella sicurezza delle informazioni”. Le classifiche del suo sito e la maggior parte dei professionisti dell’informatica probabilmente concorderebbero. Krebs ha lavorato per The Washington Post per oltre un decennio e autore di oltre 1.300 articoli per il loro blog Security Fix. Puoi seguirlo su Twitter @briankrebs.

Threatpost.com

La società di sicurezza Kaspersky gestisce il proprio sito Web di notizie sulla sicurezza informatica chiamato Threat Post. Considerando che questo proviene direttamente da Kaspersky, non dovrebbe sorprendere il fatto che il sito sia molto popolare all’interno della comunità della sicurezza. Puoi seguirli su Twitter @threatpost.

Andrewhay.ca

Andrew Hay è responsabile senior per la ricerca sulla sicurezza & Evangelista presso Open DNS. Offre la sua visione e anni di esperienza sul suo blog. Puoi seguirlo su Twitter @andrewsmhay.

Schneier.com

L’esperto di crittografia Bruce Schneier è molto rispettato nel settore della sicurezza informatica. Il suo blog, Schneier on Security, ha goduto di 10 anni di crescita, concentrandosi in particolare su questioni di sicurezza e privacy importanti per l’industria e i consumatori. Schneier è Chief Technology Officer di IBM Resilient, una società di risposta agli incidenti. Seguilo su Twitter @schneierblog.

Emergentchaos.com

I divertenti blogger di Emergent Chaos offrono un po ‘di intrattenimento al valore educativo di questo blog. I nuovi arrivati nel settore potrebbero trovare molto utile seguire i post qui e persino scavare tra vecchi post su vari argomenti della sicurezza informatica.

Elie.net

A capo del team di risposta agli abusi di Google, Elie Bursztein è un giovane ma talentuoso professionista della sicurezza informatica con un tocco un po ‘eccentrico. Bursztein è un hacker etico che lavora con Google per aiutare a inventare nuovi modi per prevenire gli attacchi informatici. I suoi post sul blog spesso si concentrano sul suo lavoro. Puoi seguirlo su Twitter @elie.

Grahamcluley.com

Graham Cluley ha il dito sul polso dell’industria dell’infosec. Spesso tratta innanzitutto argomenti importanti relativi alla sicurezza informatica e alla privacy, rendendolo una fonte di riferimento per coloro che stanno al passo con ciò che sta accadendo nel settore. Puoi seguirlo su Twitter all’indirizzo @gcluley.

Elearnsecurity.com

I nuovi arrivati possono rivolgersi a eLearnSecurity non solo per rispolverare il proprio know-how IT, ma anche per ottenere una buona conoscenza del settore. eLearnSecurity mantiene un blog attivo con post che dovrebbero aiutare i nuovi arrivati a capire bene cosa sta succedendo nella sicurezza informatica. La maggior parte dei post si concentra internamente sui prodotti e sui servizi di eLearnSecurity, ma molti forniranno comunque valore per le parti interessate. Puoi seguirli su Twitter @elearnsecurity.

Nakedsecurity.sophos.com

La società di sicurezza informatica Sophos offre un blog focalizzato sul settore che rappresenta una buona fonte sia per i neofiti che per i professionisti. Il blog Naked Security è un ottimo modo per stare al passo con le ultime preoccupazioni e problemi che si verificano nell’ambito della sicurezza informatica, perfetto per prima di iniziare la prima intervista. Puoi seguirli su Twitter @NakedSecurity.

Forum utili

/ R / netsec

Questa community Reddit per i professionisti della sicurezza di Internet è un’ottima fonte, soprattutto per chi è in cerca di lavoro. / r / netsec pubblica spesso thread di assunzione per coloro che sono alla ricerca di lavoro e per coloro che stanno assumendo o conoscono aziende che assumono professionisti della sicurezza di Internet. Questa community ha oltre 180.000 abbonati.

/ R / netsecstudents

Un ottimo posto per tutti gli studenti universitari o studenti laureati, o anche per auto-studenti, questo subreddit è progettato per coloro che hanno appena iniziato nel settore della sicurezza di Internet. Questo subreddit ha solo circa 20.000 abbonati, quindi è un po ‘meno attivo, ma pieno di buone discussioni e moderatori utili. È utile come strumento per trovare da dove iniziare con la sicurezza della rete.

/ R / asknetsec

Un altro ottimo punto di partenza per i nuovi arrivati, questo forum Reddit è progettato proprio per quello che il nome suggerisce: fare domande sulla sicurezza della rete. Scoprirai che la comunità un po ‘piccola è molto amichevole e un ottimo posto dove andare per un consiglio.

/ R / sicurezza

Una pagina simile a, ma più piccola di, / r / netsec. Una buona, piccola comunità con una buona dose di attività focalizzata su notizie e discussioni sulla sicurezza informatica.

Stack Exchange Information Security

Stack Exchange è un ottimo posto con un numero limitato di comunità. Una di queste comunità riguarda la sicurezza delle informazioni. Stack Exchange funziona in modo diverso rispetto a Reddit, sebbene sia ancora una comunità abbastanza aperta. Poni domande, ottieni risposte e trova le risposte migliori votate in alto. Puoi facilmente navigare, ma puoi anche impegnarti per ottenere informazioni preziose.

Forum di hack

Hack Forums è un sito Web di forum progettato attorno all’hacking, con un’enfasi speciale sul cappello bianco o sull’hacking etico. Chiunque sia interessato all’hacking etico, alla sicurezza e alle vulnerabilità del software dovrebbe trascorrere un po ‘di tempo qui a leggere post sul forum e discussioni.

Tieniti aggiornato con notizie e concetti sulla sicurezza informatica

La sicurezza informatica è un campo in continua evoluzione. Anche i professionisti più noti del settore si tengono aggiornati con le ultime notizie e importanti pubblicazioni che aiutano a definire il campo. Come nuovo arrivato nel settore, vorrai assicurarti di essere anche ben istruito sui concetti principali e mantenere un flusso costante di conoscenza mentre il settore cambia.

Notevoli mailing list e newsletter

US-CERT

Il team statunitense di pronto intervento informatico fornisce mailing list che aiutano a mantenere aggiornati i professionisti del settore. Gli elenchi includono avvisi su problemi di sicurezza, vulnerabilità e exploit, bollettini su vulnerabilità e patch, suggerimenti su problemi di sicurezza comuni e attività in corso nel settore. Le persone fisiche possono iscriversi tramite feed RSS.

Newsletter SANS Institute

L’istituto di formazione sulla sicurezza informatica SANS fornisce diverse newsletter per aiutare i lettori a rimanere informati sui problemi di sicurezza informatica. Le loro newsletter includono OUCH !, progettato per utenti comuni; @RISK, che copre nuovi rischi e vulnerabilità; e SANS Newsbites, una sintesi dei principali titoli della sicurezza informatica delle ultime due settimane.

Def Con

Def Con non è un singolo elenco, ma un sito Web che è possibile utilizzare per trovare un gran numero di diversi elenchi di sicurezza informatica. Def Con fornisce informazioni dettagliate su ciascuna mailing list, inclusi volume e frequenza.

Focus sulla sicurezza

Come Def Con, Security Focus fornisce un ampio elenco di mailing list di sicurezza interessanti e utili. L’elenco completo non è ben organizzato, sebbene venga regolarmente aggiornato.

Consapevolezza della sicurezza

Sebbene sia un piccolo elenco, Security Awareness fornisce mailing list infosec eccellenti e di alta qualità. Le liste sono semplici da iscrivere via e-mail.

Libri importanti e notevoli

Cracking the Coding Interview

Di Gayle Laakmann McDowell

Un best-seller per gli ingegneri del software che cercano di ottenere il loro primo lavoro, questa è una lettura importante per tutti i potenziali ingegneri del software di sicurezza. McDowell copre il processo sia come qualcuno che ha attraversato il processo come intervistato che come intervistatore.

RTFM: Red Field Field Manual

Di Ben Clark

Considera questo libro come il tuo migliore amico se sei diretto all’hacking etico o alla sicurezza informatica in generale. Il Red Field Field Manual fornisce un valido riferimento per la sintassi Linux e Windows, inclusi gli strumenti, i valori, la sintassi e gli script più difficili da ricordare.

BTFM: Blue Field Field Manual

Di Alan J. White

Simile alla RTFM, la BTFM è progettata per le persone che lavorano all’interno del NIST Cybersecurity Framework e si concentra sui cinque principi fondamentali: identificazione, protezione, rilevazione, risposta e recupero. Il libro è per chiunque desideri informazioni pratiche su come gestire gli incidenti di sicurezza informatica e dovrebbe essere considerato essenziale per chiunque voglia lavorare come soccorritore di incidenti.

Hacking: The Art of Exploitation

Di Jon Erickson

Questo libro indispensabile aiuta a guidare chi ha una certa conoscenza della sicurezza attraverso il processo di hacking. Il libro si concentra sul processo di pensiero dietro l’hacking, con alcuni metodi pratici di hacking per una varietà di scopi diversi.

Dati e Golia: le battaglie nascoste per acquisire i tuoi dati e controllare il tuo mondo

Di Bruce Schneier

Bruce Schneier ha diversi libri disponibili. Ciò include la sua esplorazione delle minacce informatiche nel mondo moderno. Questo libro fornisce una buona base per i professionisti della sicurezza informatica che desiderano acquisire una comprensione più ampia delle minacce informatiche in corso a privati e aziende.

Black Hat Python: programmazione Python per hacker e pentesters

Di Jason Seitz

L’hacking Python è tra i metodi di hacking più comuni. In quanto tale, il libro di Jason Seitz è un primer perfetto per i professionisti della sicurezza delle informazioni e della rete, nonché per chiunque sia interessato a un futuro di hacking etico.

L’arte dell’intrusione: le storie vere dietro gli exploit di hacker, intrusi e ingannatori

Di Kevin D. Mitnick

Sebbene presentato attraverso una visione fittizia, Kevin Mitnick aggiunge nella sua esperienza di hacking per presentare scenari reali di hacking. Il suo libro si concentra su come appare l’hacking da entrambi i lati della recinzione e su come le vittime avrebbero potuto impedire gli hack.

Giorno medio di un professionista della sicurezza informatica

Che aspetto ha un giorno per un professionista della sicurezza informatica? Sebbene possa variare in base alla tua specializzazione, ecco cosa può fare il tuo tipico professionista della sicurezza informatica in un determinato giorno:

Revisione degli standard di sicurezza

Un buon periodo di tempo per un professionista della sicurezza informatica potrebbe consistere nella revisione di standard e impostazioni di sicurezza. Ciò potrebbe comportare anche la revisione di eventuali segnalazioni di incidenti e il controllo delle reti per attività sospette.

Revisione dell’architettura di sicurezza

Se sul fronte della sicurezza tutto sembra a posto, i professionisti della sicurezza informatica possono dedicare buona parte della giornata a rivedere l’architettura consolidata. Ciò può includere la ricerca di luoghi in cui l’attuale architettura è vulnerabile e la revisione delle strategie di mitigazione.

Analisi costante

Uno dei compiti chiave di un professionista della sicurezza informatica è capire come si presenta effettivamente una minaccia prima, durante e dopo che si è verificata. Potresti sentirti parlare di casi in cui le aziende hanno subito violazioni della sicurezza che non hanno scoperto per giorni, settimane o addirittura mesi. Ciò può accadere quando i professionisti che hanno assunto non sono riusciti a riconoscere completamente gli incidenti che esistono. Gran parte del lavoro di un professionista della sicurezza informatica è stare al passo con il tipo di minacce che possono verificarsi, che aspetto hanno e sapere come fermarle quando si verificano.

Test regolari

Poiché i professionisti della sicurezza informatica sono spesso chiamati a “pensare come un hacker”, ciò significa anche mettere alla prova i propri sistemi. I professionisti della sicurezza possono trascorrere un po ‘di tempo alla ricerca di difetti cercando di sfondare le proprie reti sicure e quindi lavorando per risolvere le vulnerabilità quando vengono scoperte.

Non ci sono reali da 9 a 5

I compiti di un professionista della sicurezza raramente si adattano perfettamente a un programma 9-5. Poiché le minacce informatiche possono verificarsi in qualsiasi momento del giorno o della notte, i professionisti della sicurezza sono spesso chiamati a lavorare a tutte le ore. Molte aziende assumeranno più professionisti per lavorare a orari diversi, in effetti, in modo da creare una forza lavoro di sicurezza di 24 ore.

“Cyber Security – Cyber Crime” di Blue Coat Photos concesso in licenza in base a CC BY 2.0

Mi sembra unottima idea considerare una carriera nella sicurezza informatica dopo aver conseguito una laurea in informatica. È un settore in cui la domanda di professionisti è in costante aumento, sia nel settore pubblico che privato, in molti paesi del mondo. Inoltre, il numero di posti di lavoro non occupati in questo settore continua ad aumentare, il che lo rende un percorso professionale molto prezioso. È importante prepararsi bene per entrare nel mercato del lavoro, scegliendo il percorso di formazione più adatto alle proprie esigenze e cercando di acquisire le competenze e le conoscenze richieste dal mercato. Ci sono molte opportunità di lavoro nella sicurezza informatica, come architetto della sicurezza, responsabile della sicurezza delle informazioni e ingegnere della sicurezza, con stipendi medi molto interessanti. Inoltre, è importante rimanere aggiornati sulle ultime notizie e concetti sulla sicurezza informatica, partecipando alla comunità della sicurezza informatica attraverso blog, forum e newsletter.