A internet é a rede de comunicação mais usada já construída. É usado por milhões de humanos e máquinas a cada segundo do dia. Há coisas boas e ruins acontecendo na internet e, entre as coisas ruins, há tentativas contínuas de enganar pessoas inocentes com seu dinheiro ou identidade..

De fato, sempre que houver uma pequena oportunidade de ganhar dinheiro fácil, você pode ter certeza de que os criminosos estão prontos para atacar. A internet traz muitas oportunidades e os fraudadores parecem estar esperando em todos os cantos virtuais com as mais recentes fraudes online.

Embora algumas formas de fraude na Internet tenham se tornado muito sofisticadas, mesmo algumas das peças mais antigas e menos avançadas ainda funcionam. Se as pessoas souberem mais sobre os tipos de fraudes que estão ocorrendo e o que procurar, esperamos evitar que pelo menos algumas pessoas sejam enganadas com o dinheiro suado..

Abordamos alguns tipos específicos de golpes em várias postagens dedicadas, mas aqui ofereceremos um resumo de muitos dos golpes comuns da Internet atualmente em operação.

Palavras-chave: Estatísticas e fatos sobre cibercrime

Aqui está nossa lista de mais de 70 golpes on-line comuns que você deve conhecer:

Golpes baseados em email

Os golpes por email são um tipo de fraude online. Embora seja verdade que uma oferta fraudulenta possa ser inventada em quase todas as histórias, existem alguns contras “testados e comprovados” que parecem surgir repetidamente ao longo do tempo, como fraude de taxa avançada, fraude de pagamento e trabalho com fraudes domésticas, entre outros.

Os traços gerais tendem a permanecer os mesmos, mas os detalhes desses tipos de fraude on-line mudam com o tempo. Existem recursos para acompanhar os golpes em constante mudança e as medidas a serem tomadas para se defender contra eles.

O email é um formato extremamente popular para muitos golpes comuns da Internet, pelo simples fato de ser tão barato e fácil de executar. Você pensaria que os golpistas já teriam refinado sua abordagem, mas muitos e-mails fraudulentos são mal escritos e fáceis de detectar. No entanto, alguns são mais sofisticados e as pessoas ainda perdem muito dinheiro com golpes por email todos os anos.

Veja também: Como criptografar email

Fraude de taxa avançada

O esquema de fraude com taxas avançadas tem muitas variações e pode alegar que você é beneficiário de algum dinheiro da propriedade, ganhou na loteria ou tem uma conta bancária antiga da qual se esqueceu..

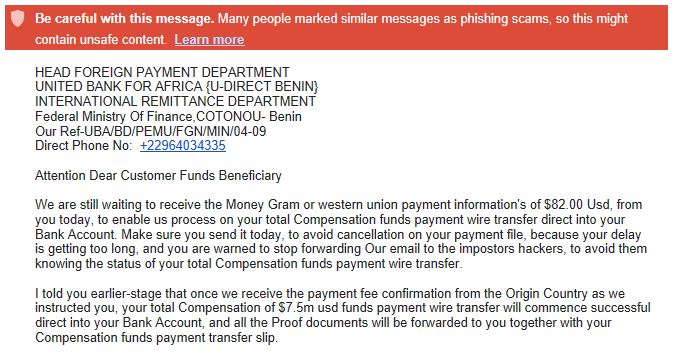

Um golpe que solicita uma taxa nominal de US $ 82 em troca de uma suposta soma de US $ 7,5 milhões.

Um golpe que solicita uma taxa nominal de US $ 82 em troca de uma suposta soma de US $ 7,5 milhões.

Qualquer que seja o assunto, o e-mail está solicitando que você envie uma taxa antecipadamente antes de receber o que foi prometido.

Embuste nigeriano (embuste nigeriano 419)

O golpe nigeriano é uma variação do golpe de taxa avançada, mas merece seu próprio lugar, pois tem sido tão prevalente. Os e-mails normalmente prometem grandes recompensas por ajudar os “funcionários do governo” a transferir dinheiro para uma instituição financeira dos EUA, com taxas iniciais necessárias. O golpe começou na Nigéria e viola o código penal 419 no país, então é frequentemente chamado de golpe 419 nigeriano..

Fraude de caridade

Golpes de caridade simplesmente brincam com as emoções das vítimas para convencê-las a entregar doações a instituições e instituições de caridade falsas. Os sujeitos podem incluir filhotes em perigo ou em esforços de socorro. Os e-mails geralmente incluem alguma desculpa para o motivo da urgência e podem incluir links para sites com aparência legítima. Além de enviar dinheiro, as vítimas podem estar entregando o cartão de débito ou os detalhes do cartão de crédito aos ladrões.

Golpes de trabalho em casa

Trabalhar em casa tem muitos empates e é um dos principais objetivos do estilo de vida de muitas pessoas. Os golpistas aproveitam os sonhos desses pretensos trabalhadores remotos, atraindo-os com oportunidades fantásticas, mas com realismo, de trabalho em casa. A pegada? Eles só precisam enviar uma transferência bancária ou ordem de pagamento adiantada para pagar por alguns equipamentos ou materiais educacionais antes que possam começar, mas eles nunca chegam e não há trabalho real.

Conta cancelada

Alguns golpistas passam bastante tempo criando e-mails com aparência oficial de provedores de serviços respeitáveis. Eles informam ao alvo que a conta está prestes a ser suspensa e que precisam fornecer informações para mantê-la aberta. O email pode incluir um link para um site de phishing solicitando credenciais de login e detalhes de cobrança para garantir a “continuação do serviço”.

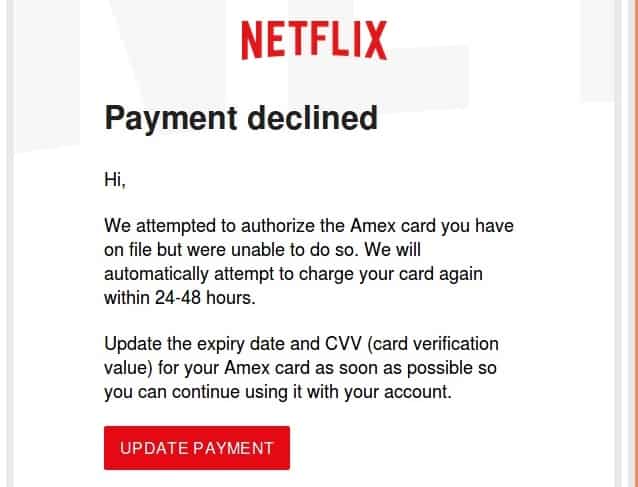

Uma seção do email da Netflix. (Fonte: Mailguard)

Uma seção do email da Netflix. (Fonte: Mailguard)

Os clientes da Netflix foram atingidos recentemente por esse golpe.

Fraude do CEO

Este é mais direcionado às empresas. O golpista identifica a pessoa dentro de uma empresa que tem controle sobre os fundos. Eles então se apresentam como alguém com autoridade como o CEO e solicitam que o dinheiro seja transferido para uma conta especificada. Com todas as informações disponíveis no LinkedIn atualmente, é bastante fácil para os fraudadores identificarem quem deve ser o alvo e apresentar histórias convincentes (veja também: caça às baleias).

Esse tipo de phishing requer alguma preparação, pois o fraudador precisa agir de maneira convincente, como o executivo que ele ou ela pretende ser. O fraudador entrará em contato com alguém na empresa que tenha autoridade para mover dinheiro e instruirá a pessoa a transferir fundos para o fraudador.

Assim como acontece com a maioria dos golpes de phishing, o phishing do CEO é mais eficaz quando há um senso de urgência ou emocionalismo aplicado à solicitação. Portanto, muitos phishers de CEO se concentrarão nos novos membros do departamento financeiro na esperança de que a pessoa ainda não conheça todas as salvaguardas que possam estar em vigor para impedir que o golpe funcione..

Leia mais sobre fraude do CEO aqui.

Cartões de felicitações

O golpe de cartão muito simplista pode ser usado para infectar seu computador com malware. O email é um cartão de felicitações (cartão eletrônico) de um amigo ou membro da família e incentiva você a clicar em um link. Depois disso, o malware é baixado e instalado automaticamente no seu sistema.

Fraude de afinidade

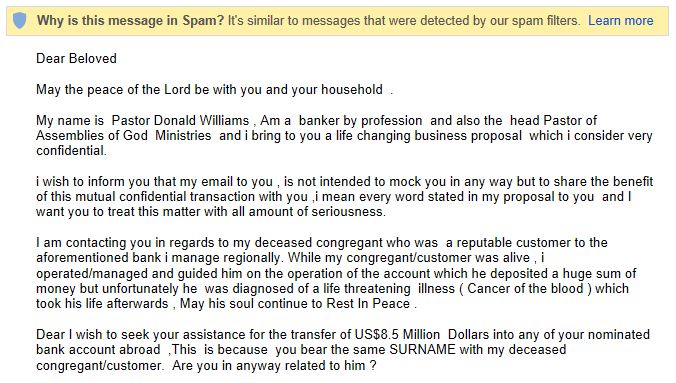

Fraude de afinidade refere-se a quando alguém usa um interesse ou crença comum, como a religião, para atrair você. Freqüentemente acontece pessoalmente, especialmente em comunidades religiosas, mas também pode ser realizado por e-mail..

O e-mail acima usa fé para tentar ligar o leitor e convencê-lo de que é legítimo.

Empréstimo bancário garantido ou cartão de crédito

Nesta abordagem sobre o esquema de taxas avançadas, você é informado de que está pré-aprovado para um empréstimo ou cartão de crédito, mas que só precisa pagar algumas taxas de processamento. Pode ser uma quantia pequena, mas os fraudadores podem estar procurando mais informações da conta bancária do que o próprio dinheiro.

Provedor de serviço

Esse geralmente é direcionado para empresas e envolve um e-mail contendo uma fatura para serviços que soem legítimos. Um senso de urgência é usado para convencer o destinatário de que ele precisa pagar imediatamente ou corre o risco de transferir o caso para uma agência de cobrança.

Golpe de compensação de fraude

Sim, acredite ou não, este aparece regularmente em pastas de spam. O e-mail explica que o remetente está coordenando alguma compensação pelas vítimas de fraude, e o nome do destinatário está em uma lista de vítimas.

Você só precisa enviar alguns dados pessoais antes de começar a receber sua compensação.

Fraude com idosos

Embora muitos tipos de fraude na Internet possam atingir praticamente qualquer pessoa com acesso a um computador, muitos são criados especificamente para os idosos. Os idosos geralmente são alvos de roubo de identidade, pois são percebidos como mais suscetíveis a certos golpes. Aqui estão algumas das formas mais comuns de fraude mais antiga, mas você pode descobrir mais sobre como detectar e relatar essas fraudes em nosso artigo sobre fraudes mais antigas.

Golpes de investimento

As pessoas idosas que procuram investir geralmente procuram projetos lucrativos de curto prazo para complementar sua renda de aposentadoria. Golpes de investimento simplesmente prometem retornos fantásticos para que os idosos entreguem seu dinheiro.

Regimes de seguros

O golpe do seguro parte do pressuposto de que os idosos podem estar menos focados no que têm agora e mais no que deixarão para os entes queridos. Esse tipo de esquema pode envolver um telefonema ou e-mail convencendo os idosos de que precisam de uma apólice de seguro de vida ou anuidade. Muitas vezes, a empresa de seguros é completamente formada, mas os golpes de seguro são, às vezes, realizados por agentes legítimos, incluindo um que foi pego várias vezes.

Golpes de saúde

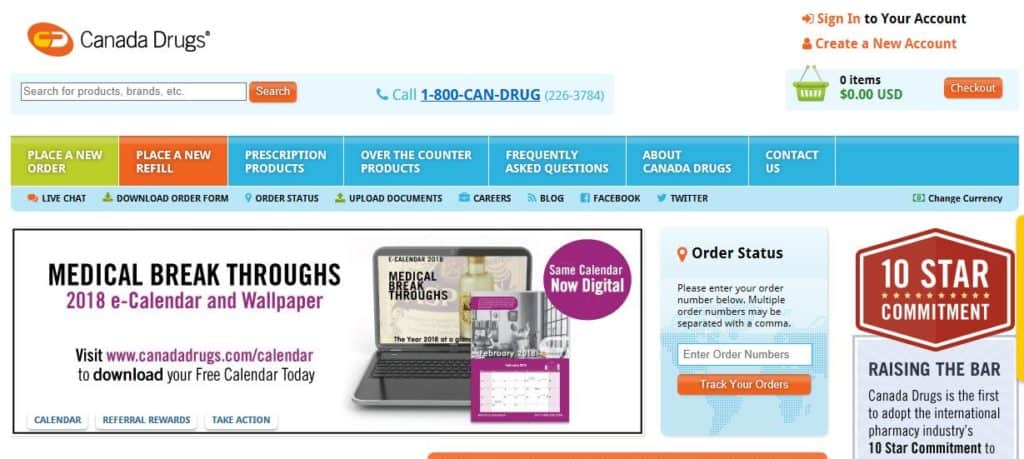

À medida que as pessoas envelhecem, a saúde tende a se deteriorar mais e a necessidade de medicamentos prescritos pode se tornar cara. Muitas farmácias on-line entraram para oferecer medicamentos e outros cuidados de saúde a preços inferiores à média. O problema é que a maioria desses sites não opera dentro da lei ou segue práticas padrão. Por exemplo, o fundador da Canada Drugs é procurado nos EUA por vender medicamentos falsificados, mas o site ainda está em pleno funcionamento..

Sem regulamentação adequada, os consumidores realmente não têm como saber o que estão recebendo ou se receberão alguma coisa..

Scam Grandparent

Tecnicamente, essa é uma forma de vingança e envolve alguém chamando um avô e se passando por neto que precisa de dinheiro urgentemente. Eles podem dizer que estão presos ou que precisam de ajuda médica no exterior, mas é imperativo que recebam o dinheiro imediatamente. Obviamente, o desespero puxa o coração de seus “parentes” e um golpista condenado disse que cerca de uma em cada 50 pessoas se apaixonou por seu golpe..

Extorsão

Os golpes de extorsão seguem a premissa básica de que você precisa entregar dinheiro urgentemente ou enfrentar uma consequência predefinida, seja real ou fabricada. Os esquemas de extorsão podem ser simples ou extraordinariamente complexos, dependendo da imaginação do agressor envolvido. Aqui estão alguns dos golpes de extorsão on-line que você deve observar.

Ransomware

O ransomware é um tipo de malware que envolve um invasor que criptografa seus arquivos com a promessa de descriptografá-los apenas em troca de uma taxa. Um dos casos mais notórios de ransomware foi o ataque WannaCry de 2023, no qual mais de 400.000 máquinas foram infectadas. Por fim, os criminosos usaram um valor estimado em US $ 140.000 em bitcoin em troca de descriptografar os arquivos seqüestrados pelos usuários. O backup regular de arquivos pode ajudar a protegê-lo contra a ameaça de ransomware.

Sextorção

Nesta forma de extorsão, as vítimas geralmente são atraídas para compartilhar fotos ou vídeos íntimos, geralmente por meio de sites de namoro online ou mídia social. Eles podem até ser solicitados a executar atos explícitos enquanto são secretamente filmados. Eles são solicitados a pagar uma taxa para impedir que as fotos ou vídeos sejam liberados.

assassino de aluguel

Esse golpe aterrorizante envolve ameaças de violência física e até morte, geralmente enviadas por email. A alegação geralmente é que a pessoa que enviou o e-mail foi contratada para matá-lo e abandonará sua função em troca de uma taxa. Os e-mails podem incluir detalhes pessoais extraídos das mídias sociais ou de outras fontes para torná-los ainda mais ameaçadores. Além de procurar seu dinheiro, alguns golpistas também tentam obter suas informações pessoais para uso em roubo de identidade.

Ameaça terrorista

Essa é uma variação do golpe do assassino que joga com o medo social atual de atos terroristas. Novamente, a premissa básica é que sua vida será poupada apenas se você pagar.

Ameaça de bomba

Outro que brinca com o medo de eventos mundiais recentes é o golpe de ameaça de bomba. Este é um e-mail informando às pessoas que há uma bomba plantada em seu prédio e que pode ser desconectada apenas se uma certa taxa for paga.

Ataque DDoS

Os ataques DDoS (Distributed Denial of Service) são semelhantes aos ataques de ransomware, exceto que, em vez da criptografia de arquivos, você geralmente tem sites ou serviços de Internet desativados. Os servidores da Web que hospedam esses sites e serviços são inundados com tráfego fictício que os sobrecarrega, diminuindo a velocidade do site ou até mesmo desativando-o. As vítimas são instruídas a pagar uma taxa para recuperar o controle sobre o serviço. As empresas geralmente são os principais alvos para esse tipo de ataque.

Phishing

Já falamos sobre phishing em algumas das outras seções, mas com esse campo que inclui uma porção tão grande de golpes on-line, é bom saber sobre os diferentes tipos a serem observados. De fato, o elemento comum em quase todos os tipos de fraudes na Internet é o “phishing” inicial. Esse é o ato de induzi-lo a fornecer algum tipo de informação que mais tarde será usada para enganá-lo..

As chances de conseguir um golpe bem-sucedido são baixas, portanto o número de vítimas em potencial deve ser muito grande. A maneira mais fácil de entrar em contato com um grande número de pessoas sem quase nenhum esforço é por e-mail. Em alguns casos, os e-mails de phishing tentam direcionar você para um clone de um site confiável, onde é provável que você insira credenciais de login ou tente fazer o download de malware.

Em uma postagem de phishing dedicada, examinamos como evitar ou reparar os danos causados por golpes comuns de phishing, alguns dos quais são explicados abaixo.

Spear phishing

O spear phishing é muito direcionado e o autor geralmente conhece alguns dos seus detalhes antes que eles ocorram. Essas informações podem ser coletadas das mídias sociais, como compras recentes e informações pessoais, incluindo onde você mora. Um e-mail ou mensagem de phishing pode ser criado com base nesses detalhes, solicitando mais informações, incluindo detalhes de pagamento ou senhas.

Baleia

Isso é voltado para empresas e tem como alvo executivos de alto nível dentro de empresas que têm acesso às contas de email de alguém com autoridade. Depois de terem acesso a essa conta de e-mail, eles podem ser usados para outros meios, como acessar informações de funcionários ou solicitar transferências eletrônicas fraudulentas (consulte também: Fraude do CEO).

Phishing W-2

Esta é uma versão ainda mais direcionada da caça às baleias, onde o principal objetivo é obter os W-2s dos funcionários ou contratados. Casos recentes envolveram escolas, hospitais e grupos tribais, além de empresas. O email pode ser de uma conta executiva real ou falsificada ou pode parecer do IRS ou de uma empresa de contabilidade. Uma vez fornecidos, os documentos fornecem aos criminosos tudo o que precisam para roubo de identidade.

Phishing para entregar ransomware

Como se o próprio phishing não fosse ruim o suficiente, muitos e-mails vêm com ransomware. Dessa forma, os criminosos podem obter uma carga útil aumentada por seus esforços.

Vishing

Os golpes de phishing por voz (vishing) não são realmente golpes on-line, mas geralmente estão vinculados e estão se tornando mais sofisticados; portanto, vale a pena mencionar aqui. Eles usam solicitação de voz para obter informações ou dinheiro de consumidores ou empresas. O fraudador liga para a vítima e tenta usar técnicas de engenharia social para induzi-la a fazer algo, geralmente para fornecer detalhes do cartão de crédito ou débito ou enviar dinheiro.

Enviar spam por email e SMS é muito fácil e custa quase nada. Chamar uma vítima pretendida pessoalmente, por outro lado, leva mais tempo e esforço. Por esse motivo, estamos menos acostumados a vingar e as apostas são muitas vezes muito mais altas para justificar o tempo do fraudador.

Um dos principais benefícios de vishing versus phishing por e-mail é que os criminosos não precisam se preocupar com filtros de spam. As chamadas em geral são muito menos abundantes que o e-mail, portanto, há uma chance maior de chamar a atenção de alguém. Embora as chamadas telefônicas sejam mais caras que o e-mail, o VoIP tornou as chamadas em massa muito mais acessíveis aos criminosos.

Para piorar a situação, é quase trivial falsificar um número de identificação de chamadas nos dias de hoje. Se um fraudador quiser se apresentar como funcionário da agência tributária do seu país, seria fácil mostrar um número legítimo da agência tributária no seu ID de chamada.

Banco

Os golpes de fraude bancária são alguns dos mais comuns que você encontrará. Os golpistas normalmente se apresentam como um representante da instituição financeira e informam que houve suspeita de fraude ou atividade suspeita em sua conta. Enquanto alguns tentam extrair informações pessoais ou de conta bancária, outros golpistas têm táticas diferentes. Uma, em particular, envolve persuadir os alvos a instalar “software de proteção” em seu computador para bloquear qualquer transação mais fraudulenta. O que o software realmente faz é permitir acesso remoto ao computador da vítima.

Imposto

Abordaremos as fraudes fiscais com mais detalhes posteriormente, mas elas geralmente são realizadas por telefone ou por meio de uma combinação de chamadas e e-mails. O primeiro contato via telefone pode ser automatizado, o que significa que os golpistas podem atingir um grande número de alvos com muita facilidade. Isso também significa que eles só precisam falar com quem liga de novo. Esses chamadores seriam considerados “leads qualificados” e alvos fáceis nesse ponto, pois já caíram no primeiro estágio do golpe. Veja mais fraudes fiscais.

Prêmio

Os ganhos falsos de prêmios ou concursos são frequentemente comunicados por telefone ou mensagem de voz automatizada. Os prêmios prometidos podem ser em dinheiro, carro ou férias pagas com todas as despesas. Na realidade, os fraudadores procuram descobrir detalhes pessoais (incluindo seu endereço e número de segurança social) para uso em fraudes com cartão de crédito ou roubo de identidade.

Suporte técnico

O golpe de suporte técnico geralmente começa como um telefonema e acaba online, semelhante ao golpe do banco mencionado acima. Dessa vez, um “técnico”, que afirma representar uma grande empresa como a Microsoft, avisará que seu computador está infectado e você precisa entregar o suporte remoto.

Depois disso, a tecnologia falsa pode fazer o que quiser com o seu sistema, incluindo a instalação de malware ou ransomware. Normalmente, quando eles terminam de “corrigir o problema”, você será solicitado a pagar pelo serviço. Eles têm todas as suas informações de pagamento e, em alguns casos, podem continuar acessando seu computador através do software de acesso remoto sempre que quiserem..

Esse golpe nem sempre é iniciado por telefone e pode começar por meio de um pop-up de página da web informando que seu computador está infectado e que liga para um número de suporte. O pop-up geralmente é difícil de se livrar, o que serve como motivação para ligar para o número fornecido.

Agencia do governo

Se você receber uma ligação oficial de uma autoridade ou agência governamental, você será perdoado por ter medo de entregar detalhes. Os criminosos atacam esse medo e geralmente se apresentam como policiais ou oficiais do governo para phishing de informações pessoais. Lembre-se de que qualquer contato legítimo seria tratado pessoalmente ou, pelo menos, pelo correio.

Golpes nas redes sociais

Com a popularidade das mídias sociais continuando a crescer, não é surpresa que seja considerado um ambiente propício para golpistas. Embora muitos dos outros golpes nesta lista possam ser realizados por meio de mídias sociais, alguns muito específicos surgiram nas plataformas sociais.

“Veja quem visualizou seu perfil”

Esse golpe tira proveito da curiosidade dos usuários do Facebook e pode aparecer como um anúncio enquanto você navega no site. Você será solicitado a baixar um aplicativo com a promessa de poder ver quem visualizou seu perfil. O problema é que o Facebook não divulga essas informações, nem mesmo para aplicativos de terceiros. Tudo o que você está fazendo é entregar o acesso à sua conta do Facebook, incluindo seus dados pessoais e possivelmente informações bancárias.

Botão “não gostar” do Facebook

Durante os últimos anos, o mundo do Facebook está frequentemente agitado com a perspectiva de um botão de “antipatia” se tornar disponível. Os golpistas capitalizam publicando anúncios para esse recurso. Isso leva a páginas que parecem ter sido geridas pelo Facebook, mas que na verdade incluem links para sites de phishing que solicitam informações pessoais.

Notícias falsas sobre celebridades

Esse golpe envolve uma manchete no estilo clickbait no Facebook, divulgando algumas notícias falsas de celebridades, como a morte de uma estrela conhecida ou um novo relacionamento em Hollywood.

Angelina Jolie está bem, mas este título sugere o contrário.

Angelina Jolie está bem, mas este título sugere o contrário.

Depois de clicar, você será solicitado a inserir suas credenciais do Facebook para visualizar o artigo, fornecendo aos criminosos acesso total à sua conta.

Golpe de representação

Quando você pensa em como é fácil criar uma conta de mídia social, percebe que não há nada que impeça alguém de criar uma réplica exata do seu perfil público. Eles podem entrar em contato com seus amigos e familiares com amigos ou seguir solicitações e, uma vez conectados, posar como você. Essas conexões confiáveis podem ser usadas para vários propósitos, como espalhar malware ou solicitar dinheiro para cenários de maquiagem.

Instagram Likes scam

Com muitos usuários em plataformas sociais desesperados por ‘curtidas’ e ‘segue’, os golpistas capitalizaram oferecendo exatamente isso. Um aplicativo lançado em 2013 chamado InstLike solicitou nomes de usuário e senhas em troca de follow and likes.

Na verdade, eles simplesmente coletaram as credenciais de 100.000 usuários e os transformaram em participantes de uma grande rede de bots sociais. Basicamente, o aplicativo cumpriu sua promessa, mas usou as contas daqueles que se inscreveram para fazer isso. Além disso, no aplicativo, as pessoas foram incentivadas a pagar taxas por seguidores e curtidas adicionais.

Fraude na oferta de emprego

Um golpe de oferta de emprego pode ser executado por email, mas geralmente é realizado por meio do site de rede profissional LinkedIn. Basicamente, você recebeu um emprego de uma empresa aparentemente respeitável por mensagem direta. Em alguns casos, isso pode levar a golpes nos quais você se torna o intermediário na transferência de fundos. Você deposita um cheque administrativo e transfere parte do dinheiro, mantendo o restante como sua taxa. Infelizmente, o cheque inicial do caixa é devolvido e você reduz o valor enviado na transferência bancária ou na ordem de pagamento.

Golpes de viagem

Muitas pessoas compram passagens aéreas, quartos de hotel e até pacotes de férias on-line hoje em dia. Os golpistas sabem disso e tem havido um aumento nos sites de viagens fraudulentos que vendem passagens falsas e férias inexistentes. Viajar é geralmente um item caro, o que significa muito dinheiro para criminosos. Além disso, viajar é uma compra complicada, porque você normalmente paga grandes quantias de dinheiro adiantado por algo que não verá até a data da viagem.

Esse tipo de fraude pode ser particularmente problemático porque você pode não descobrir que foi enganado até chegar ao seu destino ou ao aeroporto. Pode não haver registro de você ter uma reserva. Agora você está com o dinheiro original e também pode precisar de mais dinheiro para continuar em suas férias ou simplesmente fazer as malas e voltar para casa.

Férias grátis ou com desconto

Esses golpes podem ser iniciados por telefone ou e-mail, mas geralmente o alvo é informado de que eles ganharam férias. Para reivindicar, eles precisam pagar uma pequena taxa (golpe de taxa avançada) ou fornecer detalhes do cartão de crédito para um depósito. No primeiro caso, o ladrão decola com o dinheiro. Neste último, os detalhes do cartão de crédito podem ser usados em fraudes com cartão de crédito.

Golpe de revenda de bilhetes de férias

Nesse caso, alguém publica um anúncio alegando que comprou um bilhete para uma viagem que não pode mais continuar. Eles então vendem os ingressos (falsos) por um preço muito menor do que seu valor nominal. Algumas vítimas não percebem o golpe até aparecerem no aeroporto, prontas para a viagem. Com as agências das companhias de seguros dificultando o reembolso de passagens, o fato de alguém estar vendendo passagens on-line é mais credível, alimentando o sucesso da fraude.

Esquema de pontos

Em uma fraude de pontos, o alvo é chamado ou enviado por e-mail e informado de que ganhou um grande número de pontos, através de um programa de cartões de pontos de viagem ou de um esquema de pontos de cartões de crédito de viagens. Tudo o que eles precisam fazer é fornecer alguns detalhes para confirmar a transação. Isso pode incluir informações da conta, detalhes do cartão de crédito ou outras informações pessoais.

Aluguel de férias

O golpe de aluguel de férias envolve fraudadores postando anúncios de propriedades em locais desejáveis por preços baixos. A vítima é obrigada a enviar um depósito ou o valor total antecipadamente.

Quando chegam ao destino, podem perceber que a propriedade não existe, foi deturpada ou não está realmente disponível para aluguel.

Fraudes fiscais

Como se a temporada de impostos já não fosse temida o suficiente sem que os golpistas tornassem a vida mais difícil! Os criminosos procuram explorar os contribuintes e o governo usando uma variedade de fraudes relacionadas a impostos.

Auditoria falsa

Em uma fraude de auditoria falsa, as metas são contatadas por alguém que afirma ser do IRS ou de uma agência tributária semelhante e informadas de que uma auditoria identificou uma discrepância. O pagamento imediato é exigido com a ameaça de custos adicionais, prisão ou mesmo deportação, se as vítimas não cumprirem. Seja por email ou correio de voz gravado, esse golpe é fácil de executar e, provavelmente, não desaparecerá tão cedo. Estranhamente, no Canadá, é relatado que muitos desses golpes específicos envolvem solicitações de pagamento via cartões-presente do iTunes. Você acha que isso seria um pouco de doação, mas está acontecendo.

Reembolso falso

Este é direcionado a pessoas que esperam um reembolso de impostos. Novamente, os criminosos se apresentam como o IRS ou agência similar e solicitam alvos para clicar em um link através do qual podem reivindicar seu reembolso. No entanto, o link leva a um site de phishing, no qual a vítima é solicitada a fornecer informações pessoais, como seu número de previdência social e detalhes bancários, que podem ser usados em roubo de identidade.

Reembolso incorreto

Esse golpe é um pouco mais sofisticado, pois na verdade usa detalhes reais de clientes roubados de empresas de contabilidade por meio de hackers ou phishing. As informações são usadas para registrar uma solicitação de reembolso de imposto falsa que é processada pelo IRS e o cliente recebe o valor do reembolso. O scammer então se apresenta como o IRS ou uma agência de cobrança, informa ao cliente que o reembolso foi emitido por engano e exige que o dinheiro seja devolvido. Obviamente, o pagamento é direcionado ao fraudador, não ao IRS. Este caso significa um problema duplo para o cliente. Eles não apenas têm um reembolso curto, como também podem estar em água quente com o IRS por supostamente registrar uma reivindicação falsa.

Regime de manifestante fiscal

Um esquema de manifestante fiscal envolve criminosos ligando ou enviando e-mails aos consumidores para dizer que eles não precisam pagar impostos. Isso é realmente mais um troll do que uma fraude real, porque a pessoa que a administra não se beneficia financeiramente. No entanto, a vítima pode sofrer um impacto negativo, pois o não pagamento de impostos pode resultar em condenação, incluindo multas e prisão.

Golpes de bitcoin e criptomoeda

Com o bitcoin e outras criptomoedas explodindo em termos de popularidade e valor de mercado nos últimos anos, não é surpresa que os criminosos queiram entrar em ação. De fato, existem muitos métodos para os golpistas escolherem, e golpes e hacks envolvendo bitcoin e altcoins parecem estar constantemente nas notícias.

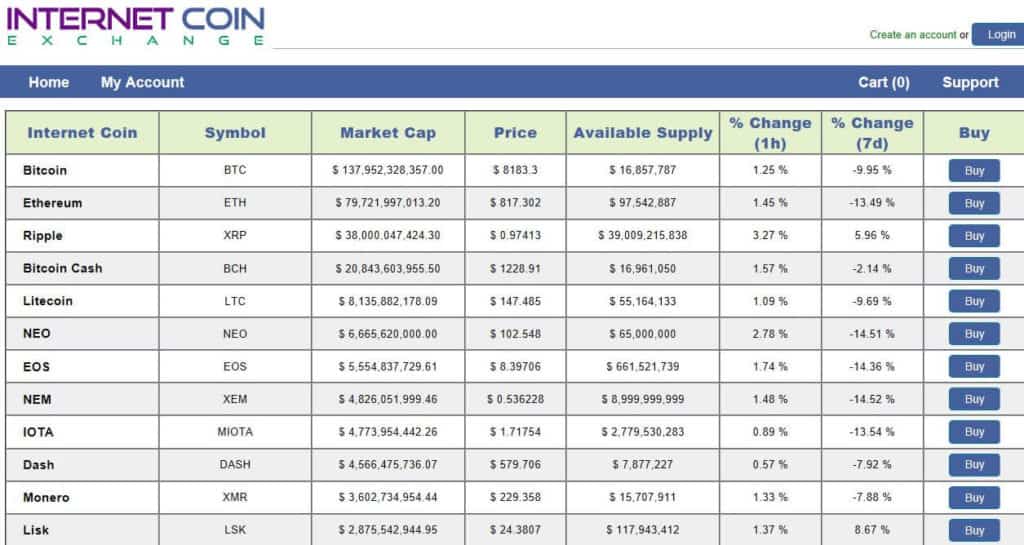

Trocas de moedas falsas

Como muitas empresas relacionadas a criptomoedas são relativamente novas, é difícil saber quais são legítimas. Os criminosos capitalizaram isso e simplesmente pegam o dinheiro das pessoas através de trocas falsas ou questionáveis. Um exemplo de uma troca de moedas descaradamente falsa é a Internet Coin Exchange, que simplesmente lista os detalhes dos preços de criptomoedas ao lado Comprar botões.

Este ainda parece estar em pleno funcionamento, por isso não publicaremos o link aqui.

Outras operações questionáveis incluem Igot, que mais tarde se tornou Bitlio. Essa troca parecia ser operada de maneira ineficiente, já que houve momentos em que simplesmente não pode pagar aos clientes. Mais uma vez, ainda está nos negócios.

Trocas de moedas hackeadas

Infelizmente, quando as trocas são invadidas por cibercriminosos, a troca e seus clientes tendem a perder. Mt Gox é provavelmente o caso mais famoso em que as pessoas ainda estão esperando para descobrir se verão seu dinheiro daqui a quatro anos. Mas houve outros hacks mais recentes e de alto perfil, incluindo o de Coincheck, no valor de US $ 500 milhões.

Esquema de bomba e despejo

“Bombear e despejar” é um termo familiar no mercado de ações, mas também atinge criptomoedas. Isso envolve a promoção organizada de uma criptomoeda específica, geralmente uma moeda relativamente desconhecida. O investimento em massa faz com que o valor suba, incentivando outros investidores a entrar em ação. O valor da moeda aumenta ainda mais e, quando chegar a hora certa, a primeira rodada de investidores sacará, deixando a segunda onda com uma moeda sem valor.

Empresas de mineração em nuvem fraudulentas

A mineração de bitcoin e outras criptomoedas normalmente envolve o uso de poder computacional para dar suporte à rede em troca de uma recompensa. No entanto, a mineração não é a coisa mais fácil de começar. Entre nas empresas de mineração em nuvem, que permitem investir em mineração sem ter que lidar com a configuração..

Quando você investe em mineração em nuvem, está confiando bastante na empresa de mineração. Obviamente, onde existem investidores, existem golpistas prontos e à espera. Por exemplo, a Mining Max levantou US $ 250 milhões para sua operação, todos, exceto US $ 70 milhões dos quais foram declarados.

Em outro caso, o CEO da GAW Miners se declarou culpado de US $ 9 milhões em fraude como resultado de algumas negociações muito desonestas, incluindo a venda de mais poder de hash do que o disponível.

Malware de mineração

A mineração requer uma enorme quantidade de energia computacional e isso não sai barato. Dessa forma, os criminosos desenvolveram malware de mineração que pode permitir que eles explorem o poder computacional dos usuários. Conhecido como cryptomining ou cryptojacking malicioso, o malware geralmente é espalhado por um vírus de trojan. Os computadores infectados formam uma botnet maior que explora as criptomoedas. Exemplos de malware de mineração incluem “Digmine”, espalhado via Facebook Messenger, e WannaMine, que usa EternalBlue, a exploração vazada da NSA.

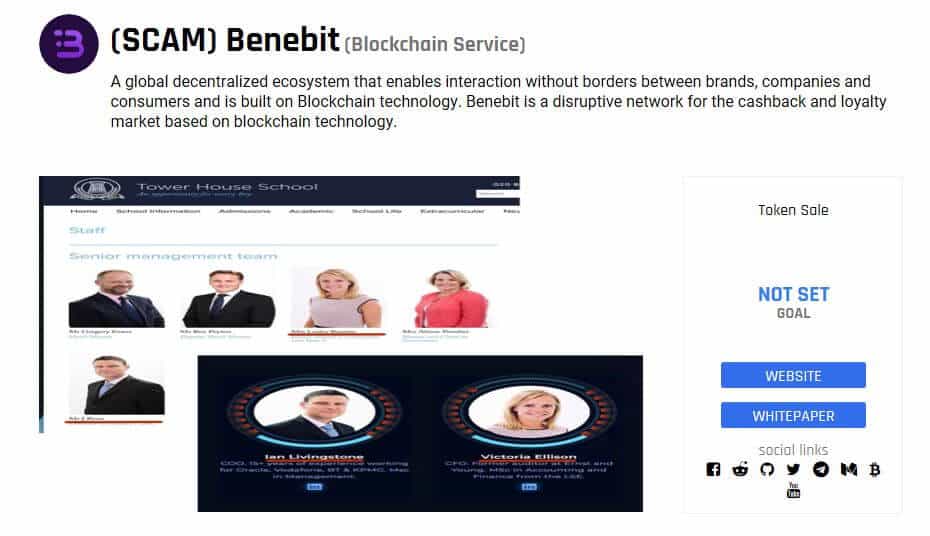

Esquema de saída da OIC

Uma Oferta Inicial de Moeda (ICO) é um pouco como uma Oferta Pública Inicial (IPO) para uma empresa, a principal diferença é que a moeda é realmente inútil até que os investidores percebam o valor. Os golpes de saída da OIC são semelhantes aos golpes de bomba e despejo dos quais falamos anteriormente, exceto que geralmente os criadores de moedas fazem a promoção pesada seguida de uma rápida liquidação.

Os investidores são cortejados com white papers e promessas de segurança superior e amplo potencial de aplicação. Eles compram moedas em troca de moeda fiduciária, na esperança de obter retorno do investimento. Alguns dos maiores golpes de saída que vimos até agora são o Plexcoin, que arrecadou US $ 15 milhões em investimentos antes de ser suspenso, e o Benebit, a equipe por trás da qual fugiu com entre US $ 2,7 milhões e US $ 4 milhões no início de 2023.

A ICO Drops publicou evidências de fraude nesta página que não são mais acessíveis.

A ICO Drops publicou evidências de fraude nesta página que não são mais acessíveis.

As OICs em geral são vistas como um problema que a China as proibiu e outros países estão impondo uma regulamentação pesada.

Representantes da OIC

Outra questão entre as OICs não é com as próprias OICs, mas com os golpistas que as representam. Por exemplo, a legítima Seele ICO teve seu canal Telegram invadido por pessoas que se apresentavam como administradores. Os investidores foram convencidos a pagar pelos tokens antes do início da venda e os fundos foram embolsados pelos criminosos. Outros fraudadores usaram um golpe de phishing centrado na OIC do Bee Token como forma de enganar os investidores com US $ 1 milhão em éter.

Esquemas de investimento em criptomoeda

Como o mercado de criptomoedas é tão volátil, não é incomum ouvir sobre ganhos maciços em um curto período de tempo. Isso torna os esquemas clássicos de pirâmide ou Ponzi uma venda mais fácil para os investidores, pois é menos provável que as pessoas os vejam como “bons demais para ser verdade”. O esquema de investimento austríaco Optioment prometeu um retorno semanal impressionante de 4% para alguns investidores e acabou roubando mais de 12.000 bitcoins.

O site da Optioment. (Fonte: Wayback Machine)

O site da Optioment. (Fonte: Wayback Machine)

Outros esquemas suspeitos incluem o BitConnect, que foi encerrado após o recebimento de várias cartas de cessar e desistir, e o OneCoin, um esquema Ponzi global relatado que ainda está forte.

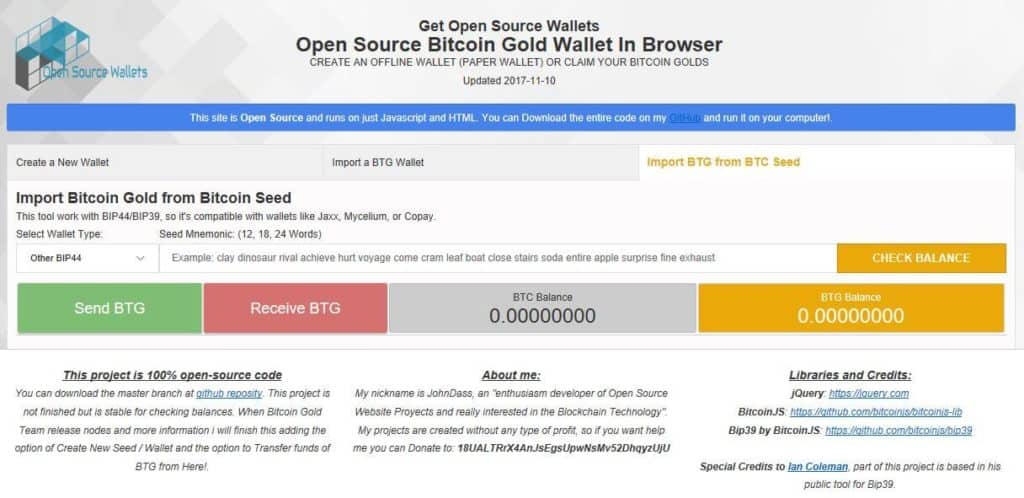

Golpes de garfo de carteira

As carteiras de moedas são usadas como locais “seguros” para as pessoas protegerem sua criptomoeda, basicamente um lugar para proteger as chaves privadas que podem permitir o acesso a moedas. Quando uma criptomoeda bifurca e uma nova moeda é criada, pode ser difícil encontrar uma carteira que possa acomodar a nova moeda. Digite golpistas. Quando o Bitcoin Gold foi lançado, o site mybtgwallet.com apareceu, promovendo os usuários a entregarem suas chaves privadas e subsequentemente perderem suas moedas.

Esse golpe de carteira resultou em perdas totais de mais de US $ 3 milhões.

Imitadores de carteira

Mais imitadores estão aproveitando o mercado de criptomoedas, desta vez na forma de clones de carteira. Os criminosos fazem as pessoas acreditarem que estão depositando suas moedas em uma carteira legítima, mas na verdade as guardam para si. O grupo Hacker, Coinhoarder, usou esse esquema para roubar mais de US $ 50 milhões em bitcoin e outras criptomoedas. Ele usou domínios que se parecem com o respeitável Blockchain.info e até usou anúncios pagos do Google para atrair mais vítimas.

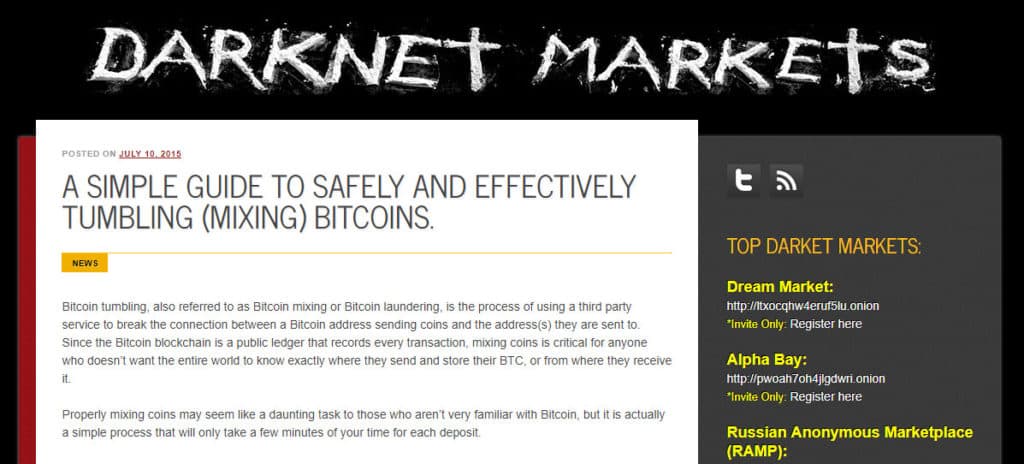

Serviço de mistura de moedas phishing scam

Os serviços de mistura de moedas são usados para misturar moedas, a fim de interromper a conexão entre o remetente e o destinatário, tornando as transações mais anônimas. Embora os serviços de mistura de moedas possam auxiliar atividades ilegais, eles também podem ter casos de uso legítimos. Sites populares incluem o Bit Blender e o agora extinto Helix by Grams.

Esses dois estavam envolvidos em um golpe de phishing na dark web, onde um tutorial de mistura de moedas usava links para sites falsos para os dois serviços. Os usuários que seguem as etapas e acessam os links simplesmente entregam sua moeda aos ladrões.

Esquemas Ponzi de serviço de mistura de moedas

Não são apenas os esquemas de phishing que afetam os usuários dos serviços de mistura de moedas. A Bitpetite executou uma operação de mixagem, mas também pediu que os investidores entregassem dinheiro com a promessa de retornos diários de 4%! Isso era claramente inatingível e o site desapareceu em novembro de 2023 após roubar uma quantia desconhecida dos investidores.

Outros golpes online

Além de tudo o que foi dito acima, existem muitos outros golpes on-line para você procurar. Aqui estão algumas das peças mais populares que estão circulando agora.

Janelas pop-up de software antivírus falso

Mencionamos pop-ups no esquema de suporte técnico anteriormente. Uma ocorrência comum que você já deve ter visto são janelas pop-up solicitando que você baixe o software antivírus. No entanto, ao seguir o prompt, você pode acabar com malware.

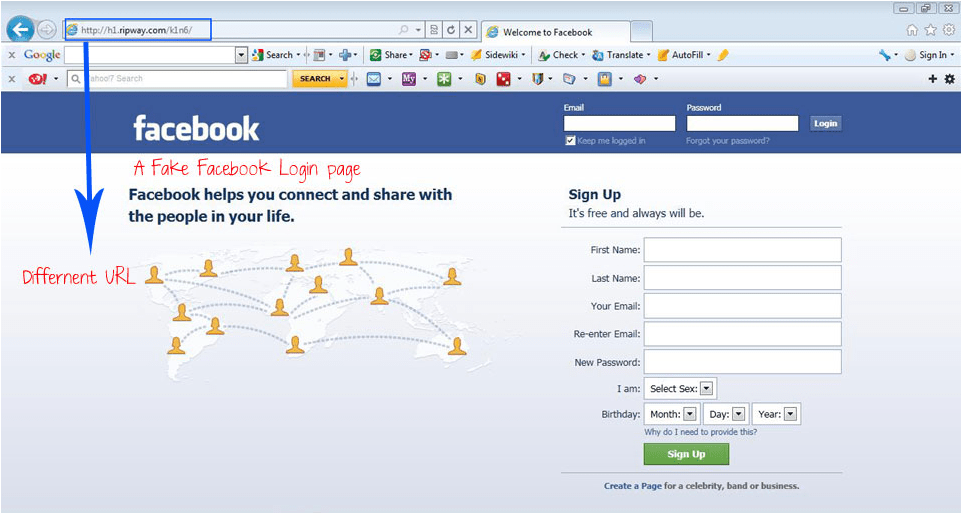

Sites falsos

Sites falsos geralmente são usados em esquemas de phishing. Normalmente, uma réplica de um site legítimo é usada para incentivar destinos a inserir detalhes como credenciais, informações bancárias e detalhes pessoais.

Por exemplo, a imagem acima do blog Expr3ss mostra uma página de login falsa e muito convincente no Facebook.

Sites de produtos falsificados

Este é um exemplo mais específico de um site falso e é um grande problema. Réplicas de sites respeitáveis podem ser usadas para fazer com que produtos falsificados pareçam legítimos. Por exemplo, marcas como Ugg, Coach e Michael Kors tiveram seus sites copiados quase exatamente para fazer os consumidores acreditarem que estão comprando produtos originais da marca real.

Fraudes de namoro e romance on-line

Os golpes de namoro e romance são alguns dos mais antigos do livro, mas enquanto as pessoas estiverem procurando por amor, elas não irão mais embora. De fato, nos EUA, os golpes de romance representam as maiores perdas financeiras de todos os crimes na Internet. Os fraudadores podem entrar em contato com os alvos por telefone, email, texto, mídia social ou sites de namoro.

Eles normalmente se apresentam como uma pessoa diferente, incluindo a criação de perfis completamente falsos (isso é chamado de pesca com peixe) e geralmente trabalham em grupo. O objetivo final pode ser conseguir que as vítimas paguem dinheiro, entreguem informações pessoais ou até ajudem em atividades ilegais.

Golpes de bilhetes

Mencionamos golpes de bilhetes de viagem anteriormente, mas candidatos a concertos e participantes de eventos esportivos também são alvos comuns de golpes de ingressos. Eles compram ingressos on-line e comparecem ao evento para descobrir que estão escondidos.

Golpe de aluguel

O golpe do aluguel ataca aqueles que procuram desesperadamente um lugar para chamar de lar. Os anúncios de aluguel são publicados com preços abaixo da média, atraindo muitos compradores. Os proprietários em potencial explicam que as visualizações não estão disponíveis porque estão no exterior, mas terão prazer em emitir um reembolso se você não estiver satisfeito. O aluguel do primeiro e do mês passado geralmente é necessário para garantir a propriedade alugada. O proprietário falso também pode solicitar que os locatários preencham um formulário que inclua informações bancárias junto com outros detalhes pessoais.

Fraudes por SMS

Os golpes por SMS (golpes de smishing) são variações de golpes de phishing e vishing e envolvem o uso de uma mensagem de texto. O SMS, ou mensagem de texto, é incorporado a praticamente todos os telefones do planeta. À medida que os telefones se tornam mais conectados à Internet, muitos de nós mudamos para aplicativos de mensagens instantâneas como WhatsApp e Facebook Messenger. Mas as boas e antigas mensagens SMS estão quase sempre disponíveis. Os golpistas sabem disso e podem usá-lo para atingir você.

Uma mensagem de texto smishing geralmente terá os mesmos objetivos que qualquer outro tipo de fraude. Os golpistas podem querer clicar em um link para baixar malware ou adware ou levá-lo a uma página de phishing com aparência convincente para induzi-lo a fornecer suas credenciais de login para um site. Outros podem fornecer um número para ligar como uma transição para um método fraudulento de vishing.

Embora muitas vezes eles sigam reproduções semelhantes às de fraudes por e-mail e voz, há alguns casos mais específicos, como tentar ativar um novo cartão de crédito ou dizer que uma conta está expirando.

Embuste de phishing da Amazon

Nesse esquema bastante complexo, os alvos encomendam produtos na Amazon a vendedores de terceiros. Eles não recebem o item, então ligue para o vendedor para obter informações. O vendedor solicita que o comprador conclua a transação fora da Amazon, então é pago e tem acesso às informações de pagamento.

Golpe de entrega da Amazon

Esse é um ângulo ligeiramente diferente do ângulo acima, mas também é orquestrado por vendedores de terceiros. Nesse caso, eles enviam pacotes vazios para endereços errados, onde são assinados por alguém que está enganado. Como o pacote foi assinado, a vítima geralmente tem problemas ao tentar fazer uma reclamação com a Amazon.

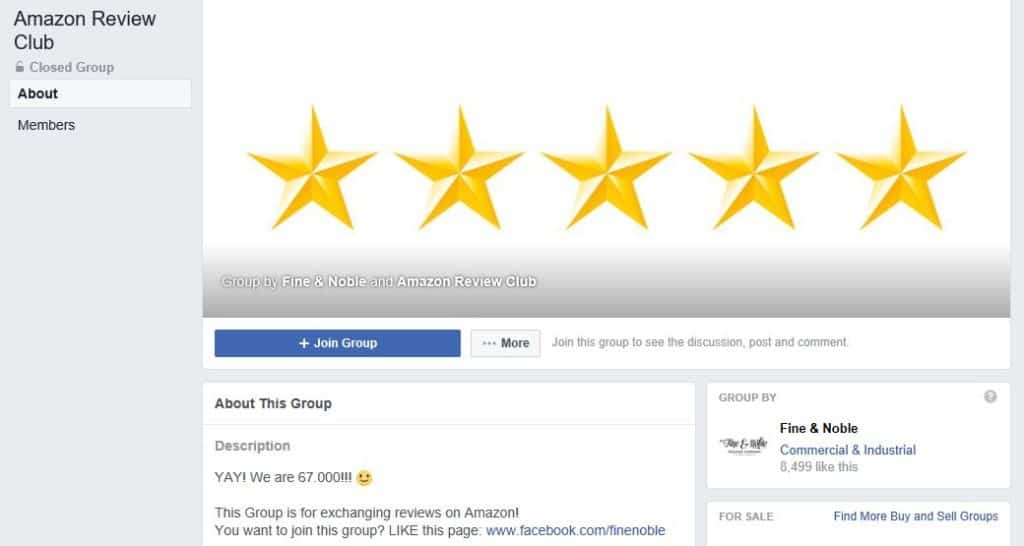

Astroturfing (golpe publicitário)

O astroturfing existe há muito tempo e sua definição pode ser definida livremente como uma empresa que cria um suporte falso ao produto para atrair clientes. Um exemplo famoso foi o McDonalds pagando aos funcionários para ficarem na fila para criar novidades em torno do lançamento do Quarter Pounder no Japão. Com o poder persuasivo das avaliações on-line, elas se tornaram um meio para o astroturfing digital.

As empresas simplesmente pagam às pessoas para escrever resenhas falsas e brilhantes em sites de avaliação supostamente imparciais. Existem até grupos do Facebook dedicados a trocar avaliações on-line por sites específicos, como Amazon ou tipos de produtos específicos, por exemplo, livros.

Os consumidores confiam muito nessas revisões ao fazer compras e acabam por terminar com um produto ou serviço inferior ou nada.

Golpes de continuidade

Há uma ampla variedade de golpes de continuidade por aí, mas eles geralmente seguem padrões semelhantes. Os pop-ups de pesquisas que oferecem brindes ou ofertas incríveis levam as vítimas a inserir detalhes do cartão de crédito para pagar taxas mínimas ou frete. Muitas vezes ocultas em letras pequenas, há taxas mensais exorbitantes em andamento que podem ser quase impossíveis de cancelar. Nesse caso, é provável que você precise entrar em contato com o emissor do cartão para interromper as taxas futuras, mas é improvável que você seja reembolsado pelas que já foram pagas. Esse é outro motivo para sempre verificar suas declarações, pois elas podem passar despercebidas com facilidade..

Fraude no mercado de ações

Esse golpe é da mesma maneira que o astroturf e é conduzido muito ao ar livre. Envolve artigos ou outros métodos e materiais que convencem os investidores em potencial a contribuir com fundos com base em previsões exageradas. Em abril de 2023, a SEC aplicou ações contra 27 indivíduos e entidades por essas promoções fraudulentas de ações.

Golpes de comprador

A maioria de nós já vendeu algo on-line em algum momento, mas o vendedor deve ficar atento. Alguns golpistas estão usando uma tática pela qual falsificam um pagamento pendente para incentivar a liberação de mercadorias. Pode ser uma mensagem de transferência falsa do PayPal ou de e-mail para dizer que o pagamento será liberado assim que as informações de rastreamento forem recebidas. Depois de realmente enviar as mercadorias, nenhum pagamento é recebido.

Pagamento em excesso

O pagamento em excesso é outro que os vendedores devem observar. Geralmente, está relacionado à venda de itens ou serviços, geralmente por meio de anúncios classificados. O scammer envia o pagamento pelo que você está vendendo, mas envia muito. Eles pedem que você devolva a diferença. Enquanto isso (espero que seja para eles, depois que você enviar o dinheiro), o pagamento será cancelado ou retirado. Portanto, você não recebeu nenhum pagamento, mas emitiu um reembolso parcial.

Como reconhecer golpes

Como os golpes on-line estão surgindo com tanta frequência, com muitos provavelmente ainda a serem descobertos, é impossível listá-los todos aqui. Isso apenas torna ainda mais importante que você esteja atento aos sinais indicadores.

Reconhecendo sites seguros

Muitos golpes requerem um site de aparência legítima para que as vítimas interajam e forneçam as informações que o golpista está procurando. Como praticamente qualquer pessoa pode comprar quase qualquer nome de domínio e depois recriar visualmente qualquer site do planeta, como alguém pode ter certeza de que está usando um site seguro? Essa é uma boa pergunta que abordamos em detalhes em um post sobre o reconhecimento de golpes ou sites falsos.

Algumas técnicas são técnicas, como verificar se o nome de domínio mostrado na barra de endereços do navegador corresponde ao site que você acha que está visitando. Outros são mais holísticos, como verificar se o site possui informações de contato legítimas e não estão cheios de erros de ortografia.

Não existe uma única bala de prata que possa indicar a confiabilidade de um site, mas há várias coisas que você pode verificar que o ajudarão a fazer uma chamada de julgamento.

Detectando um e-mail falso ou falso de phishing

Como Miyagi disse no filme Karate Kid, “o melhor bloco, não existe”. Nos golpes na Internet, a melhor defesa é simplesmente não ser enganado em primeiro lugar. Os golpistas podem ser inteligentes, no entanto, e às vezes pode ser difícil identificar os e-mails falsos de phishing.

Em uma postagem dedicada, abordamos dicas para ajudá-lo a identificar um e-mail falso, falsificado ou phishing.

Como denunciar uma fraude

Na melhor das hipóteses, você percebe que está sendo enganado antes que seja tarde demais. Se isso acontecer, entre em contato com os operadores da plataforma na qual encontrou o scammer, se aplicável. Dessa forma, eles podem pelo menos expulsá-los do site e, com sorte, impedir que outra pessoa seja enganada..

Dependendo da natureza do golpe, também pode valer a pena denunciá-lo à sua divisão de polícia local. Definitivamente, esse deve ser um ponto de escala se você perdeu dinheiro, foi forçado a fazer algo ilegal por conta própria ou está sendo extorquido. Outra ação a ser tomada é relatar o incidente ao centro de fraude no seu país de residência:

- EUA: Centro de reclamações sobre crimes na Internet do FBI

- Canadá: Centro Canadense de Luta Antifraude

- Austrália: Scamwatch ACCC

- Reino Unido: Ação Fraude

As vítimas de golpes on-line costumam ter vergonha de se apresentar. No entanto, quanto mais desses incidentes forem relatados, maior será a chance de as autoridades policiais fecharem os criminosos e mais conscientes os outros estarão dos perigos ocultos on-line.

Artigos populares:

- Como assistir Netflix com uma VPN

- O que é fraude mais antiga e como você pode detectá-la?

- O torrenting é legal?

- Melhores VPNs para Mac

Chave de fraude por Jak Rustenhovene sob CC BY 2.0

Você também pode gostar de protocolos VPNVPN explicados e comparadosVPNO melhor guia de privacidade digital para professoresVPNComo configurar um serviço de proxy DNS inteligente em um roteador DD-WRTVPNComo desativar o rastreamento de anúncios nas maiores redes de anúncios

muitos golpes na internet que visam enganar pessoas inocentes e roubar seu dinheiro ou identidade. É importante estar ciente desses golpes e saber como reconhecê-los para evitar ser vítima deles. A lista de mais de 70 golpes on-line comuns apresentada neste artigo é uma ótima fonte de informação para se manter atualizado sobre as táticas usadas pelos fraudadores. Alguns dos golpes mais comuns incluem phishing, extorsão, fraudes com idosos e golpes nas redes sociais. É importante lembrar que, embora a internet traga muitas oportunidades, também há muitos riscos associados a ela. Portanto, é essencial tomar medidas de segurança on-line para proteger sua privacidade e segurança.