Comparitech hat wochenlang beliebte kostenlose Antivirus-Apps für Android getestet. Wir haben nach Fehlern in der Art und Weise gesucht, wie jeder Anbieter mit Datenschutz, Sicherheit und Werbung umgeht. Die Ergebnisse waren augenöffnend.

In vielen Fällen erhalten Sie nicht das, was im Play Store versprochen wurde. Viele Apps können einen Virus nicht genau erkennen. Fast alle verfolgen Sie. Wir haben eine Handvoll schwerwiegender Sicherheitslücken entdeckt, darunter eine kritische Sicherheitslücke, durch die die Adressbücher der Benutzer freigelegt wurden, und eine weitere, durch die Angreifer den Virenschutz vollständig deaktivieren konnten.

Android Antivirus-Testergebnisse

Der leitende Sicherheitsforscher von Comparitech, Khaled Sakr, ist für die aktiven Tests verantwortlich. Er untersuchte die Anwendung selbst, ihre Effektivität, das Web-Management-Dashboard und alle damit verbundenen Backend-Services. Wir haben auch gefährliche Berechtigungen und Tracker analysiert, die in jeder mobilen Antivirus-App enthalten sind.

Unsere Tests

Mitte Juni 2023 haben wir uns die folgenden 21 Antiviren-Anbieter für Android angesehen:

| AEGISLAB Antivirus Free | com.aegislab.sd3prj.antivirus.free |

| Malwarebytes-Sicherheit: Virus Cleaner, Anti-Malware | org.malwarebytes.antimalware |

| AVL Pro Antivirus & Sicherheit | com.antiy.avlpro |

| APUS Security – Virenschutz, Antivirus, Booster | com.guardian.security.pri |

| Brainiacs Antivirus System | com.antivirussystemforandroid.brainiacs.googleplay |

| BullGuard Mobile Security und Antivirus | com.bullguard.mobile.mobilesecurity |

| Telefon-Reiniger | phone.cleaner.speed.booster.cache.clean.android.master |

| Comodo Free Antivirus, VPN und Mobile Security | com.comodo.cisme.antivirus |

| Emsisoft Mobile Security | com.emsisoft.security |

| ESET Mobile Security & Antivirus | com.eset.ems2.gp |

| Dr.Capsule – Antivirus, Reiniger, Booster | com.estsoft.alyac |

| Fotoable Antivirus & Reiniger | com.fotoable.cleaner |

| NQ Mobile Security & Antivirus-frei | com.nqmobile.antivirus20 |

| Zemana Antivirus & Sicherheit | com.zemana.msecurity |

| MalwareFox Anti-Malware | com.malwarefox.antimalware |

| Antivirus Mobile – Reiniger, Telefon-Virenscanner | com.taptechnology.antivirus.mobile |

| dfndr-Sicherheit: Antivirus, Anti-Hacking & Reiniger | com.psafe.msuite |

| Privacy Lab Antivirus & Mobile Sicherheit | com.secore.privacyshield |

| Webroot Business-Sicherheit | com.webroot.security.sme |

| VIPRE Mobile Security | com.ssd.vipre |

| V3 Mobile Security | com.ahnlab.v3mobilesecurity.soda |

Wir haben bei drei der getesteten Apps schwerwiegende Sicherheitslücken festgestellt und acht Apps gefunden, die keinen Testvirus erkennen konnten. Insgesamt versagten 47% der von uns getesteten Anbieter in irgendeiner Weise.

Hinweis: Privatsphäre Lab Antivirus & Mobile Security wurde inzwischen aus dem Play Store entfernt

Sicherheit

Wir haben falsch konfigurierte Webdienste gefunden, die drei verschiedene Antiviren-Anbieter betreffen:

| VIPRE | IDOR – Premium-Benutzer mit aktivierter Adressbuchsynchronisierung waren dem Risiko ausgesetzt, ihre Kontakte zu stehlen | Kritisch |

| VIPRE | IDOR – Alle Benutzer waren anfällig für einen Angreifer, der gefälschte Antiviren-Warnungen gesendet hat | Ernst |

| BullGuard | IDOR – Alle Benutzer waren anfällig für einen Angreifer, der ihren Virenschutz aus der Ferne deaktivierte | Ernst |

| BullGuard | XSS – Benutzer der BullGuard-Website hatten das Risiko, dass Angreifer aufgrund eines anfälligen Skripts schädlichen Code einfügen | Ernst |

| AEGISLAB | XSS – Benutzer des AEGISLAB-Web-Dashboards hatten das Risiko, dass Angreifer aufgrund eines anfälligen Skripts schädlichen Code einfügen | Ernst |

VIPRE Mobile, AEGISLAB und BullGuard wiesen alle Mängel auf, die den Datenschutz und die Sicherheit der Benutzer gefährden könnten. In diesem Fall haben alle drei Anbieter im Juni und Juli mit uns zusammengearbeitet, um die Fehler in ihrer App zu beheben, bevor wir diesen Bericht veröffentlicht haben. Wir können bestätigen, dass alle Schwachstellen behoben wurden.

Performance

Wir haben festgestellt, dass die folgenden mobilen Antivirus-Apps keinen gefährlichen Testvirus erkennen konnten:

- AEGISLAB Antivirus Free

- Antiy AVL Pro Antivirus & Sicherheit

- Brainiacs Antivirus System

- Fotoable Super Cleaner

- MalwareFox Anti-Malware

- NQ Mobile Security & Antivirus-frei

- Tippen Sie auf Technology Antivirus Mobile

- Zemana Antivirus & Sicherheit

Die von uns verwendete Metasploit-Nutzlast hat versucht, eine Reverse-Shell auf dem Gerät ohne Verschleierung zu öffnen. Es wurde für genau diese Art von Tests gebaut. Jede Android-Antivirus-App sollte in der Lage sein, den Versuch zu erkennen und zu stoppen.

Privatsphäre

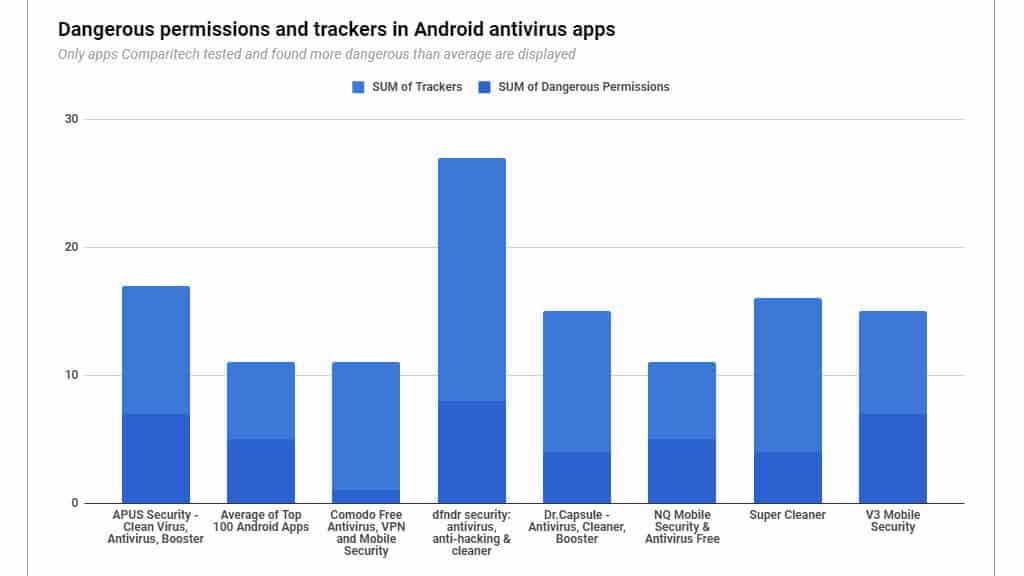

Wir haben Informationen aus der mobilen Datenschutzdatenbank von Exodus verwendet, um nach gefährlichen Berechtigungen und Werbeverfolgern zu suchen. Folgendes haben wir gefunden:

Mobile Werbung ist ein riesiges Geschäft, und Anbieter können mit der Schaltung gezielter Anzeigen eine Menge Geld verdienen. Werbetreibende benötigen jedoch Informationen zu den persönlichen Gewohnheiten und Vorlieben der Nutzer, um diese gezielt anzusprechen. Tracker senden also Informationen zum Browsing und zum Suchverlauf an Werbetreibende zurück, die diese zur Ausrichtung und Schaltung von Handy-Anzeigen verwenden.

In unserer Analyse verwendete dfndr security mehr Werbetracker als jede andere kostenlose Antivirenlösung. Die schiere Anzahl an Werbetrackern, auf die sich die App bezieht, ist beeindruckend. Soweit wir wissen, verwendet dfndr nahezu jeden Anzeigenaustausch, um zielgerichtete Anzeigen zu liefern.

dfndr bittet auch um die Erlaubnis, auf genaue Standortdaten zuzugreifen, auf die Kamera zuzugreifen, Kontakte zu lesen und zu schreiben, das Adressbuch zu durchsuchen und die IMEI (eindeutige ID) und die Telefonnummer des Geräts abzurufen.

Die Fehler von VIPRE Mobile

Wir haben zwei Schwachstellen gefunden, eine kritische und eine schwerwiegende, die wir VIPRE gemeldet haben. Sie haben mit uns zusammengearbeitet, um einen Fix zu implementieren, und wir können bestätigen, dass die Schwachstellen behoben wurden.

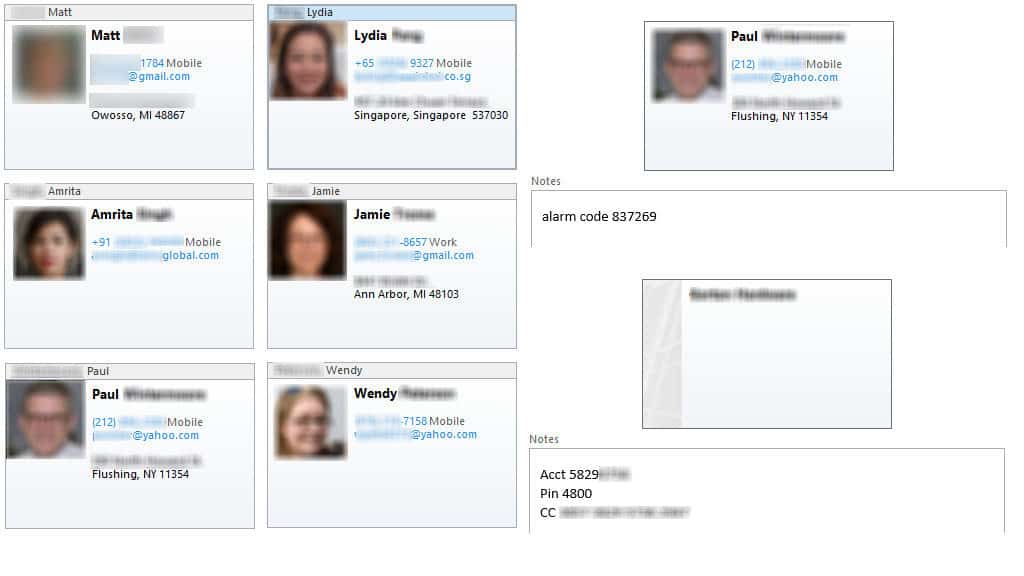

VIPRE Mobile hat die Adressbücher der Benutzer durchgesickert

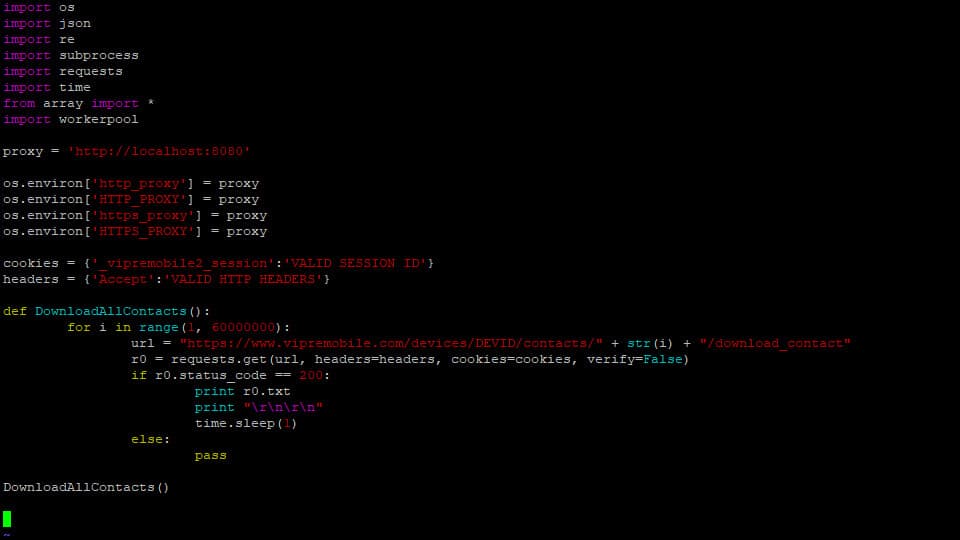

Mithilfe des Online-Dashboards haben wir festgestellt, dass Angreifer mit aktivierter Cloud-Synchronisierung auf die Adressbücher von VIPRE Mobile-Benutzern zugreifen können. Basierend auf unserem Proof-of-Concept und der Beliebtheit der App haben wir geschätzt, dass mehr als eine Million Kontakte ungesichert im Web waren.

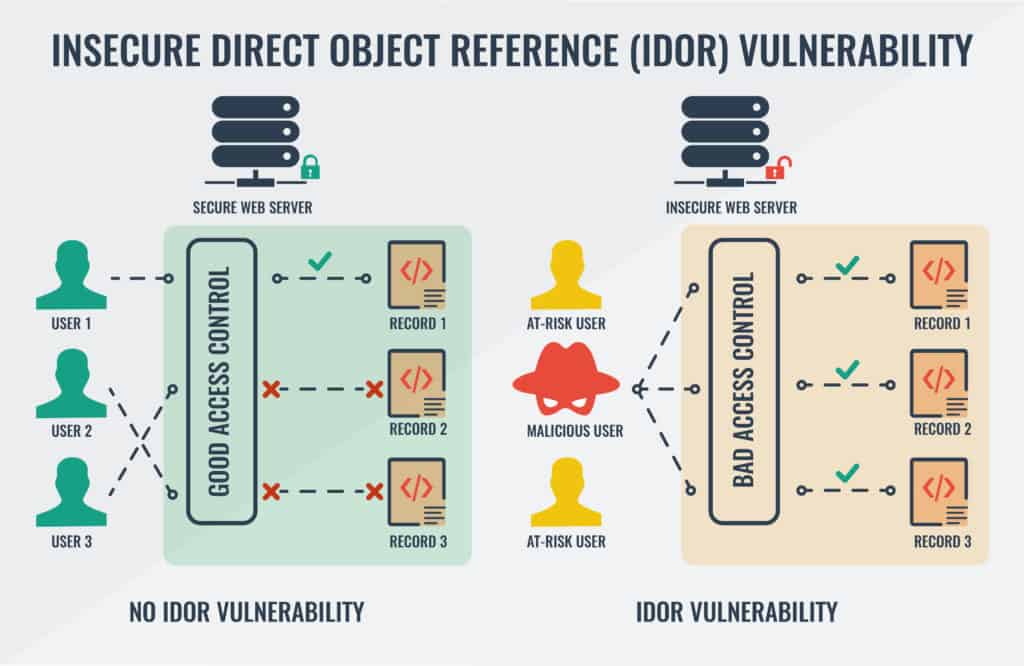

Der Fehler wurde durch eine fehlerhafte oder schlecht implementierte Zugriffskontrolle verursacht, die sich in einer unsicheren IDOR-Sicherheitsanfälligkeit (Direct Object Reference) im VIPRE Mobile-Backend äußert. Das zuständige Skript hat nur überprüft, ob der Angreifer angemeldet ist. Es wurde keine weitere Überprüfung durchgeführt, um sicherzustellen, dass die Anforderung von dem richtigen Gerät oder Konto ausgeführt wurde.

Die Unachtsamkeit von VIPRE in Bezug auf die Sicherheit gefährdet die persönlichen Daten von Millionen von Menschen, bei denen es sich fast ausschließlich um Freunde und Kollegen von VIPRE Mobile-Nutzern handelt

Die Unachtsamkeit von VIPRE in Bezug auf die Sicherheit gefährdet die persönlichen Daten von Millionen von Menschen, bei denen es sich fast ausschließlich um Freunde und Kollegen von VIPRE Mobile-Nutzern handelt

Durch Ausnutzen dieser Sicherheitsanfälligkeit kann ein Gegner durch jedes Benutzerkonto blättern und seine Kontakte im VCARD-Format herunterladen. Viele der durchgesickerten Kontakte enthalten vollständige Namen, Fotos, Adressen und Notizen mit vertraulichen persönlichen Informationen.

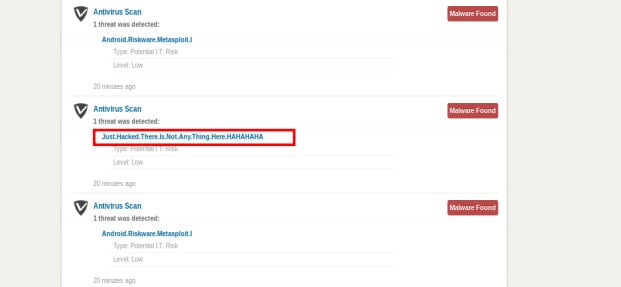

Viruswarnungen in VIPRE waren leicht zu fälschen

Viruswarnungen in VIPRE mobile konnten ebenfalls leicht gefälscht werden. Wir haben eine ähnliche IDOR-Sicherheitsanfälligkeit gefunden, die sich auf die Art und Weise auswirkt, wie Virenwarnungen gemeldet und angezeigt werden. Wenn wir diese Sicherheitsanfälligkeit ausnutzen, können wir gefälschte Virenwarnungen an alle Benutzer mit einem gültigen Konto senden.

Das Generieren betrügerischer Warnungen und das Senden an ahnungslose Benutzer war trivial. Wir haben festgestellt, dass wir Felder in der Warnanforderung bearbeiten können, damit sie sagt, was wir wollen

Das Generieren betrügerischer Warnungen und das Senden an ahnungslose Benutzer war trivial. Wir haben festgestellt, dass wir Felder in der Warnanforderung bearbeiten können, damit sie sagt, was wir wollen

Wir konnten gefälschte Warnungen übermitteln, indem wir die bei einem Virenbefall generierte Anfrage erfassten und dann die Anfrage manipulierten, um die Benutzer-ID und andere Parameter zu ändern. Das Ergebnis ist eine völlig realistisch aussehende Virenwarnung, die auf dem VIPRE Mobile-Dashboard des Opfers angezeigt wird.

Die Zugangskontrolle von VIPRE fehlte

VIPRE Mobile verspricht eine sichere Sicherung Ihrer persönlichen Daten, aber was die Kunden tatsächlich verkauften, kam nicht in die Nähe. Das Fehlen einer wirksamen Zugangskontrolle war verblüffend. Wir konnten nach Belieben auf vertrauliche Informationen zugreifen und gefälschte Malware-Warnungen an jedes gültige Konto senden.

„Diese beiden VIPRE-Schwachstellen sind die kritischsten, die ich gefunden habe“, berichtet Khaled. „Sie wirken sich sowohl auf die Privatsphäre als auch auf die Integrität der Anwendung aus. VIPRE sollte regelmäßige Penetrationstests für alle Anwendungen durchführen. “

AEGISLAB hat sein Dashboard nicht gesperrt

Wir haben eine schwerwiegende Sicherheitslücke entdeckt und gemeldet, die die Webservices von AEGISLAB betrifft. Sie haben mit uns zusammengearbeitet, um das Problem zu beheben. Unsere Tests haben gezeigt, dass das Problem behoben wurde.

Das Dashboard von AEGISLAB war anfällig

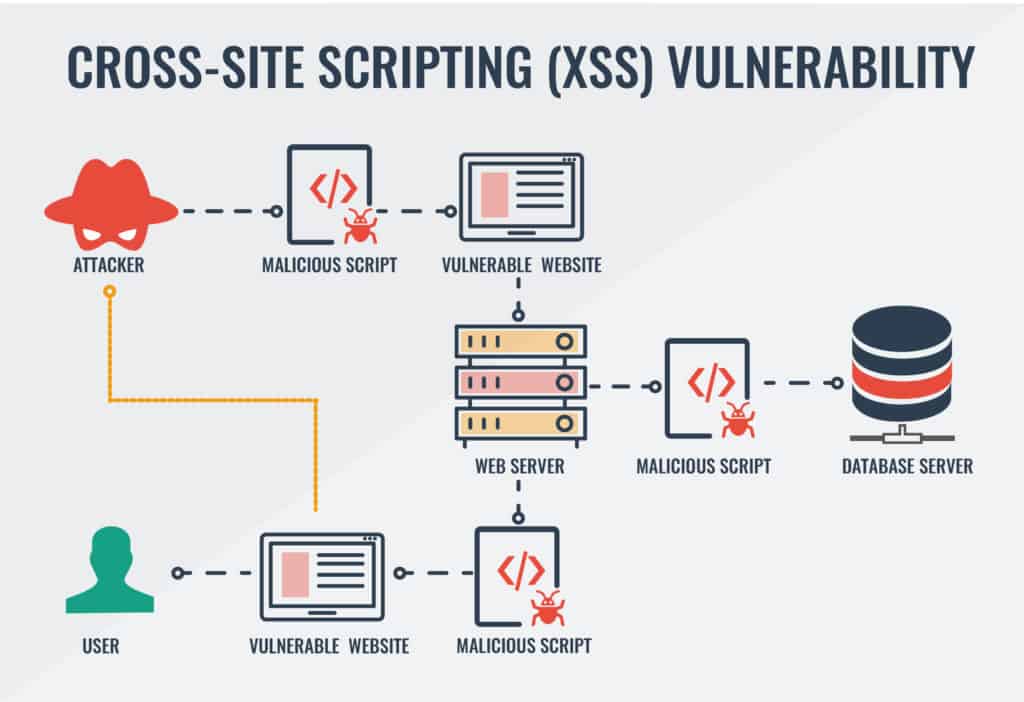

Es wurden mehrere XSS-Fehler (Cross-Site Scripting) festgestellt, die ein Skript betreffen, das in der Domäne my2.aegislab.com ausgeführt wird. Da keiner der an das Skript übergebenen Parameter bereinigt wurde, wäre es für einen Angreifer trivial gewesen, bösartigen Code auszuführen.

XSS-Schwachstellen öffnen Angreifern vielfältige Türen. Sie bieten einen Einstiegspunkt für weitere Angriffe und legitimieren Phishing-Expeditionen.

BullGuard Schwachstellen

Wir haben BullGuard über zwei schwerwiegende Sicherheitslücken informiert. Sie haben mit uns zusammengearbeitet, um die Fehler zu beheben, und wir haben ihre Lösung bestätigt.

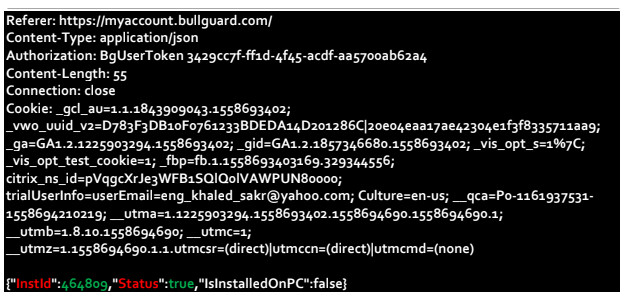

BullGuard war sehr einfach per Fernzugriff zu deaktivieren

BullGuard Mobile Security war von einer IDOR-Sicherheitsanfälligkeit betroffen, die es einem Remoteangreifer ermöglichte, den Virenschutz zu deaktivieren. Wir fanden es für einen Angreifer trivial, Kunden-IDs zu durchlaufen und BullGuard auf jedem Gerät zu deaktivieren.

Die Anfrage zur Deaktivierung von BullGuard Mobile Antivirus konnte abgefangen und geändert werden. Die Sicherheitsanfälligkeit betrifft alle Benutzer und kann leicht dazu verwendet werden, den Virenschutz für jeden Kunden zu deaktivieren

Die Anfrage zur Deaktivierung von BullGuard Mobile Antivirus konnte abgefangen und geändert werden. Die Sicherheitsanfälligkeit betrifft alle Benutzer und kann leicht dazu verwendet werden, den Virenschutz für jeden Kunden zu deaktivieren

Unsere Tests haben ergeben, dass die Anforderung, die generiert wird, wenn ein Benutzer den Virenschutz ausschaltet, erfasst und geändert werden kann. Durch Ändern der Benutzer-ID in dieser Anforderung kann der Virenschutz auf jedem Gerät deaktiviert werden. Die Zugriffskontrolle schien nicht vorhanden zu sein, um sicherzustellen, dass der richtige Benutzer die Anforderung stellte.

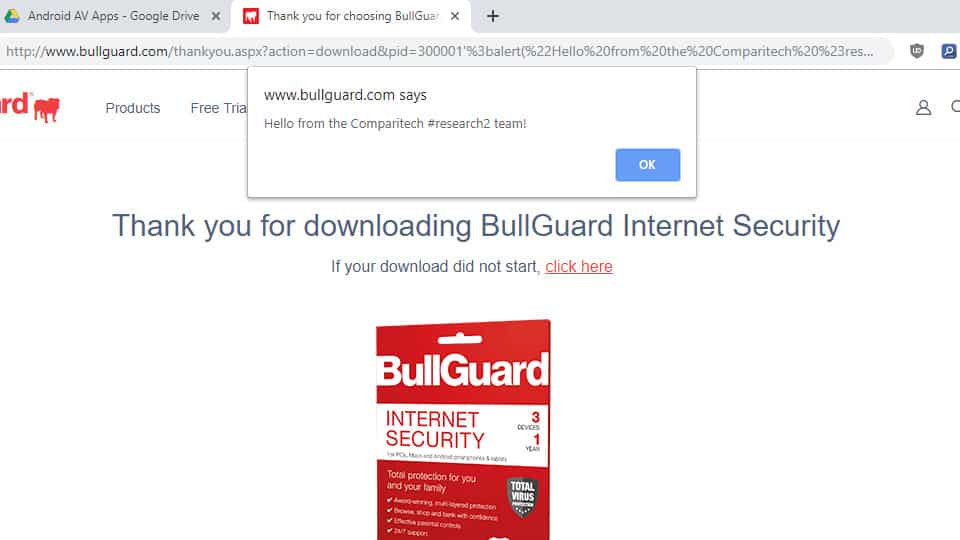

BullGuard heißt neue Benutzer willkommen

Wir haben festgestellt, dass eines der Skripte, die für die Verarbeitung neuer Benutzer auf der BullGuard-Website verantwortlich sind, auch für XSS anfällig ist. Das betreffende Skript bereinigt keine an es übergebenen Parameter, sodass ein Angreifer bösartigen Code ausführen kann.

In diesem Fall war es trivial, eine Warnung auf der Seite anzuzeigen. In anderen Fällen können Gegner diese Sicherheitsanfälligkeit nutzen, um Sitzungen zu hijacken, persönliche Daten zu sammeln oder eine Reihe anderer Angriffe auszuführen. Websites mit hoher Vertrauenswürdigkeit wie BullGuard sind beispielsweise eine ideale Plattform für Phishing-Kampagnen.

BullGuards peinliches Geheimnis

Die IDOR-Sicherheitsanfälligkeit ist für einen Antivirenanbieter so peinlich wie nie zuvor. Benutzer verlassen sich auf Antivirensoftware als Schutzmaßnahme für ihre Geräte. Wenn diese im Hintergrund und per Fernzugriff deaktiviert werden kann, ist dies ein verheerender Schlag. BullGuard hat beide Sicherheitslücken repariert. Jetzt müssen sie daran arbeiten, ihre Reputation bei den Benutzern zu verbessern.

Khaled gab seine Eindrücke über den BullGuard XSS-Fehler bekannt: “Sicherheitslücken beim Cross-Site-Scripting sind in Webanwendungen häufig, aber die Tatsache, dass diese Sicherheitslücke auf der Hauptwebsite vorhanden ist, bedeutet, dass sie vor dem Start wahrscheinlich nicht einmal ein automatisiertes Scannen auf ihrer Site durchgeführt haben.”

Was ist los mit Mobile Antivirus??

Mit mobiler Antivirensoftware stimmt vieles nicht, aber es gibt ein großes Problem, das das Marktsegment betrifft: Es gibt einfach nicht genug mobile Viren und Malware.

Im Jahr 2023 meldete Kaspersky Labs, 116,5 Millionen Viren- und Malware-Infektionen auf Android- und iOS-Geräten blockiert zu haben. Das klingt nach einer enormen Menge, aber nach ihrer Zahl mussten letztes Jahr nur 10% der Nutzer in den USA, 5% in Kanada und 6% in Großbritannien vor einer mobilen Bedrohung geschützt werden.

Daher konzentrieren sich Anbieter darauf, Features hinzuzufügen, um sich von anderen abzuheben, anstatt ihre Codebasis zu verbessern. Und sie machen offensichtlich nicht immer gute Arbeit. Jede Schwachstelle, die wir entdeckten, betraf ein System, das für die eigentliche Virenprüfung verantwortlich war.

Unser VIPRE Proof of Concept war kurz und auf den Punkt.

Unser VIPRE Proof of Concept war kurz und auf den Punkt.

Da mobile Malware (vorerst) eher selten vorkommt, ist es für Anbieter sehr einfach, ein minderwertiges Produkt herauszubringen, ohne dass die Benutzer es bemerken. In dieser Umgebung werden schlechte Apps mit neuen Funktionen immer beliebter, und nichts gefällt dem Play Store-Algorithmus besser, als beliebte Apps zu empfehlen. Der Zyklus geht also weiter.

Gibt es eine Lösung?

“Leider gewinnt in vielen Organisationen die Geschäftsseite die Sicherheitsseite”, sagte Khaled, “wie im Fall von VIPRE Mobile. Ich würde sagen, dass jeder kompetente Penetrationstester diese Schwachstellen hätte identifizieren können. “

“Mehr Unternehmen müssen darauf achten, dass die Sicherheit zu Beginn eines Projekts und neben der Anwendungsentwicklung angegangen wird, anstatt am Ende, wenn es zu spät ist.”

Hoffen wir, dass sie zuhören, denn es gibt immer noch zu viele schlechte, kaputte und unsichere Android-Antivirus-Apps.

Das könnte Ihnen auch gefallenAntivirusDas beste kostenlose Rootkit-Tool zum Entfernen, Erkennen und Scannen von VirenAntivirus10 kostenlose Tools zum Entfernen von Viren und MalwareAntivirus8 Allgemeine Arten von Malware im KlartextAntivirusSo scannen Sie eine Website auf Malware und reparieren Sie gehackte Websites

tivieren konnte Ernst

Es ist beunruhigend zu erfahren, dass viele der beliebten kostenlosen Antivirus-Apps für Android nicht in der Lage sind, Viren genau zu erkennen und fast alle Benutzer verfolgen. Die Ergebnisse des Tests von Comparitech sind alarmierend und zeigen, dass viele Apps nicht das halten, was sie im Play Store versprechen. Es ist besorgniserregend, dass schwerwiegende Sicherheitslücken entdeckt wurden, die die Privatsphäre der Benutzer gefährden können. Es ist wichtig, dass Benutzer bei der Auswahl einer Antivirus-App für ihr Android-Gerät vorsichtig sind und sich für eine vertrauenswürdige und zuverlässige Option entscheiden.