Wireshark est un renifleur de paquets très populaire. Il peut être installé sur les fenêtres, Linux, Unix, et Mac OS, et le meilleur de tous, c’est gratuit. Wireshark place votre carte réseau dans mode promiscuité afin que votre ordinateur récupère tous les paquets réseau, pas seulement ceux destinés à votre ordinateur. Il existe une option pour utiliser l’outil uniquement pour les paquets destinés à votre appareil. Wireshark est régulièrement utilisé par les pirates et ainsi de nombreux administrateurs réseau s’en méfient.

Voici notre liste des meilleures alternatives à Wireshark:

- Savvius Omnipeek

- Ettercap

- Kismet

- SmartSniff

- EtherApe

le Wireshark le système est capable de capturer des paquets de réseaux filaires, systèmes sans fil, et aussi Bluetooth. Wireshark ne recueille pas réellement les paquets lui-même. le WinPcap programme collecte des paquets sur les fenêtres dispositifs. Sur Linux et Unix vous avez besoin benne. Même si Wireshark n’est pas directement responsable de la partie la plus puissante de ses opérations, l’interface de Wireshark en fait un gagnant. Il existe une version en ligne de commande du système, appelée Tshark.

Wireshark enregistre les données dans des fichiers qui suivent le pcap format. le Wireshark L’interface peut vous montrer les paquets capturés, les trier, les classer et les filtrer. Vous pouvez charger des paquets stockés dans l’interface pour analyse. Le moteur d’analyse de Wireshark n’est pas terrible et de nombreux utilisateurs choisissent d’autres outils pour obtenir un meilleur aperçu de leurs données.

Alternatives à Wireshark

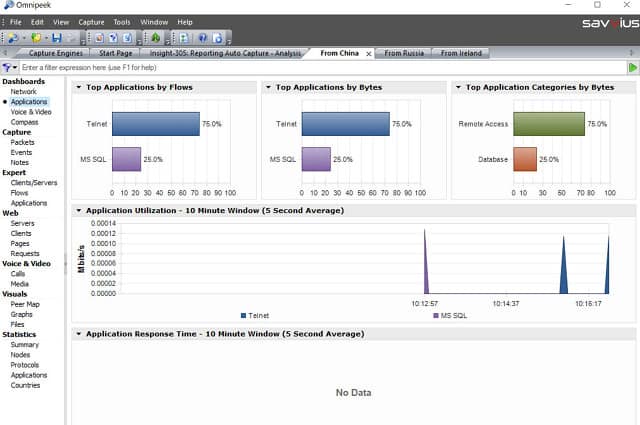

1. Savvius Omnipeek

Omnipeek de Savvius n’est pas libre d’utiliser comme Wireshark. Cependant, le logiciel a beaucoup à recommander et vous pouvez l’obtenir sur un essai gratuit de 30 jours pour tester s’il remplacera Wireshark dans votre boîte à outils. Comme Wireshark, Omnipeek ne recueille pas réellement les paquets lui-même. Un module complémentaire appelé Moteur de capture intercepte les paquets sur un réseau câblé et il existe un autre Adaptateur Wifi pour les réseaux sans fil. Un attribut dans lequel Omnipeek ne rivalise pas avec Wireshark est le système d’exploitation sur lequel il peut fonctionner. Il ne peut pas fonctionner sur Linux, Unix, ou Mac OS. Courir Omnipeek vous avez besoin Windows 7, 8 64 bits, ou dix, ou Windows Server 2008 R2, 2012, 2012 R2, ou 2016.

Les capacités analytiques de Omnipeek sont supérieurs à ceux de Wireshark. Omnipeek peut analyser les paquets pour détecter des signes de problèmes ou détecter des changements dans les vitesses de transfert. Ces événements peuvent être définis pour déclencher des alertes. Donc, Omnipeek est un système de gestion de réseau ainsi qu’un renifleur de paquets. Le module d’analyse du trafic peut rendre compte des performances de bout en bout pour les connexions et également relier les performances. L’outil est également en mesure de rendre compte à la demande des interfaces avec les serveurs Web.

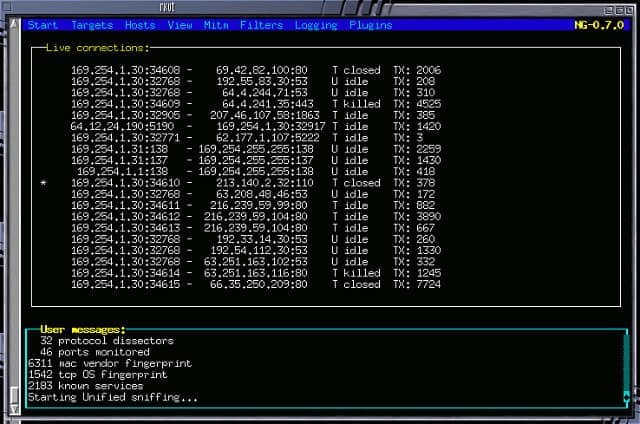

2. Ettercap

Ettercap site Web ne cache pas le fait que il a été conçu pour faciliter le piratage. Comme Wireshark est un outil de piratage bien connu, le Ettercap réclamation le met dans la même catégorie et ils sont tous les deux libre d’utiliser. Ettercap allumettes Wireshark’s portabilité car il peut fonctionner sur les fenêtres, Linux, Unix, et Mac OS. Bien qu’il soit conçu comme un utilitaire pour les pirates, l’outil peut également être utile aux administrateurs réseau. Ettercap est capable de détecter d’autres activités et intrusions de pirates, et il est donc très utile pour la défense du système.

Ettercap utilise le libpcap bibliothèque pour capturer les paquets. le Ettercap le logiciel lui-même est capable de créer un certain nombre d’attaques de réseau, y compris Empoisonnement ARP et Masquage d’adresse MAC. Ettercap est un outil de piratage puissant avec beaucoup plus d’installations que celles de Wireshark. Ça peut capturer des certificats de sécurité SSL, modifier le contenu des paquets en transit, supprimer les connexions et capturer les mots de passe. Les défenseurs du système bénéficient également d’installations Ettercap. Il peut identifier les utilisateurs malveillants et les isoler du réseau. Si vous souhaitez collecter des preuves, vous pouvez suivre les actions des utilisateurs suspects et enregistrer leurs actes au lieu de les interdire. Ettercap est bien plus puissant que Wireshark.

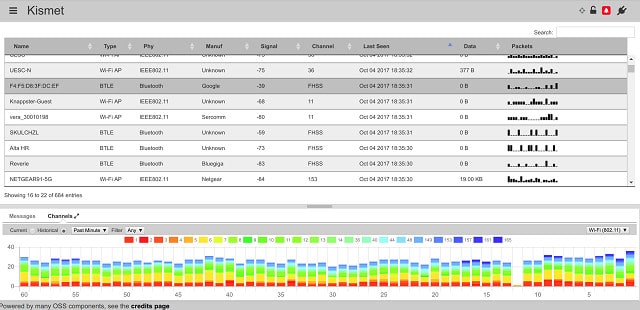

3. Kismet

Kismet ne peut pas intercepter les paquets sur les réseaux câblés, mais c’est parfait pour reniflement de paquets sans fil. Le standard Kismet suit les systèmes wifi, mais il peut être étendu pour détecter Bluetooth réseaux aussi. Le standard wifi a plusieurs versions. Kismet peut fonctionner avec 802.11a, 802.11b, 802.11g, 802.11n. Kismet est inclus avec Kali Linux. Le logiciel fonctionnera sur Linux, Unix, et Mac OS.

Kismet le collecteur de données ne sonde pas les réseaux de la même manière que les autres renifleurs de paquets, donc les systèmes de détection d’intrusion ne peuvent pas repérer ses activités. Cela en fait un outil idéal pour les pirates qui ont accès à un ordinateur connecté au réseau. Les systèmes de surveillance de réseau standard détecteront la présence de l’appareil sur lequel Kismet s’exécute, mais ne verront pas que le programme collecte des paquets sur le réseau. Le mode par défaut de Kismet ne collecte que les en-têtes de paquets, mais il peut également être utilisé pour récolter des vidages de trafic qui capturent tous les paquets, y compris les charges utiles de données. Les paquets peuvent être analysés, triés, filtrés et enregistrés dans un fichier. Si vous n’aimez pas l’extrémité avant de Kismet, vous pouvez ouvrir un fichier enregistré dans un autre outil d’analyse.

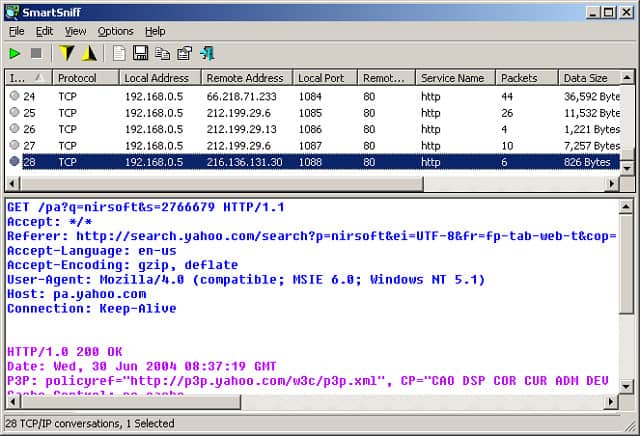

4. SmartSniff

SmartSniff travaille sur les fenêtres environnements. Le renifleur de paquets fonctionne sur les réseaux câblés et est libre d’utiliser. Le collecteur peut fonctionner sur des réseaux sans fil mais uniquement sur les systèmes wifi qui incluent l’ordinateur qui héberge le programme sniffer.

Le programme comprend un collectionneur. Cependant, ce système natif n’est pas très efficace et il est plus courant d’installer WinPcap pour recueillir des paquets. Les paquets sont capturés à la demande – vous activez puis désactivez la capture dans la console. Le volet supérieur de la console affiche les connexions entre les ordinateurs. Lorsque vous cliquez sur l’un de ces enregistrements, le trafic de cette connexion s’affiche dans le panneau inférieur. Le trafic de texte brut est affiché tel quel et vous pouvez afficher les paquets chiffrés sous forme de vidage de données hexadécimal. Les données peuvent être filtrées pour afficher uniquement TCP, UDP ou ICMP paquets et chaque paquet est étiqueté en fonction de l’application à laquelle il se rapporte. Vous pouvez enregistrer des paquets dans un fichier pcap à recharger ultérieurement dans l’interface, ou à analyser avec un outil différent.

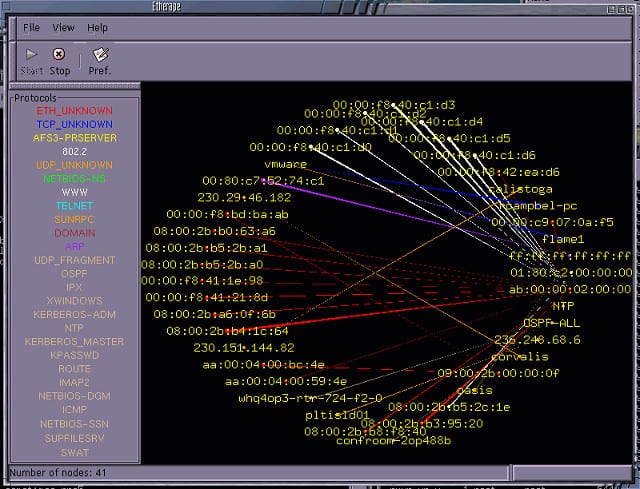

5. EtherApe

EtherApe est un utilitaire gratuit qui fonctionne sur Linux, Unix, et Mac OS. Ça crée une carte du réseau en récupérant les messages des appareils. Les hôtes du réseau sont tracés sur la carte et étiquetés avec leurs adresses IP. EtherApe capture ensuite tous les paquets voyageant entre ces hôtes et les affiche sur la carte en temps réel. Chaque transfert est représenté par une couleur, qui représente son protocole ou son application.

L’outil peut suivre les réseaux filaires et sans fil et il peut également représenter des machines virtuelles et leur infrastructure sous-jacente. La carte suit les deux TCP et UDP le trafic et peut détecter à la fois IPv4 et IPv6 adresses.

Chaque nœud de la carte du réseau est une icône qui permet d’accéder aux détails des performances de cet équipement. Vous pouvez changer de vue pour voir les liens sur une connexion de bout en bout avec le trafic qui y est représenté. Vous pouvez filtrer toutes les cartes pour juste montrer des applications spécifiques ou le trafic provenant de sources spécifiques et vous pouvez également changer la représentation des données pour identifier le numéro de port plutôt que les applications. Le suivi du trafic par numéro de port n’affichera que le trafic TCP.

EtherApe capture uniquement les en-têtes des paquets, qui préserve la confidentialité des données qui circulent sur votre réseau. Cette limitation peut rassurer le DSI de votre entreprise et vous permettre d’utiliser ce renifleur de paquets sans craindre de compromettre les obligations légales de l’entreprise en matière de non-divulgation..

Passer de Wireshark

Même si vous êtes parfaitement satisfait de Wireshark, jetez un œil aux alternatives de cette liste car vous pourriez trouver que l’une d’entre elles a des fonctions dont vous avez besoin et qui ne sont pas dans Wireshark. Il est toujours bon d’explorer des alternatives plutôt que d’utiliser simplement le premier outil dont vous entendez parler. Wireshark est génial, mais ce n’est pas l’outil le plus complet du marché. Selon les activités que vous souhaitez poursuivre avec un renifleur de paquets et les limitations imposées par votre entreprise, l’un de ces outils peut vous convenir mieux que Wireshark.

Avez-vous essayé un renifleur de paquets? Utilises tu Wireshark régulièrement? Qu’utilisez vous pour ça? Êtes-vous un fan d’un renifleur de paquets qui ne figure pas sur notre liste? Laissez un message dans la section Commentaires ci-dessous pour partager vos connaissances.

Voir également:

Guide ultime de TCP / IP

Comment utiliser Wireshark

Comment utiliser Wireshark pour capturer et inspecter des paquets

Erreur «aucune interface trouvée» de Wireshark

9 Meilleurs renifleurs de paquets

Wireshark est un outil très populaire pour renifler les paquets de réseau. Il est disponible sur Windows, Linux, Unix et Mac OS, et le meilleur de tout, cest gratuit. Wireshark place votre carte réseau en mode promiscuité pour récupérer tous les paquets réseau, pas seulement ceux destinés à votre ordinateur. Cependant, il est souvent utilisé par les pirates, ce qui rend les administrateurs réseau méfiants. Il existe plusieurs alternatives à Wireshark, telles que Savvius Omnipeek, Ettercap, Kismet, SmartSniff et EtherApe. Omnipeek de Savvius est un système de gestion de réseau ainsi quun renifleur de paquets, avec des capacités analytiques supérieures à celles de Wireshark. Ettercap, bien quil soit conçu pour faciliter le piratage, peut également être utile aux administrateurs réseau pour détecter les activités et les intrusions de pirates.