Captura de paquetes o PCAP (también conocido como libpcap) es una interfaz de programación de aplicaciones (API) que captura datos de paquetes de red en vivo del modelo OSI Layers 2-7. Los analizadores de red como Wireshark crean archivos .pcap para recopilar y registrar datos de paquetes de una red. PCAP viene en una variedad de formatos que incluyen Libpcap, WinPcap, y PCAPng.

Estos archivos PCAP se pueden usar para ver los paquetes de red TCP / IP y UDP. Si desea registrar el tráfico de red, debe crear un archivo .pcap. Puede crear un archivo .pcap utilizando un analizador de red o una herramienta de análisis de paquetes como Wireshark o tcpdump. En este artículo, veremos qué es PCAP y cómo funciona.

¿Por qué necesito usar PCAP??

PCAP es un recurso valioso para el análisis de archivos y para monitorear el tráfico de su red. Las herramientas de recopilación de paquetes como Wireshark le permiten recopilar tráfico de red y traducirlo a un formato que sea legible para los humanos. Hay muchas razones por las cuales PCAP se usa para monitorear redes. Algunos de los más comunes incluyen el monitoreo del uso del ancho de banda, la identificación de servidores DHCP no autorizados, la detección de malware, la resolución de DNS y la respuesta a incidentes..

Para los administradores de red y los investigadores de seguridad, el análisis de archivos de paquetes es una buena forma de detectar intrusiones en la red y otras actividades sospechosas. Por ejemplo, si una fuente envía mucho tráfico malicioso a la red, puede identificarlo en el agente de software y luego tomar medidas para remediar el ataque.

¿Cómo funciona un sniffer de paquetes??

Para capturar archivos PCAP necesitas usar un sniffer de paquetes. Un sniffer de paquetes captura paquetes y los presenta de una manera fácil de entender. Cuando use un rastreador PCAP, lo primero que debe hacer es identificar en qué interfaz desea rastrear. Si estás en un dispositivo Linux, estos podrían ser eth0 o wlan0. Puede seleccionar una interfaz con el comando ifconfig.

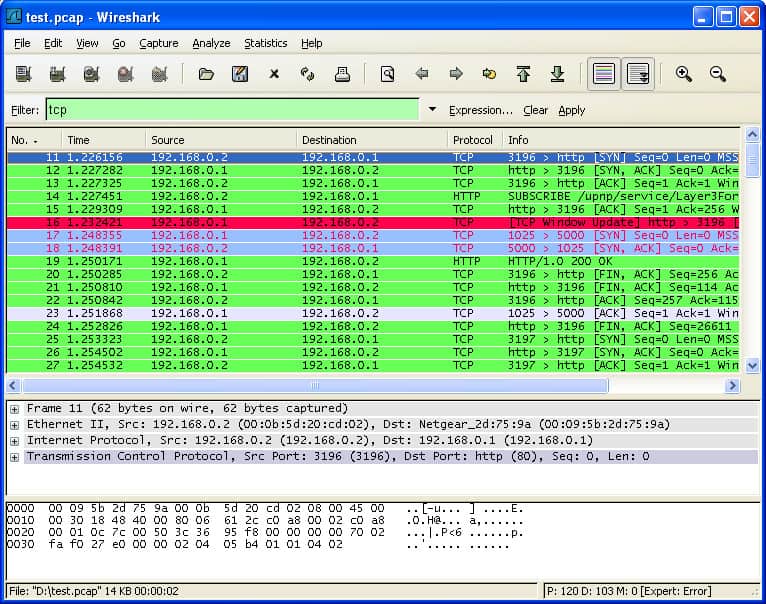

Una vez que sepa qué interfaz desea detectar, puede elegir qué tipo de tráfico desea monitorear. Por ejemplo, si solo desea monitorear los paquetes TCP / IP, puede crear reglas para hacerlo. Muchas herramientas ofrecen filtros que le permiten controlar qué tráfico recolecta.

Por ejemplo, Wireshark le permite filtrar el tipo de tráfico que ve con filtros de captura y filtros de visualización. Los filtros de captura le permiten filtrar el tráfico que captura y los filtros de visualización le permiten filtrar el tráfico que ve. Por ejemplo, puede filtrar protocolos, flujos o hosts.

Una vez que haya recopilado el tráfico filtrado, puede comenzar a buscar problemas de rendimiento. Para un análisis más específico, también puede filtrar según los puertos de origen y de destino para probar elementos de red particulares. Toda la información capturada se puede utilizar para solucionar problemas de rendimiento de la red..

Versiones de PCAP

Como se mencionó anteriormente, hay muchos tipos diferentes de archivos PCAP, que incluyen:

- Libpcap

- WinPcap

- PCAPng

- Npcap

Cada versión tiene sus propios casos de uso y diferentes tipos de herramientas de monitoreo de red admiten diferentes formas de archivos PCAP. Por ejemplo, Libpcap es una biblioteca portátil de código abierto c / C ++ diseñada para usuarios de Linux y Mac OS. Libpcap permite a los administradores capturar y filtrar paquetes. Las herramientas de rastreo de paquetes como tcpdump usan el formato Libpcap.

Para los usuarios de Windows, existe el formato WinPcap. WinPcap es otra biblioteca portátil de captura de paquetes diseñada para dispositivos Windows. WinpCap también puede capturar y filtrar paquetes recopilados de la red. Herramientas como Wireshark, Nmap, y Bufido usa WinPCap para monitorear dispositivos pero el protocolo en sí mismo ha sido descontinuado.

Pcapng o .pcap Next Generation Capture File Format es una versión más avanzada de PCAP que viene por defecto con Wireshark. Pcapng puede capturar y almacenar datos. El tipo de datos que recopila pcapng incluye precisión de marca de tiempo extendida, comentarios de los usuarios y estadísticas de captura para proporcionar al usuario información adicional.

Herramientas como Wireshark están utilizando PCAPng porque puede registrar más información que PCAP. Sin embargo, el problema con PCAPng es que no es compatible con tantas herramientas como PCAP.

Npcap es una biblioteca portátil de rastreo de paquetes para Windows producida por Nmap, uno de los proveedores de rastreo de paquetes más conocidos. La biblioteca es más rápida y segura que WinpCap. Npcap tiene soporte para Windows 10 y la inyección de captura de paquetes de bucle invertido para que pueda enviar y olfatear paquetes de bucle invertido. Npcap también es compatible con Wireshark.

Ventajas de la captura de paquetes y PCAP

La mayor ventaja de la captura de paquetes es que otorga visibilidad. Puede usar paquetes de datos para determinar la causa raíz de los problemas de red. Puede monitorear las fuentes de tráfico e identificar los datos de uso de aplicaciones y dispositivos. Los datos PCAP le brindan la información en tiempo real que necesita para encontrar y resolver problemas de rendimiento para mantener la red funcionando después de un evento de seguridad.

Por ejemplo, puede identificar dónde una pieza de malware violó la red al rastrear el flujo de tráfico malicioso y otras comunicaciones maliciosas. Sin PCAP y una herramienta de captura de paquetes, sería más difícil rastrear paquetes y administrar riesgos de seguridad.

Como formato de archivo simple, PCAP tiene la ventaja de ser compatible con casi cualquier programa de rastreo de paquetes que pueda imaginar, con una gama de versiones para Windows, Linux y Mac OS. La captura de paquetes se puede implementar en casi cualquier entorno.

Desventajas de la captura de paquetes y PCAP

Aunque la captura de paquetes es una técnica de monitoreo valiosa, tiene sus limitaciones. El análisis de paquetes le permite monitorear el tráfico de red pero no supervisa todo. Hay muchos ataques cibernéticos que no se inician a través del tráfico de red, por lo que debe tener otras medidas de seguridad establecidas.

Por ejemplo, algunos atacantes usan USB y otros ataques basados en hardware. Como consecuencia, el análisis de archivos PCAP debería formar parte de su estrategia de seguridad de red, pero no debería ser su única línea de defensa.

Otro obstáculo importante para la captura de paquetes es el cifrado. Muchos atacantes cibernéticos usan comunicaciones encriptadas para lanzar ataques a las redes. El cifrado evita que su sniffer de paquetes pueda acceder a los datos de tráfico e identificar ataques. Eso significa que los ataques cifrados pasarán desapercibidos si confía en PCAP.

También hay un problema con la ubicación del rastreador de paquetes. Si se coloca un sniffer de paquetes en el borde de la red, esto limitará la cantidad de visibilidad que tiene un usuario. Por ejemplo, el usuario puede no detectar el inicio de un ataque DDoS o un brote de malware. Además, incluso si está recopilando datos en el centro de la red, es importante asegurarse de que está recopilando conversaciones completas en lugar de datos resumidos.

Herramienta de análisis de paquetes de código abierto: cómo utiliza Wireshark los archivos PCAP?

Wireshark es el analizador de tráfico más popular del mundo. Wireshark utiliza archivos .pcap para registrar datos de paquetes extraídos de un escaneo de red. Los datos del paquete se registran en archivos con la extensión de archivo .pcap y se pueden usar para encontrar problemas de rendimiento y ataques cibernéticos en la red.

En otras palabras, el archivo PCAP crea un registro de datos de red que puede ver a través de Wireshark. Luego puede evaluar el estado de la red e identificar si hay algún problema de servicio al que deba responder.

Es importante tener en cuenta que Wireshark no es la única herramienta que puede abrir archivos .pcap. Otras alternativas ampliamente utilizadas incluyen tcpdump y WinDump, herramientas de monitoreo de red que también usan PCAP para llevar una lupa al rendimiento de la red.

Ejemplo de herramienta de análisis de paquetes patentada

SolarWinds Network Performance Monitor (PRUEBA GRATUITA)

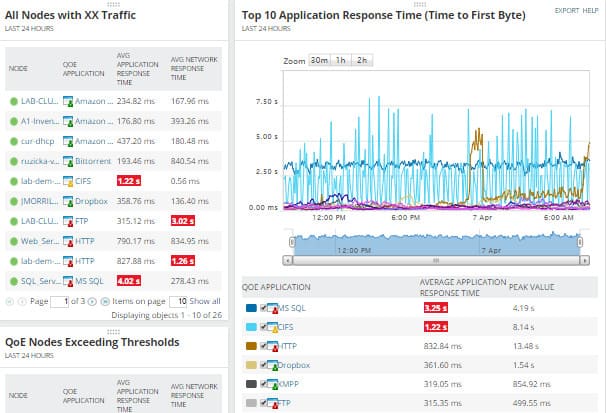

Monitor de rendimiento de red de SolarWinds es un ejemplo de una herramienta de monitoreo de red que puede capturar datos PCAP. Puede instalar el software en un dispositivo y luego monitorear los datos de paquetes extraídos de toda la red. Los datos del paquete le permitirán medir el tiempo de respuesta de la red y diagnosticar ataques.

El usuario puede ver los datos del paquete a través de Panel de control de calidad de experiencia, que incluye un resumen del rendimiento de la red. Las pantallas gráficas facilitan la detección de picos en el tráfico o tráfico malicioso que podría indicar un ataque cibernético.

El diseño del programa también permite al usuario diferenciar las aplicaciones por la cantidad de tráfico que procesan. Factores como Tiempo promedio de respuesta de la red, Tiempo promedio de respuesta de la aplicación, Volumen total de datos, y N. ° total de transacciones ayudar al usuario a mantenerse al día con los cambios en la red a medida que ocurren en vivo. También hay una versión de prueba gratuita de 30 días disponible para descargar.

SolarWinds Network Performance Monitor: descargue una prueba GRATUITA de 30 días

Análisis de archivos PCAP: capturando ataques en el tráfico de red

El rastreo de paquetes es imprescindible para cualquier organización que tenga una red. Los archivos PCAP son uno de esos recursos que los administradores de red pueden usar para llevar un microscopio al rendimiento y descubrir ataques. La captura de paquetes no solo ayudará a llegar al fondo de la causa raíz de los ataques, sino que también ayudará a solucionar problemas de rendimiento lento.

Las herramientas de captura de paquetes de código abierto como Wireshark y tcpdump brindan a los administradores de red las herramientas para remediar el bajo rendimiento de la red sin gastar una fortuna. También hay una gama de herramientas patentadas para empresas que desean una experiencia de análisis de paquetes más avanzada..

Mediante el poder de los archivos PCAP, un usuario puede iniciar sesión en un sniffer de paquetes para recopilar datos de tráfico y ver dónde se consumen los recursos de la red. El uso de los filtros correctos también hará que sea mucho más fácil eliminar el ruido blanco y perfeccionar los datos más significativos..