Wireshark es un sniffer de paquetes muy popular. Se puede instalar en Ventanas, Linux, Unix, y Mac OS, y lo mejor de todo, es gratis. Wireshark pone su tarjeta de red en modo promiscuo para que su computadora recoja todos los paquetes de red, no solo los destinados a su computadora. Hay una opción para usar la herramienta solo para los paquetes destinados a su dispositivo. Wireshark es utilizado regularmente por piratas informáticos y así muchos administradores de red desconfían de ello.

Aquí está nuestra lista de las mejores alternativas de Wireshark:

- Savvius Omnipeek

- Ettercap

- Kismet

- SmartSniff

- EtherApe

los Wireshark el sistema puede capturar paquetes de redes cableadas, sistemas inalámbricos, y también Bluetooth. Wireshark en realidad no recoge paquetes por sí mismo. los WinPcap programa recoge paquetes en Ventanas dispositivos. En Linux y Unix necesitas basurero. Aunque Wireshark no es directamente responsable de la parte más poderosa de sus operaciones, la interfaz de Wireshark lo convierte en un ganador Hay una versión de línea de comando del sistema, llamada Tshark.

Wireshark guarda datos en archivos que siguen el pcap formato. los Wireshark La interfaz puede mostrarle los paquetes capturados, ordenarlos, clasificarlos y filtrarlos. Puede cargar paquetes almacenados en la interfaz para su análisis. El motor de análisis de Wireshark no es tan bueno y muchos usuarios eligen otras herramientas para obtener una mejor visión de sus datos.

Alternativas de Wireshark

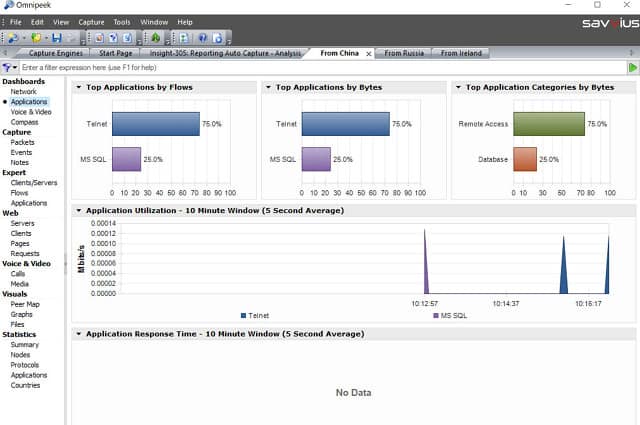

1. Savvius Omnipeek

Omnipeek de Savvius no es libre de usar como Wireshark. Sin embargo, el software tiene mucho para recomendarlo y puede obtenerlo una prueba gratuita de 30 días para probar si reemplazará Wireshark en tu kit de herramientas. Me gusta Wireshark, Omnipeek en realidad no recoge paquetes por sí mismo. Un complemento llamado Motor de captura intercepta paquetes en una red cableada y hay un Adaptador Wifi para redes inalámbricas. Un atributo en el cual Omnipeek no compite con Wireshark son los sistemas operativos en los que puede ejecutarse. No puede funcionar en Linux, Unix, o Mac OS. Correr Omnipeek necesitas Windows 7 de 64 bits, 8, o 10, o Windows Server 2008 R2, 2012, 2012 R2, o 2016.

Las capacidades analíticas de Omnipeek son superiores a los de Wireshark. Omnipeek puede escanear paquetes en busca de signos de problemas o detectar cambios en las velocidades de transferencia. Estos eventos se pueden configurar para activar alertas. Entonces, Omnipeek es un sistema de gestión de red. así como un sniffer de paquetes. El módulo de análisis de tráfico puede informar sobre el rendimiento de extremo a extremo para las conexiones y también el rendimiento del enlace. La herramienta también puede informar a pedido sobre interfaces para servidores web.

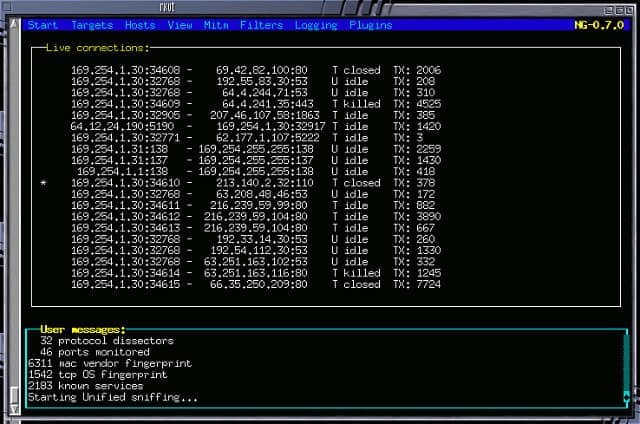

2. Ettercap

Ettercap el sitio web no oculta el hecho de que fue diseñado para facilitar la piratería. Como Wireshark es una herramienta de hackers conocida, la Ettercap reclamo lo pone en la misma categoría y ambos son libre de usar. Ettercap partidos Wireshark’s portabilidad porque puede ejecutarse en Ventanas, Linux, Unix, y Mac OS. A pesar de estar diseñado como una utilidad para hackers, la herramienta también puede ser útil para los administradores de red. Ettercap es capaz de detectar otras actividades de hackers e intrusiones, por lo que es muy útil para la defensa del sistema.

Ettercap usa el libpcap biblioteca para capturar paquetes. los Ettercap el software en sí es capaz de crear una serie de ataques a la red, incluidos Envenenamiento por ARP y Dirección MAC enmascarada. Ettercap es una poderosa herramienta de hackers con muchas más facilidades que las de Wireshark. Puede capturar certificados de seguridad SSL, alterar el contenido del paquete en tránsito, desconectar conexiones y capturar contraseñas. Los defensores del sistema también obtienen instalaciones útiles en Ettercap. Puede identificar usuarios maliciosos y aislarlos de la red. Si desea reunir evidencia, puede rastrear las acciones de usuarios sospechosos y registrar sus acciones en lugar de prohibirlas.. Ettercap es mucho más poderoso que Wireshark.

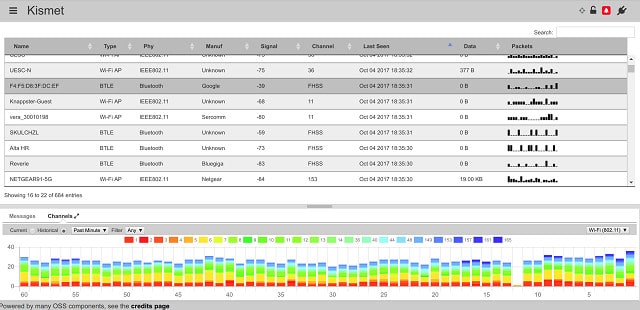

3. Kismet

Kismet no puede interceptar paquetes en redes cableadas, pero es excelente para rastreo inalámbrico de paquetes. El estandar Kismet rastrea los sistemas wifi, pero se puede extender para detectar Bluetooth redes también. El estándar wifi tiene varias versiones.. Kismet puede operar con 802.11a, 802.11b, 802.11g, 802.11n. Kismet está incluido con Kali Linux. El software funcionará en Linux, Unix, y Mac OS.

De Kismet el recopilador de datos no sondea las redes de la misma manera que otros rastreadores de paquetes, por lo que los sistemas de detección de intrusos no pueden detectar sus actividades. Esto lo convierte en una herramienta ideal para los piratas informáticos que tienen acceso a una computadora que está conectada a la red. Los sistemas de monitoreo de red estándar detectarán la presencia del dispositivo en el que se está ejecutando Kismet, pero no verán que el programa está recopilando paquetes en la red. El modo predeterminado de Kismet solo recopila encabezados de paquetes, pero también se puede usar para cosechar volcados de tráfico que capturan todos los paquetes, incluidas las cargas útiles de datos. Los paquetes se pueden analizar, ordenar, filtrar y guardar en un archivo. Si no te gusta la parte delantera de Kismet, puede abrir un archivo guardado en una herramienta diferente para el análisis.

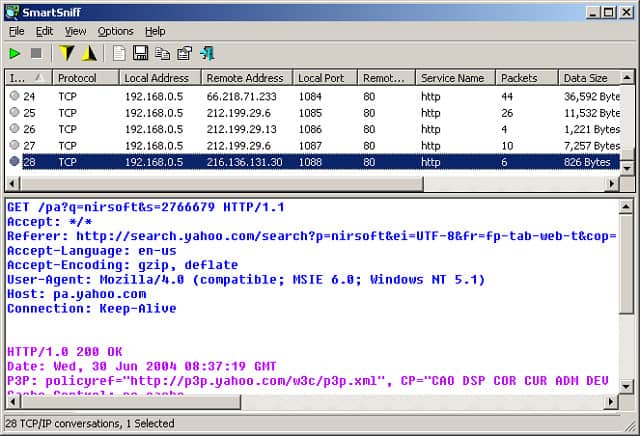

4. SmartSniff

SmartSniff trabaja en Ventanas ambientes. El sniffer de paquetes funciona en redes cableadas y es de uso gratuito. El recopilador puede funcionar en redes inalámbricas, pero solo en los sistemas wifi que incluyen la computadora que aloja el programa sniffer.

El programa incluye un coleccionista. Sin embargo, este sistema nativo no es muy efectivo y es más habitual instalarlo WinPcap para recoger paquetes Los paquetes se capturan a pedido: enciende y apaga la captura en la consola. El panel superior de la consola muestra las conexiones entre computadoras. Cuando hace clic en uno de estos registros, el tráfico de esa conexión se muestra en el panel inferior. El tráfico de texto sin formato se muestra tal cual y puede ver los paquetes cifrados como un volcado de datos hexadecimales. Los datos se pueden filtrar para mostrar solo TCP, UDP o ICMP paquetes y cada paquete se etiqueta de acuerdo con la aplicación con la que se relaciona. Usted puede guardar paquetes en un archivo pcap para ser recargado en la interfaz más tarde, o para análisis con una herramienta diferente.

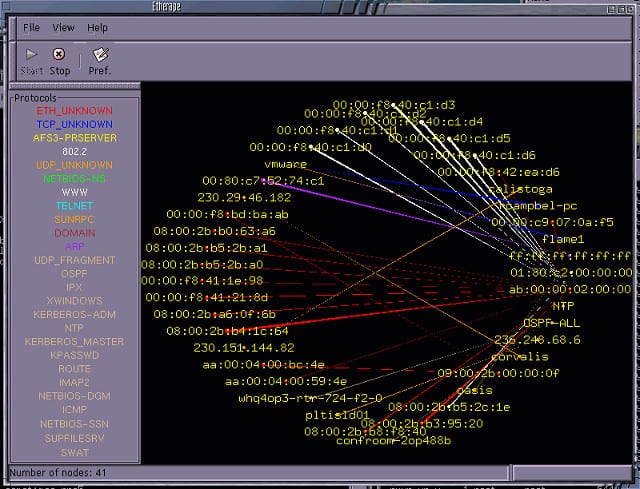

5. EtherApe

EtherApe es una utilidad gratuita que se ejecuta en Linux, Unix, y Mac OS. Crea un mapa de red recogiendo los mensajes de los dispositivos. Los hosts en la red se trazan en el mapa y se etiquetan con sus direcciones IP. EtherApe luego captura todos los paquetes que viajan entre esos hosts y los muestra en el mapa en tiempo real. Cada transferencia se representa con un color., que representa su protocolo o aplicación.

La herramienta puede rastrear redes cableadas e inalámbricas y también puede representar máquinas virtuales y su infraestructura subyacente. El mapa rastrea ambos TCP y UDP tráfico y puede detectar tanto IPv4 y IPv6 direcciones.

Cada nodo en el mapa de red es un icono que permite acceder a detalles del rendimiento de ese equipo. Puede cambiar de vista para ver los enlaces en una conexión de extremo a extremo con el tráfico representado en ellos. Puede filtrar todos los mapas a solo muestra aplicaciones específicas o tráfico de fuentes específicas y también puede cambiar la representación de datos para identificar el número de puerto en lugar de las aplicaciones. El seguimiento del tráfico del número de puerto solo mostrará el tráfico TCP.

EtherApe solo captura los encabezados de los paquetes, que preserva la privacidad de los datos que circulan por su red. Esa limitación puede tranquilizar al CIO de su empresa y permitirle utilizar este sniffer de paquetes sin temor a comprometer las obligaciones legales de la empresa de no divulgación..

Cambiar de Wireshark

Incluso si eres perfectamente feliz con Wireshark, eche un vistazo a las alternativas en esta lista porque puede encontrar que una de ellas tiene funciones que necesita y no está en Wireshark. Siempre es bueno explorar alternativas en lugar de solo usar la primera herramienta de la que escuchas. Wireshark es genial, pero no es la herramienta más completa del mercado. Según las actividades que desee realizar con un sniffer de paquetes y las limitaciones que le imponga su empresa, una de estas herramientas puede funcionar mejor para usted que Wireshark.

¿Has probado un paquete sniffer? Lo usas Wireshark ¿regularmente? Para que lo usas? ¿Eres fanático de un sniffer de paquetes que no está en nuestra lista? Deje un mensaje en la sección de Comentarios a continuación para compartir su conocimiento..

Ver también:

Guía definitiva para TCP / IP

Cómo usar Wireshark

Cómo usar Wireshark para capturar e inspeccionar paquetes

Error de Wireshark “no se encontraron interfaces”

9 mejores rastreadores de paquetes

ñas. Sin embargo, es importante tener en cuenta que el uso de Ettercap para fines ilegales es ilegal y puede tener graves consecuencias legales. 3. Kismet Kismet es una herramienta de detección de redes inalámbricas que también puede capturar paquetes. A diferencia de Wireshark, Kismet se enfoca en la detección y análisis de redes inalámbricas, lo que lo hace ideal para administradores de red que necesitan monitorear y asegurar redes inalámbricas. Kismet es compatible con Linux, Unix, Mac OS y Windows. La herramienta puede detectar redes ocultas, identificar dispositivos conectados a la red y analizar el tráfico de red. Kismet también puede ser utilizado para detectar intrusiones y ataques en redes inalámbricas. 4. SmartSniff SmartSniff es una herramienta de captura de paquetes de red que se enfoca en la captura y análisis de paquetes HTTP y TCP/IP. A diferencia de Wireshark, SmartSniff no captura todos los paquetes de red, sino que se enfoca en los paquetes HTTP y TCP/IP. La herramienta es compatible con Windows y puede ser utilizada para analizar el tráfico de red en tiempo real o para analizar paquetes almacenados en archivos. SmartSniff también puede ser utilizado para detectar y solucionar problemas de red. 5. EtherApe EtherApe es una herramienta de visualización de redes que utiliza gráficos para mostrar el tráfico de red en tiempo real. A diferencia de Wireshark, EtherApe no se enfoca en la captura y análisis de paquetes, sino en la visualización del tráfico de red. La herramienta es compatible con Linux y Unix y puede ser utilizada para monitorear y analizar el tráfico de red en tiempo real. EtherApe también puede ser utilizado para detectar y solucionar problemas de red. En conclusión, Wireshark es una herramienta de captura y análisis de paquetes de red muy popular y útil, pero existen alternativas que pueden ser más adecuadas para ciertas necesidades y situaciones. Es importante elegir la herramienta adecuada para cada tarea