¿Qué es el cifrado de la base de datos??

El cifrado de la base de datos es el proceso de transformación de datos, que se ha almacenado en una base de datos y en formato de texto sin formato, en un texto cifrado con la ayuda de un algoritmo adecuado conocido como “clave”. De esta manera, la única opción disponible para descifrar y utilizar los datos será con la ayuda de esta clave.

¿Solo tiene tiempo para echar un vistazo rápido a las herramientas? Aquí está nuestro resumen Lista de las mejores herramientas de cifrado de bases de datos:

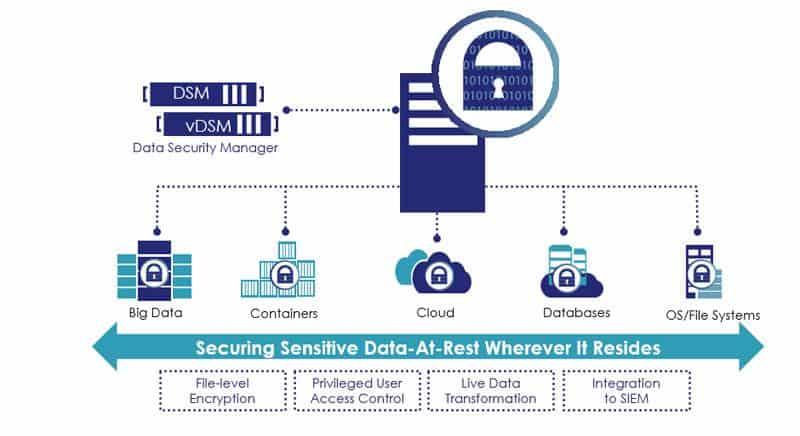

- IBM Guardium para el cifrado de archivos y bases de datos Proporciona visibilidad completa al cifrar y descifrar datos estructurados o no estructurados con buenos niveles de automatización y escalabilidad.

- Cifrado transparente vormétrico Solución de encriptación acelerada por hardware que usa encriptación de datos en reposo con administración centralizada de claves, control de acceso de usuario privilegiado y más.

- McAfee Complete Data Protection: avanzada Solución de cifrado de punto final para datos en reposo y datos en movimiento con control de acceso y monitoreo del comportamiento del usuario.

- DbDefence para Microsoft SQL Con técnicas de enmascaramiento de datos para tablas de bases de datos, proporciona protección adicional, cifrado de bases de datos SQL a medida.

- BitLocker La solución de cifrado “ir a” para sistemas basados en Microsoft Windows diseñada para proporcionar cifrado a volúmenes enteros.

¿Por qué necesitamos cifrado de base de datos??

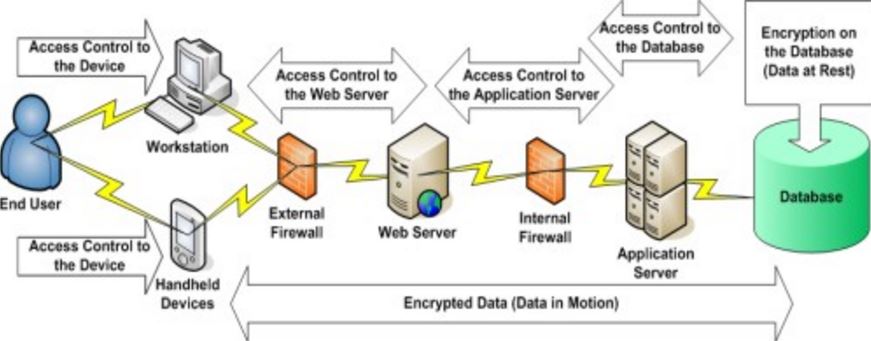

El término “cifrado” representa la conversión de datos a un formato seguro que solo se puede leer con una clave de descifrado. El objetivo es garantizar que solo las personas o aplicaciones autorizadas puedan acceder y trabajar con los datos. En un mundo que se ha familiarizado demasiado con las infracciones y los ataques, los propietarios de datos han venido a buscar formas de mantener sus datos seguros. La industria del software atendió esta llamada y encontró soluciones en las que los datos de sus clientes se cifran de tres maneras principales:

- Cifrado de unidad completa – cifrado de unidades en su conjunto y donde se cifra todo lo que está almacenado en ellas. Los principales sistemas operativos como Linux y Windows Server vienen con características que permiten el cifrado de disco completo al que solo se puede acceder mediante una contraseña. Esta contraseña debe ingresarse en el momento del arranque para que incluso el propio sistema operativo pueda acceder a los datos que contiene. Cualquier aplicación que luego se ejecute en el servidor no requiere acceso a la contraseña ya que el sistema operativo maneja su acceso de manera transparente.

- Cifrado parcial del sistema – cifrado solo del sistema de archivos que cifra una carpeta específica o un archivo de datos al que luego se puede acceder solo con una contraseña. Este método es similar al método de cifrado anterior, ya que aquí, una vez que el sistema operativo confirma la contraseña correcta, cualquier aplicación que necesite trabajar con los datos lo hará de manera transparente. El inconveniente aquí es que el error humano podría resultar en el almacenamiento de datos confidenciales en espacios o sistemas de almacenamiento de archivos sin cifrar.

- Cifrado de la base de datos – seguridad de datos que convierte los datos almacenados en bases de datos en basura indescifrable que no tiene sentido sin una contraseña. Aquí la contraseña solo debe insertarse cuando se accede a la base de datos y no cuando se inicia todo el sistema. En este caso, si hubiera acceso no autorizado al disco, incluso si se hubiera eliminado físicamente, los culpables no podrían acceder a los datos que están en las bases de datos cifradas.

Dado que hemos mencionado la “transparencia” un par de veces en los tipos de cifrado anteriores, es necesario analizar la definición del concepto en detalle:

Cifrado de base de datos transparente (TDE): ¿qué es??

El cifrado de datos transparentes (TDE) es una tecnología de cifrado que utilizan las compañías de software de bases de datos más grandes como Microsoft, IBM y Oracle. Han hecho de esta tecnología una parte de la función de seguridad de datos para varias de sus soluciones de bases de datos..  Fuente de imagen

Fuente de imagen

TDE es un cifrado a nivel de base de datos que funciona para cifrar datos en reposo, es decir, cuando no se accede a los datos, no se cambia o está en movimiento a través de una red, al codificar la estructura de la base de datos y no los datos en sí. De esta manera, incluso si se roba un disco, no se puede acceder a la base de datos en él sin el certificado de cifrado original y la clave maestra.

TDE no requiere ningún cambio de aplicación en el código o de otra manera cuando los usuarios autorizados acceden a los datos, de ahí el “transparente” en el nombre. Los programadores o cualquier aplicación no necesitan crear macros o actualizar configuraciones complejas para usar los datos. Una vez que están autorizados, el sistema operativo descifra y abre la base de datos para acceder a los datos que contiene..

Esto también significa que los usuarios autorizados y las aplicaciones no necesitan crear tablas auxiliares, disparadores o vistas para descifrar los datos que se cifran con TDE.

Las mejores herramientas de cifrado de bases de datos

Ok, entonces … aquí está la lista de nuestras 5 opciones para las mejores herramientas de cifrado y soluciones de software para usar con sus datos:

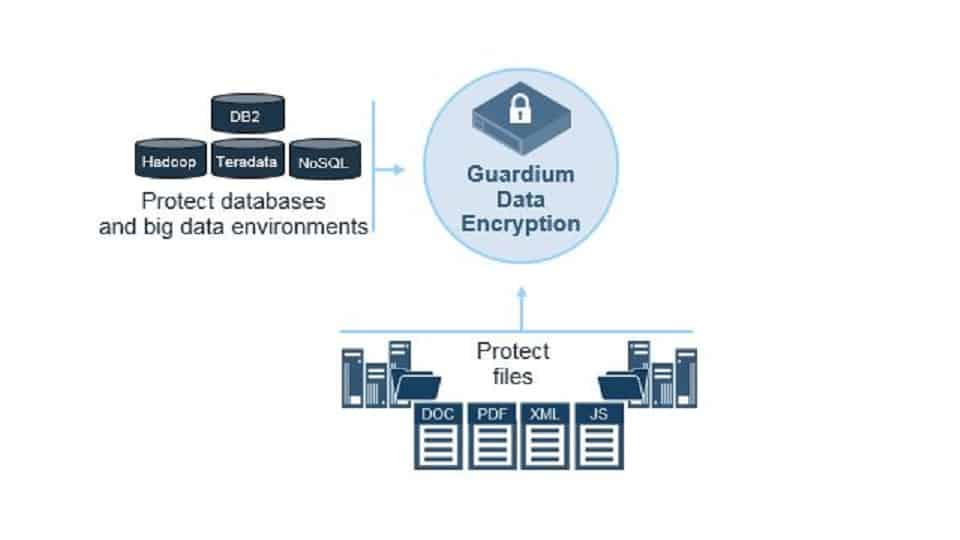

1. IBM Guardium para el cifrado de archivos y bases de datos

IBM Guardium Data Encryption es la respuesta para las empresas que buscan una solución de cifrado de bases de datos que proviene de una marca de tecnología establecida a nivel mundial.

IBM Guardium Data Encryption es la respuesta para las empresas que buscan una solución de cifrado de bases de datos que proviene de una marca de tecnología establecida a nivel mundial.

Con esta herramienta, TDE se implementa con cifrado y descifrado que se realiza por encima de los sistemas de archivos de datos y los volúmenes o unidades de almacenamiento. De esta forma, el acceso a los datos es transparente para los usuarios, aplicaciones, bases de datos, sistemas operativos y sistemas de gestión de almacenamiento..  Fuente de imagen

Fuente de imagen

IBM Guardium se usa para cifrar fuentes de datos estructurados y no estructurados y también se puede escalar para continuar cubriendo las necesidades de seguridad de una empresa incluso a medida que continúa creciendo.

Finalmente, IBM Guardium para el cifrado de archivos y bases de datos aplica cifrados dictados por políticas. Ofrece capacidad de gestión de clave de cifrado centralizada que permite a las empresas proteger sus datos al tiempo que garantiza que cumplan con GDPR. Mientras tanto, las políticas se definen fácilmente mediante un servidor de administración fácil de usar y luego se pueden implementar e implementar en varios sistemas operativos (Windows, Linux y Unix).

2. Cifrado transparente vormétrico

Vormetric Transparent Encryption es una herramienta de seguridad de datos en reposo TDE con gestión centralizada de claves, control de acceso de usuario, y viene con registro detallado de auditoría de acceso a datos.

Vormetric Transparent Encryption es una herramienta de seguridad de datos en reposo TDE con gestión centralizada de claves, control de acceso de usuario, y viene con registro detallado de auditoría de acceso a datos.  Fuente de imagen

Fuente de imagen

Lo que hace que esta solución de cifrado se destaque es su capacidad de proteger los datos donde pueden almacenarse: localmente, en múltiples soluciones de almacenamiento en la nube y en grandes datos. Los administradores pueden optar por el cifrado del sistema operativo de archivos o optar por el cifrado de disco completo.

El poder absoluto de Vormetric Transparent Encryption se revela simplemente observando los datos que puede cubrir: es fácil de implementar, se puede escalar para cubrir decenas de miles de servidores físicos o virtuales, y funciona en plataformas Windows, Linux y Unix.

Una característica única que viene con esta solución de Thales eSecurity es que no se requiere tiempo de inactividad para las operaciones iniciales de cifrado de datos. Los administradores simplemente pueden usar la opción “Transformación de datos en vivo”, donde las bases de datos y los archivos se pueden cifrar mientras los datos están en uso.

De nuevo, hay sin tiempo de inactividad, Un hecho que se puede apreciar al considerar algunas herramientas puede requerir una pizarra limpia: se instala en nuevos servidores de bases de datos antes de que los datos se puedan cifrar.

3. McAfee Complete Data Protection: avanzado

McAfee es uno de los principales actores en el mercado de soluciones antimalware y su Protección de datos completa: la herramienta de cifrado avanzada es una prueba de que fabrica productos de calidad.

McAfee es uno de los principales actores en el mercado de soluciones antimalware y su Protección de datos completa: la herramienta de cifrado avanzada es una prueba de que fabrica productos de calidad.

Esta herramienta de cifrado de unidades de nivel empresarial funciona en numerosos casos de uso, incluida la prevención de pérdida de datos, el cifrado de disco completo, el control de dispositivos e incluso la protección de datos almacenados en la nube (Dropbox y Google Drive, por nombrar algunos). Se puede usar en servidores que ejecutan versiones de Windows y Mac OS X.

Además de cifrar datos en discos y controlar el acceso, La herramienta de protección de datos completa de McAfee encripta automáticamente archivos y carpetas antes de que se muevan a través de una red local e incluso cuando se comparten fuera de ella..  Sorprendentemente, esta solución completa de protección de datos es relativamente económica teniendo en cuenta la potencia que brinda a las pequeñas y medianas empresas que desean mantener sus datos seguros.

Sorprendentemente, esta solución completa de protección de datos es relativamente económica teniendo en cuenta la potencia que brinda a las pequeñas y medianas empresas que desean mantener sus datos seguros.

4. DbDefence para Microsoft SQL

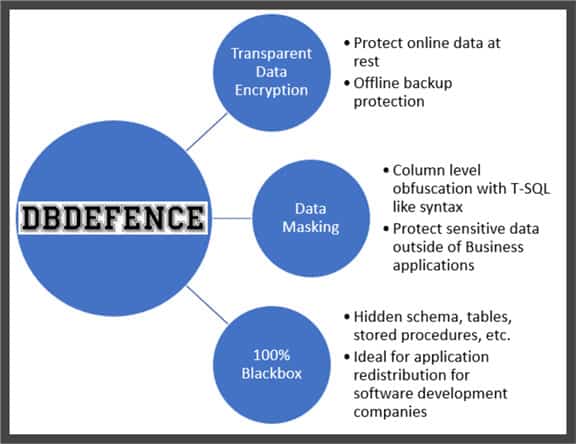

Para las empresas que usan Microsoft SQL Server (incluidos SQL Express y LocalDB), pocas soluciones de software ofrecen seguridad de datos como DbDefence; esta es posiblemente la herramienta más ideal para encriptar datos SQL.

Para las empresas que usan Microsoft SQL Server (incluidos SQL Express y LocalDB), pocas soluciones de software ofrecen seguridad de datos como DbDefence; esta es posiblemente la herramienta más ideal para encriptar datos SQL.

Esta herramienta TDE ofrece seguridad de datos sin comprometer las velocidades de rendimiento. Los DBA tienen control total sobre lo que necesitan para proteger y configurar DbDefence para trabajar en tablas (algunas o todas), inicios de sesión y aplicaciones que acceden a los datos restringidos.  Fuente de imagen

Fuente de imagen

Los modos de configuración permiten tres niveles de seguridad de los datos de la base de datos:

- TDE que se encarga del cifrado mientras los datos están en reposo

- UN “Caja negra“Función que impide que las bases de datos puedan examinar objetos (tablas, procedimientos y funciones) sin la autorización adecuada

- Una solución intermedia conocida como enmascaramiento de datos (PDF) y que permite la protección TDE, además de ocultar columnas confidenciales de los administradores y otros usuarios avanzados

Finalmente, DbDefence es una herramienta de cifrado efectiva que es fácil de configurar y ejecutar; es simplemente un cifrado ágil y efectivo de la base de datos SQL y, sin embargo, tiene una pequeña huella digital.

5. BitLocker

Esta es una solución de cifrado de disco completo que nos llega a través de Microsoft Inc. Con más del 90 por ciento del mundo usando uno de sus sistemas operativos, y también considerando que Windows 10 posee casi el 49 por ciento de la cuota de mercado del SO de escritorio, es Es importante saber la mejor manera de proteger los datos de cuál es el sistema operativo más popular.

Esta es una solución de cifrado de disco completo que nos llega a través de Microsoft Inc. Con más del 90 por ciento del mundo usando uno de sus sistemas operativos, y también considerando que Windows 10 posee casi el 49 por ciento de la cuota de mercado del SO de escritorio, es Es importante saber la mejor manera de proteger los datos de cuál es el sistema operativo más popular.

Cifrado de unidad BitLocker, como se conoce oficialmente, es una característica integrada de protección de datos de Windows que ha estado disponible con los sistemas operativos Windows desde los primeros días de Vista. Sirve para proteger a los usuarios de la pérdida o el robo de datos que pueden ocurrir en caso de robo, pérdida o desmantelamiento negligente de un dispositivo..  La mejor manera de usar esta herramienta de cifrado es en conjunto con Modulo de plataforma confiable (TPM): una característica de seguridad de hardware que viene con casi todas las computadoras nuevas hoy en día. Sin él, BitLocker seguiría funcionando encriptando unidades, pero en su lugar requieren que el administrador inserte una unidad USB que contenga la clave de inicio al iniciar dispositivos cifrados.

La mejor manera de usar esta herramienta de cifrado es en conjunto con Modulo de plataforma confiable (TPM): una característica de seguridad de hardware que viene con casi todas las computadoras nuevas hoy en día. Sin él, BitLocker seguiría funcionando encriptando unidades, pero en su lugar requieren que el administrador inserte una unidad USB que contenga la clave de inicio al iniciar dispositivos cifrados.

El concepto principal detrás de esta herramienta de seguridad es asegurarse de que no se otorgue acceso no autorizado a una unidad, ya sea ejecutando herramientas de ataque de software o moviendo físicamente un disco duro a una computadora diferente.

Un factor entrañable de BitLocker es el hecho de que todo lo que se necesita para asegurar un disco y todos los datos que contiene son solo unos pocos clics..

Unas palabras de precaución

Ahora, aunque todas estas herramientas de cifrado ofrecen una forma de proteger los datos, siempre habrá un punto débil: el administrador. Porque los piratas informáticos deberían tener acceso a la contraseña de administrador, ya sea por negligencia en mantener la contraseña segura o porque no les importó lo suficiente como para usar una compleja, nada les impedirá obtener acceso completo a los datos.

Solución: nunca use contraseñas predeterminadas. Además, cree contraseñas complejas que no puedan adivinarse y no las anote donde pueda encontrarlas..

Lo mismo se aplica a cualquier aplicación que tenga autorización para acceder a discos, sistemas de archivos o bases de datos; los piratas informáticos podrían explotar cualquier debilidad en las propias aplicaciones y acceder a los datos explotándolos.

Solución: tenga cuidado con los roles y permisos que otorga a cada aplicación. Manténgase al día con los parches y las actualizaciones para que cualquier ataque sea frustrado.

¿Hay algún inconveniente en el uso de herramientas de cifrado de bases de datos??

Ok, acabamos de pasar todo este tiempo discutiendo qué herramientas serían perfectas para una serie de escenarios de configuración del servidor. También hemos tocado algunas precauciones..

Ahora, veremos cuáles son los inconvenientes a la hora de cifrar una base de datos. Porque, aunque podría estar dispuesto a proteger sus datos, hay algunos aspectos que también debe tener en cuenta. Son:

- Olvidando la contraseña – los administradores necesitan usar contraseñas complejas para proteger realmente sus bases de datos y, desafortunadamente, esto les facilita mucho olvidarlas; si lo hacen, probablemente no haya forma de acceder a esos datos nunca más.

- Una falsa sensación de seguridad – mientras que el cifrado de datos con estas últimas herramientas asegura sus datos, no significa que deba bajar la guardia; siempre esté atento a los nuevos métodos de piratería. Asegúrese de mantener todo su entorno digital parcheado y actualizado.

- Acaparamiento de recursos – Si bien la mayoría de las herramientas de cifrado de bases de datos no requieren muchos recursos, el caso podría cambiar a medida que crezcan sus datos y cuando tenga un mayor número de usuarios o aplicaciones que continúen solicitando más y más datos. Este costo de seguridad puede compensarse aumentando los recursos, pero eso también significará una administración convincente para aumentar su presupuesto

Al observar estos inconvenientes, se puede decir con seguridad que las ventajas los superan con diferencia. Esto nos lleva a la conclusión: Si tiene datos confidenciales y confidenciales, siempre debe considerar cifrarlos..

Imagen destacada de tumbledore de Pixabay

adecuada. El cifrado de la base de datos es una forma efectiva de proteger los datos confidenciales de los clientes y garantizar que solo las personas autorizadas puedan acceder a ellos. Además, el cifrado de la base de datos también ayuda a cumplir con las regulaciones de privacidad de datos y a evitar posibles multas y sanciones. En resumen, el cifrado de la base de datos es una medida de seguridad esencial para cualquier empresa que maneje datos confidenciales de los clientes.