La administración de dispositivos móviles (MDM) es un problema para las empresas que emplean dispositivos inalámbricos. Esos dispositivos incluyen teléfonos inteligentes y tabletas que se comunican a través de una red de teléfonos celulares y equipos de oficina habilitados para wifi, como impresoras y escáneres móviles. Los dispositivos de punto de venta y los lectores de códigos de barras también son competencia de la administración de dispositivos móviles..

Seleccionamos las 10 mejores herramientas y las cubrimos con algunos detalles a continuación, pero en caso de que tenga poco tiempo y necesite un resumen, Aquí está nuestra lista de las mejores soluciones de MDM:

- ManageEngine Mobile Device Manager Plus (PRUEBA GRATUITA) Un paquete completo de gestión móvil empresarial en versiones locales y basadas en la nube.

- AirWatch Workspace ONE – Un administrador de dispositivos móviles y un administrador de aplicaciones móviles de VMWare.

- BlackBerry Unified Endpoint Management – Parte del paquete de movilidad empresarial de BlackBerry; administra dispositivos móviles, dispositivos portátiles y equipos de IoT.

- Citrix XenMobile – Gestión de dispositivos móviles, gestión de aplicaciones móviles y gestión de contenido móvil..

- Cisco Meraki – Incluye un sistema contenedor para entregar aplicaciones a dispositivos propiedad del usuario y también tiene procedimientos de protección contra pérdidas.

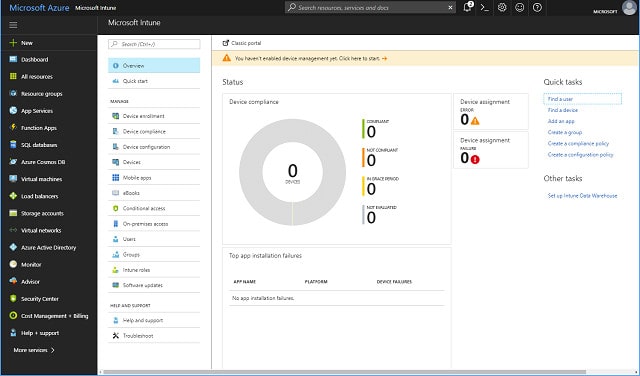

- Microsoft Intune – Un sistema de gestión de punto final unificado que gestionará equipos de oficina y dispositivos móviles..

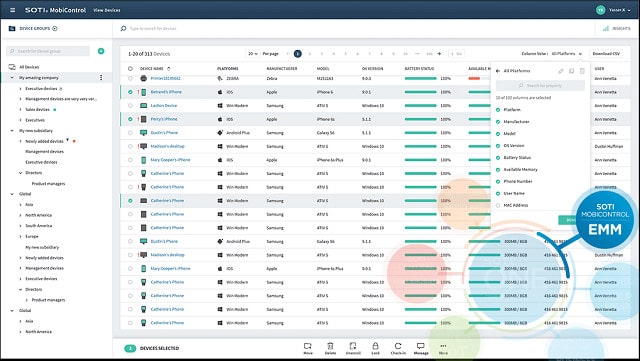

- SOTI MobiControl – Administre dispositivos Windows, iOS y Android y equipos IoT con este sistema.

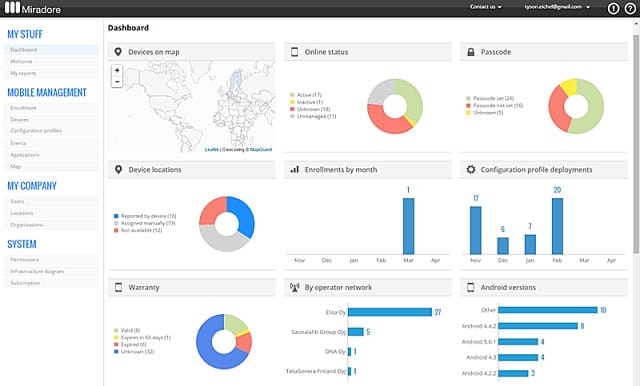

- Administración de dispositivos móviles de Miradore – Un administrador de dispositivos basado en la nube en versiones gratuitas y de pago.

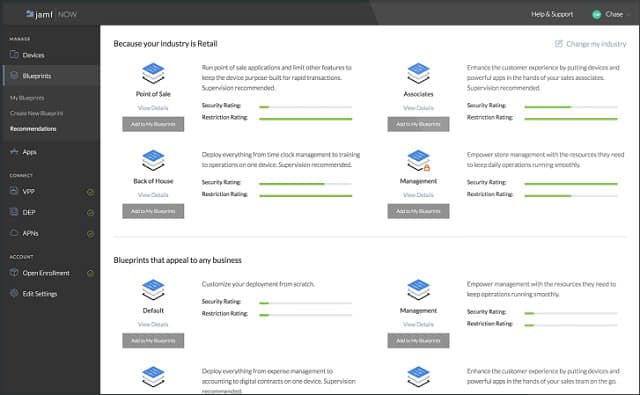

- Jamf Now – Un servicio basado en la nube que solo administra dispositivos iOS.

- SimplySecure – Un MDM basado en la nube que cubre dispositivos móviles iOS y Android y almacenamiento portátil.

Problemas con dispositivos móviles

Ya sea que los dispositivos incluidos en la red de la empresa pertenezcan a la empresa o sean propiedad de los empleados, los principales problemas que debe cubrir son los mismos:

- Seguridad

- Uso apropiado

Existe cierta superposición entre estos dos temas..

Seguridad del dispositivo móvil

Los problemas de seguridad que surgen de los dispositivos móviles se dividen en tres categorías:

- Seguridad de la comunicación

- Riesgo de virus

- Control de acceso

Los sistemas MDM deben cubrir estos tres problemas esenciales para permitirle integrar de manera segura dispositivos móviles en su red.

Seguridad de la comunicación

A pesar de los estándares de protección de cifrado para la comunicación wifi, las comunicaciones aéreas son inherentemente menos seguras que las redes basadas en cable. Los dispositivos sacados de la oficina pueden conectarse de nuevo a la red a través de puntos de acceso wifi públicos, lo que puede no ser de buena fe.

El punto de acceso wifi falso es una herramienta muy útil para que los piratas informáticos tengan acceso a los datos en tránsito. Los protocolos de encriptación wifi estándar solo encriptan datos mientras están en tránsito desde el dispositivo al enrutador wifi. El enrutador / punto de acceso distribuye las claves para ese cifrado. Por lo tanto, si uno de sus empleados se conecta a través de un punto de acceso falso, todas las credenciales de acceso a la red de ese uso y todos los datos que pasan de ida y vuelta durante la sesión pueden ser descifrados y robados. La seguridad efectiva del dispositivo móvil debe incluir cifrado de extremo a extremo.

Los navegadores y las aplicaciones pueden almacenar nombres de usuario y contraseñas para acelerar el acceso a la red. Esto podría causar una violación de seguridad si un dispositivo móvil se pierde o es robado y el usuario no ha configurado una clave de bloqueo única en el dispositivo. Por lo tanto, Es importante poder bloquear un dispositivo móvil o eliminar todos los datos en él desde una ubicación central.

Riesgo de virus

Los “trae tu propio dispositivo“La política presenta problemas sobre qué software se puede cargar en el dispositivo. Si todos los dispositivos móviles son propiedad y están configurados por la compañía, es mucho más fácil dictar el software que se puede cargar en esos dispositivos. El software de administración de su dispositivo móvil debe poder auditar de forma remota todo el software en un dispositivo remoto y deshabilitar o eliminar aplicaciones no aprobadas. Esto es importante porque las aplicaciones adicionales no verificadas instaladas por el usuario final podrían dar acceso a los piratas informáticos a su red.

Control de acceso

En los dispositivos propiedad del usuario, la política de MDM solo debe permitir el acceso a la red a través de un portal donde se puede acceder a las aplicaciones aprobadas desde un servidor de aplicaciones. Esto permitirá que el propietario del dispositivo lo conserve para uso personal fuera del horario de oficina.

El control de acceso es un problema que también involucra los dos temas anteriores en esta sección. No desea que el software no autorizado acceda a su red y debe asegurarse de que las credenciales de acceso no puedan verse comprometidas por robo o espionaje wifi. El inicio de sesión automático y las credenciales almacenadas en el dispositivo debilitarán la seguridad de su control de acceso, por lo que alguna forma de protección con contraseña, como una bóveda de contraseñas, debe formar parte de su estrategia de MDM.

Uso apropiado de dispositivos móviles.

Hay dos problemas que debe tener en cuenta con respecto al uso de dispositivos móviles que se conectan a su red:

- Acceso a los recursos de la empresa para uso personal.

- Pérdida de tiempo

Si permite que sus empleados salgan de la oficina al resto del mundo para hacer su trabajo, debe asegurarse de que no estén sentados en un café jugando o descargando música. Los recursos que pone a disposición de sus empleados son solo para uso comercial, no para fines personales.

Si los empleados están fuera de la vista pero iniciaron sesión a través de un dispositivo móvil, debe asegurarse de que realmente estén funcionando. También debe asegurarse de que no estén utilizando software no autorizado en la red y que no estén utilizando la red de la empresa para descargar material ofensivo.

Si proporciona a los empleados teléfonos inteligentes para el trabajo, también pagará el tiempo de llamada y la asignación de datos. Estos factores pueden llegar a ser muy caros, especialmente los datos móviles. Por lo tanto, debe asegurarse de que los empleados no aprovechen al máximo estas instalaciones para uso personal, aumentando la factura telefónica de la compañía.

Requisitos de MDM

Teniendo en cuenta los factores anteriores, es fácil ver que la administración adecuada de dispositivos móviles es esencial antes de permitir que los dispositivos móviles se conecten a su red. Los requisitos clave del software de administración de dispositivos móviles son:

- Configuración remota – tanto individual como en masa

- Seguimiento de software – para registrar el uso de la licencia y evitar el acceso no autorizado al software

- Seguridad de la aplicación – para correo electrónico, mensajería, navegadores, aplicaciones y acceso a datos

- Bloqueo o limpieza remota – en caso de pérdida del dispositivo

- Seguimiento de uso de datos – para prevenir el abuso de recursos

- Encriptado de fin a fin – para evitar ataques de hombre en el medio a través de wifi

- Gestión de contraseñas – como una bóveda de contraseñas para cada dispositivo

- Deshabilitar aplicaciones nativas en dispositivos – para hacer cumplir la política de software

- Detección de jailbreak – para evitar que los virus rootkit ataquen el sistema operativo

Modelos de implementación de MDM

Los sistemas MDM disponibles en el mercado hoy se dividen en dos grandes categorías. El primero es un paquete local. Debe instalar un programa de control en su servidor de oficina y también un programa cliente en cada uno de sus dispositivos móviles.

La segunda opción se implementa como una solución basada en la nube. Esta categoría de MDM se conoce como SaaS o “software como servicio”. Puede encontrar que la mejor opción para los requisitos de su empresa radica en la contratación de una variedad de servicios. Puede terminar con un sistema MDM híbrido con algunas funciones cubiertas por la supervisión local y otros requisitos que cumplen los servicios en línea.

MDM y MAM

La industria de seguridad de red ha dividido las funciones de control de acceso móvil en dos categorías. La administración de dispositivos móviles, estrictamente hablando, solo se refiere a la seguridad impuesta entre los dispositivos móviles y la red central. La gestión de aplicaciones móviles se refiere a la entrega de software a dispositivos móviles.

Dado que el rendimiento del software puede afectar la seguridad de la red, es difícil imaginar cómo se puede implementar el acceso seguro sin controlar también las aplicaciones que pueden usar los recursos de la empresa. Por lo tanto, algunos especialistas fusionan la definición de MAM en MDM. En resumen, para controlar completamente las actividades de su personal que usan dispositivos móviles y protegen la red de su empresa y otros recursos, necesita MDM y MAM.

Las mejores herramientas de MDM

Existen algunos excelentes servicios de MDM en el mercado y la mayoría de ellos se pueden integrar con otras funciones de administración de red. Este resumen de las diez mejores soluciones incluye servicios basados en la nube y software local.

A medida que lea la lista, reconocerá que algunos de estos sistemas son apropiados para negocios más grandes y otros adecuados para pequeñas empresas. Ver estos factores y notar aquellos que cumplen con sus requisitos de monitoreo lo ayudará a comenzar a reducir la lista para llegar a su propia selección de candidatos..

1. ManageEngine Mobile Device Manager Plus (PRUEBA GRATUITA)

A pesar de ser una de las mejores opciones, este servicio es uno de los más baratos de la lista. ManageEngine produce un excelente software de monitoreo y administración de instalaciones, y sin duda ha encontrado el nombre al buscar herramientas de monitoreo de servidores y redes. Si ya es cliente de ManageEngine, es probable que le resulte muy difícil no agregar Mobile Device Manager Plus. Es barato, completo y confiable..

los Mobile Device Manager Plus El sistema viene en versiones locales y basadas en la nube. El “Plus” en el nombre está ahí para decirle que este es un paquete de administración móvil empresarial completo, no solo un MDM. Un administrador de aplicaciones móviles, un administrador de correo electrónico móvil, un administrador de aplicaciones móviles y un administrador de contenido móvil están incluidos en el paquete.

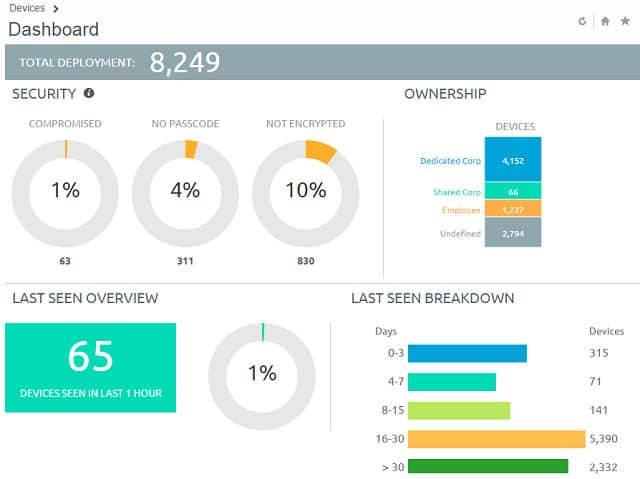

Al igual que con todos los productos ManageEngine, obtienes un tablero muy bien pensado con Mobile Device Manager Plus. Las características clave de un MDM están todas ahí. Estos incluyen un administrador de configuración para la configuración de dispositivos individuales o masivos y también hay un aplicación de autoinscripción que puede usar para el programa de inscripción de su dispositivo. También puede establecer diferentes políticas para dispositivos de propiedad empresarial y de usuario. Estos le permiten establecer reglas para el acceso wifi, el uso de VPN y el acceso a la aplicación de acuerdo con la propiedad del dispositivo. Personalice el acceso a los planes de servicios móviles de la empresa, incluidos los créditos de llamadas, datos y mensajes.

Acceda a dispositivos de forma remota y contrólelos para solucionar problemas y corregir errores. El acceso remoto le permite localizar dispositivos perdidos o robados en un mapa y borrarlos. Puede detectar jailbreak y barrido en busca de malware, bloqueo o cuarentena de dispositivos en riesgo.

La administración de licencias de aplicaciones y la distribución de aplicaciones son las tareas principales de las características de MAM de este paquete. La entrega de la aplicación se puede modificar para tener en cuenta la propiedad del dispositivo y los dispositivos propiedad de los usuarios pueden tener acceso a los recursos de la compañía a través de un sistema de portal basado en un quiosco. La asignación de la aplicación se puede verificar por dispositivo y mantendrá el acceso a los planes de servicio móvil de la compañía disponibles solo para funciones comerciales, lo que permite al usuario acceder a sus propios créditos de servicio de teléfono celular fuera del horario de oficina.

El sistema de administración de correo electrónico móvil protege todos los correos electrónicos de los empleados con cifrado y restringe las aplicaciones utilizadas para abrir archivos adjuntos, lo que reduce el riesgo de infección por virus. Dirija a los usuarios al servidor de correo electrónico corporativo o elija usar servicios basados en la nube, como Office 365 para su propio sistema de correo electrónico. Las aplicaciones en la nube se pueden integrar en su biblioteca de aplicaciones móviles y el acceso a ellas también está cubierto por encriptación.

La gestión de contenido móvil permite compartir y distribuir archivos. Cada destinatario de un documento distribuido recibe automáticamente una nueva versión una vez que el archivo original se actualiza. El sistema de gestión de contenido puede manejar documentos en diez formatos diferentes.

La compra mínima para el paquete Mobile Device Management Plus le da derecho a administrar cincuenta dispositivos. Más dispositivos son posibles a precios más altos. La suite está disponible como un plan estándar o un plan profesional más costoso. Obtenga una prueba gratuita de 30 días para cualquier plan y, si solo logras 25 dispositivos o menos, el sistema es de uso gratuito.

ManageEngine Mobile Device Manager PlusDescargar prueba gratuita de 30 días

2. AirWatch Workspace ONE

El paquete Workspace ONE de la división AirWatch de VMWare incluye funciones MDM y MAM. Los procedimientos de configuración de este MDM son muy completos y cubren casi todos los escenarios de inicialización que pueda imaginar para su programa de inscripción de dispositivos. Establezca configuraciones de teléfonos inteligentes, tabletas y computadoras portátiles de forma individual o a granel. Una aplicación permite a los empleados inscribir sus propios dispositivos en el sistema. Los dispositivos periféricos conectados a Wifi, como impresoras y tecnología portátil como anteojos, relojes y auriculares, también se pueden integrar en el sistema MDM.

Se pueden establecer políticas para diferentes tipos de dispositivos y propiedad (propiedad del usuario o de la empresa), lo que evita el problema de decidir cómo tratar el equipo BYOD. Esas políticas diferentes pueden dictar dónde aplicar la protección de contraseña administrada por el MDM central. Por lo tanto, los dispositivos de propiedad de la empresa pueden aplicar su administración de contraseñas a todo el dispositivo, mientras que la protección se puede aplicar solo a las aplicaciones que acceden a la red de la empresa en dispositivos de propiedad de los empleados.

La seguridad del sistema se extiende a la autenticación de dos factores e incluso puede integrar controles biométricos en el proceso de autenticación del usuario. Workspace ONE aplica el cifrado de extremo a extremo en todas las comunicaciones comerciales en el dispositivo. Puede optar por utilizar el sistema integrado de administración de correo electrónico que proporciona cifrado para proteger todo el correo electrónico. El cifrado también se aplica a las comunicaciones desde el dispositivo con paquetes de productividad en la nube, como Google Apps y Microsoft Office 365. Un sistema VMWare VPN, llamado Túnel VMWare, está disponible con planes superiores.

Las funciones de administración remota le permiten solucionar problemas y diagnosticar dispositivos de forma remota. Incluso puede ver la pantalla del dispositivo y ejecutar programas en el dispositivo desde su sede para solucionar problemas. Los planes superiores incluyen la capacidad de rastrear el uso de datos, tiempo de llamadas y crédito de mensajes y bloquear el uso excesivo de los planes de servicio de conexión corporativa.

Las funciones de control remoto también le permiten bloquear teléfonos y borrarlos selectiva o completamente en caso de pérdida o robo. Puede ubicar el teléfono en un mapa si está encendido. Por seguridad, detecte la presencia de jailbreak y malware, poniendo en cuarentena los dispositivos comprometidos.

La gestión de aplicaciones móviles se implementa a través de un catálogo de aplicaciones. Está disponible para usuarios móviles cuando acceden al sistema de administración de dispositivos a través de la red. El catálogo de aplicaciones pone a disposición aplicaciones aprobadas para que el usuario del dispositivo las descargue a pedido. También hay un módulo de cumplimiento que verifica las aplicaciones no autorizadas en cada dispositivo.

El paquete Workspace ONE está disponible en cuatro niveles de servicio: Estándar, Avanzado, Enterprise y Enterprise para VDI. Workspace One es un servicio basado en la nube y puede obtener una prueba gratuita de 30 días.

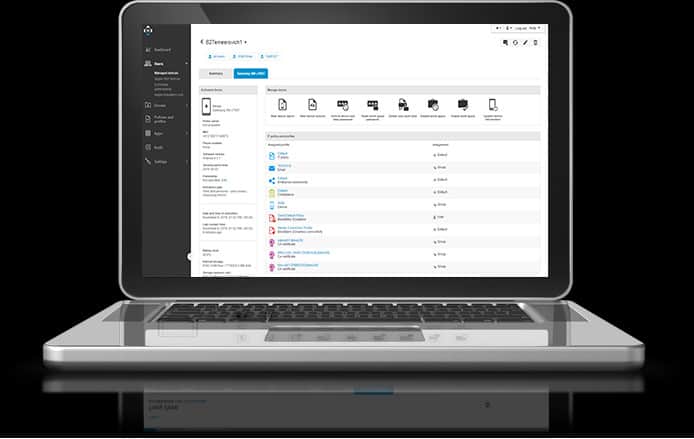

3. BlackBerry Unified Endpoint Management

El paquete Unified Endpoint Management es parte de la Suite de movilidad empresarial de BlackBerry. Este sistema esta disponible ya sea como un servicio en la nube o como software local. Puede administrar dispositivos móviles que se ejecutan en Windows, Windows Phone, iOS, Android, macOS y BlackBerry. El sistema UEM puede administrar dispositivos portátiles y equipos IoT.

El proceso de administración del dispositivo comienza con la configuración. Cree diferentes políticas para diferentes tipos de dispositivos y modelos de propiedad, configure todo el dispositivo o haga que las aplicaciones seguras estén disponibles para equipos propiedad del usuario.

Las funciones de administración remota están incluidas en el paquete pero carecen de la capacidad de borrado del dispositivo. Los procedimientos de seguridad son fuertes con este paquete. Las funciones MAM y la entrega de contenido están encriptadas. La disponibilidad de la aplicación se puede implementar con aplicaciones nativas de iOS, el paquete de productividad de Office 365 u otras aplicaciones suscritas por su empresa.

Tiene la opción de incluir correo electrónico seguro, mensajería instantánea y plataformas colaborativas en sus paquetes de aplicaciones para usuarios. También puede dar acceso a sus dispositivos móviles al software CRM para ayudar a su fuerza de ventas a mejorar el rendimiento de las relaciones con los clientes..

La administración de contenido se puede implementar a través de soluciones en la nube como OneDrive, SharePoint y Box. Integre la conversión de documentos para incluir la creación de archivos PDF y zip. Un módulo adicional, llamado BlackBerry Workspace, rastrea versiones de documentos, acceso a la información y ubicación de copias de archivos a través de técnicas de gestión de derechos digitales. Incluso puede controlar los permisos para que sea imposible imprimir un documento cuando está fuera de su red.

El sistema Mobility Suite de BlackBerry está disponible en cinco niveles de plan. Las funciones básicas de MDM están disponibles con todos los planes. Sin embargo, los módulos de administración de correo electrónico móvil, administración de contenido y administración de aplicaciones solo se incluyen con ediciones superiores. El plan de nivel de entrada se llama Edición de gestión. Esto incluye MDM y algunas funciones básicas de administración de aplicaciones. Para agregar mensajes y correos electrónicos seguros a su paquete, debe avanzar al Edición de Empresa. Los otros planes, que incluyen una administración de aplicaciones más completa, software de colaboración y administración de contenido se denominan Edición de colaboración, el Edición de aplicación, y el Edición de contenido – con es el plan superior que ofrece BlackBerry.

Las características clave del sistema BlackBerry MDM son el control de acceso a la infraestructura corporativa y el cifrado para las comunicaciones. Las capacidades reales de control y administración de dispositivos de este paquete no son tan completas como las otras opciones en esta lista. Por ejemplo, no hay una utilidad de ubicación del dispositivo ni capacidad de seguimiento del uso de la cuenta móvil.

Todos los planes de movilidad se pueden evaluar con una prueba gratuita.

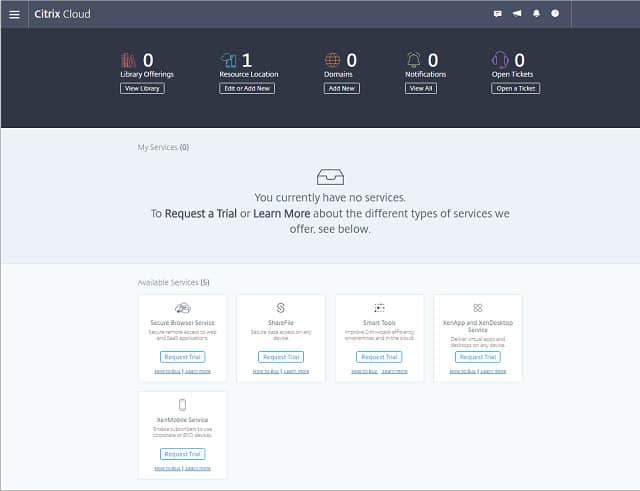

4. Citrix XenMobile

XenMobile combina la administración de dispositivos móviles, la administración de aplicaciones móviles y la administración de contenido móvil para proporcionar una solución completa de punto final móvil para dispositivos móviles. Citrix es un líder de la industria en virtualización, junto con VMWare, por lo que la entrega de aplicaciones y contenido a dispositivos móviles es particularmente poderosa con este paquete.

La configuración se puede aplicar simultáneamente a dispositivos individuales, grupos de políticas o a toda una flota de dispositivos. Los dispositivos propiedad del usuario pueden quedar fuera de las rutinas de administración de dispositivos móviles. En estos casos, los procedimientos de seguridad y acceso de un portal de aplicaciones proporcionado por el módulo de administración de aplicaciones móviles Citrix sustituyen al sistema MDM. En el escenario exclusivo de MAM, el perfil corporativo del usuario se carga en el dispositivo cada vez que inicia sesión, lo que hace que el dispositivo sea temporalmente parte de la infraestructura de la empresa.

Los propietarios pueden reclamar el control de sus propios dispositivos una vez que cierran la sesión al final del horario comercial. Se puede acceder al perfil de la cuenta de usuario desde cualquier dispositivo, lo que facilita a los empleados continuar su trabajo mientras cambian de computadora de escritorio, computadora portátil, tableta y teléfono inteligente.

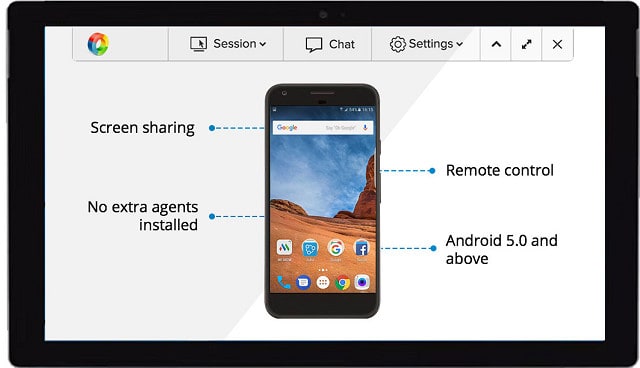

Las funciones de acceso remoto de este paquete son muy completas y permiten que un administrador tome el control completo de un dispositivo, incluido el acceso a su pantalla. Las capacidades de ubicación, bloqueo y borrado del dispositivo están integradas en el panel de administración. Configure listas blancas y listas negras de aplicaciones para permitir a los propietarios de dispositivos administrar sus propias aplicaciones en lugar de bloquear un paquete de aplicaciones. También puede monitorear teléfonos para detectar jailbreak e instalación no autorizada de aplicaciones, así como barrido de malware.

El elemento esencial del sistema XenMobile es una conexión segura entre la red central y los dispositivos remotos. El sistema de seguridad incluye detección de amenazas, que se extiende a funciones seguras del navegador que evalúan el estado de las páginas web antes de cargarlas en el navegador del dispositivo móvil. El detector de amenazas notificará al administrador central de los riesgos de seguridad encontrados en un dispositivo y lo pondrá en cuarentena desde la red general hasta que un analista de red haya limpiado y vuelto a aprobar el dispositivo.

Citrix ofrece sus propias aplicaciones seguras para usuarios de XenMobile. Éstos incluyen correo electrónico seguro, uso compartido de archivos y técnicas de colaboración. Si tiene sus propias aplicaciones personalizadas corporativas, XenMobile puede entregarlas a dispositivos móviles, incluso si no fueron escritas para su uso en teléfonos inteligentes y tabletas. Esto se puede lograr “envolviendo” aplicaciones en métodos de contenedorización proporcionados por las aplicaciones XenMobile, o puede integrar aplicaciones nativas internas simplemente agregando una línea de código.

El sistema MAM incluye Formularios seguros de Citrix, que le permite a su empresa digitalizar funciones de llenado de formularios, como la generación de cotizaciones y facturas u otra documentación comercial. La información ingresada en Secure Forms se puede distribuir fácilmente a las partes interesadas a través de flujos de trabajo, lo que le ayuda a automatizar sus procesos comerciales..

XenMobile incluye todas las funciones que necesitaría de un sistema de administración de dispositivos móviles, excepto que no tiene funciones de seguimiento de cuentas móviles. Eche un vistazo al sistema usted mismo con una prueba gratuita.

5. Cisco Meraki

Cisco Meraki cubre la administración de computadoras portátiles y de escritorio, así como teléfonos inteligentes y tabletas. Esta consola de administración de este sistema es muy atractiva e incluye un mapa que muestra las ubicaciones de todos los dispositivos administrados de su empresa. Sin embargo, no puede administrar IoT o equipos de oficina habilitados para wifi, como impresoras. Se comunicará con dispositivos que ejecutan Windows, macOS, Windows Phone, iOS, Android, Chrome OS y Samsung Knox.

El MDM es un canal de comunicación seguro que está cifrado por AES con una clave de 256 bits. La comunicación de la aplicación está protegida por una VPN, que se aplica por aplicación.

La configuración se puede variar según el tipo de dispositivo, el perfil de usuario o el modelo de propiedad. Estos grupos de dispositivos se pueden configurar en masa, pero siempre existe la posibilidad de una configuración individual. Los usuarios con sus propios dispositivos pueden inscribirse para ser incluidos en la red. El método de entrega para aplicaciones y archivos de datos se llama Mochila. El administrador central crea un paquete de archivos y luego envía permisos de acceso a grupos, individuos o toda la red. Estos paquetes se enviarán a dispositivos propiedad del usuario una vez que se hayan inscrito y se hayan incluido en un grupo de usuarios.

Los teléfonos perdidos o robados pueden tener todos sus derechos revocados y se pueden bloquear o borrar de forma remota. Meraki rastrea automáticamente el uso del plan móvil, por lo que se puede identificar una actividad excesiva a partir de informes en vivo y los dispositivos robados se pueden cortar del teléfono y los servicios de datos de inmediato.

6. Microsoft Intune

La oferta MDM de Microsoft es en realidad lo que se conoce como un sistema de “administración de punto final unificado” porque incluye la administración de computadoras de escritorio y dispositivos móviles. Paga por una licencia por usuario en lugar de por dispositivo y cada usuario puede acceder a sus servicios desde múltiples dispositivos. Este es un servicio basado en la nube y puede administrar computadoras y dispositivos móviles con Windows, macOS, iOS, Android y Windows Phone.

El MDM está diseñado para usarse junto con Office 365 basado en la nube y otras aplicaciones de Microsoft. Puede entregar otras aplicaciones a los usuarios a través del sistema. Tiene la opción de configurar diferentes políticas para dispositivos propiedad de la compañía y de los usuarios, con la opción de permitir a los usuarios inscribir un dispositivo, para controlar ese dispositivo por completo, o implementar seguridad corporativa para cada aplicación, utilizando el dispositivo disponible para uso privado del propietario.

El método de inclusión para dispositivos móviles se configura como un escenario basado en la inscripción. Es decir, no hay una función de configuración masiva para configurar todos los dispositivos móviles de su empresa desde una consola central. En lugar, crea un proceso de incorporación en el que se invita a cada usuario del dispositivo a completar. Alternativamente, haga que las aplicaciones estén disponibles para los usuarios que acceden a su sistema a través de sus propios dispositivos.

Intune incluye una serie de características de seguridad generalmente disponibles con los servicios de MDM, a saber: ubicación de dispositivos perdidos o robados (solo para iOS), bloqueo remoto y borrado del teléfono. Es posible escanear los dispositivos móviles incluidos en busca de aplicaciones no autorizadas y puede forzar el acceso a la red de la empresa a través de aplicaciones específicas. Sin embargo, Intune no le brinda la posibilidad de acceder a dispositivos de forma remota.

Microsoft ofrece dos paquetes de seguridad de control móvil más que incluyen Intune junto con servicios de seguridad más avanzados. Estos planes superiores se llaman E3 y E5. Las medidas de seguridad más estrictas, como la autenticación multifactor, están reservadas para los planes E3 y E5. Intune no incluye cifrado o un elemento VPN. No hay un sistema de correo electrónico seguro con ninguno de los planes que incluyen Intune.

Aunque la administración de aplicaciones móviles se incluye con Intune, debe sacar el plan E3 o E5 para obtener funciones seguras de administración de contenido móvil.

Puede acceder al servicio en línea de Intune de forma gratuita en una prueba de 90 días, lo que le permitirá familiarizarse con la metodología Intune y evaluar la idoneidad del sistema para su empresa.

7. SOTI MobiControl

SOTI tiene un sistema MDM muy atractivo, que se llama MobiControl. El panel de control incluye gráficos con datos en vivo y obtienes un mapa que muestra la ubicación de todos los dispositivos que administras. los El sistema MobiControl es un paquete local que se ejecuta en el sistema operativo Windows.

Administre dispositivos Windows, iOS y Android, así como dispositivos especializados de la industria y equipos IoT con este sistema, por lo que no solo es capaz de controlar teléfonos y tabletas, sino también dispositivos no estándar en sistemas operativos Linux.

Configure sus dispositivos a granel con MobiControl y realice otras funciones de administración de dispositivos en masa. Obtenga acceso remoto a dispositivos individuales, obtenga vistas de pantalla y ejecute programas de forma remota para solucionar problemas. Obtiene capacidades de bloqueo remoto y limpieza remota para manejar teléfonos perdidos o robados.

Puede optar por inscribir todo el dispositivo móvil en el MDM o restringir el acceso de red a aplicaciones específicas, dejando los dispositivos de propiedad del usuario disponibles para uso privado fuera de horas. El software SOTI incluye un navegador especializado para dispositivos cliente. que da acceso a aplicaciones e incorpora cifrado del sistema. Cree grupos de dispositivos y aplique diferentes reglas a cada uno, haciendo que diferentes paquetes de aplicaciones estén disponibles para cada grupo.

La gestión de contenido móvil se implementa mediante un módulo llamado Centro SOTI que otorga acceso selectivo a archivos almacenados centralmente y registra todo el acceso a archivos.

SOTI MobiControl es un MDM muy completo. La única característica clave de MDM de la que carece este paquete es la capacidad de rastrear y controlar los datos móviles y el uso del plan de llamadas..

Puede acceder al software MobiControl directamente desde el sitio web de SOTI y comience a usarlo en una prueba gratuita de 30 días para revisar el sistema antes de comprar.

8. Gestión de dispositivos móviles Miradore

El paquete Miradore Mobile Device Management es un servicio en línea y es gratis. Miradore en realidad tiene tres niveles de servicio, con los dos planes superiores disponibles por una tarifa. Esos planes pagados consisten en el Edición de negocios, que cuesta $ 1 por dispositivo, y el Edición de Empresa, que cuesta $ 2 por dispositivo. Todos los planes pueden administrar computadoras con Windows 10 y macOS y dispositivos móviles con iOS y Android.

Con el MDM gratuito, obtiene casi todas las funciones de seguridad disponibles en todos los planes de Miradore. Éstos incluyen cifrado de extremo a extremo y funciones de control remoto. Esas funciones de acceso remoto le permiten bloquear o borrar un dispositivo perdido, restablecer su contraseña o incluso omitir cualquier contraseña de hardware establecida por el usuario. Puede hacer que el dispositivo haga sonar una alarma, lo cual es útil para ayudar al usuario a localizar un dispositivo fuera de lugar o para disuadir a un ladrón.

Un mapa en el tablero muestra exactamente dónde se encuentran todos sus dispositivos. El dispositivo puede enviar notificaciones de cualquier cambio de estado a la consola de control.

El proceso de configuración con Miradore se basa en la inscripción. Es decir, no configura todos los dispositivos, pero invita a cada usuario a configurar el dispositivo con el cliente Miradore para acceder a su red. Esas configuraciones pueden incluir aplicaciones seguras de correo electrónico, protección wifi y un servicio VPN. La VPN solo está disponible para dispositivos iOS.

Si desea incluir la administración de aplicaciones móviles, regístrese en el plan empresarial. La contenedorización, que divide los dispositivos propiedad del usuario para permitir solo el acceso de las aplicaciones aprobadas por la compañía a los recursos comerciales, está reservada para el plan Enterprise. La creación de políticas comerciales para aplicar diferentes procedimientos de uso según el tipo / propiedad del dispositivo solo está disponible con el paquete Enterprise.

Las restricciones en el uso de datos y planes de celdas y el filtrado de contenido web están disponibles tanto con los planes empresariales como empresariales..

Una gran cantidad de funcionalidades incluidas con los planes estándar de los otros MDM en esta lista están reservadas para el paquete más caro de Mirador. sin embargo, Incluso el plan Miradore más caro con todos los MAM y extras de seguridad de los otros planes sigue siendo una de las opciones más baratas en esta lista.

Un par de otros características no incluidas en el plan gratuito están disponibles con los planes pagados:

- Reportes personalizados. Los informes estándar están disponibles con el plan MDM gratuito.

- Monitoreo del uso de datos de la red. Aunque puede verificar el cumplimiento de la configuración con todos los planes, la capacidad de monitorear los datos de la red solo está disponible con el plan Enterprise.

- No hay límite en la cantidad de cuentas de administrador con los dos planes pagados. El plan gratuito incluye una cuenta de administrador.

- Ambas ediciones de pago ofrecen chat en vivo y soporte telefónico A los consumidores. El soporte está disponible a través de la base de conocimiento, foros de la comunidad y correo electrónico con todos los planes..

En general, la versión gratuita del MDM de Miradore es bastante buena e incluye casi todas las funciones de administración móvil, aparte de MAM y la configuración masiva. Incluso el paquete Miradore más caro representa una muy buena relación calidad-precio..

9. Jamf Now

Jamf Now es un sistema de gestión de dispositivos móviles que solo controla dispositivos iOS. Este es un sistema basado en la nube que tiene un precio por dispositivo. El servicio es gratuito para los primeros tres dispositivos..

El proceso de configuración para dispositivos gira en torno a “planos.”Cada plano representa una configuración estándar. Puede crear grupos de dispositivos y asignar un plano diferente a cada uno. La configuración de esos grupos de dispositivos se puede ordenar, configurándolos todos a granel.

Un método alternativo para la inclusión de dispositivos es el proceso de inscripción. Esto requiere que el propietario de un dispositivo cree una cuenta para la red accediendo a una página de inscripción personalizada. Una vez que se completa el registro, se inicia la configuración del dispositivo, dando a los dispositivos propiedad del usuario el mismo nivel de seguridad otorgado a los dispositivos propiedad de la empresa..

El monitoreo de los dispositivos puede automatizarse, brindándole alertas cuando ocurren condiciones de riesgo, como el jailbreak o la instalación de software no autorizado.. Es posible mostrar un inventario completo de dispositivos en su red en el tablero. Los detalles incluyen capacidad de almacenamiento adicional, una lista de aplicaciones instaladas y el número de serie del dispositivo.

A cada dispositivo se le puede dar un código de acceso centralmente, y es posible usar la autenticación de dos factores con Jamf Now. Puede activar un modo perdido, que bloqueará el dispositivo y hará que le indique su ubicación.. También puede borrar dispositivos de forma remota.

El paquete Jamf Now no incluye un sistema de correo electrónico seguro. En cambio, el plan permite a los usuarios conectarse a Microsoft Exchange, Google Mail, Yahoo! Correo y cualquier sistema IMAP o POP. Si opera un servidor de correo electrónico local, las comunicaciones entre este y los dispositivos móviles estarán protegidas por el cifrado Jamf Now.

No hay un sistema MAM incluido con Jamf Now. En cambio, se basa en el Programa de compras por volumen de Apple, que le permite comprar licencias masivas para aplicaciones y distribuirlas a su comunidad de usuarios. Verifique las actualizaciones del sistema operativo y despliéguelas a dispositivos individuales, o actualice todos los dispositivos administrados en masa.

Restrinja los dispositivos a una sola aplicación o a un conjunto restringido de aplicaciones. Esta estrategia es deseable en ubicaciones minoristas donde se necesitan teléfonos inteligentes y tabletas para funciones de catálogo, CRM y facturación, pero no para otras aplicaciones generales, como navegadores o correo electrónico..

Jamf Now es un sistema interesante y el servicio gratuito para tres dispositivos Es muy tentador para los comerciantes individuales, asociaciones y nuevas empresas con un presupuesto ajustado. La limitación del servicio solo para dispositivos iOS puede hacer que esta opción sea demasiado limitada para su negocio.

10. SimplySecure

SimplySecure es un MDM basado en la nube capaz de manejar dispositivos móviles iOS y Android y almacenamiento portátil. El servicio general se llama SimplySecure Management System y puede cubrir computadoras de escritorio, computadoras portátiles, dispositivos móviles y almacenamiento USB en estas diferentes categorías de precios. Simplemente pague por cada dispositivo que desee administrar. Sin embargo, el servicio se cobra anualmente, no por mes. Si desea un precio mensual, debe localizar a un distribuidor de Simply Secure y comprar el servicio desde allí..

Se accede al panel de control del servicio a través del navegador web. Configure sus dispositivos móviles de forma remota y a granel, aplicando diferentes políticas a grupos de dispositivos. Los dispositivos perdidos se pueden borrar de forma remota y los dispositivos que muestran actividad sospechosa se pueden poner en cuarentena.

El servicio incluye el seguimiento del dispositivo y puede aplicar la protección con contraseña para agregar una capa adicional de seguridad en caso de que se extravíen. Puede cambiar esas contraseñas de forma remota para crear un bloqueo instantáneo en caso de problemas.

Todas las comunicaciones dentro de la red de su empresa están protegidas por encriptación. Aunque el acceso directo a las aplicaciones a través de la nube no estaría cubierto por esta protección, puede enrutar el acceso a través del servidor de su empresa para aplicar la capa de seguridad al acceso a la aplicación y los datos. El cifrado también se puede aplicar a los datos almacenados en el dispositivo..

Esta es una opción ligera para pequeñas empresas y la entrega por la nube no tiene que ejecutar una red grande ni emplear un administrador de sistemas para usar este servicio. La capacidad de incluir memoria USB en la cobertura es única y aplica un cifrado que solo usted y sus empleados pueden descifrar. Esta es una gran solución al problema de perder datos confidenciales junto con un dispositivo de memoria USB perdido.

Seleccionar un sistema de gestión de dispositivos móviles

Muchos sistemas MDM abarrotan el mercado y buscar el correcto puede llevar mucho tiempo. Esta lista le ofrece una variedad de opciones que se adaptan a una variedad de tipos y tamaños de negocios..

Su primera tarea es reducir su búsqueda al comparar sus necesidades básicas con las descripciones de los proveedores en esta lista. Por ejemplo, los proveedores en la parte superior de esta lista son más adecuados para empresas grandes o medianas que emplean un administrador de sistemas a tiempo completo o un equipo de personal de soporte de TI. Jamf Now y Simply Secure se crearon para atender a pequeñas empresas.

Esté atento a las ofertas gratuitas en esta lista. Incluso si es una pequeña empresa, es posible que pueda obtener uno de los sistemas MDM empresariales de forma gratuita. Un ejemplo de esto es la versión gratuita de ManageEngine para pequeñas empresas. Otra opción que las pequeñas empresas deberían explorar es el sistema MDM en línea gratuito de Miradore.

Consulte las otras herramientas de administración de infraestructura que ofrece cada uno de estos proveedores también. Si está buscando un paquete completo de software de administración, puede encontrar que la compatibilidad e interoperabilidad de un MDM con otras herramientas útiles del sistema pueden influir en su dirección..

Si está dispuesto a pagar por un sistema de administración de dispositivos móviles, asegúrese de aprovechar las pruebas gratuitas que ofrecen muchos de los servicios de esta lista. Pruebe algunos de los servicios para poder decidir cuál le gusta usar. Puede ser que su elección final de software de administración de dispositivos móviles se reduzca a la que más le guste.. Ese no es un mal criterio de selección porque no importa cuán completas sean las características de un MDM si no entiende cómo usarlo. Si encuentra que todas sus herramientas consumen demasiado tiempo, no hará uso completo de ese sistema y habría desperdiciado su dinero.

Otras lecturas

Guías de redes de Comparitech

- Top 10 de gestión del servidor & herramientas de monitoreo para 2023

- Las 10 mejores herramientas de monitoreo de LAN para 2023

- La guía definitiva de DHCP

- La guía definitiva de SNMP

- Cómo construir su propio servidor de almacenamiento en la nube a una fracción del costo

- Los mejores analizadores y recopiladores gratuitos de NetFlow para Windows

- 6 de los mejores escáneres de vulnerabilidad de red gratuitos y cómo usarlos

- Los 8 mejores rastreadores de paquetes y analizadores de red para 2023

- El mejor software y herramientas de monitoreo de ancho de banda gratis para analizar el uso del tráfico de red

Otra información sobre la gestión de dispositivos móviles

- Webopedia: ¿Qué es la administración de dispositivos móviles??

- Techopedia: Administración de dispositivos móviles (MDM)

- Wikipedia: gestión de dispositivos móviles

Imagen: la pila de la familia iOS de Blake Patterson a través de Flickr. Licenciado bajo CC BY-SA 2.0

itivo al punto de acceso wifi, pero no protegen los datos una vez que llegan al punto de acceso. Por lo tanto, es importante que los sistemas MDM incluyan medidas de seguridad para proteger la comunicación de los dispositivos móviles.

Riesgo de virus

Los dispositivos móviles también son vulnerables a los virus y malware, lo que puede poner en peligro la seguridad de la red empresarial. Los sistemas MDM deben incluir medidas de seguridad para proteger los dispositivos móviles contra virus y malware.

Control de acceso

El control de acceso es otro problema importante en la administración de dispositivos móviles. Los sistemas MDM deben permitir a los administradores de red controlar quién tiene acceso a los dispositivos móviles y qué tipo de acceso tienen.

En resumen, la administración de dispositivos móviles es un problema importante para las empresas que emplean dispositivos inalámbricos. Los sistemas MDM son esenciales para garantizar la seguridad de los dispositivos móviles y proteger la red empresarial contra virus y malware. La selección de la herramienta MDM adecuada es crucial para garantizar una gestión eficaz de los dispositivos móviles.