¿Qué es la prevención de pérdida de datos??

La prevención de pérdida de datos (DLP) es el control de acceso a los datos que posee su empresa. Una estrategia DLP asegura que los usuarios finales no puedan destruir o robar datos intencionalmente.

Si no puede quedarse para leer toda la publicación, aquí está nuestra lista del mejor software de prevención de pérdida de datos:

- Prevención de pérdida de datos de SolarWinds con ARM (PRUEBA GRATUITA) Se enfoca en la gestión de derechos de acceso.

- CoSoSys Endpoint Protector (OBTENER DEMO) Una opción de sistemas de prevención de pérdida de datos en el sitio o basados en la nube.

- Prevención de pérdida de datos de Symantec Incluye protección contra amenazas y cifrado de datos.

- Teramind DLP Un rastreador de usuarios y controlador de acceso a datos

- DLP adaptable Clearswift Una gama de productos de protección de datos.

- Prevención de pérdida de datos de SecureTrust Incluye políticas preescritas

- Prevención de pérdida de datos de punto de control Adopta un enfoque de monitoreo y educación del usuario

- Digital Guardian Endpoint DLP Un rastreador de eventos de datos

- Código42 Restaura los datos alterados a su estado original.

- Protección de datos de CA Protege datos y audita eventos de acceso

- Comodo MyDLP Un sistema de control de acceso a datos de usuario.

Prioridades para la prevención de pérdida de datos

El primer y más obvio tema para tratar cuando se trata de evitar los datos que almacena su empresa es controlar el acceso a ellos. Sin embargo, esta no es tu única tarea. Para demostrar el cumplimiento de los estándares de seguridad de datos, necesitará alguna evidencia. Por lo tanto, se necesita un registro de transacciones constante, y tendrá que almacenar esos registros durante años para que puedan estar disponibles para auditorías puntuales. La autoauditoría constante también es necesaria para garantizar que los procedimientos de seguridad sean lo suficientemente sólidos.

Aunque la falla en la protección de datos es un revés, cualquier fuga no debe cubrirse. La no divulgación de la fuga de datos es un gran error. Hará que pierdas tu acreditación. Todos los estándares de protección de datos incluyen protocolos para la notificación de pérdida de datos y deben seguirse.

Sorprendentemente, la mayoría de las organizaciones no realizan un seguimiento adecuado de todas las ubicaciones en el sistema donde se almacenan los datos. El personal puede guardar notas en documentos en sus computadoras de escritorio y olvidarse de eliminarlas; otras tiendas locales, como las bases de datos de contacto, a veces pueden pasarse por alto. Es importante centralizar el almacenamiento de datos y rastrear el acceso a ellos..

Los datos que posee su empresa son una fuente potencial de ingresos para los piratas informáticos. Por lo tanto, debe defender adecuadamente su red contra intrusiones. Sin embargo, los usuarios autorizados también presentan un riesgo de seguridad. Pueden ser engañados para que pasen datos a personas externas o pueden estar motivados por el resentimiento o la codicia para robar los datos de la empresa. Prevenir la copia de datos en dispositivos portátiles, o imprimir, o enviar datos por correo electrónico, o una aplicación de chat es otro requisito importante de DLP.

El cumplimiento de un estándar de seguridad de datos también es importante para ganar contratos. El sector público es muy fuerte en cuanto a la protección de datos personales y ellos rizan esa prioridad a través de todos los servicios que compran. Por lo tanto, si no implementa una prevención eficaz de pérdida de datos, quedará excluido de la oportunidad de nuevos contratos. La necesidad de cumplir con los estándares del sector público continúa a través de la cadena de suministro. Por lo tanto, incluso si no puja por contratos del sector público, su capacidad para hacer negocios con empresas que sí trabajan para el sector público se verá reducida..

El mejor software / herramientas de prevención de pérdida de datos

Es probable que no obtenga todas sus necesidades de prevención de pérdida de datos con la única herramienta. Sin embargo, muchos proveedores de software producen conjuntos de herramientas que encajan entre sí. Existe una gran superposición entre la prevención de pérdida de datos, el cumplimiento estándar y la copia de seguridad de datos. Necesitará todo esto para proteger y administrar con éxito los datos de su empresa.

1. Prevención de pérdida de datos de SolarWinds con ARM (PRUEBA GRATUITA)

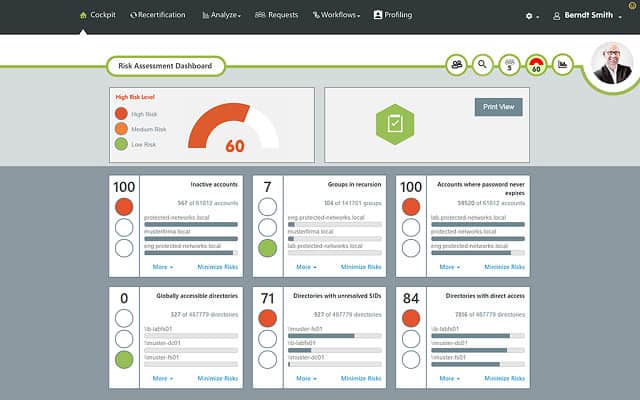

SolarWinds es un productor líder de herramientas de monitoreo de infraestructura de TI y su solución DLP es parte de su Administrador de derechos de acceso.

Un punto de partida clave en su estrategia de DLP es establecer una política de la compañía sobre el control de acceso a datos. SolarWinds Access Rights Manager admite esta tarea al proporcionarle informes claros sobre los permisos de acceso actuales. Luego tiene la oportunidad de establecer mejores controles, que se pueden implementar a través del Administrador de derechos de acceso.

El monitoreo continuo mantiene una verificación constante del acceso a los datos y genera alertas cada vez que se realizan copias o se transfieren datos. El administrador unifica la supervisión del usuario para Directorio Activo, Windows File Share, SharePoint, y Microsoft Exchange. Esto le permite monitorear las actividades de un usuario que ha mostrado un comportamiento inusual o sospechoso en muchos canales de comunicación..

La función de auditoría e informes de Access Rights Manager admite GDPR, HIPAA, y PCI DSS conformidad. La interfaz de la herramienta es muy fácil de usar, lo que hace que la administración del acceso de los usuarios sea una tarea mucho más simple. El software se instala en Windows Server y puede obtenerlo en una prueba gratuita de 30 días.

SELECCIÓN DEL EDITOR

El paquete liviano con análisis y aplicación de políticas de acceso de usuario automatizado, le permite identificar amenazas a los datos y ayuda a detener los intentos de exfiltración de datos en progreso. Configurar alertas de fuga de datos y más.

Descargar: Administrador de derechos de acceso de SolarWinds

Sitio oficial: SolarWinds.com

OS: Ventanas

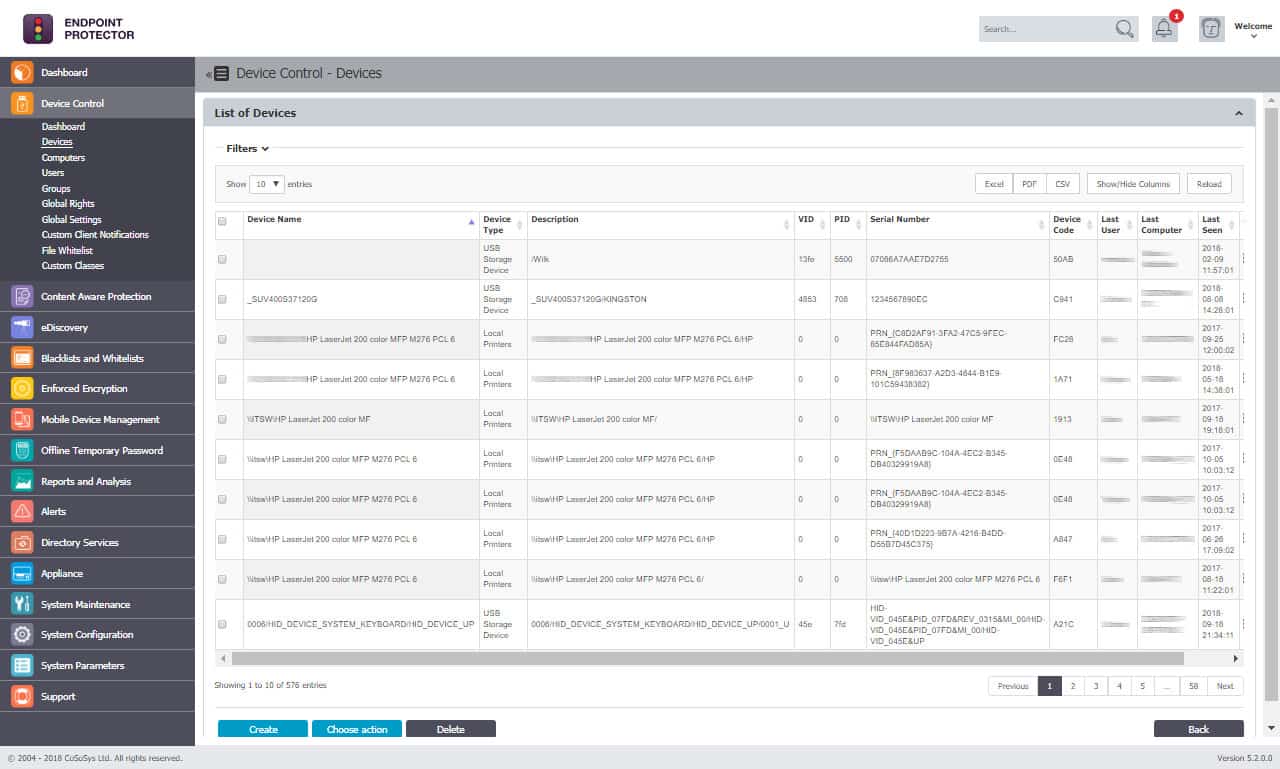

2. CoSoSys Endpoint Protector (OBTENER DEMO)

CoSoSys ofrece un es Protector de punto final como una solución in situ, como un servicio basado en la nube y como un paquete de software independiente. La versión in situ protegerá las computadoras que se ejecutan Ventanas, Mac OS, y Linux. Una central Servidor de Endpoint Protector El dispositivo se comunica a través de la red con el software del cliente instalado en cada punto final. El servidor también protegerá los dispositivos conectados, como cámaras digitales y memorias USB. El sistema protector Endpoint también está disponible como software que implementa un dispositivo virtual en tu propio servidor.

El sistema completo de Endpoint Protector incluye protección de contenido, control de dispositivos, cifrado forzado, descubrimiento de redes y administración de dispositivos móviles. Está disponible una versión independiente para proteger solo un punto final por instalación. Esto es Endpoint Protector Basic e incluye el contenido y los módulos de protección del dispositivo de la versión del servidor.

Aquellos que prefieren suscribirse a paquetes de “software como servicio” en lugar de ejecutar sus propios hosts y software pueden optar por My Endpoint Protector. Esto incluye protección de contenido, control de dispositivos y administración de dispositivos móviles. En todas las implementaciones, el sistema cumple con HIPAA, PCI DSS y GDPR.

El sistema de protección de contenido en Endpoint Protector gestiona las transferencias de archivos de acuerdo con las políticas que establezca. Todas las transferencias de archivos se pueden bloquear para grupos de usuarios específicos o se puede permitir que los archivos se muevan siempre que cumplan con ciertos criterios. Del mismo modo, el sistema de control de dispositivos puede bloquear completamente los dispositivos para que no se conecten a un punto final protegido o puede permitirse la transferencia de archivos en condiciones específicas.

Se puede acceder a la versión en línea para su evaluación en un sistema de demostración gratuito.

CoSoSys Endpoint ProtectorRegístrese para una demostración GRATUITA

3. Prevención de pérdida de datos de Symantec

La solución DLP de Symantec combina el seguimiento de la actividad del usuario con controles de datos. Puede monitorear los datos almacenados en servidores, computadoras de escritorio, dispositivos móviles y en el almacenamiento en la nube. Un barrido inicial en la instalación identifica todas las ubicaciones que contienen datos confidenciales y le da la opción de eliminarlo todo a un depósito de datos central y seguro o asegurarlo en su lugar. Recibe plantillas y flujos de trabajo para cumplir con HIPAA, GDPR, y PCI DSS normas.

La herramienta registra todo el acceso a datos confidenciales y rastrea aquellas cuentas que han generado alertas. Los documentos confidenciales están encriptados y pueden solo ser visto por usuarios autorizados. La herramienta también se asegura de que las copias descartadas y los documentos retirados se destruyan por completo, sin dejar versiones recuperables en la memoria. Todas las copias se rastrean y se mantienen seguras incluso cuando se envían a ubicaciones remotas o en dispositivos móviles propiedad del usuario.

Symantec DLP contiene documentos con datos confidenciales mediante el cifrado e identifica a los destinatarios previstos por huella digital cada copia Este cifrado y la identificación de acceso se combinan con restricciones de movimiento y copia. Esto le permite bloquear archivos y datos para que no se adjunten a correos electrónicos o se transfieran a través de la red o Internet.

El sistema Symantec DLP es parte de su sistema de protección de punto final. Esto busca intrusos y software malicioso, lo que podría comprometer la privacidad de sus datos. Este sistema incluye el monitoreo de software que no está autorizado por la empresa pero que está instalado en el mismo dispositivo que los datos confidenciales, una situación que es particularmente común en el caso del uso de dispositivos propiedad del usuario para acceder a los datos de la empresa.

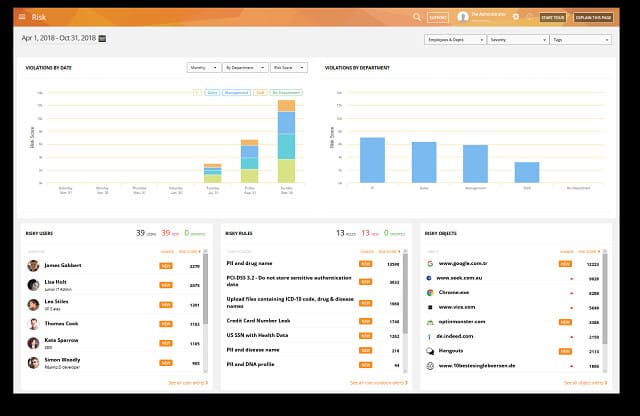

4. Teramind DLP

Teramind DLP lo ayudará a cumplir con GDPR, HIPAA, ISO 27001, y PCI DSS. La herramienta comienza buscando en todo su sistema datos confidenciales. La búsqueda sigue los formatos de datos típicos, como el Seguro Social o los números de tarjeta de crédito. También usa LOC y procesamiento de lenguaje natural para escanear todos los documentos. Luego da prioridad a aquellos que contienen información de identificación personal, información financiera personal e información de salud personal. Los escaneos para detectar nuevas instancias de estas categorías de datos continúan durante la vida útil del software.

El paquete incluye plantillas para políticas de seguridad de datos que lo ayudarán a establecer su estrategia de DLP. Esta herramienta tiene dos enfoques: amenazas internas y seguridad de datos. Las funciones de seguimiento de usuarios cubren actividades en sitios web, aplicaciones y en la red. Monitorea correos electrónicos y también incluye un registrador de pulsaciones para un escrutinio especial.

La actividad general del sistema se mide para establecer una línea de base del comportamiento normal. Esta es una estrategia típica de los sistemas de detección de intrusos, por lo que identificará amenazas externas e internas..

Las medidas de protección de datos incluyen el monitoreo y bloqueo del portapapeles. Un sistema de huellas digitales para archivos le permitirá rastrear quién filtró un archivo.

La consola para el software incluye un Panel de riesgos, que centraliza las notificaciones de todas las amenazas y vulnerabilidades que requieren investigación.

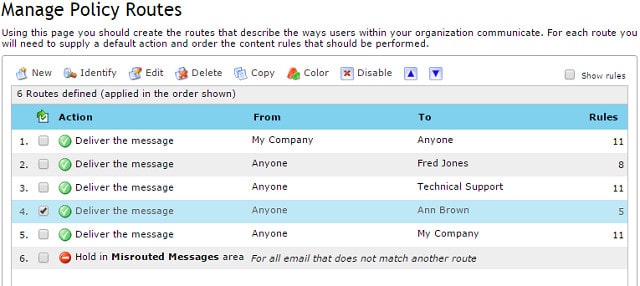

5. Clearswift Adaptive DLP

Clearswift produce una gama de herramientas de prevención de pérdida de datos bajo la marca paraguas de DLP adaptativo. La línea de productos se compone de siete paquetes:

- ARgon for Email: Monitoreo de correos electrónicos para detectar fugas de datos.

- Servidor y agente de administración CIP: para monitoreo de punto final.

- Gateway ICAP SEGURO: monitorea aplicaciones web y transferencias de archivos.

- Gateway web SEGURO: cubre el acceso a datos en la web.

- Gobierno de la información: control de acceso a documentos.

- SEGURO Email Gateway: Protección para servidores de correo electrónico para correo externo.

- SEGURO Exchange Gateway: Protección para servidores de correo electrónico para correo interno.

El conjunto completo reemplazaría todo el otro software de seguridad que pueda tener porque cubre todas las funciones para las que normalmente usaría sistemas anti-malware y firewall. Adaptive DLP protege los archivos de copias no autorizadas y mantiene la propiedad rastreable mediante huellas digitales.

El sistema filtra cualquier código malicioso cuando intenta ingresar a la red y detecta actividades no autorizadas tanto por intrusos como por expertos maliciosos.

6. Prevención de pérdida de datos de SecureTrust

Esta es una buena opción si tiene dificultades para elaborar su estrategia DLP. Cuando instale el software, le presentará una lista de 70 políticas, que puedes activar. Leer las explicaciones de cada uno probablemente le dará algunas sugerencias para el control de datos que ni siquiera había pensado.

La prevención de pérdida de datos es parte de un conjunto de herramientas de seguridad de SecureTrust. La compañía también produce un SIEM herramienta, que es una gran opción para detectar y bloquear intrusos. Estas dos herramientas pueden funcionar juntas, aunque SecureTrust afirma que la utilidad DLP es eficiente para detectar actividad maliciosa por sí misma.

El sistema de seguridad escanea todos los canales de comunicación en busca de violaciones de privacidad. Estos incluyen aplicaciones de transferencia de archivos, correo electrónico, aplicaciones de chat, sistemas para compartir archivos, blogs y redes sociales. El mecanismo de respuesta de la herramienta bloquea automáticamente las transferencias a mitad de camino. También identificará a los corresponsales en cada extremo de la transferencia de datos. Esta herramienta incluye instalaciones de informes y auditoría eso lo ayudará a probar el cumplimiento de las normas.

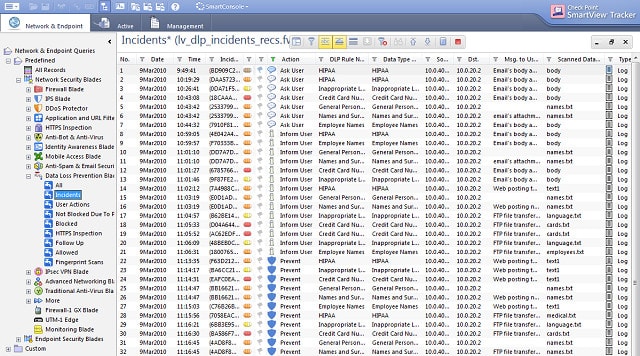

7. Software de prevención de pérdida de datos de punto de control Blade

Check Point es uno de los mayores proveedores de ciberseguridad del mundo. La solución de prevención de pérdida de datos de esta empresa incluye una gran cantidad de asistencia para ayudarlo a obtener su estrategia de protección de datos en su lugar. Esto se debe a que el paquete incluye políticas, por lo que solo debe verificar cuáles cumplen con los requisitos de su estándar de seguridad y activarlos.

El módulo de remediación de la herramienta adopta un enfoque diferente para la gestión de la actividad del usuario al utilizado por las otras utilidades en esta lista. En lugar de alertar al personal del departamento de TI sobre actividades no deseadas y cerrar automáticamente la cuenta del usuario o el acceso a los archivos, emite una advertencia directamente al usuario.

El ethos detrás de este enfoque es educar a la comunidad de usuarios sobre las reglas de acceso a datos en lugar de tratar de atraparlas cuando cruzan una línea que no conocían. El escrutinio del uso de datos del sistema se extiende a los correos electrónicos..

El software Blade de prevención de pérdida de datos incluye informes y auditorías para HIPAA, SOX, y PCI DSS. La herramienta está disponible en una prueba gratuita de 30 días..

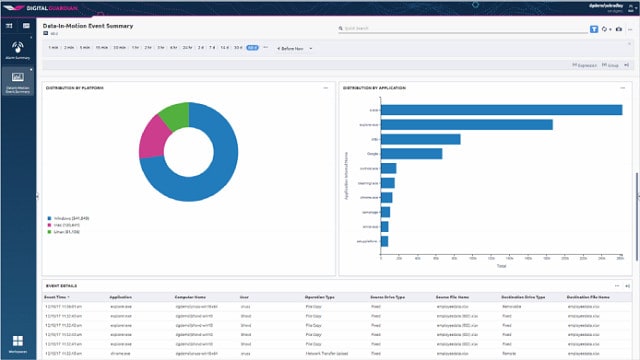

8. Digital Guardian Endpoint DLP

Digital Guardian Endpoint DLP comienza su vida útil buscando en todo el sistema datos confidenciales. La herramienta registra esas ubicaciones y rastrea todos los eventos que ocurren en ellas. Es capaz de comunicarse con el Ventanas, Mac OS, y Linux Los sistemas operativos y sus capacidades de seguimiento se extienden a los recursos de la nube. Este paquete se centra en la seguridad del punto final. Digital Guardian produce una herramienta complementaria que endurece las redes contra eventos de pérdida de datos.

El sistema de protección de datos de punto final puede bloquear actividades en computadoras fuera de línea, así como dispositivos de monitoreo a través de la red. Bloqueará automáticamente las acciones no autorizadas del usuario, como la destrucción, alteración, copia o transferencia de datos protegidos. Esto evita igualmente las actividades internas y externas..

Este sistema es adecuado para la protección de la propiedad intelectual así como información personal. Requiere que el administrador defina categorías de datos y asigne políticas de protección específicas a cada uno. Las mejoras en el DLP le brindan la opción de agregar cifrado al almacenamiento de datos y transmisiones.

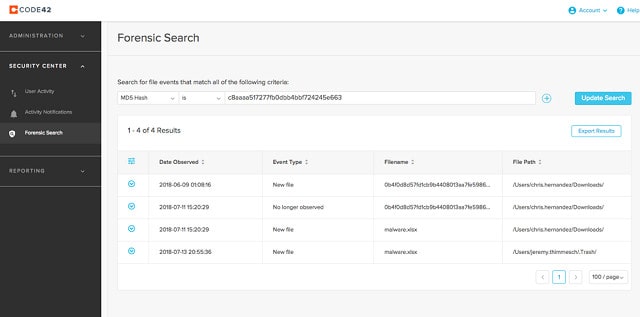

9. Código42

Notarás en las descripciones de las otras herramientas aquí que las estrategias corporativas de protección de datos se implementan dentro de la herramienta DLP mediante bases de reglas, llamadas “políticas.”Code42 tiene un sistema diferente y no utiliza políticas. A pesar de no operar en las políticas, la herramienta vincula los problemas detectados con las acciones correctivas.

Code42 funciona en archivos de datos de la forma en que Herramienta SIEM se comporta con archivos de registro. Monitorea los archivos de datos, los respalda y restaura la versión original en caso de que se realicen cambios. También rastrea cada acceso a esos archivos de datos y bloquea cualquier acción de copia o transferencia.

Se registran todas las acciones en los archivos, incluidas las realizadas por Code42, lo que genera el pista de auditoría que necesita para los estándares de seguridad de datos. La herramienta incluye una utilidad de análisis que utiliza información de eventos para presentar la exposición de fechorías internas o amenazas de intrusión.

10. Protección de datos de CA

CA Data Protection controla todos sus datos confidenciales para protegerlos. Este proceso implica tres tareas principales: localizar datos confidenciales, protegiéndolo, y informar sobre intentos no autorizados en su contra. Esta sencilla estrategia es efectiva para prevenir amenazas de intrusos, daños accidentales o robo de datos internos..

La herramienta lo ayuda a definir su estrategia de protección a través de políticas preescritas. El alcance de este sistema no tiene límites: protegerá los datos en todos sus sitios y también el almacenamiento en la nube.

Un módulo de informes y auditoría lo ayuda a revisar el éxito de su sistema de seguridad y a confirmar el cumplimiento de los estándares de confidencialidad de datos..

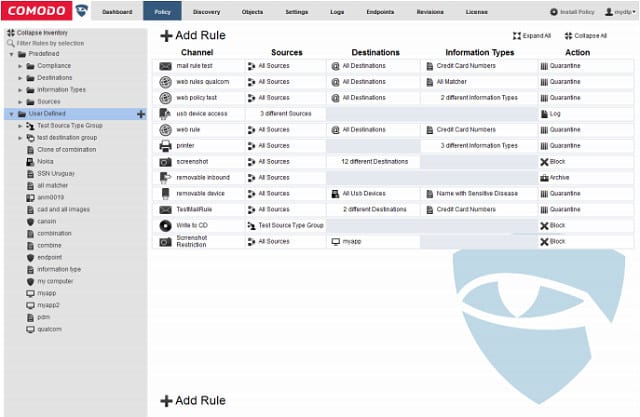

11. Comodo MyDLP

Recibe una licencia para toda su organización que cubre todos sus puntos finales y sitios. Esta herramienta también protegerá los datos almacenados en servidores en la nube. MyDLP lo hará descubrir todos los datos confidenciales en poder de su empresa, inicie sesión y protéjala.

Este sistema se centra en un servicio de permisos de usuario. Enumera quién puede tener acceso a qué datos y qué acciones se le permite a cada persona realizar en cada bit de datos. Los datos que protege pueden ser secretos comerciales, planes de desarrollo, planos de ingeniería, cuentas o los datos personales de empleados y clientes. Es capaz de monitorear dispositivos que ejecutan cualquier sistema operativo y el software se puede instalar en las instalaciones o acceder en línea como un servicio basado en la nube.

Afinando su seguridad

Las herramientas de prevención de pérdida de datos, los sistemas de prevención de intrusiones, la información del sistema, la gestión de eventos, la protección de punto final y los sistemas antimalware son áreas de seguridad informatica Esa superposición. Cuando apriete la protección de su sistema, descubrirá que no necesita uno de cada uno de estos porque solo uno se encargará de muchas tareas, incluido el bloqueo del acceso al sistema y la protección de datos simultáneamente.

omo de la prevención de pérdida de datos es crucial para cualquier empresa que maneje información confidencial. Es importante controlar el acceso a los datos y tener un registro constante de transacciones para demostrar el cumplimiento de los estándares de seguridad de datos. La autoauditoría constante también es necesaria para garantizar que los procedimientos de seguridad sean lo suficientemente sólidos. Además, es importante centralizar el almacenamiento de datos y rastrear el acceso a ellos para evitar fugas de datos. La prevención de la copia de datos en dispositivos portátiles, la impresión o el envío de datos por correo electrónico o aplicaciones de chat también es crucial. En cuanto a las herramientas de prevención de pérdida de datos, hay muchas opciones disponibles, como la Prevención de pérdida de datos de SolarWinds con ARM, CoSoSys Endpoint Protector, Symantec DLP, Teramind DLP, Clearswift Adaptive DLP, SecureTrust DLP, Punto de control Blade DLP, Digital Guardian Endpoint DLP, Código42 y Protección de datos de CA. Es importante elegir la herramienta adecuada para su empresa y sus necesidades específicas de seguridad de datos.