Wireshark é um sniffer de pacote muito popular. Pode ser instalado em janelas, Linux, Unix, e Mac OS, e o melhor de tudo, é grátis. Wireshark coloca sua placa de rede em modo promíscuo para que o seu computador pegue todos os pacotes de rede, não apenas os destinados ao seu computador. Existe uma opção para usar a ferramenta apenas para os pacotes destinados ao seu dispositivo. Wireshark é usado regularmente por hackers e assim muitos administradores de rede desconfiam disso.

Aqui está nossa lista das melhores alternativas para o Wireshark:

- Savvius Omnipeek

- Ettercap

- Kismet

- SmartSniff

- EtherApe

o Wireshark sistema é capaz de capturar pacotes de redes com fio, sistemas sem fio, e também Bluetooth. Wireshark na verdade, não reúne pacotes em si. o WinPcap programa coleta pacotes em janelas dispositivos. Em Linux e Unix você precisa dumpcap. Apesar de Wireshark não é diretamente responsável pela parte mais poderosa de suas operações, a interface do Wireshark torna um vencedor. Existe uma versão de linha de comando do sistema, chamada Tshark.

Wireshark salva dados em arquivos que seguem o pcap formato. o Wireshark A interface pode mostrar os pacotes capturados, classificá-los, categorizá-los e filtrá-los. Você pode carregar pacotes armazenados na interface para análise. O mecanismo de análise do Wireshark não é tão bom e muitos usuários escolhem outras ferramentas para obter melhores informações sobre seus dados.

Alternativas ao Wireshark

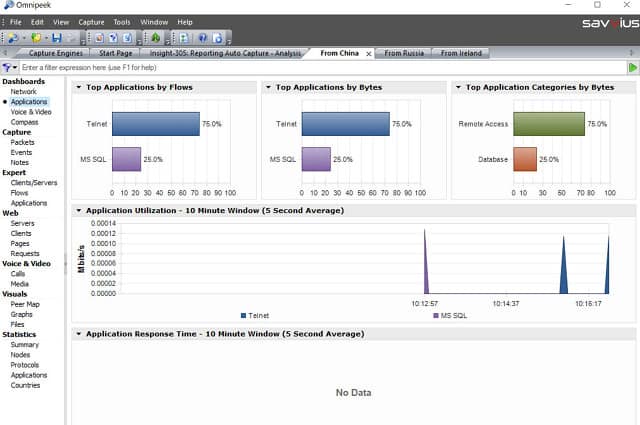

1. Savvius Omnipeek

Omnipeek do Savvius não é livre para usar como Wireshark. No entanto, o software tem muito a recomendá-lo e você pode obtê-lo uma avaliação gratuita de 30 dias para testar se ele substituirá Wireshark no seu kit de ferramentas. Gostar Wireshark, Omnipeek na verdade, não reúne pacotes em si. Um complemento chamado Capture Engine intercepta pacotes em uma rede com fio e existe um Adaptador Wifi para redes sem fio. Um atributo no qual Omnipeek não compete com Wireshark é o sistema operacional em que ele pode ser executado. Não pode operar Linux, Unix, ou Mac OS. Para correr Omnipeek você precisa Windows 7, 8 de 64 bits, ou 10, ou Windows Server 2008 R2, 2012, 2012 R2, ou 2016.

As capacidades analíticas do Omnipeek são superiores aos de Wireshark. Omnipeek pode verificar pacotes em busca de sinais de problemas ou detectar alterações nas velocidades de transferência. Esses eventos podem ser definidos para acionar alertas. então, Omnipeek é um sistema de gerenciamento de rede bem como um farejador de pacotes. O módulo de análise de tráfego pode relatar desempenho de ponta a ponta para conexões e também vincular o desempenho. A ferramenta também pode relatar sob demanda em interfaces para servidores web.

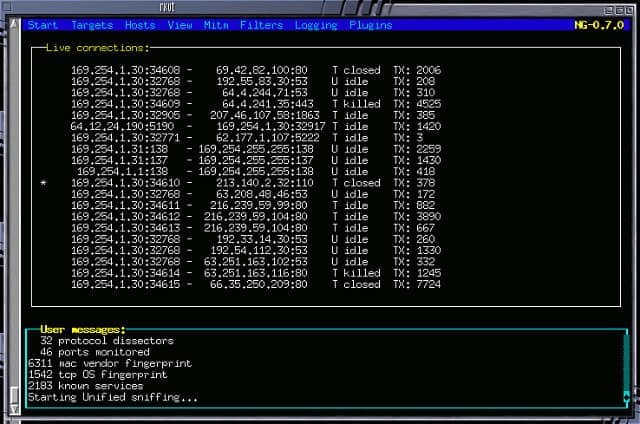

2. Ettercap

Ettercap site não esconde o fato de que foi projetado para facilitar a invasão. Como Wireshark é uma ferramenta hacker bem conhecida, a Ettercap afirma coloca na mesma categoria e ambos são livre para usar. Ettercap partidas Wireshark’s portabilidade porque pode funcionar em janelas, Linux, Unix, e Mac OS. Apesar de ter sido projetado como um utilitário para hackers, a ferramenta também pode ser útil para administradores de rede. Ettercap é capaz de detectar outras atividades e invasões de hackers e, portanto, é muito útil para a defesa do sistema.

Ettercap usa o libpcap biblioteca para capturar pacotes. o Ettercap O próprio software é capaz de criar vários ataques à rede, incluindo Envenenamento por ARP e Mascaramento de endereço MAC. Ettercap é uma ferramenta hacker poderosa com muito mais recursos do que os de Wireshark. Pode capturar certificados de segurança SSL, alterar o conteúdo do pacote em trânsito, descartar conexões e capturar senhas. Os defensores do sistema também obtêm instalações úteis em Ettercap. Ele pode identificar usuários mal-intencionados e isolá-los da rede. Se você deseja coletar evidências, pode acompanhar as ações de usuários suspeitos e registrar suas ações em vez de bani-las. Ettercap é muito mais poderoso que Wireshark.

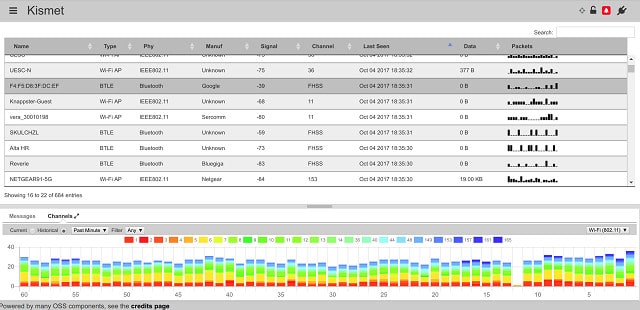

3. Kismet

Kismet não pode interceptar pacotes em redes com fio, mas é ótimo para sniffing de pacotes sem fio. O padrão Kismet rastreia sistemas wifi, mas pode ser estendido para detectar Bluetooth redes também. O padrão wifi tem várias versões. Kismet pode operar com 802.11a, 802.11b, 802.11g, 802.11n. Kismet está incluído com Kali Linux. O software funcionará em Linux, Unix, e Mac OS.

Kismet’s o coletor de dados não sondar redes da mesma maneira que outros farejadores de pacotes, então sistemas de detecção de intrusão não conseguem identificar suas atividades. Isso a torna uma ferramenta ideal para hackers que têm acesso a um computador conectado à rede. Os sistemas de monitoramento de rede padrão identificarão a presença do dispositivo no qual o Kismet está sendo executado, mas não verá que o programa está reunindo pacotes na rede. O modo padrão de O Kismet apenas coleta cabeçalhos de pacotes, mas também pode ser usado para colher dumps de tráfego que capturam todos os pacotes, incluindo as cargas úteis de dados. Pacotes podem ser analisados, classificados, filtrados e salvos em um arquivo. Se você não gosta do front end de Kismet, você pode abrir um arquivo salvo em uma ferramenta diferente para análise.

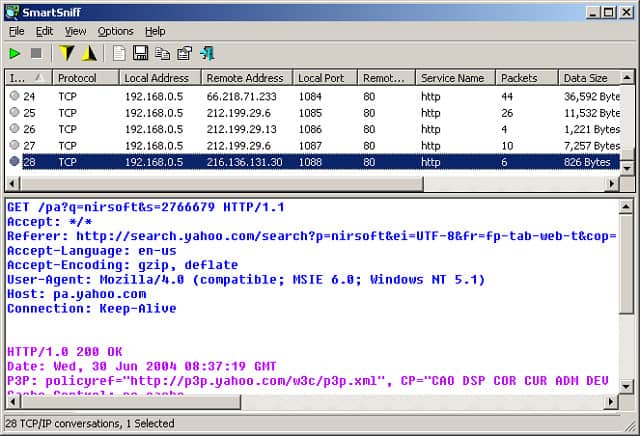

4. SmartSniff

SmartSniff trabalha em janelas ambientes. O sniffer de pacotes funciona em redes com fio e é livre para usar. O coletor pode operar em redes sem fio, mas apenas nos sistemas wifi que incluem o computador que hospeda o programa sniffer.

O programa inclui um coletor. No entanto, esse sistema nativo não é muito eficaz e é mais comum instalar WinPcap para reunir pacotes. Os pacotes são capturados sob demanda – você ativa e desativa a captura no console. O painel superior do console mostra conexões entre computadores. Quando você clica em um desses registros, o tráfego dessa conexão é exibido no painel inferior. O tráfego de texto sem formatação é mostrado como está e é possível visualizar pacotes criptografados como um despejo de dados hexadecimal. Os dados podem ser filtrados para mostrar apenas TCP, UDP ou ICMP pacotes e cada pacote é marcado de acordo com o aplicativo ao qual se relaciona. Você pode salvar pacotes em um arquivo pcap para ser recarregado mais tarde na interface ou para análise com uma ferramenta diferente.

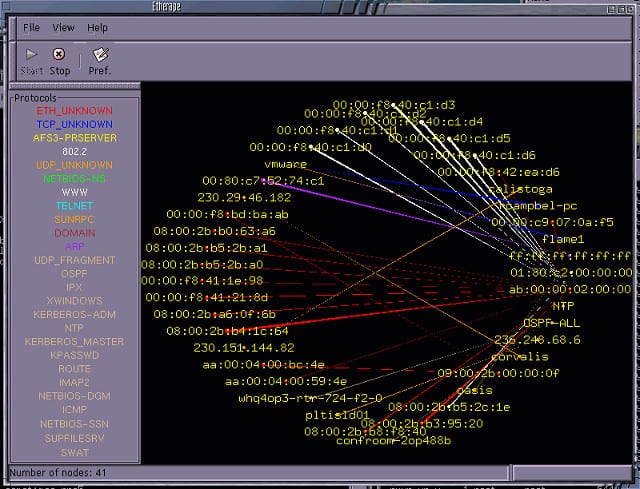

5. EtherApe

EtherApe é um utilitário gratuito que roda em Linux, Unix, e Mac OS. Ele cria um mapa de rede escolhendo as mensagens dos dispositivos. Os hosts da rede são plotados no mapa e rotulados com seus endereços IP. EtherApe depois captura todos os pacotes que viajam entre esses hosts e os exibe no mapa em tempo real. Cada transferência é representada por uma cor, que representa seu protocolo ou aplicativo.

A ferramenta pode rastrear redes com e sem fio e também pode descrever máquinas virtuais e sua infraestrutura subjacente. O mapa rastreia ambos TCP e UDP tráfego e pode detectar tanto IPv4 e IPv6 endereços.

Cada nó no mapa de rede é um ícone que permite acessar detalhes do desempenho dessa peça de equipamento. Você pode alternar as visualizações para ver os links em uma conexão ponta a ponta com o tráfego representado neles. Você pode filtrar todos os mapas para apenas mostre aplicações específicas ou tráfego de fontes específicas e você também pode alternar a representação de dados para identificar o número da porta em vez de aplicativos. O rastreamento do tráfego do número da porta mostrará apenas o tráfego TCP.

O EtherApe captura apenas os cabeçalhos dos pacotes, que preserva a privacidade dos dados que circulam pela sua rede. Essa limitação pode tranquilizar o CIO da sua empresa e permitir que você use esse farejador de pacotes sem medo de comprometer as obrigações legais da empresa de não divulgação.

Mudar do Wireshark

Mesmo se você estiver perfeitamente feliz com Wireshark, dê uma olhada nas alternativas desta lista, porque você pode achar que uma delas tem funções que você precisa e não está Wireshark. É sempre bom explorar alternativas, em vez de apenas usar a primeira ferramenta que você ouve sobre. O Wireshark é ótimo, mas não é a ferramenta mais abrangente do mercado. Dependendo das atividades que você deseja realizar com um farejador de pacotes e das limitações impostas a você por sua empresa, uma dessas ferramentas pode funcionar melhor para você do que Wireshark.

Você já tentou um sniffer de pacotes? Você usa Wireshark regularmente? para que você usa isso? Você é fã de um farejador de pacotes que não está na nossa lista? Deixe uma mensagem na seção Comentários abaixo para compartilhar seu conhecimento.

Veja também:

Guia definitivo para TCP / IP

Como usar o Wireshark

Como usar o Wireshark para capturar e inspecionar pacotes

Erro “nenhuma interface encontrada” do Wireshark

9 Melhores farejadores de pacotes

rede, bem como detectar e prevenir ataques de spoofing. No entanto, é importante lembrar que o uso de Ettercap para fins ilegais é estritamente proibido e pode resultar em consequências graves. 3. Kismet Kismet é uma ferramenta de detecção de rede sem fio que pode ser usada como uma alternativa ao Wireshark para capturar pacotes em redes sem fio. É compatível com Linux, Unix e Mac OS. Kismet é capaz de detectar redes sem fio ocultas e pode identificar dispositivos conectados a uma rede sem fio. Ele também pode capturar pacotes de dados de redes sem fio protegidas por WEP, WPA e WPA2. Kismet é uma ferramenta poderosa para administradores de rede que precisam monitorar e proteger redes sem fio. 4. SmartSniff SmartSniff é uma ferramenta de captura de pacotes para Windows que pode ser usada como uma alternativa ao Wireshark. Ele é capaz de capturar pacotes em redes com fio e sem fio e pode filtrar pacotes com base em vários critérios, como endereço IP, porta e protocolo. SmartSniff também pode exibir informações detalhadas sobre cada pacote capturado, incluindo o cabeçalho e o conteúdo do pacote. É uma ferramenta útil para administradores de rede que precisam monitorar o tráfego de rede em tempo real. 5. EtherApe EtherApe é uma ferramenta de visualização de rede que pode ser usada como uma alternativa ao Wireshark. Ele exibe o tráfego de rede em tempo real em um gráfico animado que mostra a comunicação entre os dispositivos na rede. EtherApe é compatível com Linux, Unix e Mac OS e pode ser usado para monitorar redes com fio e sem fio. É uma ferramenta útil para administradores de rede que precisam visualizar o tráfego de rede de forma clara e intuitiva. Em resumo, existem várias alternativas ao Wireshark disponíveis para administradores de rede que precisam capturar e analisar o tráfego de rede. Cada ferr