¿Acabo de terminar una licenciatura en informática? ¿Interesado en cambiar de trabajo? Es posible que desee considerar seriamente una carrera en seguridad cibernética. Aunque la mayoría de los graduados en tecnología son buscados en estos días, los profesionales de seguridad cibernética tienen una gran demanda. Tanto el gobierno del Reino Unido como el de los Estados Unidos están contratando profesionales de seguridad cibernética. El sector privado en ambos países y en muchos países de todo el mundo está contratando profesionales con los conocimientos y habilidades necesarios para defenderse de las crecientes amenazas de seguridad cibernética..

Ver también: Cursos de piratería ética

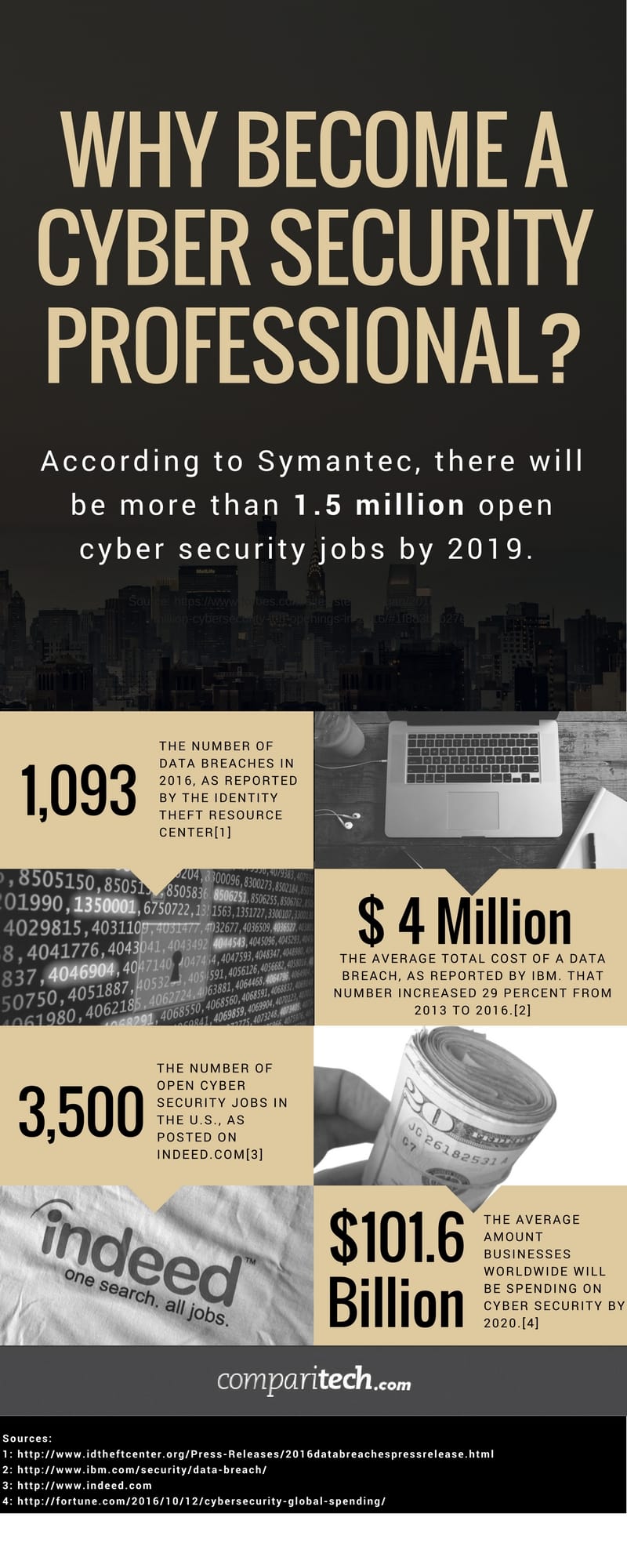

¿Por qué la seguridad cibernética es una carrera profesional valiosa? Solo eche un vistazo a los siguientes números:

Si está cerca de graduarse o se graduó recientemente con un título en ciencias de la computación, puede considerar intentar conseguir su primer trabajo en seguridad cibernética. El número de trabajos no cubiertos en esta área continúa aumentando, sin una caída previsible en el futuro inmediato. Más importante, sin embargo, es el hecho de que esta carrera ya tiene un millón de empleos no cubiertos. Las corporaciones, las empresas y los gobiernos no parecen ocupar todos sus puestos vacantes. Esta es una tendencia preocupante, especialmente teniendo en cuenta el creciente número de delincuentes cibernéticos y la creciente amenaza de delitos cibernéticos..

Si está cerca de graduarse o se graduó recientemente con un título en ciencias de la computación, puede considerar intentar conseguir su primer trabajo en seguridad cibernética. El número de trabajos no cubiertos en esta área continúa aumentando, sin una caída previsible en el futuro inmediato. Más importante, sin embargo, es el hecho de que esta carrera ya tiene un millón de empleos no cubiertos. Las corporaciones, las empresas y los gobiernos no parecen ocupar todos sus puestos vacantes. Esta es una tendencia preocupante, especialmente teniendo en cuenta el creciente número de delincuentes cibernéticos y la creciente amenaza de delitos cibernéticos..

Encontrar su primer trabajo en ciberseguridad debería ser bastante fácil con tanta demanda. Sin embargo, querrá hacerse atractivo para los empleadores antes de graduarse e ingresar al mercado laboral. La forma en que se prepare también se verá influenciada por el tipo de trabajo de seguridad cibernética en el que desea ingresar.

Empleos comunes de seguridad cibernética

Antes de solicitar trabajos de seguridad cibernética, es bueno saber qué hay para esta profesión expansiva. Los siguientes trabajos son los más comunes para los profesionales de seguridad cibernética que ingresan al campo, con los salarios promedio (de Glassdoor, ITJobsWatch y PayScale) para cada uno en los Estados Unidos y el Reino Unido:

Arquitecto de seguridad

Rol primario: Profesional de seguridad de alto nivel responsable de la planificación, investigación y diseño de una estructura de seguridad implementada.

Salario promedio de EE. UU .: $ 119,000

Salario medio del Reino Unido: £ 72,500

Oficial de seguridad de la información

Rol primario: Desarrolla y entrega seguridad de la información y programas de privacidad..

Salario promedio de EE. UU .: $ 89,000

Salario medio del Reino Unido: £ 65,000

Ingeniero de seguridad

Rol primario: Desarrolla y mantiene métodos que aseguran que los sistemas sean capaces de soportar interrupciones, incluso de desastres naturales..

Salario promedio de EE. UU .: $ 88,000

Salario medio del Reino Unido: £ 52,500

Consultor de seguridad

Rol primario: Brinda a los clientes una evaluación de las necesidades de seguridad del sistema informático, enfocándose en vulnerabilidades y apuntando a mejoras específicas.

Salario promedio de EE. UU .: $ 81,140

Salario medio del Reino Unido: £ 47,099

Criptoanalista

Rol primario: Estudia y encuentra debilidades en los criptosistemas existentes.

Salario promedio de EE. UU .: $ 76,470

Salario medio del Reino Unido: Sin datos

Analista de Malware

Rol primario: Analiza cómo y por qué funcionan los diferentes malware.

Salario promedio de EE. UU .: $ 75,000

Salario medio del Reino Unido: £ 60,000

Especialista en seguridad de la información

Rol primario: Se enfoca en proteger los sistemas definiendo y configurando el acceso de privilegios, asignando recursos y configurando estructuras de control.

Salario promedio de EE. UU .: $ 71,418

Salario medio del Reino Unido: £ 60,000

Respuesta a incidentes / seguridad

Rol primario: Investiga violaciones de datos, delitos cibernéticos u otros incidentes relacionados con la seguridad..

Salario promedio de EE. UU .: $ 70,000

Salario medio del Reino Unido: Sin datos

Analista Informático Forense

Rol primario: Utiliza las herramientas disponibles para buscar datos en computadoras y otros dispositivos..

Salario promedio de EE. UU .: $ 68,671

Salario medio del Reino Unido: £ 62,500

Desarrollador de software de seguridad

Rol primario: Utiliza diferentes lenguajes de programación para desarrollar software específico de seguridad..

Salario promedio de EE. UU .: $ 65,668

Salario medio del Reino Unido: Sin datos

Saber de antemano qué trabajos puede solicitar para asuntos. Si bien la mayoría de las profesiones de seguridad cibernética requieren un conjunto similar de habilidades, la mayoría tendrá ciertos requisitos iniciales que quizás no cumpla. Cuando eso suceda, es probable que tenga una de las dos opciones principales: obtener los conocimientos necesarios antes de presentar la solicitud o reconocer su falta de capacitación, pero presente su solicitud de todos modos.

La primera opción puede parecer mejor, pero no salte a demasiadas conclusiones aquí. Los trabajos de seguridad cibernética siguen siendo increíblemente difíciles de completar. Si una empresa cree que tiene una buena base técnica, puede estar más que dispuesta a contratarlo para el trabajo y ayudarlo a obtener el resto de las habilidades que necesita para desempeñar esas tareas en su totalidad.

Si te estás graduando con un título en ciberseguridad (generalmente un Máster), es probable que tengas más opciones que alguien que se gradúe con un título en informática más general. Hay algunas diferencias clave en los cursos que obtienen los graduados de seguridad cibernética que los distinguen. En particular, los graduados en seguridad cibernética pueden ser más propensos a encontrar trabajo a medida que Analistas de inteligencia y Ingenieros de seguridad cibernética por el simple hecho de tener el tipo de educación que se orienta más hacia esos trabajos.

Conozca la distinción entre seguridad de red, ciberseguridad y seguridad de la información.

Los trabajos de seguridad informática cubren varias áreas de habilidades básicas, pero están lejos de ser lo mismo. Y cuando solicite su primer trabajo en seguridad cibernética (o uno que siempre haya tenido en cuenta), es posible que desee evitar sonar como si no estuviera hablando del campo correcto. Verá que los campos de seguridad relacionados con Internet y la computadora vienen con muchos títulos diferentes: seguridad de internet, seguridad de red, ciberseguridad, seguridad de la información. Es fácil asumir que todos son lo mismo, pero comprender los matices entre ellos puede ubicarlo más arriba en la lista de posibles solicitantes..

Seguridad de red y / o ciberseguridad

El líder de TI y redes Cisco afirma que “seguridad de red” es “cualquier actividad diseñada para proteger la usabilidad e integridad de su red y datos”. Esa protección incluye ambas software y hardware soluciones Es mejor pensar en la seguridad de la red como esfuerzos de seguridad diseñados para ayudar a garantizar que la red sea sólida desde dentro, y enfoca sus esfuerzos en asegurar que los “muros del castillo” sean fuertes.

Según Cisco, la seguridad de la red incluye todos los siguientes tipos de medidas y controles:

- Control de acceso

- Software antivirus y malware

- Seguridad de la aplicación

- Análisis de comportamiento

- Prevención de pérdida de datos

- Seguridad de correo electrónico

- Cortafuegos

- Sistemas de prevención de intrusiones

- Seguridad de dispositivos móviles

- Segmentación de red

- Información de seguridad y gestión de eventos

- VPN

- Seguridad web

- Seguridad inalámbrica

Sin duda, de las muchas ramas de seguridad relacionadas con la informática, la seguridad de la red es quizás la más grande. Y como puede observar, aunque la seguridad de la red se centra principalmente en las actividades que ocurren dentro de la red, está diseñada para evitar que los actores maliciosos accedan a esas redes. Un enfoque importante para la seguridad de la red es observar cómo las personas dentro de la red trabajan y acceden a la información o los recursos. Después de todo, no tiene sentido tener medidas de seguridad internas establecidas si alguien en el interior con acceso a derechos lo está regalando todo (o está actuando contra la red).

La seguridad cibernética y Seguridad de la red generalmente se puede usar indistintamente. Sin embargo, puede ser conveniente no usar el término seguridad de información cuando se refiere a lo anterior.

Seguridad de información

Cuando la seguridad de la red se centra más en evitar el acceso no autorizado a una red o el mal uso de esa red desde adentro, la seguridad de la información se centra más singularmente en evitar que la información caiga en las manos equivocadas. Es comprensible que la seguridad de la información (a menudo llamada “infosec”) y la seguridad de la red se superpongan. Por ejemplo, parte del mismo software utilizado por los profesionales de seguridad de red también será utilizado por profesionales de seguridad de la información..

Dicho esto, los profesionales de seguridad de la información, que también pueden llamarse trabajadores de “seguridad de datos”, a menudo están preocupados por el acrónimo C.I.A: confidencialidad, integridad y disponibilidad de datos. Para los profesionales de Infosec, esto significa que la arquitectura de la red no es tan importante, ya que se asegura de que los datos dentro de esa red estén protegidos, sean viables y accesibles para los usuarios, y que no estén en manos de personas que puedan abusar de esos datos. Los profesionales de Infosec, por lo tanto, estarán mucho más preocupados por lo que sucede con los datos después de una violación de datos y pasarán mucho más tiempo preocupados por los datos almacenados en los servidores.

Sin embargo, todo esto en conjunto, la seguridad cibernética / seguridad de la red y la seguridad de la información están cada vez más bajo el mismo estandarte. Aún así, hay algunas diferencias que quizás desee considerar al buscar trabajo, ya que la mayoría de los trabajos de seguridad eventualmente requerirán que se especialice en algunas áreas clave. Al igual que cualquier otra área de estudio, todo el campo es demasiado amplio para que una persona se convierta fácilmente en un experto en todas las facetas. Sin embargo, puede centrarse más en la seguridad de los datos o más en la seguridad de la red como su principal campo de especialización.

Cómo ingresar a la industria de la seguridad cibernética

Fuente: “Hackers” (1995), una película sobre hackers adolescentes.

Fuente: “Hackers” (1995), una película sobre hackers adolescentes.

Quizás una idea errónea con la seguridad cibernética es que las únicas personas contratadas en esta industria eran antiguos piratas informáticos o aquellos que han estado hurgando en las redes desde que usaban pañales. Sin embargo, cualquiera puede entrar en la seguridad cibernética adquiriendo la capacitación y educación adecuadas..

Ruta directa: obtener un título universitario en un campo relacionado con la informática

Por supuesto no todos Los títulos universitarios relacionados con la informática te ayudarán a darte acceso inmediato a un trabajo de seguridad cibernética. La informática sanitaria, por ejemplo, es técnicamente un campo relacionado con la informática. Pero a menos que decida agregar un doble mayor o menor en las redes de computadoras, vender ese título a una empresa de seguridad cibernética podría ser un poco difícil a menos que ya tenga otras habilidades de redes y seguridad que haya desarrollado por su cuenta.

Los títulos en ciencias de la computación y los de ingeniería en computación, en general, son la mejor ruta. Dentro de estos dos reinos, encontrarás especializaciones que te ayudarán a conseguir diferentes trabajos de seguridad cibernética. Entre los mejores títulos que puede obtener, que pueden ser más o menos aplicables al tipo de trabajos de seguridad cibernética mencionados anteriormente, incluyen:

- Inteligencia artificial

- Arquitectura e Ingeniería de Computadores

- Seguridad informática y criptografía

- Ciencia computacional

- Red de computadoras

- Bases de datos y recuperación de información

- Ciencias de la Información

- Programación

- Ingeniería de software

- Ingeniería de hardware

- Sistemas concurrentes, paralelos y distribuidos

Para aquellos que aún obtienen un título universitario, los cursos valiosos pueden incluir, entre otros, los siguientes ejemplos:

- Criptografía

- Red de computadoras

- Seguridad de software

- Seguridad de hardware

- Seguridad de la información y gestión de riesgos

- Estrategias de seguridad de la información

- Seguridad de redes y computadoras

- Base de datos, Internet y tecnología de integración de sistemas

- Programación en C

- Aprendizaje automático

- Software como servicio (SaaS)

- Ingeniería de software

Para más cursos, incluyendo áreas temáticas y cursos gratuitos, diríjase a Computer Science Online.

Segunda ruta: obtener un título de posgrado en ciberseguridad

Si se graduó con una licenciatura en ciencias de la computación, pero desea obtener un título más especializado en seguridad cibernética, una buena idea es un programa de maestría. Más importante aún, si obtuvo un título universitario en un campo fuera de la informática o la ingeniería informática, un programa de posgrado puede ser su mejor opción.

Piense en los programas de maestría como similares a las escuelas profesionales de comercio. Si bien los títulos universitarios brindan algunos conocimientos básicos que pueden ser deseables para los empleadores, aquellos con un título de maestría en un campo especializado a menudo son contrataciones más atractivas. Para la seguridad cibernética, incluso si su título universitario estaba fuera del campo, una maestría en seguridad cibernética puede ayudarlo a entrar. Es posible que deba proporcionar más evidencia sobre su conjunto de habilidades si ingresó directamente a un programa de maestría sin obtener experiencia laboral primero, pero el título ayudará a conseguir más entrevistas y posibles ofertas de trabajo.

Los programas de maestría en seguridad cibernética son bastante fáciles de encontrar. Los programas en línea son extremadamente populares, aunque las clases presenciales mantienen una mayor reputación, a pesar del crecimiento de las opciones en línea incluso en algunas instituciones respetadas..

Tercera ruta: obtener un certificado de seguridad cibernética

Si el tiempo y el dinero son una limitación para usted, considere obtener certificados especializados de seguridad cibernética o aquellos que estarían relacionados con el campo. Los programas de certificado son tan comunes como los programas de maestría. Aunque a menudo se dirigen a personas que ya trabajan en ciberseguridad y esperan obtener diferentes especializaciones, generalmente están abiertas a cualquier persona para la inscripción.

Aquellos que no tienen experiencia en programación, seguridad o redes pueden beneficiarse al obtener diferentes certificados. Sin embargo, hacerlo puede requerir un trabajo de campo notable de su parte. Estos programas de certificación generalmente no tienen requisitos previos, pero la naturaleza centrada en el láser de estos programas puede dificultar el mantenimiento de las personas con poca o ninguna experiencia. Sin embargo, existen muchos programas que pueden ayudar a construir el conocimiento requerido desde cero.

Harvard, por ejemplo, ofrece certificados de seguridad cibernética a través de su Harvard Extension School en línea. Los cursos incluyen protocolos de comunicación y arquitecturas de Internet; Desarrollo de software seguro; Hardware, Software, Redes, Seguridad y Administración; Seguridad de red aplicada; Seguridad en la nube; Redes; Ciberespacio y seguridad internacional; Informática móvil segura; Gobierno, Amenazas, Conflicto, Privacidad, Identidad y Comercio; y cómo evaluar y comunicar el riesgo en la seguridad de la información.

Los programas de certificados, al igual que Harvard, generalmente requieren que los estudiantes elijan una selección más pequeña de clases para obtener el certificado. En el caso de Harvard, los estudiantes deben tomar dos cursos para obtener el certificado..

Valiosos certificados para los recién llegados de seguridad cibernética

Si está considerando la ruta del certificado como su punto de entrada, considere obtener una variedad de certificados de la Asociación de la Industria de Tecnología Informática (CompTIA) como una forma de desarrollar su conocimiento y experiencia. CompTIA es una organización comercial neutral de la industria que ofrece certificados para una variedad de niveles de habilidad. CompTIA ofrece programas que pueden ayudar a los recién llegados a construir el historial de certificados requerido para obtener una carrera en la industria.

Los certificados de CompTIA para los recién llegados a la seguridad cibernética incluyen:

- CompTIA A +: Un certificado fundamental que cubre los conceptos básicos de informática y redes..

- Fundamentos de TI de CompTIA: Una base básica en redes y ciberseguridad.

- CompTIA Network +: Un programa de certificación diseñado para certificar el conocimiento sobre diseño, configuración y administración de redes cableadas e inalámbricas..

- CompTIA Security +: El certificado fundamental de seguridad de CompTIA que cubre los principios de seguridad de red y gestión de riesgos.

Otras certificaciones a tener en cuenta:

- Microsoft Technology Associate (MTA) en infraestructura de TI: El MTA en infraestructura de TI es un buen punto de partida para cualquiera. El programa de certificación se enfoca específicamente en desarrollar el conocimiento previo necesario para trabajar en infraestructuras de computación en la computadora de escritorio, servidor o en la nube.

Valiosos certificados para aquellos con experiencia en informática, ingeniería y redes

Si ya tiene conocimientos previos o experiencia en informática, redes o seguridad, los siguientes certificados pueden ser lo que está buscando para ingresar mejor en la industria de la seguridad cibernética:

- CEH: hacker ético certificado: Un certificado que se centra en el uso de métodos de infiltración para probar la solidez de los sistemas de seguridad. El certificado CEH puede obtenerse de múltiples fuentes, incluido el Consejo Internacional de Consultores de Comercio Electrónico, o Consejo EC, y el Instituto Infosec.

- Técnico certificado en redes de entrada de Cisco (CCENT). Esta certificación de Cisco es más profunda que CompTIA Network +. Se sabe que es difícil, pero puede proporcionar a alguien con el conocimiento previo una ventaja cuando se trata de aplicaciones de trabajo de seguridad cibernética. Cisco proporciona esta certificación directamente.

- Profesional certificado en seguridad de sistemas de información (CISSP). Administrado por el Centro independiente para la Seguridad Cibernética y la Educación (anteriormente ISC2), el CISSP es una de las certificaciones infosec más respetadas. El certificado se centra en la gestión de seguridad y riesgos, seguridad de activos, ingeniería de seguridad, comunicaciones y seguridad de redes, gestión de identidad y acceso, evaluación y pruebas de seguridad, operaciones de seguridad y seguridad de desarrollo de software. Estos se consideran el Cuerpo de conocimiento común para los profesionales de seguridad cibernética. ISC2 entrega esta certificación directamente. Un título de 4 años en ciencias de la computación o ingeniería informática se puede utilizar como una exención para evitar la experiencia laboral mínima de 5 años normalmente requerida.

- Cisco Certified Networking Associate (CCNA). Cisco ofrece una serie de certificados dirigidos a aquellos con suficiente experiencia para permitir especializaciones muy específicas. Los certificados CCNA se ofrecen en operaciones cibernéticas, enrutamiento y conmutación, seguridad y varias otras áreas clave. El beneficio de estos certificados es que no hay requisitos previos, aunque adquirir el certificado puede ser difícil para quienes no tienen experiencia previa en informática. Cisco ofrece estos certificados directamente.

¿Quién contrata profesionales de seguridad cibernética??

Si bien la mayoría de las grandes empresas y muchas organizaciones gubernamentales contratan profesionales de seguridad cibernética todo el tiempo, algunas de las más notables incluyen:

Booz Allen Hamilton

BAE Systems

Lockheed Martin

Leidos

Northrup Grumman

ManTech

Raytheon

Microsoft

Google

manzana

Agencia de Seguridad Nacional de los Estados Unidos (NSA)

Symantec

Barclays

…y más!

Muchas de las empresas más grandes también se dirigen a los recién graduados, así como con trabajos de desarrollo profesional. Estos a menudo comenzarán con un salario más bajo, pero vienen con el beneficio de una mayor capacitación en el trabajo para ayudar a los nuevos empleados a adquirir las habilidades que necesita la empresa..

Algunas compañías y organizaciones ofrecen becas

¿Aún no está entrenado en ciberseguridad? La necesidad de nuevos profesionales es tan grande que algunas compañías y muchas organizaciones independientes ofrecen becas a cualquiera que quiera trabajar en la industria..

Becas notables para todos los alumnos:

- Cisco abrió un programa en 2023 que se llenó casi de inmediato. La compañía ofreció $ 10 millones en becas a aquellos que estén dispuestos a realizar un estudio de 3 cursos en seguridad cibernética. La compañía promete abrir el programa nuevamente en 2023 para nuevos solicitantes.

- La Agencia de Seguridad Nacional ofrece generosas becas a estudiantes universitarios a través de su Programa de Becas Educativas Stokes. Aquellos que ingresen a este programa deben estar en programas de licenciatura en ciencias de la computación o ingeniería informática y deben aceptar trabajar para la NSA después de la finalización.

- El Centro para la Seguridad y Educación Cibernética (anteriormente Fundación (ISC) ²), ofrece una variedad de becas para diferentes grupos, incluidas varias becas específicamente para mujeres que eligen ingresar al campo. La organización también ofrece becas a estudiantes graduados. Estas becas están parcialmente financiadas por Raytheon, que contrata a muchos graduados en seguridad cibernética..

- La Oficina de Administración de Personal de EE. UU. Ofrece un programa de Becas de Servicio para estudiantes de pregrado y posgrado que tienen la intención de trabajar para el gobierno federal. Este programa cubre los costos universitarios y paga un estipendio.

- La ciencia matemática & La beca Research for Transformation (SMART) es una opción interesante por varias razones. Primero, es entregado por el Departamento de Defensa de los EE. UU. Para cualquier persona que busque un título de grado o licenciatura STEM, incluidas ciencias de la computación y ciencias de la información. El programa también acepta solicitantes de varios aliados cercanos de Estados Unidos: Australia, Canadá, Nueva Zelanda y el Reino Unido. Los solicitantes seleccionados deben estar dispuestos a aceptar un trabajo para el Departamento de Defensa después de graduarse..

- Microsoft ofrece becas de matrícula para estudiantes de pregrado que buscan títulos en ciencias de la computación, ingeniería informática o campos STEM relacionados con cualquiera de esos dos. La beca cubre parte de la matrícula por un año académico y está abierta a estudiantes en los Estados Unidos, Canadá y México..

Becas notables para mujeres y minorías:

- Varias organizaciones (ASCA, Hewlett-Packard, Symantec) se unen para brindar a las mujeres interesadas las Becas para mujeres que estudian la seguridad de la información. Esta beca está diseñada para proporcionar hasta $ 10,000 por solicitante aceptado para cubrir los costos de estudiar y entrar en profesiones de seguridad cibernética.

- Google ofrece su Programa de Mujeres Techmakers Scholars para mujeres interesadas en carreras tecnológicas. Esto incluye seguridad cibernética o grados de seguridad de la información. El programa está abierto a solicitantes que se identifiquen como mujeres y vivan en Norteamérica (EE. UU., Canadá), Europa, Oriente Medio, África y Asia Pacífico.

- La organización Women in Defense ofrece su beca HORIZONS para mujeres que desean seguir carreras en agencias de defensa o seguridad nacional. Esto está diseñado para cubrir a cualquier mujer que desee obtener un título en seguridad cibernética y que tenga la intención de trabajar para una agencia de defensa.

- IBM y la American Physical Society ofrecen un programa de pasantías para mujeres y minorías subrepresentadas. Si bien no es una beca, estas son pasantías remuneradas para trabajar para IBM mientras eres estudiante de pregrado y adquieren una valiosa experiencia en el proceso.

- La Society of Women Engineers ofrece varias becas diferentes para mujeres que buscan títulos STEM. Esto incluye ciencias de la computación e ingeniería informática, seguridad cibernética y títulos relacionados con la seguridad de la información. En 2016, la organización ofreció $ 750,000 en becas nuevas y renovadas.

- Los estudiantes negros que trabajan en un título STEM y asisten a una HBCU pueden adquirir una beca del Fondo de Desarrollo para Estudiantes Negros en Ciencia y Tecnología. Las becas son solo en persona a través de las HBCU que figuran en el sitio web y requieren una evaluación en persona.

También existen más becas de este tipo. Muchas compañías están dispuestas a pagar el costo de aquellos dispuestos a trabajar para ellos después de graduarse. Esto puede requerir que se comunique directamente con una empresa y pregunte sobre tales oportunidades. Sin embargo, generalmente se requiere diligencia incluso con la gran demanda de profesionales de seguridad cibernética.

Se pueden ubicar becas adicionales utilizando las principales bases de datos de becas, como las siguientes:

- BigFuture.com

- Fastweb.com

- Petersons.com

- Scholarships.com

- StudentScholarshipSearch.com

Manténgase activo en la comunidad de seguridad cibernética

La comunidad de ciberseguridad no solo es grande, sino que continúa creciendo todos los días. Convertirse en un participante activo no solo lo ayudará a mantenerse al día con esta industria que cambia rápidamente, sino que puede ayudarlo a conseguir un trabajo. Un escritor de Comparitech, Lee Munson, se abrió camino en el campo de la seguridad cibernética manteniendo un blog activo, publicando en LinkedIn y siguiendo de cerca a los líderes de la industria. Puedes leer más sobre su viaje aquí.

El tamaño de la industria significa que hay una gran cantidad de bloggers personales, sitios web orientados a la industria, foros y otros espacios web. Estos son algunos de los mejores lugares en la web para los recién llegados a la seguridad cibernética, desglosados por categoría..

Blogs interesantes

Darkreading.com

Dark Reading, uno de los sitios web de ciberseguridad mejor clasificados de la web, se centra en todos los aspectos de la ciberseguridad, con especial atención a los ataques, la seguridad de las aplicaciones, la seguridad de la nube, las fugas de datos, la privacidad y mucho más. Sígalos en Twitter @DarkReading.

Krebsonsecurity.com

Digital Guardian llama a Brian Krebs un “nombre familiar en seguridad de la información”. La clasificación de su sitio y la mayoría de los profesionales de infosec probablemente estarían de acuerdo. Krebs trabajó para The El Correo de Washington durante más de una década y más de 1.300 artículos para su blog Security Fix. Puedes seguirlo en Twitter @briankrebs.

Threatpost.com

La compañía de seguridad Kaspersky ejecuta su propio sitio web de noticias de seguridad cibernética llamado Threat Post. Teniendo en cuenta que esto proviene directamente de Kaspersky, no debería sorprendernos que el sitio sea muy popular dentro de la comunidad de seguridad. Puedes seguirlos en Twitter @threatpost.

Andrewhay.ca

Andrew Hay es responsable principal de investigación de seguridad & Evangelista en DNS abierto. Ofrece su visión y años de experiencia en su blog. Puedes seguirlo en Twitter @andrewsmhay.

Schneier.com

El experto en criptografía Bruce Schneier es muy respetado dentro de la industria de la seguridad cibernética. Su blog, Schneier on Security, ha disfrutado de 10 años de crecimiento, centrándose específicamente en asuntos de seguridad y privacidad importantes para la industria y los consumidores. Schneier es el Director de Tecnología de IBM Resilient, una compañía de respuesta a incidentes. Sígalo en Twitter @schneierblog.

Emergentchaos.com

Los divertidos blogueros de Emergent Chaos brindan un poco de entretenimiento al valor educativo de este blog. Los nuevos en la industria pueden encontrar mucho uso en seguir las publicaciones aquí, e incluso en buscar publicaciones antiguas sobre varios temas en seguridad cibernética.

Elie.net

Elie Bursztein, líder del equipo de respuesta al abuso de Google, es un joven pero talentoso profesional de seguridad cibernética con un toque un poco excéntrico. Bursztein es un hacker ético que trabaja con Google para ayudar a inventar nuevas formas de prevenir ataques cibernéticos. Las publicaciones de su blog a menudo se centran en su trabajo. Puedes seguirlo en Twitter @elie.

Grahamcluley.com

Graham Cluley tiene el dedo en el pulso de la industria infosec. A menudo, primero trata temas importantes relacionados con la seguridad y la privacidad cibernéticas, lo que lo convierte en una fuente de acceso para quienes se mantienen al día con lo que está sucediendo en la industria. Puedes seguirlo en Twitter en @gcluley.

Elearnsecurity.com

Los recién llegados pueden ir a eLearnSecurity no solo para repasar sus conocimientos de TI sino también para obtener una buena visión de la industria. eLearnSecurity mantiene un blog activo con publicaciones que deberían ayudar a los recién llegados a comprender lo que está sucediendo en seguridad cibernética. La mayoría de las publicaciones se centran internamente en los productos y servicios de eLearnSecurity, pero muchas seguirán brindando valor a las partes interesadas. Puedes seguirlos en Twitter @elearnsecurity.

Nakedsecurity.sophos.com

La compañía de seguridad cibernética Sophos ofrece un blog centrado en la industria que es una buena fuente tanto para los recién llegados como para los profesionales. El blog Naked Security es una excelente manera de mantenerse al tanto de las últimas preocupaciones y problemas que ocurren dentro de la seguridad cibernética, perfecto para antes de dirigirse a su primera entrevista. Puedes seguirlos en Twitter @NakedSecurity.

Foros útiles

/ r / netsec

Esta comunidad de Reddit para profesionales de seguridad de Internet es una gran fuente, especialmente para aquellos que buscan trabajo. / r / netsec a menudo publica hilos de contratación para quienes buscan trabajo y para quienes contratan o conocen empresas que contratan profesionales de seguridad de Internet. Esta comunidad tiene más de 180,000 suscriptores..

/ r / netsecstudents

Este subreddit es un gran lugar para estudiantes universitarios o estudiantes de posgrado por igual, o incluso para autoaprendices, está diseñado para aquellos que recién comienzan en la industria de la seguridad en Internet. Este subreddit solo tiene alrededor de 20,000 suscriptores, por lo que es un poco menos activo, pero está lleno de buenas discusiones y moderadores útiles. Es útil como herramienta para ayudar a encontrar dónde comenzar con la seguridad de la red..

/ r / asknetsec

Otro gran punto de partida para los recién llegados, este foro de Reddit está diseñado exactamente para lo que sugeriría el nombre: hacer preguntas sobre la seguridad de la red. Descubrirá que la comunidad algo pequeña es muy amigable y es un excelente lugar para pedir consejo..

/ r / seguridad

Una página similar a, pero más pequeña que / r / netsec. Una buena comunidad pequeña con una buena cantidad de actividad centrada en noticias y debates sobre seguridad cibernética..

Seguridad de la información de intercambio de pila

Stack Exchange es un excelente lugar con un número limitado de comunidades. Una de esas comunidades tiene que ver con la seguridad de la información. Stack Exchange funciona de manera diferente a Reddit, aunque sigue siendo una comunidad bastante abierta. Haga preguntas, obtenga respuestas y encuentre las mejores respuestas votadas en la parte superior. Puede navegar fácilmente, pero también puede participar para obtener información valiosa.

Hackear foros

The Hack Forums es un sitio web de foro diseñado en torno a la piratería, con un énfasis especial en el sombrero blanco o piratería ética. Cualquier persona interesada en la piratería ética, la seguridad y las vulnerabilidades de software debería pasar algún tiempo aquí leyendo publicaciones y debates en el foro..

Manténgase al día con las noticias y conceptos de seguridad cibernética

La seguridad cibernética es un campo en constante cambio. Incluso los profesionales más conocidos en el campo se mantienen actualizados con las últimas noticias y literatura importante que ayuda a definir el campo. Como un recién llegado que ingresa a la industria, querrá asegurarse de que también esté bien educado en conceptos importantes y mantener un flujo constante de conocimiento a medida que la industria cambia.

Listas de correo y boletines notables

US-CERT

El equipo de preparación para emergencias informáticas de EE. UU. Proporciona listas de correo que ayudan a mantener actualizados a los profesionales de la industria. Las listas incluyen alertas sobre problemas de seguridad, vulnerabilidades y exploits, boletines que cubren vulnerabilidades y parches, consejos sobre problemas de seguridad comunes y actividad actual en la industria. Las personas pueden registrarse a través de RSS.

Boletines del Instituto SANS

El instituto de capacitación en seguridad cibernética SANS ofrece varios boletines para ayudar a los lectores a mantenerse informados sobre los problemas de seguridad cibernética. Sus boletines incluyen OUCH !, que está diseñado para usuarios comunes; @RISK, que cubre nuevos riesgos y vulnerabilidades; y SANS Newsbites, un resumen ejecutivo de los principales titulares de seguridad cibernética de las últimas dos semanas..

Def Con

Def Con no es una lista única, sino un sitio web que puede usar para encontrar una gran cantidad de listas diferentes de ciberseguridad. Def Con proporciona información detallada sobre cada lista de correo, incluidos el volumen y la frecuencia.

Enfoque de seguridad

Al igual que Def Con, Security Focus proporciona una gran lista de listas de correo de seguridad interesantes y útiles. La lista completa no está bien organizada, aunque se actualiza regularmente.

Conciencia de seguridad

Aunque es una lista pequeña, Security Awareness proporciona listas de correo de infosec excelentes y de alta calidad. Las listas son simples para registrarse por correo electrónico.

Libros importantes y notables

Romper la entrevista de codificación

Por Gayle Laakmann McDowell

Un éxito de ventas para ingenieros de software que buscan conseguir su primer trabajo, esta es una lectura importante para cualquier posible ingeniero de software de seguridad. McDowell cubre el proceso tanto como alguien que ha pasado por el proceso como entrevistado y como entrevistador.

RTFM: Manual de campo del equipo rojo

Por ben clark

Considera este libro como tu mejor amigo si te diriges a piratería ética o seguridad cibernética en general. El Manual de campo del equipo rojo proporciona una referencia valiosa para la sintaxis de Linux y Windows, incluidas las herramientas, valores, sintaxis y secuencias de comandos más difíciles de recordar..

BTFM: Manual de campo del equipo azul

Por Alan J. White

Similar al RTFM, el BTFM está diseñado para personas que trabajan dentro del Marco de Ciberseguridad NIST y se enfoca en los cinco principios básicos: Identificar, Proteger, Detectar, Responder y Recuperar. El libro es para cualquier persona que desee información práctica sobre cómo manejar los incidentes de seguridad cibernética y debe considerarse esencial para cualquier persona que quiera trabajar como respondedor de incidentes..

Hackeo: el arte de la explotación

Por Jon Erickson

Este libro imprescindible ayuda a guiar a aquellos con algún conocimiento de seguridad a través del proceso de piratería. El libro se centra en el proceso de pensamiento detrás de la piratería, con algunos métodos prácticos de piratería para una variedad de propósitos diferentes..

Datos y Goliat: las batallas ocultas para capturar sus datos y controlar su mundo

Por Bruce Schneier

Bruce Schneier tiene varios libros disponibles. Esto incluye su exploración de las amenazas cibernéticas en el mundo moderno. Este libro proporciona una buena base para los profesionales de seguridad cibernética que desean obtener una comprensión más amplia de las amenazas cibernéticas en curso para las personas y las empresas..

Black Hat Python: Programación de Python para hackers y pentesters

Por Jason Seitz

La piratería de Python es uno de los métodos de piratería más comunes. Como tal, el libro de Jason Seitz es un manual perfecto para los profesionales de la información y la seguridad de la red, así como para cualquier persona interesada en un futuro en la piratería ética..

El arte de la intrusión: las historias reales detrás de las hazañas de los hackers, intrusos y engañadores

Por Kevin D. Mitnick

Aunque se presenta a través de una vista ficticia, Kevin Mitnick agrega en su experiencia de piratería experta para presentar escenarios reales en la piratería. Su libro se sumerge en cómo se ve la piratería desde ambos lados de la cerca, y cómo las víctimas podrían haber evitado los piratas.

Día promedio de un profesional de seguridad cibernética.

¿Cómo es un día para un profesional de seguridad cibernética? Si bien puede variar según su especialización, esto es lo que su profesional de seguridad cibernética típico puede hacer en un día determinado:

Revisión de estándares de seguridad

Una buena cantidad de tiempo para un profesional de seguridad cibernética podría consistir en revisar los estándares y la configuración de seguridad. Esto podría implicar la revisión de cualquier informe de incidentes y la verificación de redes para detectar actividades sospechosas..

Revisando la arquitectura de seguridad

Si todo se ve bien en el frente de seguridad, los profesionales de seguridad cibernética pueden pasar una buena parte de su día revisando la arquitectura establecida. Esto puede incluir buscar lugares donde la arquitectura actual sea vulnerable y revisar estrategias de mitigación.

Análisis constante

Uno de los trabajos clave de un profesional de seguridad cibernética es comprender cómo se ve realmente una amenaza antes, durante y después de que haya ocurrido. Es posible que escuche sobre momentos en que las empresas han sufrido violaciones de seguridad que no descubrieron durante días, semanas o incluso meses. Esto puede suceder cuando los profesionales que han contratado no han reconocido completamente los incidentes que existen. Una gran parte del trabajo de un profesional de seguridad cibernética es mantenerse al tanto del tipo de amenazas que pueden ocurrir, cómo se ven y saber cómo detenerlas a medida que ocurren..

Prueba regular

Como los profesionales de seguridad cibernética a menudo son llamados a “pensar como un hacker”, esto también significa poner a prueba sus propios sistemas. Los profesionales de seguridad pueden pasar algún tiempo buscando fallas al tratar de romper sus propias redes seguras y luego trabajar para resolver vulnerabilidades a medida que se descubren.

No hay verdaderos 9 a 5

Los deberes de un profesional de seguridad rara vez encajan bien en un horario de 9-5. Como las amenazas cibernéticas pueden ocurrir en cualquier momento del día o de la noche, los profesionales de seguridad a menudo son llamados a trabajar a todas horas. De hecho, muchas compañías contratan a múltiples profesionales para trabajar a diferentes horas, de modo que se cree una fuerza laboral de seguridad las 24 horas..

“Seguridad cibernética – Delito cibernético” por Blue Coat Photos bajo licencia CC BY 2.0

alución de seguridad cibernética y ayuda a implementar soluciones de seguridad efectivas.Salario promedio de EE. UU .: $ 85,000Salario medio del Reino Unido: £ 50,000 Analista de seguridad Rol primario: Monitorea y analiza la actividad de la red para detectar y prevenir amenazas de seguridad cibernética.Salario promedio de EE. UU .: $ 76,000Salario medio del Reino Unido: £ 35,000 Conozca la distinción entre seguridad de red, ciberseguridad y seguridad de la información. Es importante entender las diferencias entre estos términos, ya que a menudo se usan indistintamente. Seguridad de red y / o ciberseguridad La seguridad de red se refiere a la protección de la infraestructura de red, como routers, switches y firewalls, contra amenazas externas. La ciberseguridad, por otro lado, se refiere a la protección de sistemas informáticos, redes y dispositivos contra ataques cibernéticos. Seguridad de información La seguridad de la información se refiere a la protección de la información confidencial, como datos personales y financieros, contra el acceso no autorizado. Cómo ingresar a la industria de la seguridad cibernética Hay varias formas de ingresar a la industria de la seguridad cibernética, dependiendo de su nivel de educación y experiencia. Ruta directa: obtener un título universitario en un campo relacionado con la informática La mayoría de los trabajos de seguridad cibernética requieren al menos una licenciatura en informática o un campo relacionado. Segunda ruta: obtener un título de posgrado en ciberseguridad Si ya tiene un título universitario en un campo relacionado con la informática, puede considerar obtener un título de posgrado en ciberseguridad. Tercera ruta: obtener un certificado de seguridad cibernética Si no tiene un título universitario en informática, puede considerar obtener un certificado de seguridad cibernética. Valiosos certificados para los recién llegados de seguridad cibernética incluyen CompTIA Security +, Certified Ethical Hacker (CEH) y Certified Information Systems Security Professional (CISSP). ¿Qui