Active Directory est l’élément clé des méthodes d’authentification pour les utilisateurs des systèmes Microsoft. Il gère également la validation des ordinateurs et des appareils connectés à un réseau et peut également être déployé dans le cadre d’un système d’autorisations de fichiers.

Microsoft s’appuie de plus en plus sur le système Active Directory pour assurer la gestion des comptes d’utilisateurs pour une gamme de ses produits. Par exemple, AD est au cœur de la méthodologie d’authentification des utilisateurs pour Exchange Server.

Nous entrons dans beaucoup de détails sur les outils que nous proposons ci-dessous, mais si vous n’avez que le temps pour un résumé, voici notre liste des cinq meilleurs outils pour gérer les forêts et les domaines Active Directory:

- SolarWinds Access Rights Manager (ESSAI GRATUIT) Supervise les implémentations AD pour Windows, SharePoint, Exchange Server et le partage de fichiers Windows.

- Bundle d’administration SolarWinds pour Active Directory (OUTIL GRATUIT) Trois outils gratuits pour vous aider à gérer les droits d’accès dans AD.

- ManageEngine ADManager Plus (ESSAI GRATUIT) Une interface frontale attrayante pour Active Directory qui gérera les autorisations sur Office 365, G-Suite, Exchange et Skype, ainsi que les droits d’accès aux utilitaires Windows standard.

- Surveillance de Paessler Active Directory avec PRTG Un outil de surveillance système trois en un qui couvre les réseaux, les serveurs et les applications. Comprend un moniteur AD pour gérer la réplication AD.

- Diagramme de topologie de Microsoft Active Directory Un bel outil gratuit qui génère une mise en page de votre structure AD pour l’interprétation via Visio.

Contents

- 1 Domaines, arbres et forêts

- 2 Distribution et réplication

- 3 Avantages de la réplication

- 4 Définir une forêt

- 5 Catalogue mondial

- 6 Plusieurs forêts

- 7 Services de fédération Active Directory

- 8 Gestion des forêts et des domaines AD

- 9 Les meilleurs outils de gestion Active Directory

- 9.1 1. SolarWinds Access Rights Manager (ESSAI GRATUIT)

- 9.2 2. Bundle d’administration SolarWinds pour Active Directory (OUTIL GRATUIT)

- 9.3 3. ManageEngine ADManager Plus (ESSAI GRATUIT)

- 9.4 4. Surveillance Active Directory de Paessler avec PRTG (ESSAI GRATUIT)

- 9.5 5. Diagramme de topologie Microsoft Active Directory

- 10 Gestion Active Directory

Domaines, arbres et forêts

Le concept de domaine est généralement compris par la communauté des réseaux. Un site Web est un domaine et est identifié sur le World Wide Web par un nom de domaine. Une autre utilisation du terme réside dans l’adressage sur un réseau où tous les ordinateurs se trouvent dans le même espace d’adressage, ou «portée.»

Dans la terminologie Active Directory, un domaine est la zone d’un réseau couverte par une seule base de données d’authentification. Le magasin de cette base de données est appelé contrôleur de domaine.

Tout le monde sait ce qu’est une forêt dans le monde réel – c’est une zone couverte d’arbres. Alors, où sont les arbres dans Active Directory?

Plusieurs domaines peuvent être liés entre eux dans une structure arborescente. Vous pouvez donc avoir un domaine parent avec domaines enfants lié à elle. Les domaines enfants héritent de l’espace d’adressage du parent, donc l’enfant est un sous-domaine. Le sommet de l’arborescence est le domaine racine. L’ensemble des relations parents-enfants forme l’arbre. Un enfant d’un domaine peut également être le parent d’autres domaines.

Alors, pensez à un groupe de domaines qui partagent la même adresse de domaine racine qu’une arborescence. Une fois que vous pouvez voir les arbres, vous pouvez déterminer ce qu’est la forêt: c’est une collection d’arbres.

Distribution et réplication

Le concept de forêt est légèrement compliqué par le fait qu’il s’agit d’une collection d’arbres uniques. Sur les grands réseaux, il est courant de répliquer le contrôleur de domaine et avoir plusieurs copies sur différents serveurs autour du système – cela accélère l’accès.

Si vous exploitez un WAN multisite, vous souhaitez disposer d’un système d’accès au réseau commun pour toute l’organisation. L’emplacement du contrôleur de domaine peut avoir un impact sérieux sur les performances, les utilisateurs des sites distants devant attendre plus longtemps pour se connecter au réseau. Avoir des copies du contrôleur de domaine localement contourne ce problème.

Lorsque vous disposez de plusieurs copies du même contrôleur de domaine à différents emplacements, vous n’avez pas de forêt.

Le module d’administration centrale d’Active Directory doit coordonner toutes les copies pour vous assurer que toutes les bases de données sont exactement les mêmes. Cela nécessite un processus de réplication. Bien que la base de données des autorisations Active Directory soit distribuée sur le réseau, ce n’est pas ce qui est officiellement considéré comme un ‘base de données distribuée.’Dans une base de données distribuée, la collection d’enregistrements est répartie entre plusieurs serveurs. Ainsi, vous devrez visiter chaque serveur afin de rassembler la base de données complète. Ce n’est pas le cas avec Active Directory car chaque serveur (contrôleur de domaine) a une copie exacte et complète de la base de données.

Avantages de la réplication

Un contrôleur de domaine répliqué a plusieurs avantages supplémentaires pour la sécurité. Si un contrôleur de domaine est endommagé accidentellement, vous pouvez remplacer tous les enregistrements d’origine en copiant la base de données à partir d’un autre site. Si un pirate obtient les informations d’identification de l’un des utilisateurs d’un réseau, il peut essayer de modifier les autorisations détenues dans le contrôleur de domaine local pour obtenir des privilèges élevés ou un accès plus large aux ressources sur le réseau. Ces modifications peuvent être annulées une fois repérées.

La comparaison constante sur les bases de données des contrôleurs de domaine fournit une mesure de sécurité clé. Le processus de réplication peut également vous aider fermer un compte compromis partout dans le système. Cependant, la restauration d’une base de données originale et le déploiement d’enregistrements mis à jour nécessitent des analyses de système et des contrôles d’intégrité très réguliers pour être efficaces..

La gestion de la réplication est une tâche clé pour les gestionnaires de réseau exploitant Active Directory. Le fait qu’il puisse y avoir de nombreux contrôleurs de domaine locaux peut donner aux intrus l’occasion de se faufiler autour d’un segment du réseau et de voler ou modifier des données avant d’être détecté et verrouillé. La coordination entre les copies des contrôleurs de domaine peut bientôt devenir une tâche très compliquée et longue. Elle ne peut être effectuée manuellement dans un délai raisonnable. Vous devez utiliser des méthodes automatisées pour contrôler fréquemment tous les contrôleurs de domaine et mettre à jour tous les serveurs lorsqu’une modification est apportée aux autorisations qu’ils contiennent..

Définir une forêt

Pour avoir une forêt, vous devez avoir plusieurs arborescences de domaine. Ce scénario peut exister si vous souhaitez avoir différentes autorisations pour différentes zones de votre réseau. Ainsi, vous pouvez avoir un domaine séparé par site, ou vous pouvez vouloir garder les autorisations pour certaines ressources ou services sur votre réseau complètement distinctes du système d’authentification réseau normal. Ainsi, les domaines peuvent se chevaucher géographiquement.

Le réseau de votre entreprise peut contenir de nombreux contrôleurs de domaine et certains d’entre eux contiendront tous la même base de données, tandis que d’autres contiennent des autorisations différentes.

Imaginez que votre entreprise gère des services pour les utilisateurs sur son propre réseau et souhaite garder ces autorisations séparées des ressources accessibles par le personnel. Cela créerait deux domaines distincts. Si vous exécutez également Exchange Server pour le système de messagerie de votre entreprise, vous disposerez d’un autre domaine AD.

Bien que le système de messagerie du personnel ait probablement le même nom de domaine que le site Web, vous n’avez PAS à conserver tous les domaines avec la même racine de domaine dans la même arborescence. Ainsi, le système de messagerie peut avoir une arborescence à domaine unique et le réseau d’utilisateurs peut avoir une arborescence à domaine unique distincte. Donc, dans ce scénario, vous avez affaire à trois domaines distincts, qui font une forêt.

Le domaine Exchange peut bien n’avoir qu’un seul contrôleur de domaine, car le serveur réel du système de messagerie ne réside que dans un seul emplacement et n’a donc besoin d’accéder qu’à une seule base de données d’authentification. Il se peut que le domaine utilisateur ne doive être que dans un seul emplacement – sur le serveur de passerelle. pourtant, vous pouvez implémenter une instance de votre contrôleur de domaine du personnel pour chacun des sites de votre entreprise. Ainsi, vous pouvez avoir sept contrôleurs de domaine, cinq pour le domaine du personnel, un pour le domaine utilisateur et un pour le domaine de messagerie.

Vous souhaiterez peut-être diviser le réseau interne en sous-sections par fonction de bureau, de sorte que vous auriez une section des comptes et une section des ventes sans interopérabilité. Ce serait deux domaines enfants du domaine du personnel parent, formant un arbre.

L’une des raisons de maintenir le réseau du personnel séparé du réseau des utilisateurs est la sécurité. Le besoin de confidentialité sur le système interne peut même s’étendre à créer un nom de domaine distinct pour ce réseau de personnel, qui n’a pas besoin d’être porté à la connaissance du grand public. Ce déplacement force la création d’une arborescence distincte car vous ne pouvez pas avoir différents noms de domaine inclus dans une arborescence. Bien que le système de messagerie et le système d’accès utilisateur n’aient qu’un seul domaine chacun, ils représentent également chacun une arborescence. De même, si vous décidez de créer un nouveau site Web avec un nom de domaine différent, cela n’a pas pu être fusionné dans l’administration du premier site car il a un nom de domaine différent.

Le fractionnement du domaine personnel pour créer des domaines enfants nécessite davantage de contrôleurs de domaine. Plutôt qu’un seul contrôleur de domaine par site pour le réseau du personnel, vous en avez maintenant trois par site, soit un total de 15 sur cinq sites.

Ces 15 contrôleurs de domaine du personnel doivent être répliqués et coordonnés avec la relation de structure arborescente entre les trois domaines d’origine préservée sur chacun des cinq sites. Chacun des deux autres contrôleurs de domaine est distinct et ne fera pas partie des procédures de réplication du domaine du personnel. Le site compte trois arbres et une forêt.

Comme vous pouvez le voir sur cet exemple relativement simple, la complexité de la gestion des domaines, des arbres et des forêts peut rapidement devenir ingérable sans un outil de surveillance complet.

Catalogue mondial

Bien que la séparation des ressources en domaines, sous-domaines et arborescences puisse améliorer la sécurité, elle n’élimine pas automatiquement la visibilité des ressources dans un réseau. Un système appelé Catalogue mondial (GC) répertorie toutes les ressources d’une forêt et il est répliqué sur chaque contrôleur de domaine membre de cette forêt.

Le protocole qui sous-tend GC est appelé «hiérarchie de confiance transitive.’Cela signifie que tous les éléments du système sont supposés être de bonne foi et ne pas nuire à la sécurité du réseau dans son ensemble. Par conséquent, les enregistrements d’authentification entrés dans un domaine peuvent être approuvés pour accorder l’accès à une ressource qui est enregistrée sur un autre domaine.

Les utilisateurs autorisés à accéder aux ressources d’un domaine n’ont pas automatiquement accès à toutes les ressources, même au sein du même domaine. La fonctionnalité GC qui rend les ressources visibles pour tout ne signifie pas que tous les utilisateurs peuvent accéder à toutes les ressources dans tous les domaines de la même forêt. Tout ce que GC répertorie est le nom de tous les objets de la forêt. Il n’est pas possible pour les membres d’autres domaines d’interroger même les attributs de ces objets dans d’autres arborescences et domaines.

Plusieurs forêts

La forêt n’est pas seulement une description de toutes les arborescences gérées par le même groupe d’administration, il existe des éléments communs à tous les domaines détenus au niveau de la forêt. Ces caractéristiques communes sont décrites commeschéma.’Le schéma contient la conception de la forêt et toutes les bases de données de contrôleur de domaine qui s’y trouvent. Cela a un effet unificateur, qui est exprimé dans le GC commun qui est répliqué sur tous les contrôleurs dans la même forêt.

Il existe certains scénarios où vous devrez peut-être maintenir plus d’une forêt pour votre entreprise. En raison de GC, s’il y a des ressources que vous souhaitez garder complètement secrètes des membres des domaines, vous devrez créer une forêt distincte pour eux.

Une autre raison pour laquelle vous devrez peut-être configurer une forêt distincte est si vous installez le logiciel de gestion AD. Ce pourrait être une bonne idée de créer une copie sandbox de votre système AD pour essayer la configuration de votre nouveau logiciel avant de le lâcher sur votre système live.

Si votre entreprise acquiert une autre entreprise qui exploite déjà Active Directory sur son réseau, vous serez confronté à un certain nombre d’options. La façon dont votre entreprise traite avec la nouvelle entreprise déterminera la façon dont vous exploitez le réseau de cette nouvelle division. Si l’entreprise de la nouvelle entreprise va être reprise par votre organisation et que le nom et l’identité de cette entreprise seront retirés, alors vous devrez migrer tous les utilisateurs et ressources de l’entreprise acquise vers vos domaines, arbres et forêts existants.

Si la société acquise poursuivra ses activités sous son nom actuel, alors il continuera avec ses noms de domaine actuels, qui ne peuvent pas être intégrés dans vos domaines et arborescences existants. Vous pouvez transférer les arbres de cette nouvelle division vers votre forêt existante. Cependant, une méthode plus simple consiste à laisser ce réseau acquis tel quel et à relier les forêts. Il est possible de créer une autorité de confiance transitive entre deux forêts indépendantes. Cette action doit être effectuée manuellement et elle étendra l’accessibilité et la visibilité des ressources afin qu’effectivement, les deux forêts fusionnent à un niveau logique. Vous pouvez toujours entretenir les deux forêts séparément et ce lien de confiance se chargera de l’accessibilité mutuelle pour vous.

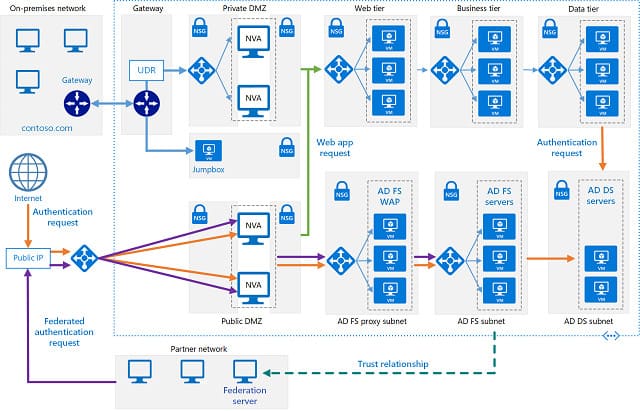

Services de fédération Active Directory

Active Directory exécute un certain nombre de services authentifier différents aspects de votre système ou favoriser la cohésion entre les domaines. Un exemple de service est le Services de certificats Active Directory (AD CS) qui contrôle les certificats de clé publique pour les systèmes de chiffrement, tels que Transport Layer Security. Le service pertinent pour les domaines et la forêt est le Services de fédération Active Directory (AD FS).

AD FS est un système d’authentification unique, qui étend l’authentification de votre réseau aux services gérés par d’autres organisations. Des exemples de systèmes pouvant être inclus dans ce service sont les installations de Google G-Suite et Office 365.

le système d’authentification unique échange des jetons d’authentification entre votre implémentation AD et le service distant, une fois que les utilisateurs se seront connectés à votre réseau, ils n’auront plus besoin de se reconnecter au service distant SSO participant.

Gestion des forêts et des domaines AD

Une structure relativement simple pour Active Directory peut rapidement devenir ingérable une fois que vous commencez à créer des sous-domaines et plusieurs forêts.

Généralement, il vaut mieux se tromper pour avoir le moins de domaines possible. Bien que la séparation des ressources en différents domaines et sous-domaines présente des avantages en termes de sécurité, la complexité accrue d’une architecture à instances multiples peut rendre le suivi des intrusions difficile.

Si vous commencez une nouvelle implémentation Active Directory à partir de zéro, il est recommandé de commencer avec un domaine dans une arborescence, tous contenus par une forêt. Sélectionnez un outil de gestion AD pour vous aider dans l’installation. Une fois que vous êtes devenu apte à gérer votre domaine avec l’outil que vous avez choisi, vous pouvez envisager de diviser votre domaine en sous-domaines et également d’ajouter plus d’arbres ou même de forêts.

Les meilleurs outils de gestion Active Directory

N’essayez pas d’obtenir en gérant votre système d’authentification sans l’aide d’outils. Vous serez submergé très rapidement si vous essayez de vous passer d’outils spécialisés. Heureusement, de nombreux outils de gestion et de surveillance Active Directory sont gratuits, donc vous n’avez pas de problème de budget qui vous empêche d’essayer.

Il existe de nombreux outils AD sur le marché en ce moment, vous finirez donc par passer beaucoup de temps à évaluer les logiciels si vous essayez de les prévisualiser tous. Le simple fait de choisir le premier outil qui apparaît sur la page de résultats d’un moteur de recherche est également une erreur. Pour faciliter votre quête, nous avons compilé une liste d’outils recommandés pour AD.

Connexes: vous pouvez en savoir plus sur ces options dans les sections suivantes de ce guide. Pour une liste plus longue des logiciels AD, consultez les 12 meilleurs outils et logiciels Active Directory.

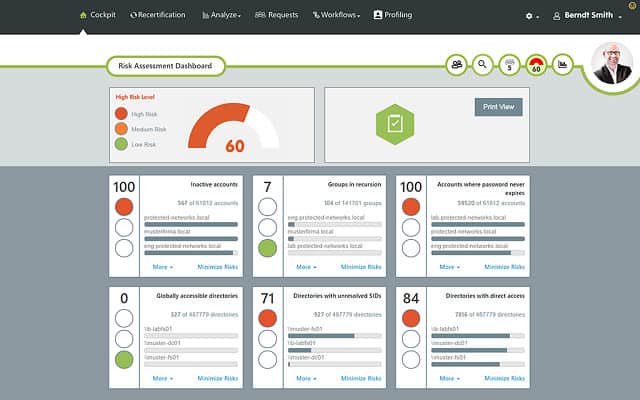

1. SolarWinds Access Rights Manager (ESSAI GRATUIT)

le outil haut de gamme pour la gestion AD est la Gestionnaire de droits d’accès SolarWinds. Cet outil s’installe sur toutes les versions de Windows Server. Cet outil de gestion Active Directory est capable de superviser les implémentations AD qui fonctionnent pour SharePoint, Serveur d’échange, et Partage de fichiers Windows ainsi que l’accès général au système d’exploitation.

Cet outil comprend beaucoup d’automatisation qui peuvent vous aider à effectuer des tâches standard avec peu d’effort. Cette catégorie de tâches comprend création d’utilisateurs et il y a aussi un portail en libre-service pour permettre aux utilisateurs existants de modifier leurs propres mots de passe.

Access Rights Manager suit l’activité des utilisateurs et l’accès aux ressources 24h / 24 grâce à un système d’enregistrement. Cela vous permet de découvrir toute intrusion même si elle se produit en dehors des heures de bureau ou lorsque vous êtes loin de votre bureau.

L’utilitaire a également une fonction d’analyse qui peut vous aider à décider comment optimiser votre implémentation AD. Le gestionnaire de droits d’accès mettra en évidence les comptes inactifs et vous aidera à ranger vos contrôleurs de domaine en éliminant les comptes d’utilisateurs abandonnés.

Les outils de génération de rapports dans Access Rights Manager sont coordonnés aux exigences des organismes de normalisation de la sécurité des données, vous pouvez donc appliquer les règles et démontrer la conformité via cet assistant AD.

Vous pouvez obtenir un essai gratuit de 30 jours d’Access Rights Manager. Une version réduite de l’outil est disponible gratuitement. C’est ce qu’on appelle le Analyseur d’autorisations SolarWinds pour Active Directory.

SolarWinds Access Rights ManagerTéléchargez la version d’essai gratuite de 30 jours

SolarWinds Permissions Analyzer for Active DirectoryTéléchargez l’outil 100% GRATUIT

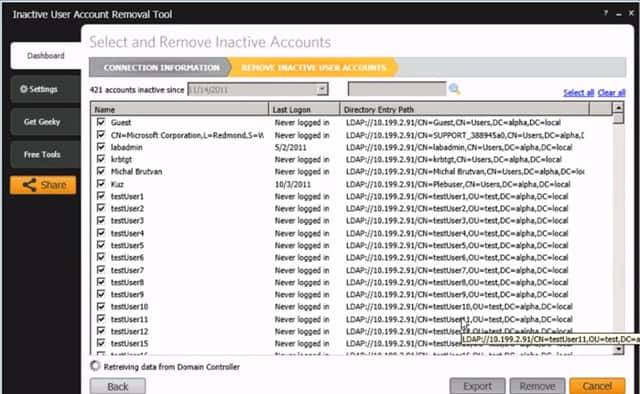

2. Bundle d’administration SolarWinds pour Active Directory (OUTIL GRATUIT)

SolarWinds produit une autre option de surveillance Active Directory avec leur Pack Admin pour Active Directory. Ce pack d’outils comprend:

- Outil de suppression de compte d’utilisateur inactif

- Outil de suppression de compte d’ordinateur inactif

- Outil d’importation d’utilisateurs

L’outil d’importation d’utilisateurs vous permet de créer des comptes d’utilisateurs en masse à partir d’un fichier CSV. L’utilitaire de suppression de compte d’utilisateur inactif vous aide identifier et fermer les comptes d’utilisateurs inutilisés. Avec l’outil de suppression de compte d’ordinateur inactif, vous pouvez identifier les enregistrements de périphériques disparus dans vos contrôleurs de domaine Active Directory. Cette outil gratuit bundle s’exécute sur Windows Server.

SolarWinds Admin Bundle for Active DirectoryTéléchargez 100% GRATUIT Tool Bundle

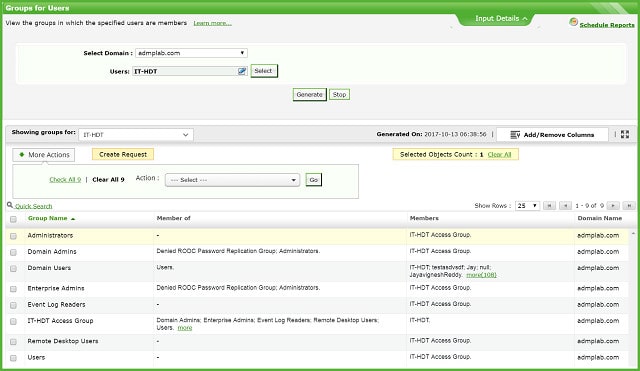

3. ManageEngine ADManager Plus (ESSAI GRATUIT)

ManageEngine produit des systèmes de surveillance des ressources et cet outil de gestion AD complet est écrit selon les normes élevées de l’entreprise. Vous pouvez gérer les implémentations Active Directory pour gérer les autorisations pour Bureau 365, G-Suite, Échange, et Skype ainsi que vos droits d’accès au réseau.

ADManager Plus possède une interface Web, il peut donc fonctionner sur n’importe quel système d’exploitation. Vous pouvez créer, modifier et supprimer des objets de votre contrôleur de domaine, y compris des actions groupées. L’outil surveille l’utilisation du compte afin que vous puissiez repérer les comptes morts et un certain nombre d’outils de gestion AD peuvent être automatisés via l’utilitaire.

La fonction d’audit et de rapport d’ADManager Plus vous aide à démontrer la conformité à SOX et HIPAA et d’autres normes de sécurité des données.

Ce système est disponible dans les éditions Standard et Professional. Vous pouvez obtenir un essai gratuit de 30 jours de l’outil. Si vous décidez de ne pas acheter après la fin de la période d’essai, le logiciel continue de fonctionner comme une version gratuite et limitée.

ManageEngine ADManager PlusDownload 30 jours d’essai GRATUIT

4. Surveillance Active Directory de Paessler avec PRTG (ESSAI GRATUIT)

PRTG de Paessler est un ensemble d’outils, chacun étant appelé «capteur.’L’utilitaire comprend des capteurs Active Directory qui vous aident à surveiller votre implémentation AD. PRTG fonctionne sur Windows Server et tu peux l’utiliser gratuitement si vous activez seulement 100 capteurs. Le prix de l’outil payant dépend du nombre de capteurs que vous activez.

Les capteurs AD de PRTG assurent le suivi du système de réplication d’Active Directory. Cela garantit que la base de données complète est copiée dans toutes les versions de contrôleur de domaine situées autour de votre réseau. L’outil enregistre également l’activité des utilisateurs pour vous aider à détecter les comptes d’utilisateurs inactifs. Vous pouvez obtenir un essai gratuit de 30 jours du système complet avec des capteurs illimités.

Paessler Active Directory Monitoring PRTGDownload Essai gratuit de 30 jours

5. Diagramme de topologie Microsoft Active Directory

Cet outil de cartographie de Microsoft est un assistant gratuit vraiment utile lorsque vous gérez une implémentation AD complexe. Il crée une carte dans Visio qui montre la relation entre tous vos domaines, arbres et forêts. Malheureusement, la dernière version de Windows sur laquelle il peut être installé est Windows 7 et la dernière version de Windows Server qui peut exécuter l’outil est Windows Server 2008 R2. Vous devez également avoir Visio installé pour utiliser cet outil.

Gestion Active Directory

Maintenant que vous comprenez les bases des configurations Active Directory, vous devez envisager d’utiliser un outil pour vous aider à gérer votre implémentation. J’espère que notre guide vous a mis sur la voie d’une exécution plus efficace de AD.

Utilisez-vous des outils pour gérer Active Directory? Utilisez-vous l’un des outils de notre liste? Laissez un message dans le commentaires section ci-dessous pour partager votre expérience avec la communauté.

est appelé la réplication. La réplication permet de garantir que toutes les informations dauthentification sont disponibles sur tous les contrôleurs de domaine, ce qui permet une meilleure disponibilité et une meilleure résilience du système. Les contrôleurs de domaine peuvent également être configurés pour être des contrôleurs de catalogue global, ce qui signifie quils contiennent des informations sur tous les objets de lannuaire, pas seulement ceux de leur propre domaine. Cela permet une recherche plus rapide et plus efficace des objets dans lannuaire.

Active Directory est un élément clé de la gestion des comptes dutilisateurs pour les produits Microsoft, et il est de plus en plus utilisé pour la gestion des autorisations de fichiers. Il est important de disposer des bons outils pour gérer les forêts et les domaines Active Directory, et les cinq outils présentés ici sont parmi les meilleurs du marché. En comprenant les concepts de domaine, darbre et de forêt, ainsi que la distribution et la réplication, vous pouvez mieux gérer votre système Active Directory et garantir sa disponibilité et sa résilience.